- Making Exceptions to Firewall Protection

- Manually configuring firewall exceptions (allowed apps and features)

- Adding an app exception

- Disabling, changing, and deleting exceptions

- Advanced Firewall Configuration

- Open Windows Firewall with Advanced Security

- Changing firewall profile properties

- Firewall alerts, unicast responses, local administrator control

- Security logging

- Customizing IPsec settings

- Inbound and outbound rules

- Adding Windows Firewall Exceptions

- Replies (3)

- Наилучшие методы настройки брандмауэра Защитник Windows брандмауэра Best practices for configuring Windows Defender Firewall

- Сохранение параметров по умолчанию Keep default settings

- Понимание приоритета правил для входящие правила Understand rule precedence for inbound rules

- Создание правил для новых приложений перед первым запуском Create rules for new applications before first launch

- Правила входящие разрешимые Inbound allow rules

- Известные проблемы с автоматическим созданием правил Known issues with automatic rule creation

- Создание локальных правил слияния политик и приложений Establish local policy merge and application rules

- Знать, как использовать режим «экраны» для активных атак Know how to use «shields up» mode for active attacks

- Создание исходящие правила Create outbound rules

- Документировать изменения Document your changes

Making Exceptions to Firewall Protection

When Windows Firewall is turned on and running, you don’t have to do anything special to use it. It remains on constant vigil, automatically protecting your computer from hackers and worms trying to sneak in through unprotected ports. Ports for common Internet protocols, such as e-mail and web browsing, remain open and monitored so that you can easily use protocols safely.

Internet protocols that don’t use standard e-mail and web ports may require that you create an exception to the default firewall rules for incoming traffic. Examples include instant messaging programs and some online games. When you try to use such a program, Windows Firewall displays a security alert.

The message doesn’t mean the program is «bad.» It means that to use the program, Firewall has to open a port. If you don’t recognize the program name and publisher shown, click Cancel. If you want to use the program, decide for which networks the exception should be allowed. For example, if the traffic is coming from another computer on your local network, select the Private Networks option. For traffic coming from the Internet, select Public Networks (you can select either or both, as needed). Then click Allow Access. Allowing access for a program doesn’t leave the associated port wide open; it only creates a new rule that allows that one program to use the port. You’re still protected because the port is closed when you aren’t using that program. The port is also closed to programs other than the one for which you unblocked the port. If you change your mind in the future, you can reblock the port, as described in the next section.

Manually configuring firewall exceptions (allowed apps and features)

Normally, when you try to use a program also referred to in Windows 10 Firewall as an app) that needs to work through the firewall, you get a security alert message. Occasionally, you may want, to manually allow or block an app through the firewall. If you have administrative privileges, you can do that through the Allowed Apps page. To open that page, click Allow an App through Windows Firewall in System and Security (near the Windows Firewall item in the Control Panel).

Items on the list with a check mark beside them represent apps that work through the firewall. You also see any exceptions you created in response to a security alert.

You probably aren’t familiar with most of the apps listed in the Allowed Apps and Features list, so you shouldn’t guess which ones to select or deselect. Leave the selections as they are. If you later decide to use one of the listed features, you’re prompted at that point to allow access for the app or program if necessary.

Adding an app exception

You can unblock ports for apps that aren’t listed under Allowed Apps and Features. Do this only if specifically instructed to do so by an app manufacturer you know and trust.

If the app for which you want to create an exception isn’t listed under Allowed Apps and Features, you can do the following:

- Click Change Settings and then click the Allow Another App button. When you do so, you see a list of installed apps that might require Internet access.

- Click the app that you want to add to the list. Optionally, if the program isn’t listed, but you know where it’s installed, you can use the Browse button to get to the main executable for that program (typically the .exe file).

- Clicking the Network Types button lets you define the addresses from which any unsolicited traffic is expected to originate. For example, if you’re using an app that provides communications among programs within your local network only, you don’t want to accept unsolicited traffic coming to that port from the Internet. You want to accept unsolicited traffic coming only from computers in your own network. When you click Network Types. Your options are as follows:

- Private:

Use this for home or workplace networks. If the program in question has nothing to do with the Internet and is for your home or business network only, choose this option to block Internet access, but allow apps within your own network to communicate with each other through the program. - Public:

Use this option for public networks, such as those in an airport or coffee shop. If you want the app to be able to connect to the Internet, choose this option.

- Private:

- Click OK to save your settings.

Tip:

You can choose the scope for the program within the Allowed Programs and Features list by placing a check mark in the Private or Public columns for the program.

IP Addresses on Home/Office Networks

When you set up a network using the Network Setup Wizard, each computer is automatically assigned a 192.168.0.x IP address (the x represents a number that is unique to each computer). For example, if the computers are sharing a single Internet connection, the first computer may receive the address 192.168.0.1, and the subsequent computers will have addresses in that same address space.

All computers on the network have the same subnet mask of 255.255.255.0. The subnet mask tells the computer that the first three numbers are part of the network address (the address of your network as a whole), and the last number refers to a specific host (computer) on that network. The 192.168. addresses are often referred to as private addresses because they can’t be accessed directly from the Internet.

To see the IP address of a computer on your local network:

- Go to that computer, display the desktop, press Windows+X, and choose Command Prompt.

- At the command prompt, type ipconfig /all and press Enter. You see the computer’s IP address and subnet mask listed along with other Internet protocol data.

Disabling, changing, and deleting exceptions

The check boxes in the Allowed Apps and Features list indicate whether the exception is enabled or disabled. When you clear a check box, the exception is disabled and traffic for that program is rejected. You can easily enable or disable a rule for a program as needed because the program name always remains in the list of exceptions.

To change the scope of an exception in the exceptions list, click the check box in the Private or Public column. To remove a program from the exceptions list and stop accepting unsolicited traffic through its port, click the program name and then click the Remove button.

Tip:

You can’t remove the default programs from the list — only those you’ve added.

Advanced Firewall Configuration

It’s for advanced users and network and security administrators who need to configure Windows Firewall to comply with an organization’s security policy. All these options require administrative privileges. We don’t go into great detail about what the options mean because we assume you’re working to comply with an existing policy.

Caution

If you aren’t a professional administrator, stay out of this area altogether. Don’t guess and hack your way through these settings to see what happens. Doing so could leave you unable to connect to the Internet or exposed to attacks by hackers.

Open Windows Firewall with Advanced Security

To get to the advanced configuration options for Windows Firewall, open Windows Firewall from the System and Security item in the Control Panel. Then click the Advanced Settings link in the left pane. The firewall console opens.

You have three independently configurable profiles to work with:

- Domain Profile is active when the computer is logged in to a network domain, such as in a corporation or business setting.

- Private Profile applies to computers within a local, private network.

- Public Profile protects your computer from the public Internet.

Changing firewall profile properties

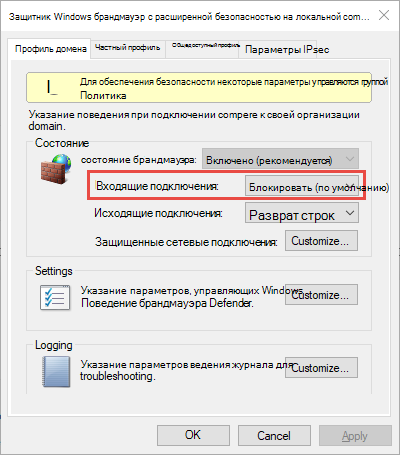

Clicking the Windows Firewall Properties link near the bottom of the console takes you to the dialog box shown. You can use tabs at the top of the dialog box to configure the Domain, Private, and Public settings. The fourth option applies to IPsec (IP Security), commonly used with virtual private networks (VPNs), which are described later in this section. By default, Inbound Connections are set to Block and Outbound Connections are set to Allow. You can change either setting by clicking its button.

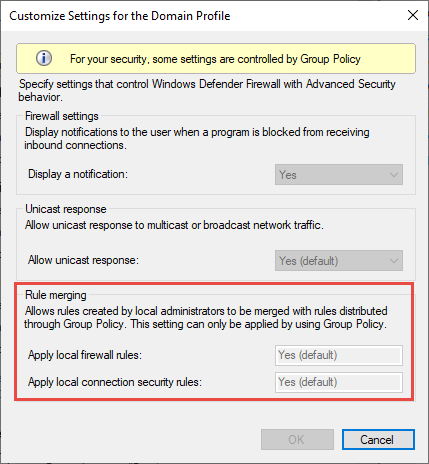

Firewall alerts, unicast responses, local administrator control

Each profile tab has a Customize button in its Settings section. Clicking that button provides an option to turn off firewall notifications for that profile. Administrators can also use options on that tab to allow or prevent unicast responses to multicast and broadcast traffic. You also have an option to merge local administrator rules with rules defined through group policy.

Security logging

Each profile tab offers a Logging section with a Customize button. Click the Customize button to set a name and location for the log file, to set a maximum size, and to choose whether you want to log dropped packets, successful connections, or both. You can use the log file to review firewall activity and to troubleshoot connection problems caused by the firewall configuration.

Customizing IPsec settings

The IPsec Settings tab in the firewall properties provides a way to configure IPsec (IP Security). Clicking the Customize button under IPsec Defaults reveals the options. The Default settings in each case cause settings to be inherited from a higher-level group policy object (GPO). To override the GPO, choose the options you want to apply to the current Windows Firewall instance. When you override the default, you can choose key exchange and data integrity algorithms. You can fine-tune Kerberos V5 authentication through those settings.

Clicking OK or Cancel in the Customize IPsec Defaults dialog box takes you back to the IPsec Settings tab. There you can use the IPsec Exemptions section to exempt ICMP from IPsec, which may help with connection problems caused by ICMP rules.

Note:

IPsec is a set of cryptographic protocols for securing communications across untrusted networks. It is commonly associated with tunneling and VPNs.

That covers the main firewall properties. You can configure plenty more outside the Properties dialog box, but. most of these go far beyond anything the average home user needs to be concerned with. Advanced users needing more information can find plenty of information in Firewall’s Help section.

Inbound and outbound rules

In the left column of the main Windows Firewall with Advanced Security window, you see Inbound Rules and Outbound Rules links. These provide very precise control over Windows Firewall rules for incoming and outgoing connections. Here is small part of the possibilities there. Scroll up or down to see more.

The settings in this window should be a simple matter for most professional administrators. Options (and the Help link) in the Actions column on the right provide additional information to assist you. You can also change any exception in the center column by rightclicking and choosing Properties.

Adding Windows Firewall Exceptions

Replies (3)

Thank you for posting your query on Microsoft Community.

As per the issue description you are able to access the change settings options of Windows Firewall but cant add port exception. As you have mentioned you can add program exception but cant add port exception. I would suggest you to try the steps provided below and see if it helps.

- Click on Start button/icon.

- Click on Control panel.

- Click on System and security then click on Windows Firewall.

- Click on Advanced settings present on the left hand side.

- Click on Inbound Rules, on the left. Then, on the right, under Actions, click the New Rule link.

- Select the option stating Port and click Next.

- In the Specific Local Ports box, type the ports you want to open, separated by commas, and then click Next.

For example, in this case, the TCP ports that need to be opened are 418, 419, 420, and 421. The wizard takes action and opens those ports to receive data.

- Select Allow the Connection and click Next.

- Check the boxes for Private or any other desired network type, and then click Next.

- Type a name (usually the name of whatever program required the opening). Click Finish.

Hope this would help. If issue still persists post back with the information required, current status of your computer and result of the proposed suggestion, we will be happy to assist you.

Наилучшие методы настройки брандмауэра Защитник Windows брандмауэра Best practices for configuring Windows Defender Firewall

Относится к: Applies to

Операционные системы Windows, включая Windows 10 Windows operating systems including Windows 10

Операционные системы Windows Server Windows Server Operating Systems

Защитник Windows брандмауэра с расширенными службами безопасности обеспечивает фильтрацию сетевого трафика на основе хостов и блокирует несанкционированный сетевой трафик, который втекает в локальное устройство или выходит из него. Windows Defender Firewall with Advanced Security provides host-based, two-way network traffic filtering and blocks unauthorized network traffic flowing into or out of the local device. Настройка брандмауэра Windows на основе следующих методов поможет оптимизировать защиту устройств в сети. Configuring your Windows Firewall based on the following best practices can help you optimize protection for devices in your network. Эти рекомендации охватывают широкий спектр развертывания, включая домашние сети и корпоративные настольные и серверные системы. These recommendations cover a wide range of deployments including home networks and enterprise desktop/server systems.

Чтобы открыть брандмауэр Windows, перейдите в меню Пуск, выберите Выполнить, введите WF.msc, а затем выберите ОК. To open Windows Firewall, go to the Start menu, select Run, type WF.msc, and then select OK. См. также открыть брандмауэр Windows. See also Open Windows Firewall.

Сохранение параметров по умолчанию Keep default settings

При первом Защитник Windows брандмауэре можно увидеть параметры по умолчанию, применимые к локальному компьютеру. When you open the Windows Defender Firewall for the first time, you can see the default settings applicable to the local computer. Панель Обзор отображает параметры безопасности для каждого типа сети, к которой устройство может подключиться. The Overview panel displays security settings for each type of network to which the device can connect.

Рис. 1. Защитник Windows брандмауэра Figure 1: Windows Defender Firewall

Профиль домена. Используется для сетей, в которых существует система проверки подлинности учетных записей в отношении контроллера домена (DC), таких как DC Azure Active Directory Domain profile: Used for networks where there is a system of account authentication against a domain controller (DC), such as an Azure Active Directory DC

Частный профиль. Предназначен для и лучше всего используется в частных сетях, таких как домашняя сеть Private profile: Designed for and best used in private networks such as a home network

Общедоступный профиль: разработан с учетом более высокой безопасности для общедоступных сетей, таких как Wi-Fi точки доступа, кафе, аэропорты, гостиницы или магазины Public profile: Designed with higher security in mind for public networks like Wi-Fi hotspots, coffee shops, airports, hotels, or stores

Просмотр подробных параметров для каждого профиля правой кнопкой мыши верхнего уровня брандмауэра Защитник Windows с узлом Advanced Security в левой области, а затем выбор свойств. View detailed settings for each profile by right-clicking the top-level Windows Defender Firewall with Advanced Security node in the left pane and then selecting Properties.

Сохранение параметров по умолчанию в Защитник Windows брандмауэра по мере возможности. Maintain the default settings in Windows Defender Firewall whenever possible. Эти параметры предназначены для обеспечения безопасности устройства для использования в большинстве сетевых сценариев. These settings have been designed to secure your device for use in most network scenarios. Одним из ключевых примеров является поведение блока по умолчанию для входящие подключения. One key example is the default Block behavior for Inbound connections.

Рис. 2. Параметры исходящие и исходящие по умолчанию Figure 2: Default inbound/outbound settings

Чтобы обеспечить максимальную безопасность, не измените параметр Блокировка по умолчанию для входящего подключения. To maintain maximum security, do not change the default Block setting for inbound connections.

Дополнительные функции по настройке основных параметров брандмауэра см. в дополнительных приложениях Включить брандмауэр Windows и настроить поведение по умолчанию и контрольный список: Настройка базовых параметров брандмауэра. For more on configuring basic firewall settings, see Turn on Windows Firewall and Configure Default Behavior and Checklist: Configuring Basic Firewall Settings.

Понимание приоритета правил для входящие правила Understand rule precedence for inbound rules

Во многих случаях следующим шагом для администраторов будет настройка этих профилей с помощью правил (иногда называемых фильтрами), чтобы они могли работать с приложениями пользователей или другими типами программного обеспечения. In many cases, a next step for administrators will be to customize these profiles using rules (sometimes called filters) so that they can work with user apps or other types of software. Например, администратор или пользователь могут добавить правило для размещения программы, открыть порт или протокол или разрешить предопределяемого типа трафика. For example, an administrator or user may choose to add a rule to accommodate a program, open a port or protocol, or allow a predefined type of traffic.

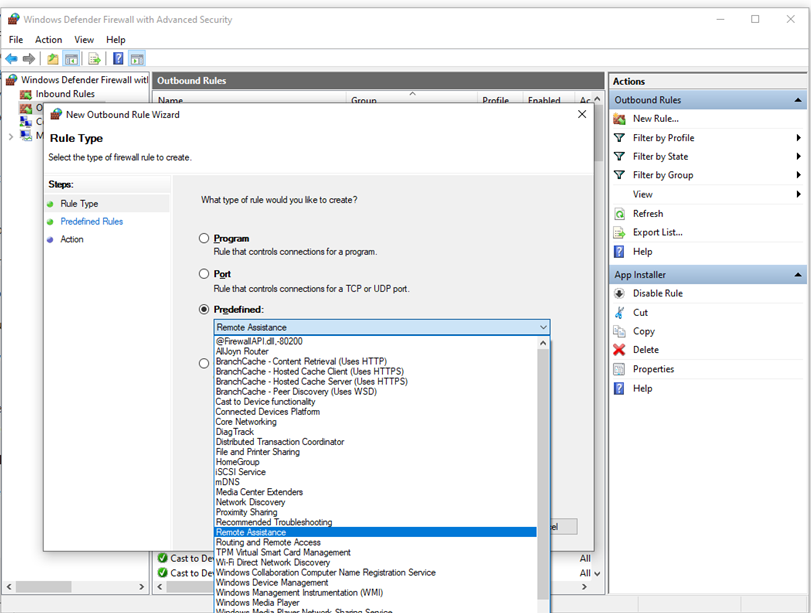

Это можно выполнить, щелкнув правой кнопкой мыши правила входящие или исходящиеправила , и выбрав новое правило. This can be accomplished by right-clicking either Inbound Rules or Outbound Rules, and selecting New Rule. Интерфейс для добавления нового правила выглядит так: The interface for adding a new rule looks like this:

Рис. 3. Мастер создания правил Figure 3: Rule Creation Wizard

Эта статья не охватывает пошаговую конфигурацию правил. This article does not cover step-by-step rule configuration. Общие рекомендации по созданию политики см. в брандмауэре Windows с расширенным руководством по развертыванию безопасности. See the Windows Firewall with Advanced Security Deployment Guide for general guidance on policy creation.

Во многих случаях для работы приложений в сети требуется разрешить определенные типы входящий трафик. In many cases, allowing specific types of inbound traffic will be required for applications to function in the network. Администраторам следует помнить о следующих правилах приоритета при допустив эти входящие исключения. Administrators should keep the following rule precedence behaviors in mind when allowing these inbound exceptions.

Явно определенные правила разрешить будут иметь приоритет над параметром блокировки по умолчанию. Explicitly defined allow rules will take precedence over the default block setting.

Явные правила блокировки будут иметь приоритет над любыми противоречивыми правилами допуска. Explicit block rules will take precedence over any conflicting allow rules.

Более конкретные правила будут иметь приоритет над менее конкретными правилами, за исключением случаев явных правил блокировки, как упоминалось в 2. More specific rules will take precedence over less specific rules, except in the case of explicit block rules as mentioned in 2. (Например, если параметры правила 1 включают диапазон IP-адресов, в то время как параметры правила 2 включают один IP-адрес, правило 2 будет иметь приоритет.) (For example, if the parameters of rule 1 includes an IP address range, while the parameters of rule 2 include a single IP host address, rule 2 will take precedence.)

Из-за 1 и 2 важно при разработке набора политик убедиться, что не существует других явных правил блокировки, которые могли бы случайно перекрываться, тем самым предотвращая поток трафика, который вы хотите разрешить. Because of 1 and 2, it is important that, when designing a set of policies, you make sure that there are no other explicit block rules in place that could inadvertently overlap, thus preventing the traffic flow you wish to allow.

Общая практика обеспечения безопасности при создании входящие правила должна быть максимально конкретной. A general security best practice when creating inbound rules is to be as specific as possible. Однако, когда необходимо ввести новые правила, использующие порты или IP-адреса, по возможности следует использовать последовательные диапазоны или подсети, а не отдельные адреса или порты. However, when new rules must be made that use ports or IP addresses, consider using consecutive ranges or subnets instead of individual addresses or ports where possible. Это позволяет избежать создания нескольких фильтров под капотом, снижает сложность и помогает избежать ухудшения производительности. This avoids creation of multiple filters under the hood, reduces complexity, and helps to avoid performance degradation.

Защитник Windows Брандмауэр не поддерживает традиционное упорядочение правил, назначенное администратором. Windows Defender Firewall does not support traditional weighted, administrator-assigned rule ordering. Эффективный набор политик с ожидаемым поведением может быть создан с помощью нескольких, последовательных и логических правил, описанных выше. An effective policy set with expected behaviors can be created by keeping in mind the few, consistent, and logical rule behaviors described above.

Создание правил для новых приложений перед первым запуском Create rules for new applications before first launch

Правила входящие разрешимые Inbound allow rules

При первом установке сетевые приложения и службы выдают прослушивающий вызов, указывая необходимые для правильного функционирования сведения о протоколе и порте. When first installed, networked applications and services issue a listen call specifying the protocol/port information required for them to function properly. Поскольку в брандмауэре по умолчанию Защитник Windows блокировка, необходимо создать правила входящие исключения, чтобы разрешить этот трафик. As there is a default block action in Windows Defender Firewall, it is necessary to create inbound exception rules to allow this traffic. Обычно приложение или сам установщик приложения добавляют это правило брандмауэра. It is common for the app or the app installer itself to add this firewall rule. В противном случае пользователю (или администратору брандмауэра от имени пользователя) необходимо вручную создать правило. Otherwise, the user (or firewall admin on behalf of the user) needs to manually create a rule.

Если нет активного приложения или правила допуска, определенного администратором, диалоговое окно будет побуждать пользователя разрешить или заблокировать пакеты приложения при первом запуске приложения или попытках связаться в сети. If there are no active application or administrator-defined allow rule(s), a dialog box will prompt the user to either allow or block an application’s packets the first time the app is launched or tries to communicate in the network.

Если у пользователя есть разрешения администратора, они будут вызваны. If the user has admin permissions, they will be prompted. Если они отвечают «Нет» или отменяют запрос, будут созданы правила блокировки. If they respond No or cancel the prompt, block rules will be created. Обычно создаются два правила, по одному для трафика TCP и UDP. Two rules are typically created, one each for TCP and UDP traffic.

Если пользователь не является локальным администратором, он не будет вызван. If the user is not a local admin, they will not be prompted. В большинстве случаев будут созданы правила блокировки. In most cases, block rules will be created.

В любом из указанных выше сценариев после добавлений эти правила должны быть удалены, чтобы снова создать запрос. In either of the scenarios above, once these rules are added they must be deleted in order to generate the prompt again. Если нет, трафик будет по-прежнему заблокирован. If not, the traffic will continue to be blocked.

Параметры брандмауэра по умолчанию предназначены для безопасности. The firewall’s default settings are designed for security. Разрешение всех входящие подключения по умолчанию представляет сеть для различных угроз. Allowing all inbound connections by default introduces the network to various threats. Поэтому создание исключений для входящие подключения из стороненного программного обеспечения должно определяться доверенными разработчиками приложений, пользователем или администратором от имени пользователя. Therefore, creating exceptions for inbound connections from third-party software should be determined by trusted app developers, the user, or the admin on behalf of the user.

Известные проблемы с автоматическим созданием правил Known issues with automatic rule creation

При разработке набора политик брандмауэра для сети лучше всего настроить правила допуска для любых сетевых приложений, развернутых на хост-сайте. When designing a set of firewall policies for your network, it is a best practice to configure allow rules for any networked applications deployed on the host. Наличие этих правил перед первым запуском приложения поможет обеспечить бесперебойное впечатление. Having these rules in place before the user first launches the application will help ensure a seamless experience.

Отсутствие этих постановок не обязательно означает, что в конечном итоге приложение не сможет общаться в сети. The absence of these staged rules does not necessarily mean that in the end an application will be unable to communicate on the network. Однако для поведения, задействованного в автоматическом создании правил приложения во время работы, требуется взаимодействие с пользователем. However, the behaviors involved in the automatic creation of application rules at runtime requires user interaction.

Чтобы определить, почему некоторые приложения не могут общаться в сети, ознакомьтесь со следующими словами: To determine why some applications are blocked from communicating in the network, check for the following:

Пользователь с достаточными привилегиями получает уведомление о запросе, извещение о том, что приложению необходимо внести изменения в политику брандмауэра. A user with sufficient privileges receives a query notification advising them that the application needs to make a change to the firewall policy. Не до конца понимая запрос, пользователь отменяет или отклоняет запрос. Not fully understanding the prompt, the user cancels or dismisses the prompt.

Пользователю не хватает достаточных привилегий, поэтому ему не предложено разрешить приложению вносить соответствующие изменения в политику. A user lacks sufficient privileges and is therefore not prompted to allow the application to make the appropriate policy changes.

Объединение локальной политики отключено, что не позволяет приложению или сетевой службе создавать локальные правила. Local Policy Merge is disabled, preventing the application or network service from creating local rules.

Рис. 4. Диалоговое окно для доступа Figure 4: Dialog box to allow access

Создание локальных правил слияния политик и приложений Establish local policy merge and application rules

Правила брандмауэра можно развернуть: Firewall rules can be deployed:

- Локальное использование оснастки Брандмауэра (WF.msc) Locally using the Firewall snap-in (WF.msc)

- Локальное использование PowerShell Locally using PowerShell

- Удаленное использование групповой политики, если устройство является членом Active Directory Name, System Center Configuration Manager (SCCM) или Intune (с помощью рабочей группы). Remotely using Group Policy if the device is a member of an Active Directory Name, System Center Configuration Manager (SCCM), or Intune (using workplace join)

Параметры объединения правил контролируют возможность объединения правил из различных источников политики. Rule merging settings control how rules from different policy sources can be combined. Администраторы могут настраивать различные действия слияния для профилей домена, частных и общедоступных. Administrators can configure different merge behaviors for Domain, Private, and Public profiles.

Параметры объединения правил позволяют местным администраторам создавать собственные правила брандмауэра в дополнение к правилам групповой политики. The rule merging settings either allow or prevent local admins from creating their own firewall rules in addition to those obtained from Group Policy.

Рис. 5. Параметр слияния правил Figure 5: Rule merging setting

В поставщике услуг конфигурации брандмауэраэквивалентным параметром является AllowLocalPolicyMerge. In the firewall configuration service provider, the equivalent setting is AllowLocalPolicyMerge. Этот параметр можно найти в каждом соответствующем узле профиля, DomainProfile, PrivateProfileи PublicProfile. This setting can be found under each respective profile node, DomainProfile, PrivateProfile, and PublicProfile.

Если объединение локальных политик отключено, для любого приложения, которое нуждается в входящие подключения, требуется централизованное развертывание правил. If merging of local policies is disabled, centralized deployment of rules is required for any app that needs inbound connectivity.

Администраторы могут отключить LocalPolicyMerge в средах с высокой безопасностью, чтобы обеспечить более жесткий контроль над конечными точками. Admins may disable LocalPolicyMerge in high security environments to maintain tighter control over endpoints. Это может повлиять на некоторые приложения и службы, которые автоматически создают локализованную политику брандмауэра при установке, как было рассмотрено выше. This can impact some apps and services that automatically generate a local firewall policy upon installation as discussed above. Чтобы эти типы приложений и служб работали, администраторы должны централизованно нажимать правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления). For these types of apps and services to work, admins should push rules centrally via group policy (GP), Mobile Device Management (MDM), or both (for hybrid or co-management environments).

CSP брандмауэра и CSP политики также имеют параметры, которые могут повлиять на объединение правил. Firewall CSP and Policy CSP also have settings that can affect rule merging.

В качестве наилучшей практики важно перечислять и логить такие приложения, в том числе сетевые порты, используемые для связи. As a best practice, it is important to list and log such apps, including the network ports used for communications. Как правило, на веб-сайте приложения можно найти, какие порты должны быть открыты для данной службы. Typically, you can find what ports must be open for a given service on the app’s website. Для более сложных или клиентского развертывания приложений может потребоваться более тщательный анализ с помощью средств захвата сетевых пакетов. For more complex or customer application deployments, a more thorough analysis may be needed using network packet capture tools.

Как правило, для обеспечения максимальной безопасности администраторы должны использовать исключения брандмауэра только для приложений и служб, которые должны служить законным целям. In general, to maintain maximum security, admins should only push firewall exceptions for apps and services determined to serve legitimate purposes.

Использование шаблонов подпольных карт, таких как *C:*\teams.exe, * не поддерживается в правилах приложения. The use of wildcard patterns, such as C:*\teams.exe is not supported in application rules. В настоящее время мы поддерживаем только правила, созданные с использованием полного пути к приложению(ы). We currently only support rules created using the full path to the application(s).

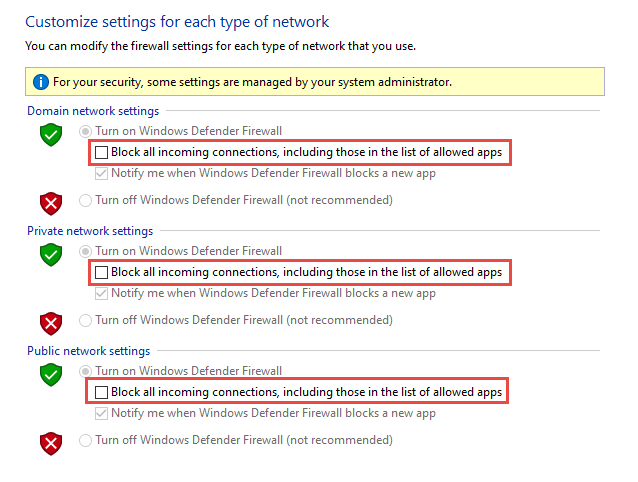

Знать, как использовать режим «экраны» для активных атак Know how to use «shields up» mode for active attacks

Важной функцией брандмауэра, используемой для уменьшения ущерба во время активной атаки, является режим «экраны вверх». An important firewall feature you can use to mitigate damage during an active attack is the «shields up» mode. Это неофициальный термин со ссылкой на простой метод, который администратор брандмауэра может использовать для временного повышения безопасности перед лицом активной атаки. It is an informal term referring to an easy method a firewall administrator can use to temporarily increase security in the face of an active attack.

Защита может быть достигнута **** путем проверки блокировки всех входящих подключений, в том числе в списке разрешенных параметров приложений, найденных в приложении Параметры Windows или в устаревшем файлеfirewall.cpl. Shields up can be achieved by checking Block all incoming connections, including those in the list of allowed apps setting found in either the Windows Settings app or the legacy file firewall.cpl.

Рис. 6. Параметры Windows App/Windows Security/Firewall Protection/Network Type Figure 6: Windows settings App/Windows Security/Firewall Protection/Network Type

Рис. 7. Устаревшие firewall.cpl Figure 7: Legacy firewall.cpl

По умолчанию брандмауэр Защитник Windows блокирует все, если не создано правило исключения. By default, the Windows Defender Firewall will block everything unless there is an exception rule created. Этот параметр переопределяет исключения. This setting overrides the exceptions.

Например, функция Remote Desktop автоматически создает правила брандмауэра при включенной функции. For example, the Remote Desktop feature automatically creates firewall rules when enabled. Однако при активном использовании нескольких портов и служб на хост можно вместо отключения отдельных правил использовать режим экранов, чтобы заблокировать все входящие подключения, переопределив предыдущие исключения, включая правила удаленного рабочего стола. However, if there is an active exploit using multiple ports and services on a host, you can, instead of disabling individual rules, use the shields up mode to block all inbound connections, overriding previous exceptions, including the rules for Remote Desktop. Правила удаленного рабочего стола остаются неизменными, но удаленный доступ не будет работать до тех пор, пока активируется экран. The Remote Desktop rules remain intact but remote access will not work as long as shields up is activated.

После того, как чрезвычайная ситуация будет восстановлена, разбей параметр для восстановления регулярного сетевого трафика. Once the emergency is over, uncheck the setting to restore regular network traffic.

Создание исходящие правила Create outbound rules

Вот несколько общих рекомендаций по настройке исходящие правила. What follows are a few general guidelines for configuring outbound rules.

Конфигурация заблокированных для исходящие правил по умолчанию может рассматриваться для определенных высокобезопасной среды. The default configuration of Blocked for Outbound rules can be considered for certain highly secure environments. Однако конфигурация входящие правила никогда не должна быть изменена таким образом, чтобы разрешить трафик по умолчанию. However, the Inbound rule configuration should never be changed in a way that Allows traffic by default.

Рекомендуется разрешить исходящие по умолчанию для большинства развертывания для упрощения развертывания приложений, если только предприятие не предпочитает жесткие меры безопасности над удобством использования. It is recommended to Allow Outbound by default for most deployments for the sake of simplification around app deployments, unless the enterprise prefers tight security controls over ease-of-use.

В средах с высокой безопасностью администратор или администраторы должны пройти инвентаризацию всех приложений, охватывающих предприятия. In high security environments, an inventory of all enterprise-spanning apps must be taken and logged by the administrator or administrators. Записи должны включать, требуется ли используемое приложение подключение к сети. Records must include whether an app used requires network connectivity. Администраторам необходимо создать новые правила, специфические для каждого приложения, которое нуждается в сетевом подключении, и централизованно нажать эти правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления). Administrators will need to create new rules specific to each app that needs network connectivity and push those rules centrally, via group policy (GP), Mobile Device Management (MDM), or both (for hybrid or co-management environments).

Для задач, связанных с созданием исходящие правила, см. в списке Контрольный список: Создание исходящие правила брандмауэра. For tasks related to creating outbound rules, see Checklist: Creating Outbound Firewall Rules.

Документировать изменения Document your changes

При создании правила входящие или исходящие следует указать сведения о самом приложении, используемом диапазоне порта и важных заметках, таких как дата создания. When creating an inbound or outbound rule, you should specify details about the app itself, the port range used, and important notes like creation date. Правила должны быть хорошо документированы для удобства проверки как вами, так и другими администраторами. Rules must be well-documented for ease of review both by you and other admins. Мы настоятельно рекомендуем упростить работу по пересмотру правил брандмауэра на более поздней дате. We highly encourage taking the time to make the work of reviewing your firewall rules at a later date easier. И никогда не создавайте ненужные дыры в брандмауэре. And never create unnecessary holes in your firewall.