- Устанавливаем эмулятор Android под Kali Linux

- Как превратить Android-устройство в инструмент пентестера

- Установка chroot-среды Kali Linux ARM на рутованном Android-устройстве, которое имеет около 6 ГБ свободного места.

- Установка Kali Linux на Android

- Устанавливаем Kali Linux на Anrdoid

- Шаг 1: Скачивание образа Kali Linux

- Шаг 2: Скачивание и запуск Limbo PC Emulator

- Шаг 3: Подготовка эмулятора

- Шаг 4: Запуск Kali Linux

Устанавливаем эмулятор Android под Kali Linux

| Для тестирования хороших и не очень инструментов под Android, необходима реальная платформа в виде настоящего телефона/планшета или же виртуальный эмулятор ее. В этом посте, я подготовил небольшую инструкцию, как поднять эмулятор Android у себя на компьютере с помощью Docker, быстро и бесплатно. Которая может кому-либо пригодится. |

Инструкция писалась и тестировалась для Kali 2017.3 64bit.

1. Обновляем систему.

apt update && apt upgrade -y

2. Устанавливаем Docker.

apt install apt-transport-https ca-certificates curl gnupg2 software-properties-common -y

curl -fsSL https://download.docker.com/linux/debian/gpg | sudo apt-key add —

echo «deb https://download.docker.com/linux/debian stretch stable» >> /etc/apt/sources.list

apt update && apt install docker-ce -y

Следом docker-compose.

curl -L https://github.com/docker/compose/releases/download/1.18.0/docker-compose-`uname -s`-`uname -m` -o /usr/local/bin/docker-compose

chmod +x /usr/local/bin/docker-compose

Включаем сервис.

systemctl enable docker && systemctl start docker

Перезагружаемся.

reboot

3. Подготовим docker-compose.

mkdir

/docker/docker-compose.yml

скопируем в него данную конфигурацию:

version: «2.2»

services:

selenium_hub:

image: selenium/hub:3.4.0

ports:

— 4444:4444

nexus_7.1.1:

image: butomo1989/docker-android-x86-7.1.1

privileged: true

# Increase scale number if needed

scale: 1

ports:

— 6080:6080

— 5554:5554

— 5555:5555

volumes:

— ./video-nexus_7.1.1:/tmp/video

environment:

— DEVICE=Nexus 5

— CONNECT_TO_GRID=True

— APPIUM=true

— SELENIUM_HOST=selenium_hub

— AUTO_RECORD=True

4. Запускаем образ.

cd

/docker && docker-compose up -d

После того как наш образ загрузится, открываем браузер (Chrome, Firefox), и переходим по адресу: http://IP:6080

и получаем наш Nexus 5, с Android 7.1.1

5. Остановить приложение.

cd

/docker && docker-compose down

Несколько замечаний:

1. Тестировалось на Kali 2017.3 64, с небольшими изменениями можно запустить на Ubuntu/Debian, на Windows необходимо установить

docker и docker-compose своим способом.

Источник

Как превратить Android-устройство в инструмент пентестера

Наступило золотое время карманных инструментов для пентестинга.

Рынок мобильных телефонов и планшетных компьютеров буквально наводнили миллионы устройств под управлением Android. Иногда я задумываюсь, могли ли Кен Томпсон или Деннис Ричи представить себе, что их творение, которому уже около 44 лет, повлияет на ядро Linux, Google, Apple и так далее. Сейчас нас окружает море устройств с Unix-подобными операционными системами. Эти устройства могут легко уместиться в кармане, имеют многоядерные процессоры и способны получить доступ к системам SCADA в несколько кликов. Наступило золотое время карманных инструментов для пентестинга!

В данной статье я рассмотрю процесс превращения устройства на базе Android в мощный карманный инструмент пентестера. Если вы хотите осуществлять с помощью своего Android-устройства перехват и модификацию сетевого трафика, эта статья должна вам пригодиться. (Если интересно, пожалуйста, ознакомьтесь с этой, этой, этой, этой и этой ссылками). Чтобы осуществить задуманное, понадобится Android-устройство, которое поддерживает OTG, со специальным ROM, кроме того, вам наверняка понадобится внешний беспроводной USB-адаптер (если вы ищете устройство для взлома WEP-ключей, не нуждающееся во внешнем беспроводном адаптере, я настоятельно рекомендую использовать Nokia N900).

(Замечание. Если вы хотите заниматься беспроводным снифингом, попробуйте приложение AndroidPCAP, которое я протестировал на своем Nexus 7 и беспроводном USB-адаптере на базе RTL8187).

Прежде, чем продолжить трансформацию вашего Android-устройства, вам следует сделать резервные копии всех важных данных. Рекомендую заглянуть сюда. Резервные копии необходимы, поскольку Android-устройство придется «рутовать» (получить административный доступ), а некоторые методы рутования для определенных типов устройств могут привести к стиранию ваших данных.

Установка chroot-среды Kali Linux ARM на рутованном Android-устройстве, которое имеет около 6 ГБ свободного места.

- Установите BusyBox

- Установите Terminal Emulator

- Я создал образ Kali Linux ARM, который можно без труда смонтировать, загрузив отсюда: http://goo.gl/qmGlehttps://archive.org/details/Kali.nogui.armel.zitstif.chroot.482013

md5: d60c5a52bcea35834daecb860bd8a5c7

sha1: f62c2633d214de9edad1842c9209f443bcea385d

MD5: be61799f8eb2d98ff8874daaf572a1d5

SHA-1: f9c6a820349530350bbb902d17ae6b4a5173937c

Замечание. Среда данного образа предоставляет вам около 2ГБ доступного пространства, так что будьте экономны.

Дополнительно: Если вы хотите, чтобы эмулятор терминала при открытии переходил в среду chroot, выполните следующие действия:

- Откройте Terminal Emulator

- Зайдите в настройки

- Выберите Initial Command

- Введите следующее значение: su -c «cd /sdcard/kali && sh kali»

Теперь, если вы запустите эмулятор терминала, то попадете прямо в chroot-среду Kali. Если вы хотите выйти из среды и вернуться в командную строку Android, просто выполните команду exit.

Дополнительно. Если вы хотите иметь доступ к файлам из каталога /sdcard/ из chroot-среды Kali, можно настроить на вашем устройстве сервер Openssh, прослушивающий все интерфейсы. Затем в chroot-среде выполните mkdir /media/sdcard/, а далее подключитесь к вашему ssh-серверу на интерфейсе loopback для сохранения ключа ssh. После этого вы сможете использовать (или даже прописать в файле .bashrc его автоматический запуск) в chroot-среде скрипт вроде

http://zitstif.no-ip.org/mountsdcard.py # Вам понадобится изменить имя пользователя и пароль.

Должен предупредить вас, что данный образ Kali не создавался в расчете на использование оконного менеджера и вообще каких-либо утилит с графическим интерфейсом. По моему скромному мнению, для использования Kali Linux графический интерфейс не нужен. Для тестирования на проникновение будет достаточно консольных утилит вроде nmap, netcat, w3af_console, sqlmap, xsser, и metasploit.

Как только вы попадете в chroot-среду Kali Linux, выполните следующую команду:

apt-get update && apt-get upgrade && msfupdate

Помимо chroot-среды Kali Linux, я также рекомендую установить вам инструменты из следующего списка:

- 2X Client – клиент для удаленного рабочего стола

- AndFTP – клиент ftp/sftp

- androidVNC – клиент vnc viewer

- AndSMB – клиент Samba для Android

- AnyTAG NFC Launcher – автоматизация телефона за счет сканирования NFC-тегов

- APG – OpenGPG для Android

- CardTest – тестирование кредитных карт с поддержкой NFC

- Checksum – графический интерфейс для утилит, вычисляющих хэши md5 и sha

- ConnectBot – мощный ssh-клиент

- DNS Lookup – выполняет просмотры записей DNS и WHOIS

- Dolphin Browser – браузер, позволяющий легко изменять значение UserAgent

- DroidSQLi – утилита для автоматизации SQL-инъекций MySQL

- dSploit – Набор для сетевого пентестинга на Android

- Electronic Pickpocket – позволяет читать кредитные карты с поддержкой NFC через беспроводное соединение

- Exif Viewer – умеет показывает и очищать exif-данные изображений

- Fast notepad – простой но полезный текстовый редактор

- Find My Router’s Password – как следует из названия, подбирает пароль маршрутизатора (преимущественно из списка паролей по умолчанию)

- Fing – аналог Windows-утилиты Look@LAN

- Goomanager – перейдите по ссылке для более подробной информации

- Hacker’s Keyboard – Не хватает легкодоступной клавиши CTRL? Это приложение для вас!

- HashPass – вычисляет хэш от текстовых данных

- Hex Editor – очень полезный hex-редактор для Android

- inSSIDer – сканер беспроводных сетей

- intercepter-NG – многофункциональная сетевая утилита: снифер, перехватчик cookie, arp-спуфер

- IP info Detective – выдает подробную информацию по об IP-адресе

- IP Webcam – позволяет превратить Android-устройство в IP-камеру слежения

- Network Signal Info – графический интерфейс для iwconfig

- NFC Reader – позволяет считывать данные, используя различные NFC-технологии, в том числе с карт-ключей

- NFC ReTAG – повторное использование защищенных от записи NFC-меток вроде карт-ключей, идентификационных жетонов и т. д.

- NFC TagInfo – еще один считыватель информации по NFC

- OpenVPN Connect – vpn-клиент с открытым исходным кодом

- Orbot – клиент tor для Android

- Packet Injection – графический интерфейс для scapy от poorman

- ProxyDroid – позволяет установить на устройстве socks5-прокси

- Root Browser – отличный файловый менеджер для Android

- Routerpwn – проверка защищенности маршрутизатора

- SandroProxy – аналог Webscarab

- Secret Letter – стеганографическая утилита от poorman

- SSHDroid – openssh-сервер для Android

- Supersu – управление административным доступом программ

- Teamviewer – удаленный контроль Windows, OSX, и Linux систем

- Terminal Emulator – без комментариев

- tPacketCapture – снифер пакетов, не требующий права root

- VirusTotal Uploader – проверка ваших вредоносных начинок (payloads)

- Voodoo OTA RootKeeper – позволяет сохранить административный доступ к устройству даже после OTA-обновлений

- Wifi File Transfer – доступ к файлам вашего телефона из веб-браузера

- WifiFinder – простой сканер беспроводных сетей

- WiGLE Wifi wardriving – приложение для вардрайвинга (поиска и локализации беспроводных точек доступа)

Конечно, данный список неполон, но я считаю, что это очень хороший набор инструментов для старта.

Источник

Установка Kali Linux на Android

Kali Linux — один из самых популярных дистрибутивов, написанных на движке Линукс. Пользователи активно инсталлируют его не только на компьютеры и ноутбуки, но и на мобильные устройства. В рамках сегодняшней статьи мы бы хотели поговорить о запуске Kali Linux на смартфоне или планшете через специальный эмулятор, взяв за пример самую распространенную операционную систему — Android.

Устанавливаем Kali Linux на Anrdoid

Процедура настройки и запуска не так уж и сложна, к тому же от юзера не требуется предварительная настройка root-прав. Для нормальной работы понадобится только образ самой системы и специальное приложение-эмулятор. Мы разделили всю инструкцию на шаги, чтобы упростить понимание выполнения операции для начинающих пользователей. Давайте начнем с самых первых действий.

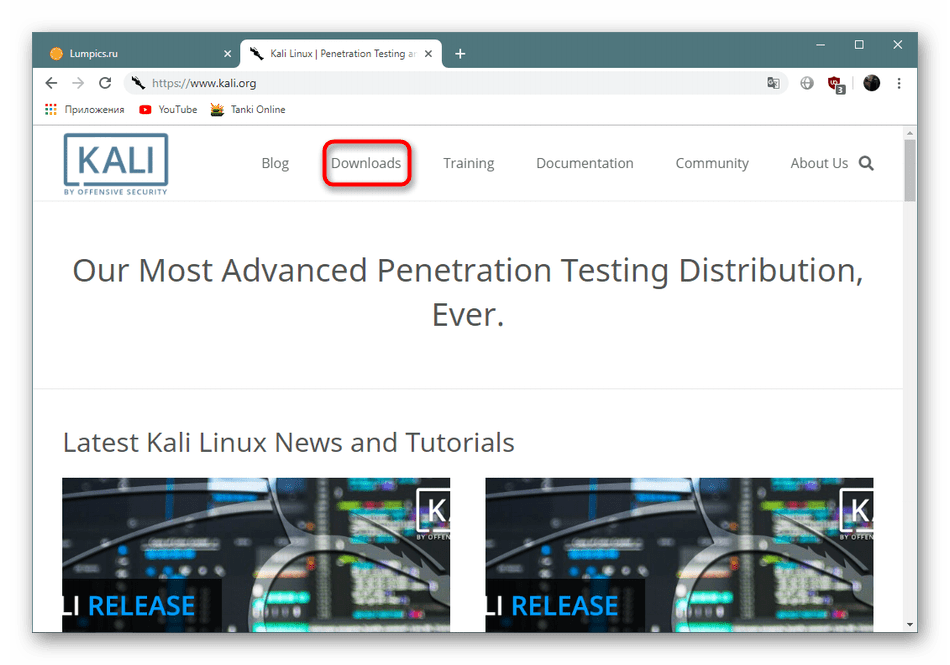

Шаг 1: Скачивание образа Kali Linux

Как известно, Kali Linux распространяется бесплатно и доступна для скачивания на официальном сайте. Все файлы объединены в один образ диска, который и нужно скачать, чтобы смонтировать в эмуляторе и произвести запуск. Все делается буквально в несколько кликов:

- Перейдите по указанной выше ссылке, чтобы попасть на главную страницу официального сайта Кали. Здесь отыщите раздел «Downloads».

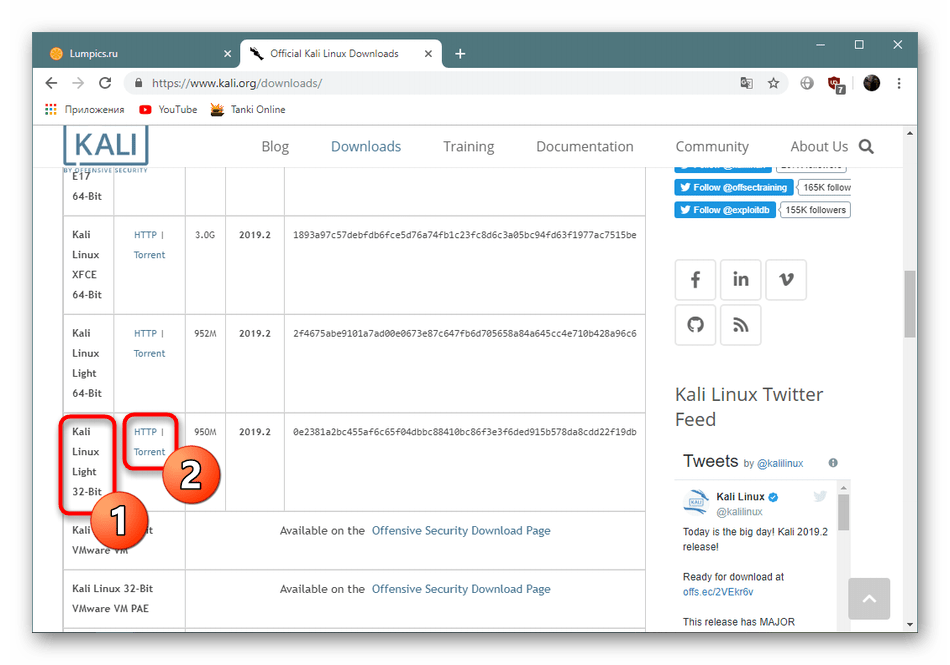

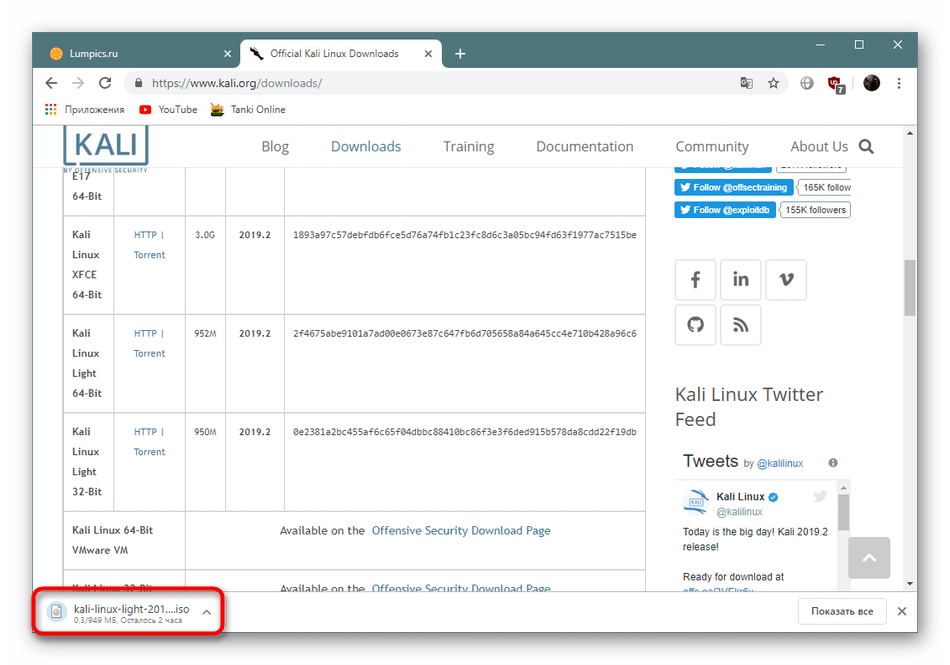

В списке загрузок опуститесь в самый них, где найдите «Kali Linux Light 32-bit» и нажмите на torrent или прямую ссылку. Мы берем самую облегченную версию, поскольку обычно мобильные устройства не обладают огромными мощностями, да и в использовании более тяжелых сборок нет необходимости.

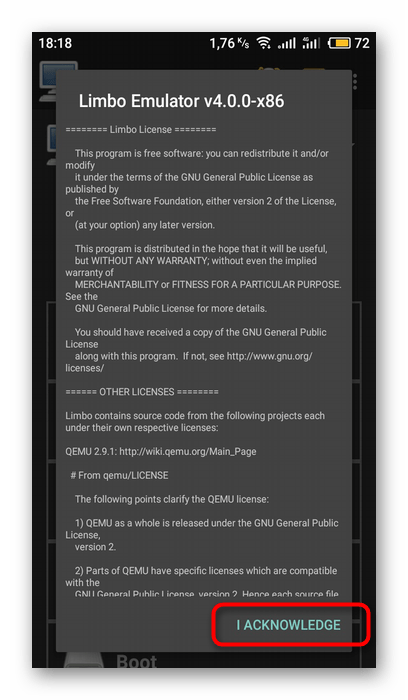

Шаг 2: Скачивание и запуск Limbo PC Emulator

В качестве эмулятора мы будем использовать программу Limbo PC Emulator, поскольку для запуска гостевой операционной системы она не требует наличия на телефоне рут-прав. Официального сайта у этого приложения нет, поэтому мы рекомендуем загружать APK только из проверенных источников, например, с 4PDA. После успешной установки запустите Limbo. Если появилось окно с детальным описанием, софт готов к дальнейшей настройке.

Шаг 3: Подготовка эмулятора

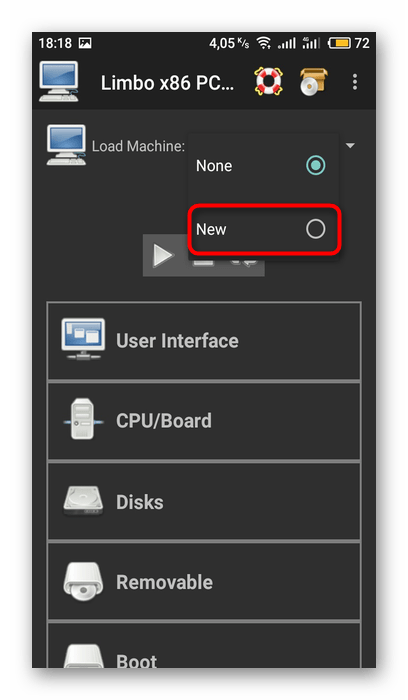

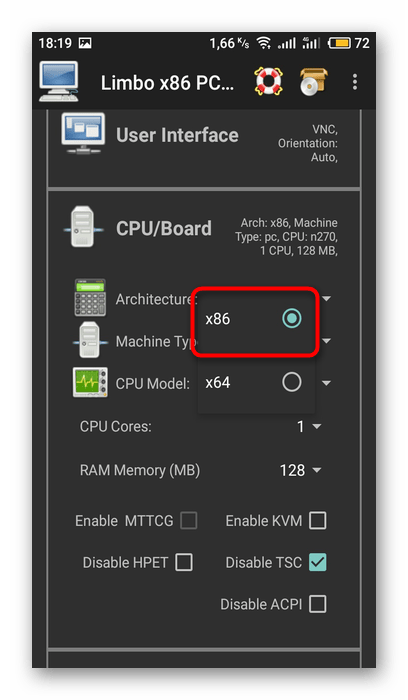

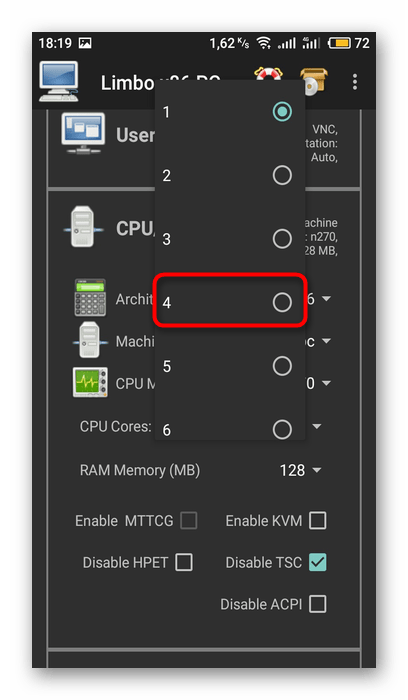

Теперь можно переходить к непосредственной работе в самом эмуляторе, ведь перед запуском гостевой ОС его необходимо правильно настроить, чтобы в дальнейшем не возникало никаких неполадок и тормозов во время работы. Далее мы продемонстрируем эту процедуру с указанием оптимальных для Kali настроек.

- Создайте новую загрузочную машину, отметив маркером пункт «New».

Задайте ей соответствующее имя, чтобы ориентироваться в случае наличия нескольких гостевых платформ.

Переходите к конфигурации процессора и выберите x86 архитектуру.

Количество ядер выберите «4», тапнув на нужный пункт.

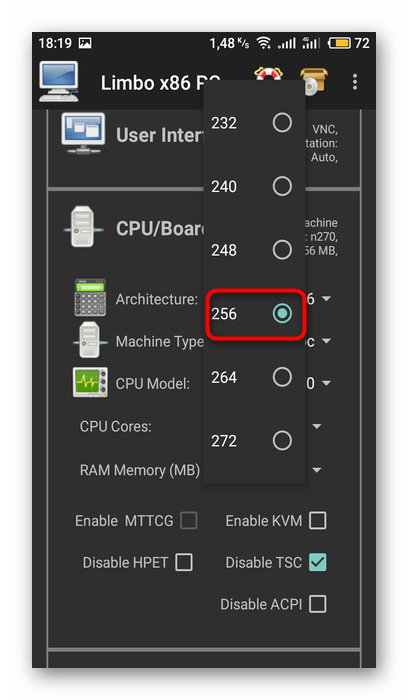

Выделите 256 мегабайт оперативной памяти — такое количество будет оптимальным для максимально облегченной версии Кали Линукс.

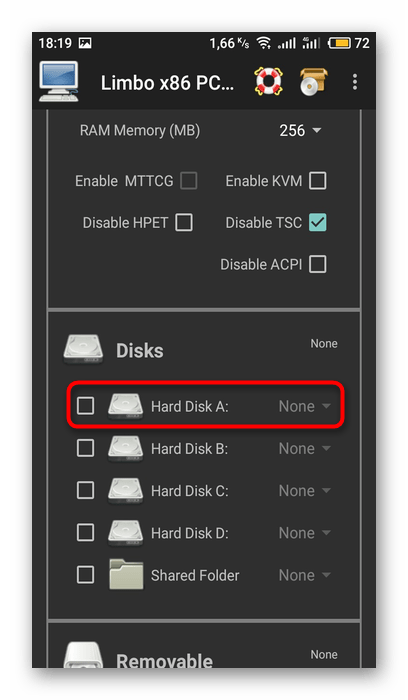

Создайте новый раздел жесткого диска, куда будут записываться все созданные файлы. Поставьте галочку возле незанятого пространства.

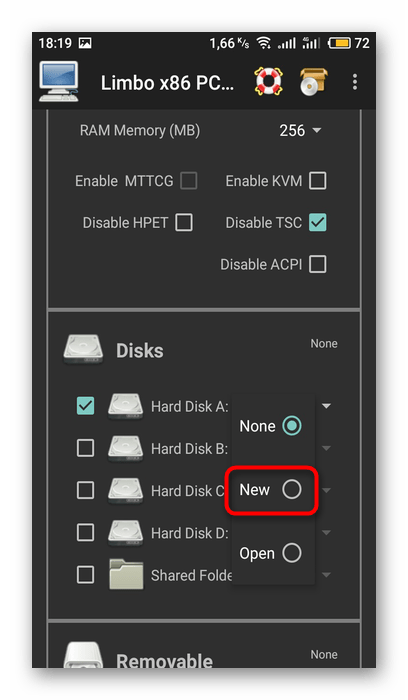

Напротив диска поменяйте пункт «None» на «New».

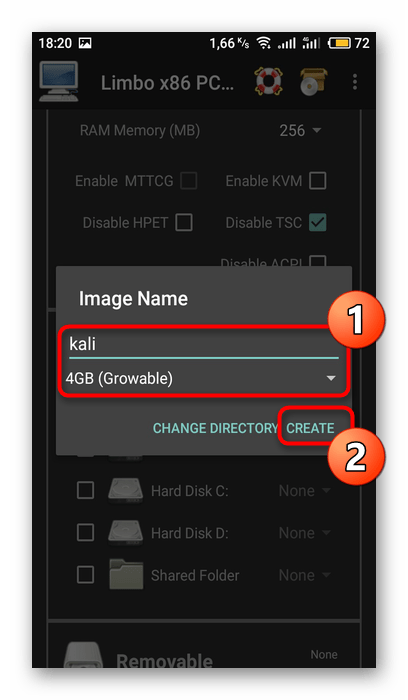

Укажите название образа и выделите ему объем памяти в размере 4 ГБ под нужды ОС, затем нажмите на «Create».

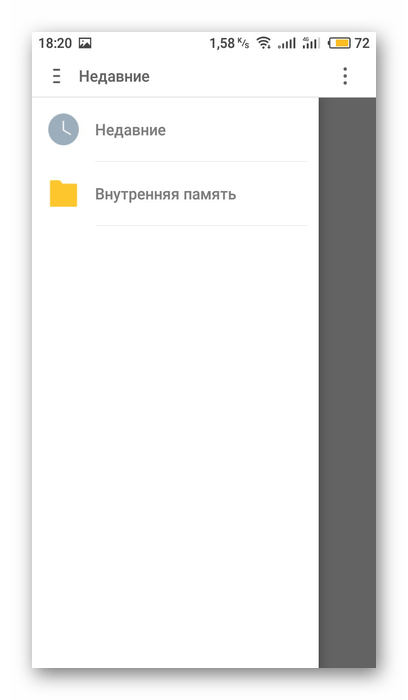

Откроется проводник, в котором понадобится выбрать сохраненный ранее образ операционной системы.

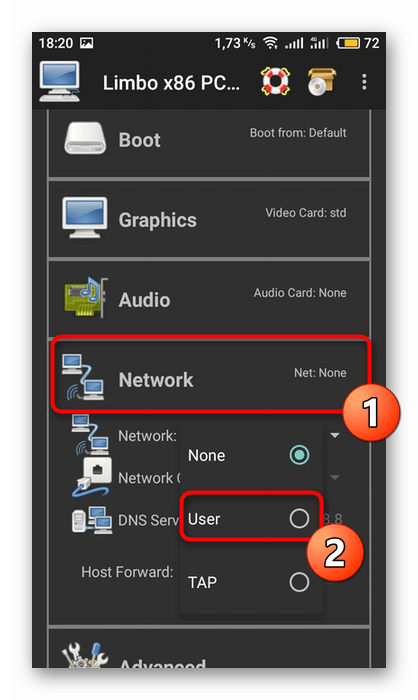

Осталось только настроить интернет, переведя параметр «Network» в состояние «User».

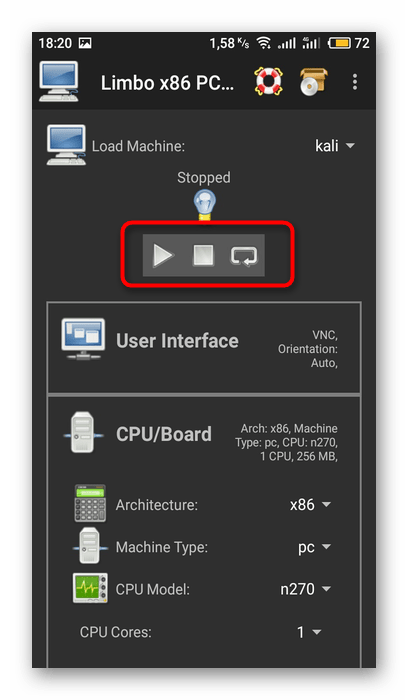

После выполнения всех этих действий внимательно проверьте каждый параметр, убедившись в том, что все они заданы верно, и можно переходить к запуску Kali Linux.

Шаг 4: Запуск Kali Linux

На этом процедура предварительной конфигурации завершена и Кали доступна к запуску. Для этого потребуется нажать на кнопку «Start» под названием виртуальной машины.

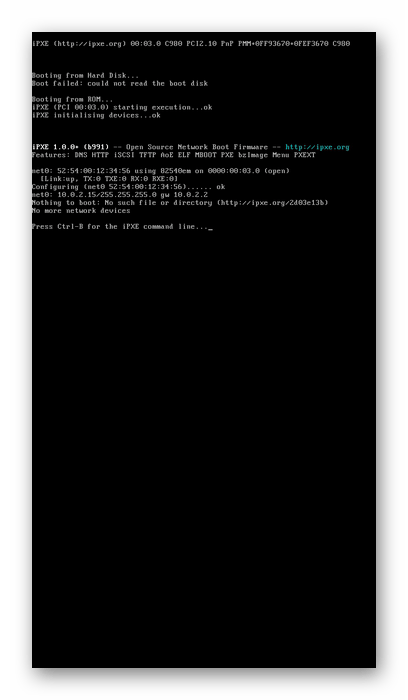

Через некоторое время отобразится консоль с загрузчиком и появится меню выбора Kali. В нем вы можете запустить Live-версию или перейти непосредственно к инсталляции. Процедура установки не имеет различный с компьютерной версией, поэтому предлагаем детальнее ознакомиться с ней в другом нашем материале по следующей ссылке.

Теперь вы знакомы с запуском Kali Linux из-под операционной системы Android. Конечно, такое будет сложно выполнить на совсем слабом устройстве, но на более-менее производительных девайсах никаких проблем при работе с гостевой ОС наблюдаться не должно.

Помимо этой статьи, на сайте еще 12315 инструкций.

Добавьте сайт Lumpics.ru в закладки (CTRL+D) и мы точно еще пригодимся вам.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Источник