- Arch Linux vs Kali linux

- SamSepFS

- alfabuster

- Боевой Linux. Обзор самых мощных дистрибутивов для пентестов и OSINT

- Содержание статьи

- WARNING

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

- Вариант 2. Открой один материал

- Михаил Артюхин

- Альтернативы Kali Linux: дистрибутивы для новичков на основе Arch Linux — Manjaro и BlackArch

- Что такое Manjaro

- Что такое BlackArch

- Дорога к BlackArch

- Шаг 1. Скачайте Manjaro

- А есть способ проще?

- Шаг 2. Установка Manjaro

- Шаг 4. Привыкание к XFCE

- Шаг 5. Добавление репозиториев BlackArch

- А что Apt-Get?

- Категории инструментов BlackArch

- Какой дистрибутив вам подходит?

Arch Linux vs Kali linux

SamSepFS

Member

alfabuster

Может ты опечатался и хотел написать, что арч это самая НЕстабильная система, потому что новые версии, мало кем проверенные, а те что из АУРа (бывают вообще не проверенные). А вот кали как раз основан на Дебиан, где каждый пакет тестируется не один раз и все стабильно как швейцарские часы.

Собственно кали точно так же можно установить и пользоваться как основной ОС.

Как вариант, если хочешь практиковаться, можно установить Кали на флешку в режиме usb persistence, который позволит сохранять твой прогресс и все установленное ПО на флешке. Т.е. по сути вторая система Кали у тебя будет на флешке и параллельно юзай Арч на ноутбуке.

Что значит «заточенные под Kali»?

Скрипты написаны на каком-то языке программирования. Чаще всего на python.

Интерпретатор python’a можно установить практически в любую систему.

Почему не работают? Пример какой-то приведи.

Можно подумать, что в Debian или Ubuntu все инструменты работают сами без твоего участия и понимать их работу не нужно.

Чем Arch стабильнее Kali? Опять же приведи хоть какой-то пример.

Какой смысл для тебя в новых версиях, если ты не понимаешь, как эти программы работают?

Почему так не может работать Kali?

Из всего твоего текста я так не понял для чего тебе нужен Linux вообще и какой-то определённый дистрибутив в частности. Аргумент «тянет потому, что там стабильно и новые версии» абсурден и ни чем не подтверждён.

Если ты фанат стабильности, мой тебе совет: устанавливай стандартный дистрибутив Debian или Ubuntu и добавляй туда инструменты Kali, например вот этой утилитой.

Учитывая, что Kali основан на Debian, я бы рекомендовал всё-таки первый.

Если тебе хочется поиграться, создай несколько виртуальных машин и в каждую установи свой дистрибутив.

Какой больше понравится, тот и используй.

Если ты хочешь чему-то научиться, находи курсы в интернете, с темами которые тебя интересуют и устанавливай ту ОС, в которой работает автор или ту, которую он советует.

Источник

Боевой Linux. Обзор самых мощных дистрибутивов для пентестов и OSINT

Содержание статьи

Дистрибутивов для пентеста множество. Одни популярны, другие — не очень, но все они преследуют цель дать хакеру удобный и надежный инструмент на все случаи жизни. Большинством из программ в составе таких кастомизированных сборок средний хакер никогда не воспользуется, но для понтов статусности их добавляют («Смотри, у тебя 150 утилит, а у меня — 12 000!»). Сегодня мы постараемся сделать обзор большинства интересных дистрибутивов, как популярных, так и незаслуженно забытых. Если же мы что-то упустили — не стесняйся использовать комментарии. Поехали!

WARNING

Хотя эти дистрибутивы и предназначены для атак, ответственность за их использование несешь только ты! Не забывай, что применение этих знаний во вред карается по закону.

- Первый релиз: 2003 год

- Основан на: Fedora

- Платформы: x64

- Графическая оболочка: MATE

Начнем с малоизвестного, но оттого не менее интересного дистрибутива. NST (Network Security Toolkit) основан на Fedora и предназначен для сетевых атак. В основе интерфейса — MATE, который вызывает ощущение начала нулевых. В комплекте идет несколько десятков самых важных инструментов, в основном сетевые сканеры, клиенты для всевозможных служб и разного рода перехватчики трафика. Но не хватает таких полезностей, как, например, masscan, и даже банального aircrack, хотя airsnort имеется.

Больше всего вкусностей можно найти в папке Applications → Internet. Тут у нас и Angry IP Scanner, написанный, кстати, на Java, и Ettercap, и даже OWASP ZAP, о котором мы уже писали в «Хакере». Есть неплохой сборник модулей для всевозможного спуфинга и скана у пакета netwag. В деле он показал себя неплохо, жаль только, не очень удобен и жутко устарел.

Весь проверенный мной софт работает прекрасно. В общем, всем скучающим по древнему интерфейсу и привычным инструментам рекомендуется.

- Первый релиз: 2013 год

- Основан на: Debian

- Платформы: x86, x64, ARM, VirtualBox

- Графическая оболочка: Xfce

Как ты, конечно, знаешь, Kali — один из самых распиаренных дистрибутивов для хакеров, и было бы странно, если бы мы про него не написали. О нем знают даже школьники, а с относительно недавних пор он доступен в виде приложения прямо из Microsoft Store! Конечно, доступность — несомненный плюс, но система слегка перегружена набором инструментов (хотя и не так сильно, как BlackArch), к тому же часть из них из коробки работает криво или не работает вообще.

Защиты от дурака в Kali тоже не предусмотрено. Как показывает практика, не всем пользователям понятно, что не стоит делать эту систему основной. От ядра до оболочки она была создана и оптимизирована для выполнения боевых задач на фронтах ИБ и плохо пригодна для спокойной ежедневной работы. Многие нужные в быту механизмы там попросту отсутствуют, а попытка их установить, скорее всего, вызовет сбои в нормальной работе ОС, если не выведет ее из строя полностью.

Короче, Kali как спички — мощная штука в умелых руках, ее легко достать, но детям лучше не давать. Охватить разом все возможные официальные и неофициальные утилиты (а их, на минуточку, больше 600) этой системы не представляется возможным хотя бы потому, что постоянно появляются новые и новые модули, фреймворки, утилиты и прочие прибамбасы.

Kali предназначена для широкого спектра задач, но основная из них — атаки в сетевой среде, например, поиск уязвимостей в веб-приложениях и получение доступа к беспроводным сетям. Как наследник BackTrack, Kali вообще неплохо приспособлена для работы с беспроводными каналами связи, в особенности Wi-Fi. Проверка на прочность удаленных хостов тоже возможна с помощью, например, Metasploit (подробнее о нем — в нашем недавнем обзоре), но именно на работу с Wi-Fi ориентировано ядро и значительная часть инструментов.

Еще из плюсов отмечу наличие в штатной поставке большого количества словарей для различных атак, не только на Wi-Fi, но и на аккаунты в интернете и на сетевые службы.

Для еще большего удобства использования на официальном сайте предлагается версия дистрибутива для виртуальных машин, ведь при взломе куда разумнее использовать систему без установки — мало ли кто потом будет копаться в твоем компе!

Вердикт такой: если умеешь пользоваться — классная штука, но не вздумай показывать ее ребенку. Один из авторов видел, что будет, если нарушить это указание.

- Первый релиз: 2005 год

- Основан на: Ubuntu

- Платформы: x86

- Графическая оболочка: LXDE

Родина DEFT — солнечная Италия, и он щедро, как пицца сыром, посыпан разнообразными инструментами для разведки и взлома. При этом они не примотаны к дистрибутиву синей изолентой, а вполне гармонично встроены в него. Все вместе напоминает интересный и полезный в жизни швейцарский нож.

Разработан DEFT на платформе Lubuntu и снабжен удобным графическим интерфейсом. В продукт входит набор профильных утилит, начиная с антивирусов, систем поиска информации в кеше браузера, сетевых сканеров и других полезностей и заканчивая инструментами, которые необходимы при поиске скрытой информации на диске.

Используя эту ОС, не составит труда получить доступ к стертым, зашифрованным или поврежденным данным на различных видах физических носителей.

Основной инструментарий прячется в разделе DEFT, который, в свою очередь, находится в некотором подобии меню «Пуск».

Изначально этот дистрибутив был предназначен для нужд сетевой полиции и специалистов по реагированию на инциденты в области ИБ, поэтому еще одна сильная сторона DEFT — это конкурентная разведка, в том числе анализ взаимосвязей аккаунтов соцсетей.

Есть даже интересная утилита для обнаружения геолокации заданного аккаунта LinkedIn или Twitter. Я не смог проверить, насколько эффективно это работает в данный момент, но с определением принадлежности аккаунта к стране и городу она справляется.

В отличие от Kali Linux или Tsurugi, в DEFT защита от дурака встроена. Без должной подготовки почти ни один инструмент попросту не запустить, а без глубокого понимания работы защитных механизмов тут вообще делать нечего.

Буквально каждое приложение или опция требует прав root, так что не спеши сразу запускать все подряд или создавать непривилегированного пользователя.

Также я обнаружил «подарочек»: несколько репозиториев, откуда DEFT берет обновы, закрыты ключами. Пару дней я рылся по форумам, пока не нашел, откуда запросить данные, да и сами ключи тоже нашлись.

В итоге эта система хороша для форензики и расследования инцидентов, в особенности если есть физический доступ к носителям информации — будь то диск, флешка или смартфон (хакера, начальника, сотрудника, конкурента, жены, любовницы, ее бати — нужное подчеркнуть).

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Вариант 2. Открой один материал

Заинтересовала статья, но нет возможности стать членом клуба «Xakep.ru»? Тогда этот вариант для тебя! Обрати внимание: этот способ подходит только для статей, опубликованных более двух месяцев назад.

Михаил Артюхин

Этому городу нужен новый герой, прошлого арестовали 😉

Источник

Альтернативы Kali Linux: дистрибутивы для новичков на основе Arch Linux — Manjaro и BlackArch

Вне всяких сомнений, Kali зарекомендовала себя как самый популярный дистрибутив для пентестинга. Но то, что от нее фанатеют новички и специалисты по безопасности, еще не делает ее подходящей для всех пользователей. Manjaro Linux — это дистрибутив на основе Arch Linux, подходящий для новичков, и который можно легко вооружить расширениями Black Arch, сделав тем самым первый опыт работы с Arch очень приятным.

Холивары о лучшем дистрибутиве для пентестинга идут на форумах и IRC-каналах уже несколько лет. Хакеры и пентестеры спорят, какая операционная система самая удобная, интуитивно понятная и простая в использовании, а также у какой из них самых крутой набор хакерских инструментов.

Начинающие часто из-за этого мучаются вопросом, какой же хакерский дистрибутив выбрать для начала, колеблясь между ParrotSec и Kali. Arch Linux обычно считается мощным дистрибутивом, но не слишком удобным для новичков. Давайте рассмотрим более простой вариант для начинающих — изучение хакинга с Manjaro Linux.

Что такое Manjaro

Manjaro — это простой в использовании, подходящий для начинающих дистрибутив Linux, основанный на Arch Linux. Это ультрасовременный, легкий дистрибутив, придерживающийся принципа KISS (keep it simple stupid). Настройка Arch может быть очень пугающей, поскольку требует более глубокого понимания построения систем Linux, чем у других дистрибутивов, но Manjaro берет на себя все трудности и сложности при установке Arch. Manjaro также имеет отличное сообщество опытных пользователей Arch , которые всегда очень отзывчивы к вопросам начинающих.

Что такое BlackArch

BlackArch Linux — это тоже дистрибутив на основе Arch Linux, но он предназначен для пентестинга и больше ориентирован на специалистов по ИТ-безопасности и независимых хакеров.

У BlackArch есть внушительное количество 1,900 + инструменты , перечисленных на веб-сайте. У Kali в настоящее время имеется всего около 360 инструментов. Стоит отметить, что BlackArch предоставляет любознательным пентестерам большую коллекцию программного обеспечения, подходящего для экспериментов. Можно потратить все выходные, проверив сотню интереснейших инструментов, но даже и не поцарапав поверхность того, что предлагает нам BlackArch.

Дорога к BlackArch

Мы установим Manjaro, а затем вручную добавим репозитории BlackArch, в которых содержится весь доступный хакерский софт. Это позволит нам установить инструменты для взлома Wi-Fi и использовать фреймворки эксплоитов, например Metasploit, прямо в нашем дистрибутиве Manjaro.

Эта статья будет кратким руководством для всех, кто хочет «вооружить» свой дистрибутив Manjaro, добавив в него некоторые приложения для пентестинга. Это будет хороший опыт для тех, кто хочет выйти из зоны комфорта и поэкспериментировать с инструментами BlackArch.

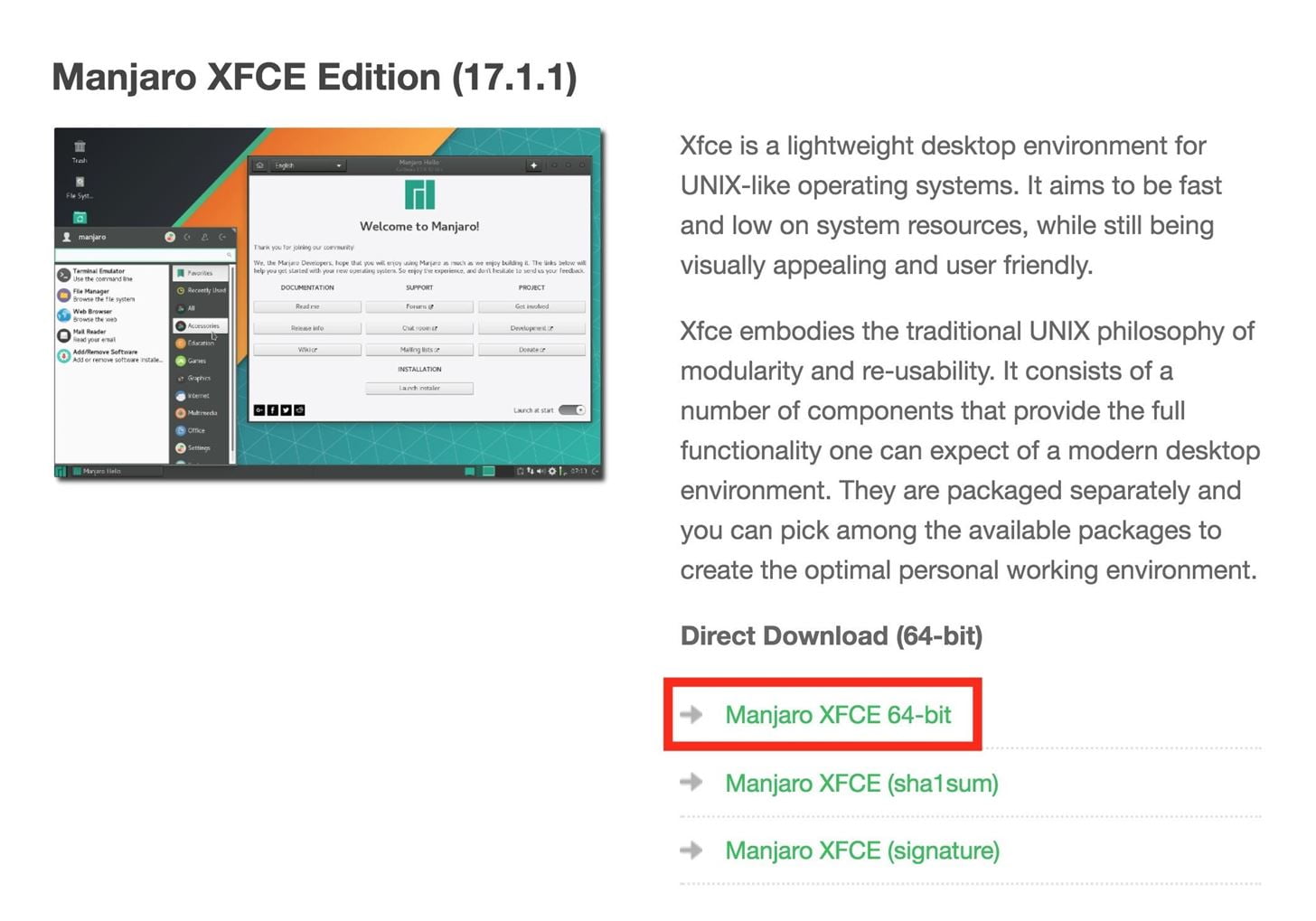

Шаг 1. Скачайте Manjaro

Первое, что нужно сделать — перейти на веб-сайт Manjaro, и просмотреть, какие там имеются доступные для использования варианты. Нам предлагают несколько вариантов десктопного окружения. Сюда входят XFCE, KDE и GNOME.

- XFCE — легкое десктопное окружение. Он стремится быть быстрым и не потреблять слишком много системных ресурсов, но при этом быть визуально привлекательным и удобным. Это позволяет пользователям, не знакомым с BlackArch, получить более благоприятное первое впечатление. При использовании XFCE процессор и оперативная память не будут слишком сильно нагружаться во время рендеринга приложений и процессов.

- KDE — многофункциональное и универсальное десктопное окружение, которое обеспечивает расширенный графический рабочий стол и широкий спектр приложений. Несмотря на то, что KDE очень удобен для пользователя и, безусловно, ярок, его использование довольно ресурсоемко и он заметно медленнее, чем XFCE.

- GNOME — стандартное десктопное окружение в Kali. Он нацелен на то, чтобы быть простым и удобным в использовании. Хотя внешний вид уникален, он по-прежнему очень настраиваемый с большим количеством доступных расширений. Как и KDE, он использует больше системных ресурсов, чем XFCE.

Как правило, мы предпочитаем те окружения рабочего стола, которые потребляют как можно меньше системных ресурсов. Это позволяет нам сосредоточиться на задаче, а не беспокоиться о том, что кулер ноутбука взорвется, потому что у нас одновременно открыто 7 терминалов, 2 браузера, 3 мессенджера и Minesweeper.

XFCE — это хороший выбор для тех, кто предпочитает эффективность внешним наворотам и любит держать в фоновом режиме десяток приложений. С другой стороны, если у вас самый быстрый процессор из доступных на рынке и 128 ГБ RAM, скорее всего, вы можете вполне безопасно и без последствий использовать KDE.

В Unix-подобных операционных системах мы можем использовать wget для скачивания ISO, введя команду ниже в терминал. Обязательно замените правильную ссылку для загрузки на выбранную вами.

Мы рекомендуем читателям проверить хеши (sha1) ISO, которые можно найти на странице загрузки Manjaro.

А есть способ проще?

Прежде чем мы начнем, хотелось бы отметить, что приведенный ниже способ всего лишь один из нескольких способов создания виртуальной машины с BlackArch. Другим методом является скачивание образ OVA BlackArch. Файлы OVA (Open Virtual Appliance) часто используются для распространения предварительно настроенных виртуальных машин с конкретной операционной системой. Мы можем буквально кликнуть на .ova-файл с BlackArch, чтобы открыть его в VirtualBox от Oracle и установка на этом будет закончена.

Основным недостатком BlackArch OVA является размер файла — 18 ГБ. Мы не уверены, что специалисты по ИТ-безопасности, которые хотят попробовать BlackArch, обрадуются необходимости скачивать огромный 18-гигабайтный файл. Другим потенциальным недостатком является то, что BlackArch по умолчанию не использует XFCE, KDE или GNOME. Он использует Fluxbox, более удобное окружение рабочего стола, чем GNOME. Пользователи Kali, впервые столкнувшиеся с Fluxbox, не сочтут ее интуитивно понятной или удобной.

Шаг 2. Установка Manjaro

Мы будем устанавливать последнюю версию Manjaro XFCE в VirtualBox. Сейчас мы всего лишь пробуем BlackArch, поэтому использование виртуальной машины кажется хорошим вариантом.

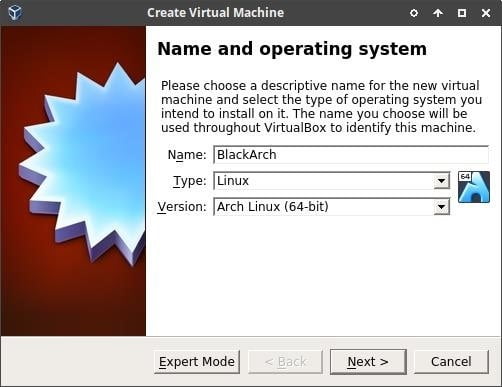

Запустите VirtualBox и нажмите «Создать» (New), чтобы создать новую виртуальную машину. VirtualBox попросит вас назвать виртуальную машину и выбрать ее тип и версию. Обязательно укажите «Linux» в качестве типа и «Arch Linux» в качестве версии. Затем нажмите «Вперед» (Next), чтобы продолжить.

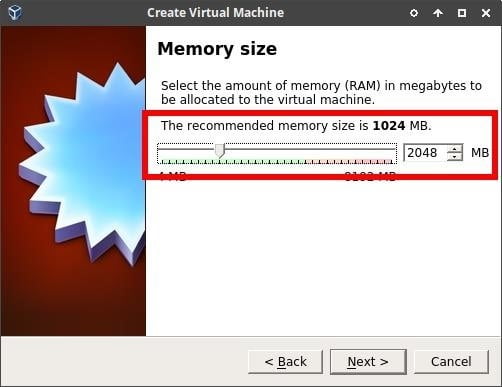

Здесь нужно выделить память (RAM) для виртуальной машины BlackArch. 2048 МБ эквивалентно 2 ГБ памяти. Выделение 2048 МБ, как правило, достаточно для запуска виртуальной машины и работы без каких-либо аппаратных ограничений. Если на вашем компьютере имеется 16 ГБ памяти (или больше), то можно безопасно выделить 4096 МБ или больше.

Когда вы решите, сколько памяти будет выделено для Vmware BlackArch, нажмите «Вперед» (Next), чтобы продолжить.

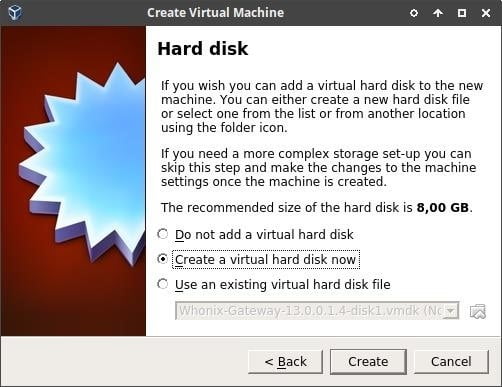

Нажмите «Создать», чтобы создать новый виртуальный жесткий диск.

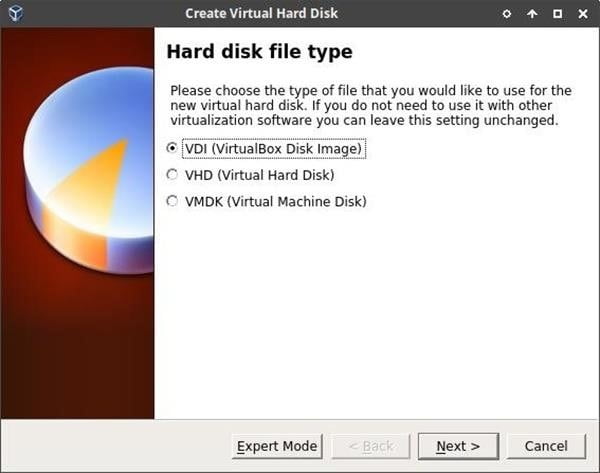

Укажите тип файла жесткого диска как «VDI (VirtualBox Disk Image)». Это позволит нам использовать новую виртуальную машину BlackArch на других компьютерах с помощью VirtualBox, если мы захотим позже перенести ее на другой компьютер. Просто нажмите «Вперед» (Next), чтобы продолжить.

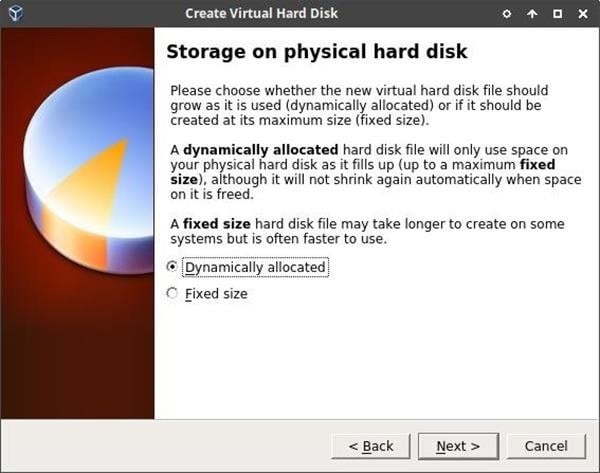

Теперь в разделе Жесткий диск установите кружочек напротив «Динамически выделенное» (Dynamically allocated). Это отличная функция VirtualBox. Это позволяет виртуальной машине BlackArch распределять пространство на жестком диске (HDD) по мере необходимости. Диск с динамически распределяемым объемом памяти будет использовать место на вашем физическом жестком диске только тогда, когда оно заполнится. Поэтому, если наша виртуальная машина с BlackArch изначально потребует 5 ГБ места, то затем, после установки дополнительных инструментов, занимаемое ею место совершенно нормально увеличится до 15 ГБ. Место динамически распределенного диска будет расти по мере необходимости. Нажмите «Вперед», чтобы продолжить.

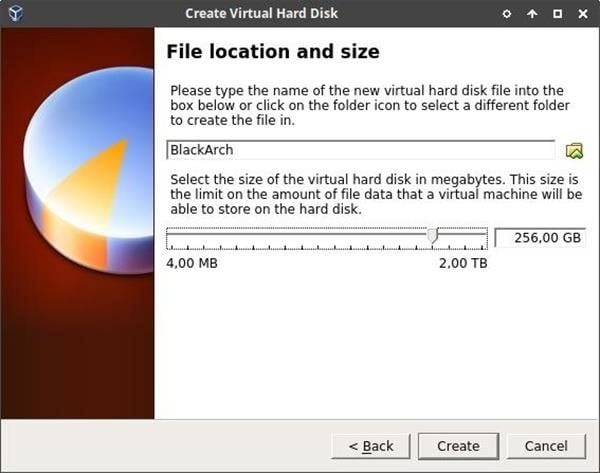

Установите максимальный размер, который мы разрешаем виртуальной машине использовать под BlackArch. В зависимости от того, сколько свободного места у вас есть на жестком диске, этот параметр может быть ограничен 256 ГБ, и больше, скорее всего, никогда не понадобится. Обязательно увеличьте или уменьшите это значение в соответствии с вашими условиями, а затем нажмите «Создать», чтобы закончить.

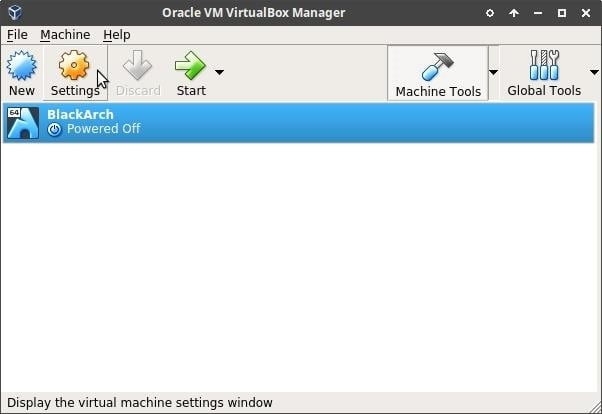

Теперь выделите недавно созданную виртуальную машину BlackArch в окне VirtualBox Manager и нажмите кнопку «Настройки», чтобы просмотреть настройки виртуальной машины BlackArch.

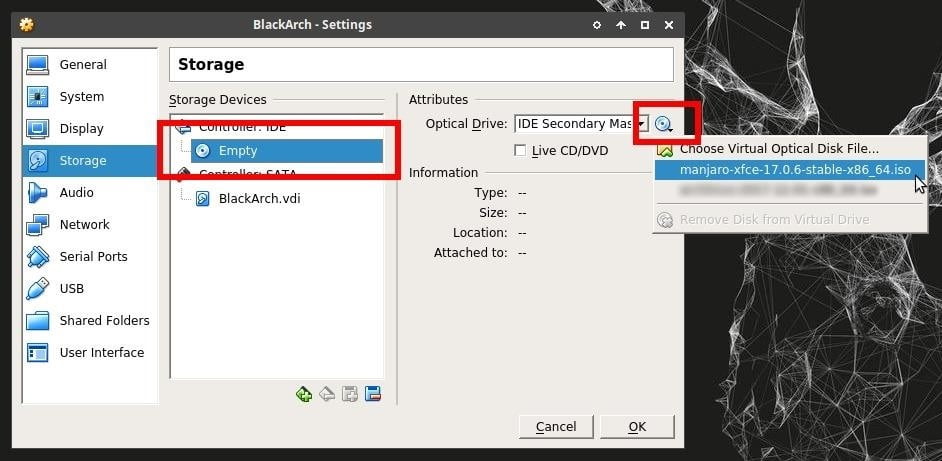

Перейдите на вкладку «Носители» (Storage), затем кликните на «Пустое» устройство хранения и добавьте ранее загруженный нами ISO Manjaro. Кликните на значок CD/DVD, чтобы просмотреть все доступные ISO. Вам нужно щелкнуть «Выбрать виртуальный файл оптического диска» (Choose Virtual Optical Disk File) для размещения Manjaro ISO на вашем компьютере.

Когда вы это сделаете, нажмите «ОК» в нижнем правом углу, чтобы сохранить изменения.

Шаг 3. Конфигурация Manjaro

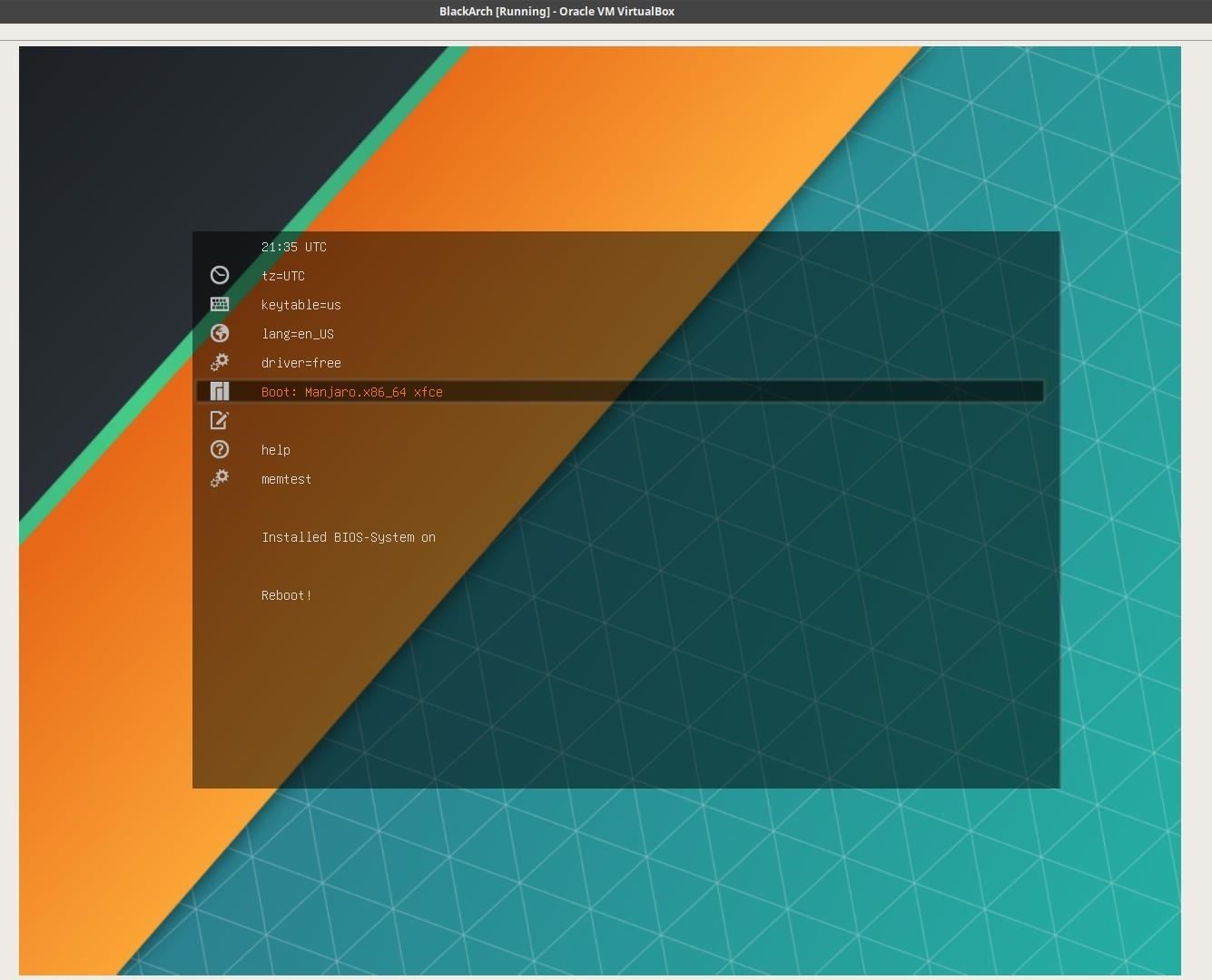

Теперь все, что нам нужно сделать, это кликнуть на кнопку «Начать», чтобы включить VM Manjaro. Если все пойдет хорошо, вас встретит загрузчик Manjaro. Нажмите клавишу со стрелкой вниз на клавиатуре, чтобы выделить опцию «Boot: Manjaro …» и нажмите Enter.

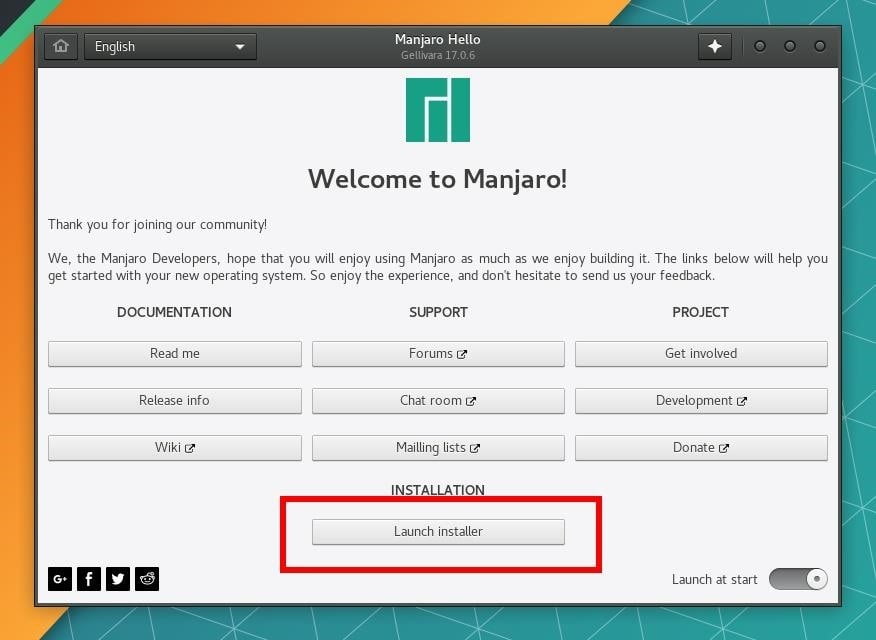

Через несколько секунд нас поприветствует меню установщика. Кликните на кнопку «Запустить установщик», чтобы начать.

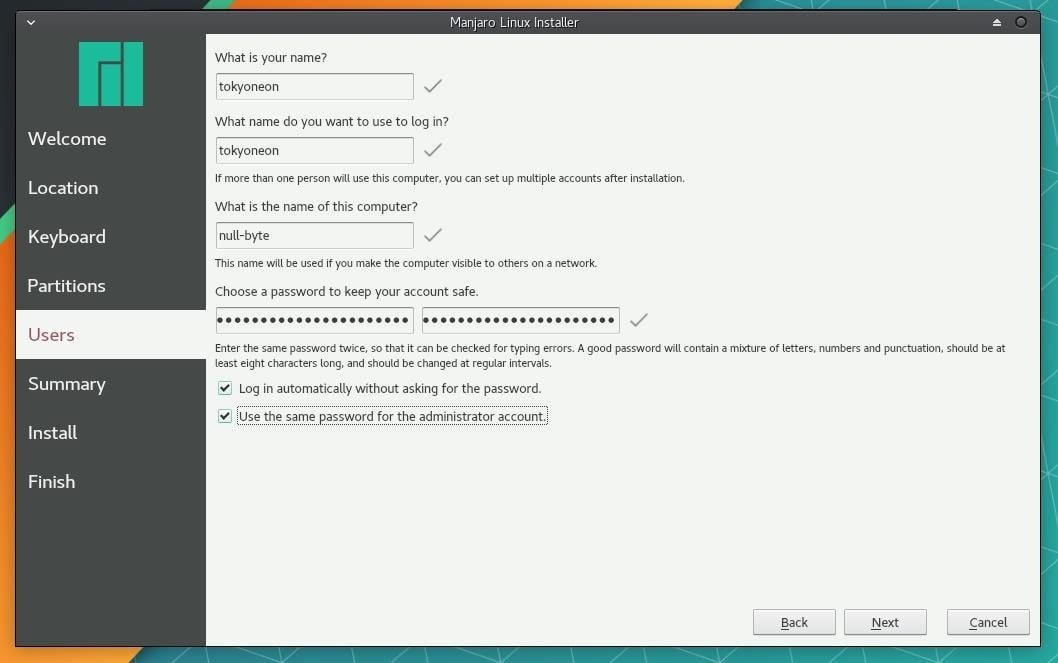

Это позволит вам выбрать нужный язык, настройку клавиатуры, разделы жесткого диска и т.д. Обязательно установите надежный пароль при создании вашей учетной записи. И запомните «имя» этого компьютера — это имя, которое будет отображаться на маршрутизаторах при подключении к ним.

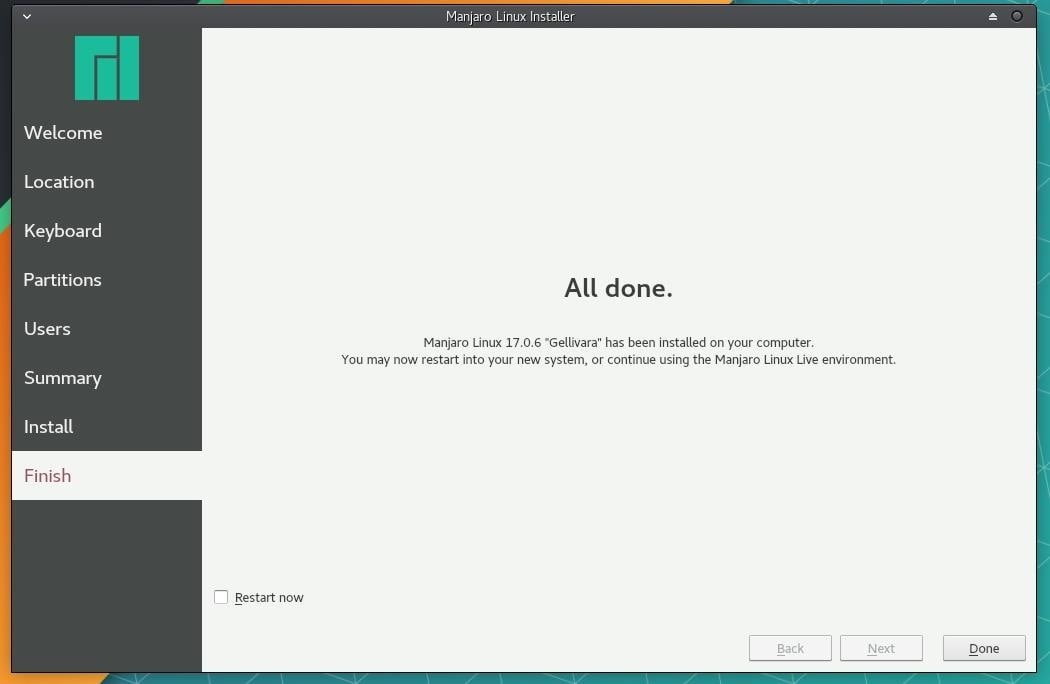

Когда установщик закончит свою работу, он поприветствует вас сообщением как на скриншоте ниже. Установите флажок «Перезапустить сейчас» и нажмите «Готово», чтобы завершить установку.

Шаг 4. Привыкание к XFCE

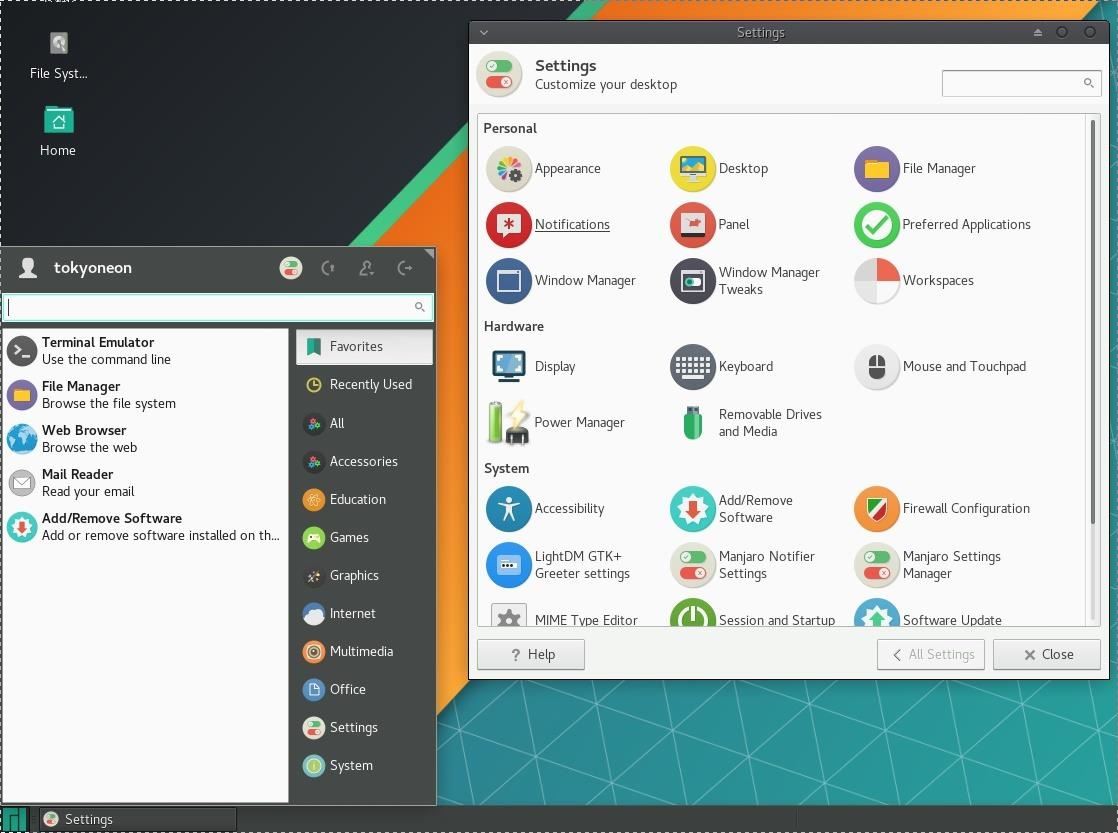

Первое, что мы рекомендуем пользователям после установки Manjaro — пройти по всем настройкам и настроить под себя все, что посчитаете нужным. Любой, кто знаком с GNOME или macOS, почувствует себя комфортно, используя меню «Настройки» XFCE.

Шаг 5. Добавление репозиториев BlackArch

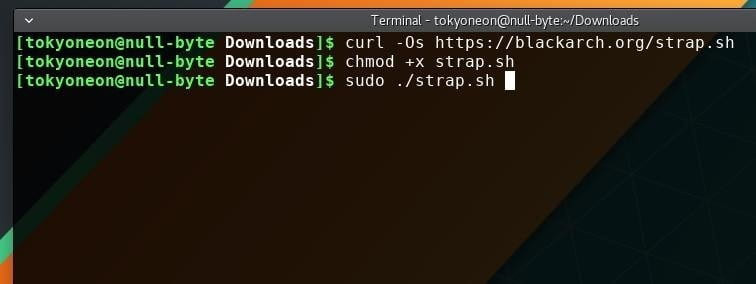

BlackArch предоставляет удобный сценарий установки,, предназначенный для ручного добавления репозиториев с инструментами BlackArch. Откройте терминал и введите следующую команду, чтобы загрузить скрипт установщика strap.sh.

Расширение файла .sh означает, что это скрипт оболочки (шела), и нам нужно предоставить этому файлу разрешения для выполнения команд на нашей машине. Введите в терминале следующую команду, чтобы предоставить необходимые права для скрипта strap.sh.

Теперь запустите скрипт strap.sh, введя в консоли:

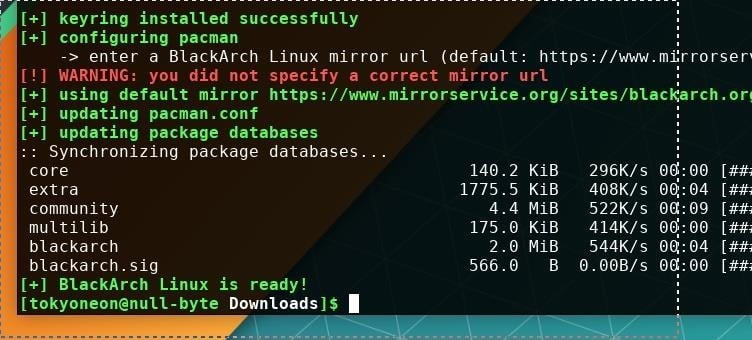

Когда установщик предложит вам ввести зеркало BlackArch, просто нажмите Enter, чтобы использовать зеркало по умолчанию. Если все пойдет хорошо, то скрипт сообщит нам «BlackArch Linux is ready!»

А что Apt-Get?

APT (Advanced Packaging Tool), который используется для установки пакетов и инструментов в Kali и Debian, не используется в операционных системах на базе Arch. BlackArch не использует APT, к чему привыкло большинство пользователей Kali.

Менеджер пакетов Pacman является одной из основных отличительных особенностей Arch Linux. Задача Pacman — легко управлять пакетами, из официальных репозиториев Arch или из сторонних, таких как BlackArch.

Ниже приведен небольшой список эквивалентных команд APT-to-Pacman, чтобы помочь новым пользователям BlackArch ознакомиться с установкой пакетов и инструментов.

- Установка пакетов:

- Удаление пакетов:

- Поиск по репозиториям:

- Обновление системы:

- Удаление старых и ненужных зависимостей:

- Отображение информации о пакете:

Для получения полного списка соответствий команд APT-to-Pacman , поддерживаемым сообществом Arch.

Категории инструментов BlackArch

Как уже упоминалось ранее, у BlackArch есть невероятный по размерам репозиторий с инструментами. В зависимости от скорости вашего подключения к сети установка каждого отдельного инструмента может занять много времени при скачивании. Все инструменты могут быть установлены индивидуально или группами по категориям. Ниже приведен список нескольких доступных категорий.

- webapp — набор инструментов, предназначенных для эксплуатации веб-серверов и перечисления уязвимостей в веб-приложениях.

- fuzzer — набор инструментов, предназначенных для создания «путаницы», который часто определяют как утилиту для автоматического обнаружения багов или «вбрасывания» случайных входных данных в приложение для провокации вывода интересных или нежелательных ответов.

- scanner — коллекция сканеров, которая включает в себя сканеры SSL, сканеры SQL-инъекций, сканеры CMS и многие другие.

- cracker— набор инструментов, предназначенных для взлома криптографических функций, а также инструментов для брутфорса.

- forensic — набор инструментов, предназначенных для поиска данных на физических дисках и встроенной памяти.

- proxy — набор инструментов, предназначенных для работы в качестве прокси-сервера или перенаправления трафика на другой сервер в Интернете.

- mobile — набор инструментов, предназначенных для манипулирования мобильными платформами.

- code-audit — набор инструментов, предназначенных для проверки исходного кода на наличие уязвимостей.

- fingerprint — набор инструментов, предназначенных для использования биометрического оборудования для отпечатков пальцев.

Мы можем устанавливать целые категории, введя в терминале команду ниже. Замените на название категории, которую вы хотите установить.

Для получения полного списка категорий BlackArch выполните команду ниже:

В качестве альтернативы для получения более подробной информации, мы можем просмотреть официальный справочник BlackArch. Мы также можем установить все 1,900+ инструментов с помощью всего лишь одной команды. Это потребует значительного времени. Если вы считаете себя терпеливым человеком, то можете воспользоваться этой командой, чтобы установить все, что предлагает BlackArch.

Какой дистрибутив вам подходит?

Дискуссия о том, какой дистрибутив для пентестинга является самым лучшим, не закончится никогда. И скорее всего, пока нет идеального дистрибутива, способного удовлетворить личные потребности каждого специалиста по безопасности. У всех нас разные стандарты, предпочтения, области знаний и разная степень опыта. Все это влияет на то, как мы используем наши дистрибутивы для пентестинга.

Если вы ищете новые и интересные инструменты, то совмещение интуитивно понятного интерфейса Manjaro с репозиторием инструментов BlackArch дает возможность пользователям Kali Linux почувствовать себя как дома.

Итак, у вас есть новая виртуальная машина с Manjaro с сотнями новых инструментов для хакинга, а что же дальше? Как насчет подключения Wi-Fi-адаптера к виртуальной машине и установки некоторых интересных инструментов для взлома Wi-Fi, которых нет в Kali?

Спасибо за ваше внимание. Если у вас есть какие-либо вопросы, то не забудьте оставить комментарий ниже. И не забывайте приходить к нам время от времени почитать новые материалы!

Источник