Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

arp-scan

Описание arp-scan

Это ARP сканнер.

arp-scan — это инструмент командной строки для обнаружения и снятия отпечатков. Он создает и отправляет ARP запросы указанным IP адресам и отображает полученные ответы.

arp-scan позволяет вам:

- Отправлять ARP-пакеты на любое количество хостов-получателей, используя настраиваемую пропускную способность или скорость передачи.

Это полезно для обнаружения устройств, когда вам может потребоваться сканировать большие адресные пространства.

- Гибким способом конструировать исходящий ARP пакет.

arp-scan предоставляет управление всеми полями пакета ARP и полями в заголовке Ethernet кадра.

- Декодировать и отображать любые возвращённые пакеты.

arp-scan будет декодировать и отображать любые принятые ARP-пакеты и искать поставщика, используя MAC-адрес.

- Снимать отпечатки IP хостов, используя инструмент arp-fingerprint.

Автор: Roy Hills

Справка по arp-scan

Руководство по arp-scan

ИМЯ

arp-scan — Сканер ARP.

СИНОПСИС

Целевые хосты должны быть указаны в строке команды, кроме когда указана опция —file (в этом случае цели считываются из указанного файла) или если используется опция —localnet (в этом случае цели генерируются на основе IP адреса сетевого интерфейса и маски сети).

Для запуска arp-scan вам нужно будет быть root, или arp-scan должен быть запущен с SUID битом (с sudo), поскольку функции, которые использует эта программа для чтения и записи пакетов, требуют привилегий root.

Целевые хосты могут быть указаны как IP-адреса или имена хостов. Вы также можете указать цель как IPnetwork/биты (например, 192.168.1.0/24) — это укажет все хосты в данной сети (включая сетевые и широковещательные адреса); начальныйIP-конечныйIP (например, 192.168.1.3-192.168.1.27) — это укажет на все хосты в инклюзивном диапазоне; или IPnetwork:NetMask (например, 192.168.1.0:255.255.255.0) — это укажет на все хосты в данной сети по маске.

ОПИСАНИЕ

arp-scan отправляет ARP пакеты к хостам в локальной сети и показывает полученные ответы. Сетевой интерфейс, который вы хотите использовать, можно указать опцией —interface. Если опция отсутствует, arp-scan будет искать самый низкий номер в списке системных интерфейсов (за исключением loopback). По умолчанию ARP пакеты отправляются на широковещательный Ethernet адрес ff:ff:ff:ff:ff:ff, но это можно изменить опцией —destaddr.

Целевые хосты для сканирования можно указать тремя способами: указав цели в строке команды; указав опцией —file файл, содержащий цели; или указав опцию —localnet, которая приведёт к тому, что будут просканированы все возможные в сети хосты (данные формируются исходя из адреса сетевого интерфейса и маски сети). Для хостов, указанных в строке команды или опцией —file вы можете использовать IP адреса или имена хостов. Вы также можете использовать сетевые спецификации IPnetwork/биты, начальныйIP-конечныйIP или IPnetwork:NetMask.

Список целевых хостов храниться в памяти. Каждый хост в этом списке использует 28 байт памяти, следовательно сканирование сетей класса B (65,536 хостов) требует примерно 1.75MB памяти, а сканирование класса A (16,777,216 хостов) требует примерно 448MB.

arp-scan поддерживает Ethernet и беспроводные сети 802.11. Он также может поддерживать token ring и FDDI, но они не тестировались. Программа не поддерживает serial links, такие как PPP или SLIP, поскольку они не поддерживают ARP.

ARP протокол — это протокол второго уровня (канальный уровень), который используется для определения адреса третьего уровня (сетевой уровень) по заданному адресу второго уровня, говоря другими словами для определения MAC-адреса, имея IP-адрес другого компьютера. ARP был создан для работы с адресными форматами второго уровня и третьего уровня, но чаще всего используется дял сопоставления IP адреса аппаратному Ethernet адресу, и именно это поддерживает arp-scan. ARP работает только в локальных сетях и не является маршрутизируемым. Хотя ARP протокол использует IP адреса, он не является основанным на IP протоколе и arp-scan может использоваться на интерфейсе, который не настроен для IP.

ARP только используется IPv4 хостами, IPv6 вместо него использует NDP (протокол обнаружения соседей), который является другим протоколом и не поддерживается программой arp-scan.

Один ARP пакет отправляется для каждого целевого хоста с адресом целевого протокола (поле ar$tpa), установленного на IP адрес этого хоста. Если хост не отвечает, тогда ARP пакет будет отправлен повторно ещё один раз. Максимальное количество попыток можно изменить опцией —retry. Уменьшение количества попыток уменьшит время сканирование за счёт возможного риска пропустить некоторые результаты из-за потери пакетов.

Вы можете указать полосу пропускания, которую arp-scan будет использовать для исходящих ARP пакетов опцией —bandwidth. По умолчанию она использует полосу пропускания в 256000 бит в секунду. Увеличение полосы пропускания уменьшит время сканирования, но настройка слишком широкой полосы пропускания может привести к ARP шторму, который может нарушить работу сети. Также настройка слишком высокого значения полосы пропускания может привести к отправки пакетов быстрее, чем их может пересылать сетевой интерфейс, который в конечном итоге заполнит буфер передачи ядра, в результате чего появится сообщение об ошибке: No buffer space available. Другой способ указать скорость исходящих ARP пакетов — это опция —interval, которая является альтернативой для изменения того же самого лежащего в основе параметра.

Время, затраченное на выполнение сканирования в один проход (т. е. —retry=1) рассчитывается:

Где n — это количество хостов в списке, i — это временной интервал между пакетами (указывается опцией —interval или расчитывается из —bandwidth), t — это значение времени ожидания (указывается с —timeout) и o — это время на загрузку целей из списка и чтение файлов сопоставления MAC/вендора. Для небольших списков хостов, значение таймаута будет превалирующим, но для больших списков пакетный интервал это самое важное значение.

С 65,536 хостами дефолтная полоса пропускания 256,000 бит/секунду (что приведёт к пакетному интервалу в 2 мс), дефолтное время ожидания равно 500 мс, при единичном проходе (—retry=1) и предположительном дополнительном расходе времени в 1 секунду, сканирование должно занять 65536*0.002 + 0.5 + 1 = 132.57 секунд, т. е. примерно 2 минуты 13 секунд.

Любая часть исходящего ARP пакета может быть модифицирована через использование различных —arpXXX опций. Использование некоторых из этих опций может сделать исходящие ARP пакеты не совместимыми с RFC. Различные операционные системы обрабатывают различные нестандартные ARP пакеты по-разному и это можно использовать для снятия отпечатков этих систем. Смотрите arp-fingerprint(1) для информации о скрипте, который использует эти опции для снятия отпечатков целевой операционной системы.

Ниже приведена сводная таблица этих опций и изменений исходящего ARP пакета. В этой таблице колонка Поле приводит имя поля ARP пакета из RFC 826, Биты определяет количество битов в этом поле, Опции показывают опцию arp-scan для изменения этого поля и Примечания дают стандартное значение и другие заметки.

| Опции исходящих ARP пакетов | |||

|---|---|---|---|

| Поле | Биты | Опция | Примечания |

| ar$hrd | 16 | —arphrd | По умолчанию это 1 (ARPHRD_ETHER) |

| ar$pro | 16 | —arppro | По умолчанию это 0x0800 |

| ar$hln | 8 | —arphln | По умолчанию это 6 (ETH_ALEN) |

| ar$pln | 8 | —arppln | По умолчанию это 4 (IPv4) |

| ar$op | 16 | —arpop | По умолчанию это 1 (ARPOP_REQUEST) |

| ar$sha | 48 | —arpsha | По умолчанию это аппаратный адрес интерфейса |

| ar$spa | 32 | -arpspa | По умолчанию это IP адрес интерфейса |

| ar$tha | 48 | —arptha | По умолчанию это ноль (00:00:00:00:00:00) |

| ar$tpa | 32 | Нет | Устанавливается на IP адрес целевого хоста |

Самой часто используемой опцией исходящего ARP пакета является —arpspa, которая устанавливает IP адрес источника в ARP пакете. Эта опция позволяет исходящему ARP пакету использовать IP адрес источника отличный от адреса интерфейса. С этой опцией возможно использовать arp-scan на интерфейсе без настроенного IP адреса, что может быть полезно если вы хотите быть уверенным, что тестирующий хост не взаимодействует с тестируемой сетью.

Предупреждение: установка ar$spa на IP адрес конечного пункта может нарушать работу некоторых операционных систем, поскольку они предполагают наличие коллизии IP адресов, если они получают ARP запрос для их собственного адреса.

Можно изменить значение заголовка Ethernet фрейма, который предшествует ARP пакету в исходящих пакетах. Таблица ниже суммирует данные по опциям, которые изменяют значения в заголовке Ethernet фрейма.

| Опции исходящих Ethernet фреймов | |||

|---|---|---|---|

| Поле | Биты | Опция | Примечания |

| Адрес назначения | 48 | —destaddr | По умолчанию это ff:ff:ff:ff:ff:ff |

| Адрес источника | 48 | —srcaddr | По умолчанию это адрес интерфейса |

| Тип протокола | 16 | —prototype | По умолчанию это 0x0806 |

Самой часто используемой опцией Ethernet фрейма является —destaddr, которая устанавливает Ethernet адрес пункта назначения для ARP пакета, —prototype используется нечасто, поскольку она может привести к тому, что пакет будет интерпретирован как другой Ethernet протокол.

Любые ARP ответы, которые получены, отображаются в следующем формате:

Где IP адрес — это IP адрес ответившей цели, Аппаратный адрес — это её аппаратный Ethernet адрес (также известный как MAC-адрес), а Производитель — это подробности о производителе, полученные на основе аппаратного адреса. Поля вывода разделены единичным символом табуляции.

Ответы отображаются в порядке их получения, который может отличаться от порядка отправки запросов, поскольку некоторые хосты могут отвечать быстрее других.

Определение производителя использует файлы ieee-oui.txt, ieee-iab.txt и mac-vendor.txt, которые поставляются с arp-scan. Файлы ieee-oui.txt и ieee-iab.txt сгенерированы из OUI и IAB данных с веб-сайта IEEE из баз данных по адресам http://standards-oui.ieee.org/oui/oui.txt и http://standards-oui.ieee.org/iab/iab.txt. Perl скрипты get-oui и get-iab, которые включены в пакет arp-scan, могут быть использованы для обновления этих файлов до последних данных с сайта IEEE. Файл mac-vendor.txt содержит другие сопоставления MAC к производителям, которые не охвачены файлами IEEE OUI и IAB, и может использоваться для добавления пользовательских сопоставлений.

Почти все хосты, которые поддерживают IP, ответят arp-scan если они получили ARP пакет с адресом целевого протокола (ar$tpa) установленного на их IP адрес. Сюда относятся файерволы и другие хосты с IP фильтрацией, которые отбрасывают весь IP трафик от тестирующей системы. По этой причине arp-scan полезный инструмент для быстрого определения всех активных IP хостов на заданном сегменте Ethernet сети.

ОПЦИИ

Описание опций в man странице полностью повторяет содержимое справки. Для знакомства с опциями смотрите выше раздел Справка.

ФАЙЛЫ

Спиоск IEEE OUI (Уникальный идентификатор организации) для сопоставления производителя.

List of IEEE IAB (Индивидуальный блок адресов IAB) для сопоставления производителя.

Список других Ethernet MAC для сопоставления производителя.

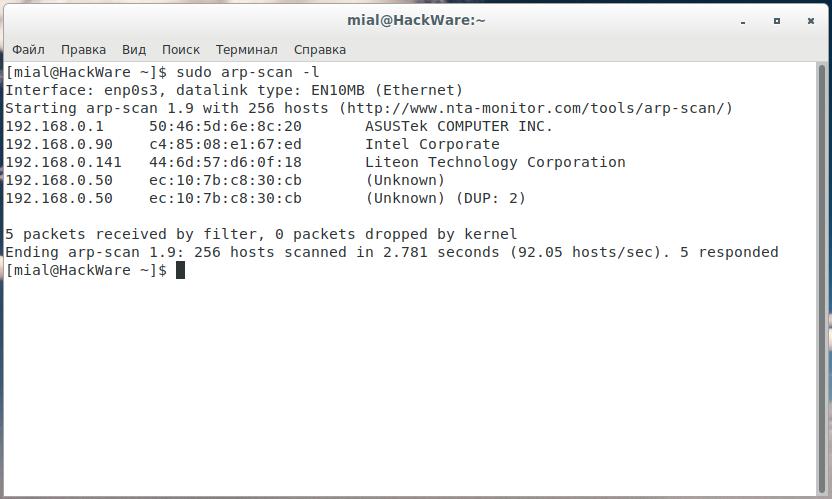

Примеры запуска arp-scan

Просканировать локальную сеть, используя информацию от главного сетевого интерфейса:

Просканировать локальную сеть 192.168.0.0/24 используя интерфейс eth0:

Просканировать подсеть, на указанном интерфейсе и используя пользовательский MAC адрес источника:

Установка arp-scan

Программа предустановлена в Kali Linux.

Установка в BlackArch

Программа предустановлена в BlackArch.

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты arp-scan

Инструкции по arp-scan

Ссылки на инструкции будут добавлены позже.