- Режим киоска терминала Windows 10 — ограниченный доступ к компьютеру kiosk mode

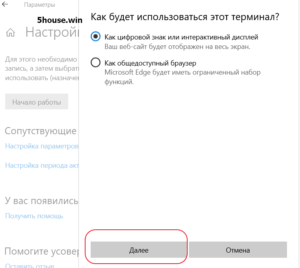

- 5)На примере браузера интернет обозревателя Microsoft Edge есть выбор Как будет использоваться этот терминал ?

- 9)Установим пароль на bios uefi , и отключи загрузку с внешних устройств usb/cd/dvd/fdd

- 11)Браузер Google Chrome режим информационного киоска:

- 12)Если компьютер в домене то используя GPO Управление групповой политикой (команда gpedit.msc)

- 13)Дополнительно на сетевом оборудовании Cisco можно привязать MAC МАК адрес компьютера

- Ограниченный доступ в Windows 8.1 (Assigned Access)

- Включение ограниченного доступа

- Рекомендации по выбору приложения для использования в режиме терминала (ограниченного доступа) Guidelines for choosing an app for assigned access (kiosk mode)

- Общие рекомендации General guidelines

- Рекомендации в отношении приложений для Windows, которые запускают другие приложения Guidelines for Windows apps that launch other apps

- Рекомендации в отношении веб-браузеров Guidelines for web browsers

- Параметры Kiosk Browser Kiosk Browser settings

- Правила URL-адресов в параметрах Kiosk Browser Rules for URLs in Kiosk Browser settings

- Примеры заблокированных URL-адресов и исключений Examples of blocked URLs and exceptions

- Другие браузеры Other browsers

- Защита информации Secure your information

- Настройка приложений App configuration

- Разработка приложения для терминала Develop your kiosk app

- Проверка режима ограниченного доступа Test your assigned access experience

Режим киоска терминала Windows 10 — ограниченный доступ к компьютеру kiosk mode

Осеннее накопительное обновление October 2018 Update для Windows 10 Версия 1809 пополнило штат системы новыми возможностями, в числе которых — появившийся в параметрах учётных записей режим киоска.

Видео video How to Make a Windows 10 PC into Kiosk Mode With Assigned Access https://www.youtube.com/watch?v=B-AEZUJx9Bg

https://technet.microsoft.com/ru-ru/library/mt219051(v=vs.85).aspx

https://blogs.technet.microsoft.com/askpfeplat/2013/10/27/how-to-setup-assigned-access-in-windows-8-1-kiosk-mode/

Режим киоска – это ранее существовавшая в системе настройка ограниченного доступа для отдельных *ЛОКАЛЬНЫХ учётных записей в виде возможности запуска всего лишь одного приложения из числа UWP. Универсальная платформа Windows (англ. Universal Windows Platform)

Идея существования пользовательской учётной записи, ограниченной запуском только одного приложения. Публичный компьютер

Пользователю должно быть доступно только одно приложение в полноэкранном режиме и ничего иного кроме этого.

Единственная оговорка — режим киоска Windows 10 работает только с плиточными приложениями приложения из магазина. С традиционными настольными приложениями он работать не умеет!

Режим киоска, как и ранняя его реализация в виде настройки ограниченного доступа для отдельных учётных записей, недоступна в Windows 10 Home Домашняя. Доступна только в редакциях, начиная с Pro редакций профессиональная, корпоративная и для образовательных учреждений..

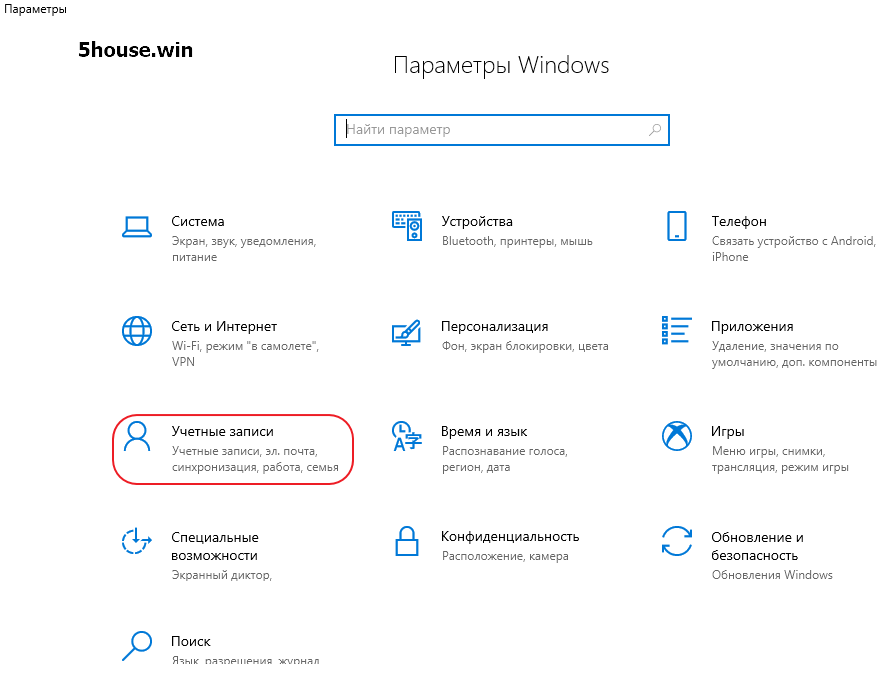

1)Настраивается киоск в Параметры Windows (клавиши Win+I) \ параметрах учётных записей семьи и других пользователей. Здесь добавился новый пункт «Настроить киоск». Кликаем этот пункт. (В открывшемся окне Вам будет предложено ввести адрес электронной почты пользователя, имеющего учётную запись Майкрософт или его телефон. Мы же кликаем на ссылку «У меня нет данных для входа этого человека». Нажимаем на кнопку «Далее».)

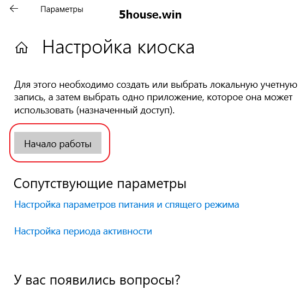

2)И для создания киоска жмём «Начало работы»

3)Вводим имя, это может быть имя пользователя, который будет работать в рамках ограниченной учётной записи. Жмём «Далее».

(В следующем окне кликаем на ссылку «Добавить пользователя без учетной записи Майкрософт».)

4)Теперь выбираем приложение из числа UWP, включая Microsoft Edge . Приложения можно скачать в Microsoft Store Магазин

5)На примере браузера интернет обозревателя Microsoft Edge есть выбор Как будет использоваться этот терминал ?

5.1)Как цифровой знак или интерактивный дисплей — только одни URL адрес к примеру http://5house.win и его отображение по типу веб-приложения на весь экран F11 полноэкранный режим;

5.2)Как общедоступный браузер

Microsoft Edge будет иметь ограниченный набор функций можно вводить любой URL адрес сайта

6)Готово выход из режима киоска осуществляется клавишами Ctrl+Alt+Del.

7)Для удаления киоска в его настройках кликаем имя пользователя и жмём «Удалить киоск».

8)Если вы хотите установить эти настройки на нескольких компьютерах или просто любите Windows Powershell, эту конфигурацию также можно выполнить с помощью

If you want to set this up on multiple machines or simply love Windows Powershell, this configuration can also be scripted using Set-AssignedAccess

A typical command would be

ps

9)Установим пароль на bios uefi , и отключи загрузку с внешних устройств usb/cd/dvd/fdd

10)gpedit.msc Отключите съемные носители.

Перейдите в меню Редактор групповой политики > Конфигурация компьютера > Административные шаблоны\Система\Установка устройств\Ограничения на установку устройств. Проверьте параметры политики, отображаемые в разделе Ограничения на установку устройств, чтобы найти параметры, подходящие для вашей ситуации.

11)Браузер Google Chrome режим информационного киоска:

1. Создаем ярлык на браузер (у меня по умолчанию установлен тут: «C:\Program Files (x86)\Google\Chrome\Application\chrome.exe») и указываем после кавычек ключ и ссылку на наш сайт в виде —kiosk .

В полном варианте я получаю: «C:\Program Files (x86)\Google\Chrome\Application\chrome.exe» —kiosk http://5house.win

2. Добавляем созданный ярлык в автозагрузку. https://support.google.com/chrome/a/answer/6137028?hl=ru

12)Если компьютер в домене то используя GPO Управление групповой политикой (команда gpedit.msc)

настройка «интерактивный вход в систему» разрешим вход только пользователям входящих в доменную глобал группу (Ограничение входа на рабочую станцию в домене)

12.1)Доменная политика назначается на конкретный OU или используя фильтр по имени компьютера

Конфигурация компьютера \ Политики \ Конфигурация Windows \ Параметры безопасности \ Локальные политики \ Назначение прав пользователя.

Computer Configuration\Policies\Windows Settings\Security Settings\Local Policies\User Rights Assignment.

Локальный вход в систему

Разрешение на вход в систему через службу удаленных рабочих столов

Добавляем доменную группу AllowInteractiveLogon с Администратором и пользователями или доменного пользователя User1 , другие группы удаляем.

12.2)Локальная gpedit.msc политика на самом компьютере в домене позволяет использовать доменные и локальные учетные записи и группы.

обновляем политику cmd

gupdate /force /boot /boot

13)Дополнительно на сетевом оборудовании Cisco можно привязать MAC МАК адрес компьютера

Cisco Port Security — это функция канального уровня, которая создана для предотвращения несанкционированной смены MAC адреса сетевого подключения. Также, данная функция ограждает коммутатор от атак, которые могут быть направлены на переполнение таблицы MAC адресов.

С помощью Port Security можно ограничить (на канальном уровне) количество подключений (MAC адресов) на интерфейсе, а так же, при необходимости, ввести безопасные MAC адреса вручную (статические MAC адреса).

Пример настройки Port Security на интерфейсе коммутатора cisco:

Пример распространенное подключение устройств в больших организациях. Как правило к порту подключаются два устройства: IP телефон и компьютер пользователя. Пример конфига интерфейса коммутатора с использованием Port Security:

На выше приведенном конфиге видно, что 10 влан настроен для компьютеров, 2 влан используется для IP телефонии. Далее, по фукнциям Port Security:

— «switchport port-security» означает, что мы включили Port Security на данном интерфейсе;

— «switchport port-security maximum 2» говорит о том, что только 2 MAC адреса, могут «светиться» на интерфейсе одновременно (MAC адрес телефона и компьютера);

— «switchport port-security violation restrict» указывает режим реагирование на нарушение. Таким образом, если на данном интерфейсе одновременно «засветится» третий (неизвестный) MAC адрес, то все пакеты с этого адреса будут отбрасываться, при этом отправляется оповещение – syslog, SNMP trap, увеличивается счетчик нарушений (violetion counter).

Немного расскажу о режимах реагирования на нарушение безопасности. Существует три способа реагирование на нарушение безопасности:

Команду «switchport port-security violation restrict» я описал выше.

Вторая команда — «switchport port-security violation shutdown» при выявлении нарушений переводит интерфейс в состояние error-disabled и выключает его. При этом отправляется оповещение SNMP trap, сообщение syslog и увеличивается счетчик нарушений (violation counter). Кстати, если интерфейс находится в состоянии error-disabled, то самым легким путем разблокировать его, является выключить и включить интерфейс (ввести в настройках интерфейса команду — «shutdown», а потом — «no shundown»).

Если же на интерфейсе введена команда — «switchport port-security violation protect», то при нарушениях, от неизвестного MAC адреса пакеты отбрасываются, но при этом никаких сообщений об ошибках не генерируется.

Какой именно способ выбрать дело каждого, но как мне кажется, «switchport port-security violation restrict» является оптимальной для большинства случаев.

Идем дальше. Если необходимо, то можно статически ввести MAC адреса, тогда конфиг будет иметь вид:

Ограниченный доступ в Windows 8.1 (Assigned Access)

В Windows 8.1 появилось несколько новых возможностей, одной из которых является режим ограниченного доступа (Assigned Access), или как его еще называют режим киоска (Kiosk mode). В этом режиме пользователь может работать только с одним конкретным ModernUI приложением, без возможности выйти из него или запустить что либо другое.

Использование классических приложений в режиме ограничения доступа запрещено, так как они дают пользователю слишком много свободы, не обеспечивая необходимый уровень безопасности. Одновременно ограничить доступ можно только для одного пользователя, назначить которому можно только одно приложение. Невозможно назначить для одного пользователя несколько приложений или включить ограничение для нескольких пользователей, назначив каждому свое приложение.

Основной областью применения режима киоска, как и следует из названия, являются терминалы публичного доступа либо демонстрационные устройства.

Включение ограниченного доступа

Включить ограничение доступа можно из новой панели управления. Сама процедура настройки ограниченного доступа достаточно проста. Нажимаем Win+I и идем в «Изменение параметров компьютера».

В окне параметров системы переходим в «Учетные записи» -> «Другие учетные записи» и выбираем пункт «Настройка ограниченного доступа для учетной записи». Если у вас нет лишней 🙂 учетной записи, то ее можно создать здесь же, выбрав пункт «Добавление учетной записи»

Затем выбираем пользователя, которому мы ограничиваем доступ

И выбираем из списка приложение, которое будет этому пользователю доступно. Обратите внимание, что под этой учетной записью нужно хотя бы раз войти в систему, иначе список приложений будет пустым.

Назначив ограниченный доступ, перезагружаем компьютер, заходим под пользователем и получаем удовольствие от работы. В режиме ограниченного доступа доступно только одно приложение, а все горячие клавиши, сочетания клавиш и жесты, с помощью которых можно свернуть\закрыть приложение или получить доступ к настройкам системы, заблокированы. Для выхода из режима ограниченного доступа надо пять раз нажать левую клавишу Win, после чего вас выкинет на экран приветствия. Имейте в виду, что для этого вам потребуется физическая клавиатура, так как виртуальная клавиатура в этом режиме недоступна.

Также для ограничения доступа можно использовать PowerShell, где специально для этого есть модуль AssignedAccess. Например, назначить пользователю User приложение Финансы можно следующей командой:

Set-AssignedAccess -UserName User -AppName Microsoft.BingFinance

А посмотреть результат командой:

Get-AssignedAccess | Format-List

Уточнить, какие приложения доступны для конкретного пользователя, можно командлетом Get-AppxPackage, например так:

Get-AppxPackage -User User | select Name

Отключение ограничения доступа

Для отключения ограниченного доступа надо перейти в настройки, выбрать учетную запись и указать «Не использовать ограниченный доступ». Также для отключения можно воспользоваться командой PowerShell, выполнив команду Clear-AssignedAccess. Напомню, что все изменения, связанные с ограниченным доступом, требуют обязательной перезагрузки.

Приложения «Параметры ПК» (windows.immersivecontrolpanel) и «Магазин Windows» (winstore) можно назначить из PowerShell командой Set-AssignedAccess, а команда Get-AssignedAccess и графическая оснастка показывают, что именно эти приложения назначены пользователю в ограниченном доступе. Однако при попытке войти в систему происходит ошибка и пользователя выкидывает на экран приветствия.

И наоборот, Internet Explorer можно назначить только из графической оснастки. Если после этого запустить Get-AssignedAccess, то будет выдана ошибка и рекомендация очистить список ограниченного доступа. Тем не менее, пользователь может вполне свободно зайти в систему и пользоваться IE. Что же касается безопасности, то возможность запустить какую либо программу или оснастку из окна браузера отсутствует.

источник

Рекомендации по выбору приложения для использования в режиме терминала (ограниченного доступа) Guidelines for choosing an app for assigned access (kiosk mode)

Относится к Applies to

Вы можете настроить устройство для работы в режиме терминала, чтобы пользователи в компании могли пользоваться только одним приложением для Windows. You can use assigned access to restrict customers at your business to using only one Windows app so your device acts like a kiosk. Администраторы могут ограничить доступ к приложениям для Windows в выбранной учетной записи. Administrators can use assigned access to restrict a selected user account to access a single Windows app. Вы можете выбрать практически любое приложение для Windows для использования ограниченного доступа, однако некоторые приложения могут не обеспечить хорошего взаимодействия с пользователем. You can choose almost any Windows app for assigned access; however, some apps may not provide a good user experience.

Приведенные ниже рекомендации помогут вам выбрать подходящее приложение для Windows для использования функции ограниченного доступа. The following guidelines may help you choose an appropriate Windows app for your assigned access experience.

Общие рекомендации General guidelines

Чтобы выбрать приложение для запуска в режиме терминала, его сначала необходимо подготовить или установить для учетной записи. Windows apps must be provisioned or installed for the assigned access account before they can be selected as the assigned access app. Узнайте, как подготавливать и устанавливать приложения. Learn how to provision and install apps.

Иногда обновление приложения может привести к изменению идентификатора пользовательской модели. Updating a Windows app can sometimes change the Application User Model ID (AUMID) of the app. В этом случае для запуска обновленного приложения необходимо обновить параметры ограниченного доступа. If this happens, you must update the assigned access settings to launch the updated app, because assigned access uses the AUMID to determine which app to launch.

Приложения, создаваемые с помощью Desktop App Converter (мост для классических приложений) нельзя использовать в качестве приложений киоска. Apps that are generated using the Desktop App Converter (Desktop Bridge) cannot be used as kiosk apps.

Рекомендации в отношении приложений для Windows, которые запускают другие приложения Guidelines for Windows apps that launch other apps

Некоторые приложения для Windows могут запускать другие приложения. Some Windows apps can launch other apps. При ограниченном доступе приложения для Windows не могут запускать другие приложения. Assigned access prevents Windows apps from launching other apps.

Не выбирайте приложения, базовой функцией которых является запуск других приложений. Avoid selecting Windows apps that are designed to launch other apps as part of their core functionality.

Рекомендации в отношении веб-браузеров Guidelines for web browsers

В Windows 10 версии 1809 браузер Microsoft Edge поддерживает режим терминала. In Windows 10, version 1809, Microsoft Edge includes support for kiosk mode. Узнайте, как развернуть режим терминала Microsoft Edge. Learn how to deploy Microsoft Edge kiosk mode.

В Windows 10 версии 1803 и более поздних можно установить приложение Kiosk Browser от Майкрософт, чтобы использовать его в качестве приложения для терминала. In Windows 10, version 1803 and later, you can install the Kiosk Browser app from Microsoft to use as your kiosk app. Для сценариев цифровых вывесок вы можете настроить Kiosk Browser для переходов по URL-адресу и показа только содержимого: без кнопок навигации, адресной строки и т. д. Для сценариев терминала можно настроить дополнительные параметры, например разрешенные и заблокированные URL-адреса, кнопки навигации и кнопки окончания сеанса. For digital signage scenarios, you can configure Kiosk Browser to navigate to a URL and show only that content — no navigation buttons, no address bar, etc. For kiosk scenarios, you can configure additional settings, such as allowed and blocked URLs, navigation buttons, and end session buttons. Например, можно настроить терминал для показа интернет-каталога вашего магазина, где клиенты могут переходить между отделами и элементами, но не могут перейти на веб-сайт конкурента. For example, you could configure your kiosk to show the online catalog for your store, where customers can navigate between departments and items, but aren’t allowed to go to a competitor’s website.

Kiosk Browser поддерживает одну вкладку. Если на веб-сайте есть ссылки, открывающие новую вкладку, эти ссылки не будут работать в Kiosk Browser. Kiosk Browser supports a single tab. If a website has links that open a new tab, those links will not work with Kiosk Browser. Kiosk Browser не поддерживает файлы PDF. Kiosk Browser does not support .pdfs.

Kiosk Browser не может получить доступ к веб-сайтам интрасети. Kiosk Browser cannot access intranet websites.

Kiosk Browser требуется скачать для автономного лицензирования с помощью Microsoft Store для бизнеса. Kiosk Browser must be downloaded for offline licensing using Microsoft Store For Business. Kiosk Browser можно развернуть на устройствах под управлением Windows 10 версии 1803 (Pro, бизнес, Корпоративная и для образовательных учреждений). You can deploy Kiosk Browser to devices running Windows 10, version 1803 (Pro, Business, Enterprise, and Education).

- Получите Kiosk Browser в Microsoft Store для бизнеса с автономным типом лицензии. Get Kiosk Browser in Microsoft Store for Business with offline license type.

- Разверните Kiosk Browser для устройств терминала. Deploy Kiosk Browser to kiosk devices.

- Настройте политики с помощью параметров поставщика служб конфигурации политики (CSP) для KioskBrowser. Configure policies using settings from the Policy Configuration Service Provider (CSP) for KioskBrowser. Эти параметры можно настроить с помощью поставщика услуг MDM или в пакете подготовки. These settings can be configured using your MDM service provider, or in a provisioning package. В конструкторе конфигураций Windows параметры находятся в разделе Политики > KioskBrowser при выборе дополнительной подготовки для классических выпусков Windows. In Windows Configuration Designer, the settings are located in Policies > KioskBrowser when you select advanced provisioning for Windows desktop editions.

Если вы настраиваете терминал с помощью пакета подготовки, примените пакет подготовки после завершения запуска при первом включении устройства (OOBE). If you configure the kiosk using a provisioning package, you must apply the provisioning package after the device completes the out-of-box experience (OOBE).

Параметры Kiosk Browser Kiosk Browser settings

| Параметры Kiosk Browser Kiosk Browser settings | Для чего используется параметр Use this setting to |

|---|---|

| Исключения из заблокированных URL-адресов Blocked URL Exceptions | Указание URL-адресов, на которые могут переходить люди, даже если URL-адрес находится в списке заблокированных URL-адресов. Specify URLs that people can navigate to, even though the URL is in your blocked URL list. Можно использовать подстановочные знаки. You can use wildcards. |

Например, если вы хотите разрешить людям доступ только к http://contoso.com , добавьте .contoso.com в список исключений из заблокированных URL-адресов, а затем заблокируйте все остальные URL-адреса. For example, if you want people to be limited to http://contoso.com only, you would add .contoso.com to blocked URL exception list and then block all other URLs.

Если вы хотите ограничить доступ людей определенным сайтом, добавьте https://* в список заблокированных URL-адресов и укажите разрешенный сайт в списке исключений из заблокированных URL-адресов. If you want to limit people to a specific site, add https://* to the blocked URL list, and then specify the site to be allowed in the blocked URL exceptions list.

Чтобы настроить несколько URL-адресов для исключений из заблокированных URL-адресов или заблокированных URL-адресов в конструкторе конфигураций Windows: To configure multiple URLs for Blocked URL Exceptions or Blocked URLs in Windows Configuration Designer:

- Создайте пакет подготовки. Create the provisioning package. Когда все будет готово к экспорту, закройте проект в конструкторе конфигураций Windows. When ready to export, close the project in Windows Configuration Designer.

- Откройте файл customizations.xml в папке проекта (например, C:\Users\имя\Documents\Windows Imaging and Configuration Designer (WICD)\Project_18). Open the customizations.xml file in the project folder (e.g C:\Users\name\Documents\Windows Imaging and Configuration Designer (WICD)\Project_18).

- Вставьте строку нуль-символа между каждым URL-адресом (например, www.bing.com www.contoso.com). Insert the null character string in between each URL (e.g www.bing.com www.contoso.com).

- Сохраните XML-файл. Save the XML file.

- Снова откройте проект в конструкторе конфигураций Windows. Open the project again in Windows Configuration Designer.

- Экспортируйте пакет. Export the package. Не изменяйте созданные политики в Kiosk Browser, иначе нуль-символ будет удален. Ensure you do not revisit the created policies under Kiosk Browser or else the null character will be removed.

Чтобы включить кнопку Завершение сеанса для Kiosk Browser в Intune, создайте настраиваемую политику OMA-URI со следующими сведениями. To enable the End Session button for Kiosk Browser in Intune, you must create a custom OMA-URI policy with the following information:

- OMA-URI: ./Vendor/MSFT/Policy/Config/KioskBrowser/EnableEndSessionButton OMA-URI: ./Vendor/MSFT/Policy/Config/KioskBrowser/EnableEndSessionButton

- Тип данных: целое число Data type: Integer

- Значение: 1 Value: 1

Правила URL-адресов в параметрах Kiosk Browser Rules for URLs in Kiosk Browser settings

Правила фильтрации Kiosk Browser основаны на проекте Chromium. Kiosk Browser filtering rules are based on the Chromium Project.

URL-адреса могут включать: URLs can include:

- Допустимое значение порта от 1 до 65 535. A valid port value from 1 to 65,535.

- Путь к ресурсу. The path to the resource.

- Параметры запроса. Query parameters.

Дополнительные рекомендации для URL-адресов: Additional guidelines for URLs:

- Если перед узлом находится точка, политика фильтрует только точные совпадения с узлом. If a period precedes the host, the policy filters exact host matches only.

- Нельзя использовать поля user:pass. You cannot use user:pass fields.

- Если и заблокированный URL-адрес, и исключения из заблокированных URL-адресов применяются с одинаковой длиной пути, исключение имеет приоритет. When both blocked URL and blocked URL exceptions apply with the same path length, the exception takes precedence.

- Политика выполняет поиск по подстановочным знакам (*) в последнюю очередь. The policy searches wildcards (*) last.

- Необязательный запрос — это набор маркеров «ключ-значение» и «только ключ», разделенных с помощью «&». The optional query is a set of key-value and key-only tokens delimited by ‘&’.

- Маркеры «ключ-значение» разделяются с помощью «=». Key-value tokens are separated by ‘=’.

- При желании маркер запроса может заканчиваться символом «*», чтобы указать соответствие префикса. A query token can optionally end with a ‘*’ to indicate prefix match. Порядок маркеров игнорируется во время поиска совпадения. Token order is ignored during matching.

Примеры заблокированных URL-адресов и исключений Examples of blocked URLs and exceptions

В следующей таблице описаны результаты для различных сочетаний заблокированных URL-адресов и исключений из заблокированных URL-адресов. The following table describes the results for different combinations of blocked URLs and blocked URL exceptions.

| Правило заблокированного URL-адреса Blocked URL rule | Правило исключения из заблокированных URL-адресов Block URL exception rule | Результат Result |

|---|---|---|

| * | contoso.com fabrikam.com | Все запросы блокируются, если это не запросы к сайтам contoso.com, fabrikam.com или их поддоменам. All requests are blocked unless it is to contoso.com, fabrikam.com, or any of their subdomains. |

| contoso.com | mail.contoso.com .contoso.com .www.contoso.com | Блокировка всех запросов к contoso.com, кроме запроса к главной странице и почтовому поддомену. Block all requests to contoso.com, except for the main page and its mail subdomain. |

| youtube.com | youtube.com/watch?v=v1 youtube.com/watch?v=v2 | Блокировка любого доступа к youtube.com, кроме указанных видео (v1 и v2). Blocks all access to youtube.com except for the specified videos (v1 and v2). |

В следующей таблице приводятся примеры заблокированных URL-адресов. The following table gives examples for blocked URLs.

| Запись Entry | Результат Result |

|---|---|

| contoso.com | Блокирует все запросы к contoso.com, www.contoso.com и sub.www.contoso.com Blocks all requests to contoso.com, www.contoso.com, and sub.www.contoso.com |

| https://* | Блокирует все запросы HTTPS к любому домену. Blocks all HTTPS requests to any domain. |

| mail.contoso.com | Блокирует запросы к mail.contoso.com, но не к www.contoso.com или contoso.com Blocks requests to mail.contoso.com but not to www.contoso.com or contoso.com |

| .contoso.com | Блокирует сайт contoso.com, но не его поддомены, например subdomain.contoso.com. Blocks contoso.com but not its subdomains, like subdomain.contoso.com. |

| .www.contoso.com | Блокирует сайт www.contoso.com, но не его поддомены. Blocks www.contoso.com but not its subdomains. |

| * | Блокирует все запросы, кроме URL-адресов списка исключений из заблокированных URL-адресов. Blocks all requests except for URLs in the Blocked URL Exceptions list. |

| *:8080 | Блокирует все запросы к порту 8080. Blocks all requests to port 8080. |

| contoso.com/stuff | Блокирует все запросы к сайту contoso.com/stuff и его поддоменам. Blocks all requests to contoso.com/stuff and its subdomains. |

| 192.168.1.2 | Блокирует запросы к 192.168.1.2. Blocks requests to 192.168.1.2. |

| youtube.com/watch?v=V1 | Блокирует YouTube-видео с ИД V1. Blocks youtube video with id V1. |

Другие браузеры Other browsers

Вы можете создать собственный браузер для Windows, используя класс WebView. You can create your own web browser Windows app by using the WebView class. Дополнительные сведения о разработке собственного браузера: Learn more about developing your own web browser app:

Защита информации Secure your information

Не выбирайте приложения, в которых третьи лица смогут увидеть непредназначенные для них сведения, так как терминал обычно расположен в общественном месте (например, торговом центре) и используется анонимно. Avoid selecting Windows apps that may expose the information you don’t want to show in your kiosk, since kiosk usually means anonymous access and locates in a public setting like a shopping mall. Например, приложение с выбором файлов позволяет пользователю получать доступ к файлам и папкам в системе пользователя, избегая выбора этих типов приложений, если они предоставляют ненужный доступ к данным. For example, an app that has a file picker allows the user to gain access to files and folders on the user’s system, avoid selecting these types of apps if they provide unnecessary data access.

Настройка приложений App configuration

Перед началом работы в режиме ограниченного доступа некоторые приложения нужно настроить. Some apps may require additional configurations before they can be used appropriately in assigned access. Например, перед запуском Microsoft OneNote нужно настроить учетную запись Майкрософт. For example, Microsoft OneNote requires you to set up a Microsoft account for the assigned access user account before OneNote will open in assigned access.

Просмотрите рекомендации для выбранного приложения и настройте его соответствующим образом. Check the guidelines published by your selected app and set up accordingly.

Разработка приложения для терминала Develop your kiosk app

Режим ограниченного доступа в Windows 10 использует новую платформу блокировки. Assigned access in Windows 10 leverages the new lock framework. Когда пользователь с ограниченным доступом входит в систему, выбранное приложение для терминала запускается на экране блокировки. When an assigned access user signs in, the selected kiosk app is launched above the lock screen. Приложение для терминала работает как приложение на экране блокировки. The kiosk app is running as an above lock screen app.

Проверка режима ограниченного доступа Test your assigned access experience

Приведенные выше рекомендации помогут вам выбрать или разработать подходящее приложение для использования в режиме ограниченного доступа. The above guidelines may help you select or develop an appropriate Windows app for your assigned access experience. После выбора приложения рекомендуем тщательно протестировать режим ограниченного доступа, чтобы убедиться, что устройство удобно использовать. Once you have selected your app, we recommend that you thoroughly test the assigned access experience to ensure that your device provides a good customer experience.