- Автозапуск майнера windows 10

- Шаг 1.

- Шаг 2.

- Шаг 3.

- Пример файла автозагрузки

- Пример файла автозагрузки

- Шаг 4.

- В каких случаях использовать Reboot.bat

- Как использовать Reboot.bat

- Пример с ключом -r 1

- Пример

- Об Автозапуске Майнеров В Windows 10

- Описание:

- Автозапуск майнера Windows 10 без дополнительного софта

- Автозапуск майнера Windows 10: настройки в BIOS

- Автозапуск майнера Windows 10: шаманим в ОС

- Автозапуск майнера Windows 10: отладка

- автозапуск процесса майнинга при старте виндоус 10

- kainRC

- kVaser

- Size222

- Как автоматически запустить майнер при включении Windows. Claymore, Nicehash и др.

- Что такое вирус майнер, какой вред он представляет и как с ним бороться

- Как происходит вирусный майнинг

- Как можно заразить свой компьютер вирусом майнер

- Чем опасен скрытый майнер

- Ресурсами моего компьютера пользуется вирус майнера

- Майнеры и антивирус

- Как обнаружить и локализовать вирус майнер (miner) bitcoin (+ видео)

- Проверяем диспетчер задач

- Подготовка компьютера к удалению miner bitcoin

- Майнинг на чужом горбу: как злоумышленники используют компьютеры

- Как удалить майнер с компьютера: пошаговая инструкция по ручному удалению CPU Miner

- Вирус майнер: как найти и удалить

- Почему так происходит?

Автозапуск майнера windows 10

Как создать пакетный файл для автоматического запуска майнинга при запуске Windows или после сбоя системы и перезагрузки. (Мы используем MSI Afterburner.)

Пожалуйста, не пытайтесь выполнить это руководство до тех пор, пока вы не доведите до идеала андервольтинг / разгон.

Настройки должны быть стабильными и способными запускаться без каких-либо проблем.

Мы сохранили свои настройки в MSI Afterburner. Установили флажок, который запускает Afterburner при запуске Windows и минимизируют его в системном трее. Мы также проверили, чтобы применялись настройки разгона при запуске.

Шаг 1.

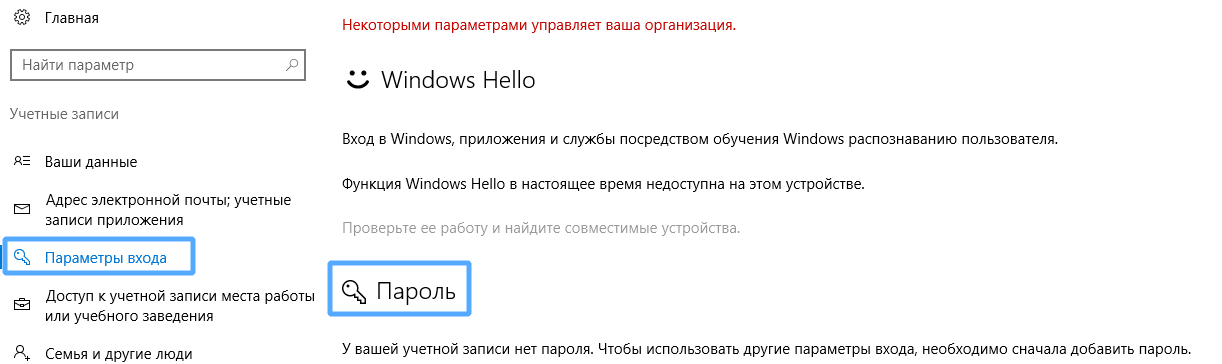

Хорошо, прежде всего вам нужно настроить вход в Windows, чтобы вам не приходилось вводить пароль, прежде чем вы сможете увидеть рабочий стол.

Просто зайдите в парамтеры и аккаунты.

Создайте новую учетную запись или измените свою учетную запись, чтобы не иметь пароля (оставьте это поле пустым). Перейдите вниз, чтобы войти в параметры, выберите «никогда» в поле, которое спрашивает, когда Windows должен требовать ввода пароля. Прокрутите вниз, и вы увидите соответствующие настройки. Нажмите на них. Прокрутите вниз там, где написано «показать фоновый рисунок Windows . », отключите его. Сделайте все это, чтобы пропустить экран входа при загрузке или перезагрузке Windows. Это то, что нам нужно.

Пакетный файл не будет выполнен сам по себе, если вы этого не сделаете. Он будет ждать, пока вы войдете в систему с вашим паролем, а затем запустит bat файл майнинга.

Шаг 2.

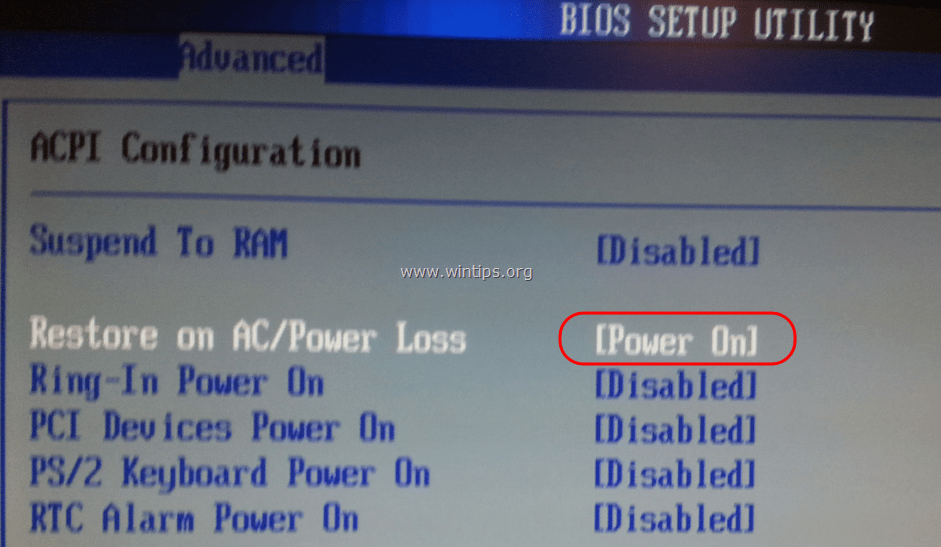

Убедитесь, что ваша материнская плата настроена на автоматическую загрузку. В основном это настройка «Restore on AC/Power Loss» , которая позволяет этому случиться.

Шаг 3.

В файле readme в опции -r, если вы включите -r 1, то майнер выполнит файл reboot.bat (перезагрузку). Он также включает в себя код shutdown / r / t 5 / f.

Откройте новый блокнот и вставьте этот код. Сохраните его как reboot.bat.

Убедитесь, что вы не сохраняете его как текстовый файл, убедитесь, что это исполняемый файл .bat.

Теперь откройте новый файл блокнота и введите следующую команду

Пример файла автозагрузки

Пример файла автозагрузки

start /d «C:\Users\Desktop\my files\Claymore’s Dual Ethereum AMD+NVIDIA GPU Miner v15.0 — Windows» 3_Ethereum-ethermine.bat

Сохраните файл так, как вы хотите его назвать. (Убедитесь, что вы используете кавычки, до C: и после имени папки, в которой находится ваш пакетный файл)

Шаг 4.

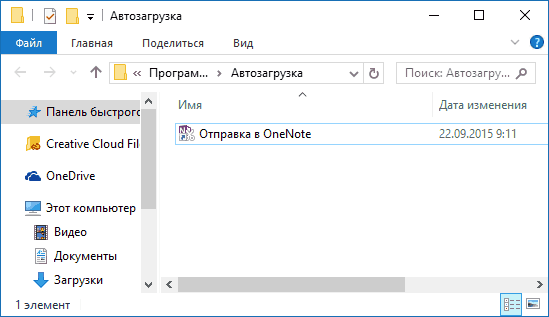

Теперь щелкните правой кнопкой мыши по этому файлу и создайте ярлык.

Щелкните правой кнопкой мыши по этому ярлыку и выберите вырезать.

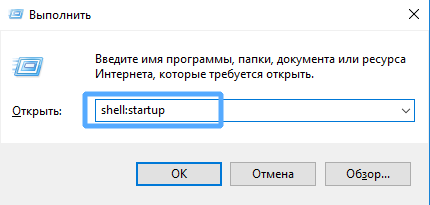

Перейдите в окно пуск и в разделе Служебные – Windows выберите пункт Выполнить.

Когда появится окно «Выполнить», введите shell:startup

Теперь вы должны оказаться в папке автозагрузки, где вы можете добавить пакетные файлы.

Щелкните правой кнопкой мыши и выберите «Вставить».

Таким образом, теоретически, когда ваш майнер аварийно завершает работу и выполняет reboot.bat, ваша система перезагружается, при запуске системы она запускает файл bat, который вы только что создали.

Если вы используете MSI Afterburner, ваши настройки уже будут загружены, и вы снова будете заниматься майнингом.

Файл reboot.bat предназначен для перезагрузки фермы. Но Вы не должны делать автоматический перезапуск в случае возникновения проблем с майнингом.

Перезапуск не устранит ни одной из основных причин сбоев.

В каких случаях использовать Reboot.bat

- если со временем скорость хэширования падает примерно на 1-1,5 m/hs на карту

- нечастые / разовые сбои видеокарты

- ваши фермы установлены удаленно и к ним затруднен доступ

Как использовать Reboot.bat

Для того, что бы запустить перезагрузку, нужно отредактировать .bat файл с нужной монетой и допусать в него ключ -r 1

Команда -r 1 закрывает майнер и запускает файл «reboot.bat» («reboot.bash» или «reboot.sh» для версии Linux) в каталоге майнера (если файл существует, скачать каталог с этим файлом можно ниже), если произошел сбой какого-либо графического процессора.

Пример с ключом -r 1

Таким образом, батник с нужной Вам монетой выозовет файл «reboot.bat», если что-то пойдет не так с майнингом. Вы можете создать сами файл «reboot.bat» и выполнить некоторые действия, например, перезагрузить систему, если вы поместите туда следующую строку: «shutdown / r / t 5 / f».

Пример

Теперь посмотрите видеоурок.

Надеемся, что это решит Вашу проблему.

Проект Claymore представляет самые последние версии программного обеспечения (исправляет все ошибки и баги предыдущих версий)! Поэтому если у Вас старая версия, мы настоятельно советуем скачать последнюю версию Claymore’s по ссылкам ниже, так как с каждым выходом новой версии добыча Эфира становится выгоднее!

Об Автозапуске Майнеров В Windows 10

Реальный Майнинг Криптовалют HD 01:53

Описание:

Описан процесс добавления батника в автозагрузку через Планировщик Заданий. У меня Windows 7 — это работает. Для Windows 10 — должно работать, просьба проверить и отписать в комментариях!

☟☟☟

Обменять биткоины на рубли (доллары, гривны) без риска можно через монитор обменников: https://goo.gl/ntD08q

Видео об этом: https://youtu.be/jnPG_ppEvmw

☟☟☟

Пожертвования на развитие канала приветствуются:

≡ ETC: 0xbd148b2a39bbe3c1e256d84bad85d4afb0902f3e

≡ LTC: LKkD7KyWn4uWGxMsENHzB41SaEGaXfLDGu

≡ ZEC: t1VgteU9v1E5otJWENRcDEMyJStoc4PcNet

≡ Payeer: P33473541

☟☟☟

Удобная навигация по роликам моего канала — на сайте: http://gpudigger.ru/

Подписывайтесь на наш Telegram канал! @thewikihow открыть Мониторим видео тренды 24/7

Поделиться с друзьями:

Добавить временную метку

Об Автозапуске Майнеров В Windows 10, Реальный Майнинг Криптовалют

Автозапуск майнера Windows 10 без дополнительного софта

Сбои в работе фермы – это весьма неприятное явление, которое может привести к остановке добычи монет, а соответственно – потере части профита. Поэтому практически все майнеры настраивают свое оборудованием таким образом, чтобы при каких-либо ошибках оно автоматически включалось назад в работу. В данной статье мы рассмотрим как включить автозапуск майнера Windows 10.

Автозапуск майнера Windows 10: настройки в BIOS

Хочется отметить, что несмотря на то, что данная инструкция в первую очередь ориентирована на работу с Windows 10, она работает также и на более старых система. Возможны лишь незначительные изменения – корректировки в расположении нужных папок и файлов.

Итак, для начала вам необходимо войти в BIOS. Для этого перезагрузите ваш ПУ и еще на экране загрузки нажмите клавишу F10 или F12 (лучше делать это неоднократно, чтобы не прогадать момент). В списке настроек найдите Power Management Setup, зайдите во вкладку и выберите AC Back Function, установив значение Full-On. Сохраните изменения и вновь перезагрузите ПК.

Все это делается для того чтобы ваш ПК автоматически включался при подаче электричества. Таким образом, когда он выключится по какой-либо причине, то обратно вернется к работе без какого-либо вмешательства со стороны.

Автозапуск майнера Windows 10: шаманим в ОС

Теперь, чтобы настроить автозапуск майнера Windows 10 вам необходимо воспользоваться базовыми функциями ОС. Найдите папку автозагрузки в ваше системе. Обычно она располагается по следующему пути:

C:\ Users\ Имя пользователя\ AppData\ Roaming\ Microsoft\ Windows\ Start Menu\ Programs\ Startup

Если все не так просто и вы не смогли отыскать папку, можно воспользоваться следующей схемой:

- Нажимаем сочетание клавиш Win+R.

- Вводим в открывшемся окне shell:startup.

Теперь копируем с папки майнера файл Start.bat (он может называться и иначе, главное, что расширение совпадало — *.bat). Вставляем его в папку автозагрузки. Все практически готово, но остался один нюанс.

Автозапуск майнера Windows 10: отладка

Если вы проделаете все вышеописанные действия, то система сразу после запуска начнет грузить ваш майнер. Это несколько нерационально, особенно, если у вас старенький ПК и ему нужно какое-то время для запуска всех драйверов. Но это можно исправить.

Открываем «батник» через блокнот и перед строкой с параметрами майнинга прописываем:

Где вместо X указываем количество секунд отсрочки для загрузки драйверов и софта.

Поздравляем! Вы настроили автозапуск майнера Windows 10 и уже можете быть чуть более уверенными в стабильности работы вашей системы.

автозапуск процесса майнинга при старте виндоус 10

kainRC

Друг форума

kVaser

Свой человек

Свой человек

Size222

Свой человек

В этой статье подробно об автозагрузке в Windows 10 — где может быть прописан автоматический запуск программ; как удалить, отключить или наоборот добавить программу в автозагрузку; о том, где находится папка автозагрузки в «десятке», а заодно о паре бесплатных утилит, позволяющих более удобно всем этим управлять.

Программы в автозагрузке — это то ПО, которое запускается при входе в систему и может служить для самых разных целей: это антивирус, Skype и другие мессенджеры, сервисы облачного хранения данных — для многих из них вы можете видеть значки в области уведомлений справа внизу. Однако, точно так же в автозагрузку могут добавляться и вредоносные программы. Более того, даже избыток «полезных» элементов, запускаемых автоматически, может приводить к тому, что компьютер работает медленнее, а вам, возможно, стоит удалить из автозагрузки какие-то необязательные из них.

Автозагрузка в диспетчере задач

Первое место, где можно изучить программы в автозагрузке Windows 10 — диспетчер задач, который легко запустить через меню кнопки Пуск, открываемое по правому клику. В диспетчере задач нажмите кнопку «Подробнее» внизу (если такая там присутствует), а затем откройте вкладку «Автозагрузка».

Вы увидите список программ в автозагрузке для текущего пользователя (в этот список они берутся из реестра и из системной папки «Автозагрузка»). Кликнув по любой из программ правой кнопкой мыши, вы можете отключить или включить ее запуск, открыть расположение исполняемого файла или, при необходимости, найти информацию об этой программе в Интернете.

Также в колонке «Влияние на запуск» можно оценить, насколько указанная программа влияет на время загрузки системы. Правда здесь стоит отметить, что «Высокое» не обязательно означает, что запускаемая программа в действительности тормозит ваш компьютер.

Папка автозагрузки в Windows 10

Частый вопрос, который задавался и по поводу предыдущей версии ОС — где находится папка автозагрузки в новой системе. Находится она в следующем расположении: C:\ Users\ Имя_пользователя\ AppData\ Roaming\ Microsoft\ Windows\ Start Menu\ Programs\ Startup

Однако, есть куда более простой способ открыть эту папку — нажмите клавиши Win+R и введите в окно «Выполнить» следующее: shell:startup после чего нажмите Ок, сразу откроется папка с ярлыками программ для автозапуска.

Чтобы добавить программу в автозагрузку, вы можете просто создать ярлык для этой программы в указанной папке. Примечание: по некоторым отзывам, это не всегда срабатывает — в этом случае помогает добавление программа в раздел автозагрузке в реестре Windows 10.

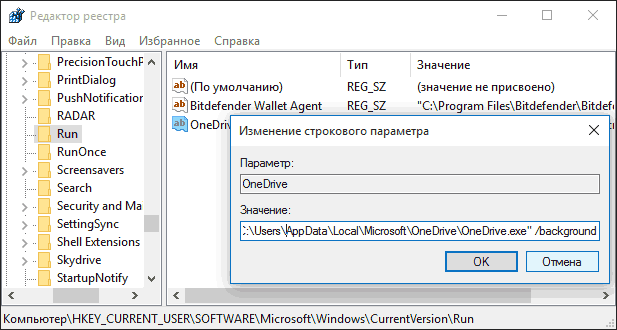

Автоматически запускаемые программы в реестре

Запустите редактор реестра, нажав клавиши Win+R и введя regedit в поле «Выполнить». После этого перейдите к разделу (папке) HKEY_CURRENT_USER\ SOFTWARE\ Microsoft\ Windows\ CurrentVersion\ Run

В правой части редактора реестра вы увидите список программ, запускаемых для текущего пользователя при входе в систему. Вы можете удалить их, или добавить программу в автозагрузку, нажав по пустому месту в правой части редактора правой кнопкой мыши — создать — строковый параметр. Задайте параметру любое желаемое имя, после чего дважды кликните по нему и укажите путь к исполняемому файлу программы в качестве значения.

В точно таком же разделе, но в HKEY_LOCAL_MACHINE находятся также находятся программы в автозагрузке, но запускаемые для всех пользователей компьютера. Чтобы быстро попасть в этот раздел, можно кликнуть правой кнопкой мыши по «папке» Run в левой части редактора реестра и выбрать пункт «Перейти в раздел HKEY_LOCAL_MACHINE». Изменять список можно аналогичным способом.

Планировщик заданий Windows 10

Следующее место, откуда может запускаться различное ПО — планировщик заданий, открыть который можно, нажав по кнопке поиска в панели задач и начав вводить название утилиты.

Обратите внимание на библиотеку планировщика заданий — в ней находятся программы и команды, автоматически выполняемые при определенных событиях, в том числе и при входе в систему. Вы можете изучить список, удалить какие-либо задания или добавить свои.

Как автоматически запустить майнер при включении Windows. Claymore, Nicehash и др.

Безопасность компьютера – это вопрос довольно сложный. Очень мало пользователей ПК знают, каким именно образом лучше его обезопасить, чтобы не столкнуться с подобного рода, проблемами. Возможно, проникновение вирусов и на те ПК, где уже стоит antivirus. Это может быть связано с тем, что он установлен неверно или же, неправильно настроен после установки.

Ещё одной причиной проникновения вируса на компьютер, где уже есть antivirus – это лояльность и маленький диапазон анализа. Большинство современных антивирусов работают очень неглубоко, замечая сбои только на поверхности. С помощью таких программ невозможно провести анализ всех скрытых мест компьютера и заметить действительно, опасные и вредоносные трояны. Давайте разберёмся про вирус майнер биткоинов, что это такое. А также – bitcoin miner что это за вирус и как с ним «сражаться».

Что такое вирус майнер, какой вред он представляет и как с ним бороться

Большинство современных вирусов имеют единые корни и подобную структуру. Вот и miner, не стал исключением. Отвечая на вопрос, что такое майнер, стоит сказать – это вирус из категории трояна, которые считаются наиболее вредоносными. А также, как показывает практика – с ними очень непросто бороться. Его алгоритм действий при проникновении в компьютер, следующий:

- Он проникает в операционную систему;

- Заполняет пространство процессора в итоге чего он перестаёт так быстро и бесперебойно функционировать;

- Сами разработчики майнера, получают доступ ко всем данным пользователя и извлекают из этого, хорошую выгоду. Допустим, они могут получить данные от денежных сервисов и самостоятельно ими распоряжаться, без вашего ведома.

Помимо этого, до тех пор, пока вирус будет сидеть в вашем компьютере – его работа будет полностью контролироваться разработчиками. Они могут разрушать операционную систему, что приведёт к медлительности любых процессов. А также похищать файлы, кажущиеся интересными. Ну и, конечно, будут иметь доступ в абсолютно любой сервис, которым воспользуетесь. То есть, за вашим ПК, в самом прямом смысле, будут следить с утра до вечера. Как же найти вирус майнер на компьютере и как правильно с ним бороться – разберём чуть позже.

Как происходит вирусный майнинг

В процессе путешествий по сети, пользователь производит некое действие, которое может быть замаскировано под скачивание файла/картинки или под переход по внешней ссылке социальной сети в результате чего на компьютер скачивается вредоносная программа.

Она активируется, автоматически подключается к заданному разработчиком пулу и начинает добычу.

Основными монетами, которые добываются незаконным, так сказать, майнингом являются Monero и ZCash.

Одой из причин называется высокая анонимность операций в данных сетях. Очень сильно от подобной деятельности страдают офисные компьютеры, массово заражаемые из одного источника через внутренние сети.

Отдельно нужно отметить тот факт, что далеко не все программы ограничиваются только майнингом.

Многим приданы функции поиска и копирования адресов кошельков различных криптосервисов, регистрационных данных бирж, секретных фраз и ключей, хранимых многими здесь же на ПК.

От антивирусов программы маскируются под видом официальных программ майнеров, для которых многие устанавливают исключения в системе защиты.

Самостоятельный поиск через перечень установленных программ или путем изучения содержимого папки “Program Files” также не всегда результативен, поскольку большинство пользователей просто не знают, что нужно искать.

В период активного становления данной отрасли ряд вредоносных программ удавалось вычислить и удалить благодаря тому, что они активизировали все неиспользуемые ресурсы ПК, что нередко приводило к перегревам и просто мешало работать.

Современные вирусы майнеры стали более скромными и занимают от 2 до 5 % свободных ресурсов, не нагружая особенно оборудование и не мешая пользователю спокойно работать.

перейти

Как можно заразить свой компьютер вирусом майнер

Майнер, как и все остальные вирусы – проникает в ПК, через интернет. А именно через сомнительные сайты. Вирус не может пробраться в ваш компьютер через защищённые и проверенные сайты. Если вам приходилось замечать – на некоторых сайтах внизу или в любых других местах, стоит отметка, что этот сервис проверен антивирусом и не представляет никакой угрозы для пользователя. Вот на таких сайтах получить заражение практически невозможно.

Майнер активно проникает в ваш ПК в том случае, если вы устанавливаете разные программы из недостоверных источников. Например, поддельное ПО, всевозможные драйвера и многое другое. Это самый распространённый способ заражения вашего компьютера.

Новый способ запуска вирусных программ осуществляется через социальные сети или электронную почту. Допустим, вам приходит письмо со ссылкой либо на скачивание, или же, на просмотр какого-либо видео. Вместо обещанного – на ваш ПК очень быстро устанавливается вирусная программа и ПК уже становиться заражённым майнером.

Чем опасен скрытый майнер

Многие хотят понять, какую опасность представляет такое ПО. К числу основных негативных моментов от его наличия на ПК относятся:

- огромная нагрузка на видеокарту с риском ее скорой поломки;

- большая нагрузка на процессор, также повышающая риск его быстрого выхода из строя;

- риски безопасности, т.к. майнер может быть многофункциональным и нацеленным также на сбор конфиденциальной информации с ПК.

Ресурсами моего компьютера пользуется вирус майнера

Как уже упоминалось выше – главной целью проникновения minera в ПК состоит в том, чтобы следить за вашими данными. Целей может быть много: взять интересные файлы, поменять структуру работы, получить доступ к сервисам денежных программ, использовать мощность видеокарты для майнинга и многое другое. Дело в том, что разработчики этого вируса, таким образом, зарабатывают деньги. Они проникают в операционную систему ПК, забирают её место и данные, как бы съедая их и, благополучно продают их другим пользователям. Одним словом, это откровенное воровство ничем не обоснованное. Но так уж устроен нынешний мир IT-технологий, где каждый выживает как может. Потому, очень важно своевременно провести проверку на майнеры. Далее, рассмотрим подробнее, как проверить компьютер на майнеры.

Майнеры и антивирус

С темой майнеров лично я столкнулся после заявления Германа Клименко о том, что огромное количество серверов Москвы поражены майнерами. До этого майнеры были лично для меня лишь одним из видов вредоносных программ. Времени с тех пор прошлом не так уж и много, но количество желающих заработать на чужих компьютерах растет и думаю настала пора поговорить об этом явлении. Кому интересно сколько майнеров создается в день, как они распространяются и (самое главное) как относятся к ним антивирусы — прошу под кат! Начнем с последней заявленной темы — об отношении антивирусов и майнеров. Для ответа на этот вопрос нужно понимать, что есть вредоносная программа с точки зрения антивируса.

Вредоносная программа — это программа, устанавливаемая на компьютер без ведома пользователя или выполняющая на компьютере пользователя несанкционированные действия. Определение не идеальное, но очень близкое к истине.

Две цитаты из статьи:

Проблема для жертвы заключается в том, что ее компьютер, зараженный криптомайнером, работает значительно медленнее обычного…

… продвинутые зловреды прекращают работу во время запуска на ПК «тяжелых» приложений вроде игр…

Однозначно вредоносное поведение, делающие майнеров законной добычей антивирусов (и иных систем защиты, ибо не антивирусами едиными).

Но может ли антивирус поймать майнер?

Майнеров довольно много, а сложность их детектирования заключается в том, что сам по себе майнинг — стандартный процесс. Это не попытки стирать или модифицировать файлы, изменять содержимое загрузочного сектора жесткого диска и т.п. Нет, майнинг в обычном случае не будет определяться антивирусом. Поэтому разработчикам антивирусов приходится искать новые способы определения наличия таких программ на компьютерах жертв

Не совсем так. В приведенной выше цитате речь идет о поведенческом анализаторе (или его разновидности — облачном антивирусе). Эти компоненты антивируса действительно отслеживают поведение. И если бы вредоносная программа занималась чисто майнингом, то действительно решить, что это вредоносная программа или нет — было бы невозможно. Поэтому предлагаю посмотреть какие бывают майнеры.

Грубо говоря разновидностей две. Первая реализует майнинг самонаписанным компонентом. И тут все понятно — сигнатуры антивирусных баз не дадут даже запуститься майнеру, как бы он не проник на машину. Упомянутая статья утверждает, что «cервера в сети злоумышленники заражают, эксплуатируя уязвимость вроде EternalBlue». Точно также распространялся Wanna Cry. Но при этом запуститься он мог не всегда. Так один из антивирусов отлавливал его эвристиком, другой при наличии включенного облака — его компонентами.

Пример подобного майнера:

Майнер Trojan.BtcMine.1259 скачивается на компьютер троянцем-загрузчиком Trojan.DownLoader24.64313, который, в свою очередь, распространяется с помощью бэкдора DoublePulsar. Сразу после старта Trojan.BtcMine.1259 проверяет, не запущена ли на инфицированном компьютере его копия. Затем он определяет количество ядер процессора, и, если оно больше или равно указанному в конфигурации троянца числу потоков, расшифровывает и загружает в память хранящуюся в его теле библиотеку. Эта библиотека представляет собой модифицированную версию системы удаленного администрирования с открытым исходным кодом, известной под наименованием Gh0st RAT (детектируется Антивирусом Dr.Web под именем BackDoor.Farfli.96). Затем Trojan.BtcMine.1259 сохраняет на диск свою копию и запускает ее в качестве системной службы. После успешного запуска троянец пытается скачать с управляющего сервера, адрес которого указан в конфигурационном файле, свое обновление.

Второй вариант — использование обычного майнера.

Пример

Trojan.BtcMine.1, использует две легитимные программы для майнинга, с помощью которых задействует вычислительные ресурсы компьютера жертвы с целью «добычи» виртуальных монет. Будучи запущенным в системе ничего не подозревающим пользователем, Trojan.BtcMine.1 сохраняет себя во временную папку под именем udpconmain.exe. Затем он прописывает путь к исполняемому файлу в отвечающем за автозагрузку приложений ключе реестра. Потом вредоносная программа скачивает из Интернета и размещает во временной папке под именем miner.exe второй «майнер» с целью максимально загрузить компьютер расчетами. После этого троянские программы подключаются к одному из пулов платежной системы и начинают вести расчеты, зарабатывая для злоумышленников соответствующее вознаграждение. На иллюстрации можно увидеть нагрузку на процессор, которую создает программа-майнер, запущенная троянцем Trojan.BtcMine.1.

В данном случае для запуска легитимного майнера его надо сначала доставить на машину, запустить и желательно скрыть присутствие процесса в системе/значка в трее. А значит есть вредоносные компоненты, которые опять же могут быть обнаружены или по сигнатурам или по поведению

В общем — будет сигнатура — майнер не пройдет. Не будет сигнатуры, майнер обнаружат по выросшей загрузке машин и сигнатура появится.

Сколько же создается майнеров? Берем случайную дату на updates.drweb.com

Trojan.BtcMine.1065(2) Trojan.BtcMine.1084 Trojan.BtcMine.1177 Trojan.BtcMine.1247 Trojan.BtcMine.1336 Trojan.BtcMine.1421(3) Trojan.BtcMine.1440 Trojan.BtcMine.1447(2) Trojan.BtcMine.1448(10) Trojan.BtcMine.1449 Trojan.BtcMine.1500 Trojan.BtcMine.1501 Trojan.BtcMine.1502(2) Trojan.BtcMine.1503 Trojan.BtcMine.1506 Trojan.BtcMine.1507 Trojan.BtcMine.1508 Tool.BtcMine.1000 Tool.BtcMine.1001 Tool.BtcMine.1002 Tool.BtcMine.1003(2) Tool.BtcMine.1004 Tool.BtcMine.1005 Tool.BtcMine.1006 Tool.BtcMine.1007 Tool.BtcMine.1008(2) Tool.BtcMine.1009(2) Tool.BtcMine.1010(2) Tool.BtcMine.1011(4) Tool.BtcMine.1012 Tool.BtcMine.1013 Tool.BtcMine.1014 Tool.BtcMine.1015 Tool.BtcMine.1016(2) Tool.BtcMine.1021(2) Tool.BtcMine.1022 Tool.BtcMine.1023(2) Tool.BtcMine.1024 Tool.BtcMine.1025 Tool.BtcMine.1026 Tool.BtcMine.1027(3) Tool.BtcMine.1028(2) Tool.BtcMine.1029(2) Tool.BtcMine.1030(2) Tool.BtcMine.230 Tool.BtcMine.278 Tool.BtcMine.288(7) Tool.BtcMine.390(2) Tool.BtcMine.433 Tool.BtcMine.483(2) Tool.BtcMine.573(3) Tool.BtcMine.800 Tool.BtcMine.810(11) Tool.BtcMine.916(2) Tool.BtcMine.917 Tool.BtcMine.943 Tool.BtcMine.944(7) Tool.BtcMine.948(2) Tool.BtcMine.958(3) Tool.BtcMine.968 Tool.BtcMine.970(4) Tool.BtcMine.973(4) Tool.BtcMine.974 Tool.BtcMine.975 Tool.BtcMine.976 Tool.BtcMine.977(4) Tool.BtcMine.978(6) Tool.BtcMine.979 Tool.BtcMine.980 Tool.BtcMine.981(3) Tool.BtcMine.982 Tool.BtcMine.983 Tool.BtcMine.984 Tool.BtcMine.985 Tool.BtcMine.986 Tool.BtcMine.987(2) Tool.BtcMine.988 Tool.BtcMine.989 Tool.BtcMine.990 Tool.BtcMine.991(4) Tool.BtcMine.992 Tool.BtcMine.993 Tool.BtcMine.994 Tool.BtcMine.995 Tool.BtcMine.996(2) Tool.BtcMine.997 Tool.BtcMine.998 Tool.BtcMine.999 Tool.Linux.BtcMine.163 Tool.Linux.BtcMine.164 Tool.Linux.BtcMine.165 Tool.Linux.BtcMine.166 Tool.Linux.BtcMine.167 Tool.Linux.BtcMine.168 Tool.Linux.BtcMine.169 Tool.Linux.BtcMine.170 Tool.Linux.BtcMine.171 Tool.Linux.BtcMine.172 Tool.Linux.BtcMine.173 Tool.Linux.BtcMine.174 Tool.Linux.BtcMine.175 Tool.Linux.BtcMine.176 Tool.Linux.BtcMine.178 Tool.Linux.BtcMine.179 Tool.Linux.BtcMine.180 Tool.Linux.BtcMine.181 Tool.Linux.BtcMine.182 Tool.Linux.BtcMine.183 Tool.Linux.BtcMine.184 Tool.Linux.BtcMine.186 Tool.Linux.BtcMine.187 Tool.Linux.BtcMine.188 Tool.Linux.BtcMine.189 Tool.Linux.BtcMine.190 Tool.Linux.BtcMine.191 Tool.Linux.BtcMine.193 Tool.Linux.BtcMine.194 Tool.Linux.BtcMine.195 Tool.Linux.BtcMine.196 Tool.Linux.BtcMine.197 Tool.Linux.BtcMine.198 Tool.Linux.BtcMine.199 Tool.Linux.BtcMine.201 Tool.Linux.BtcMine.202 Tool.Linux.BtcMine.203 Tool.Linux.BtcMine.204 Tool.Linux.BtcMine.205 Tool.Linux.BtcMine.206 Tool.Linux.BtcMine.207 Tool.Linux.BtcMine.208 Tool.Linux.BtcMine.209 Tool.Linux.BtcMine.210 Tool.Linux.BtcMine.211 Tool.Linux.BtcMine.212 Tool.Linux.BtcMine.213 Tool.Linux.BtcMine.214 Tool.Linux.BtcMine.215 Tool.Linux.BtcMine.216 Tool.Linux.BtcMine.219 Tool.Linux.BtcMine.220 Tool.Linux.BtcMine.221 Tool.Linux.BtcMine.222 Tool.Linux.BtcMine.223 Tool.Linux.BtcMine.224 Tool.Linux.BtcMine.225 Tool.Linux.BtcMine.226 Tool.Linux.BtcMine.227 Tool.Linux.BtcMine.228 Tool.Linux.BtcMine.229 Tool.Mac.BtcMine.35 Tool.Mac.BtcMine.36 Tool.Mac.BtcMine.37 Tool.Mac.BtcMine.38 Tool.Mac.BtcMine.39 Tool.Mac.BtcMine.40 Tool.Mac.BtcMine.41 Tool.Mac.BtcMine.42 Tool.Mac.BtcMine.43 Tool.Mac.BtcMine.44 Tool.Mac.BtcMine.45 Tool.Mac.BtcMine.46 Tool.Mac.BtcMine.47 Tool.Mac.BtcMine.48 Tool.Mac.BtcMine.50 Tool.Mac.BtcMine.51 Tool.Mac.BtcMine.52 Tool.Mac.BtcMine.53 Tool.Mac.BtcMine.54 Tool.Mac.BtcMine.55 Tool.Mac.BtcMine.56 Tool.Mac.BtcMine.57

На выбранную дату обойденным вниманием вирусописателей оказался Android, возьмем пример из новостей

Android-майнеры Android.CoinMine.1.origin и Android.CoinMine.2.origin, предназначенные для добычи виртуальных валют Litecoin, Dogecoin и Casinocoin распространялись злоумышленниками в модифицированных ими популярных приложениях и активизировались в те промежутки времени, когда мобильное устройство не использовалось

его владельцем. Т. к. данные вредоносные программы активно задействовали аппаратные ресурсы зараженных смартфонов и планшетов, это могло стать причиной их перегрева, ускоренного разряда аккумулятора и даже обернуться финансовыми потерями для пользователей вследствие чрезмерного потребления троянцами интернет-трафика. А уже в апреле 2014 года появились новые версии данных троянцев, которые были обнаружены в каталоге Google Play и предназначались для добычи криптовалюты Bitcoin. Эти вредоносные приложения скрывались в безобидных «живых обоях» и также начинали свою противоправную деятельность, если зараженное мобильное устройство не использовалось определенное время.

Пример майнера для Линукс можно посмотреть здесь.

Как распространяются майнеры?

Всеми путями распространения вредоносных программ. Пара примеров

Через взломанный сайт

Злоумышленники разместили на сервере ВЦИОМ веб-страницы, с которых посетителям предлагалось скачать вредоносную программу под видом различных «полезных» файлов. Взлому подверглась как русскоязычная (wciom.ru), так и англоязычная (wciom.com) версии официального веб-сайта ВЦИОМ. Киберпреступники создали на скомпрометированном сервере специальный раздел, в котором размещались веб-страницы с заголовками, пользующимися высокой популярностью согласно статистике поисковых систем: например, «новые-команды-кхл-2015-2016», «скачать-книгу-метро-2035-в-формате-fb2», «каталоги-эйвон-12-2015-просмотр-онлайн-бесплатно-россия-листать», «пробки-на-трассе-м4-дон-сегодня-онлайн», «скачать-adblock» и т. д. При попытке открыть такую ссылку в окне браузера пользователю демонстрировалась поддельная веб-страница популярной службы хранения файлов «Яндекс.Диск» или же веб-страница с заголовком WCIOM.RU, на которой потенциальной жертве предлагалось скачать архив якобы с неким «полезным» содержимым, — например, популярной книгой «Метро 2035» или свежим каталогом Avon.

Trojan.BtcMine.737 перечисляет доступные в сетевом окружении компьютеры и пытается подключиться к ним, перебирая логины и пароли с использованием имеющегося в его распоряжении специального списка. Помимо этого, вредоносная программа пытается подобрать пароль к локальной учетной записи пользователя Windows. Если это удается, Trojan.BtcMine.737 при наличии соответствующего оборудования запускает на инфицированном компьютере открытую точку доступа WiFi. Если вредоносной программе удалось получить доступ к одному из компьютеров в локальной сети, предпринимается попытка сохранить и запустить на нем копию троянца либо с использованием инструментария Windows Management Instrumentation (WMI), либо при помощи планировщика заданий

Насколько широко распространены майнеры?

Суммарно майнеры составят порядка 0.3 от всех пойманных за месяц. Не каждый месяц, но периодически майнеры попадают в топ самых распространенных вредоносных программ.

- Майнеры — законная цель антивирусов и при наличии сигнатур и правил они могут удаляться и удаляются

- Любые вредоносные программы находятся и удаляются антивирусом только при наличии правил/сигнатур. Поскольку майнеры любят создавать ботнеты, то в руки аналитиков они попадают гарантированно

- Антивирус — не панацея и не золотая пуля. Поэтому не стоит пренебрегать иными методами защиты, тем же ограничением прав

Надеюсь было интересно, если есть вопросы — постараюсь ответить.

Update. Есть ли майнеры, которые не жадничают и не забирают все ресурсы на себя. И если есть, то можно ли их обнаружить? Да, такие майнеры есть, тем не менее, их появление сопровождается появлением тормозов, хоть небольших, но тормозов. Лаги при запуске программ, в неожиданный момент. Поэтому если компьютер начал подглюкивать больше нормального:

- Обновите антивирус и проверьте систему. Смешно кажется, но у огромного количества народа базы устаревшие

- Если базы свежие — скачайте иной антивирус и проверьтесь им

- Проверьте наличие неизвестных процессов им системных служб. Как правило майнер не затрудняет себя маскировкой и службы/процессы видны. Пример

И рекомендую следить, что у вас пытается выйти в Интернет

Update2. Есть ли майнеры, процессов которых не видно? Мало, но есть.… Майнер выбирает в netsvcs существующую системную службу, заменяет файл службы, восстанавливает аттрибуты времени и и запускает службу… Но нет в мире совершенства — обнаружены по загрузке процессора

Тут кроме поведенческого анализатора изменений мер защиты вряд-ли придумаешь. Плюс конечно контроль всего, что запускается нового

Как обнаружить и локализовать вирус майнер (miner) bitcoin (+ видео)

Многие, кто подозревают о появлении вируса в своём компьютере в первую очередь задаются вопросом, как найти вирус майнер для биткоинов на пк. Этот вирус очень вредоносный и крупный. Значит, проявление его присутствия на вашем ПК, не заставят себя ждать. Есть несколько способов, как обнаружить вирус майнер на компьютере:

- Прежде чем начать принимать скоропостижные решения – просто понаблюдайте за работой вашего ПК. Если вы замечаете, что он стал чаще тормозить, выдаёт постоянные ошибки, иным языком, ведёт себя не так, как обычно – значит, скорее всего, вы стали жертвой страшнейшего вируса.

- Есть ещё один хороший самостоятельный способ. Для этого, необходимо зайти в диспетчер задач и понаблюдать за процессами, которые там происходят. Если увидите, что открываются программы, которые вы не использовали, творятся посторонние процессы и тому подобное, значит, в работе вашего компьютера происходят определённые сбои, которые уже начали контролировать разработчики вируса майнера.

- Уже понятно, что появление вируса грозит большой перегрузке процессора. Потому, ещё одним способом выявить его появление на вашем компьютере – это его перезагрузить, а сразу после этого отследить загруженность процессора. Если в итоге перезагрузки, показатели не поменялись и все так же, высокие – значит, майнер уже активно функционирует в вашем ПК.

Локализация этого вируса – довольно трудное дело. Невозможно остановить его распространение, а можно только полностью извлечь из компьютера. Для того чтобы приступить к этапу удаления майнера с вашего ПК – для начала, необходимо к ней тщательно подготовиться.

Проверяем диспетчер задач

Так как вирус-майнер во время своей работы сильно загружает центральный и/или графический процессоры, то необходимо проверить нагрузку на них с помощью Диспетчера задач.

Откройте диспетчер и отсортируйте процессы по нагрузке на центральный процессор (CPU). Если у вас Windows 10, то можете также отсортировать процессы по нагрузке на графический процессор (GPU). Если в начале списка вы видите процесс или несколько, которые слишком сильно нагружают систему (90% и выше), то это повод задуматься.

Вполне может быть, что просто какой-то фоновый процесс занимает системы своими задачами. Обычно это происходит редко и быстро проходит. Но если загрузка длится на протяжении нескольких часов или даже дней, то это явно нездоровая ситуация и необходимо разобраться в ее причинах.

Подготовка компьютера к удалению miner bitcoin

Поиск майнеров на компьютере – это первый шаг к его уничтожению. Подготовительный процесс – это очень важный этап удаления вируса майнера. Он позволит всё сделать максимально безопасно. Поможет сберечь все свои данные и избавиться от этого вируса, раз и навсегда. Итак, как удалить вирус майнер с компьютера:

- Вам следует позаботиться о своих данных, которых не хотите лишиться. Чтобы не потерять данные – необходимо найти носитель соответствующего объёма. На него будут записаны все данные, которые вам могут понадобиться.

- После того как в компьютере не осталось ничего очень важного – можно приступить к установке хорошей антивирусной программы. А также обзавестись дополнительным обновлением. Оно позволит просканировать данные вашего компьютера.

- Так как, этот вирус очень вредоносный – неплохой перестраховкой было бы, обзавестись диском с операционной системой. Если вдруг что-то пойдёт не так – у вас будет возможность полностью переустановить операционную систему и вернуть всё на свои места.

Майнинг на чужом горбу: как злоумышленники используют компьютеры

Везде, где существуют правила, есть те, кто их нарушает. И мир криптовалют не исключение. Некоторые майнеры не платят за электричество, подтягивая кабель к трансформатору, кто-то контрабандой везёт видеокарты из Китая.

Но чаще всего добытчики криптовалюты используют чужие компьютеры. В частности, в сентябре этого года «Лаборатория Касперского» обнаружила две крупные сети компьютеров, занимавшихся майнингом криптовалют. Одна сеть приблизительно на 4 000 единиц техники, другая — на 5 000. Как оказалось, все они были заражены вирусом, а владельцы техники даже не подозревали, что участвуют в добыче цифровой валюты, помогая создателям вируса зарабатывать десятки тысяч долларов ежемесячно.

Как правило, в процессе чёрного майнинга добываются криптовалюты Litecoin, Feathercoin и Monero. Их добыча не требует наличия техники с большими мощностями, а добывать монеты можно из обычных домашних компьютеров.

Как удалить майнер с компьютера: пошаговая инструкция по ручному удалению CPU Miner

И вот, наконец, мы подобрались к самому главному – как удалить майнер. Как было упомянуто выше, для начала, вам нужно обзавестись необходимой антивирусной программой. С помощью неё нужно будет просканировать компьютер и выявить этот троян. После того как он будет выявлен – его необходимо удалить. Казалось бы, все так просто, но не тут-то было. Вирус все так же, продолжает жить в вашем компьютере и это лишь, первый шаг к его удалению. Дальше, вам следует проделать ряд действий, с помощью которых, удастся удалить майнер раз и навсегда.

Вирус майнер: как найти и удалить

- В первую очередь после сканирования – вам понадобится перезагрузить ПК, чтобы запустить программу BIOS. С помощью которой можно управлять работой компьютера вне операционной системы. Для этого, нужно перезагрузить ПК. При запуске, нажать кнопку F8 несколько раз. А именно до тех пор, пока не увидите чёрный экран с различными функциями. Уже из которых будет необходимо выбрать Advanced Boot Options.

- Нажав на кнопку Advanced Boot Options, вы опять же, получите ряд функций, из которых будет нужно выбрать Safe Mode with Networking.

- Дальше, будет необходимо авторизоваться, используя вашу заражённую учётную запись, и запустить браузер.

- Потом, надо загрузить программу bedynet.ru/reimage/ или любую другую надёжную антишпионскую. Её необходимо обновить непосредственно, перед сканированием и удалить вредоносные файлы, относящиеся к программе-вымогателю. А затем можно завершить удаление биткоин майнер.

Таким образом, bitcoin miner полностью будет удалён с вашего компьютера. Но впредь, чтобы не столкнуться с теми же сложностями в дальнейшем – вам необходимо серьёзно подумать о том, как именно обезопасить работу ПК и сберечь ваши данные в целости и сохранности. Установите хороший антивирус, время от времени проводите проверки и анализ в работе компьютера, даже если все функционирует бесперебойно. А так же не посещайте сомнительные сайты и, конечно же, не скачивайте различные программы из сторонних источников. Если соблюдать такие простые рекомендации – вы никогда не столкнётесь с подобными проблемами и ваш компьютер всегда будет работать как обычно.

Читайте далее новости из мира биткоин и других валют.

Почему так происходит?

Выше упоминалось, что вредоносное ПО подключается к прописанному в нем пулу.

С ростом популярности криптовалют пулы стали активно бороться за клиентов, чтобы минимизировать количество непринятых блоков и увеличить профитность работы всех клиентов и свои комиссионные.

В результате требования к мощностям участников были сведены к минимуму, кроме того, не требовалось хоть каким-то образом подтверждать владение сдаваемыми в работу мощностями, поскольку предоставление личной информации противоречит анонимности и децентрализованности отрасли, как таковой.

Чтобы частично обезопасить пулы от происков мошенников, собственники подняли минимальную выплату добытых монет.

Такой шаг сделал практически бесполезным скрытый майнинг на небольшом количестве ПК, поскольку до вывода прибыли в части случаев дело не доходило.

С другой стороны, такие ограничения были предприняты не всеми ключевыми сервисами, что некоторым образом сконцентрировало злоумышленников, использующих вирус-майнинг на нескольких платформах.

Отдельно нужно сказать и о качественном росте тех, кто не отказался от получения прибыли за чужой счет.

Первым шагом в “выживании” стало снижение объемов используемых ресурсов, чтобы бот проработал дольше, ведь если он не мешает, то и искать его не станут.

Улучшились и методы распространения, скрытые ссылки стали прятать в двойные и тройные архивы, редиректы и рекламные платформы, чтобы создать полноценную добывающую сеть из нескольких сотен/тысяч компьютеров, отдающих несколько процентов мощности в пользу мошенников.

Изрядно поумневшие программы скрытого майнинга могут оценивать производительность зараженного ПК в общем, а также процент задействованности.

В ситуации, когда пользователь нагружает оборудование своими задачами майнер отключается. Чтобы не вызывать подозрений, когда нагрузка спадает, работа продолжается.

Одна из антивирусных лабораторий в своем отчете уведомляла клиентов о том, что ряд вредоносных вирус-майнеров определяют активность пользователя за ПК и если оборудование оставлено на ночь включенным, процент используемых мощностей увеличивается до 50%.