- Включение и отключение предупреждений системы безопасности на панели сообщений

- Включение и отключение предупреждений системы безопасности на панели сообщений

- Сетевая безопасность: разрешить учетной записи локальной системы использовать удостоверение компьютера для NTLM Network security: Allow Local System to use computer identity for NTLM

- Справочные материалы Reference

- Возможные значения Possible values

- Расположение Location

- Значения по умолчанию Default values

- Управление политикой Policy management

- Необходимость перезапуска Restart requirement

- Вопросы конфликтов политик Policy conflict considerations

- Групповая политика Group Policy

- Вопросы безопасности Security considerations

- Уязвимость Vulnerability

- Противодействие Countermeasure

- Возможное влияние Potential impact

Включение и отключение предупреждений системы безопасности на панели сообщений

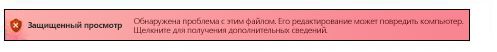

На панели сообщений отображаются предупреждения системы безопасности, если в открываемом файле есть потенциально опасное активное содержимое (такое как макросы, элементы ActiveX, подключения к данным и т. д.). Кроме того, это может происходить, когда вы собираетесь изменить файл, доступный только для чтения, либо хотите включить для него режим редактирования. В такой ситуации появляется желтая или красная панель сообщений со значком щита и извещением о возможных проблемах. Если известно, что источник содержимого надежен, нажмите на желтой панели сообщений кнопку Включить содержимое, чтобы пометить документ как надежный либо включить содержимое для текущего сеанса. На красной панели сообщений можно щелкнуть текст предупреждения. В представлении Office Backstage, которое отображается при открытии вкладки Файл, можно выбрать команду Все равно редактировать.

На приведенных ниже рисунках показаны примеры панели сообщений.

Чтобы отключить предупреждения системы безопасности, можно отключить саму панель сообщений. И наоборот, чтобы повысить уровень безопасности, панель сообщений можно включить.

Включение и отключение предупреждений системы безопасности на панели сообщений

В приложении Office откройте вкладку Файл.

Нажмите кнопку Параметры.

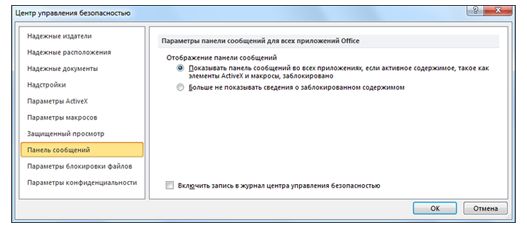

Щелкните элемент Центр управления безопасностью, а затем — Параметры центра управления безопасностью.

Щелкните элемент Панель сообщений, чтобы открыть диалоговое окно Параметры панели сообщений для всех приложений Office.

Показывать панель сообщений во всех приложениях, если содержимое документа заблокировано. Этот параметр используется по умолчанию. Панель сообщений появляется каждый раз при отключении потенциально небезопасного содержимого.

Примечание: Этот параметр выключен и панель сообщений не появляется, если в центре управления безопасностью в области Параметры макросов включен параметр Отключить все макросы без уведомления.

Больше не показывать сведения о заблокированном содержимом. Этот параметр выключает панель сообщений, из-за чего сообщения о проблемах с безопасностью не выводятся на экран (независимо от значений параметров безопасности в центре управления безопасностью).

Примечание: Изменение параметров панели сообщений в центре управления безопасностью не влияет на панель сообщений в режиме защищенного просмотра.

На приведенном ниже рисунке показан пример области Панель сообщений центра управления безопасностью.

Важно: Мы рекомендуем не изменять параметры безопасности в центре управления безопасностью. Это может привести к потере или краже данных, а также снижению уровня защиты компьютера или сети.

Сетевая безопасность: разрешить учетной записи локальной системы использовать удостоверение компьютера для NTLM Network security: Allow Local System to use computer identity for NTLM

Область применения Applies to

Описывает расположение, значения, управление политиками и вопросы безопасности для сетевой безопасности: разрешить локальной системе использовать удостоверение компьютера для параметра политики безопасности NTLM. Describes the location, values, policy management, and security considerations for the Network security: Allow Local System to use computer identity for NTLM security policy setting.

Справочные материалы Reference

Если службы подключаются к устройствам под управлением версий операционной системы Windows более ранних версий, чем Windows Vista или Windows Server 2008, службы, которые работают как локализованная система и используют SPNEGO (Согласование), которые вернуться к NTLM, будут анонимными. When services connect to devices that are running versions of the Windows operating system earlier than Windows Vista or Windows Server 2008, services that run as Local System and use SPNEGO (Negotiate) that revert to NTLM will authenticate anonymously. В Windows Server 2008 R2 Windows 7 и более поздних версиях, если служба подключается к компьютеру под управлением Windows Server 2008 или Windows Vista, системная служба использует удостоверение компьютера. In Windows Server 2008 R2 and Windows 7 and later, if a service connects to a computer running Windows Server 2008 or Windows Vista, the system service uses the computer identity.

Когда служба подключается с удостоверением устройства, для обеспечения защиты данных поддерживается подпись и шифрование. When a service connects with the device identity, signing and encryption are supported to provide data protection. (При анонимном подключении службы создается системный ключ сеанса, который не обеспечивает защиты, но позволяет приложениям подписывать и шифровать данные без ошибок. (When a service connects anonymously, a system-generated session key is created, which provides no protection, but it allows applications to sign and encrypt data without errors. Анонимная проверка подлинности использует сеанс NULL, который является сеансом с сервером, на котором проверка подлинности пользователей не выполняется; и, следовательно, анонимный доступ разрешен.) Anonymous authentication uses a NULL session, which is a session with a server in which no user authentication is performed; and therefore, anonymous access is allowed.)

Возможные значения Possible values

| Параметр Setting | Windows Server 2008 и Windows Vista Windows Server 2008 and Windows Vista | Как минимум Windows Server 2008 R2 Windows 7 At least Windows Server 2008 R2 and Windows 7 |

|---|---|---|

| Включено Enabled | Службы, работающие в качестве локальной системы, которые используют согласование, будут использовать удостоверение компьютера. Services running as Local System that use Negotiate will use the computer identity. Это значение может привести к сбойу некоторых запросов проверки подлинности между операционными системами Windows и регистрации ошибки. This value might cause some authentication requests between Windows operating systems to fail and log an error. | Службы, работающие в качестве локальной системы, которые используют согласование, будут использовать удостоверение компьютера. Services running as Local System that use Negotiate will use the computer identity. Это является стандартным поведением. This is the default behavior. |

| Отключено Disabled | Службы, работающие в качестве локальной системы, которые используют согласование при реверсе проверки подлинности NTLM, будут анонимными. Services running as Local System that use Negotiate when reverting to NTLM authentication will authenticate anonymously. Это является стандартным поведением. This is the default behavior. | Службы, работающие в качестве локальной системы, которые используют согласование при реверсе проверки подлинности NTLM, будут анонимными. Services running as Local System that use Negotiate when reverting to NTLM authentication will authenticate anonymously. |

| Ни один из них Neither | Службы, работающие в качестве локальной системы, которые используют согласование при реверсе проверки подлинности NTLM, будут анонимными. Services running as Local System that use Negotiate when reverting to NTLM authentication will authenticate anonymously. | Службы, работающие в качестве локальной системы, которые используют согласование, будут использовать удостоверение компьютера. Services running as Local System that use Negotiate will use the computer identity. Это может привести к сбойу некоторых запросов проверки подлинности между операционными системами Windows и регистрации ошибки. This might cause some authentication requests between Windows operating systems to fail and log an error. |

Расположение Location

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Локальные политики\Параметры безопасности Computer Configuration\Windows Settings\Security Settings\Local Policies\Security Options

Значения по умолчанию Default values

В следующей таблице перечислены фактические и эффективные значения по умолчанию для этой политики. The following table lists the actual and effective default values for this policy. Значения по умолчанию также можно найти на странице свойств политики. Default values are also listed on the policy’s property page.

| Тип сервера или объект групповой политики (GPO) Server type or Group Policy object (GPO) | Значение по умолчанию Default value |

|---|---|

| Политика домена по умолчанию Default domain policy | Не определено Not defined |

| Политика контроллера домена по умолчанию Default domain controller policy | Не определено Not defined |

| Параметры по умолчанию для отдельного сервера Stand-alone server default settings | Не определено Not defined |

| Параметры по умолчанию для контроллера домена Domain controller effective default settings | Не применяются Not applicable |

| Эффективные параметры по умолчанию для серверов-членов Member server effective default settings | Не применяются Not applicable |

| Эффективные параметры GPO по умолчанию на клиентских компьютерах Effective GPO default settings on client computers | Не определено Not defined |

Управление политикой Policy management

В этом разделе описываются функции и средства, которые помогут вам управлять этой политикой. This section describes features and tools that are available to help you manage this policy.

Необходимость перезапуска Restart requirement

Нет. None. Изменения этой политики становятся эффективными без перезапуска устройства, если они сохраняются локально или распространяются посредством групповой политики. Changes to this policy become effective without a device restart when they are saved locally or distributed through Group Policy.

Вопросы конфликтов политик Policy conflict considerations

Политика сетевой безопасности: разрешить откат сеанса LocalSystem NULL(если он включен), позволит использовать проверку подлинности NTLM или Kerberos при попытке проверки подлинности системной службой. The policy Network security: Allow LocalSystem NULL session fallback, if enabled, will allow NTLM or Kerberos authentication to be used when a system service attempts authentication. Это увеличит успешность работы за счет безопасности. This will increase the success of interoperability at the expense of security.

В Windows Server 2008 и Windows Vista поведение анонимной проверки подлинности отличается от поведения более поздних версий Windows. The anonymous authentication behavior is different for Windows Server 2008 and Windows Vista than later versions of Windows. Настройка и применение этого параметра политики в этих системах может не дать одинаковых результатов. Configuring and applying this policy setting on those systems might not produce the same results.

Групповая политика Group Policy

Этот параметр политики можно настроить с помощью консоли управления групповыми политиками (GPMC) для распространения через объекты групповой политики (GGPOs). This policy setting can be configured by using the Group Policy Management Console (GPMC) to be distributed through Group Policy Objects (GPOs). Если эта политика не содержится в распределенном GPO, эту политику можно настроить на локальном компьютере с помощью оснастки «Локализованная политика безопасности». If this policy is not contained in a distributed GPO, this policy can be configured on the local computer by using the Local Security Policy snap-in.

Вопросы безопасности Security considerations

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации. This section describes how an attacker might exploit a feature or its configuration, how to implement the countermeasure, and the possible negative consequences of countermeasure implementation.

Уязвимость Vulnerability

Когда служба подключается к компьютерам под управлением более ранних версий Windows, чем Windows Vista или Windows Server 2008, службы, которые работают как локализованная система и используют SPNEGO (Согласование), которые вернуться к NTLM, будут использовать сеанс NULL. When a service connects to computers running versions of Windows earlier than Windows Vista or Windows Server 2008, services that run as Local System and use SPNEGO (Negotiate) that revert to NTLM will use NULL session. В Windows Server 2008 R2 Windows 7 и более поздних версиях, если служба подключается к компьютеру под управлением Windows Server 2008 или Windows Vista, системная служба использует удостоверение компьютера. In Windows Server 2008 R2 and Windows 7 and later, if a service connects to a computer running Windows Server 2008 or Windows Vista, the system service uses the computer identity.

Когда служба подключается с удостоверением компьютера, для обеспечения защиты данных поддерживается подпись и шифрование. When a service connects with the computer identity, signing and encryption are supported to provide data protection. При подключении службы к сеансу NULL создается системный ключ сеанса, который не обеспечивает защиты, но позволяет приложениям подписывать и шифровать данные без ошибок. When a service connects with a NULL session, a system-generated session key is created, which provides no protection, but it allows applications to sign and encrypt data without errors.

Противодействие Countermeasure

Можно настроить сетевую безопасность: разрешить локальной системе использовать удостоверение компьютера для параметра политики безопасности NTLM, чтобы разрешить локальным системным службам, которые используют согласование, использовать удостоверение компьютера при реверсе проверки подлинности NTLM. You can configure the Network security: Allow Local System to use computer identity for NTLM security policy setting to allow Local System services that use Negotiate to use the computer identity when reverting to NTLM authentication.

Возможное влияние Potential impact

Если этот параметр политики не настроен в Windows Server 2008 и Windows Vista, службы, работающие под управлением локальной системы, которые используют учетные данные по умолчанию, будут использовать сеанс NULL и вернуться к проверке подлинности NTLM для операционных систем Windows до Windows Vista или Windows Server 2008. If you do not configure this policy setting on Windows Server 2008 and Windows Vista, services running as Local System that use the default credentials will use the NULL session and revert to NTLM authentication for Windows operating systems earlier than Windows Vista or Windows Server 2008. Начиная с Windows Server 2008 R2 и Windows 7, система позволяет локальным системным службам, которые используют согласование, использовать удостоверение компьютера при реверсе проверки подлинности NTLM. Beginning with Windows Server 2008 R2 and Windows 7, the system allows Local System services that use Negotiate to use the computer identity when reverting to NTLM authentication.