- Блокировка для windows endpoint security

- Блокировка для windows endpoint security

- Включить блокировку при первом появлении Turn on block at first sight

- Принципы работы How it works

- Включив блок с первого взгляда с помощью Microsoft Intune Turn on block at first sight with Microsoft Intune

- Включив блок с первого взгляда с помощью Microsoft Endpoint Manager Turn on block at first sight with Microsoft Endpoint Manager

- Включив блок с первого взгляда с помощью групповой политики Turn on block at first sight with Group Policy

- Подтверждение того, что блок с первого взгляда включен для отдельных клиентов Confirm block at first sight is enabled on individual clients

- Проверка блока на первый взгляд работает Validate block at first sight is working

- Отключите блок с первого взгляда Turn off block at first sight

- Отключите блок с первого взгляда с помощью Microsoft Endpoint Manager Turn off block at first sight with Microsoft Endpoint Manager

- Отключите блок с первого взгляда с помощью групповой политики Turn off block at first sight with Group Policy

Блокировка для windows endpoint security

Веб-Контроль управляет доступом пользователей к веб-ресурсам. Это позволяет уменьшить расход трафика и сократить нецелевое использование рабочего времени.

Kaspersky Endpoint Security контролирует только HTTP- и HTTPS-трафик.

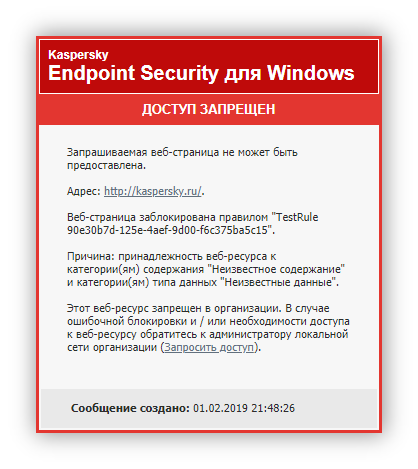

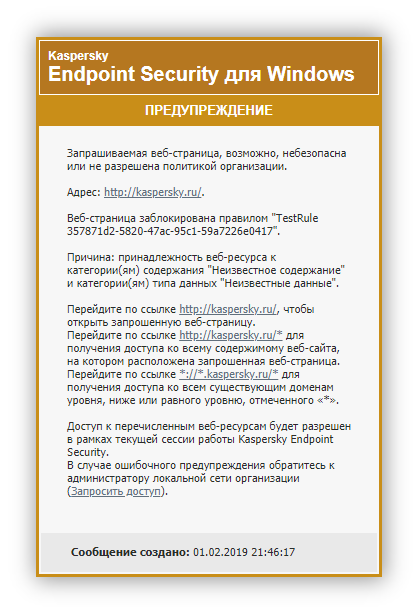

При попытке пользователя открыть веб-сайт, доступ к которому ограничен Веб-Контролем, Kaspersky Endpoint Security заблокирует доступ или покажет предупреждение (см. рис. ниже).

Способы управления доступом к веб-сайтам

Веб-Контроль позволяет настраивать доступ к веб-сайтам следующими способами:

- Категория веб-сайта . Категоризацию веб-сайтов обеспечивает облачная служба Kaspersky Security Network, эвристический анализ, а также база известных веб-сайтов (входит в состав баз программы). Вы можете ограничить доступ пользователей, например, к категории «Социальные сети» или другим категориям.

- Тип данных . Вы можете ограничить доступ пользователей к данным на веб-сайте и, например, скрыть графические изображения. Kaspersky Endpoint Security определяет тип данных по формату файла, а не по расширению.

Kaspersky Endpoint Security не проверяет файлы внутри архивов. Например, если файлы изображений помещены в архив, Kaspersky Endpoint Security определит тип данных «Архивы», а не «Графические файлы».

Вы можете использовать одновременно несколько способов регулирования доступа к веб-сайтам. Например, вы можете ограничить доступ к типу данных «Файлы офисных программ» только для категории веб-сайтов «Веб-почта».

Правила доступа к веб-сайтам

Веб-Контроль управляет доступом пользователей к веб-сайтам с помощью правил доступа. Вы можете настроить следующие дополнительные параметры правила доступа к веб-сайтам:

- Пользователи, на которых распространяется правило.

Например, вы можете ограничить доступ в интернет через браузер для всех пользователей организации, кроме IT-отдела.

Расписание работы правила.

Например, вы можете ограничить доступ в интернет через браузер только в рабочее время.

Приоритеты правил доступа

Каждое правило имеет приоритет. Чем выше правило в списке, тем выше его приоритет. Если веб-сайт добавлен в несколько правил, Веб-Контроль регулирует доступ к веб-сайтам по правилу с высшим приоритетом. Например, Kaspersky Endpoint Security может определить корпоративный портал как социальную сеть. Чтобы ограничить доступ к социальным сетям и предоставить доступ к корпоративному веб-порталу, создайте два правила: запрещающее правило для категории веб-сайтов «Социальные сети» и разрешающее правило для корпоративного веб-портала. Правило доступа к корпоративному веб-порталу должно иметь приоритет выше, чем правило доступа к социальным сетям.

Параметры компонента Веб-Контроль

Список с правилами доступа к веб-ресурсам. Каждое правило имеет приоритет. Чем выше правило в списке, тем выше его приоритет. Если веб-сайт добавлен в несколько правил, Веб-Контроль регулирует доступ к веб-сайтам по правилу с высшим приоритетом.

Правило по умолчанию

Правило по умолчанию – правило доступа к веб-ресурсам, которые не входят ни в одно из правил. Возможны следующие варианты:

- Разрешать все, не указанное в списке правил – режим черного списка.

- Запрещать все, не указанное в списке правил – режим белого списка.

- Предупреждение . Поле ввода содержит шаблон сообщения, которое появляется при срабатывании правила, предупреждающего о попытке доступа к нерекомендованному веб-ресурсу.

- Блокировка . Поле ввода содержит шаблон сообщения, которое появляется при срабатывании правила, блокирующего доступ к веб-ресурсу.

- Сообщение администратору . Поле ввода содержит шаблон сообщения для отправки администратору локальной сети организации в случае, если блокировка доступа к веб-ресурсу, по мнению пользователя, произошла ошибочно.

Записывать данные о посещении разрешенных страниц в журнал

Kaspersky Endpoint Security записывает данные о посещении всех веб-сайтов, в том числе и разрешенных. Kaspersky Endpoint Security отправляет события в Kaspersky Security Center, локальный журнал Kaspersky Endpoint Security, журнал событий Windows. Для мониторинга активности пользователя в интернете нужно настроить параметры сохранения событий.

Мониторинг активности пользователя в интернете может потребовать больше ресурсов компьютера при расшифровке HTTPS-трафика.

См. также об управлении программой через локальный интерфейс

Блокировка для windows endpoint security

Для версии программы Kaspersky Endpoint Security 11.1.0 и выше порядок работы Защиты паролем изменился. В Kaspersky Endpoint Security 11.1.0 вы можете ограничить доступ к программе отдельным пользователям и не использовать одну учетную запись. При обновлении с предыдущих версий программы, если Защита паролем включена, Kaspersky Endpoint Security сохраняет ранее заданный пароль. Для первого изменения параметров Защиты паролем используйте имя пользователя KLAdmin и ранее заданный пароль.

Компьютер могут использовать несколько пользователей с разным уровнем компьютерной грамотности. Неограниченный доступ пользователей к Kaspersky Endpoint Security и его параметрам может привести к снижению уровня безопасности компьютера в целом. Защита паролем позволяет ограничить доступ пользователей к Kaspersky Endpoint Security в соответствии с предоставленными разрешениями (например, разрешение на завершение работы программы).

Если пользователь, который запустил сессию Windows, ( сессионный пользователь) имеет разрешение на выполнение действия, Kaspersky Endpoint Security не запрашивает имя пользователя и пароль или временный пароль. Пользователь получает доступ к Kaspersky Endpoint Security в соответствии с предоставленными разрешениями.

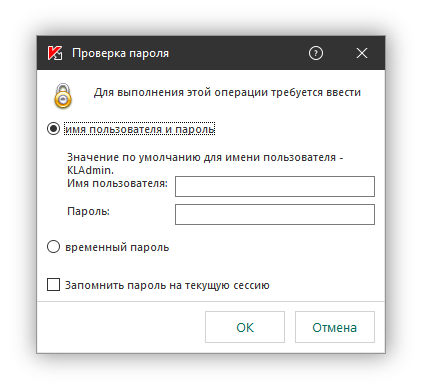

Если у сессионного пользователя отсутствует разрешение на выполнение действия, пользователь может получить доступ к программе следующими способами:

- Ввод имени пользователя и пароля.

Этот способ удобен для повседневной работы. Для выполнения действия, защищенного паролем, требуется ввести данные доменной учетной записи пользователя с необходимым разрешением. При этом компьютер должен быть в домене. Если компьютер не в домене, вы можете использовать учетную запись KLAdmin.

Ввод временного пароля.

Этот способ удобен, если пользователь находится вне корпоративной сети и необходимо предоставить ему временное разрешение на выполнение запрещенного действия (например, завершить работу программы). По истечении срока действия временного пароля или истечении сессии программа возвращает параметры Kaspersky Endpoint Security в прежнее состояние.

При попытке пользователя выполнить действие, защищенное паролем, Kaspersky Endpoint Security предложит пользователю ввести имя пользователя и пароль или временный пароль (см. рис. ниже).

Запрос пароля для доступа к Kaspersky Endpoint Security

Имя пользователя и пароль

Для доступа к Kaspersky Endpoint Security необходимо ввести данные доменной учетной записи. Защита паролем поддерживает работу со следующими учетными записями:

- KLAdmin . Учетная запись администратора без ограничений доступа к Kaspersky Endpoint Security. Учетная запись KLAdmin имеет право на выполнение любого действия, защищенного паролем. Отменить разрешение для учетной записи KLAdmin невозможно. Kaspersky Endpoint Security требует задать пароль для учетной записи KLAdmin во время включения Защиты паролем.

- Группа «Все» . Стандартная группа Windows, которая включает в себя всех пользователей внутри корпоративной сети. Пользователи из группы «Все» могут получить доступ к программе в соответствии с предоставленными разрешениями.

- Отдельные пользователи или группы . Учетные записи пользователей, для которых вы можете настроить отдельные разрешения. Например, если для группы «Все» выполнение действия запрещено, то вы можете разрешить выполнение действия для отдельного пользователя или группы.

- Сессионный пользователь . Учетная запись пользователя, который запустил сессию Windows. Вы можете сменить сессионного пользователя во время ввода пароля (флажок Запомнить пароль на текущую сессию ). В этом случае Kaspersky Endpoint Security назначает сессионным пользователем, учетные данные которого вы ввели, вместо пользователя, который запустил сессию Windows.

Временный пароль позволяет предоставить временный доступ к Kaspersky Endpoint Security для отдельного компьютера вне корпоративной сети. Администратор создает временный пароль для отдельного компьютера в Kaspersky Security Center в свойствах компьютера пользователя. Администратор выбирает действия, на которые будет распространяться временный пароль, и срок действия временного пароля.

Алгоритм работы Защиты паролем

Kaspersky Endpoint Security принимает решение о выполнении действия, защищенного паролем, по следующему алгоритму (см. рис. ниже).

Включить блокировку при первом появлении Turn on block at first sight

Область применения: Applies to:

Блок на первый взгляд предоставляет способ обнаружения и блокировки новых вредоносных программ в течение нескольких секунд. Block at first sight provides a way to detect and block new malware within seconds. Эта защита включена по умолчанию при включении определенных обязательных параметров. This protection is enabled by default when certain prerequisite settings are enabled. Эти параметры включают облачную защиту, заданный пример времени отправки (например, 50 секунд) и высокий уровень блокировки файлов. These settings include cloud-delivered protection, a specified sample submission timeout (such as 50 seconds), and a file-blocking level of high. В большинстве корпоративных организаций эти параметры включены по умолчанию с помощью развертывания антивирусных программ Microsoft Defender. In most enterprise organizations, these settings are enabled by default with Microsoft Defender Antivirus deployments.

Можно указать, как долго должен быть предотвращен запуск файла, пока облачная служба защиты анализирует файл. You can specify how long a file should be prevented from running while the cloud-based protection service analyzes the file. При блокировке файла можно настроить сообщение, отображаемую на рабочих столах пользователей. And, you can customize the message displayed on users’ desktops when a file is blocked. Вы можете изменить имя компании, контактные данные и URL-адрес сообщений. You can change the company name, contact information, and message URL.

Посетите веб-сайт демонстрации Microsoft Defender для конечной точки в demo.wd.microsoft.com, чтобы подтвердить, что функции работают, и узнайте, как они работают. Visit the Microsoft Defender for Endpoint demo website at demo.wd.microsoft.com to confirm the features are working and see how they work.

Принципы работы How it works

Когда антивирус Microsoft Defender сталкивается с подозрительным, но незащищенным файлом, он запрашивает наш запас облачной защиты. When Microsoft Defender Antivirus encounters a suspicious but undetected file, it queries our cloud protection backend. В облачной папке применяется юристика, машинное обучение и автоматический анализ файла, чтобы определить, являются ли файлы вредоносными или нет угрозой. The cloud backend applies heuristics, machine learning, and automated analysis of the file to determine whether the files are malicious or not a threat.

Антивирус Microsoft Defender использует несколько технологий обнаружения и предотвращения для обеспечения точной, интеллектуальной и защиты в режиме реального времени. Microsoft Defender Antivirus uses multiple detection and prevention technologies to deliver accurate, intelligent, and real-time protection. Дополнительные новости см. в этом блоге. Узнайте о передовых технологиях в центре защиты Microsoft Defender для endpoint следующего поколения. To learn more, see this blog: Get to know the advanced technologies at the core of Microsoft Defender for Endpoint next-generation protection.

В Windows 10 версии 1803 или более поздней версии блокировка на первый взгляд может блокировать не переносные исполняемые файлы (такие как JS, VBS или макрос), а также исполняемые файлы. In Windows 10, version 1803 or later, block at first sight can block non-portable executable files (such as JS, VBS, or macros) as well as executable files.

Блок на первый взгляд использует только архивирование облачной защиты для исполняемых файлов и не переносимых исполняемых файлов, скачанных из Интернета или которые происходят из зоны Интернета. Block at first sight only uses the cloud protection backend for executable files and non-portable executable files that are downloaded from the Internet, or that originate from the Internet zone. Значение hash файла .exe проверяется с помощью облачной задней части, чтобы определить, является ли файл ранее незащищенным. A hash value of the .exe file is checked via the cloud backend to determine if the file is a previously undetected file.

Если в облачной папке не удается определиться, антивирус Microsoft Defender блокирует файл и загружает копию в облако. If the cloud backend is unable to make a determination, Microsoft Defender Antivirus locks the file and uploads a copy to the cloud. Облако выполняет дополнительный анализ для достижения определения, прежде чем оно позволяет файлу запускать или блокирует его во всех будущих встречах, в зависимости от того, определяет ли он файл вредоносным или безопасным. The cloud performs additional analysis to reach a determination before it either allows the file to run or blocks it in all future encounters, depending on whether it determines the file to be malicious or safe.

Во многих случаях этот процесс позволяет сократить время отклика на новые вредоносные программы с нескольких часов до секунд. In many cases, this process can reduce the response time for new malware from hours to seconds.

Включив блок с первого взгляда с помощью Microsoft Intune Turn on block at first sight with Microsoft Intune

Microsoft Intune теперь входит в состав Microsoft Endpoint Manager. Microsoft Intune is now part of Microsoft Endpoint Manager.

В центре администрирования microsoft Endpoint Manager https://endpoint.microsoft.com (), перейдите к профилям > конфигурации устройств. In the Microsoft Endpoint Manager admin center (https://endpoint.microsoft.com), navigate to Devices > Configuration profiles.

Выберите или создайте профиль с помощью типа профилей ограничений устройства. Select or create a profile using the Device restrictions profile type.

В параметрах Конфигурация для профиля ограничений устройства установите или подтвердить следующие параметры в антивирусе Microsoft Defender: In the Configuration settings for the Device restrictions profile, set or confirm the following settings under Microsoft Defender Antivirus:

- Защита от облачной доставки: включена Cloud-delivered protection: Enabled

- Уровень блокировки файлов: высокий File Blocking Level: High

- Расширение времени для сканирования файлов облаком: 50 Time extension for file scanning by the cloud: 50

- Запрос пользователей перед отправкой примера: Отправка всех данных без запроса Prompt users before sample submission: Send all data without prompting

Сохраните параметры. Save your settings.

- Настройка уровня блокировки файлов до уровня High применяет высокий уровень обнаружения. Setting the file blocking level to High applies a strong level of detection. В маловероятном случае, если блокировка файлов вызывает ложное срабатывающее обнаружение законных файлов, можно восстановить карантинные файлы. In the unlikely event that file blocking causes a false positive detection of legitimate files, you can restore quarantined files.

- Дополнительные сведения о настройке ограничений антивирусных устройств Microsoft Defender в Intune см. в дополнительных сведениях о настройке параметров ограничения устройств в Microsoft Intune. For more information about configuring Microsoft Defender Antivirus device restrictions in Intune, see Configure device restriction settings in Microsoft Intune.

- Список ограничений антивирусных устройств Microsoft Defender в Intune см. в списке ограничений устройств для параметров Windows 10 (и более новых) в Intune. For a list of Microsoft Defender Antivirus device restrictions in Intune, see Device restriction for Windows 10 (and newer) settings in Intune.

Включив блок с первого взгляда с помощью Microsoft Endpoint Manager Turn on block at first sight with Microsoft Endpoint Manager

Если вы ищете Microsoft Endpoint Configuration Manager, он теперь является частью Microsoft Endpoint Manager. If you’re looking for Microsoft Endpoint Configuration Manager, it’s now part of Microsoft Endpoint Manager.

В Microsoft Endpoint Manager https://endpoint.microsoft.com () перейдите к антивирусу безопасности > конечных точек. In Microsoft Endpoint Manager (https://endpoint.microsoft.com), go to Endpoint security > Antivirus.

Выберите существующую политику или создайте новую политику с помощью типа антивирусного профиля Microsoft Defender. Select an existing policy, or create a new policy using the Microsoft Defender Antivirus profile type.

Установите или подтвердит следующие параметры конфигурации: Set or confirm the following configuration settings:

- Включаем облачную защиту: Да. Turn on cloud-delivered protection: Yes

- Уровень защиты с облачной доставкой: высокий Cloud-delivered protection level: High

- Расширенное время растянутой разгона Defender Cloud в секундах : 50 Defender Cloud Extended Timeout in Seconds: 50

Применить антивирусный профиль Microsoft Defender к группе, например всем пользователям, всем устройствам или всем пользователям и устройствам. Apply the Microsoft Defender Antivirus profile to a group, such as All users, All devices, or All users and devices.

Включив блок с первого взгляда с помощью групповой политики Turn on block at first sight with Group Policy

Рекомендуется использовать Intune или Microsoft Endpoint Manager для включения блокировки с первого взгляда. We recommend using Intune or Microsoft Endpoint Manager to turn on block at first sight.

На компьютере управления групповой политикой откройте консоль управления групповой политикой правойкнопкой мыши объект групповой политики, который необходимо настроить, и выберите Изменить. On your Group Policy management computer, open the Group Policy Management Console, right-click the Group Policy Object you want to configure and select Edit.

С помощью редактора управления групповой политикой перейдите к шаблонам администрирования конфигурации > > компьютеров Windows Components > Microsoft Defender Antivirus > MAPS. Using the Group Policy Management Editor go to Computer configuration > Administrative templates > Windows Components > Microsoft Defender Antivirus > MAPS.

В разделе MAPS дважды щелкните Настройка функции «Блок с первого взгляда» и установите ее включенной, а затем выберите ОК. In the MAPS section, double-click Configure the ‘Block at First Sight’ feature, and set it to Enabled, and then select OK.

Параметр Always prompt (0) снижает состояние защиты устройства. Setting to Always prompt (0) will lower the protection state of the device. Параметр Никогда не отправлять (2) означает, что блок с первого взгляда не будет работать. Setting to Never send (2) means block at first sight will not function.

В разделе MAPS дважды щелкните Отправить образцы файлов при необходимости дальнейшего анализа и установите его на включенную. In the MAPS section, double-click Send file samples when further analysis is required, and set it to Enabled. В статье Отправка образцов файлов при необходимости дальнейшего анализа выберите Отправить все образцы, а затем нажмите кнопку ОК. Under Send file samples when further analysis is required, select Send all samples, and then click OK.

Если вы изменили какие-либо параметры, переназначите объект групповой политики по всей сети, чтобы обеспечить охват всех конечных точек. If you changed any settings, redeploy the Group Policy Object across your network to ensure all endpoints are covered.

Подтверждение того, что блок с первого взгляда включен для отдельных клиентов Confirm block at first sight is enabled on individual clients

Вы можете подтвердить, что блокировка с первого взгляда включена для отдельных клиентов с помощью параметров безопасности Windows. You can confirm that block at first sight is enabled on individual clients using Windows security settings.

Блок с первого взгляда автоматически включен до тех пор, пока включена защита от облачной доставки и автоматическая отправка образцов. Block at first sight is automatically enabled as long as Cloud-delivered protection and Automatic sample submission are both turned on.

Откройте приложение Windows Security. Open the Windows Security app.

Выберите защиту & вирусов, а затем в & параметров защиты от угроз выберите Управление настройками. Select Virus & threat protection, and then, under Virus & threat protection settings, select Manage Settings.

Подтвердим, что защита от облачной доставки и автоматическая отправка образцов включены. Confirm that Cloud-delivered protection and Automatic sample submission are both turned on.

- Если необходимые параметры настроены и развернуты с помощью групповой политики, описанные в этом разделе параметры будут серыми и недоступны для использования в отдельных конечных точках. If the prerequisite settings are configured and deployed using Group Policy, the settings described in this section will be greyed-out and unavailable for use on individual endpoints.

- Изменения, внесенные с помощью объекта групповой политики, сначала должны быть развернуты в отдельных конечных точках, прежде чем параметр будет обновлен в параметрах Windows. Changes made through a Group Policy Object must first be deployed to individual endpoints before the setting will be updated in Windows Settings.

Проверка блока на первый взгляд работает Validate block at first sight is working

Чтобы проверить, работает ли функция, следуйте указаниям в «Проверка подключений между сетью и облаком». To validate that the feature is working, follow the guidance in Validate connections between your network and the cloud.

Отключите блок с первого взгляда Turn off block at first sight

Отключение блока на первый взгляд снижает состояние защиты устройства и сети. Turning off block at first sight will lower the protection state of your device(s) and your network.

Вы можете отключить блокировку с первого взгляда, если вы хотите сохранить необходимые параметры без использования блокировки с первого взгляда. You might choose to disable block at first sight if you want to retain the prerequisite settings without actually using block at first sight protection. Вы можете временно отключить блокировку с первого взгляда, если возникли проблемы с задержкой или вы хотите проверить влияние функции на сеть. You might do temporarily turn block at first sight off if you are experiencing latency issues or you want to test the feature’s impact on your network. Однако мы не рекомендуем отключать блок с первого взгляда навсегда. However, we do not recommend disabling block at first sight protection permanently.

Отключите блок с первого взгляда с помощью Microsoft Endpoint Manager Turn off block at first sight with Microsoft Endpoint Manager

Перейдите в Центр администрирования конечной точки Microsoft Manager https://endpoint.microsoft.com () и войдите. Go to Microsoft Endpoint Manager admin center (https://endpoint.microsoft.com) and sign in.

Перейдите к антивирусу безопасности > Endpoint, а затем выберите политику антивируса Microsoft Defender. Go to Endpoint security > Antivirus, and then select your Microsoft Defender Antivirus policy.

В статье Управление выберите свойства. Under Manage, choose Properties.

Рядом с настройками конфигурации выберите Изменить. Next to Configuration settings, choose Edit.

Измените один или несколько следующих параметров: Change one or more of the following settings:

- Установите включив облачную защиту,чтобы не настроить или не настроить. Set Turn on cloud-delivered protection to No or Not configured.

- Установите уровень защиты с облачной доставкой, чтобы не настраиваться. Set Cloud-delivered protection level to Not configured.

- Очистка расширенного растянутой разгона защитника в поле Seconds. Clear the Defender Cloud Extended Timeout In Seconds box.

Просмотр и сохранение параметров. Review and save your settings.

Отключите блок с первого взгляда с помощью групповой политики Turn off block at first sight with Group Policy

На компьютере управления групповой политикой откройте консоль управления групповой политикой, щелкните правой кнопкой мыши объект групповой политики, который необходимо настроить, а затем нажмите кнопку Изменить. On your Group Policy management computer, open the Group Policy Management Console, right-click the Group Policy Object you want to configure, and then click Edit.

С помощью редактора управления групповой политикой перейдите к конфигурации компьютера и щелкните административные шаблоны. Using the Group Policy Management Editor go to Computer configuration and click Administrative templates.

Расширение дерева с помощью компонентов Windows Microsoft > Defender Antivirus > MAPS. Expand the tree through Windows components > Microsoft Defender Antivirus > MAPS.

Дважды щелкните Настройка функции «Блок с первого взгляда» и установите параметр Отключен. Double-click Configure the ‘Block at First Sight’ feature and set the option to Disabled.

Отключение блока на первый взгляд не отключит и не изменит обязательные групповые политики. Disabling block at first sight does not disable or alter the prerequisite group policies.