Настраиваем Bluetooth в Linux

Технология Bluetooth сейчас получила широкое распространение. В основном, ее используют для подключения к смартфону каких-либо гаджетов – например, наушников или смарт-часов. Но в Linux есть и дополнительные возможности, которые реализовываются с ее помощью. Пользователь может подключить тот же смартфон к компьютеру, передавать и принимать файлы, производить подключение к сети Интернет. А вот о том, как все это настроить в репозитории Ubuntu 19.04, я сегодня и расскажу.

Первичная настройка

В первую очередь надо позаботиться о наличии специального адаптера Bluetooth – в большинстве современных ноутбуков он встроен, а вот для стационарных ПК придется приобретать отдельный USB модуль. Еще требуется наличие специальных прошивок и утилит в системе Linux. Вообще, если зайти в раздел «Настройки» Ubuntu 19.04, можно увидеть соответствующий раздел Bluetooth.

В разделе «Настройки» операционной системы Ubuntu 19.04 есть соответствующий раздел

Как можно видеть на скрине, пока я не подключу адаптер, включить данную функцию мне не удастся.

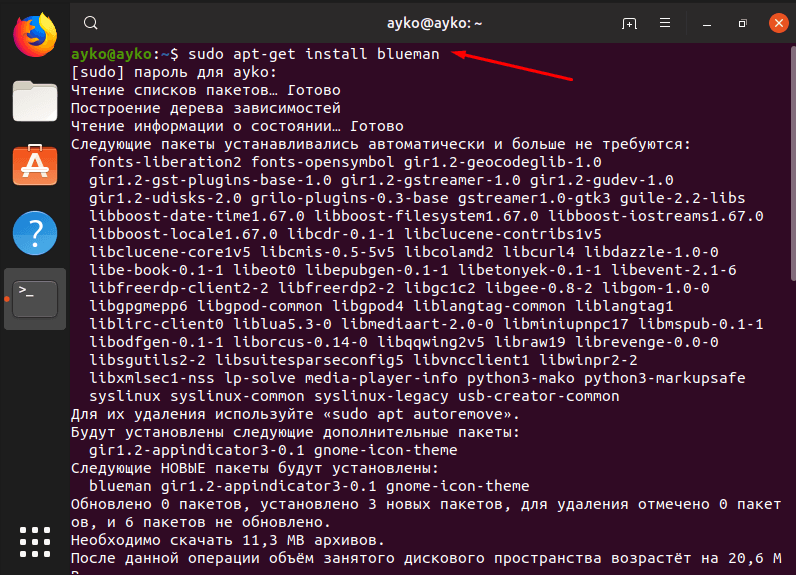

Если в настройках системы такого пункта нет, необходимо установить специальную утилиту. Для этого я открываю командную строку «Терминал» и даю следующий запрос на установку утилиты Blueman:

sudo apt-get install blueman

Ввожу команду, нажимаю на Enter. Начнется скачивание и установка ПО для Bluetooth-адаптеров

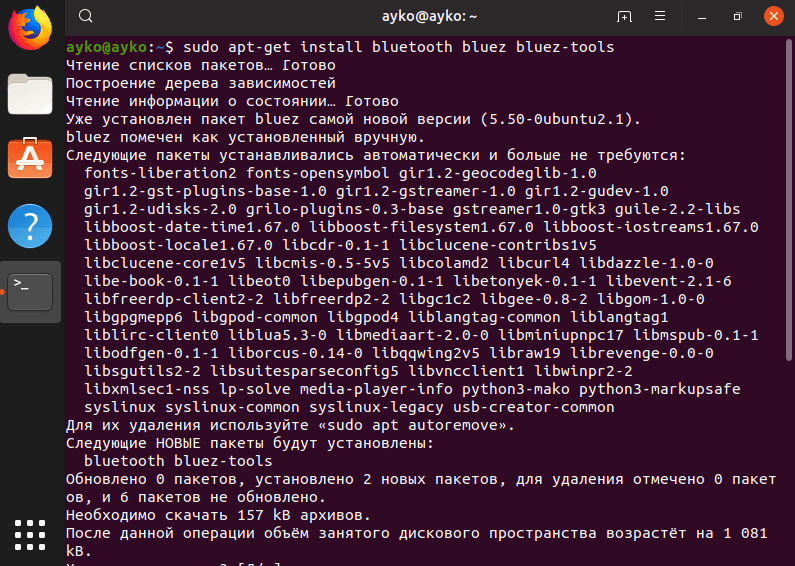

Если не сработает (а она сработает), можно дать вот такую команду на установку соответствующего программного обеспечения:

sudo apt-get install bluetooth bluez bluez-tools

Еще одно программное обеспечение, которое не помешало бы установить для подключения по Bluetooth

После завершения процесса установки следует перезагрузить операционную систему. Если адаптер был подключен, при загрузке в области уведомлений должен отобразиться значок менеджера Bluetooth.

Сканирование устройств Bluetooth

Перед тем как начать сканирование, нужно проверить, правильно ли подключен адаптер и не блокируется ли он с помощью утилиты rfkill. Чтобы активировать ее, я ввожу в командной строке «Терминал» следующий запрос:

sudo rfkill list

Если в отчете будет отображено, что адаптер не работает из-за аппаратной или программной блокировки, можно будет провести разблокировку, введя вот такую команду:

sudo rfkill unblock bluetooth

После этого обязательно включаю адаптер вот таким запросом:

sudo hciconfig hci0 up

И как только данная процедура будет завершена, можно приступать к сканированию. Перед этим проверю, включен ли Bluetooth модуль на другом устройстве и не находится ли он в скрытом режиме.

sudo hcitool scan

После завершения сканирования отобразится имя устройства и его MAC адрес. А чтобы узнать более подробную информацию о нем, использую утилиту sdptool:

sdptool browse [тутдолженбытьMACадрес]

А вот с помощью утилиты ping можно проверить доступность удаленного устройства. Выглядеть команда при этом будет примерно вот так:

sudo l2ping [тутдолженбытьMACадрес]

Если действовать через настройки, тут все будет намного проще. Нужно просто запустить поиск, и в результате отобразится список доступных устройств.

Сопряжение устройств

На старых версиях операционной системы Ubuntu сопряжение с устройствами по Bluetooth производилось с помощью специальной утилиты RFCOMM. В моем случае она не была обнаружена, поэтому просто привожу пример, так как у некоторых пользователей она может сработать. Синтаксис команды в данном случае будет выглядеть вот так:

sudo rfcomm connect [устройствоадаптера] [MACадрес] [канал]

После этого на устройстве, с которым производится подключение, высветится окно с запросом на соединение. На обоих устройствах в этот момент необходимо ввести одинаковый код.

В случае с настройками все куда проще – надо просто найти нужное устройство по имени, подключиться в нему и ввести тот же код. Практически, все то же самое, но в графическом виде.

Отправка и прием файлов

Отправить файл на удаленное подключенное устройство можно с помощью протокола OBEX и использования опции -p. При этом запрос в командной строке в подобном случае будет выглядеть следующим образом:

sudo bt-obex -p [MACадресустройства] /путькфайлу/файл.формат

После нажатия на кнопку Enter выбранный файл с компьютера будет отправлен. А вот чтобы получить файл, нужно применить уже другую опцию -s.

bt-obex -s /путьдлясохраненияфайла/раздел/папка

Чтобы посмотреть файлы, которые есть в памяти подключенного устройства, нужно использовать следующий синтаксис:

sudo bt-obex -f [MACадрес]

Подключение к Интернету по Bluetooth

Да, по беспроводной сети Bluetooth можно подключиться к сети Интернет, и соединение такого типа называется Dial-up. Ранее данная технология была очень распространена, но сейчас ее редко кто использует из-за наличия Wi-Fi. Чтобы подключиться к сети мобильного устройства, можно использовать два протокола – старый DUN и современный BNEP, схожий по принципу действия с локальной сетью.

Сначала еще надо определить, поддерживает ли устройство работу по этим протоколам. Проверяю первый – для этого использую утилиту rfcomm и канал 15.

sudo rfcomm bind [MACадрес] 15

Если все же поддерживается, на экране появится устройство rfcomm0. Дальше для соединения можно использовать NetworkManager.

Все процессы обрабатываются через bluez и тот самый менеджер подключений. Просто добавляю новый тип соединения в программе, выбираю соответствующую сеть, просматриваю информацию о ней и начинаю использование.

Заключение

В Ubuntu подключение к стороннему устройству по Bluetooth можно настроить как с помощью командной строки «Терминал», так и через раздел «Настройки». Если это ноутбук, то приобретать дополнительный адаптер не придется – достаточно будет просто активировать функцию, найти нужное устройство и подсоединиться к нему. В ином случае нужно будет приобретать отдельный USB адаптер, но даже в таком случае проблем в программном плане возникнуть не должно.

Источник

Статья Как взломать Bluetooth, Часть 3: Разведка

С возвращением, мои начинающие хакеры!

Красота взлома Bluetooth в том, что он даёт вам открытое окно в мир своей жертвы. Сейчас практически каждое устройство поддерживает Bluetooth, и люди хранят очень много личной информации на своих телефонах и планшетах. Если мы сможем взломать их Bluetooth подключение, то получим доступ ко всей информации, хранящейся на устройстве!

Конечно, чтобы взломать Bluetooth, нужно находиться в непосредственной близости от устройства. Как я уже упоминал в своём руководстве по терминам, технологиям и безопасности, минимальная рабочая дистанция протокола Bluetooth составляет 10 метров (32 фута). Что касается максимальной дистанции, воспользовавшись специальными адаптерами, мы можем увеличить её до 100 метров (320 футов). Этого должно быть достаточно для охвата кофейни, классной комнаты, вашего офиса или даже соседского дома.

Важность разведки при взломе Bluetooth

Разведка является одним из важнейших элементов любой атаки, будь то военная операция или взлом компьютерной системы. Без хорошей разведки, ваши шансы на успех существенно снижаются, а в некоторых случаях вообще стремятся к нулю. Вероятность успеха во всех случаях увеличивается экспоненциально, по мере того, как вы узнаёте о своей цели больше. Поэтому, в данном руководстве я обсужу несколько способов получения информации о потенциальной цели.

Прежде чем мы продолжим, я настоятельно рекомендую вам познакомиться с терминами, технологиями и системой безопасности Bluetooth, а также электронным ключом MultiBlue – специальным инструментом для взлома Bluetooth. Хотя для использования MultiBlue вам необходим физический доступ к устройству, этот ключ демонстрирует, что вы можете сделать при наличии информации и инструментов.

Использование Bluez для разведки Bluetooth

BlueZ – стандартный стек протоколов Bluetooth, присутствующий почти во всех версиях Linux, включая Kali Linux, построенную на базе Debian. До недавнего времени, BlueZ также являлся стандартным стеком протоколов Bluetooth на Mac OS X и Android.

Эта реализация протокола Bluetooth включает множество встроенных инструментов, которые мы можем использовать для разведки. А поскольку они входят в состав почти любого дистрибутива Linux, ими может воспользоваться любой из вас (вдобавок к этому, мы применим другие инструмент для работы с Bluetooth, присутствующие в Kali).

Шаг 1: Запустите Kali

Для начала, давайте запустим Kali и откроем командную строку. Надеюсь вам ясно, что нам потребуется Bluetooth адаптер, совместимый с Linux, чтобы продолжить работу.

Шаг 2: Используйте Hciconfig, чтобы включить свой Bluetooth адаптер

Проверьте, распознаёт ли система ваш Bluetooth адаптер, и включите его. Это можно сделать с помощью встроенного в BlueZ инструмента под названием hciconfig:

Как вы можете видеть на этом скриншоте, у нас есть Bluetooth адаптер с MAC адресом 10:AE:60:58:F1:37. Стек протоколов Bluetooth дал ему имя «hci0». Теперь, давайте убедимся, что он активен:

Отлично, hci0 включён и готов к работе!

Шаг 3: Сканирование устройств Bluetooth с помощью Hcitool

Стек BlueZ также включает несколько отличных инструментов командной строки для поиска Bluetooth устройств. Они входят в состав hcitool. Сначала, давайте воспользуемся функцией сканирования, чтобы найти устройства Bluetooth, транслирующие свой сигнал (находящиеся в режиме обнаружения). Введите:

На скриншоте выше видно, что нам удалось найти два устройства: ANDROID BT и SCH-I535. Теперь давайте воспользуемся командой запроса (inq) в hcitool, чтобы собрать о них больше информации:

Стоит отметить, что к этим данным также относится смещение часов и класс. Класс указывает на тип Bluetooth устройства. Со списком кодов вы можете ознакомиться на странице «Обнаружение сервисов» сайта Bluetooth SIG. Либо, как мы увидим в дальнейшем, некоторые инструмент сделают эту работу за нас.

Hcitool – мощный интерфейс командной строки для стека Bluetooth, обладающий широким функционалом. На скриншоте выше вы можете видеть некоторые из команд, которые он способен выполнять. Многие из инструментом для взлома Bluetooth, с которыми мы будем работать в будущих руководствах, попросту используют эти команды в своих скриптах. С их помощью вы можете создать и собственный инструмент.

Шаг 4: Сканирование сервисов с помощью Sdptool

Протокол обнаружения сервисов (SDP) – это протокол Bluetooth для поиска сервисов. В BlueZ есть инструмент под названием sdptool, способный просматривать устройство в поисках предоставляемых сервисов. Его можно использовать следующей командой:

Здесь мы видим, что этому инструмент удалось получить информацию обо всех сервисах, которые может использовать устройство.

Шаг 5: Проверьте, отвечают ли они на L2ping

Теперь, когда у нас есть MAC адреса всех ближайших устройств, мы можем пропинговать их, чтобы узнать, находятся ли они в режиме обнаружения и в пределах нашей рабочей дистанции.

Как видите, устройство с MAC адресом 76:6F:46:65:72:67 находится в режиме обнаружения и расположено в пределах нашей зоны досягаемости.

Шаг 6: Сканирование Bluetooth устройств с помощью BTScanner

Если вам удобнее работать с инструментом, обладающим графическим интерфейсом, в Kali есть BTScanner. Просто введите:

После этого на экране появится рудиментарный графический интерфейс со списком команд в нижней части. Чтобы начать сканирование, нажмите на клавишу «i» на своей клавиатуре. В нашем случае BTScanner нашёл те же два устройства, которые показал hcitool, а также ещё одно под названием MINIJAMBOX.

Чтобы собрать больше информации об устройстве, наведите на него курсор мыши и нажмите Enter на клавиатуре. Утилита покажет всю известную информацию об этом устройстве, так же, как sdptool.

В данном случае, это информация об устройстве SCH-I535. Обратите внимание, что инструмент определил класс этого устройства как «Телефон/Смартфон», расшифровав код 0x5a020c.

Шаг 7: Сниффинг Bluetooth с помощью BlueMaho

В Kali имеется ещё один инструмент, который можно использовать для сканирования Bluetooth. Он называется BlueMaho и является встроенной утилитой для сканирования/взлома Bluetooth. Здесь мы воспользуемся им только для сканирования. Для запуска элегантного графического интерфейса BlueMaho, введите:

На экране вашего компьютера появится окно, как на скриншоте ниже. Я нажал на ссылку «получить информацию SDP», а затем на кнопку воспроизведения слева. BlueMaho запустил сканирование видимых устройств, и, как и другие инструменты, нашёл два Bluetooth устройства.

В нижнем окне BlueMaho отображает подробную информацию о найденных устройствах. Я скопировал эти данные и поместил их в тестовый файл, чтобы их было проще читать:

Обратите внимание, что инструмент показывает имя первого устройства «MINIJAMBOX», а затем описывает его как «Аудио/Видео, Профиль гарнитуры». Второе устройство называется «SCH-I535», и, как нам уже известно, относится к типу «Телефон/Смартфон».

Теперь нам известно, как собирать информацию об устройствах Bluetooth в пределах нашей зоны досягаемости. В будущих руководствах мы приступим к их взлому с использованием собранных данных. До встречи, мои начинающие хакеры !

- Как взломать Bluetooth, Часть 1: термины, технологии и безопасность

- Как взломать Bluetooth, Часть 2: Использование MultiBlue для управления любым мобильным устройством

Источник