- Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

- Журнал событий безопасности (Security Log)

- Системный монитор (Sysmon)

- Журналы Power Shell

- Windows PowerShell log

- Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

- Indiana University Indiana University Indiana University

- Where to find logs for troubleshooting Windows connectivity

- How to Check the Windows Event Logs for Errors

- To search for errors in the event logs

- Настройка учета сервера политики сети Configure Network Policy Server Accounting

- Использование мастера настройки учета Use the Accounting Configuration wizard

- Запуск мастера настройки учета To run the Accounting Configuration Wizard

- Настройка свойств файла журнала NPS Configure NPS Log File Properties

- Настройка свойств файла журнала NPS To configure NPS log file properties

- Настройка ведения журнала SQL Server NPS Configure NPS SQL Server Logging

- Настройка ведения журнала SQL Server в NPS To configure SQL Server logging in NPS

- Имя пользователя проверки связи Ping user-name

- Добавление ping user-name в реестр To add ping user-name to the registry

Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

Пользовательская рабочая станция — самое уязвимое место инфраструктуры по части информационной безопасности. Пользователям может прийти на рабочую почту письмо вроде бы из безопасного источника, но со ссылкой на заражённый сайт. Возможно, кто-то скачает полезную для работы утилиту из неизвестно какого места. Да можно придумать не один десяток кейсов, как через пользователей вредоносное ПО может внедриться на внутрикорпоративные ресурсы. Поэтому рабочие станции требуют повышенного внимания, и в статье мы расскажем, откуда и какие события брать для отслеживания атак.

Для выявления атаки на самой ранней стадии в ОС Windows есть три полезных событийных источника: журнал событий безопасности, журнал системного мониторинга и журналы Power Shell.

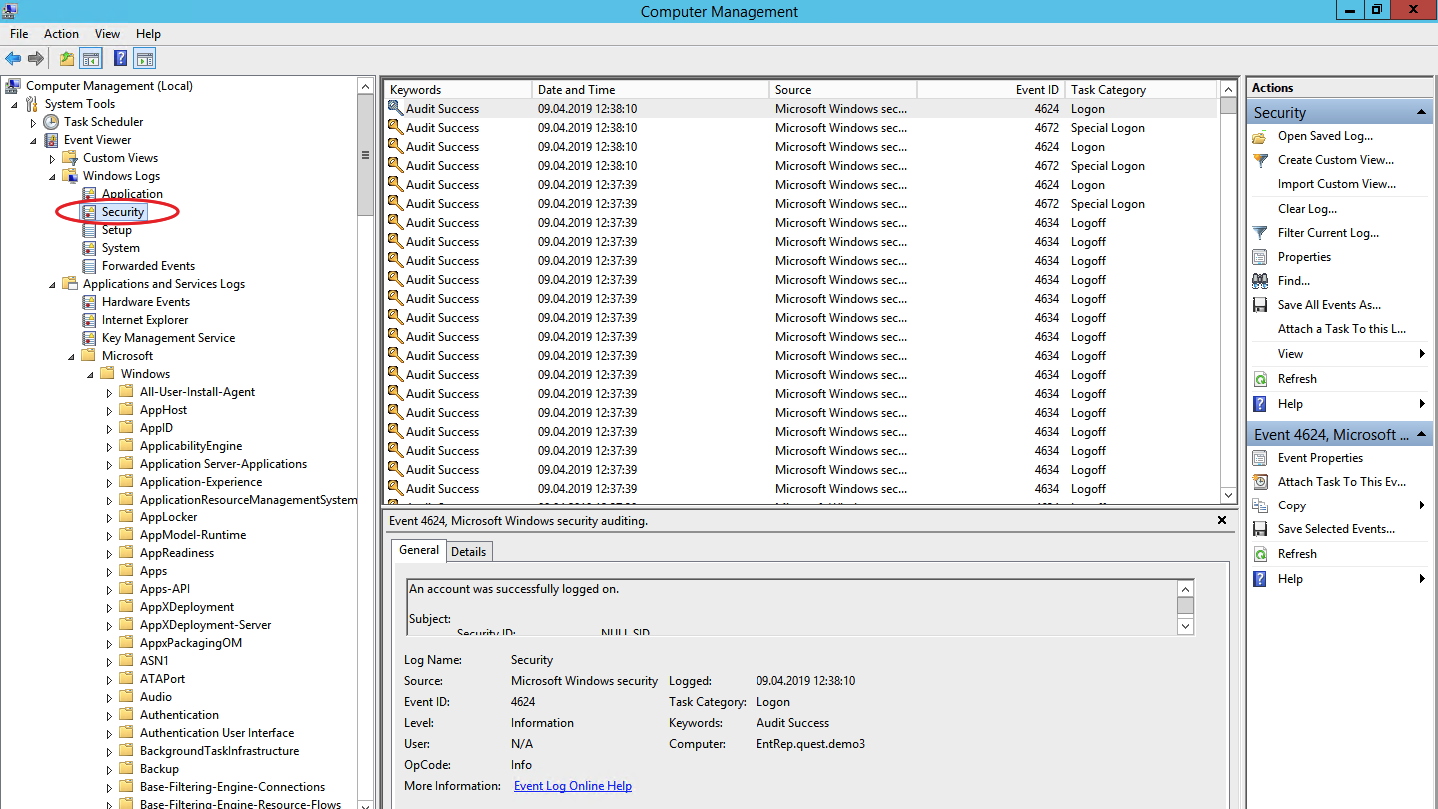

Журнал событий безопасности (Security Log)

Это главное место хранения системных логов безопасности. Сюда складываются события входа/выхода пользователей, доступа к объектам, изменения политик и других активностей, связанных с безопасностью. Разумеется, если настроена соответствующая политика.

Перебор пользователей и групп (события 4798 и 4799). Вредоносное ПО в самом начале атаки часто перебирает локальные учетные записи пользователей и локальные группы на рабочей станции, чтобы найти учетные данные для своих тёмных делишек. Эти события помогут обнаружить вредоносный код раньше, чем он двинется дальше и, используя собранные данные, распространится на другие системы.

Создание локальной учётной записи и изменения в локальных группах (события 4720, 4722–4726, 4738, 4740, 4767, 4780, 4781, 4794, 5376 и 5377). Атака может также начинаться, например, с добавления нового пользователя в группу локальных администраторов.

Попытки входа с локальной учётной записью (событие 4624). Добропорядочные пользователи заходят с доменной учётной записью и выявление входа под локальной учётной записью может означать начало атаки. Событие 4624 включает также входы под доменной учетной записью, поэтому при обработке событий нужно зафильтровать события, в которых домен отличается от имени рабочей станции.

Попытка входа с заданной учётной записью (событие 4648). Такое бывает, когда процесс выполняется в режиме “Запуск от имени” (run as). В нормальном режиме работы систем такого не должно быть, поэтому такие события должны находиться под контролем.

Блокировка/разблокировка рабочей станции (события 4800-4803). К категории подозрительных событий можно отнести любые действия, которые происходили на заблокированной рабочей станции.

Изменения конфигурации файрволла (события 4944-4958). Очевидно, что при установке нового ПО настройки конфигурации файрволла могут меняться, что вызовет ложные срабатывания. Контролировать такие изменения в большинстве случаев нет необходимости, но знать о них точно лишним не будет.

Подключение устройств Plug’n’play (событие 6416 и только для WIndows 10). За этим важно следить, если пользователи обычно не подключают новые устройства к рабочей станции, а тут вдруг раз — и подключили.

Windows включает в себя 9 категорий аудита и 50 субкатегорий для тонкой настройки. Минимальный набор субкатегорий, который стоит включить в настройках:

- Logon;

- Logoff;

- Account Lockout;

- Other Logon/Logoff Events.

Account Management

- User Account Management;

- Security Group Management.

Policy Change

- Audit Policy Change;

- Authentication Policy Change;

- Authorization Policy Change.

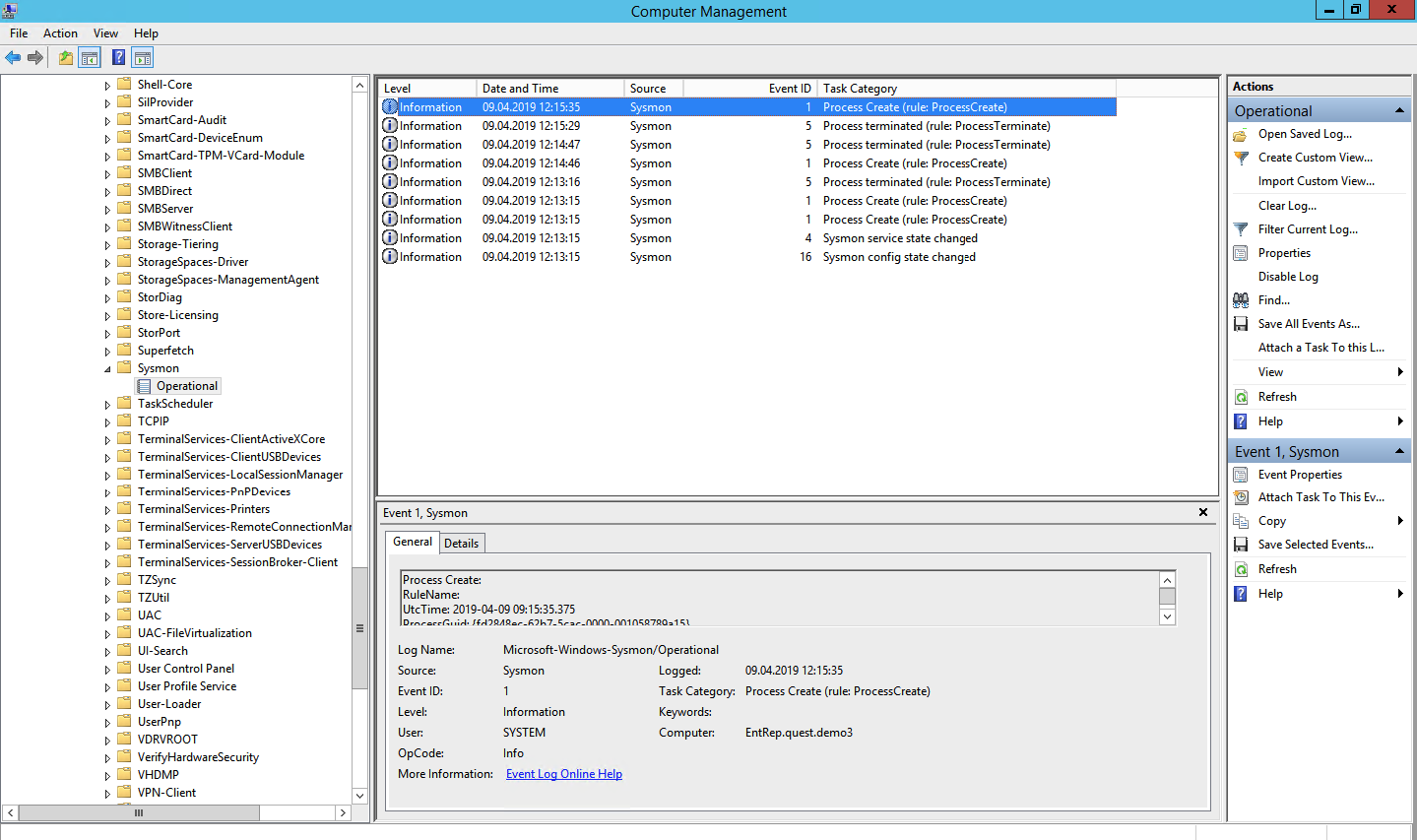

Системный монитор (Sysmon)

Sysmon — встроенная в Windows утилита, которая умеет записывать события в системный журнал. Обычно требуется его устанавливать отдельно.

Эти же события можно в принципе найти в журнале безопасности (включив нужную политику аудита), но Sysmon даёт больше подробностей. Какие события можно забирать из Sysmon?

Создание процесса (ID события 1). Системный журнал событий безопасности тоже может сказать, когда запустился какой-нибудь *.exe и даже покажет его имя и путь запуска. Но в отличие от Sysmon не сможет показать хэш приложения. Злонамеренное ПО может называться даже безобидным notepad.exe, но именно хэш выведет его на чистую воду.

Сетевые подключения (ID события 3). Очевидно, что сетевых подключений много, и за всеми не уследить. Но важно учитывать, что Sysmon в отличие от того же Security Log умеет привязать сетевое подключение к полям ProcessID и ProcessGUID, показывает порт и IP-адреса источника и приёмника.

Изменения в системном реестре (ID события 12-14). Самый простой способ добавить себя в автозапуск — прописаться в реестре. Security Log это умеет, но Sysmon показывает, кто внёс изменения, когда, откуда, process ID и предыдущее значение ключа.

Создание файла (ID события 11). Sysmon, в отличие от Security Log, покажет не только расположение файла, но и его имя. Понятно, что за всем не уследишь, но можно же проводить аудит определённых директорий.

А теперь то, чего в политиках Security Log нет, но есть в Sysmon:

Изменение времени создания файла (ID события 2). Некоторое вредоносное ПО может подменять дату создания файла для его скрытия из отчётов с недавно созданными файлами.

Загрузка драйверов и динамических библиотек (ID событий 6-7). Отслеживание загрузки в память DLL и драйверов устройств, проверка цифровой подписи и её валидности.

Создание потока в выполняющемся процессе (ID события 8). Один из видов атаки, за которым тоже нужно следить.

События RawAccessRead (ID события 9). Операции чтения с диска при помощи “\\.\”. В абсолютном большинстве случаев такая активность должна считаться ненормальной.

Создание именованного файлового потока (ID события 15). Событие регистрируется, когда создается именованный файловый поток, который генерирует события с хэшем содержимого файла.

Создание named pipe и подключения (ID события 17-18). Отслеживание вредоносного кода, который коммуницирует с другими компонентами через named pipe.

Активность по WMI (ID события 19). Регистрация событий, которые генерируются при обращении к системе по протоколу WMI.

Для защиты самого Sysmon нужно отслеживать события с ID 4 (остановка и запуск Sysmon) и ID 16 (изменение конфигурации Sysmon).

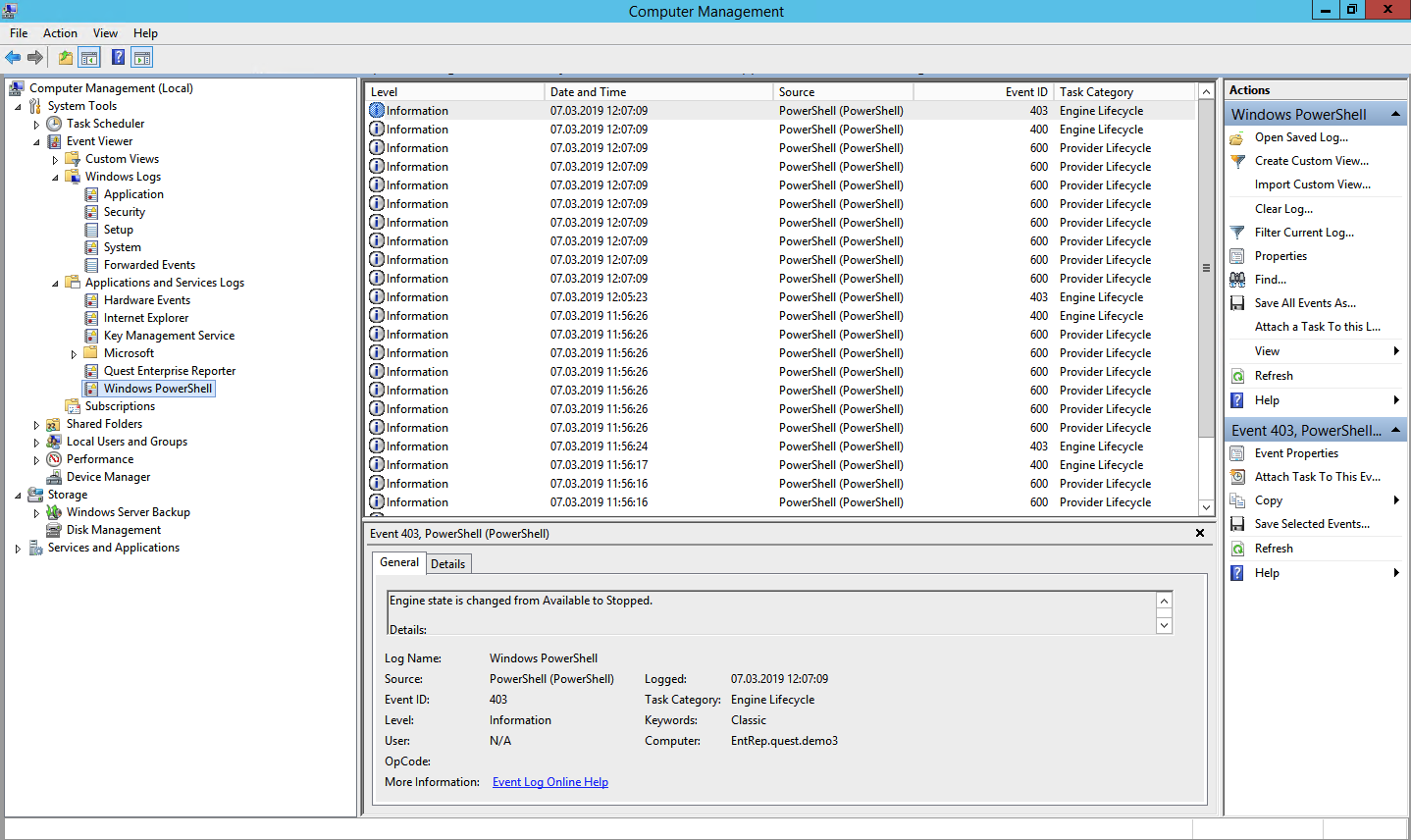

Журналы Power Shell

Power Shell — мощный инструмент управления Windows-инфраструктурой, поэтому велики шансы, что атакующий выберет именно его. Для получения данных о событиях Power Shell можно использовать два источника: Windows PowerShell log и Microsoft-WindowsPowerShell / Operational log.

Windows PowerShell log

Загружен поставщик данных (ID события 600). Поставщики PowerShell — это программы, которые служат источником данных для PowerShell для просмотра и управления ими. Например, встроенными поставщиками могут быть переменные среды Windows или системный реестр. За появлением новых поставщиков нужно следить, чтобы вовремя выявить злонамеренную активность. Например, если видите, что среди поставщиков появился WSMan, значит был начат удаленный сеанс PowerShell.

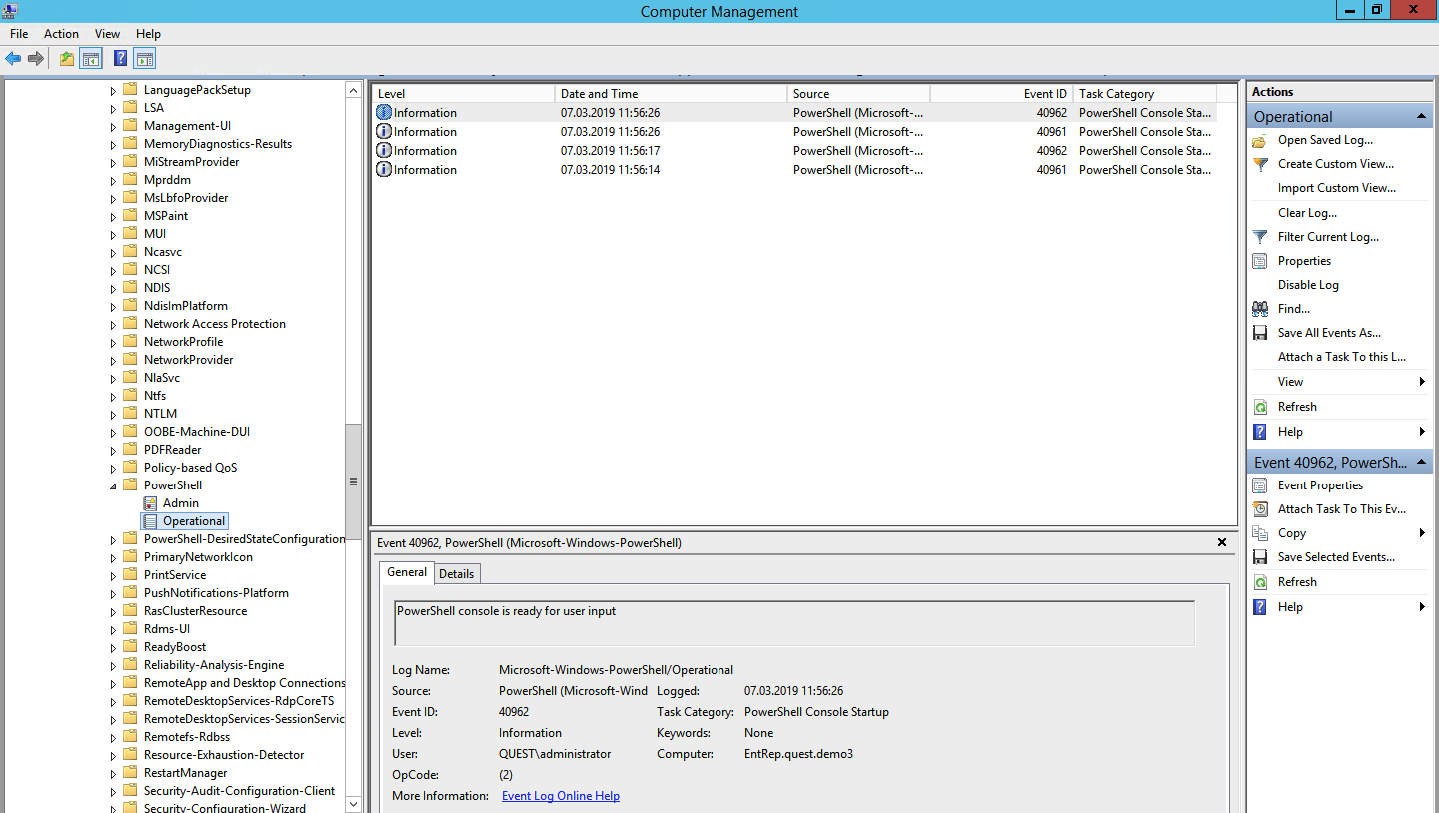

Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

Журналирование модулей (ID события 4103). В событиях хранится информация о каждой выполненной команде и параметрах, с которыми она вызывалась.

Журналирование блокировки скриптов (ID события 4104). Журналирование блокировки скриптов показывает каждый выполненный блок кода PowerShell. Даже если злоумышленник попытается скрыть команду, этот тип события покажет фактически выполненную команду PowerShell. Ещё в этом типе события могут фиксироваться некоторые выполняемые низкоуровневые вызовы API, эти события обычно записывается как Verbose, но если подозрительная команда или сценарий используются в блоке кода, он будет зарегистрирован как c критичностью Warning.

Обратите внимание, что после настройки инструмента сбора и анализа этих событий потребуется дополнительное время на отладку для снижения количества ложных срабатываний.

Расскажите в комментариях, какие собираете логи для аудита информационной безопасности и какие инструменты для этого используете. Одно из наших направлений — решения для аудита событий информационной безопасности. Для решения задачи сбора и анализа логов можем предложить присмотреться к Quest InTrust, который умеет сжимать хранящиеся данные с коэффициентом 20:1, а один его установленный экземпляр способен обрабатывать до 60000 событий в секунду из 10000 источников.

Indiana University Indiana University Indiana University

Indiana University Indiana University Indiana University

Where to find logs for troubleshooting Windows connectivity

In Windows 8.x and later, you can use the Diagnostics-Networking, WLAN-Autoconfig, and System logs to do advanced and focused troubleshooting.

To find these logs, search for the Event Viewer. Alternatively, from the Control Panel, choose Administrative Tools and then Event Viewer .

Within Event Viewer, navigate to each log:

- System: Expand Windows Logs ; System will be listed underneath.

Filter the log for networking entries (for example, for source «Diagnostics-Networking», or specific Event IDs that apply to wireless, 802.1x, WPA2). You can look up Networking Event IDs online.

Individual log entries you find will likely not point directly at a cause of failure. Instead, you will have to find multiple entries that are related to connectivity, then search the internet to find longer explanations of what those mean. Doing this for several entries will build a picture of what Windows is doing and how it’s malfunctioning, and from that you can employ further troubleshooting techniques to determine the specific setting or component of Windows that needs to be fixed.

This is document bfvh in the Knowledge Base.

Last modified on 2020-01-14 05:04:13 .

How to Check the Windows Event Logs for Errors

The Windows Event Log keeps a record of the system’s behavior. It contains:

Informational events that signal normal system function. For instance, certain services log an event whenever they start or shut down.

Warning events that signal issues that can be problematic but are not actual errors.

Errors. If you find any error events in your logs, this indicates a problem.

.NET sometimes logs error events when a problem is detected in an application. This is the main way of signaling a problem or giving diagnostic information. Therefore, understanding a .NET problem begins with searching the event log for errors.

To search for errors in the event logs

Search for a red circle that contains an x. Errors generally indicate a serious problem, so you should troubleshoot them before moving on to the specific problem.

Search the event logs for .NET errors. .NET generally logs its events in the Application and System logs. You can determine which errors are from .NET by looking at the Source column. Errors with a source heading of .NET or MSDTC are .NET errors. Explore the .NET errors by double-clicking the error to bring up an error dialog box that contains all the error information: Source, Machine, Date, Time, and Event ID. At the bottom of the error dialog box is an error description. Read this carefully as it will explain the error and even recommend a remedy. Also, check the Data area on the error dialog box; it may contain additional useful binary information.

Determine whether the error contains a call stack. A call stack is a piece of text describing what the application was doing when the error occurred. It begins with a Call stack line. If there is a call stack, determine which .dll file caused the error. Each line in the call stack begins with the name of a .dll file and ends with an exclamation mark or a plus sign.

The call stack shows a cause and effect chain. The .dll file listed in the top line in the call stack is the direct cause of the error, and .dll files listed on lines below it are indirect causes of the error.

Настройка учета сервера политики сети Configure Network Policy Server Accounting

Существует три типа ведения журнала для NPS сервера политики сети ( ) . There are three types of logging for Network Policy Server (NPS):

Ведение журнала событий. Event logging. Используется в основном для аудита и устранения неполадок при попытках подключения. Used primarily for auditing and troubleshooting connection attempts. Ведение журнала событий NPS можно настроить, получая свойства NPS в консоли NPS. You can configure NPS event logging by obtaining the NPS properties in the NPS console.

Регистрация запросов проверки подлинности пользователя и учетных данных в локальном файле. Logging user authentication and accounting requests to a local file. Используется в основном для анализа подключений и выставления счетов. Used primarily for connection analysis and billing purposes. Также полезно в качестве средства для анализа безопасности, поскольку оно предоставляет метод отслеживания действий злоумышленника после атаки. Also useful as a security investigation tool because it provides you with a method of tracking the activity of a malicious user after an attack. Ведение журнала локального файла можно настроить с помощью мастера настройки учета. You can configure local file logging using the Accounting Configuration wizard.

Регистрация запросов проверки подлинности и учетных записей пользователей в базе данных, совместимой с XML Microsoft SQL Server. Logging user authentication and accounting requests to a Microsoft SQL Server XML-compliant database. Используется, чтобы разрешить нескольким серверам службы NPS иметь один источник данных. Used to allow multiple servers running NPS to have one data source. Также предоставляет преимущества использования реляционной базы данных. Also provides the advantages of using a relational database. Вы можете настроить ведение журнала SQL Server с помощью мастера настройки учета. You can configure SQL Server logging by using the Accounting Configuration wizard.

Использование мастера настройки учета Use the Accounting Configuration wizard

С помощью мастера настройки учета можно настроить следующие четыре параметра учета: By using the Accounting Configuration wizard, you can configure the following four accounting settings:

- Только ведение журнала SQL. SQL logging only. С помощью этого параметра можно настроить связь данных с SQL Server, которая позволяет серверу политики сети подключаться к серверу SQL Server и передавать данные учета. By using this setting, you can configure a data link to a SQL Server that allows NPS to connect to and send accounting data to the SQL server. Кроме того, мастер может настроить базу данных на SQL Server, чтобы убедиться, что база данных совместима с ведением журнала сервера политики сети SQL Server. In addition, the wizard can configure the database on the SQL Server to ensure that the database is compatible with NPS SQL server logging.

- Только ведение журнала текста. Text logging only. С помощью этого параметра можно настроить сервер политики сети для ведения журнала данных учета в текстовом файле. By using this setting, you can configure NPS to log accounting data to a text file.

- Параллельное ведение журнала. Parallel logging. С помощью этого параметра можно настроить SQL Server связи с данными и базы данных. By using this setting, you can configure the SQL Server data link and database. Кроме того, можно настроить ведение журнала для текстового файла, чтобы серверы NPS одновременно заносятся в текстовый файл и базу данных SQL Server. You can also configure text file logging so that NPS logs simultaneously to the text file and the SQL Server database.

- Ведение журнала SQL с помощью резервного копирования. SQL logging with backup. С помощью этого параметра можно настроить SQL Server связи с данными и базы данных. By using this setting, you can configure the SQL Server data link and database. Кроме того, можно настроить ведение журнала для текстового файла, используемого NPS при сбое SQL Server ведения журнала. In addition, you can configure text file logging that NPS uses if SQL Server logging fails.

Помимо этих параметров, как SQL Server ведения журнала, так и ведения журнала текста позволяют указать, будет ли NPS продолжать обрабатывать запросы на подключение при сбое ведения журнала. In addition to these settings, both SQL Server logging and text logging allow you to specify whether NPS continues to process connection requests if logging fails. Это можно указать в разделе » действие при сбое ведения журнала» в свойствах ведения журнала локального файла, в свойствах ведения журнала SQL Server и во время работы мастера настройки учета. You can specify this in the Logging failure action section in local file logging properties, in SQL server logging properties, and while you are running the Accounting Configuration Wizard.

Запуск мастера настройки учета To run the Accounting Configuration Wizard

Чтобы запустить мастер настройки учета, выполните следующие действия. To run the Accounting Configuration Wizard, complete the following steps:

- Откройте консоль NPS или оснастку NPS консоли управления (MMC). Open the NPS console or the NPS Microsoft Management Console (MMC) snap-in.

- В дереве консоли щелкните учет. In the console tree, click Accounting.

- В области сведений в поле учет выберите Настройка учета. In the details pane, in Accounting, click Configure Accounting.

Настройка свойств файла журнала NPS Configure NPS Log File Properties

Сервер политики сети (NPS) можно настроить на выполнение протокол RADIUS (RADIUS) для запросов проверки подлинности пользователей, Access-Accept сообщений, Access-Reject сообщений, запросов учета и ответов, а также периодического обновления состояния. You can configure Network Policy Server (NPS) to perform Remote Authentication Dial-In User Service (RADIUS) accounting for user authentication requests, Access-Accept messages, Access-Reject messages, accounting requests and responses, and periodic status updates. Эту процедуру можно использовать для настройки файлов журналов, в которых будут храниться данные учета. You can use this procedure to configure the log files in which you want to store the accounting data.

Дополнительные сведения об интерпретации файлов журналов см. в разделе Интерпретация файлов журнала в формате базы данных NPS. For more information about interpreting log files, see Interpret NPS Database Format Log Files.

Чтобы файлы журнала не заполнили жесткий диск, настоятельно рекомендуется размещать их в разделе, отдельном от системного раздела. To prevent the log files from filling the hard drive, it is strongly recommended that you keep them on a partition that is separate from the system partition. Ниже приведены дополнительные сведения о настройке учета для сервера политики сети. The following provides more information about configuring accounting for NPS:

Чтобы отправить данные файла журнала для сбора другим процессом, можно настроить NPS для записи в именованный канал. To send the log file data for collection by another process, you can configure NPS to write to a named pipe. Чтобы использовать именованные каналы, задайте для папки файла журнала значение \ .\pipe или \ компутернаме\пипе.. To use named pipes, set the log file folder to \.\pipe or \ComputerName\pipe. Серверная программа именованного канала создает именованный канал с именем \ .\пипе\иаслог.лог для приема данных. The named pipe server program creates a named pipe called \.\pipe\iaslog.log to accept the data. В диалоговом окне Свойства локального файла в поле создать новый файл журнала выберите значение никогда (неограниченный размер файла) при использовании именованных каналов. In the Local file properties dialog box, in Create a new log file, select Never (unlimited file size) when you use named pipes.

Каталог файла журнала может быть создан с помощью системных переменных среды (вместо пользовательских переменных), таких как% SystemDrive%,% systemroot% и% WINDIR%. The log file directory can be created by using system environment variables (instead of user variables), such as %systemdrive%, %systemroot%, and %windir%. Например, следующий путь, используя переменную среды% WINDIR%, находит файл журнала в системном каталоге во вложенной папке \System32\Logs (то есть%windir%\System32\Logs ) . For example, the following path, using the environment variable %windir%, locates the log file at the system directory in the subfolder \System32\Logs (that is, %windir%\System32\Logs).

Переключение форматов файлов журнала не приводит к созданию нового журнала. Switching log file formats does not cause a new log to be created. Если изменить формат файла журнала, то файл, который активен во время изменения, будет содержать смесь двух форматов (записи в начале журнала будут иметь предыдущий формат, а записи в конце журнала будут иметь новый формат). If you change log file formats, the file that is active at the time of the change will contain a mixture of the two formats (records at the start of the log will have the previous format, and records at the end of the log will have the new format).

Если при выполнении учета RADIUS произошел сбой из-за переполнения жесткого диска или других причин, NPS останавливает обработку запросов на подключение, предотвращая доступ пользователей к сетевым ресурсам. If RADIUS accounting fails due to a full hard disk drive or other causes, NPS stops processing connection requests, preventing users from accessing network resources.

Сервер политики сети предоставляет возможность выполнять вход в базу данных Microsoft® SQL Server™ в дополнение к локальному файлу или вместо него. NPS provides the ability to log to a Microsoft® SQL Server™ database in addition to, or instead of, logging to a local file.

Членство в группе «Администраторы домена » является минимальным требованием для выполнения этой процедуры. Membership in the Domain Admins group is the minimum required to perform this procedure.

Настройка свойств файла журнала NPS To configure NPS log file properties

- Откройте консоль NPS или оснастку NPS консоли управления (MMC). Open the NPS console or the NPS Microsoft Management Console (MMC) snap-in.

- В дереве консоли щелкните учет. In the console tree, click Accounting.

- В области сведений в свойствах файла журнала щелкните изменить свойства файла журнала. In the details pane, in Log File Properties, click Change Log File Properties. Откроется диалоговое окно Свойства файла журнала . The Log File Properties dialog box opens.

- В свойствах файла журнала на вкладке Параметры в поле заносить в журнал следующие сведения убедитесь, что выбрано ведение журнала достаточной информации для достижения целей бухгалтерского учета. In Log File Properties, on the Settings tab, in Log the following information, ensure that you choose to log enough information to achieve your accounting goals. Например, если в журналах необходимо выполнить корреляцию сеансов, установите флажок все. For example, if your logs need to accomplish session correlation, select all check boxes.

- В окне действие при сбое ведения журнала выберите, Если ведение журнала не выполняется, отменяет запросы на подключение, если требуется, чтобы NPS не обрабатывал обработку Access-Request сообщений, если файлы журнала заполнены или недоступны по какой либо причине. In Logging failure action, select If logging fails, discard connection requests if you want NPS to stop processing Access-Request messages when log files are full or unavailable for some reason. Если требуется, чтобы сервер политики сети продолжал обрабатывать запросы на подключение при сбое ведения журнала, не выбирайте этот флажок. If you want NPS to continue processing connection requests if logging fails, do not select this check box.

- В диалоговом окне Свойства файла журнала перейдите на вкладку файл журнала . In the Log File Properties dialog box, click the Log File tab.

- На вкладке файл журнала в поле Каталог введите расположение, в котором нужно хранить файлы журналов NPS. On the Log File tab, in Directory, type the location where you want to store NPS log files. Расположением по умолчанию является папка systemroot\System32\LogFiles. The default location is the systemroot\System32\LogFiles folder.

Если в каталоге файла журнала не указан полный путь, то используется путь по умолчанию. If you do not supply a full path statement in Log File Directory, the default path is used. Например, если ввести нпслогфиле в каталоге файла журнала, файл будет расположен по адресу%systemroot%\System32\NPSLogFile. For example, if you type NPSLogFile in Log File Directory, the file is located at %systemroot%\System32\NPSLogFile. - В меню Формат выберите пункт Совместимость с DTS. In Format, click DTS Compliant. При желании можно выбрать формат устаревшего файла, например ODBC ( Legacy ) или IAS ( Legacy ). If you prefer, you can instead select a legacy file format, such as ODBC (Legacy) or IAS (Legacy).

Устаревшие типы файлов ODBC и IAS содержат подмножество сведений, которые NPS отправляет в свою базу данных SQL Server. ODBC and IAS legacy file types contain a subset of the information that NPS sends to its SQL Server database. Формат XML типа файла, совместимого с DTS , идентичен формату XML, который NPS использует для импорта данных в базу данных SQL Server. The DTS Compliant file type’s XML format is identical to the XML format that NPS uses to import data into its SQL Server database. Таким образом, формат файлов, совместимый с DTS , обеспечивает более эффективную и полную перенос данных в стандартную базу данных SQL Server для NPS. Therefore, the DTS Compliant file format provides a more efficient and complete transfer of data into the standard SQL Server database for NPS. - В окне Создание нового файла журнала для настройки сервера политики сети на запуск новых файлов журнала через определенные интервалы выберите нужный интервал. In Create a new log file, to configure NPS to start new log files at specified intervals, click the interval that you want to use:

- Для интенсивного объема транзакций и ведения журнала щелкните ежедневно. For heavy transaction volume and logging activity, click Daily.

- Для меньших объемов транзакций и действий ведения журнала щелкните еженедельно или ежемесячно. For lesser transaction volumes and logging activity, click Weekly or Monthly.

- Чтобы сохранить все транзакции в одном файле журнала, установите флажок не ( ограничивать размер ) файлов. To store all transactions in one log file, click Never (unlimited file size).

- Чтобы ограничить размер каждого файла журнала, установите флажок когда размер файла журнала достигнет этого размера, а затем введите размер файла, после которого создается новый журнал. To limit the size of each log file, click When log file reaches this size, and then type a file size, after which a new log is created. Размер по умолчанию — 10 мегабайт (МБ). The default size is 10 megabytes (MB).

- Если вы хотите, чтобы сервер политики сети удалил старые файлы журнала, чтобы создать место на диске для новых файлов журнала, когда жесткий диск приближается к емкости, убедитесь, что выбран параметр при заполнении диска удалить старые файлы журнала . If you want NPS to delete old log files to create disk space for new log files when the hard disk is near capacity, ensure that When disk is full delete older log files is selected. Однако этот параметр недоступен, если значение параметра создать новый файл журналаникогда не ( ограничено размером ) файла. This option is not available, however, if the value of Create a new log file is Never (unlimited file size). Кроме того, если самый старый файл журнала является текущим файлом журнала, он не удаляется. Also, if the oldest log file is the current log file, it is not deleted.

Настройка ведения журнала SQL Server NPS Configure NPS SQL Server Logging

Эту процедуру можно использовать для записи данных учета RADIUS в локальную или удаленную базу данных, работающую Microsoft SQL Server. You can use this procedure to log RADIUS accounting data to a local or remote database running Microsoft SQL Server.

NPS форматирует данные учета как XML-документ, который отправляется в report_event хранимую процедуру в базе данных SQL Server, назначенной в NPS. NPS formats accounting data as an XML document that it sends to the report_event stored procedure in the SQL Server database that you designate in NPS. Чтобы SQL Server ведение журнала работало правильно, в базе данных SQL Server должна быть хранимая процедура с именем report_event , которая может принимать и анализировать XML-документы из NPS. For SQL Server logging to function properly, you must have a stored procedure named report_event in the SQL Server database that can receive and parse the XML documents from NPS.

Членство в группе Администраторы домена или эквивалентной является минимальным требованием для выполнения данной процедуры. Membership in Domain Admins, or equivalent, is the minimum required to complete this procedure.

Настройка ведения журнала SQL Server в NPS To configure SQL Server logging in NPS

- Откройте консоль NPS или оснастку NPS консоли управления (MMC). Open the NPS console or the NPS Microsoft Management Console (MMC) snap-in.

- В дереве консоли щелкните учет. In the console tree, click Accounting.

- В области сведений в SQL Server свойства ведения журнала щелкните изменить свойства ведения журнала SQL Server. In the details pane, in SQL Server Logging Properties, click Change SQL Server Logging Properties. Откроется диалоговое окно Свойства ведения журнала SQL Server . The SQL Server Logging Properties dialog box opens.

- В поле записывать в журнал следующие сведения выберите сведения, которые необходимо заносить в журнал: In Log the following information, select the information that you want to log:

- Чтобы регистрировать все запросы учета, щелкните запросы на учет. To log all accounting requests, click Accounting requests.

- Чтобы вести журнал запросов проверки подлинности, щелкните запросы проверки подлинности. To log authentication requests, click Authentication requests.

- Чтобы зарегистрировать состояние периодического учета, щелкните периодическое состояние учета. To log periodic accounting status, click Periodic accounting status.

- Чтобы зарегистрировать периодическое состояние, например промежуточные запросы учета, щелкните периодическое состояние. To log periodic status, such as interim accounting requests, click Periodic status.

- Чтобы настроить количество одновременных сеансов, разрешенных между сервером, на котором выполняется сервер политики сети, и SQL Server, введите число в поле Максимальное число одновременных сеансов. To configure the number of concurrent sessions allowed between the server running NPS and the SQL Server, type a number in Maximum number of concurrent sessions.

- Чтобы настроить SQL Server источник данных, в SQL Server ведение журнала нажмите кнопку настроить. To configure the SQL Server data source, in SQL Server Logging, click Configure. Откроется диалоговое окно Свойства связи данных . The Data Link Properties dialog box opens. На вкладке Подключение укажите следующие настройки. On the Connection tab, specify the following:

- Чтобы указать имя сервера, на котором хранится база данных, введите или выберите имя в поле выберите или введите имя сервера. To specify the name of the server on which the database is stored, type or select a name in Select or enter a server name.

- Чтобы указать метод проверки подлинности, используемый для входа на сервер, установите флажок использовать встроенную безопасность Windows NT. To specify the authentication method with which to log on to the server, click Use Windows NT integrated security. Или щелкните использовать определенные имя пользователя и пароль, а затем введите учетные данные в окне имя пользователя и пароль. Or, click Use a specific user name and password, and then type credentials in User name and Password.

- Чтобы разрешить пустой пароль, нажмите кнопку пустой пароль. To allow a blank password, click Blank password.

- Чтобы сохранить пароль, нажмите кнопку Разрешить сохранение пароля. To store the password, click Allow saving password.

- Чтобы указать, к какой базе данных подключаться на компьютере, на котором работает SQL Server, щелкните выбрать базу данных на сервере, а затем выберите имя базы данных из списка. To specify which database to connect to on the computer running SQL Server, click Select the database on the server, and then select a database name from the list.

- Чтобы проверить подключение между NPS и SQL Server, нажмите кнопку проверить подключение. To test the connection between NPS and SQL Server, click Test Connection. Нажмите кнопку ОК , чтобы закрыть Свойства связи данных. Click OK to close Data Link Properties.

- В поле действие при сбое ведения журнала выберите параметр включить ведение журнала текстового файла для отработки отказа , если требуется, чтобы служба NPS продолжала вести журнал в текстовом файле, если SQL Server ведение журнала In Logging failure action, select Enable text file logging for failover if you want NPS to continue with text file logging if SQL Server logging fails.

- В окне действие при сбое ведения журнала выберите, Если ведение журнала не выполняется, отменяет запросы на подключение, если требуется, чтобы NPS не обрабатывал обработку Access-Request сообщений, если файлы журнала заполнены или недоступны по какой либо причине. In Logging failure action, select If logging fails, discard connection requests if you want NPS to stop processing Access-Request messages when log files are full or unavailable for some reason. Если требуется, чтобы сервер политики сети продолжал обрабатывать запросы на подключение при сбое ведения журнала, не выбирайте этот флажок. If you want NPS to continue processing connection requests if logging fails, do not select this check box.

Имя пользователя проверки связи Ping user-name

Некоторые прокси-серверы RADIUS и серверы доступа к сети периодически отправляют запросы на проверку подлинности и учетные данные (называемые запросами проверки связи) для проверки наличия в сети сервера политики сети. Some RADIUS proxy servers and network access servers periodically send authentication and accounting requests (known as ping requests) to verify that the NPS is present on the network. Эти запросы проверки связи включают вымышленные имена пользователей. These ping requests include fictional user names. Когда сервер политики сети обрабатывает эти запросы, журналы событий и учета заполняются записями отклонений доступа, что усложняет отслеживание допустимых записей. When NPS processes these requests, the event and accounting logs become filled with access reject records, making it more difficult to keep track of valid records.

При настройке записи реестра для проверки связи «имя пользователя» сервер политики сети сопоставляет значение записи реестра со значением имени пользователя в запросах проверки связи другими серверами. When you configure a registry entry for ping user-name, NPS matches the registry entry value against the user name value in ping requests by other servers. Запись реестра ping user-name указывает вымышленное имя пользователя (или шаблон имени пользователя с переменными, которое соответствует вымышленному имени пользователя), отправленному прокси-серверами RADIUS и серверами сетевого доступа. A ping user-name registry entry specifies the fictional user name (or a user name pattern, with variables, that matches the fictional user name) sent by RADIUS proxy servers and network access servers. Когда сервер политики сети получает запросы проверки связи, соответствующие значению записи реестра ping user-name , сервер политики сети отклоняет запросы на проверку подлинности без обработки запроса. When NPS receives ping requests that match the ping user-name registry entry value, NPS rejects the authentication requests without processing the request. Сервер политики сети не регистрирует транзакции, в которых используется вымышленное имя пользователя, в любом файле журнала, что упрощает интерпретацию журнала событий. NPS does not record transactions involving the fictional user name in any log files, which makes the event log easier to interpret.

Имя пользователя ping не установлено по умолчанию. Ping user-name is not installed by default. В реестр необходимо добавить имя пользователя ping . You must add ping user-name to the registry. Вы можете добавить запись в реестр с помощью редактора реестра. You can add an entry to the registry using Registry Editor.

Неправильное редактирование реестра может значительно повредить систему. Incorrectly editing the registry might severely damage your system. Перед внесением изменений следует сделать резервную копию всех ценных данных на компьютере. Before making changes to the registry, you should back up any valued data on the computer.

Добавление ping user-name в реестр To add ping user-name to the registry

Имя пользователя Ping можно добавить в следующий раздел реестра как строковое значение с помощью члена локальной группы «Администраторы»: Ping user-name can be added to the following registry key as a string value by a member of the local Administrators group:

- Имя: ping user-name Name: ping user-name

- Тип: REG_SZ Type: REG_SZ

- Данные: имя пользователяData: User name

Чтобы указать несколько имен пользователей для имени пользователя ping , введите в данные шаблон имени, например DNS-имя, включая подстановочные знаки. To indicate more than one user name for a ping user-name value, enter a name pattern, such as a DNS name, including wildcard characters, in Data.

Indiana University Indiana University Indiana University

Indiana University Indiana University Indiana University