- WinLocker 6.50

- Обзор приложения

- Инструкция по работе

- Скачиваем программу

- Как пользоваться

- Плюсы и минусы

- Аналоги

- Системные требования

- Скачать

- Подводим итоги

- Что такое Winlocker (винлокер — смс вирус), как защититься и удалить.

- Как защитить ваш компьютер от винлокера ( он же смс — вирус )

- Winlocker Windows разблокировка

- Как работает Winlock?

- Как разблокировать Windows и удалить Winlock?

- Удаляем Winlock с помощью ERD Commander

- Принцип работы винлокеров.

WinLocker 6.50

Несмотря на то, что операционная система Microsoft Windows изначально оснащена многими полезными утилитами и имеет гибкие настройки, использование приложений, способных еще более усовершенствовать ее, точно не помешает. Особенно если вы хотите дополнить свою ОС различными полезными изменениями. Предлагаем бесплатно скачать WinLocker Builder 6.50 с официального сайта и сделать свою Windows еще более функциональной и удобной.

Обзор приложения

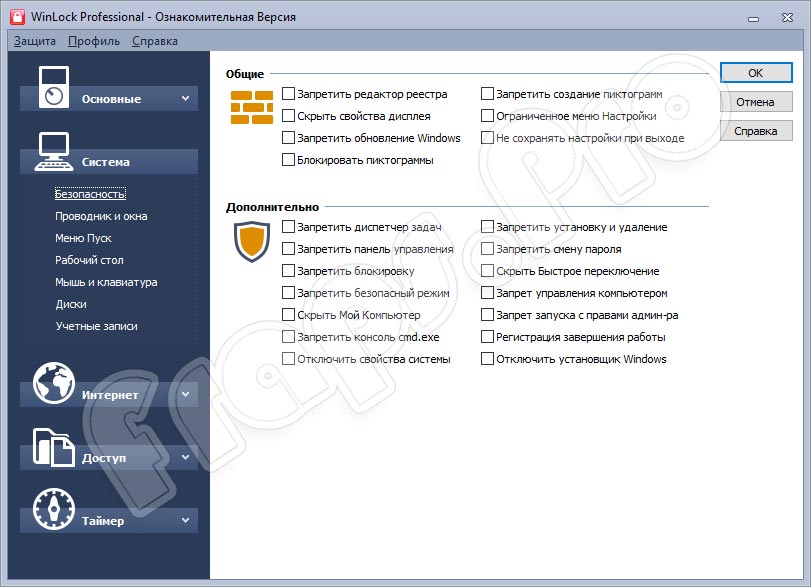

Полностью описать возможности утилиты в рамках нашего небольшого обзора вряд ли получится, так как она обладает очень разнообразными функциями. Выделим лишь основные способности программы. Итак, пользователь может внести такие изменения в работу ОС:

- Поддержка скрытых свойств дисплея.

- Запрет использования редактора реестров.

- Возможность отключить автоматическое обновление операционной системы.

- При желании можно отключить автоматическое сохранение внесенных настроек при выходе из ОС.

- Запрет таких функций, как безопасный режим, диспетчер задач, панель управления.

- Можно скрыть иконку «Мой компьютер».

- Запрет запуска приложений с администраторскими полномочиями.

- Отключение функций быстрого переключения.

Все возможности софта удобно разделены на категории. Переключаться между категориями можно в левой панели окна. Выбрав тот или иной пункт, вы сможете настроить свою операционную систему наиболее удобным образом.

Инструкция по работе

Не будем слишком долго останавливаться на практике, так как со всеми функциями программы вы сможете разобраться позже, уже самостоятельно. Перейдем сразу к главному вопросу и разберемся, как загрузить и установить желаемый софт на компьютер или ноутбук.

Скачиваем программу

Итак, мы в виде пошаговой подробной инструкции постараемся описать весь алгоритм действий, требуемый для загрузки и инсталляции утилиты. Поехали:

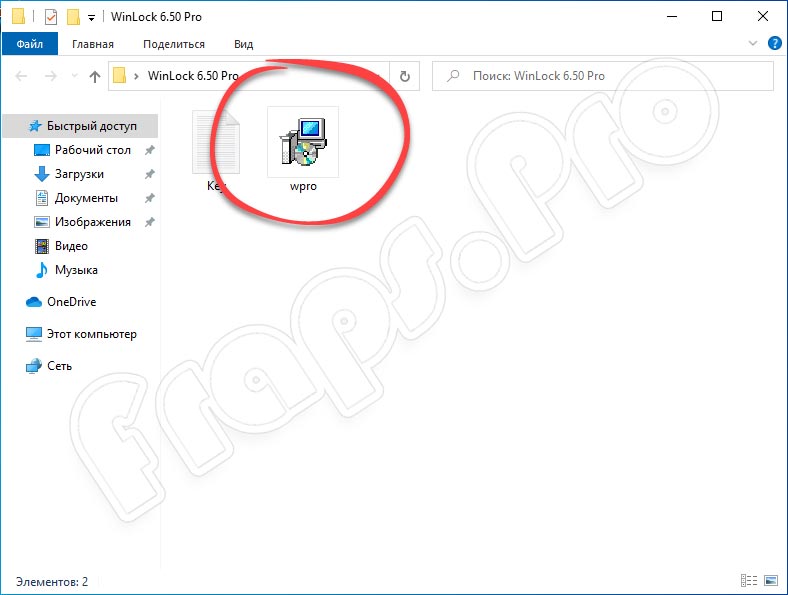

- Прокручиваем страничку вниз и скачиваем архив с помощью ссылки, которая прикреплена в разделе «Скачать». Распаковываем архив в любое удобное место на ПК и запускаем установочный файл.

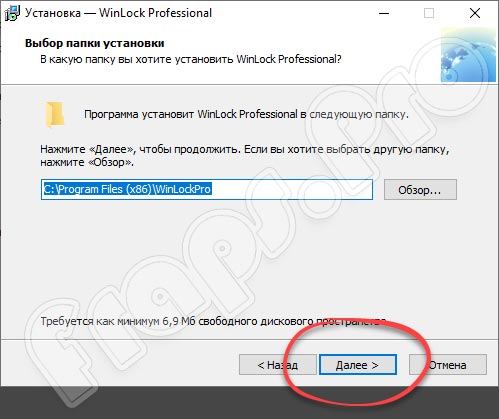

- На следующем этапе выбираем папку, куда будет установлена программа. По умолчанию стоит диск С. Нажав на кнопку «Обзор», можно выбрать другой диск. Определившись с выбором, кликаем по «Далее».

- Ждем, пока завершится процесс инсталляции. Это, как правило, занимает всего несколько минут.

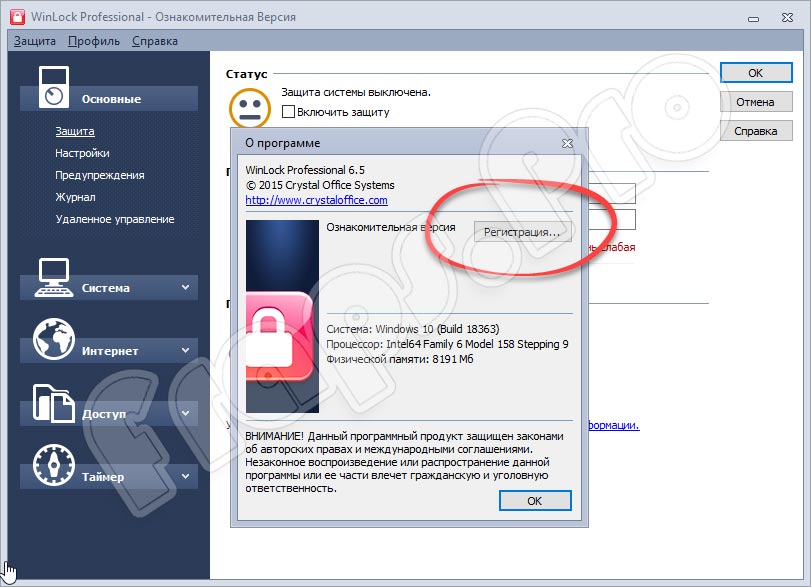

- Для активации программы выбираем пункт меню «Справка», а после этого кликаем по разделу «О программе». После этого жмем на кнопку «Регистрация».

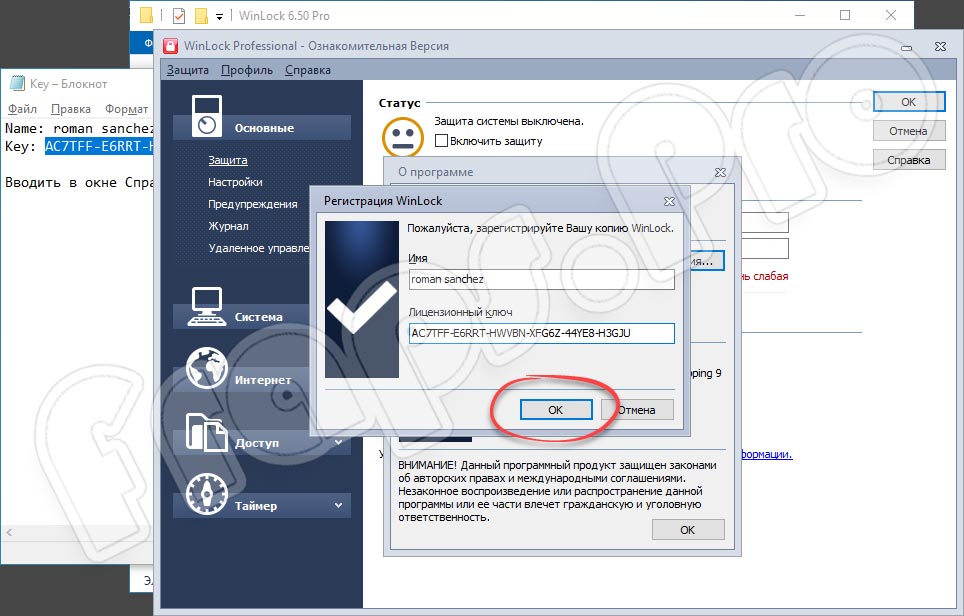

- Имя пользователя и ключ активации берем в документе, расположенном в том же архиве, что и установочный файл. Вставляем данные в соответствующие поля. Жмем «Ок».

Инсталляция приложение и его активация успешно завершены. Теперь можно смело запускать программу и переходить к ее использованию.

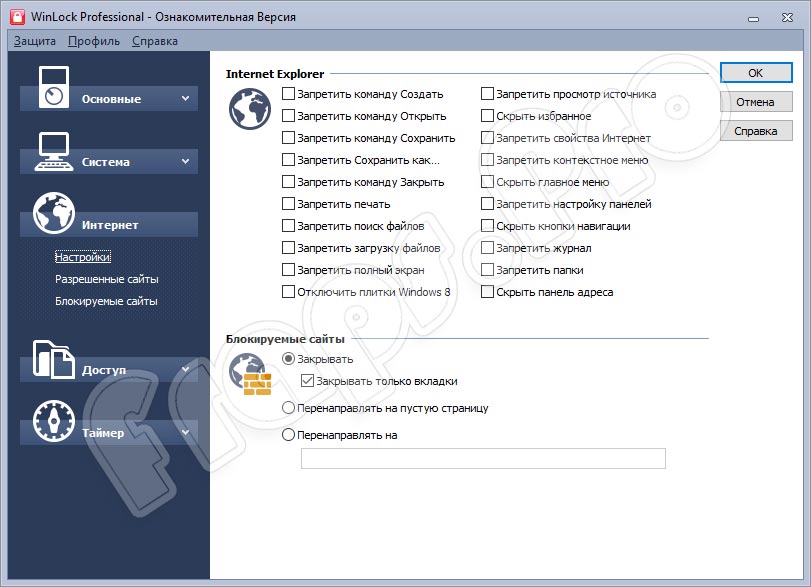

Как пользоваться

Работать с обозреваемым софтом очень просто, благодаря удобному интерфейсу, переведенному на русский язык. Пользователю достаточно выбрать нужный раздел в левом боковом меню, а после этого поставить галочки напротив функционала, который хотелось бы иметь на своем ПК. Для сохранения конфигурации жмем «Ок». Вернуть исходные настройки очень просто. Для этого нужно убрать те или иные галочки.

Некоторые внесенные изменения начинают работать только после перезагрузки операционной системы. Мы рекомендуем внести все нужные настройки, а потом один раз перезагрузить ПК.

Плюсы и минусы

Как и многие другие приложения, WinLocker Builder 6.50 имеет свои положительные и отрицательные стороны. Давайте рассмотрим их немного подробнее.

- Понятный русский интерфейс.

- Множество различных функций.

- Простота в использовании.

- Бесплатность.

- Если пользователь не знает значения тех или иных настроек, поставив в них флажки, можно навредить операционной системе.

Аналоги

Предлагаем также ознакомиться с программами, похожими с обозреваемым сегодня софтом:

- Start10.

- Winaero Tweaker.

- CustomizerGod.

- MyFolders.

Системные требования

Весомым дополнением к плюсам утилиты является то, что она не требует значительных ресурсов от ПК. Назовем минимальные параметры:

- Центральный процессор: от 1 ГГц.

- Оперативная память: не менее 512 Мб.

- Место на жестком диске: от 10 МБ.

- Платформа: Microsoft Windows 32 или 64 Бит.

Скачать

Загрузить Винлокер Билдер по прямой ссылке с паролем активации можно, воспользовавшись прикрепленной ниже ссылкой.

| Версия: | 6.50 |

| Издатель: | Crystal Office Systems |

| Год выхода: | 2021 |

| Название: | WinLocker Builder |

| Платформа: | Microsoft Windows |

| Язык: | Русский |

| Лицензия: | Ключ активации в архиве |

| Пароль к архиву: | fraps.pro |

Подводим итоги

Если во время скачивания или инсталляции программы у вас возникнут какие-либо трудности, не стесняйтесь писать свои комментарии ниже в статье. Либо наши эксперты, либо другие читатели, разбирающиеся в теме, смогут помочь вам дельным советом.

Что такое Winlocker (винлокер — смс вирус), как защититься и удалить.

В интернете очень много сайтов, где мошенники выманивают у людей их деньги. И, как правило, выманив немного денег, на этом не останавливаются и требуют ещё. При этом своих обещаний не выполняют. Сейчас почти у каждого человека есть сотовый телефон и баланс на его счету. Поэтому мошенники пользуются возможностью забрать эти деньги себе.

Что такое Winlocker (винлокер — смс вирус), как защититься и удалить.

Нужно запомнить два главных правила. Первое — не отправлять сообщения на короткие номера. Второе — не вводить на сайте полученный по смс код. Этот код приходит после того как вы указали свой номер телефона на сайте. Введя присланный код вы можете согласиться на предоставление неких услуг. И эти услуги могут оплачиваться вашим балансом не один раз, а , допустим, раз в неделю. То есть пока вы не отключите подписку на эту «услугу». ваш баланс будет каждую неделю уменьшаться на некоторую сумму. Узнать, как её отключить, можно позвонив оператору своей сети, которая впрочем не может отдавать ваши деньги третьим лицам без вашего согласия.

Стоимость отправки смс на короткий номер можно узнать на сайте _http://sms-price.ru/number , или спросить у своего оператора. Если у вас МТС, то можно на интересующий короткий номер отправить знак вопроса. В ответ вам придёт стоимость смс и данные о поставщике услуги.

Если же у вас запустился вирус, который блокирует windows и просит отправить смс, то это и есть «Winlocker» (винлокер, он же смс вирус). Вам не нужно спешить расставаться со своими деньгами. Если пойти на поводу у интернет мошенников, то у вас ничего не изменится, кроме толщины кошелька. Эти вирусы называются «Winlocker» (винлокер, он же смс вирус). Их могут не видеть антивирусы, потому что это не совсем вирус, а обычная программа, которая блокирует компьютер, но будем его всё же называть вирусом. Убрать винлокер можно попробовать и самому (ничего сложного нет), если конечно этот вирус не заблокировал все функции вашей системы. Такие вирусы имеют расширение исполнительных файлов — .exe и после запуска прописывают себя в реестре автозагрузки после чего запускаются при включении компьютера, блокируя доступ к любым действиям. Эти вирусы не будут загружаться если windows запустить в безопасном режиме, а потом поправить реестр. Как это делается я написал на другой странице.

Как защитить ваш компьютер от винлокера ( он же смс — вирус )

Что такое Winlocker (винлокер – смс вирус), как защититься и удалить.

Есть программа которая не пустит винлокер в ваш компьютер. Она называется «StartupMonitor». Мало кто её знает и пользуется. Но я когда о ней узнал и установил, исчезли такие проблемы. Эта программка совсем небольшая и незаметная при работе. Не создаёт никаких иконок и значков, совсем не загружает процессор. Она всякий раз дает вам знать, когда любая программа пытается получить доступ к реестру автозагрузки и спрашивает у вас, дать ли ей разрешение прописаться или нет. Раньше у меня при включении компьютера загружалось много нужных и ненужных программ, которые прописали, себя любимых, в автозагрузке. Можно их конечно выключить с помощью программы Ccleaner, но проще поставить на стражу «StartupMonitor» и просто сразу их не пускать.

Когда же вышеописанные винлокеры хотят заблокировать ваш компьютер, «StartupMonitor» спросит вас пустить ли его в автозагрузку. Можно сказать что он выполняет некие функции антивируса. Рекомендую!

Winlocker Windows разблокировка

В последнее время большое распространение получили так называемые вредоносные программы, которые «берутся неоткуда» и «блокируют Windows». Официальное название такого ПО — Trojan.Winlock. n , который к настоящему времени насчитывает несколько десятков версий.

Такого рода программы, проникая на компьютер, после перезагрузки блокируют доступ к рабочему столу Windows. Для разблокировки Windows предлагается отправить СМС, пополнить счет или какого-нибудь аккаунт платежного терминала.

Ни в коем случае не следует выполнять требования мошенников, так как этими действиями Вы спонсируете написание новых вирусов. Тем более избавится от этого вируса достаточно просто.

Как работает Winlock?

В основе работы любой версии Trojan.Winlock используются штатные средства операционной системы, которыми и организовывается «блокировка Windows».

Фактически алгоритм действия примерно такой:

- Скрипт Trojan.Winlock попадает на ваш компьютер при отключенном брандмауэре Windows 7. Способы попадания используются различные, начиная от клика по «лжебаннеру» и заканчивая установкой вируса самим пользователем, который может находится в «крякнутом» платном ПО. В основном Trojan.Winlock находится во временных директориях используемого браузера.

- Скрипт при активации подменят значения системного реестра. Чаще всего подменяется Shell-оболочка, по-умолчанию которой в Windows выступает Explorer. То есть вместо загрузки Explorer`а прописывается загрузка окошка с просьбой-вымогательством. При успешной «активации» это значение заменяется обратно на стандартный Explorer.

- После перезагрузки ОС Вы получаете окно с вымогательствами.

Как разблокировать Windows и удалить Winlock?

Чтобы избавится от баннера, который блокирует работу вашего компьютера можно воспользоваться:

- различными on-line сервисами антивирусных компаний , которые собирают данные, поступившие к ним от пользователей. Это самый простой способ, но «активировать» самые последние версии Trojan.Winlock им не под силу. Вот перечень web-сервисов:

- Dr.Web

- Eset NOD32

- Kaspersky

- Вводите номер телефона вымогателя и получаете фразу разблокировки.

- воспользоваться инструментом системного администратора ERD Commander (145 Мб), который является LiveCD с операционной системой Windows, способной редактировать системный реестр установленной ОС.

Удаляем Winlock с помощью ERD Commander

Фактически требуется отредактировать 2 параметра системного реестра установленной ОС Windows и очистить временные файлы используемого Вами браузера. В большинстве случаев этих действий хватает для восстановления работы ОС Windows.

Принцип работы винлокеров.

Большинство пользователей хоть раз сталкивались с всевозможными СМС-блокерами, по крайней мере если не на своём компьютере, то у друзей или знакомых. Конечно это не вирус, но хлопот доставит не меньше. Посмотрим какие приемы используют кибер-мошенники, чтобы отобрать наши трудовые сбережения.

Где их искать в системе

Начнём с предположения, что вредоносный файл уже в системе. То есть не искушённый юзер уже скачал и обманувшись на какие-либо обещания запустил exe-файл. Первым делом он обеспечивает себе «нормальную» работу. «Нормальная” работа это автозагрузка вместе с Windows, куда он должен себя прописать.

Автозагрузка в Windows осуществляется из трёх основных мест: специальные папки автозагрузки, системный реестр и системные файлы имеющие список загружаемых программ.

Содержимое папок автозагрузки отображается в главном меню Windows, и расположено в профиле пользователя: C:\Documents and Settings\(admin или All Users или Default User)\Главное меню\ Программы\Автозагрузка\. Причём там может быть не сам исполняемый файл, а ярлык на него.

Правда вредоносные файлы редко помещаются в это место, даже неопытный пользователь увидит там «лишние” файлы и удалит их. Но, как говорится «чем чёрт не шутит” и стоит начать с этих папок.

В системных файлах имеющих список загружаемых программ следует искать: во-первых файл win.ini, секция [windows] которого содержит запись «run=запускаемая_программа»; во-вторых system.ini, секция [driver32] имеет параметр вида «название_драйвера.уникальное_имя=путь_к драйверу”. В этом месте вредоносные файлы следует поискать уже повнимательнее.

Но, без сомнений, лидер по популярности — реестр Windows.

Кроме известных любому юзеру ключей HKEY_CURRENT_USER\ Software\Microsoft\Windows\CurrentVersion\Run\ и HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\ CurrentVersion\Run\ и их аналогов для запуска RunOnce, в Windows имеется масса веток реестра, пригодных для старта программы.

К примеру, тем кто пользуется IE, в случае появления каких то левых картинок типа голых дам или посторонних сайтов следует посмотреть в этой ветке:

HKEY_CURRENT_USER\Software\ Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\.

и

HKEY_LOCAL_MACHINE\Software\ Microsoft\Windows NT\CurrentVersion\Winlogon\ Userinit\,

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Windows\CurrentVersion\RunServices\,

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\ Winlogon\Notify\.

У этих веток реестра есть возможность запускать разные исполняемые файлы (программы, exe, dll, сервисы).

Обратите своё внимание и на ветку HKEY_LOCAL_MACHINE\ SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\Имя_прогаммы\ — во время запуска Имя_прогаммы запускается софт, который был указан в параметре Debugger. Более продвинутая малваре-программа в состоянии воспользоваться ассоциациями файлов в реестре. Например, вы запускаете txt-файл, а сначала стартует вредитель, который в свою очередь потом уже запустит реальный софт, работающий с этими файлами.

Вирус может попасть в память компьютера и при помощи групповых политик. У этих групп свой ключ HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\policies\Explorer\Run, который содержит параметр с путём запускаемой программы.

Хотя стартовать попавший на комп СМС-блокер может из многих мест, просмотреть их не сложно, особенно используя специализированный софт, такой, как утилита HiJackThis.

Как вредоносное ПО защищается

Первым делом, прописавшаяся в автозагрузке вредоносная ПО, озабочивается о своей сохранности: ведь у пользователя не должно быть возможности принудительно завершить вредоносный процесс и удалить софтину из авторана. Самый простой метод — использование политики безопасности Windows.

Первым делом СМС-блокер блокирует редактор реестра и диспетчер задач. Делается это правкой двух параметров в ветке реестра HKEY_CURRENT_USER\Software\Microsoft\ Windows\CurrentVersion\Policies\System.

Первый — DisableRegistryTools. Присвоенное ему значение «1”, запретит запуск regedit.exe. Второй вариант — параметр DisableRegedit, искать нужно не только в HKCU-секции но и — HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\ System. Запрет запуска «Диспетчера задач» достигается параметром DisableTaskMgr в HKCU\Software\Microsoft\Windows\ CurrentVersion\Policies\System.

Бывает, что вредоносное ПО запрещает запуститься определенным программам. Делают они это используя политики безопасности. Прописанный в ключе HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\ Explorer параметр RestrictRun имеющий значение «1”, с подключенным RestrictRun, содержащим список определённых exe-файлов, разрешит пользователю запускать только находящиеся в списке программы.

Использовав параметр и ключ DisallowRun, малваре — программа создаст чёрный список запрещенных к запуску программ. И уж можно не сомневаться, что в него попадут все модные антивирусные программы. Самое противное, что и нестандартные средства тоже могут быть блокированы DisallowRun или RestrictRun.

Всё выше описанное далеко не единственный способ запретить запуск чего-либо в атакуемой системе! К примеру, возможна переассоциация запуска софта на себя. Добиваются они этого прописыванием собственного тельца в параметрах по умолчанию HKEY_CLASSES_ROOT\exefile\shell\open\command.

Другой вариант подключи HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\Image File Execution Options. К сожалению, и это не все используемые методы.

Методы влияния на пользователя

Естественно, главная задача мошенников — напугать пользователя и выманить у него побольше денег. Простейший используемый ими прием — неубиваемое окно. Его не закроешь, не свернёшь, торчит оно поверх всех других окон, а иногда даже владеет фокусом ввода.

Достигают этого эффекта пользуясь стандартными средствами Windows. А именно параметры dwExStyle и dwStyle отвечающей за создание окон API-функции CreateWindowEx.

Запрет на закрытие окна СМС-блокера обычно достигается перехватом сообщения WM_CLOSE, где удаляют стандартный код на закрытие окна в обработчике. Обработка WM_MOUSELEAVE возвращает курсор мыши в клиентскую часть окна. Чем профессиональней программист, тем больше придуманных трюков.

Открытие интернет-страницы предлагающей купить «необходимое» ПО при клике по десктопу достигается всеми забытой функцией Windows выводящей на рабочий стол какую-либо веб-страницу.

Бывают и более сложные способы. Интерфейсы WMI дают возможность вредоносному ПО отслеживать список запущенных процессов и при попытке запустить новое приложение закрыть его процесс и показать окно призывающее внести добровольный взнос. Не редко интернет-браузер пользователя не желает показывать некоторые сайты, например антивирусных компаний. Для этих целей модифицируют файл hosts, находящийся в %SystemRoot%\system32\ drivers\etc\. В этом файле содержится база доменов используемых при трансляции в адреса прописанных сетевых узлов. То есть, прописанный там yandex.ru и после пробела ip-адрес google, вынудит пользователя вместо яндекса попадать на гугл. Более популярный прием — использование прокси. Прописанный в настройках браузера ip-адресс сервера, где находится какой-нибудь Squid, заменяет обычные страницы на нужные мошенникам.

Использование hosts и прокси даёт возможность малваре-программам организовать простенький фишинг, с подменой оригинальных страниц на похожие. Подменять страницы можно и используя расширения к браузерам. Мошенник, незаметно установивший такое расширение, может управлять содержимым загруженной веб-страницы. К примеру, фрауд-антивирусы заменяют «вредные» для себя страницы в выдаче поисковиков. А чаще всего вредоносное ПО просто отключает пользователю интернет.

Заключение

В этой статье приведен не полный список всех возможных хитростей и трюков, которыми пользуются современные злоумышленники. Кодеры, решившие перейти на темную сторону, постоянно разрабатывают всё новые способы воздействия на порядочных пользователей интерета. Но, если иметь хоть небольшое представление о том, как работатет СМС-блокер, то уже можно будет с ним бороться. А чтобы борьба была почти безболезненной, настоятельно рекомендую всем, кроме установки антивирусов использовать урезанные права учетной записи, так как в Линакс и МакОс нет вирусов только потому, что там не используется рут.