- Configura un servidor DNS con Bind9 en tu servidor Linux

- ¿Qué es Bind?

- Requisitos previos antes de instalar Bind

- Instalación de Bind en Linux y puesta en marcha

- Configurar los forwarders de Bind usando servidores DNS públicos

- Configurar Bind para resoluciones locales

- Resolución inversa de dominios

- Instalar, configurar y mantener el servidor DNS de Linux

- Elarchivo/etc/hosts

- Nombres de dominio

- Nombres de dominio de nivel superior (TLD)

- Subdominios

- Tipos de servidores DNS

- Configurando el servidor DNS de Linux

- Configurando BIND

- Definiendo una zona primaria

- Definición de una zona secundaria

- Definición de una zona de almacenamiento en caché

- Tipos de registros DNS

- SOA: inicio del registro de autoridad

- NS: registros del servidor de nombres

- Ay AAAA: Registros de direcciones

- PTR: registros de puntero

- MX: Registros de intercambio de correo

- CNAME: Registros de nombres canónicos

- Registros TXT

- Valor TTL del DNS

- Captura de errores de configuración

- Comando Host

- ComandoWhois

- Elcomandorndc

- Resolver del DNS de Linux

Configura un servidor DNS con Bind9 en tu servidor Linux

Los servidores DNS (Sistema de Nombres de Dominio) nos permiten llegar a una determinada dirección IP a partir de un nombre de dominio, de esta forma, podremos acceder a diferentes webs poniendo su nombre de dominio directamente en la barra de direcciones del navegador web. También tenemos la posibilidad de montar un servidor DNS en la red local doméstica o profesional, para llegar a los diferentes equipos de la red local a través de un nombre de dominio en concreto, sin necesidad de recordar siempre las direcciones IP privadas. Hoy en RedesZone os vamos a enseñar cómo podemos configurar un servidor DNS en un servidor Linux usando Bind9, el servidor DNS más popular y utilizado.

¿Qué es Bind?

Bind, o también conocido como Berkeley Internet Name Domain, es un software que se encarga de realizar la tarea de servidor DNS. Bind es actualmente un estándar, y es utilizado ampliamente en sistemas operativos Linux y también en Unix, por tanto, si tienes un servidor basado en Linux o Unix y necesitas un servidor DNS para gestionar las consultas de la red local, entonces Bind es lo que debes utilizar. La versión actual de Bind es la versión Bind9, y es la que se utiliza habitualmente en todos los servidores, las versiones anteriores se consideran inseguras y «deprecated», por lo que no es recomendable utilizarlas.

Bind no sustituye a servidores DNS como los que podemos usar de Google (8.8.8.8), Cloudflare (1.1.1.1) u otros, sino que se complementa con ellos. Los clientes de la red local tendrán como servidor DNS el servidor Bind que configuremos en un servidor Linux, posteriormente, en este Bind podremos configurar diferentes reglas para llegar a equipos locales a través de sus direcciones IP privadas. Si un cliente de la red local, realiza una petición DNS a una web de Internet, lógicamente el servidor DNS no tendrá en su base de datos todas las direcciones IP de Internet, en este caso, se configuran unos servidores DNS públicos para hacer frente a estas solicitudes, reenviando el servidor con Bind la petición y automáticamente se la devolveremos al cliente que ha realizado la petición.

La versión que se utiliza actualmente es Bind 9, fue escrito desde cero para evitar problemas de las versiones anteriores, además, incluye características muy importantes como DNSSEC para proporcionar seguridad a los dominios haciendo uso de criptografía, también incluye mejoras en el procesamiento en paralelo de diferentes consultas DNS, dispone de compatibilidad completa para redes IPv6 y mucho más. Por supuesto, esta última versión de Bind dispone de mejoras en la seguridad muy importantes, de esta forma, estaremos protegidos frente a los posibles ataques que podían ocurrir en las versiones anteriores.

Requisitos previos antes de instalar Bind

Antes de empezar con la configuración del servidor DNS con Bind9 en nuestro sistema operativo, es recomendable poner IP fija en nuestro servidor, de lo contrario, si el servidor DHCP cambia nuestra dirección IP, los clientes de la red local perderán el acceso a nuestro servidor DNS porque no estarán «apuntando» a nuestra dirección IP privada. Para poner IP fija tenemos dos posibilidades:

- Configurar el Static DHCP en el router/firewall que tengamos, poniendo nuestra dirección MAC de la tarjeta de red y la dirección IP que queramos que obtenga siempre.

- Configurar de forma estática nuestro servidor Linux, en este caso, el servidor DHCP del router/firewall debería tener un rango de DHCP que esté fuera de nuestra dirección IP privada que pongamos fija.

Para configurar de forma estática una dirección IP en Linux, tenemos que editar el archivo de configuración «/etc/network/interfaces» y poner lo siguiente:

auto lo

iface lo inet loopback

auto ens33

iface eth0 inet static

address 192.168.1.2

netmask 255.255.255.0

gateway 192.168.1.1

dns-nameservers 192.168.1.2

A continuación, tenemos que reiniciar el servicio para aplicar los cambios correctamente (si hemos cambiado la IP que tenemos actualmente):

sudo service networking restart

Una vez que nuestra dirección IP de la red local sea fija, ya podremos instalar Bind.

Instalación de Bind en Linux y puesta en marcha

Lo primero que tenemos que hacer para configurar un servidor DNS (bind) en Linux es instalarlo desde los repositorios, nosotros vamos a instalar tanto el servidor DNS de Bind9 como también los paquetes sugeridos por el sistema operativo Debian, por tanto, deberemos poner en consola lo siguiente:

sudo apt install bind9 bind9-doc resolvconf python-ply-doc

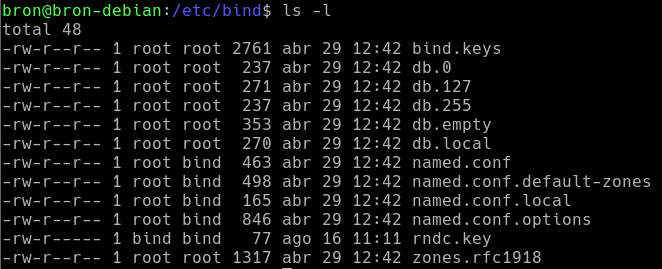

Una vez que hayamos instalado todos los paquetes anteriores, tenemos que irnos al directorio del programa, que es donde tendremos que empezar a configurar los archivos necesarios:

Es recomendable acceder a este directorio como root (sudo su) para no tener problemas de permisos denegados cuando copiemos ficheros o modifiquemos los ya existentes, si hacemos un «ls -l» para listar todos los archivos que tenemos aquí, veremos lo siguiente:

Tal y como podéis ver, disponemos de una gran cantidad de archivos de configuración diferentes, cada uno de ellos está orientado específicamente a una tarea, en la documentación oficial de Bind9 podéis encontrar para qué sirve cada uno de ellos. Vamos a suponer a partir de ahora que siempre estás en modo super usuario (root) para editar o copiar los archivos sin restricciones.

Configurar los forwarders de Bind usando servidores DNS públicos

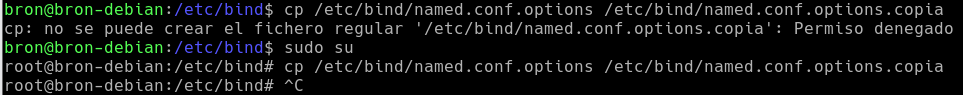

Lo primero que vamos a hacer es configurar unos servidores DNS de forwarding, es decir, los servidores DNS públicos para reenviar las consultas de cara a Internet. El archivo de configuración que se encarga de esta tarea es «named.conf.options», lo primero que hacemos es realizar una copia de seguridad del archivos, por si lo editamos mal y todo deja de funcionar:

cp /etc/bind/named.conf.options /etc/bind/named.conf.options.copia

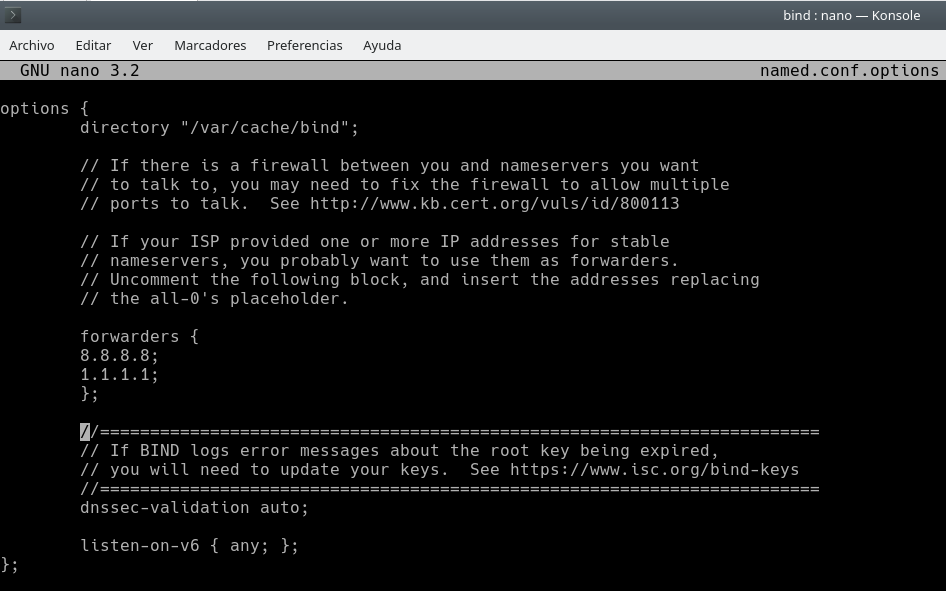

Ahora editamos el fichero añadiendo los servidores DNS en la sección de forwarders, tal y como podéis ver aquí:

Quedaría de la siguiente forma:

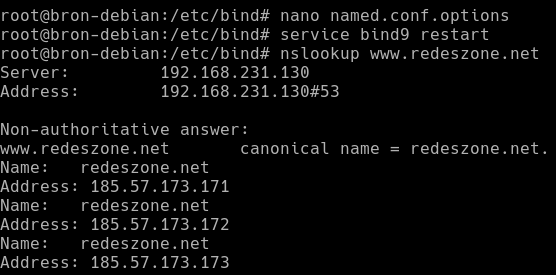

Una vez que lo hayamos modificado, reiniciamos el servicio de Bind9 para comprobar que todo funciona correctamente y no devuelve ningún error:

sudo service bind9 restart

Ahora vamos a comprobar si están funcionando correctamente, para ello, ejecutamos un comando nslookup, y deberíamos ver que nuestro servidor DNS ha resuelto un dominio correctamente, en nuestro caso la dirección IP del servidor es la 192.168.231.130:

Una vez que tenemos configurado Bind para reenviar a los DNS públicos las resoluciones de las webs de Internet, vamos a ver cómo configurar para resolver dominios internos.

Configurar Bind para resoluciones locales

El archivo de configuración que debemos configurar ahora es named.conf.local, es recomendable realizar una copia de seguridad por si algo sale mal a la hora de configurarlo, para ello ejecutamos:

cp /etc/bind/named.conf.local /etc/bind/named.conf.local.copia

Una vez que hayamos realizado la copia de seguridad, tendremos que editar el arcihvo de configuración named.conf.local para proceder con la configuración. En este archivo de configuración tendremos que poner la zona a la que hacemos referencia, y también el archivo de configuración de bind que tiene todas las configuraciones, por tanto, podríamos dejarlo así:

zone «redlocal.com» <

type master;

file «/etc/bind/db.redlocal»;

>;

Es importante que el «file» haga referencia al fichero de configuración que importamos y que vamos a configurar ahora mismo.

Ahora tenemos que copiar la base de datos que tenemos en «db.local» darle el nombre de «db.redlocal» que hemos definido en el fichero anterior.

cp /etc/bind/db.local /etc/bind/db.redlocal

Ahora editamos este fichero de configuración que viene por defecto con mucha información, y lo adaptamos a nuestros intereses.

Lo primero que tenemos que hacer es modificar el SOA que viene en la parte superior por el nombre de dominio que hemos elegido de forma local, en este caso, sería «red.redlocal.com», después editaremos el fichero de configuración general con los dominios y subdominios que nosotros queramos. Nuestro archivo de configuración quedaría de la siguiente forma:

;

; BIND data file for local loopback interface

;

$TTL 604800

@ IN SOA ns1.redlocal.com. root.red.redlocal.com. (

2 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns1.redlocal.com.

@ IN A 192.168.231.130

ns1 IN A 192.168.231.130

router IN A 10.11.1.1

pc1 IN A 10.11.1.2

Una vez que hemos guardado el fichero de configuración, comprobamos la sintaxis con el siguiente comando:

named-checkzone redlocal.com /etc/bind/db.redlocal

Ahora reiniciamos el proceso bind con el siguiente comando:

sudo service bind9 restart

Ya tenemos todo listo para empezar la batería de pruebas y comprobar que lo hemos hecho todo bien. Para comprobar que todo funciona bien, deberemos ejecutar los siguientes comandos:

Nos mostrará lo siguiente, la dirección IP del router:

root@bron-debian:/etc/bind# host router.redlocal.com

router.redlocal.com has address 10.11.1.1

También podremos hacer lo mismo con PC1:

root@bron-debian:/etc/bind# host pc1.redlocal.com

pc1.redlocal.com has address 10.11.1.2

Una vez que hemos conseguido resolver los dominios locales correctamente, devolviéndonos la dirección IP correspondiente, podemos hacer un ping sin problemas vía dominio:

root@bron-debian:/etc/bind# ping router.redlocal.com

PING router.redlocal.com (10.11.1.1) 56(84) bytes of data.

64 bytes from 10.11.1.1 (10.11.1.1): icmp_seq=1 ttl=128 time=0.413 ms

64 bytes from 10.11.1.1 (10.11.1.1): icmp_seq=2 ttl=128 time=0.401 ms

^C

— router.redlocal.com ping statistics —

2 packets transmitted, 2 received, 0% packet loss, time 28ms

rtt min/avg/max/mdev = 0.401/0.407/0.413/0.006 ms

Ahora vamos a configurar la resolución inversa de dominios.

Resolución inversa de dominios

Ahora vamos a configurar el servidor DNS para que resuelva dominios a la inversa, poniendo la dirección IP y que nos diga a qué dominio pertenece dicha dirección IP. Para conseguir nuestro objetivo, deberemos añadir al fichero /etc/bind/named.conf.local que utilizamos anteriormente las líneas siguientes:

zone «192.in-addr.arpa» <

type master;

file «/etc/bind/db.192»;

>;

También deberemos copiar el archivo de configuración por defecto para editarlo. A partir del archivo db.127 creamos el db.192:

cp /etc/bind/db.127 /etc/bind/db.192

Una vez que lo hemos creado, basta con editarlo con la siguiente información:

;

; BIND reverse data file for local loopback interface

;

$TTL 604800

@ IN SOA ns1.redlocal.com. root.red.redlocal.com. (

1 ; Serial

604800 ; Refresh

86400 ; Retry

2419200 ; Expire

604800 ) ; Negative Cache TTL

;

@ IN NS ns1.redlocal.com.

ns1 IN A 192.168.231.130

130.231.168 IN PTR redlocal.com

Una vez que hemos guardado el fichero de configuración, comprobamos la sintaxis con el siguiente comando:

named-checkzone 192.168.231.130 /etc/bind/db.192

Nos debería salir algo como esto:

named-checkzone 168.192.in-addr.arpa db.192

zone 168.192.in-addr.arpa/IN: loaded serial 1

OK

Ahora reiniciamos el proceso bind con el siguiente comando:

sudo service bind9 restart

Y comprobamos que ha funcionado correctamente:

Esperamos que os haya servido de ayuda este completo tutorial de Bind para montar vuestro propio servidor DNS localmente.

Источник

Instalar, configurar y mantener el servidor DNS de Linux

El DNS (Sistema de nombres de dominio) es un sistema de nombres para computadoras, el servicio que hace eso se llama servidor DNS, el cual traduce una dirección IP a una dirección legible por humanos. Este proceso es la columna vertebral de Internet y un servicio muy importante en para tu servidor, por lo que, a partir de ese punto, discutiremos acerca del servidor DNS o específicamente el servidor DNS de Linux, cómo instalarlo, configurarlo y hacerle mantenimiento.

Tabla de contenidos

Elarchivo/etc/hosts

Sin la necesidad de un servidor DNS, cada sistema tendrá que mantener su propia copia de la tabla de los nombres de host y sus direcciones IP.

En los sistemas Linux, esta tabla es el archivo /etc/hosts.

Entonces, incluso si no tienes un servidor DNS o el servidor DNS no está disponible, este archivo puede traducir las direcciones IP a nombres utilizando el archivo /etc/hosts.

Eso significa que el sistema consultará este archivo primero antes de ir al servidor DNS y, si encuentras el dominio, lo traducirás sin ir a ningún servidor DNS.

Intenta editar /etc/hosts y escribe lo siguiente:

Luego ve a tu navegador y escriba google.com y ve los resultados. Si tienes instalado un servidor Apache en tu sistema y tu servidor local se está ejecutando, mostrará la página de índice del servidor local en lugar de la página de google.

Puedes traducir google.com a cualquier otra dirección IP de cualquier sitio y ver el resultado para asegurarte.

Entonces, lo qué está haciendo este archivo es traducir direcciones IP a nombres, pero para la red conectada en que está conectado el servidor. ¿Qué sucedería entonces con las redes externas y cómo se pueden mantener todos estos registros para todos los sistemas?

¿Todos gestionarán su propio archivo / etc / hosts y lo actualizarán ellos mismos? Por supuesto no.

Nombres de dominio

Cuando visitas un sitio web, escribes el FQDN (nombre de dominio completo) o el nombre de dominio de esta manera: likegeeks.com o www.google.com

Cada dominio consta de componentes de dominio, el punto separa estos componentes.

El texto com es el componente de dominio de nivel superior y google es el componente de dominio de segundo nivel y www es el componente de dominio de tercer nivel

En realidad, cuando visitas cualquier sitio web, el navegador agrega silenciosamente un punto al final, pero no visible para, por lo que el dominio real seria www.google.com. Observa el punto después de .com, este punto se llama dominio raíz.

¿Pero, por qué se agrega este dominio raíz o el punto?

Debido a que este punto es servido por los servidores de nombres raíz. Al momento de este post, hay 13 servidores de nombres de raíz en el mundo, puedes pensar en ellos como el cerebro de Internet, si se APAGAN el mundo estará sin Internet.

Porque tal vez un terremoto o un desastre natural ocurra en un lugar del mundo puede destruir un servidor raíz para que los demás sirvan hasta que el servidor dañado vuelva a estar en línea.

Esos servidores de nombre raíz se nombran así: a.root-server.net, b.root-server.net, y así sucesivamente.

Nombres de dominio de nivel superior (TLD)

Nosotros vi un componente de dominio de nivel superior, el dominio com.

Los dominios de nivel superior (TLD) se dividen en categorías basadas en aspectos geográficos o funcionales.

Hay más de 800 dominios de nivel superior en la web al momento de escribir esta publicación.

Las categorías de dominios de nivel superior son:

- Dominios de nivel superior genérico como (.org, .com, .net. Edu y así sucesivamente).

- Dominios de nivel superior de código de país como (.us, .ca, etc.) correspondientes a los códigos de país para los Estados Unidos y Canadá, respectivamente.

- Los nuevos dominios de nivel superior de marcas como (.Linux, .Microsoft, .CompanyNamey así sucesivamente).

- Dominios de nivel superior de infraestructuracomo dominio

Subdominios

Cuando visitas un sitio web como mail.google.com, el correo aquí es un subdominio de google.com.

Solo los servidores de nombres de mail.google.com conocen todos los hosts que existen debajo de él, por lo que google responde si hay un subdominio de correo o no, los servidores de nombres raíz no tienen ni idea de eso.

Tipos de servidores DNS

Hay tres tipos de servidores DNS:

- Servidores DNS primarios: Contienen los archivos de configuración del dominio y responden a las consultas DNS.

- Servidor DNS secundario: funcionan como una copia de seguridad y distribución de carga.Los servidores primarios conocen la existencia de los servidores de nombres secundarios y les envían actualizaciones.

- Almacenamiento en caché del servidor DNS: lo único que hacen es almacenar en caché las respuestas DNS para que no tengas que volver a preguntar al servidor DNS principal o secundario.Puedes hacer que tu sistema funcione fácilmente como un servidor de almacenamiento en caché, como veremos más adelante en esta publicación.

Configurando el servidor DNS de Linux

Hay muchos paquetes en Linux que implementan la funcionalidad DNS, pero nos enfocaremos en el servidor DNS BIND. Este se usa en la mayoría de los servidores DNS de todo el mundo.

Si utilizas una distribución basada en Red Hat como CentOS, puede instalar el paquete así:

O en sistemas basados en Debian como Ubuntu:

Una vez completada la instalación, puede iniciar el servicio y habilitarlo para que se ejecute en el momento del inicio.

Configurando BIND

La configuración del servicio se encuentra en el archivo /etc/named.conf.

Hay algunas sentencias que BIND utiliza en un archivo como:

options utilizado para la configuración global de BIND.

logging qué se puede registrar y qué se puede ignorar. Te recomiendo que revises el servidor syslog de Linux.

zone define la zona DNS.

include para incluir otro archivo en named.conf.

Desde la sentencia opciones, puedes ver que el directorio de trabajo para BIND es el directorio

La declaración de zona le permite definir una zona DNS.

Como el dominio google.com que también tiene subdominios como mail.google.com y analytics.google.com y otros subdominios.

Cada uno de estos tres (el dominio y los subdominios) tiene una zona definida por sentencia zone.

Definiendo una zona primaria

Sabemos por los tipos de servidor DNS que hay servidores DNS primarios, secundarios y de caché.

Los primarios y secundarios se consideran igualmente autoritativos en sus respuestas, a diferencia del servidor de almacenamiento en caché.

Para definir una zona primaria en el archivo

puedes utilizar la siguiente sintaxis:

El archivo que contiene la información de la zona se encuentra en el directorio /var/named, ya que este es el directorio de trabajo que conocemos de las opciones.

Ten en cuenta que el software del servidor o el panel de alojamiento crea automáticamente este archivo con este nombre, de modo que si tu dominio es example.org, el archivo será /var/named/example.org.db.

El tipo es master, lo que significa que esta es una zona primaria.

Definición de una zona secundaria

Es igual que la definición de una zona primaria con pocos cambios.

En las zonas secundarias, el dominio es el mismo que en las primarias y el tipo slave aquí significa que esta es una zona secundaria, la opción de masters para enumerar las direcciones IP del servidor de nombres primarios y finalmente, el archivo es la ruta de acceso de los archivos de zona primarios.

Definición de una zona de almacenamiento en caché

Es necesario, pero no obligatorio tener una zona de almacenamiento en caché, de manera que disminuyas las consultas al servidor DNS.

Para definir una zona de almacenamiento en caché, necesitas definir tres secciones de zona, la primera es la siguiente:

La primera línea contiene un punto que son los servidores de nombres raíz. El tipo hint; significa una entrada en la zona de caché y el archivo ” root.hints ” ; especifica el archivo que contiene los servidores raíz (el servidor de nombre de raíz 13). Puedes obtener el último servidor de nombres raíz de http://www.internic.net/zones/named.root

La segunda zona es definida en el archivo/etc/named.rfc1912.zones e incluida en /etc/named.conf a través de la directiva include que ya está incluida por defecto.

La tercera zona define la búsqueda inversa para el localhost.

Poner estas tres zonas en /etc/named.conf hará que tu sistema funcione como un servidor DNS de almacenamiento en caché. Ahora debes escribir el contenido de los archivos a los que se hace referencia como likegeeks.com.db, localhost.db y 127.0.0.rev

Estos archivos contienen los tipos de registros DNS para cada zona con algunas opciones. Entonces, ¿qué son esos tipos de registros DNS y cómo están escritos?

Tipos de registros DNS

Los archivos de la base de datos consisten en tipos de registros como SOA, NS, A, PTR, MX, CNAME y TXT.

Empecemos entonces con cada tipo de registro y veamos cómo está escrito.

SOA: inicio del registro de autoridad

El registro SOA describe las entradas DNS del sitio con el siguiente formato:

La primera línea comienza con el dominio example.com. y termina con un punto. Es lo mismo que la definición de zona en el archivo /etc/named.conf .

Ten en cuenta que los archivos de configuración de DNS son extremadamente exigentes.

La palabra IN significa registro de Internet.

La palabra SOA significa registro de inicio de autoridad.

El ns1. example.com. es el servidor de nombres de dominio.

mail.host.com. es el correo electrónico del administrador de dominio. Puedes observar que no hay signo @ y se reemplaza con un punto, y hay un punto final.

La línea 2 es el número de serie que se utiliza para informar al servidor de nombres la hora de actualización del archivo, por lo que, si realizas un cambio en los datos de la zona, debes incrementar este número. El número de serie tiene el formato YYYYMMDDxx donde xx comienza 00.

La línea 3 es la frecuencia de actualización en segundos. Indica la frecuencia con que los servidores DNS secundarios deben consultar el servidor principal para buscar actualizaciones.

La línea 4 es la tasa de reintento en segundos. Este es el tiempo que demora el servidor DNS secundario después de intentar conectarse al servidor DNS primario y no puede alcanzarlo. El número especificado de intentos de segundos.

La línea 5 es la directiva de vencimiento. Si el servidor secundario no puede conectarse al servidor primario para una actualización, debe descartar el valor después de la cantidad especificada de segundos.

La línea 6 dice que los servidores de almacenamiento en caché no pueden conectarse al servidor DNS primario, esperan antes de que caduque una entrada, esta línea define el tiempo de espera.

NS: registros del servidor de nombres

Puedes utilizar los registros del servidor NS para especificar los servidores de nombres para una zona.

Puedes escribir registros NS de esta manera:

No es necesario tener 2 registros NS, pero se prefiere tener servidores de nombres de respaldo.

Ay AAAA: Registros de direcciones

El registro A mapea el nombre un host a una dirección IP:

Si tienes un host en support.example.com en la dirección 192.168.1.5, puedes escribir la sintaxis como en el ejemplo anterior.

Nota: el host está escrito sin un punto.

PTR: registros de puntero

El registro PTR es para hacer la resolución de nombre inversa, les da una dirección IP y devuelve el nombre de host.

Esto es lo contrario de lo que hace el registro A.

Aquí tecleamos el nombre de host completo con punto y final.

MX: Registros de intercambio de correo

El registro MX habla de los archivos del servidor de correo.

El dominio termina con un punto, el número 10 es la importancia del servidor de correo, si tiene varios servidores de correo, el número menor es el menos importante.

CNAME: Registros de nombres canónicos

Los registros CNAME son como accesos directos para nombres de host.

Supongamos que tienes un sitio que tiene un nombre de host de lo que sea –bignameis.example.com y dado que el sistema es un servidor web, se puede crear un alias de registro www o CNAME para el host.

Puedes crear un registro CNAME para crear el nombre www.example.com:

La primera línea le dice al servidor DNS acerca de la ubicación del alias, la segunda línea crea el alias que apunta a www.

Registros TXT

Puedes poner cualquier texto en los registros TXT, como tu información de contacto o cualquier otra información que desees que las personas conozcan cuando consulten tu servidor DNS.

Además, puede utilizar el registro RP para poner la información de contacto:

Also, you can use the RP record to put the contact information.

Valor TTL del DNS

En /etc/named.conf en la parte superior hay una entrada $TTL.

Esta entrada informa a BIND sobre el tiempo de vida de cada registro individual.

Toma un valor en segundos como 14400 segundos (4 horas), por lo que los servidores DNS almacenarán en caché su zona hasta cuatro horas y luego consultarán al servidor DNS nuevamente.

Puedes bajar el valor, pero el valor predeterminado correcto. A menos que sepas lo que estás haciendo.

Captura de errores de configuración

Cuando escribes tus archivos de zona, tal vez olvida un punto o espacio o cualquier otro error.

Puedes diagnosticar errores del servidor DNS de Linux desde el log. El servicio BIND a través de mensajes de error en /var/log/messages almacena errores, puedes utilizar el comando tail para ver el registro de errores en tiempo real usando la opción -f.

Por lo tanto, cuando escribes un archivo de zona o modifica /etc/named.config y reinicias tu servicio, puedes identificar fácilmente el error en el registro.

Comando Host

Después de haber agregado o modificado tus registros con éxito, puedes utilizar el comando hosts para ver si tu host se resolvió correctamente.

Si le das un hostname, responderá con las direcciones IP correspondientes.

Además, puedes realizar búsquedas inversas.

Puedes revisar la publicación comando host y dig

ComandoWhois

El comando whois se usa para obtener los detalles del propietario del dominio.

Además, las direcciones de correo electrónico del propietario y los números de teléfono de contacto.

Elcomandorndc

La herramienta rndc se puede utilizar para administrar el servidor de nombres de forma segura.

Puedes verificar el estado del servidor DNS de Linux de esta manera:

Además, si realizas un cambio en cualquiera de los archivos de zona, puede volver a cargar el servicio sin reiniciar el servicio nombrado.

Aquí recargamos el archivo de zona example.com.

Puedes volver a cargar todas las zonas así:

O tal vez agregar nuevas zonas o cambiar la configuración del servicio, luego puedes volver a cargar la configuración de esta manera:

Resolver del DNS de Linux

Hemos visto cómo funciona un servidor DNS de Linux y cómo configurarlo. La otra parte es el cliente que se está comunicando con el servidor DNS.

El cliente es el resolver, puedes verificar el archivo de configuración /etc/resolv.conf

En las distribuciones basadas en Debian, puedes verificar el directorio /etc/resolvconf/resolv.conf.d/.

El archivo /etc/resolv.conf contiene los servidores DNS locales que usa el sistema.

La primera línea es usada para el dominio de búsqueda predeterminado, y la segunda línea indica la dirección IP del servidor de nombres.

Puede utilizar tu propio servidor DNS una vez que ejecutes tu servicio BIND, simplemente escríbelo en el archivo resolv.conf .

Trabajar con el servidor DNS de Linux es bastante fácil. Espero que la publicación te sea útil y fácil.

Источник