- Service Accounts

- Overview

- Standalone managed service accounts

- Software requirements

- Group managed service accounts

- Practical applications

- Software requirements

- Virtual accounts

- Software requirements

- See also

- Локальные учетные записи Local Accounts

- О локальных учетных записях пользователей About local user accounts

- Учетные записи локальных пользователей по умолчанию Default local user accounts

- Учетная запись администратора Administrator account

- Гостевая учетная запись Guest account

- Учетная запись HelpAssistant (установленная с сеансом удаленной помощи) HelpAssistant account (installed with a Remote Assistance session)

- DefaultAccount DefaultAccount

- Использование Windows defaultAccount How Windows uses the DefaultAccount

- Как создается defaultAccount на контроллерах домена How the DefaultAccount gets created on domain controllers

- Рекомендации по управлению учетной записью по умолчанию (DSMA) Recommendations for managing the Default Account (DSMA)

- Учетные записи локальной системы по умолчанию Default local system accounts

- SYSTEM SYSTEM

- NETWORK SERVICE NETWORK SERVICE

- ЛОКАЛИЗОВАННАЯ СЛУЖБА LOCAL SERVICE

- Управление учетной записью локальных пользователей How to manage local user accounts

- Ограничение и защита локальных учетных записей с помощью административных прав Restrict and protect local accounts with administrative rights

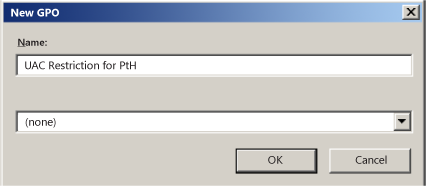

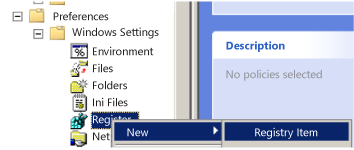

- Соблюдение локальных ограничений учетной записи для удаленного доступа Enforce local account restrictions for remote access

- Отказ от логотипа сети для всех учетных записей локального администратора Deny network logon to all local Administrator accounts

- Создание уникальных паролей для локальных учетных записей с административными правами Create unique passwords for local accounts with administrative rights

- См. также See also

Service Accounts

Applies to

- Windows 10

- Windows Server 2016

This topic for the IT professional explains group and standalone managed service accounts, and the computer-specific virtual computer account, and it points to resources about these service accounts.

Overview

A service account is a user account that is created explicitly to provide a security context for services running on Windows Server operating systems. The security context determines the service’s ability to access local and network resources. The Windows operating systems rely on services to run various features. These services can be configured through the applications, the Services snap-in, or Task Manager, or by using Windows PowerShell.

This topic contains information about the following types of service accounts:

Standalone managed service accounts

A managed service account is designed to isolate domain accounts in crucial applications, such as Internet Information Services (IIS), and eliminate the need for an administrator to manually administer the service principal name (SPN) and credentials for the accounts.

To use managed service accounts, the server on which the application or service is installed must be running at least Windows ServerВ 2008В R2. One managed service account can be used for services on a single computer. Managed service accounts cannot be shared between multiple computers, and they cannot be used in server clusters where a service is replicated on multiple cluster nodes. For this scenario, you must use a group managed service account. For more information, see Group Managed Service Accounts Overview.

In addition to the enhanced security that is provided by having individual accounts for critical services, there are four important administrative benefits associated with managed service accounts:

You can create a class of domain accounts that can be used to manage and maintain services on local computers.

Unlike domain accounts in which administrators must reset manually passwords, the network passwords for these accounts are automatically reset.

You do not have to complete complex SPN management tasks to use managed service accounts.

Administrative tasks for managed service accounts can be delegated to non-administrators.

Software requirements

Managed service accounts apply to the Windows operating systems that are designated in the Applies To list at the beginning of this topic.

Group managed service accounts

Group managed service accounts are an extension of the standalone managed service accounts, which were introduced in Windows ServerВ 2008В R2. These are managed domain accounts that provide automatic password management and simplified service principal name (SPN) management, including delegation of management to other administrators.

The group managed service account provides the same functionality as a standalone managed service account within the domain, but it extends that functionality over multiple servers. When connecting to a service that is hosted on a server farm, such as Network Load Balancing, the authentication protocols that support mutual authentication require all instances of the services to use the same principal. When group managed service accounts are used as service principals, the Windows Server operating system manages the password for the account instead of relying on the administrator to manage the password.

The Microsoft Key Distribution Service (kdssvc.dll) provides the mechanism to securely obtain the latest key or a specific key with a key identifier for an Active Directory account. This service was introduced in Windows Server 2012, and it does not run on previous versions of the Windows Server operating system. The Key Distribution Service shares a secret, which is used to create keys for the account. These keys are periodically changed. For a group managed service account, the domain controller computes the password on the key that is provided by the Key Distribution Services, in addition to other attributes of the group managed service account.

Practical applications

Group managed service accounts provide a single identity solution for services running on a server farm, or on systems that use Network Load Balancing. By providing a group managed service account solution, services can be configured for the group managed service account principal, and the password management is handled by the operating system.

By using a group managed service account, services or service administrators do not need to manage password synchronization between service instances. The group managed service account supports hosts that are kept offline for an extended time period and the management of member hosts for all instances of a service. This means that you can deploy a server farm that supports a single identity to which existing client computers can authenticate without knowing the instance of the service to which they are connecting.

Failover clusters do not support group managed service account s. However, services that run on top of the Cluster service can use a group managed service account or a standalone managed service account if they are a Windows service, an App pool, a scheduled task, or if they natively support group managed service account or standalone managed service accounts.

Software requirements

Group managed service accounts can only be configured and administered on computers running at least Windows Server 2012, but they can be deployed as a single service identity solution in domains that still have domain controllers running operating systems earlier than Windows Server 2012. There are no domain or forest functional level requirements.

A 64-bit architecture is required to run the Windows PowerShell commands that are used to administer group managed service accounts.

A managed service account is dependent on encryption types supported by Kerberos. When a client computer authenticates to a server by using Kerberos protocol, the domain controller creates a Kerberos service ticket that is protected with encryption that the domain controller and the server support. The domain controller uses the account’s msDS-SupportedEncryptionTypes attribute to determine what encryption the server supports, and if there is no attribute, it assumes that the client computer does not support stronger encryption types. The Advanced Encryption Standard (AES) should always be explicitly configured for managed service accounts. If computers that host the managed service account are configured to not support RC4, authentication will always fail.

NoteВ В Introduced in WindowsВ ServerВ 2008В R2, the Data Encryption Standard (DES) is disabled by default. For more information about supported encryption types, see Changes in Kerberos Authentication.

Group managed service accounts are not applicable in Windows operating systems prior to Windows Server 2012.

Virtual accounts

Virtual accounts were introduced in Windows ServerВ 2008В R2 and WindowsВ 7, and are managed local accounts that provide the following features to simplify service administration:

The virtual account is automatically managed.

The virtual account can access the network in a domain environment.

No password management is required. For example, if the default value is used for the service accounts during SQL Server setup on Windows ServerВ 2008В R2, a virtual account that uses the instance name as the service name is established in the format NT SERVICE\ .

Services that run as virtual accounts access network resources by using the credentials of the computer account in the format \ $.

For information about how to configure and use virtual service accounts, see Service Accounts Step-by-Step Guide.

Software requirements

Virtual accounts apply to the Windows operating systems that are designated in the Applies To list at the beginning of this topic.

See also

The following table provides links to additional resources that are related to standalone managed service accounts, group managed service accounts, and virtual accounts.

Локальные учетные записи Local Accounts

Относится к: Applies to

- Windows 10 Windows 10

- WindowsServer2019 Windows Server 2019

- WindowsServer2016 Windows Server 2016

Эта справочная тема для ИТ-специалистов описывает локальные учетные записи пользователей по умолчанию для серверов, в том числе управление этими встроенными учетных записями на сервере-члене или автономных серверах. This reference topic for IT professionals describes the default local user accounts for servers, including how to manage these built-in accounts on a member or standalone server.

О локальных учетных записях пользователей About local user accounts

Локальные учетные записи пользователей хранятся локально на сервере. Local user accounts are stored locally on the server. Этим учетным записям могут быть назначены права и разрешения на определенном сервере, но только на этом сервере. These accounts can be assigned rights and permissions on a particular server, but on that server only. Локальные учетные записи пользователей — это принципы безопасности, которые используются для обеспечения и управления доступом к ресурсам на автономных или серверных членах служб или пользователей. Local user accounts are security principals that are used to secure and manage access to the resources on a standalone or member server for services or users.

В этом разделе описывается следующее: This topic describes the following:

Сведения о главных задачах безопасности см. в см. в руб. For information about security principals, see Security Principals.

Учетные записи локальных пользователей по умолчанию Default local user accounts

Локальные учетные записи по умолчанию — это встроенные учетные записи, созданные автоматически при установке Windows. The default local user accounts are built-in accounts that are created automatically when you install Windows.

После установки Windows локальные учетные записи пользователей по умолчанию не могут быть удалены или удалены. After Windows is installed, the default local user accounts cannot be removed or deleted. Кроме того, локальные учетные записи пользователей по умолчанию не предоставляют доступ к сетевым ресурсам. In addition, default local user accounts do not provide access to network resources.

Локальные учетные записи по умолчанию используются для управления доступом к ресурсам локального сервера на основе прав и разрешений, которые назначены учетной записи. Default local user accounts are used to manage access to the local server’s resources based on the rights and permissions that are assigned to the account. Локальные учетные записи пользователей по умолчанию и локальные учетные записи пользователей, которые вы создаете, находятся в папке «Пользователи». The default local user accounts, and the local user accounts that you create, are located in the Users folder. Папка «Пользователи» расположена в локальной папке «Пользователи и группы» в локальной консоли управления компьютерами Microsoft Management Console (MMC). The Users folder is located in the Local Users and Groups folder in the local Computer Management Microsoft Management Console (MMC). Управление компьютером — это набор административных средств, которые можно использовать для управления одним локальным или удаленным компьютером. Computer Management is a collection of administrative tools that you can use to manage a single local or remote computer. Дополнительные сведения см. в разделе How to manage local accounts later in this topic. For more information, see How to manage local accounts later in this topic.

Локальные учетные записи пользователей по умолчанию описаны в следующих разделах. Default local user accounts are described in the following sections.

Учетная запись администратора Administrator account

Учетная запись локального администратора по умолчанию — это учетная запись пользователя для системного администратора. The default local Administrator account is a user account for the system administrator. На каждом компьютере есть учетная запись администратора**(SID S-1-5-domain -500, отображение имени Администратора). Every computer has an Administrator account (SID S-1-5-domain-500, display name Administrator). Учетная запись администратора — это первая учетная запись, созданная во время установки Windows. The Administrator account is the first account that is created during the Windows installation.

Учетная запись администратора полностью контролирует файлы, каталоги, службы и другие ресурсы на локальном компьютере. The Administrator account has full control of the files, directories, services, and other resources on the local computer. Учетная запись администратора может создавать других локальных пользователей, назначать права пользователей и назначать разрешения. The Administrator account can create other local users, assign user rights, and assign permissions. Учетная запись администратора может контролировать локальные ресурсы в любое время, просто изменяя права и разрешения пользователей. The Administrator account can take control of local resources at any time simply by changing the user rights and permissions.

Учетная запись администратора по умолчанию не может быть удалена или заблокирована, но ее можно переименовать или отключить. The default Administrator account cannot be deleted or locked out, but it can be renamed or disabled.

В Windows 10 и Windows Server 2016 настройка Windows отключает встроенную учетную запись администратора и создает еще одну локализованную учетную запись, которая входит в группу администраторов. In Windows 10 and Windows Server 2016, Windows setup disables the built-in Administrator account and creates another local account that is a member of the Administrators group. Члены групп Администраторы могут запускать приложения с повышенными разрешениями без использования параметра Run as Administrator. Members of the Administrators groups can run apps with elevated permissions without using the Run as Administrator option. Быстрая переключение пользователей является более безопасной, чем использование Runas или высоты для разных пользователей. Fast User Switching is more secure than using Runas or different-user elevation.

Членство в группе учетных записей Account group membership

По умолчанию учетная запись администратора устанавливается в качестве члена группы администраторов на сервере. By default, the Administrator account is installed as a member of the Administrators group on the server. Ограничение числа пользователей в группе Администраторов является наиболее оптимальным, поскольку члены группы Администраторы на локальном сервере имеют разрешения на полный контроль на этом компьютере. It is a best practice to limit the number of users in the Administrators group because members of the Administrators group on a local server have Full Control permissions on that computer.

Учетная запись администратора не может быть удалена или удалена из группы администраторов, но ее можно переименовать. The Administrator account cannot be deleted or removed from the Administrators group, but it can be renamed.

Вопросы безопасности Security considerations

Так как известно, что учетная запись администратора существует во многих версиях операционной системы Windows, лучше отключить учетную запись администратора, если это возможно, чтобы злоумышленникам было труднее получить доступ к серверу или клиенту. Because the Administrator account is known to exist on many versions of the Windows operating system, it is a best practice to disable the Administrator account when possible to make it more difficult for malicious users to gain access to the server or client computer.

Можно переименовать учетную запись Администратора. You can rename the Administrator account. Однако переименованная учетная запись администратора продолжает использовать тот же автоматически назначенный идентификатор безопасности (SID), который может быть обнаружен вредоносными пользователями. However, a renamed Administrator account continues to use the same automatically assigned security identifier (SID), which can be discovered by malicious users. Дополнительные сведения о том, как переименовать или отключить учетную запись пользователя, см. в записи Отключение или активация учетной записи локального пользователя и переименование учетной записи локального пользователя. For more information about how to rename or disable a user account, see Disable or activate a local user account and Rename a local user account.

В качестве наилучшей практики безопасности используйте локализованную (не администратор) учетную запись для регистрации, а затем используйте Run в качестве администратора для выполнения задач, которые требуют более высокого уровня прав, чем стандартная учетная запись пользователя. As a security best practice, use your local (non-Administrator) account to sign in and then use Run as administrator to accomplish tasks that require a higher level of rights than a standard user account. Не используйте учетную запись администратора для регистрации на компьютере, если это не является полностью необходимым. Do not use the Administrator account to sign in to your computer unless it is entirely necessary. Дополнительные сведения см. в программе Run a program with administrative credentials. For more information, see Run a program with administrative credentials.

Для сравнения, в клиентской операционной системе Windows пользователь с локальной учетной записью пользователя, которая имеет права администратора, считается системным администратором клиентского компьютера. In comparison, on the Windows client operating system, a user with a local user account that has Administrator rights is considered the system administrator of the client computer. Первая локализованная учетная запись пользователя, созданная во время установки, помещается в локализованную группу администраторов. The first local user account that is created during installation is placed in the local Administrators group. Однако, когда несколько пользователей работают в качестве локальных администраторов, ИТ-сотрудники не могут контролировать этих пользователей или их клиентские компьютеры. However, when multiple users run as local administrators, the IT staff has no control over these users or their client computers.

В этом случае групповая политика может использоваться для обеспечения безопасных параметров, которые могут автоматически контролировать использование локальной группы администраторов на каждом сервере или клиентских компьютерах. In this case, Group Policy can be used to enable secure settings that can control the use of the local Administrators group automatically on every server or client computer. Дополнительные сведения о групповой политике см. в обзоре групповой политики. For more information about Group Policy, see Group Policy Overview.

Примечание. Note

Пустые пароли не допускаются в версиях, указанных в списке Applies To в начале этой темы. Blank passwords are not allowed in the versions designated in the Applies To list at the beginning of this topic.

Важно. Important

Даже если учетная запись администратора отключена, ее можно использовать для получения доступа к компьютеру с помощью безопасного режима. Even when the Administrator account has been disabled, it can still be used to gain access to a computer by using safe mode. В консоли восстановления или в безопасном режиме учетная запись администратора автоматически включена. In the Recovery Console or in safe mode, the Administrator account is automatically enabled. При возобновлении обычных операций он отключается. When normal operations are resumed, it is disabled.

Гостевая учетная запись Guest account

Учетная запись Гостевой по умолчанию отключена при установке. The Guest account is disabled by default on installation. Учетная запись Гостевой позволяет случайным или разовым пользователям, у которых нет учетной записи на компьютере, временно войти на локальный сервер или клиентский компьютер с ограниченными правами пользователя. The Guest account lets occasional or one-time users, who do not have an account on the computer, temporarily sign in to the local server or client computer with limited user rights. По умолчанию у гостевой учетной записи есть пустой пароль. By default, the Guest account has a blank password. Поскольку учетная запись Гостевой может предоставлять анонимный доступ, это риск безопасности. Because the Guest account can provide anonymous access, it is a security risk. По этой причине следует оставить учетную запись Гостевой учетной записи отключенной, если ее использование не является полностью необходимым. For this reason, it is a best practice to leave the Guest account disabled, unless its use is entirely necessary.

Членство в группе учетных записей Account group membership

По умолчанию гостевая учетная запись является единственным членом группы гостей по умолчанию (SID S-1-5-32-546), которая позволяет пользователю войти на сервер. By default, the Guest account is the only member of the default Guests group (SID S-1-5-32-546), which lets a user sign in to a server. Иногда администратор, в который входит группа администраторов, может настроить пользователя с учетной записью «Гость» на одном или нескольких компьютерах. On occasion, an administrator who is a member of the Administrators group can set up a user with a Guest account on one or more computers.

Вопросы безопасности Security considerations

При включив учетную запись «Гость», выдайте только ограниченные права и разрешения. When enabling the Guest account, only grant limited rights and permissions. По соображениям безопасности учетная запись Гостевой не должна использоваться по сети и быть доступной для других компьютеров. For security reasons, the Guest account should not be used over the network and made accessible to other computers.

Кроме того, гостевой пользователь учетной записи «Гость» не должен просматривать журналы событий. In addition, the guest user in the Guest account should not be able to view the event logs. После включения учетной записи «Гость» необходимо часто отслеживать учетную запись «Гость», чтобы убедиться, что другие пользователи не могут использовать службы и другие ресурсы, например ресурсы, которые были непреднамеренно доступны предыдущему пользователю. After the Guest account is enabled, it is a best practice to monitor the Guest account frequently to ensure that other users cannot use services and other resources, such as resources that were unintentionally left available by a previous user.

Учетная запись HelpAssistant (установленная с сеансом удаленной помощи) HelpAssistant account (installed with a Remote Assistance session)

Учетная запись HelpAssistant — это локализованная учетная запись по умолчанию, включенная при запуске сеанса удаленной помощи. The HelpAssistant account is a default local account that is enabled when a Remote Assistance session is run. Эта учетная запись автоматически отключена, если не ожидается никаких запросов на удаленную помощь. This account is automatically disabled when no Remote Assistance requests are pending.

HelpAssistant — это основная учетная запись, используемая для создания сеанса удаленной помощи. HelpAssistant is the primary account that is used to establish a Remote Assistance session. Сеанс удаленной помощи используется для подключения к другому компьютеру под управлением операционной системы Windows, и он инициировался по приглашению. The Remote Assistance session is used to connect to another computer running the Windows operating system, and it is initiated by invitation. Для получения удаленной помощи пользователь отправляет приглашение с компьютера по электронной почте или в файле лицу, который может оказать помощь. For solicited remote assistance, a user sends an invitation from their computer, through e-mail or as a file, to a person who can provide assistance. После того, как приглашение пользователя на сеанс удаленной помощи будет принято, автоматически создается учетная запись HelpAssistant по умолчанию, чтобы предоставить человеку, который предоставляет помощь, ограниченный доступ к компьютеру. After the user’s invitation for a Remote Assistance session is accepted, the default HelpAssistant account is automatically created to give the person who provides assistance limited access to the computer. Учетная запись HelpAssistant управляется службой диспетчера сеансов помощи удаленным рабочим столам. The HelpAssistant account is managed by the Remote Desktop Help Session Manager service.

Вопросы безопасности Security considerations

К siD-данным, которые относятся к учетной записи HelpAssistant по умолчанию, относятся: The SIDs that pertain to the default HelpAssistant account include:

SID: S-1-5-domain -13, отображение имени Пользователя терминала сервера. SID: S-1-5- -13, display name Terminal Server User. В эту группу входят все пользователи, входившие на сервер с включенной службой удаленного рабочего стола. This group includes all users who sign in to a server with Remote Desktop Services enabled. Обратите внимание, что в Windows Server 2008 службы удаленного рабочего стола называются службами терминалов. Note that, in Windows Server 2008, Remote Desktop Services are called Terminal Services.

SID: S-1-5-domain -14, отображает имя удаленного интерактивного логотипа. SID: S-1-5- -14, display name Remote Interactive Logon. В эту группу входят все пользователи, которые подключаются к компьютеру с помощью удаленного подключения к рабочему столу. This group includes all users who connect to the computer by using a remote desktop connection. Эта группа — подмножество интерактивной группы. This group is a subset of the Interactive group. Маркеры доступа, содержащие удаленный интерактивный sid logon, также содержат интерактивный SID. Access tokens that contain the Remote Interactive Logon SID also contain the Interactive SID.

Для операционной системы Windows Server удаленная помощь является необязательным компонентом, который не устанавливается по умолчанию. For the Windows Server operating system, Remote Assistance is an optional component that is not installed by default. Необходимо установить удаленную помощь, прежде чем она может быть использована. You must install Remote Assistance before it can be used.

Сведения о атрибутах учетной записи HelpAssistant см. в следующей таблице. For details about the HelpAssistant account attributes, see the following table.

Атрибуты учетной записи HelpAssistant HelpAssistant account attributes

| Атрибут Attribute | Значение Value |

|---|---|