- Create user certificate windows

- Что такое Wildcard сертификат

- Как выпустить Wildcard SSL сертификат в Active Directory

- Создание и экспорт сертификатов для VPN-подключений пользователей Generate and export certificates for User VPN connections

- Создание самозаверяющего корневого сертификата Create a self-signed root certificate

- Создание сертификата клиента Generate a client certificate

- Пример 1. сеанс консоли PowerShell по-прежнему открыт Example 1 — PowerShell console session still open

- Пример 2. новый сеанс консоли PowerShell Example 2 — New PowerShell console session

- Экспорт открытого ключа корневого сертификата (.cer) Export the root certificate public key (.cer)

- Экспорт самозаверяющего корневого сертификата и закрытого ключа для его сохранения (необязательно) Export the self-signed root certificate and private key to store it (optional)

- Экспорт сертификата клиента Export the client certificate

Create user certificate windows

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами произвели настройку сети в CentOS 7.4. В сегодняшней публикации я разберу ситуацию, когда вам необходимо выпустить на вашем Windows центре сертификации, сертификат вида Wildcard. Мы поговорим, где применяется такой сертификат. Думаю, что данная информация найдет своего читателя.

Что такое Wildcard сертификат

Ранее я вам рассказывал, что из себя представляют SSL сертификаты и там я описывал принцип работы wildcard, давайте я напомню его определение. Wildcard (Подстановочный сертификат) — это цифровой сертификат, который применяется к домену и всем его поддоменам. Обозначение подстановочного знака состоит из звездочки и точки (*.) перед доменным именем. Сертификаты Secure Sockets Layer ( SSL ) часто используют подстановочные знаки для расширения шифрования SSL для поддоменов. Обычный SSL-сертификат работает на одном домене, например root.pyatilistnik.org. Wildcard SSL сертификат для * .pyatilistnik.org также защищает mail.pyatilistnik.org, vpn.pyatilistnik.org, payment.pyatilistnik.org и т.д.

Распространение одного сертификата на субдомены вместо покупки отдельных сертификатов может сэкономить деньги и упростить администрирование. Недостатком, однако, является то, что если сертификат должен быть отозван на одном поддомене, он должен быть отозван и на всех остальных. Например, если поддомен, такой как payment.pyatilistnik.org, скомпрометирован, то это касается и поддоменов mail и vpn . Приобретение отдельных сертификатов может стоить немного больше и потребовать больше администрирования, но это также гарантирует, что каждый поддомен индивидуально защищен.

Очень часто я встречал использование Wildcard сертификата на разных сайтах, развернутых на IIS, в системах внутреннего документооборота.

Как выпустить Wildcard SSL сертификат в Active Directory

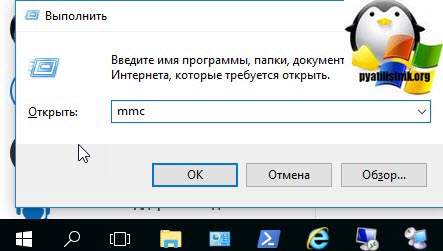

И так у вас есть развернутый домен Active Directory, внутри домена есть инфраструктура по выпуску сертификатов, через Windows роль «Центр Сертификации». Поступила задача выпустить для вашего домена Wildcard SSL сертификат, чтобы использовать его на разных проектах предприятия. Что вы делаете, открываете окно «Выполнить» и пишите там слово mmc.

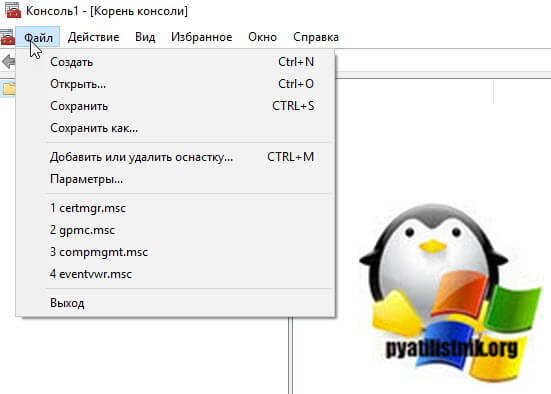

У вас откроется окно для добавления оснасток mmc. Нажмите меню «Файл — Добавить или удалить оснастку«.

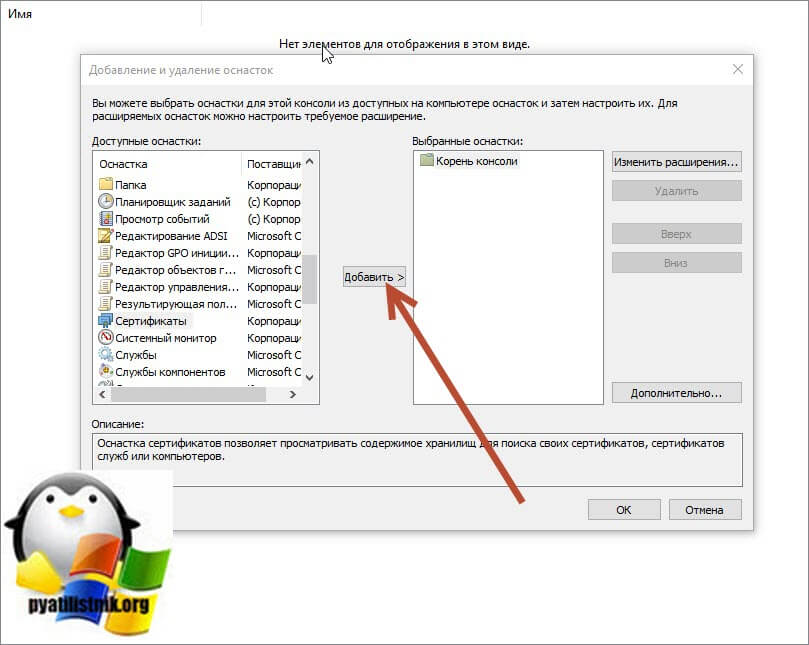

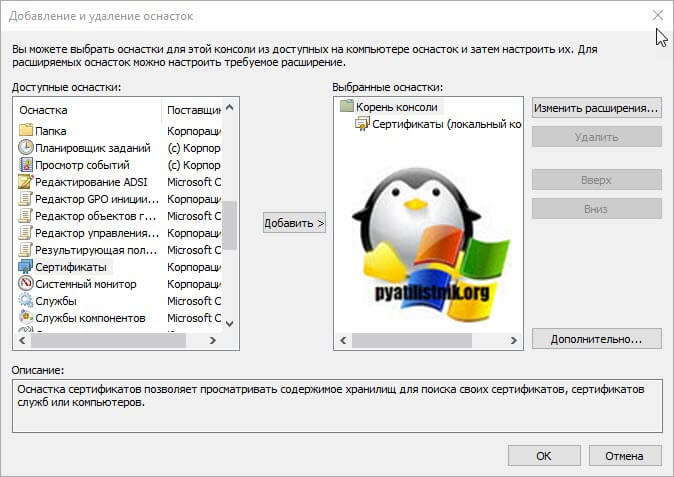

Находим в левом разделе «Доступные оснастки» запись «Сертификаты» и нажимаем «Добавить«.

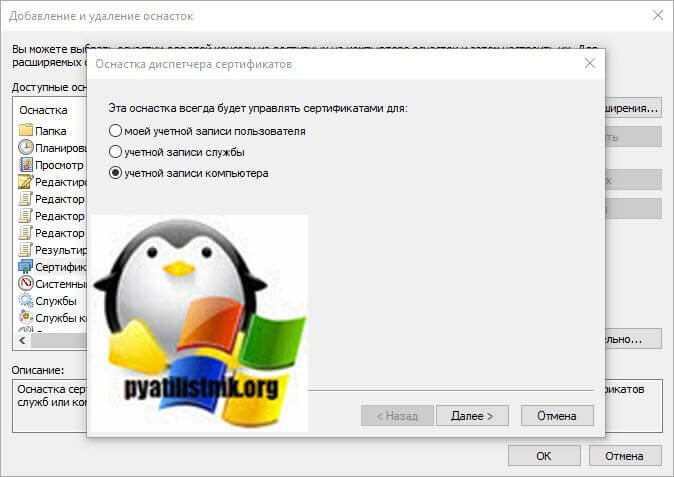

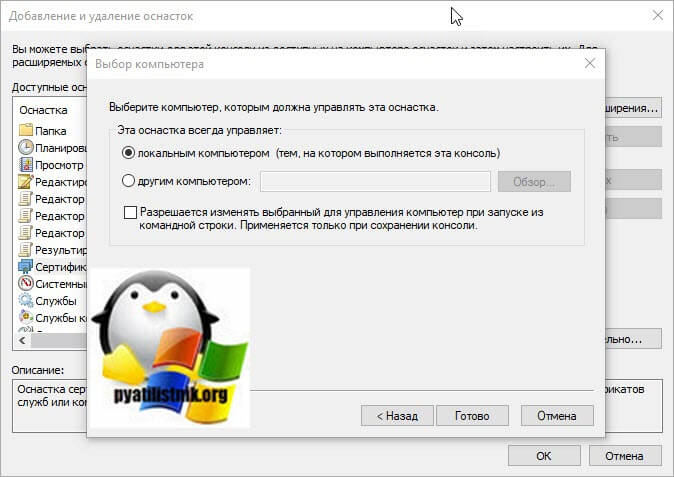

Выбираем пункт «Учетной записи компьютера» и нажимаем далее.

Оставляем, эта оснастка управляет «Локальным компьютером» и нажимаем готово.

Видим, что в корень консоли был добавлен пункт «Сертификаты», нажимаем «Ok».

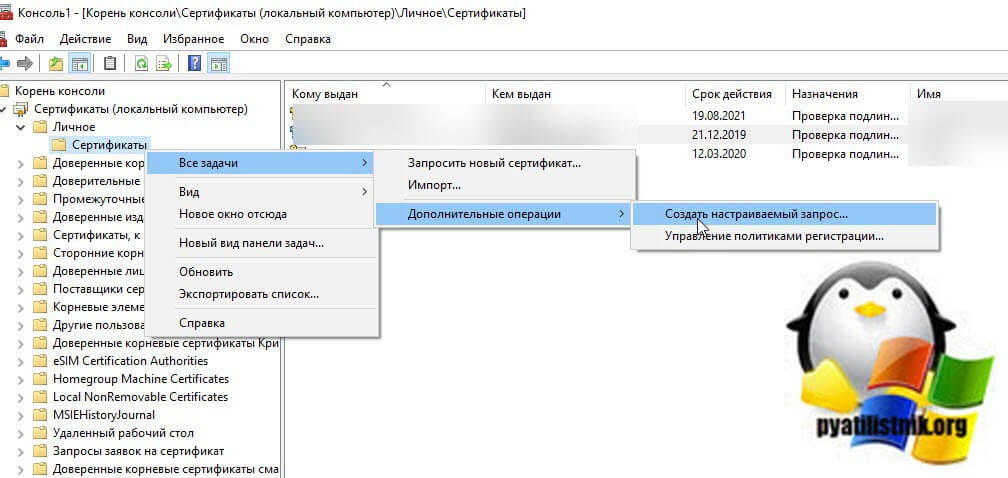

Следующим шагом, переходим в раздел «личное — Сертификаты» и щелкаем по ним правой кнопкой мыши, из контекстного меню выбираем пункт «Все задачи (All Tasks) — Дополнительные операции (Advanced Options) — Создать настраиваемый запрос (Create Custom Request)»

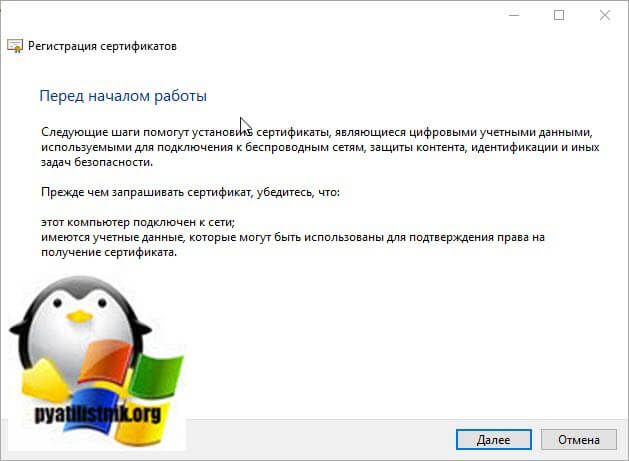

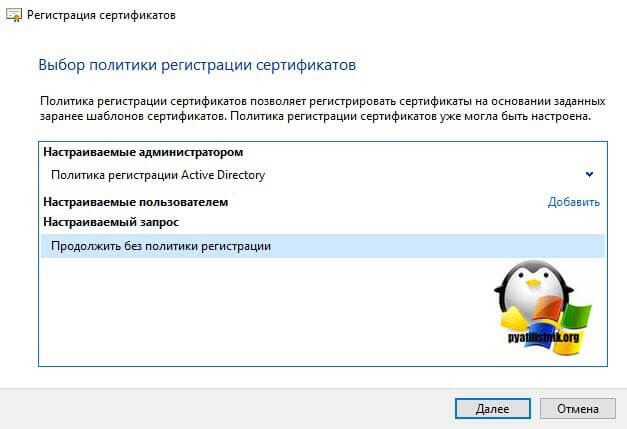

У вас откроется мастер регистрации сертификатов, на первом экране просто нажимаем «Далее«.

В выборе политики регистрации сертификатов выбираем пункт «Продолжить без политики регистрации (roceed without enrolment Policy)».

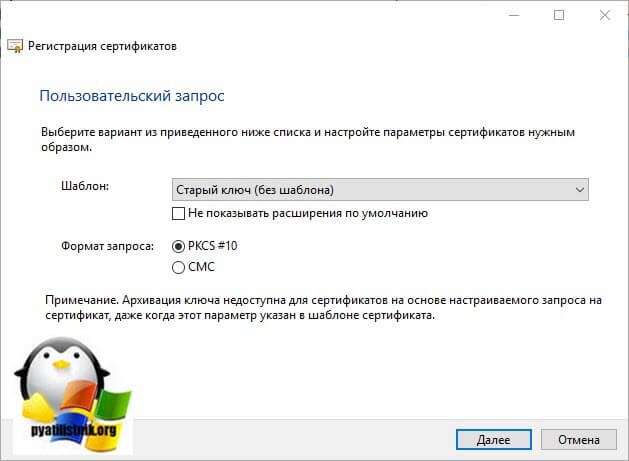

В шаблоне выставляем «Старый ключ (без шаблона)«, формат записи «PKCS#10» и нажимаем далее.

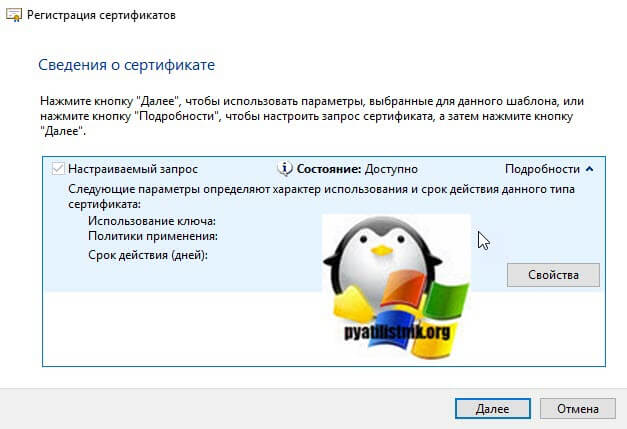

Раскрываем подробности и щелкаем по кнопке «Свойства«.

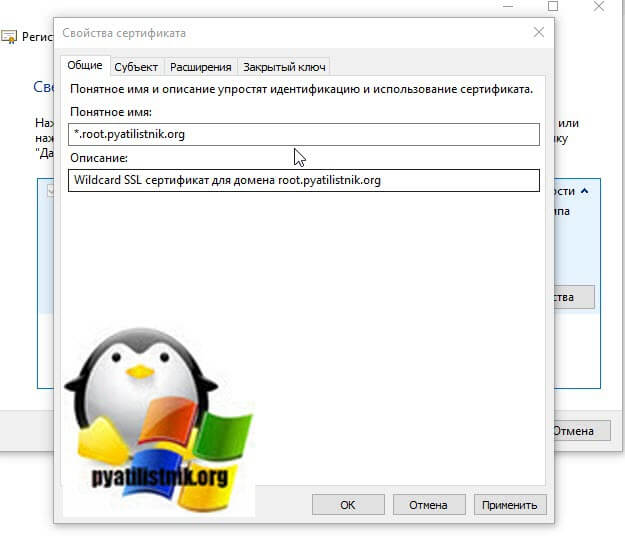

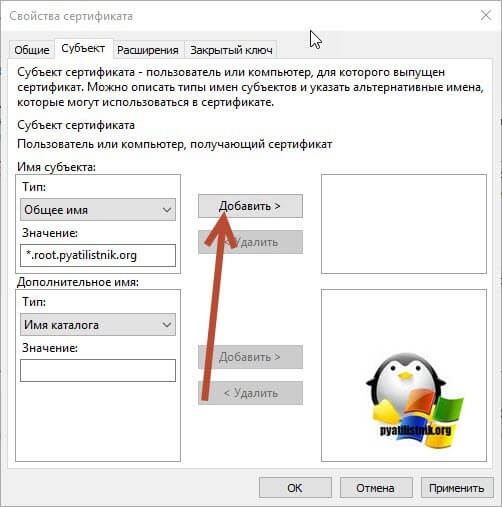

У вас откроется дополнительная форма со свойствами запрашиваемого сертификата. В понятном имени задаем, как будет вам удобно идентифицировать ваш сертификат, я подпишу его *.root.pyatilistnik.org, в описании можете задать Wildcard SSL сертификат для домена root.pyatilistnik.org.

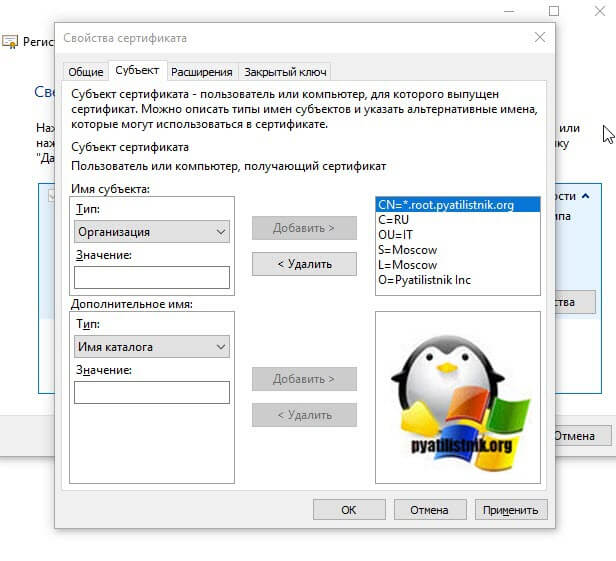

Переходим на вкладку «Субъект», это самое важное в настройке Wildcard сертификата. Тут задается с какими доменными именами будет работать SSL, его поля. Задаваемые поля:

- Общее имя (Common Name) — Наименование сертификата. Это поле используется для идентификации сертификата. Добавление * перед именем домена указывает на подстановочный сертификат для этого домена. Я пропишу *.root.pyatilistnik.org.

- Страна (Country) — пишем RU и добавляем на право

- Подразделение (Organizational Unit) — например, пишем IT

- Область (State) — Я пишу Moscow

- Размещение (Location) — Я пишу Moscow

- Организация (Organization) — Я пишу Pyatilistnik Inc

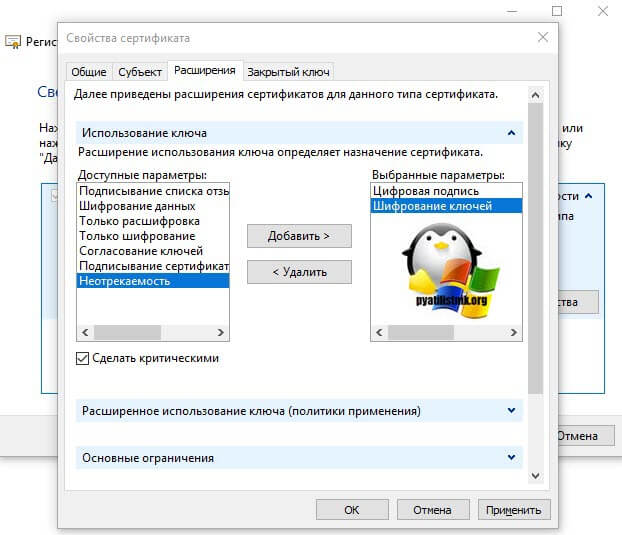

Переходим на вкладку «Расширения (Extensions)», тут мы зададим под, что мы будем использовать ваш Wildcard SSL сертификат, так называемые OID (Оиды). Раскрываем пункт «Использование ключа», из левой панели переносим вот такие пункты:

- Цифровая подпись (Digital Signature)

- Шифрование ключей (Key encipherment)

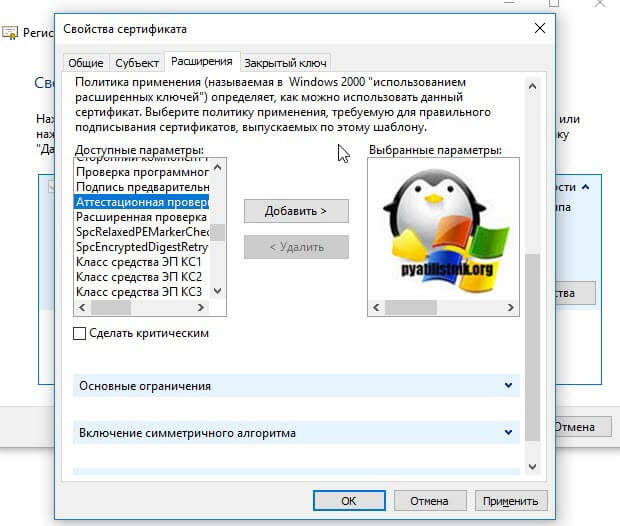

Так же при необходимости можете открыть «Расширенное использование ключа», тут много дополнительных возможностей:

- Проверка подлинности сервера

- Проверка подлинности клиента

- Подписание кода

- Защищенная электронная почта

- Установка метки времени

- Подписывание списка доверия (Microsoft)

- Установка метки времени (Microsoft)

- Конечная система IP-безопасности

- Окончание туннеля IP-безопасности

- Пользователь IP-безопасности

- Шифрующая файловая система (EFS)

- Проверка драйверов оборудования Windows

- Проверяет системные компоненты Windows

- Проверка системных компонентов OEM Windows

- Встроенная проверка системных компонентов Windows

- Лицензии пакета ключей

- Проверка сервера лицензий

- Вход со смарт-картой

- Цифровые права

- Квалифицированное подчинение

- Восстановление ключа

- Подписывание документа

- IKE-посредник IP-безопасности

- Восстановление файлов

- Подпись корневого списка

- Все политики применения

- Почтовая репликация службы каталогов

- Агент запроса сертификата

- Агент восстановления ключей

- Архивация закрытого ключа

- Бессрочная подписка

- Подписание OCSP

- Любая цель

- Проверка подлинности центра распространения ключей

- Подписание кода режима ядра

- Использование списка доверия сертификатов

- Автор подписки списка отозванных сертификатов

- Ранний запуск антивредного драйвера

- Список запрещенных

- Расширение HAL

- Сертификат ключа подтверждения

- Сертификат платформы

- Сертификат ключа удостоверения аттестации

- Компонент наборов средств Windows

- Проверка Windows RT

- Нестрогая проверка защищенного процесса

- Компонент TCB Windows

- Проверка защищенного процесса

- Магазин Windows

- Генератор динамического ключа

- microsoft Publisher

- Сторонний компонент приложения для Windows

- Проверка программного расширения Windows

- Подпись предварительной сборки

- Аттестационная проверка Драйверов оборудования Windows

- Многое другое

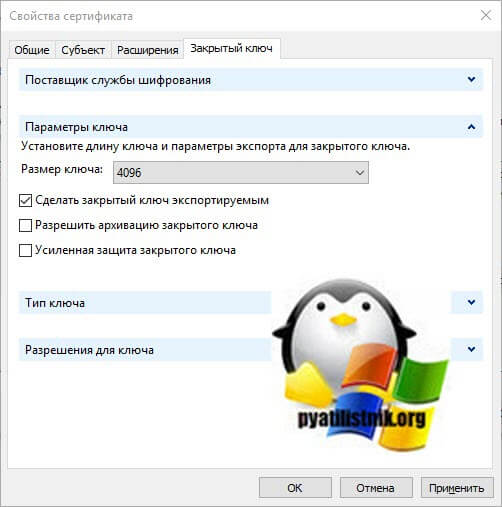

Переходим на вкладку «закрытый ключ (private key)». В разделе «Параметры ключа» выставите его размер, у меня это будет 4096 байт, обязательно поставьте галку «Сделать закрытый ключ экспортируемым (Make private key exportable)«

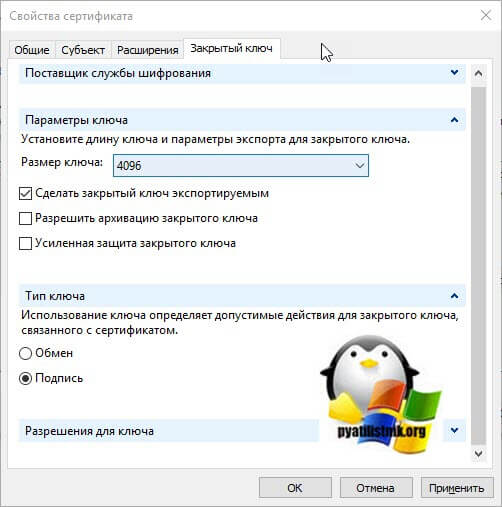

При необходимости вы можете задать тип ключа в вашем Wildcard SSL. Тут будет два варианта:

- Обмен (Exchange) — относится к обмену ключами шифрования. С помощью S/MIME отправитель шифрует электронную почту с помощью открытого ключа получателя, а получатель расшифровывает сообщение своим закрытым ключом. Exchange = шифровать ключи сессии

- Подпись (Signature) — означает подтверждение личности отправителя. Само сообщение не зашифровано, однако, если сообщение подделано во время передачи, оно делает недействительной подпись. Для наших целей нам необходимо подтвердить свою личность на удаленном сервере, поэтому мы будем использовать Подпись . Signature = создать цифровую подпись

Достаточно будет оставить значение по умолчанию (Подпись), второй режим часто используют в VPN построениях. Нажимаем «Ok»

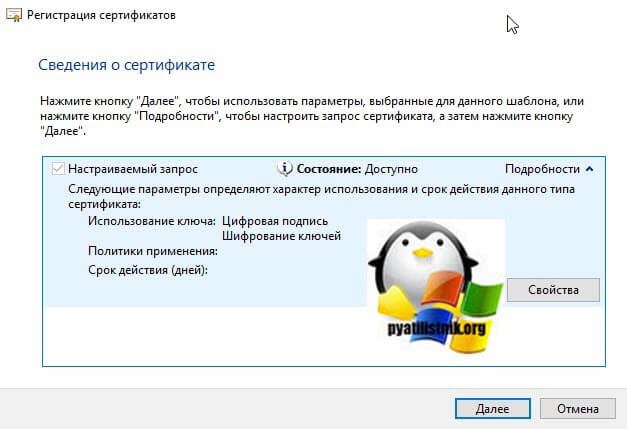

В окне сведения о сертификате нажимаем далее.

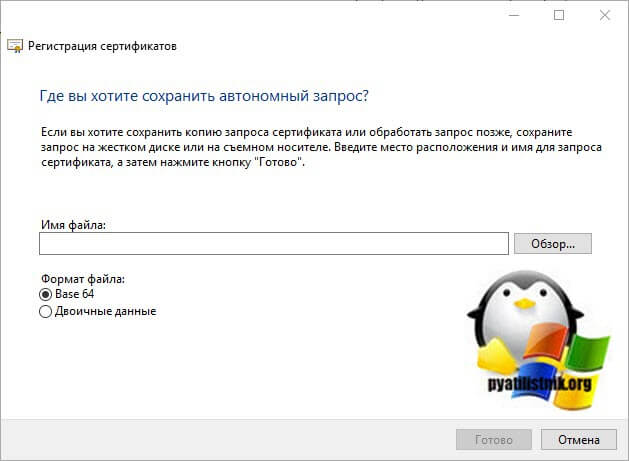

Вас попросят указать имя файла и где его сохранить, оставляем формат файла в виде «base 64». Base 64 — это метод кодирования, разработанный для использования с безопасными/многоцелевыми расширениями почты Интернета (S/MIME), который является популярным, стандартным методом для передачи двоичных вложений через Интернет.

Двоичные данные — DER (отличительные правила кодирования) для ASN.1, как определено в Рекомендации X.509, может использоваться центрами сертификации, которые не работают на компьютерах под управлением Windows Server 2003, поэтому он поддерживается для обеспечения совместимости. Файлы сертификатов DER используют расширение .cer.

В результате вы получите с вашим CSR запросом. Откройте данный файл с помощью любого текстового редактора и скопируйте его содержимое. Далее вы переходите в веб интерфейс вашего центра сертификации по адресу:

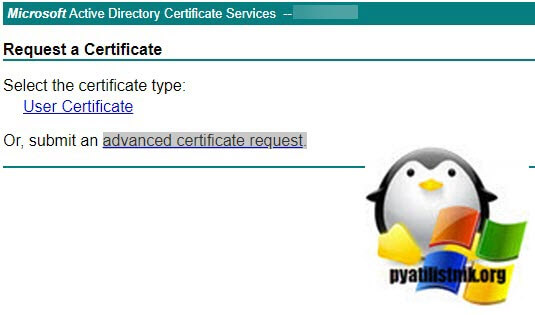

Выбираете пункт » Request a certificate «.

Далее нажимаем «advanced certificate request»

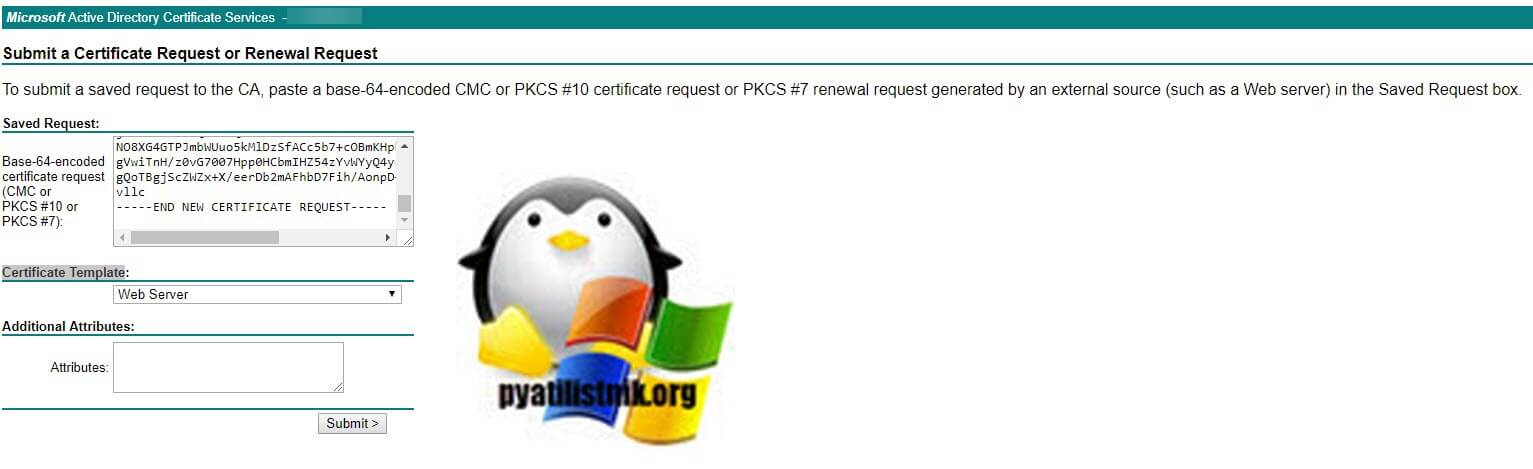

В поле «Base-64-encoded certificate request (CMC or PKCS #10 or PKCS #7):» вставляем ваш CSR запрос, выбираем шаблон в поле «Certificate Template» я выбираю «Web Server». После чего нажимаем «Submit».

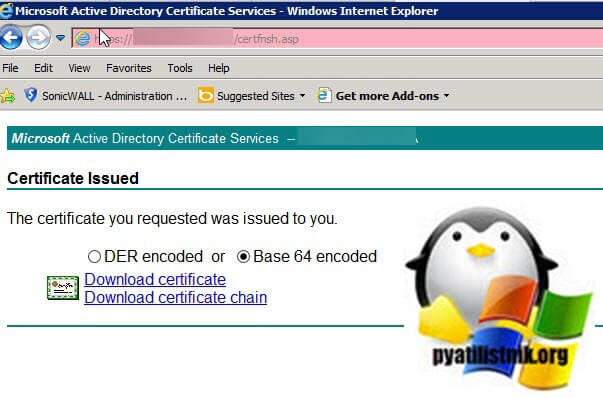

Скачиваем ваши сертификат, это пункт «Download certificate», так же можете скачать цепочку в формате p7b, если нужно чтобы еще были корневые сертификаты.

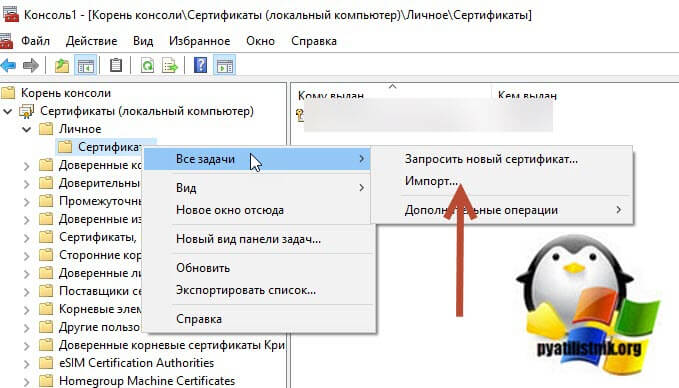

Далее в оснастке сертификаты, открываем раздел «Личное — Сертификаты», щелкаем по ним правым кликом и выбираем пункт «Все задачи — импорт»

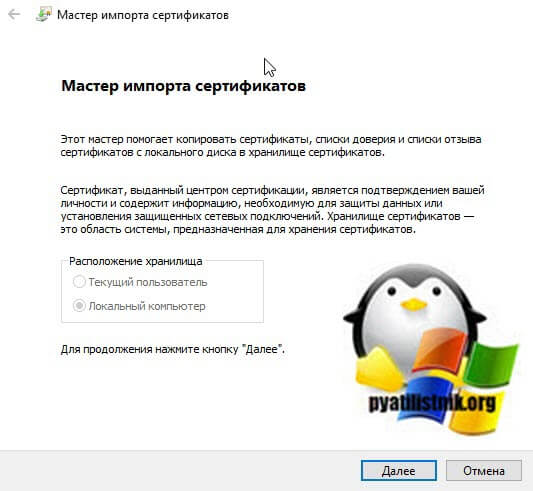

В мастере импорта просто нажимаем далее

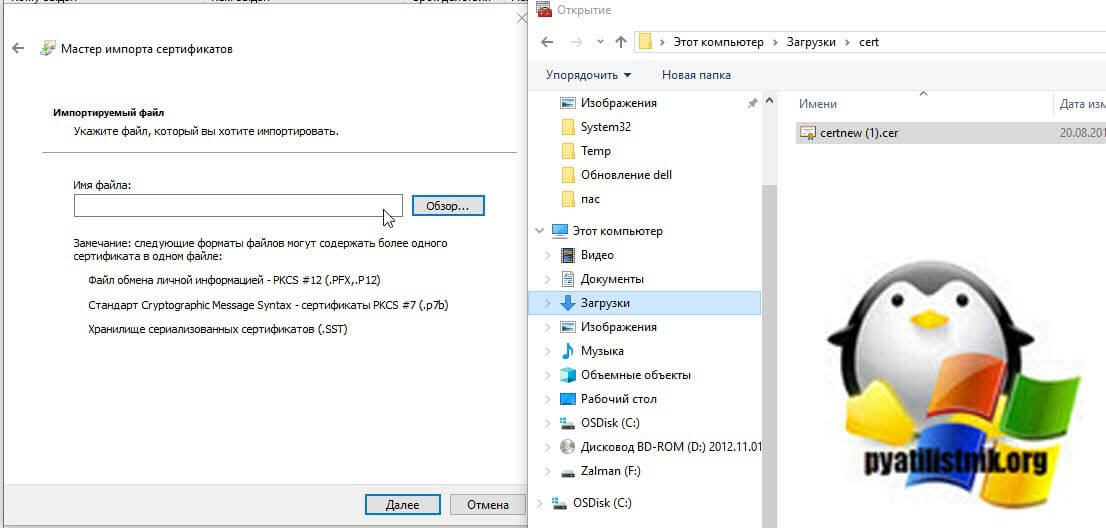

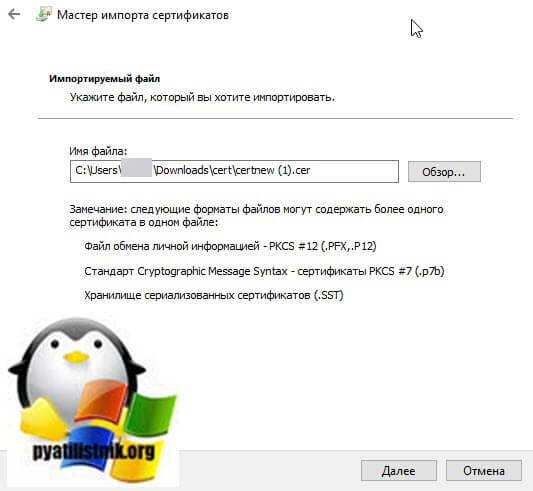

Через кнопку «Обзор» укажите ваш сертификат в формате cer.

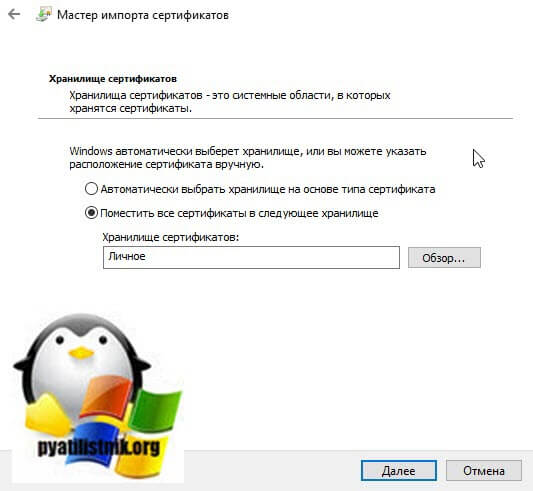

Помещаем его в личное

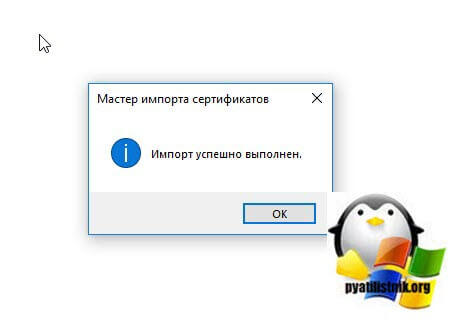

В итоге вы увидите, что импорт успешно выполнен.

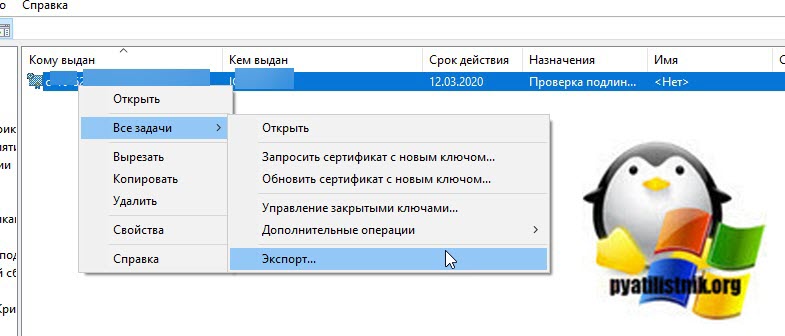

Далее у вас появится ваш сертификат, щелкаем по нему правым кликом и экспортируем его. Ставим, что будем экспортировать, для этого выставите галку «да, экспортировать закрытый ключ«. На выходе вы получите pfx архив со всеми ключами, который потом можно использовать.

очень легко без установки вы можете просматривать состав вашего pfx архива в keytool или KeyStore Explore

Создание и экспорт сертификатов для VPN-подключений пользователей Generate and export certificates for User VPN connections

Подключения VPN пользователя (точка-сеть) используют сертификаты для проверки подлинности. User VPN (point-to-site) connections use certificates to authenticate. Эта статья поможет создать самозаверяющий корневой сертификат, а также сертификаты клиента с помощью PowerShell в Windows 10 или Windows Server 2016. This article shows you how to create a self-signed root certificate and generate client certificates using PowerShell on Windows 10 or Windows Server 2016.

Выполните описанные действия на компьютере с Windows 10 или Windows Server 2016. You must perform the steps in this article on a computer running Windows 10 or Windows Server 2016. Командлеты PowerShell, которые используются для создания сертификатов, являются частью операционной системы и не работают в других версиях Windows. The PowerShell cmdlets that you use to generate certificates are part of the operating system and do not work on other versions of Windows. Компьютер с Windows 10 или Windows Server 2016 требуется только для создания сертификатов. The Windows 10 or Windows Server 2016 computer is only needed to generate the certificates. После создания сертификатов их можно отправить или установить в любой поддерживаемой клиентской операционной системе. Once the certificates are generated, you can upload them, or install them on any supported client operating system.

Создание самозаверяющего корневого сертификата Create a self-signed root certificate

Используйте командлет New-SelfSignedCertificate для создания самозаверяющего корневого сертификата. Use the New-SelfSignedCertificate cmdlet to create a self-signed root certificate. Дополнительные сведения о параметре см. в разделе New-SelfSignedCertificate. For additional parameter information, see New-SelfSignedCertificate.

На компьютере под управлением Windows 10 или Windows Server 2016 откройте консоль Windows PowerShell с повышенными привилегиями. From a computer running Windows 10 or Windows Server 2016, open a Windows PowerShell console with elevated privileges. Эти примеры не запускаются через кнопку «Попробовать» в Azure Cloud Shell. These examples do not work in the Azure Cloud Shell «Try It». Их нужно запустить локально. You must run these examples locally.

Используйте следующий пример для создания самозаверяющего корневого сертификата. Use the following example to create the self-signed root certificate. Следующий пример создает самозаверяющий корневой сертификат P2SRootCert, который автоматически устанавливается в папку Certificates-Current User\Personal\Certificates. The following example creates a self-signed root certificate named ‘P2SRootCert’ that is automatically installed in ‘Certificates-Current User\Personal\Certificates’. Этот сертификат можно просмотреть, открыв файл certmgr.msc или раздел Управление сертификатами пользователей. You can view the certificate by opening certmgr.msc, or Manage User Certificates.

Выполните вход с помощью Connect-AzAccount командлета. Sign in using the Connect-AzAccount cmdlet. Затем выполните следующий пример с любыми необходимыми изменениями. Then, run the following example with any necessary modifications.

Оставьте консоль PowerShell открытой и перейдите к следующим шагам, чтобы создать сертификаты клиента. Leave the PowerShell console open and proceed with the next steps to generate a client certificates.

Создание сертификата клиента Generate a client certificate

На каждом клиентском компьютере, который подключается к виртуальной сети с помощью подключения типа «точка —сеть», должен быть установлен сертификат клиента. Each client computer that connects to a VNet using Point-to-Site must have a client certificate installed. Вы можете создать сертификат клиента из самозаверяющего корневого сертификата, а затем экспортировать и установить его. You generate a client certificate from the self-signed root certificate, and then export and install the client certificate. Если сертификат клиента не установлен, произойдет сбой аутентификации. If the client certificate is not installed, authentication fails.

Ниже описан способ создания сертификата клиента из самозаверяющего корневого сертификата. The following steps walk you through generating a client certificate from a self-signed root certificate. Из одного корневого сертификата можно создать несколько сертификатов клиента. You may generate multiple client certificates from the same root certificate. При создании сертификатов клиента с помощью приведенных ниже инструкций сертификат клиента автоматически устанавливается на компьютер, который использовался для его создания. When you generate client certificates using the steps below, the client certificate is automatically installed on the computer that you used to generate the certificate. Если вы хотите установить сертификат клиента на другой клиентский компьютер, его можно экспортировать. If you want to install a client certificate on another client computer, you can export the certificate.

В примерах используется командлет New-SelfSignedCertificate для создания сертификата клиента, срок действия которого истекает через год. The examples use the New-SelfSignedCertificate cmdlet to generate a client certificate that expires in one year. Дополнительные сведения о параметре, например о задании другого значения срока действия сертификата клиента, см. в разделе New-SelfSignedCertificate. For additional parameter information, such as setting a different expiration value for the client certificate, see New-SelfSignedCertificate.

Пример 1. сеанс консоли PowerShell по-прежнему открыт Example 1 — PowerShell console session still open

Если вы не закрыли консоль PowerShell после создания самозаверяющего корневого сертификата, воспользуйтесь этим примером. Use this example if you have not closed your PowerShell console after creating the self-signed root certificate. Этот пример является продолжением предыдущего раздела и в нем используется переменная $cert. This example continues from the previous section and uses the declared ‘$cert’ variable. Если вы закрыли консоль PowerShell после создания самозаверяющего корневого сертификата или создаете дополнительные сертификаты клиента в новом сеансе консоли PowerShell, выполните действия, описанные в примере 2. If you closed the PowerShell console after creating the self-signed root certificate, or are creating additional client certificates in a new PowerShell console session, use the steps in Example 2.

Измените и запустите пример, чтобы создать сертификат клиента. Modify and run the example to generate a client certificate. Если выполнить этот пример, не изменив его, то будет создан сертификат клиента P2SChildCert. If you run the following example without modifying it, the result is a client certificate named ‘P2SChildCert’. Если требуется указать другое имя дочернего сертификата, измените значение CN. If you want to name the child certificate something else, modify the CN value. Не изменяйте TextExtension при выполнении данного примера. Do not change the TextExtension when running this example. Сертификат клиента, который создается, автоматически устанавливается в папку Certificates — Current User\Personal\Certificates на компьютере. The client certificate that you generate is automatically installed in ‘Certificates — Current User\Personal\Certificates’ on your computer.

Пример 2. новый сеанс консоли PowerShell Example 2 — New PowerShell console session

Если вы создаете дополнительные сертификаты клиента или не используете тот же сеанс PowerShell, в котором был создан самозаверяющий корневой сертификат, выполните следующее. If you are creating additional client certificates, or are not using the same PowerShell session that you used to create your self-signed root certificate, use the following steps:

Определите самозаверяющий корневой сертификат, установленный на компьютере. Identify the self-signed root certificate that is installed on the computer. Этот командлет возвращает список сертификатов, установленных на компьютере. This cmdlet returns a list of certificates that are installed on your computer.

Найдите имя субъекта в полученном списке, а затем скопируйте отпечаток, расположенный рядом с ним, в текстовый файл. Locate the subject name from the returned list, then copy the thumbprint that is located next to it to a text file. В следующем примере указано два сертификата. In the following example, there are two certificates. CN-имя — это имя самозаверяющего корневого сертификата, на основе которого требуется создать дочерний сертификат. The CN name is the name of the self-signed root certificate from which you want to generate a child certificate. В данном случае это P2SRootCert. In this case, ‘P2SRootCert’.

Объявите переменную для корневого сертификата, используя отпечаток из предыдущего шага. Declare a variable for the root certificate using the thumbprint from the previous step. Замените THUMBPRINT отпечатком корневого сертификата, на основе которого требуется создать дочерний сертификат. Replace THUMBPRINT with the thumbprint of the root certificate from which you want to generate a child certificate.

Например, если использовать отпечаток для P2SRootCert из предыдущего шага, то переменная будет выглядеть следующим образом. For example, using the thumbprint for P2SRootCert in the previous step, the variable looks like this:

Измените и запустите пример, чтобы создать сертификат клиента. Modify and run the example to generate a client certificate. Если выполнить этот пример, не изменив его, то будет создан сертификат клиента P2SChildCert. If you run the following example without modifying it, the result is a client certificate named ‘P2SChildCert’. Если требуется указать другое имя дочернего сертификата, измените значение CN. If you want to name the child certificate something else, modify the CN value. Не изменяйте TextExtension при выполнении данного примера. Do not change the TextExtension when running this example. Сертификат клиента, который создается, автоматически устанавливается в папку Certificates — Current User\Personal\Certificates на компьютере. The client certificate that you generate is automatically installed in ‘Certificates — Current User\Personal\Certificates’ on your computer.

Экспорт открытого ключа корневого сертификата (.cer) Export the root certificate public key (.cer)

После создания самозаверяющего корневого сертификата экспортируйте CER-файл его открытого ключа (не закрытый ключ). After creating a self-signed root certificate, export the root certificate public key .cer file (not the private key). В дальнейшем вы загрузите этот файл в Azure. You will later upload this file to Azure. Чтобы экспортировать CER-файл для самозаверяющего корневого сертификата, сделайте следующее: The following steps help you export the .cer file for your self-signed root certificate:

Чтобы получить из сертификата CER-файл, откройте раздел Управление сертификатами пользователей. To obtain a .cer file from the certificate, open Manage user certificates. Найдите корневой самозаверяющий сертификат (обычно он находится в папке Certificates — \Personal\Certificates) и щелкните его правой кнопкой мыши. Locate the self-signed root certificate, typically in ‘Certificates — Current User\Personal\Certificates’, and right-click. Щелкните Все задачи > Экспорт. Click All Tasks, and then click Export. Откроется мастера экспорта сертификатов. This opens the Certificate Export Wizard. Если не удается найти сертификат в разделе \Personal\Certificates, возможно, вы случайно открыли «Certificates — Local Computer»вместо «Certificates— «. If you can’t find the certificate under Current User\Personal\Certificates, you may have accidentally opened «Certificates — Local Computer», rather than «Certificates — Current User»). Если вы хотите открыть диспетчер сертификатов в области текущего пользователя с помощью PowerShell, выполните команду certmgr в окне консоли. If you want to open Certificate Manager in current user scope using PowerShell, you type certmgr in the console window.

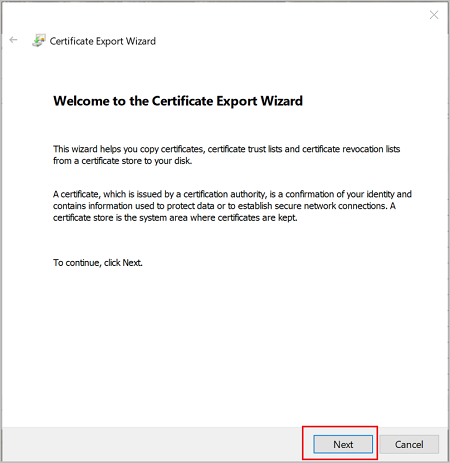

В окне мастера нажмите Далее. In the Wizard, click Next.

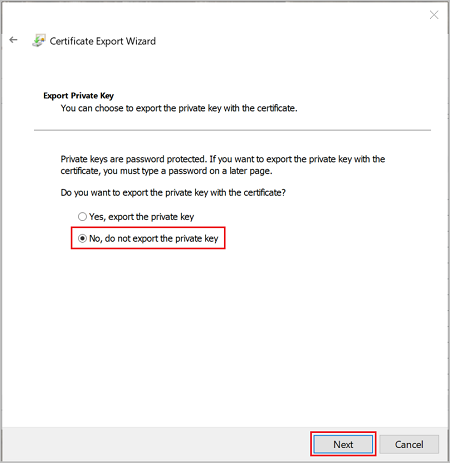

Выберите Нет, не экспортировать закрытый ключ и снова нажмите кнопку Далее. Select No, do not export the private key, and then click Next.

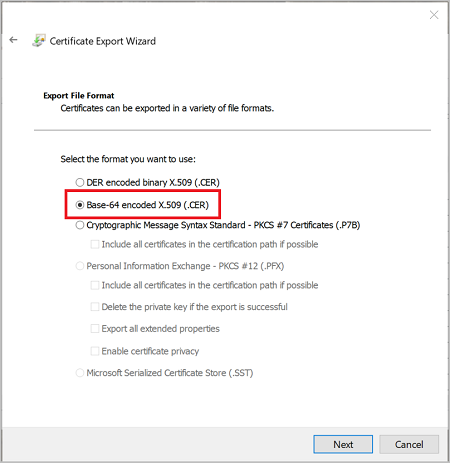

На странице Формат экспортируемого файла выберите Файлы X.509 (.CER) в кодировке Base-64 и нажмите кнопку Далее. On the Export File Format page, select Base-64 encoded X.509 (.CER)., and then click Next.

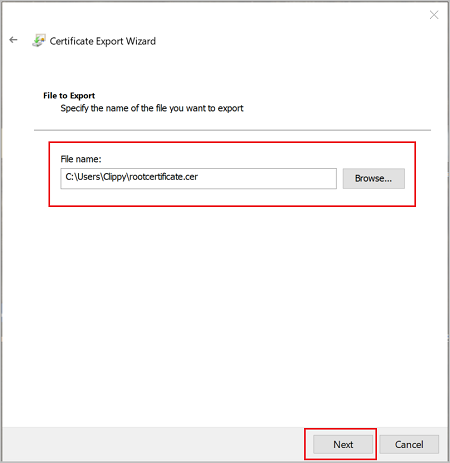

На странице Имя экспортируемого файла нажмите кнопку Обзор, чтобы перейти в расположение для экспорта сертификата. For File to Export, Browse to the location to which you want to export the certificate. В поле Имя файла введите имя для файла сертификата. For File name, name the certificate file. Затем щелкните Далее. Then, click Next.

Нажмите кнопку Готово, чтобы выполнить экспорт сертификата. Click Finish to export the certificate.

Сертификат успешно экспортирован. Your certificate is successfully exported.

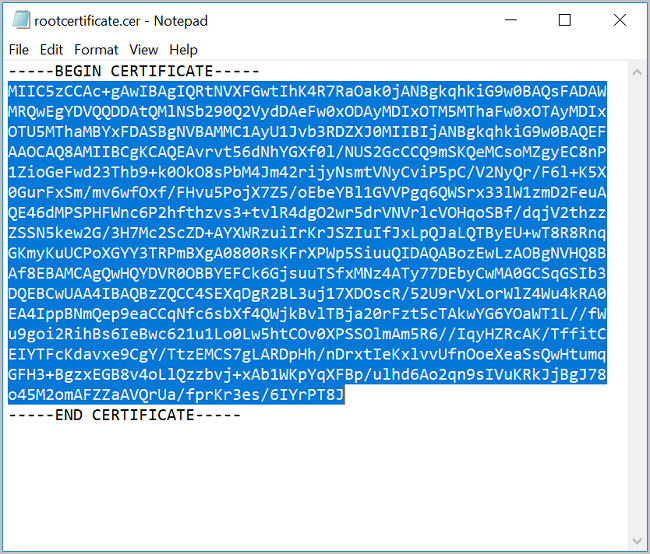

Экспортированный сертификат выглядит примерно так: The exported certificate looks similar to this:

Если открыть экспортированный сертификат в Блокноте, результат будет приблизительно таким, как в приведенном ниже примере. If you open the exported certificate using Notepad, you see something similar to this example. Выделенный синим цветом раздел содержит сведения, которые загружены в Azure. The section in blue contains the information that is uploaded to Azure. Если при открытии сертификата в Блокноте он не выглядит, как приведенный ниже пример, как правило, это означает, что экспорт выполнен не в формате X.509 (.CER) с кодировкой Base64. If you open your certificate with Notepad and it does not look similar to this, typically this means you did not export it using the Base-64 encoded X.509(.CER) format. Кроме того, при использовании другого текстового редактора следует учитывать, что в некоторых редакторах может выполняться непреднамеренное форматирование в фоновом режиме. Additionally, if you want to use a different text editor, understand that some editors can introduce unintended formatting in the background. Это может вызвать проблемы при передаче текста из этого сертификата в Azure. This can create problems when uploaded the text from this certificate to Azure.

Экспорт самозаверяющего корневого сертификата и закрытого ключа для его сохранения (необязательно) Export the self-signed root certificate and private key to store it (optional)

Может возникнуть необходимость экспортировать самозаверяющий корневой сертификат и сохранить его как резервную копию в надежном месте. You may want to export the self-signed root certificate and store it safely as backup. При необходимости позже можно будет установить его на другом компьютере и создать дополнительные сертификаты клиента. If need be, you can later install it on another computer and generate more client certificates. Чтобы экспортировать самозаверяющий корневой сертификат в формате PFX, выберите корневой сертификат и выполните те же действия, что описаны в разделе Экспорт сертификата клиента. To export the self-signed root certificate as a .pfx, select the root certificate and use the same steps as described in Export a client certificate.

Экспорт сертификата клиента Export the client certificate

Созданный сертификат клиента автоматически устанавливается на компьютере, который использовался для его создания. When you generate a client certificate, it’s automatically installed on the computer that you used to generate it. Если вы хотите установить созданный сертификат клиента на другой клиентский компьютер, то его необходимо экспортировать. If you want to install the client certificate on another client computer, you need to export the client certificate that you generated.

Чтобы экспортировать сертификат клиента, откройте раздел Управление сертификатами пользователей. To export a client certificate, open Manage user certificates. По умолчанию создаваемые сертификаты клиента хранятся в папке Certificates — Current User\Personal\Certificates. The client certificates that you generated are, by default, located in ‘Certificates — Current User\Personal\Certificates’. Щелкните правой кнопкой мыши сертификат клиента, который требуется экспортировать, выберите все задачи, а затем щелкните Экспорт , чтобы открыть Мастер экспорта сертификатов. Right-click the client certificate that you want to export, click all tasks, and then click Export to open the Certificate Export Wizard.

В мастере экспорта сертификатов нажмите кнопку Далее, чтобы продолжить. In the Certificate Export Wizard, click Next to continue.

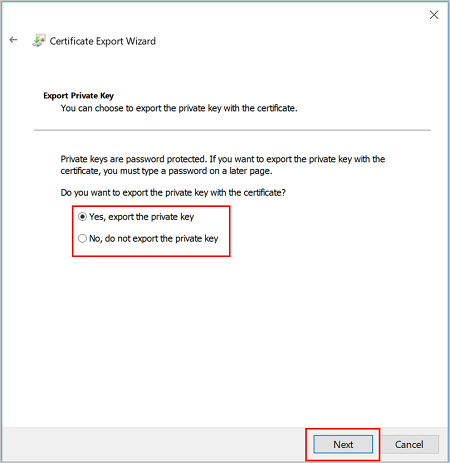

Выберите Да, экспортировать закрытый ключ, а затем нажмите кнопку Далее. Select Yes, export the private key, and then click Next.

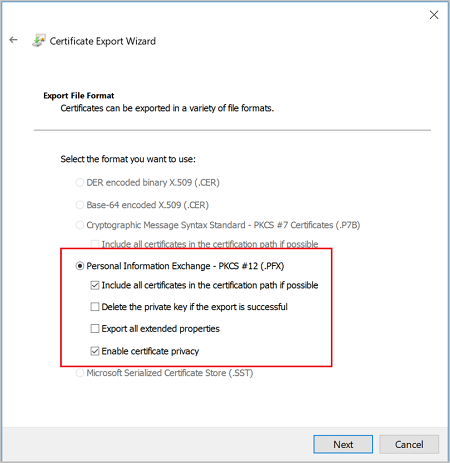

На странице Формат экспортируемого файла оставьте настройки по умолчанию. On the Export File Format page, leave the defaults selected. Убедитесь, что выбран параметр включить все сертификаты в путь сертификации, если это возможно . Make sure that Include all certificates in the certification path if possible is selected. При этом также будут экспортированы данные корневого сертификата, необходимые для успешной аутентификации клиента. This setting additionally exports the root certificate information that is required for successful client authentication. Без этих данных аутентификация клиента завершится ошибкой, так как у клиента не будет доверенного корневого сертификата. Without it, client authentication fails because the client doesn’t have the trusted root certificate. Затем щелкните Далее. Then, click Next.

На странице Безопасность следует защитить закрытый ключ. On the Security page, you must protect the private key. Если вы решите использовать пароль, обязательно запишите или запомните пароль, заданный для этого сертификата. If you select to use a password, make sure to record or remember the password that you set for this certificate. Затем щелкните Далее. Then, click Next.

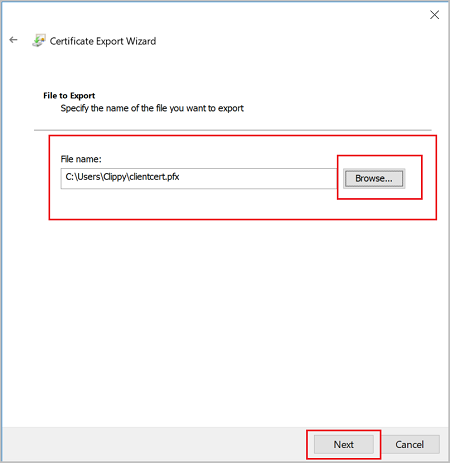

На странице Имя экспортируемого файла нажмите кнопку Обзор, чтобы перейти в расположение для экспорта сертификата. On the File to Export, Browse to the location to which you want to export the certificate. В поле Имя файла введите имя для файла сертификата. For File name, name the certificate file. Затем щелкните Далее. Then, click Next.

Нажмите кнопку Готово, чтобы выполнить экспорт сертификата. Click Finish to export the certificate.