- Обновление Dallas Lock 8.0

- СЗИ DALLAS LOCK 8.0 РЕДАКЦИЙ «К» (сборка 8.0.565.2) И «C» (сборка 8.0.485.12) УСПЕШНО ПРОШЛА ПРОЦЕДУРУ ИНСПЕКЦИОННОГО КОНТРОЛЯ ФСТЭК РОССИИ

- СЗИ Dallas Lock 8.0

- Dallas Lock 8.0 выпускается в двух редакциях

- Настройка СЗИ Dallas Lock версии 8-К

- Настройка СЗИ Dallas Lock версии 8-К

Обновление Dallas Lock 8.0

СЗИ DALLAS LOCK 8.0 РЕДАКЦИЙ «К» (сборка 8.0.565.2) И «C» (сборка 8.0.485.12) УСПЕШНО ПРОШЛА ПРОЦЕДУРУ ИНСПЕКЦИОННОГО КОНТРОЛЯ ФСТЭК РОССИИ

В обновленных версиях добавлена новая функциональность в области централизованного управления, контроля состава программного обеспечения, технических характеристик, межсетевого экранирования и обнаружения вторжений.

Система защиты информации Dallas Lock 8.0 редакций «К» и «С» (с защитными модулями НСД, СКН, МЭ, СОВ) успешно прошла процедуру инспекционного контроля во ФСТЭК России, подтвердив соответствие обновлений требованиям регулятора.

В сборке 8.0.565.2 редакции «K» был улучшен контроль состава программного обеспечения, управление привилегированными пользователями, управление учётными записями Active Directory, сертифицирован модуль для безопасного исполнения приложений «песочница», а также добавлены другие возможности.

В сборке 8.0.485.12 редакции «C» в подсистеме централизованного управления появилась возможность централизованного управления контролем целостности объектов ФС, системного реестра, был улучшен мастер удаленной установки.

В обеих сборках (8.0.565.2 и 8.0.485.12) отсутствует уязвимость BDU:2016-01520 (опубликована в базе уязвимостей ФСТЭК России 23.06.2016 г. – http://bdu.fstec.ru/vul/2016-01520). Данная уязвимость была устранена ещё в более ранней сборке 8.0.347.4.

Компания «Конфидент» настоятельно рекомендует пользователям СЗИ Dallas Lock 8.0 редакций «К» и «С» обновить используемое решение до новых сборок: 8.0.565.2 и 8.0.485.12.

Для этого необходимо:

1. Скачать обновление:

После проведения процедуры обновления необходимо выполнить указания документа «Инструкция по обновлению и внесению изменений в эксплуатационную документацию» для последующего внесения изменений в эксплуатационную документацию на объектах.

Также обращаем внимание на то, что повторная аттестация информационных систем не требуется, т. к. работы по обновлению средств защиты информации проводятся в рамках действующих аттестатов соответствия.

СЗИ Dallas Lock 8.0

Dallas Lock 8.0 – сертифицированная система защиты информации накладного типа для автономных и сетевых АРМ (применима для сложных сетевых инфраструктур) является флагманским решением в продуктовой линейке ЦЗИ ООО «Конфидент» и одним из самых популярных и востребованных решений на рынке систем защиты информации.

Предназначена для защиты конфиденциальной информации (редакции «К» и «С»), в том числе содержащейся в автоматизированных системах (АС) до класса защищенности 1Г включительно, в государственных информационных системах (ГИС) до 1 класса защищенности включительно, в информационных системах персональных данных (ИСПДн) для обеспечения 1 уровня защищенности ПДн, в автоматизированных системах управления производственными и технологическими процессами (АСУ ТП) до 1 класса защищенности включительно, а также для защиты информации, содержащей сведения, составляющие государственную тайну (редакция «С») до уровня «совершенно секретно» включительно.

Использование СЗИ необходимо в соответствии с закрепленными в приказах и руководящих документах регулятора группами мер, которые являются обязательными для выполнения:

- идентификация и аутентификация в информационной системе;

- управление доступом к компонентам информационной системы и информационным ресурсам;

- ограничение программной среды;

- регистрация событий безопасности в информационной системе;

- обеспечение целостности информационной системы и информации.

Указанные группы мер должны быть реализованы в ИСПДн (Приказ ФСТЭК России № 21), в ГИС (Приказ ФСТЭК России № 17), в АСУ ТП (Приказ ФСТЭК России № 31), а также в автоматизированных системах классов 1Д и выше (Руководящий документ. Автоматизированные системы. Защиты от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации).

- сертификаты ФСТЭК России на соответствие требованиям регулятора к системам защиты информации от несанкционированного доступа (СЗИ НСД), межсетевого экранирования (МЭ), системам обнаружения вторжений (СОВ), к средствам контроля съемных машинных носителей информации (СКН), а также к отсутствию недекларированных возможностей (НДВ);

- собственные сертифицированные механизмы управления информационной безопасностью, дублирующие (подменяющие) механизмы ОС Windows;

- возможность применения в различных версиях и редакциях ОC MS Windows (от Windows XP до Windows 10) на персональных компьютерах, портативных компьютерах (ноутбуках, планшетах), серверах, в виртуализированных средах;

- широкий набор дополнительных возможностей (помимо выполнения требований регуляторов к СЗИ НСД, МЭ, СОВ, СКН):

- контроль действий привилегированных пользователей;

- двухфакторная аутентификация с помощью аппаратных средств (USB-ключи, smart-карты);

- защита от утечек информации (элементы функциональности DLP-систем);

- «бесшовная» интеграция с другими решениями продуктовой линейки Dallas Lock;

- совместимость с ИТ/ИБ-решениями других производителей (Infowatch Traffic Monitor (ГК «InfoWatch»), Рутокен (ЗАО «Актив-софт»), Aladdin eToken (ЗАО «Аладдин Р.Д.»), VipNet (ОАО «ИнфоТеКС»), VPN/FW «Застава» (ОАО «Элвис-Плюс»), ESET NOD32 (ООО «ИСС Дистрибьюшн»);

- интеграция с SIEM-системами;

- расширенные возможности по централизованному управлению и построению надежных отказоустойчивых кластеров безопасности;

- контроль состояния антивирусной защиты для продуктов компании АО «Лаборатория Касперского»;

- элементы функциональности SIEM (графическое отображение статистики по событиям НСД).

Решения Dallas Lock 8.0 отличаются привлекательными условиями первичного приобретения и совокупной стоимостью владения. Бесплатно предоставляются обновленные дистрибутивы и новые версии программных продуктов Dallas Lock в объеме ранее приобретенных функциональных модулей.

Dallas Lock 8.0 выпускается в двух редакциях

(для защиты конфиденциальной информации)

(для защиты конфиденциальной информации и информации, составляющей государственную тайну)

Настройка СЗИ Dallas Lock версии 8-К

Настройка СЗИ Dallas Lock версии 8-К

В предыдущей статье рассмотрена тема установки «Системы защиты от несанкционированного доступа Dallas Lock 8.0». В этом материале показано как настроить сертифицированное средство защиты информации (СЗИ) от несанкционированного доступа Dallas Lock версии 8-К. Показано как настроить СЗИ Dallas Lock и установить на контроль целостности другие средства защиты, на примере антивирусного средства Dr.Web, средства криптографической защиты информации (СКЗИ) КриптоПро CSP, СКЗИ ViPNet Client, СКЗИ ViPNet CSP.

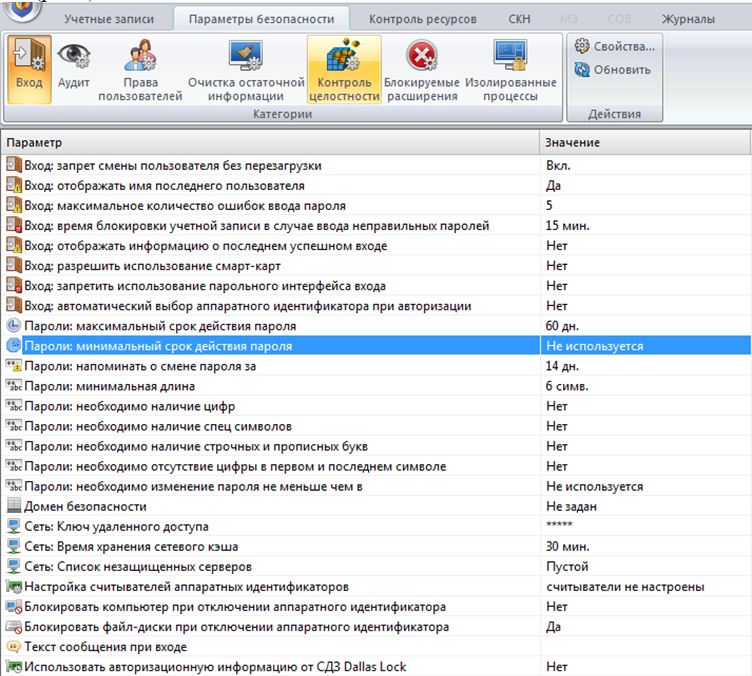

Настройка параметры входа

Для настройки входа в систему, установки атрибутов пароля, аппаратных считывателей необходимо выбрать вкладку «Параметры безопасности», закладку «Вход», требуемые настройки показаны на (рис. 1).

Рис 1. Параметры входа в систему

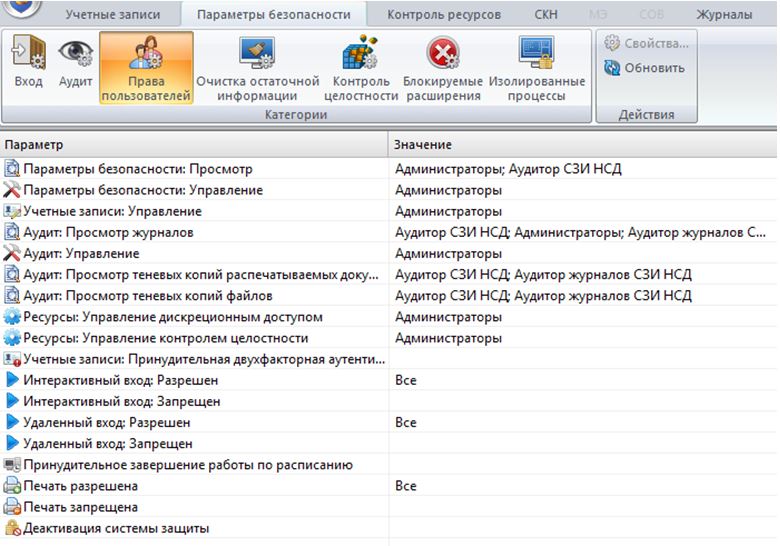

Настройка полномочий пользователей

Для настройки прав пользователей в оболочке администратора на основной вкладке «Параметры безопасности» выделить категорию «Права пользователей» установить параметры как показано на. (рис. 2):

Рис 2. Параметры входа в систему

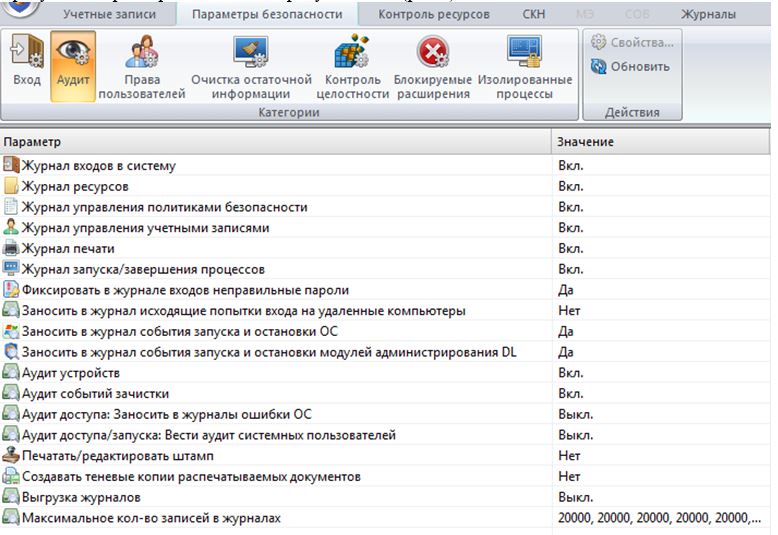

Настройка параметров аудита

Для настройки параметров аудита необходимо выбрать вкладку «Параметры безопасности» => «Аудит. Требуемые параметры показаны на рисунке ниже (рис 3).

Рис 3. Параметры аудита

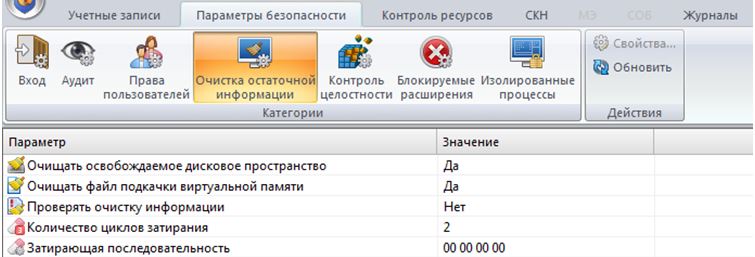

Настройка очистки остаточной информации

Для того чтобы настроить процесс очистки остаточной информации, необходимо в оболочке администратора открыть категорию «Очистка остаточной информации» на вкладке «Параметры безопасности» и установить параметры, как показано на (рис. 4).

Рис 4. Параметры очистки остаточной информации

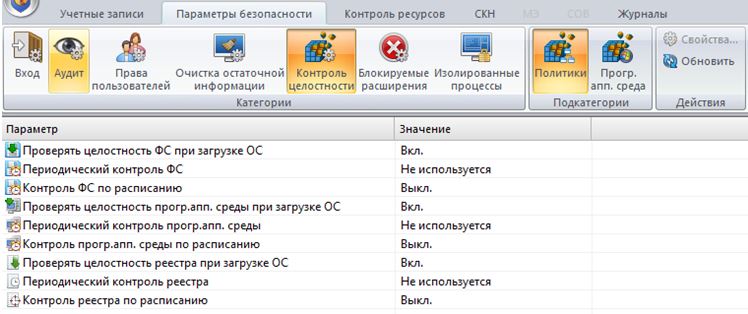

Настройка параметров контроля целостности

Для настройки контроля целостности необходимо в оболочке администратора на вкладке «Параметры безопасности» выделить категорию «Контроль целостности» и установить параметры как показано на рисунке (рис. 5).

Рис 5. Закладка Контроль целостности в оболочке администратора

Настройка контроля ресурсов

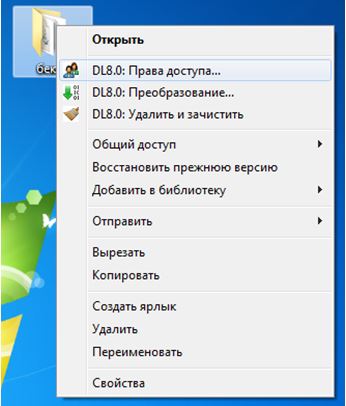

Для настройки контроля ресурсов, необходимо добавить исполняемые файлы средств защиты информации, установленных на АРМ, для которых необходимо назначить аудит (список файлов приведен в конце статьи). Для того чтобы добавить объект в контроль целостности необходимо: с помощью оболочки администратора в списке объектов категории «Контроль целостности» на вкладке «Контроль доступа» нажать кнопку «Добавить». В появившемся диалоговом окне, с помощью управляющих кнопок или прописав вручную, необходимо указать путь к ресурсу и нажать кнопку «Выбрать». Откроется окно редактирования параметров объекта ФС. В отобразившемся окне редактирования параметров необходимо открыть закладку «Контроль целостности» (см. ниже). Задать проверку контроля целостности для локальных объектов файловой системы без помощи оболочки администратора, а с помощью контекстного меню можно следующим способом:

- Правым щелчком мыши на значке объекта, для которого необходимо установить проверку контроля целостности, открыть контекстное меню и выбрать из него пункт «DL8.0: Права доступа» (рис. 6).

Рис 6. Права доступа

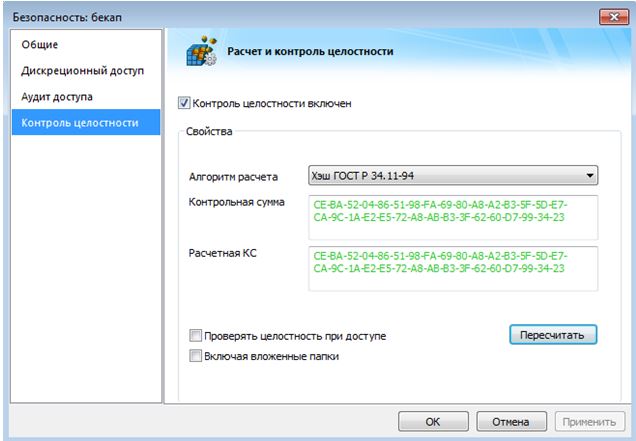

- В отобразившемся окне редактирования параметров необходимо открыть закладку «Контроль целостности» (рис. 7).

Рис 6. Закладка контроль целостности

- Необходимо выставить флажок в поле «Контроль целостности включен» и выбрать алгоритм расчета контрольной суммы, ГОСТ Р 34.11-94.

- Отметить при необходимости поле «Проверять контроль целостности при доступе».

- Нажать «Применить» и «ОК»

Системные файлы средств защиты информации, которые необходимо поставить на контроль целостности указаны в Приложении 1, данного руководства.

Управление учетными записями

По умолчанию в системе защиты Dallas Lock 8.0 всегда присутствуют следующие учетные записи:

— Суперадминистратор — учетная запись пользователя, установившего СЗИ НСД (запись невозможно удалить из системы);

— «anonymous» — учетная запись для проверки входов с незащищенных СЗИ машин (запись невозможно удалить из системы, но нужно отключить);

— «secServer» — через эту учетную запись Сервер безопасности подключается к данному ПК и проводит оперативное управление (запись невозможно удалить из системы, но нужно отключить, если не используется Сервер Безопасности);

«*\*» — специальная учетная запись, разрешающая всем доменным пользователям вход на защищенный системой компьютер. Создаётся только на ПК, которые в момент установки СЗИ НСД входят в Active Directory. Запись нужно отключить.

Для отключения учетных записей необходимо выделить категорию «Учетные записи» на одноименной вкладке оболочки администратора и выбрать учетную запись, которую необходимо отключить, нажав на нее два раза левой кнопкой мыши, появится окно редактирования параметров учетной записи, на вкладке «Общие» в поле «Параметры» отметить пункт «Отключена».

В системе должно быть заведено три пользователя: Пользователь 1, Пользователь 2 и Администратор информационной безопасности.

| № п/п | Роль | Описание | |

| 1. | Пользователь 1 | Выполнение работ согласно должностных обязанностей. Работа с разрешенным прикладным программным обеспечением. | |

| 2. | Администратор информационной безопасности | Реализация политики информационной безопасности: администрирование средств защиты информации, выполнение функций контролера-аудитора параметров настроек для всех приложений и данных АС УЦ | |

| 3. | Пользователь 2 |

|

У пользователей имеется индивидуальная учетная запись в операционной системе Windows и своим идентификатором для ПАК «Соболь».

Администратору ИБ, Пользователь 1, Пользователь 2, предоставлены права на доступ к информационным ресурсам, программным и техническим средствам автоматизированной системы согласно матрице доступа.

Матрица доступа к защищаемым ресурсам

| № п/п | Защищаемый ресурс | Права доступа должностных лиц | |||

| Наименование | Путь доступа | Администратор ИБ | Пользователь 1 | Пользователь 2 | |

| 1 | Файлы операционной системы Windows | C:\WINDOWS | Полный доступ | Чтение | Полный доступ |

| 2 | Установленное программное обеспечение | C:\Program Files | Полный доступ | Чтение и выполнение доступ | |

| 3 | Место хранения защищаемой информации | C:\secinf | Нет доступа | Чтение и изменение | Нет доступа |

| 4 | Место хранения копии дистрибутивов СЗИ | С:\distrib | Полный доступ | Полный запрет | Полный запрет |

| 5 | Место хранения резервных копий файлов и настроек СЗИ | С:\backup | Полный доступ | Полный запрет | Полный запрет |

| 6 | Программно-аппаратный комплекс (ПАК) «Соболь» версии 3.0 | C:\SOBOL | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 7 | СКЗИ «Крипто Про CSP» | C:\Program Files\Crypto Pro C:\Program Files (x86)\Crypto Pro | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 8 | СКЗИ Программный комплекс (ПК) ViPNet Client 4 (КС3) | C:\Program Files\ViPNet Client | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 9 | СКЗИ ViPNet CSP | C:\Program Files\ViPNet CSP | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 10 | Файлы CЗИ от НСД Dallas Lock 8.0 – К | C:\DLLOCK80 | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 11 | Антивирус Dr.Web Enterprise Security Suite (для Windows) | C:\Program Files\drweb | Полный доступ | Чтение и выполнение | Чтение и выполнение |

| 12 | Учтенный съёмный USB носитель | Z:\ | Чтение / Запись | Чтение Запись | Чтение Запись |

| 13 | Привод оптических дисков | E:\ | Чтение Запись | Чтение Запись | Чтение 1 Системные каталоги включают в себя директорию операционной системы (C:\Windows) а также каталоги прикладного программного обеспечений (C:\Program files); 2 К объектам профиля пользователя относят каталоги «Рабочий стол», «Мои документы», «Мои рисунки», а также каталоги, в которых хранятся пользовательские настройки прикладного программного обеспечения «Application Data», «Local Settings» и другие; 3 К операциям записи так же относят модификацию, удаление и изменение прав доступа; 4 Запрет доступа имеет приоритет над остальными правами пользователя, в том числе групповыми. Создание локального пользователя Для создания нового пользователя в системе защиты необходимо:

Если учетная запись была создана ранее, нажатие кнопки поиска, разворачивает список учетных записей пользователей, зарегистрированных только в ОС данного компьютера

На вкладке «Общие» требуется ввести следующие параметры: полное имя; Далее, в процессе создания или регистрации локального пользователя необходимо включить его в группу «Пользователи». В окне закладки «Группы» отображены названия групп, в которые включен пользователь (рис. 24). По умолчанию, каждый новый пользователь входит в группу «Пользователи»

Для создания пароля, отвечающего всем установленным требованиям политик безопасности, необходимо воспользоваться помощью генератора паролей системы защиты. Для этого нажать кнопку с надписью: «Генерация пароля». Система автоматически создаст случайный пароль, удовлетворяющий политикам сложности пароля, значение которого необходимо ввести в поля «Пароль» и «Подтверждение». Перечень файлов VipNet Client и VipNet CSP. |