- Dameware Mini Remote Control (MRC) — Настройка в сети без Active Directory (AD)

- Dameware mrc windows 10

- Описание подключения

- dameware не подключается к windows 10

- Проверка наличия на компьютере версии RDP клиента для удаленного рабочего стола с проверкой подлинности на уровне сети

- Войти

- Не подключается DameWare NT Utilities

- Comments

Dameware Mini Remote Control (MRC) — Настройка в сети без Active Directory (AD)

Настройки клиента Dameware Remote Control Client Service

При подключении к компьютеру в локальной одноранговой сети без AD для начала надо проверить, чтобы был доступ к ресурсу

При подключении к Windows 10 иногда бывает ошибка авторизации, решается следующей командой

reg add «HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System» /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

Ввел IP адрес компьютера и авторизация удалась.

Строчку Group 0 надо поправить на вашу группу пользователей с правом подключения по DameWare.

————

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\DameWare Development\Mini Remote Control Service]

[HKEY_LOCAL_MACHINE\SOFTWARE\DameWare Development\Mini Remote Control Service\IP Filter]

«Enable Filter For Remote Control»=dword:00000000

«Access Granted»=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\DameWare Development\Mini Remote Control Service\PNRP]

[HKEY_LOCAL_MACHINE\SOFTWARE\DameWare Development\Mini Remote Control Service\Settings]

«Port»=dword:000017f1

«Disable Session Switching»=dword:00000000

«Permission Required RDP»=dword:00000000

«Notify On New Connection»=dword:00000001

«Notify On New Connection Timeout Value»=dword:0000000f

«Notify On Disconnection»=dword:00000000

«No Notify Sound»=dword:00000000

«Notify Dialog Caption»=»DameWare Mini Remote Control»

«Notify Dialog Text 1″=»MRC Notification»

«Notify Dialog Text 2 Remote Control»=»MRC Notification»

«Permission Required»=dword:00000000

«Center Permission Dialog»=dword:00000000

«Permission Dialog Set Focus On Decline Button»=dword:00000000

«TrayIcon»=dword:00000002

«Permission Required for non Admin»=dword:00000001

«Permission Required for non Admin Disconnect If At Logon Desktop»=dword:00000001

«Permission Required for non Admin Force View Only»=dword:00000000

«On Disconnect Logoff Desktop»=dword:00000000

«Force Applications Close»=dword:00000000

«On Disconnect Lock Workstation»=dword:00000000

«Logon At Logon Desktop Only»=dword:00000000

«Logon At Logon Desktop Only Timeout»=dword:00000001

«Logon At Logon Desktop Only Timeout Value»=dword:00000014

«Enable Disconnection Menu»=dword:00000001

«Enable Settings Menu»=dword:00000001

«Enable Invitation Menu»=dword:00000001

«Enable Connect To Menu»=dword:00000001

«Enable Connect To Menu Proxy»=dword:00000001

«Absolute Timeout»=dword:00000000

«Allow Only Administrators To Connect»=dword:00000000

«Requires Logon Locally Privilege»=dword:00000000

«Must Be Member Of Group»=dword:00000001

«Socket Logon Timeout»=dword:00015f90

«Authentication Type»=dword:0000001e

«Must Have Logon Locally Rights with Windows Logon»=dword:00000000

«SFT: Enable Simple File Transfer»=dword:00000001

«SFT: Append Host Name»=dword:00000000

«SFT: User Response Time Out»=dword:00001770

«SFT: Upload Folder»=»%SYSTEMROOT%\\dwrcs\\Uploads\\»

«Disable Version Downgrade»=dword:00000000

«Group 0″=» \\G DameWare Remote Users»

«Allow All Administrators To Have Control»=dword:00000000

«Upgrade Information»=»»

«Downgrade Information»=»»

«Max Access Log Size»=dword:009c4000

«Force Encrypt Data»=dword:00000000

«Force Encrypt Images»=dword:00000000

«Force Encrypt Files»=dword:00000000

«Allow Only Mode FIPS»=dword:00000000

«Filter Change»=dword:00000000

«Enable Reporting For This Host»=dword:00000001

«Max Log Size»=dword:009c4000

«Log Path»=»C:\\WINDOWS\\dwrcs\\»

«Enable Log Reporting»=dword:00000000

«Log Host Port Number»=dword:000017f1

«Log Host»=»»

«Use Shared Secret»=dword:00000000

Dameware mrc windows 10

В этой статье мы расскажем как настроить данный компонент для скрытого слежения за компьютером пользователя в локальной сети.

Итак начнем с самого главного:

Mini Remote Control является частью пакета DameWare Remote Support и дает администраторам возможность подключения и управления к удаленным машинам через интернет или локальную сеть.

Оставим в сторону моральную сторону вопроса «зачем скрытно то?», ответив по простому «задача руководством поставлена — надо исполнять»

Несмотря на то, что утилита позволяет управлять компьютером, мы будем рассматривать настройки именно скрытного ( то есть абсолютно) незаметного для пользователя подключения к его компьютеру, за тем, что бы наблюдать, что же сотрудник делает в это самое время.

Программа не является «хакерской» и если кто то думает, что с помощью этой утилиты он сможет подключиться к компьютеру подружки в другом конце страны, без её «разрешающих» действий тот сильно ошибается.

Что же эти за разрешающие действия ?

1. Вы должны знать параметры учетной записи (логин и пароль), обладающей правами локального администратора на удаленной машине.

2. «File & Printer Sharing» должен быть разрешен на удаленной машине.

3. Общий ресурс Admin$ должен существовать на удаленной машине.

4. Все необходимые порты для File & Printer Sharing (137-139/445) должны быть открыты на всех маршрутизаторах и межсетевых экранах между локальной и удаленной машинами.

5. Все необходимые порты для File & Printer Sharing (137-139/445) должны быть открыты в персональном межсетевом экране на удаленной машине (например, XP-SP2, ZoneAlarm и т.п.).

6. Удаленная машина должна работать под управлением Windows

7. Ну и естественно необходимо открыть на маршрутизаторе(ах) порт, который вы указали в клиентском сервисе Mini Remote Client Agent Service как порт для связи (по умолчанию TCP 6129).

Не маленький список, не правда ли ? 🙂

Ну а если девушка Вам доверилась и дала админский доступ стоит обратить на неё внимание и возможно даже связать с ней свою судьбу. В пору тотального человекаНЕлюбия, доверие девушки Вам, в таком деле, как полный доступ к своему компьютеру, это очень важный признак.

Ну а если девушка самостоятельно выполнила все семь вышеописанных пункта, то это просто мечта, а не девушка.

Хотя, оставим романтику и вернемся на грешную землю.

На работе все не так. Тут «человек человеку — сотрудник» и никаких фривольностей касающейся конфиденциальной информации и коммерческой тайны быть не может. Но с другой стороны именно на работе все 7 пунктов выполняются легко групповыми политиками и применяются на все компьютеры организации.

И у некоторых администраторов появляется непреодолимое желание воспользоваться таким преимуществом и заглядывать во все мониторы других сотрудников, включая, о ужас, компьютеры руководства.

Но мы рассматриваем, правильного администратора принцип которого «чем меньше знаешь, вне своей компетенции — тем крепче спишь» и задача для него, поставленная руководителем, состоит в следующем: «Подключится незаметно к компьютеру другого сотрудника, так что бы он ничего не заметил»

Описание подключения

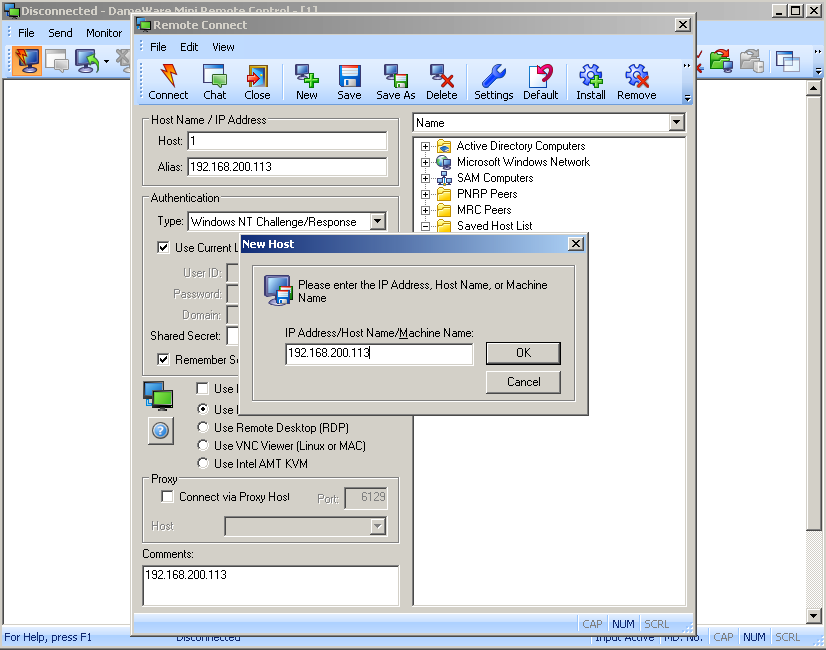

Итак начало простое. Вводим IP адрес удаленного компьютера к которому хотим подключиться

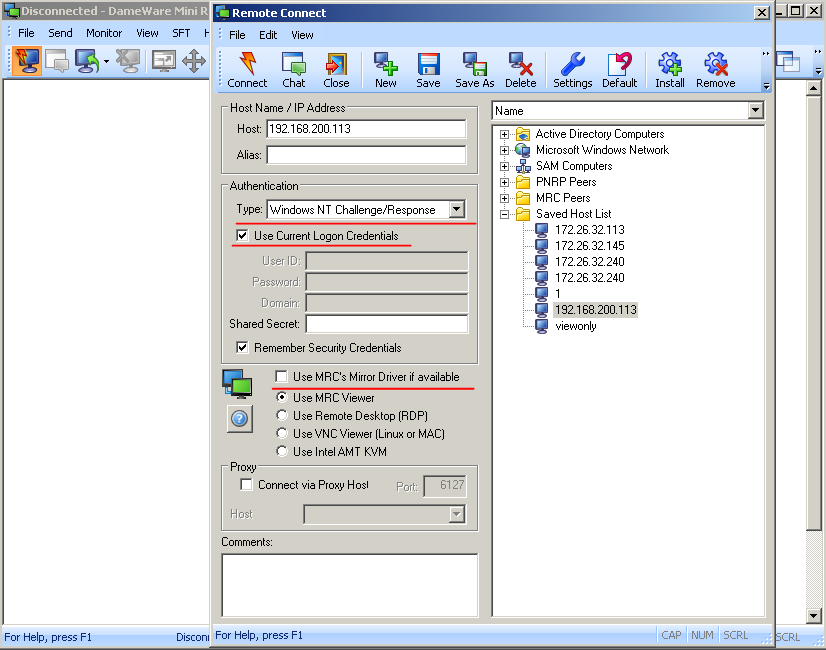

Далее указываем что подключаться будем под текущей учетной записью домена Actrive Directory. Вы же администратор на той машине? Если нет, то смотрите 1 пункт, обязательных для работы с DaweWare Mini Control.

Последнее что надо сделать здесь, это отключить Use MRC`s Mirror Driver if available.

Если Вы этого не сделаете, то при подключении к удаленному компьютеру, пользователь увидит уведомление что его цветовая схема Windows 7 изменилась. А зачем нам так «палиться»?

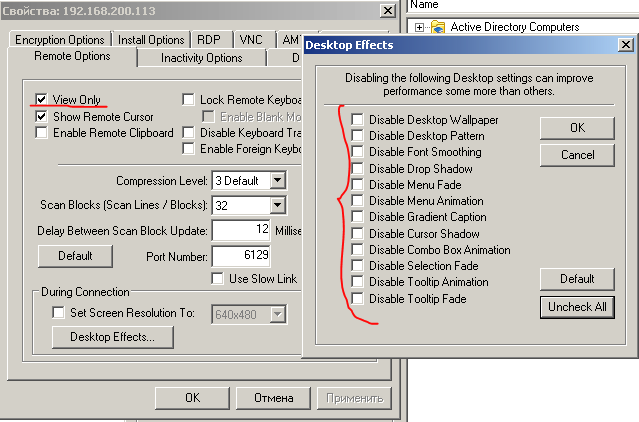

Далее идем в раздел Settings и изменяем следующее

Сначала ставим галочку о том что нам нужен только просмотр удаленного стола, без управления и перехвата мыши, а в разделе Desktop Effects, убираем все галочки, дабы у удаленного пользователя не изменился рабочий стол и исчезла бы его заставка.

И остался последний этап, и конечно же самый важный 🙂

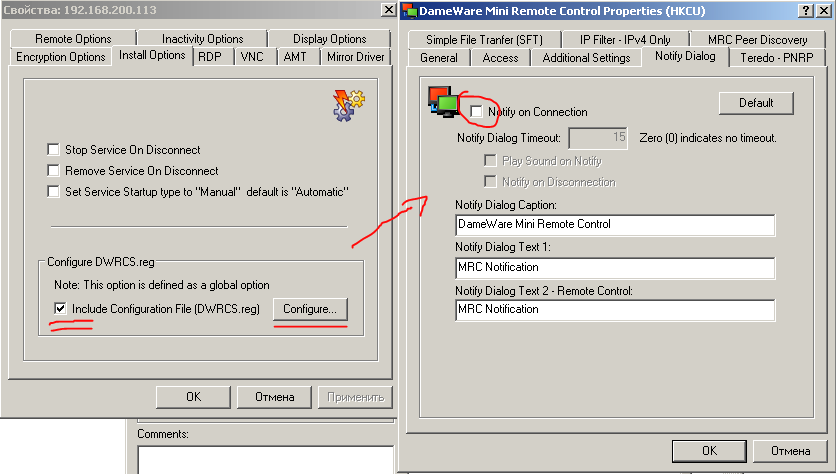

В разделе Install Options сконфигурируем файл DWRCS.reg в частности в окне NotifyDialog отключим показывать уведомление удаленному пользователю, о том что к вам сейчас подключился удаленный компьютер с таким именем и под такой то учеткой.

Сами понимаете ни о какой скрытности подключения не может быть речи если вы забыли снять эту галку.

Но вот в принципе все.

Теперь Вы можете с спокойной душой и не боясь последствий ( кроме угрызений совести), лазать по компьютерам сотрудников.

Удаленный пользователь никогда вас не сможет заметить, он лишь может увидеть в сервисах установленную службу DameWare Mini Control, и понять что теоретически к его компьютеру могут подключится.. Он его конечно же может удалить, но в локальной/доменной сети это не поможет. Эта служба заново незаметно установиться как только администратор захочет увидеть чем сотрудник занимается в данный момент.

dameware не подключается к windows 10

Andrew | Posted on 11.07.2018 |

Настройки клиента Dameware Remote Control Client Service

При подключении к компьютеру в локальной одноранговой сети без AD для начала надо проверить, чтобы был доступ к ресурсу

При подключении к Windows 10 иногда бывает ошибка авторизации, решается следующей командой

reg add «HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem» /v «LocalAccountTokenFilterPolicy» /t REG_DWORD /d 1 /f

Ввел IP адрес компьютера и авторизация удалась.

Строчку Group 0 надо поправить на вашу группу пользователей с правом подключения по DameWare.

————

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESOFTWAREDameWare DevelopmentMini Remote Control Service]

[HKEY_LOCAL_MACHINESOFTWAREDameWare DevelopmentMini Remote Control ServiceIP Filter]

«Enable Filter For Remote Control»=dword:00000000

«Access Granted»=dword:00000001

[HKEY_LOCAL_MACHINESOFTWAREDameWare DevelopmentMini Remote Control ServicePNRP]

[HKEY_LOCAL_MACHINESOFTWAREDameWare DevelopmentMini Remote Control ServiceSettings]

«Port»=dword:000017f1

«Disable Session Switching»=dword:00000000

«Permission Required RDP»=dword:00000000

«Notify On New Connection»=dword:00000001

«Notify On New Connection Timeout Value»=dword:0000000f

«Notify On Disconnection»=dword:00000000

«No Notify Sound»=dword:00000000

«Notify Dialog Caption»=»DameWare Mini Remote Control»

«Notify Dialog Text 1″=»MRC Notification»

«Notify Dialog Text 2 Remote Control»=»MRC Notification»

«Permission Required»=dword:00000000

«Center Permission Dialog»=dword:00000000

«Permission Dialog Set Focus On Decline Button»=dword:00000000

«TrayIcon»=dword:00000002

«Permission Required for non Admin»=dword:00000001

«Permission Required for non Admin Disconnect If At Logon Desktop»=dword:00000001

«Permission Required for non Admin Force View Only»=dword:00000000

«On Disconnect Logoff Desktop»=dword:00000000

«Force Applications Close»=dword:00000000

«On Disconnect Lock Workstation»=dword:00000000

«Logon At Logon Desktop Only»=dword:00000000

«Logon At Logon Desktop Only Timeout»=dword:00000001

«Logon At Logon Desktop Only Timeout Value»=dword:00000014

«Enable Disconnection Menu»=dword:00000001

«Enable Settings Menu»=dword:00000001

«Enable Invitation Menu»=dword:00000001

«Enable Connect To Menu»=dword:00000001

«Enable Connect To Menu Proxy»=dword:00000001

«Absolute Timeout»=dword:00000000

«Allow Only Administrators To Connect»=dword:00000000

«Requires Logon Locally Privilege»=dword:00000000

«Must Be Member Of Group»=dword:00000001

«Socket Logon Timeout»=dword:00015f90

«Authentication Type»=dword:0000001e

«Must Have Logon Locally Rights with Windows Logon»=dword:00000000

«SFT: Enable Simple File Transfer»=dword:00000001

«SFT: Append Host Name»=dword:00000000

«SFT: User Response Time Out»=dword:00001770

«SFT: Upload Folder»=»%SYSTEMROOT%\dwrcs\Uploads\»

«Disable Version Downgrade»=dword:00000000

«Group 0″=» \G DameWare Remote Users»

«Allow All Administrators To Have Control»=dword:00000000

«Upgrade Information»=»»

«Downgrade Information»=»»

«Max Access Log Size»=dword:009c4000

«Force Encrypt Data»=dword:00000000

«Force Encrypt Images»=dword:00000000

«Force Encrypt Files»=dword:00000000

«Allow Only Mode FIPS»=dword:00000000

«Filter Change»=dword:00000000

«Enable Reporting For This Host»=dword:00000001

«Max Log Size»=dword:009c4000

«Log Path»=»C:\WINDOWS\dwrcs\»

«Enable Log Reporting»=dword:00000000

«Log Host Port Number»=dword:000017f1

«Log Host»=»»

«Use Shared Secret»=dword:00000000

И так что мы имели: компьютер клиента Windows xp с клиентом RDP 7 версии, шлюз BSD и Win 2003 ну и естественно ошибку при подключении не удается подключиться к удаленному рабочему столу. Мною были перепробованы различные варианты танцев с бубном, но они ничего не давали, все вело к тому, что я склонялся что у меня сервак глючит или я туплю, но мысль та что с других хостов я без проблем конектился на тот же самый сервак под теми же настройками не давал мне покоя.

Подведем итог!

1 Вариант

1) скачиваем альтернативный rdp клиент Remote Desktop Manager

2) запускаем клиент, но не пугаемся настроек

2 Вариант

Обновить на windows стандартный RPD клиент , его можно скачать на оф сайте Микрософта скачать

3 Вариант

Проверить локальные политики сервера, возможно они могут блокировать

для 2003 и 2008 Server:

1) Администрирование -локальная политика безопасности — доступ к компьютеру по сети (тут смотрите что у Вас стоит, для примера поставьте разрешить всем и посмотрите результат)

2)В группе «Пользователи удаленного рабочего стола» проверьте прописан ли нужный пользователь! ( часто проблема бывает только из-за этого. )

4 Вариант

Отключить фаервол с антивирусом на стороне клиента. (в большинстве случаев именно это может блокировать исходящее соединение если оно попало допустим в ненадежные программы антивируса или фаервола.

1) Если используется брандмауэр Windows, выполните следующие действия.

Откройте компонент «Брандмауэр Windows». Для этого нажмите кнопку Пуск и выберите пункт Панель управления . В поле поиска введите брандмауэр и затем щелкните пункт Брандмауэр Windows .

В области слева выберите Разрешить запуск программы или компонента через брандмауэр Windows .

Щелкните Изменить параметры . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

В разделе Разрешенные программы и компоненты установите флажок рядом с пунктом Удаленный рабочий стол и нажмите кнопку ОК .

2)При использовании другого брандмауэра проверьте, что порт удаленного рабочего стола (стандартный порт RDP 3389) открыт.

На удаленном компьютере могут быть запрещены удаленные подключения. Решение данной проблемы приведено ниже.

В левой области выберите пункт Настройка удаленного доступа . Если отображается запрос на ввод пароля администратора или его подтверждения, укажите пароль или предоставьте подтверждение.

В диалоговом окне Свойства системы в группе Удаленный рабочий стол щелкните Разрешать подключения с компьютеров с любой версией удаленного рабочего стола или Разрешать подключения только с компьютеров с удаленным рабочим столом с сетевой проверкой подлинности , а затем нажмите кнопку ОК .

5 Вариант

1)Если у вас сервер 2008, а подключаетесь с клиента под windows xp, то тут надо смотреть если у нас на стороне сервера включена функция NLA (Network Level Authentication) это позволяют реализовать более безопасный метод подключения к удаленному рабочему столу, то Windows xp не сможет подключиться потому как в нем нужно ручками принудительно включить эту функцию (инструкцию выложу чуть позже как это можно решить)

6 Вариант от компании MS

Удаленный компьютер может быть в спящем режиме. Чтобы исправить это, убедитесь, что параметры спящего режима и гибернации заданы со значением Никогда . (Режим гибернации поддерживается не всеми компьютерами.) Дополнительные сведения о выполнении данных изменений см. в разделе Изменение, создание и удаление схемы (плана) управления питанием.

Удаленное подключение невозможно, если учетная запись пользователя не имеет пароля. Сведения о добавлении пароля к учетной записи см. в разделе Защита компьютера с помощью пароля.

Удаленный компьютер может принимать подключения только от компьютеров с включенной проверкой подлинности на уровне сети (NLA). Проверка подлинности на уровне сети — это метод проверки подлинности, при котором подлинность пользователей проверяется перед установлением подключения к удаленному рабочему столу и появлением экрана входа в систему. Она помогает защитить компьютер от хакеров и вредоносного программного обеспечения.

Проверка наличия на компьютере версии RDP клиента для удаленного рабочего стола с проверкой подлинности на уровне сети

Откройте подключение к удаленному рабочему столу. Для этого нажмите кнопку Пуск . В поле поиска введите Подключение к удаленному рабочему столу , а затем в списке результатов выберите пункт Подключение к удаленному рабочему столу .

Щелкните значок в левом верхнем углу диалогового окна Подключение к удаленному рабочему столу и выберите команду О программе .

PS Ошибка «Не удается подключиться к удаленному рабочему столу» может быть из-за чего угодно и тут главное начать последовательно отсекать все зависимости, в моей статье я постарался описать все варианты по решению этой ошибки.

PSS у кого будут проблемы пишите я постараюсь помочь Вам.

rdp клиент, скачать rdp, rdp файл, rdp windows скачать, не подключается rdp, не работает rdp, альтернативная rdp программа, rdp 7.1 скачать, rdp клиент для windows, rdp windows 7 скачать, dp windows xp скачать, rdp клиент windows 7,

Войти

Не подключается DameWare NT Utilities

Не забывайте, что вы можете avast скачать бесплатно. Это очень удобно! Успей скачать руководство по эксплуатации опель зафира.

А вы уже решили какая офисная мебель будет в этом году у вас в офисе?

Comments

Does DNTU and MRC’s RDP functionality support the new /admin switch included in Vista SP1 and XP-SP3?

Unfortunately, not at the present time, and it will take some time before we can support this new /admin switch. Our software presently only supports the /console switch. Therefore, at the present time if you’re running Vista SP1 or XP SP3 locally, then you won’t be able to establish a RDP console session from within our software. But you can still connect via RDP (non console) or via a standard MRC connection.