- Device Guard: Что это такое и как включить или отключить

- Ограничение на использование Device Guard

- Как включить и отключить Device Guard

- Ошибка несовместимости с Credential Guard сторонних виртуальных машин

- Отключить Windows Defender Credential Guard и Device Guard

- Отключение Credential Guard or Device Guard в Windows 10 Pro / SL

- Управление функцией управления приложениями в Защитнике Windows с помощью Configuration Manager Windows Defender Application Control management with Configuration Manager

- Введение Introduction

- Использование управления приложениями в Защитнике Windows с Configuration Manager Using Windows Defender Application Control with Configuration Manager

- Что разрешено запускать при развертывании политики управления приложениями в Защитнике Windows? What can run when you deploy a Windows Defender Application Control policy?

- Поддерживаемые операционные системы Supported operating systems

- Перед началом работы Before you start

- Создание политики управления приложениями в Защитнике Windows How to create a Windows Defender Application Control policy

- Развертывание политики управления приложениями в Защитнике Windows How to deploy a Windows Defender Application Control policy

- Мониторинг политики управления приложениями в Защитнике Windows How to monitor a Windows Defender Application Control policy

Device Guard: Что это такое и как включить или отключить

Device Guard — использует виртуализацию для изоляции секретов и тем самым обеспечивает защиту от взлома. Это гарантирует, что только привилегированное системное программное обеспечение может получить доступ к таким данным как хэши паролей NTLM и учетные данные домена. Credential Guard создает виртуальный контейнер и хранит все важные данные в нем, что не позволяет получить доступ к этим токенам на уровне системы без специальных прав авторизации. Примечательно то, что Credential Guard можно развернуть на виртуальной машине как Hyper-V.

К примеру, если хакер взломал и получил доступ к Windows 10, то он мог получить и доступ к хэшу, который используется для шифрования учетных записей, так как хэш храниться в локальной ОЗУ без защиты. В Credential Guard хэш храниться в виртуальном контейнере, и даже, если система будет скомпрометирована, то хакер не получит доступ к этому хэшу.

Ограничение на использование Device Guard

- Поддержка виртуализации 64x битным процессором.

- Безопасная загрузка.

- Чип на материнской плате TPM версии 1.0 или 2.0.

- Включенный Hyper-V.

- Доступно в Windows 10 Education, Enterprise и Windows Server 2016.

В документации Microsoft вы можете обнаружить, что Credential Guard поддерживается в Windows 10, что означает Pro и Home. Я сам запутался, и дело в том, что документация не правильная и требует правок. На github есть обсуждение на эту тему, и функция Credential Guard как бы есть, но она не шифрует данные в виртуальном контейнере, т.е. она не работает. Обратите внимание на это сообщение и это .

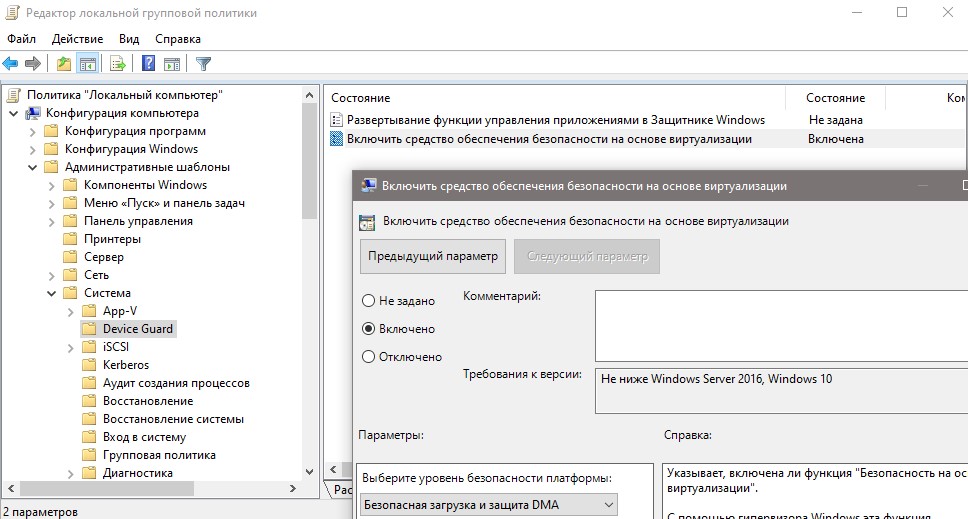

Как включить и отключить Device Guard

В групповых политиках перейдите «Конфигурация компьютера» > «Административные шаблоны» > «Система» > «Device Guard» > справа выберите «Включить средство обеспечения безопасности на основе виртуализации«.

Ошибка несовместимости с Credential Guard сторонних виртуальных машин

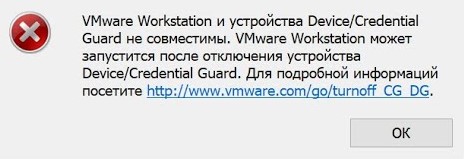

Иногда, пользователи могут видеть ошибку «VMware Workstation и устройства Device/Credential Guard несовместимы. VMware Workstation можно запустить после отключения Device/Credential Guard» при использовании сторонних виртуальных машин как VirtualBox или VMware Workstation.

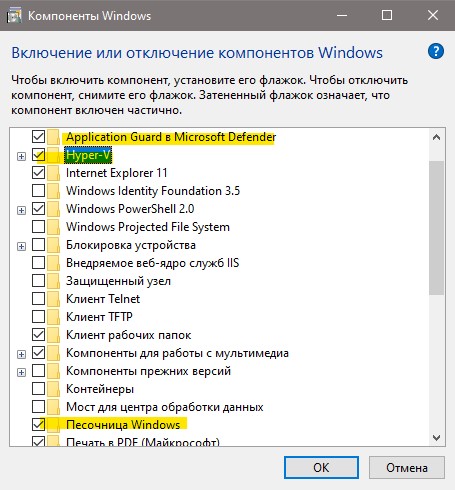

Способ 1. В этом случае нужно отключить несколько компонентов как Aplication Guard, Hyper-V и песочница Windows. Также, посмотрите не включен ли Credential Guard в групповых политиках, указанном выше способом.

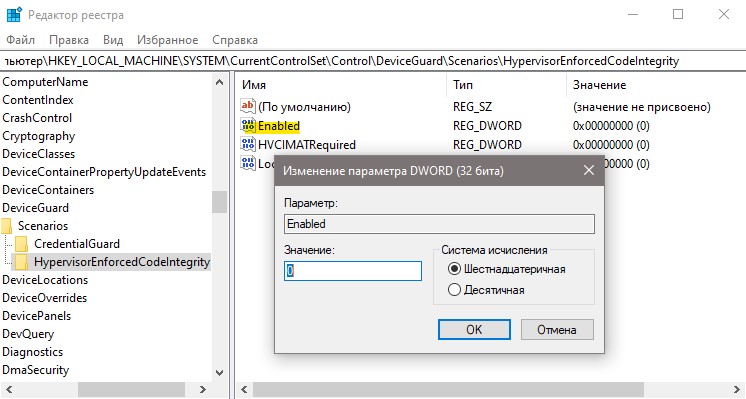

Способ 2. Если выше способ не помог и виртуальные машины выдают ошибку на несовместимость Credential Guard, то откройте редактор реестра и перейдите по пути:

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

- Нажмите два раза по Enabled и установите значение 0.

- Перезагрузите ПК.

Если после перезапуска Windows, ошибка появляется, то запустите командную строку от имени администратора и введите:

- bcdedit /set hypervisorlaunchtype off

Если хотите вернуть команду по умолчанию, то введите bcdedit /set hypervisorlaunchtype auto

Отключить Windows Defender Credential Guard и Device Guard

В последних обновлениях Windows 10 по умолчанию включен Windows Defender Credential Guard (Защитник Windows Защита учетной записи) и может получиться так, что ранее подготовленные виртуальные машины не запускаются в VMware Workstation или Hyper-V.

Не буду останавливаться на том, что это за технологии, т.к. цель данной заметки – просто и надежно отключить новый функуионал безопасности и тем самым исправить ошибку: “VMware Workstation and Device/Credential Guard are not compatible. VMware Workstation can be run after disabling Device/Credential Guard“.

При запуске несовместимой VM, появляется данное предупреждение и сразу же есть ссылка на официальный мануал по устранению этой проблемы. Там пошагово описан процесс включения и отключения Защиты учетной записи, но самый быстрый и безопасный вариант спрятан в самом конце заметки – что ж исправим ситуацию.

- Скачиваем официальны набор скриптов – Windows Defender Credential Guard hardware readiness tool – microsoft.com/en-us/download/details.aspx?id=53337 ;

- Распаковываем содержимое архива в удобную директорию;

- Запускаем Power Shell от имени администратора, переходим в папку с распакованным скриптом;

- Запускаем скрипт с нужными ключами (при необходимости подтверждаем выполнение операции – R).

В нашем примере используется ключ автоматической перезагрузки системы:

После перезагрузки можем как и прежде запускать виртуальные машины в VMware Workstation в нашей любимой Windows 10 😉

Нашли ошибку в тексте? Выделите фрагмент текста и нажмите Ctrl+Enter

Отключение Credential Guard or Device Guard в Windows 10 Pro / SL

Привет всем. Итак, недавно моя вторая система Windows 10 SL обновилась до сборки 1803, ну и все бы ничего, но при попытке создать и запустить новую виртуальную машину использюя VMWare Workstation 14, я обнаружил ошибку, которая сообщала мне что Credential Guard or Device Guard не позволяет мне использовать МОЮ виртуализацию, по этому я должен ее отключить и мне предлагается перейти по ссылке на сайт VMWare где подробно описано как это сделать. И все бы ничего, но инструкция предназначена для Windows 10 редакции Server и, конечно же, есть определенные отличия в плане ПО и не только, между серверной редакцией и моей десктопной. Инструкция мне не подходит.

Посетив несколько тематических забугорных форумов и почитав активные обсуждения, я обратил внимание что тем людям, которые задают такой же вопрос, обычно пишут ответ типа «ерунду несешь, данная фича — Credential Guard or Device Guard есть только в Windows редакции Server». Звучит глупо, знатоки еще те. Читая дальше и вникая в суть мне стало понятно, что в этой ошибке есть некоторая связь с Hyper-V (нативной системой виртуализации в Windows), но для десктопных Windows 10 Hyper-V доступен только в редакциях Pro и выше (типа Enterprise) как это связано с моей Single Language мне было не понятно. Данный тип редакции базово не имеет поддержки Hyper-V.

РЕШЕНИЕ.

Каким-то странным истечением обстоятельств я забрел в в установку и удаление компонентов системы и обнаружил там некоторую включенную опцию, которой ранее не было в моей системе. Опция называется Windows Hypervisor Platform. Ну вот, собственно, отключив эту опцию после перезагрузки системы, виртуальная машина под управлением VMWare Workstation начала работать без ошибок как обычно.

Если вы столкнулись с этой проблемой, попробуйте решить ее так. Отпишитесь обязательно в комментариях, у кого получилось / не получислоь.

Управление функцией управления приложениями в Защитнике Windows с помощью Configuration Manager Windows Defender Application Control management with Configuration Manager

Область применения: Configuration Manager (Current Branch) Applies to: Configuration Manager (current branch)

Введение Introduction

Управление приложениями в Защитнике Windows предназначено для защиты компьютеров от вредоносных и других ненадежных программ. Windows Defender Application Control is designed to protect PCs against malware and other untrusted software. Эта служба блокирует запуск вредоносного кода, гарантируя выполнение только надежного утвержденного кода. It prevents malicious code from running by ensuring that only approved code, that you know, can be run.

Управление приложениями в Защитнике Windows реализует программный уровень защиты, поддерживая строгий список программ, выполнение которых допускается на компьютере. Windows Defender Application Control is a software-based security layer that enforces an explicit list of software that is allowed to run on a PC. Само по себе управление приложениями не имеет требований к оборудованию или микропрограммному обеспечению. On its own, Application Control does not have any hardware or firmware prerequisites. Политики управления приложениями, развернутые с помощью Configuration Manager, применяются к компьютерам в целевых коллекциях, которые соответствуют минимальным требованиям к версии Windows и SKU, как описано в этой статье. Application Control policies deployed with Configuration Manager enable a policy on PCs in targeted collections that meet the minimum Windows version and SKU requirements outlined in this article. При необходимости вы можете включить политики управления приложениями на основе гипервизора, развернув их с использованием Configuration Manager в виде групповой политики для соответствующего оборудования. Optionally, hypervisor-based protection of Application Control policies deployed through Configuration Manager can be enabled through Group Policy on capable hardware.

Дополнительные сведения об управлении приложениями в Защитнике Windows см. в разделе Руководство по развертыванию системы управления приложениями в Защитнике Windows. To learn more about Windows Defender Application Control, read the Windows Defender Application Control deployment guide.

- Начиная с Windows 10 версии 1709, настраиваемые политики целостности кода переименованы в управление приложениями в Защитнике Windows. Beginning with Windows 10, version 1709, configurable code integrity policies are known as Windows Defender Application Control.

- Начиная с Configuration Manager версии 1710 политики Device Guard переименованы в политики управления приложениями в Защитнике Windows. Beginning in Configuration Manager version 1710, Device Guard policies have been renamed to Windows Defender Application Control policies.

Использование управления приложениями в Защитнике Windows с Configuration Manager Using Windows Defender Application Control with Configuration Manager

Вы можете развернуть политику управления приложениями в Защитнике Windows с помощью Configuration Manager. You can use Configuration Manager to deploy a Windows Defender Application Control policy. Такая политика позволяет настроить режим, в котором функция управления приложениями в Защитнике Windows выполняется на компьютерах в коллекции. This policy lets you configure the mode in which Windows Defender Application Control runs on PCs in a collection.

Можно настроить один из следующих режимов. You can configure one of the following modes:

- Включено принудительное применение — разрешено выполнение только надежных исполняемых файлов. Enforcement enabled — Only trusted executables are allowed to run.

- Только аудит — разрешено выполнение всех исполняемых файлов, но ведется регистрация выполняющихся ненадежных программ в журнале событий локального клиента. Audit only — Allow all executables to run, but log untrusted executables that run in the local client event log.

Эта функция появилась в версии 1702 на стадии предварительного выпуска. This feature was first introduced in version 1702 as a pre-release feature. Начиная с версии 1906 эта функция больше не считается функцией предварительной версии. Beginning with version 1906, it’s no longer a pre-release feature.

Что разрешено запускать при развертывании политики управления приложениями в Защитнике Windows? What can run when you deploy a Windows Defender Application Control policy?

Управление приложениями в Защитнике Windows позволяет строго контролировать, что может выполняться на управляемых вами компьютерах. Windows Defender Application Control lets you strongly control what can run on PCs you manage. Эта функция полезна для отделов с повышенными требованиями к безопасности, где важно не допустить выполнение нежелательного программного обеспечения. This feature can be useful for PCs in high-security departments, where it’s vital that unwanted software cannot run.

При развертывании политики обычно разрешается запуск следующих исполняемых файлов: When you deploy a policy, typically, the following executables can run:

- компоненты операционной системы Windows; Windows operating system components

- драйверы Центра разработки оборудования (которые имеют сигнатуры лабораторий WHQL); Hardware Dev Center drivers (that have Windows Hardware Quality Labs signatures)

- приложения Магазина Windows; Windows Store apps

- клиент Configuration Manager; The Configuration Manager client

- все программное обеспечение, развернутое через Configuration Manager, которое устанавливается на компьютерах после обработки политики управления приложениями в Защитнике Windows. All software deployed through Configuration Manager that PCs install after the Windows Defender Application Control policy is processed.

- Обновления компонентов Windows из: Updates to windows components from:

- Центра обновления Windows; Windows Update

- Центр обновления Windows для бизнеса. Windows Update for Business

- Службы WSUS Windows Server Update Services

- Configuration Manager Configuration Manager

- Настраиваемое при необходимости программное обеспечение с хорошей репутацией в системе Microsoft Intelligent Security Graph (ISG). Optionally, software with a good reputation as determined by the Microsoft Intelligent Security Graph (ISG). ISG включает в себя SmartScreen Защитника Windows и другие службы Майкрософт. The ISG includes Windows Defender SmartScreen and other Microsoft services. Чтобы это программное обеспечение считалось надежным, на устройстве должно выполняться средство SmartScreen Защитника Windows и Windows 10 версии 1709. The device must be running Windows Defender SmartScreen and Windows 10 version 1709 or later for this software to be trusted.

В этот список не входят программы, кроме встроенных в Windows, которые автоматические обновляются через Интернет, а также любые обновления стороннего программного обеспечения, которые устанавливаются с использованием указанных выше механизмов или через Интернет. These items do not include any software that is not built-into Windows that automatically updates from the internet or third-party software updates whether they are installed via any of the update mechanisms mentioned previously, or from the internet. Разрешено выполнение только таких изменений программного обеспечения, которые разворачиваются с использованием клиента Configuration Manager. Only software changes that are deployed though the Configuration Manager client can run.

Поддерживаемые операционные системы Supported operating systems

Чтобы использовать управление приложениями в Защитнике Windows с Configuration Manager, требуется следующее: To use Windows Defender Application Control with Configuration Manager, devices you manage must be running:

- Устройства под управлением Windows 10 Корпоративная версии 1703 или более поздней. Windows 10 Enterprise version 1703, or later.

- Windows Server 2019 или более поздней версии (появилось в версии 2010) Windows Server 2019, or later (Introduced in version 2010)

Создайте новые политики для целевых операционных систем Windows Server после установки Configuration Manager 2010 и установки обновленного клиента. Create new policies to target Windows Server operating systems after installation of Configuration Manager 2010 and installing the updated client. Существующие политики управления приложениями в Защитнике Windows, созданные до установки версии 2010, не будут работать с операционными системами Windows Server. Existing Windows Defender Application Control polices created prior to installing 2010 won’t work with Windows Server operating systems.

Перед началом работы Before you start

Перед настройкой и развертыванием политик управления приложениями в Защитнике Windows обратите внимание на следующие аспекты: Before you configure or deploy Windows Defender Application Control policies, read the following information:

- Когда политика будет успешно обработана на клиентском компьютере, на этом клиенте Configuration Manager настраивается в роли управляемого установщика. Once a policy is successfully processed on a client PC, Configuration Manager is configured as a Managed Installer on that client. Все программное обеспечение, развернутое с его помощью после обработки политики, автоматически считается доверенным. Software deployed through it, after the policy processes, is automatically trusted. Программное обеспечение, установленное с помощью Configuration Manager до обработки политики управления приложениями в Защитнике Windows, автоматически не считается надежным. Software installed by Configuration Manager before the Windows Defender Application Control policy processes is not automatically trusted.

- Для политик управления приложениями во время развертывания по умолчанию настраивается расписание ежедневного выполнения. The default compliance evaluation schedule for Application Control policies, configurable during deployment, is every one day. Если возникают проблемы с обработкой политики, возможно, стоит настроить более короткий интервал для проверки соответствия, например каждый час. If issues in policy processing are observed, it may be beneficial to configure the compliance evaluation schedule to be shorter, for example every hour. Это расписание определяет, как часто клиент пытается повторно обработать политику управления приложениями в Защитнике Windows, если попытка завершается сбоем. This schedule dictates how often clients reattempt to process a Windows Defender Application Control policy if a failure occurs.

- Независимо от выбранного режима применения, после развертывания политики управления приложениями в Защитнике Windows клиентские компьютеры не могут выполнять HTML-приложения с расширением HTA. Regardless of the enforcement mode you select, when you deploy a Windows Defender Application Control policy, client PCs cannot run HTML applications with the extension .hta.

- Создайте новые политики для целевых операционных систем Windows Server после установки Configuration Manager 2010 и установки обновленного клиента. Create new policies to target Windows Server operating systems after installation of Configuration Manager 2010 and installing the updated client. Существующие политики управления приложениями в Защитнике Windows, созданные до установки версии 2010, не будут работать с операционными системами Windows Server. Existing Windows Defender Application Control polices created prior to installing 2010 won’t work with Windows Server operating systems.

Создание политики управления приложениями в Защитнике Windows How to create a Windows Defender Application Control policy

- В консоли Configuration Manager щелкните элемент Активы и соответствие. In the Configuration Manager console, click Assets and Compliance.

- В рабочей области Активы и соответствие разверните узел Endpoint Protection и щелкните Управление приложениями в Защитнике Windows. In the Assets and Compliance workspace, expand Endpoint Protection, and then click Windows Defender Application Control.

- На вкладке Главная в группе Создать щелкните Создать политику управления приложениями. On the Home tab, in the Create group, click Create Application Control policy.

- На странице Общие в мастере создания политики управления приложениями настройте следующие параметры: On the General page of the Create Application Control policy Wizard, specify the following settings:

- Имя — уникальное имя для этой политики управления приложениями в Защитнике Windows. Name — Enter a unique name for this Windows Defender Application Control policy.

- Описание — при необходимости введите описание политики, которое идентифицирует ее в консоли Configuration Manager. Description — Optionally, enter a description for the policy that helps you identify it in the Configuration Manager console.

- Принудительно перезагружать устройства, чтобы политика могла быть применена ко всем устройствам — когда клиентский компьютер обработает политику, ему будет назначено расписание перезагрузки в соответствии с параметром Перезагрузка компьютера в параметрах клиента. Enforce a restart of devices so that this policy can be enforced for all processes — After the policy is processed on a client PC, a restart is scheduled on the client according to the Client Settings for Computer Restart.

- Устройства под управлением Windows 10 версии 1703 или более ранней версии всегда автоматически перезапускаются. Devices running Windows 10 version 1703 or earlier will always be automatically restarted.

- Начиная с Windows 10 версии 1709, к выполняемым на устройстве приложениям новая политика управления приложением не применяется до следующей перезагрузки. Starting with Windows 10 version 1709, applications currently running on the device will not have the new Application Control policy applied to them until after a restart. Но для всех приложений, запущенных после применения политики, будет применена новая политика управления приложения. However, applications launched after the policy applies will honor the new Application Control policy.

- Режим применения — выберите один из следующих способов принудительного применения функции управления приложениями в Защитнике Windows на клиентском компьютере. Enforcement Mode — Choose one of the following enforcement methods for Windows Defender Application Control on the client PC.

- Включено принудительное применение — разрешено выполнение только надежных исполняемых файлов. Enforcement Enabled — Only allow trusted executables are allowed to run.

- Только аудит — разрешено выполнение всех исполняемых файлов, но ведется регистрация выполняющихся ненадежных программ в журнале событий локального клиента. Audit Only — Allow all executables to run, but log untrusted executables that run in the local client event log.

- На вкладке Включения в мастере создания политики управления приложениями выберите, нужно ли авторизовать программное обеспечение, которому доверяет Intelligent Security Graph. On the Inclusions tab of the Create Application Control policy Wizard, choose if you want to Authorize software that is trusted by the Intelligent Security Graph.

- Щелкните Добавить, если вы хотите добавить отношения доверия для определенных файлов или папок на компьютерах. Click Add if you want to add trust for specific files or folders on PCs. В диалоговом окне Добавление доверенного файла или папки вы можете указать локальный файл или путь к папке, для которых следует настроить отношение доверия. In the Add Trusted File or Folder dialog box, you can specify a local file or a folder path to trust. Можно также указать путь к файлу или папке на удаленном устройстве, на подключение к которому у вас есть права. You can also specify a file or folder path on a remote device on which you have permission to connect. Добавив в политику управления приложениями в Защитнике Windows отношение доверия для определенных файлов или папок, вы можете: When you add trust for specific files or folders in a Windows Defender Application Control policy, you can:

- устранять проблемы, связанные с поведением управляемого установщика; Overcome issues with managed installer behaviors

- доверять бизнес-приложениям, которые не могут быть развернуты с помощью Configuration Manager; Trust line-of-business apps that cannot be deployed with Configuration Manager

- доверять приложениям, которые включены в образ развертывания операционной системы. Trust apps that are included in an operating system deployment image.

- Чтобы завершить работу мастера, щелкните Далее. Click Next, to complete the wizard.

Включение доверенных файлов или папок поддерживается только на клиентских компьютерах под управлением версии 1706 или более поздней версии клиента Configuration Manager. The inclusion of trusted files or folders is only supported on client PCs running version 1706 or later of the Configuration Manager client. Если правила включения содержатся в политике управления приложениями в Защитнике Windows и эта политика развертывается на клиентском компьютере под управлением более ранней версии клиента Configuration Manager, ее будет невозможно применить. If any inclusion rules are included in a Windows Defender Application Control policy and the policy is then deployed to a client PC running an earlier version on the Configuration Manager client, the policy will fail to be applied. Чтобы устранить эту проблему, обновите устаревшие клиенты. Upgrading these older clients will resolve this issue. Политики, которые не содержат правила включения, могут применяться в предыдущих версиях клиента Configuration Manager. Policies that do not include any inclusion rules may still be applied on older versions of the Configuration Manager client.

Развертывание политики управления приложениями в Защитнике Windows How to deploy a Windows Defender Application Control policy

- В консоли Configuration Manager щелкните элемент Активы и соответствие. In the Configuration Manager console, click Assets and Compliance.

- В рабочей области Активы и соответствие разверните узел Endpoint Protection и щелкните Управление приложениями в Защитнике Windows. In the Assets and Compliance workspace, expand Endpoint Protection, and then click Windows Defender Application Control.

- В списке политик выберите политику, которую необходимо развернуть, а затем на вкладке Главная в группе Развертывание щелкните элемент Развертывание политики управления приложениями. From the list of policies, select the one you want to deploy, and then, on the Home tab, in the Deployment group, click Deploy Application Control Policy.

- В диалоговом окне Развертывание политики управления приложениями выберите коллекцию, в которой нужно развернуть политику. In the Deploy Application Control policy dialog box, select the collection to which you want to deploy the policy. Затем настройте расписание, в соответствии с которым клиенты будут оценивать политику. Then, configure a schedule for when clients evaluate the policy. И наконец укажите, могут ли клиенты оценивать политику вне настроенных периодов обслуживания. Finally, select whether the client can evaluate the policy outside of any configured maintenance windows.

- По завершении нажмите кнопку ОК, чтобы развернуть политику. When you are finished, click OK to deploy the policy.

Мониторинг политики управления приложениями в Защитнике Windows How to monitor a Windows Defender Application Control policy

В статье Мониторинг параметров соответствия требованиям в System Center Configuration Manager описано, как проверить правильное применение развернутой политики ко всем компьютерам. Use the information in the Monitor compliance settings article to help you monitor that the deployed policy has been applied to all PCs correctly.

Используйте следующий файл журнала на клиентских компьютерах, чтобы наблюдать за обработкой политики управления приложениями в Защитнике Windows: To monitor the processing of a Windows Defender Application Control policy, use the following log file on client PCs:

%WINDIR%\CCM\Logs\DeviceGuardHandler.log %WINDIR%\CCM\Logs\DeviceGuardHandler.log

Чтобы проверить, применяется ли блокировка или аудит к конкретной программе, изучите следующие журналы событий на локальном клиенте. To verify the specific software being blocked or audited, see the following local client event logs:

- Сведения о блокировке и аудите исполняемых файлов содержатся в журнале Журналы приложений и служб >Microsoft >Windows >Целостность кода >Операционные. For blocking and auditing of executable files, use Applications and Services Logs >Microsoft >Windows >Code Integrity >Operational.

- Сведения о блокировке и аудите установщика Windows и файлов сценариев содержатся в журнале Журналы приложений и служб >Microsoft >Windows >AppLocker >MSI и сценарий. For blocking and auditing of Windows Installer and script files, use Applications and Services Logs >Microsoft >Windows >AppLocker >MSI and Script.