- Как проверить компьютер на вирусы, если не грузится Windows (и если можно, достать хоть какие-то документы)

- Если не грузится Windows.

- Восстановление работоспособности системы после вирусов.

- Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

- Восстановление работоспособности с помощью антивирусной утилиты AVZ.

- Если не работают некоторые устройства после лечения системы от вирусов.

Как проверить компьютер на вирусы, если не грузится Windows (и если можно, достать хоть какие-то документы)

Помогите пожалуйста. На моем компьютере поиграли внуки, и потом на нем стали мелькать какие-то окна, в браузер вообще не зайти (антивирус мы отключили, чтобы установить игры, теперь понимаю, что сделали ошибку. ).

Сегодня я хотела включить и проверить его на вирусы, но Windows не грузится (совсем). Можно ли теперь его полечить и хоть какие-то данные с документами восстановить?

Заранее спасибо, Маргарита (прочитала несколько ваших статей, прониклась доверием).

Ну, во-первых, сочувствую. Во-вторых, я как-то уже спец. публиковал заметку с офиц. сайтами для поиска игр (это на будущее).

В-третьих, для решения вашей задачи: вам предварительно нужно на другом рабочем ПК/ноутбуке подготовить аварийную флешку (LiveCD), и загрузившись с нее — проверить систему на вирусы и попробовать восстановить загрузчик.

Более подробно ниже. 👇

Если не грузится Windows.

👉 ШАГ 1

На своем блоге я рекомендовал небольшой 👉 перечень LiveCD, которые могут помочь как раз в текущем случае.

Например, мне импонирует LiveCD от Сергея Стрельца (первый в списке): для записи загрузочной флешки — достаточно его загрузить, распаковать и воспользоваться утилитой ISO to USB (которая идет в комплекте к этому LiveCD). Здесь никаких загвоздок быть не должно 👌.

Для антивирусной проверки — обязательно скопируйте на флешку доп. одноразовые антивирусы . Не на всех LiveCD есть встроенный антивирус!

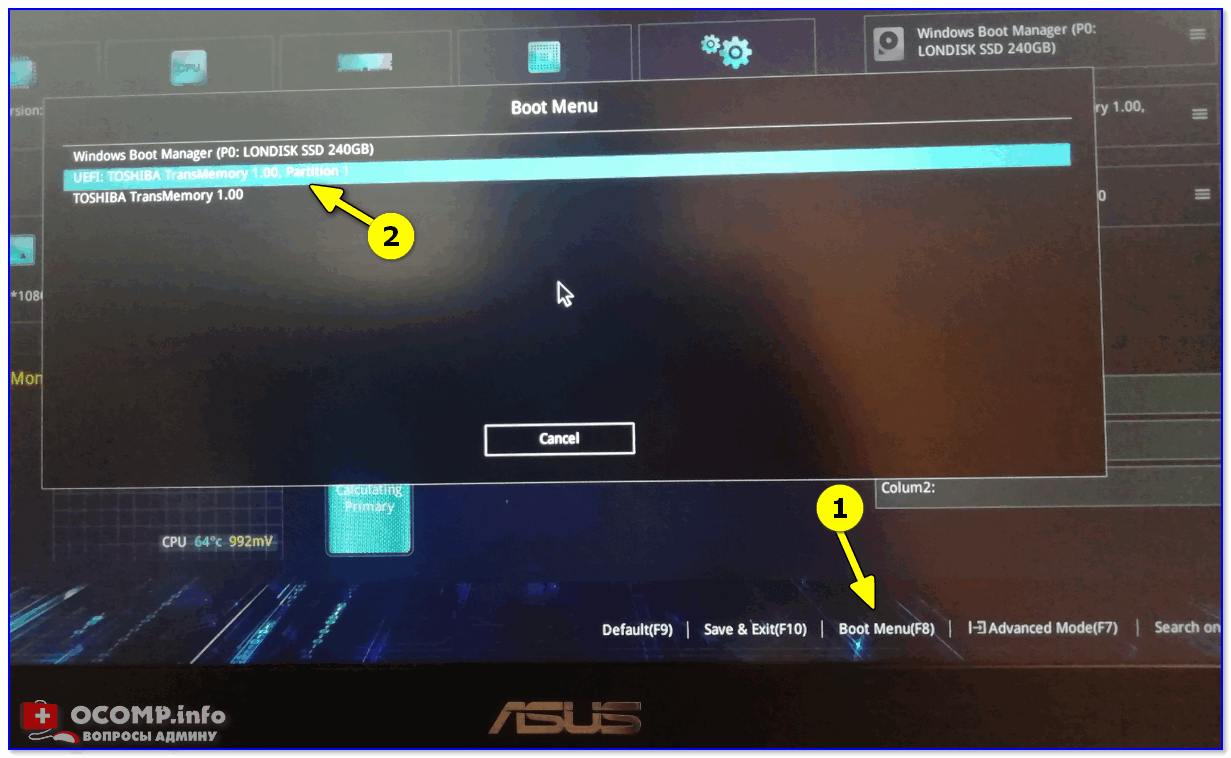

Далее эту подготовленную флешку необходимо подключить к проблемному ПК/ноутбуку, включить его и загрузиться с нее.

Обычно, для этого требуется либо войти в BIOS и поменять соответствующие настройки (в разделе BOOT), либо воспользоваться загрузочным BOOT MENU (пару ссылок в помощь, там есть примеры).

1) Как настроить BIOS (UEFI) для загрузки с флешки или диска (CD/DVD, USB, SD)

2) Горячие клавиши для входа в меню BIOS, Boot Menu, восстановления из скрытого раздела

Подключаем аварийную флешку

Загружаемся с аварийного LiveCD

👉 ШАГ 2

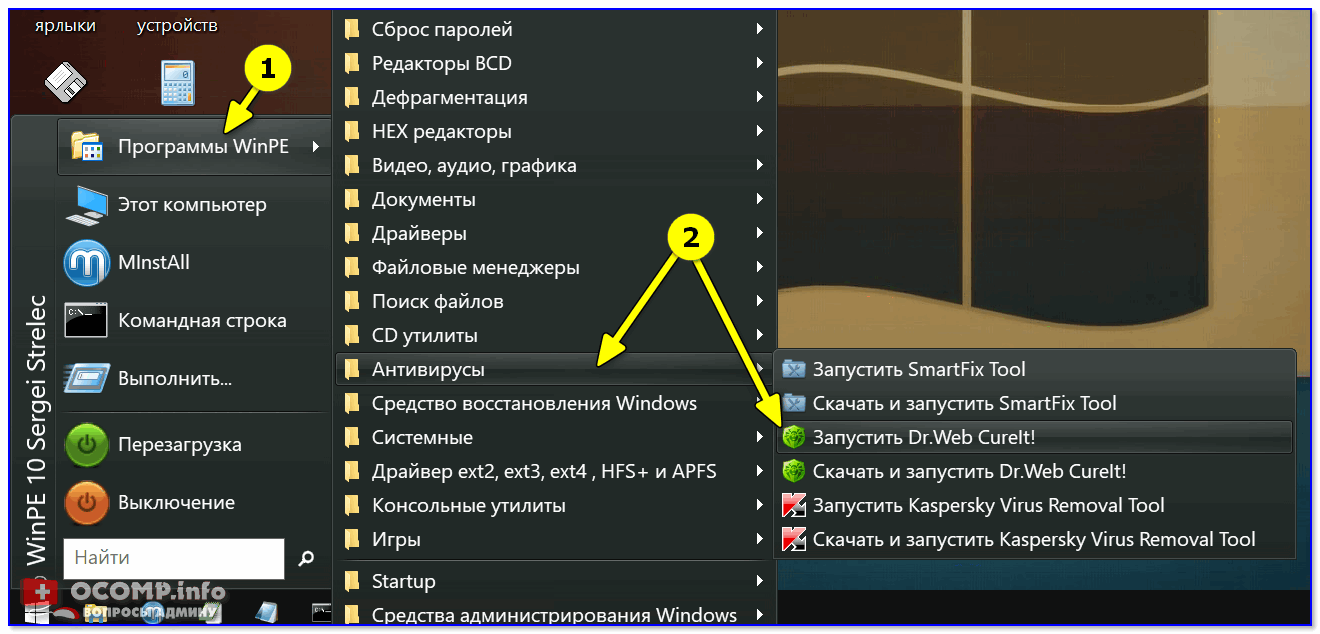

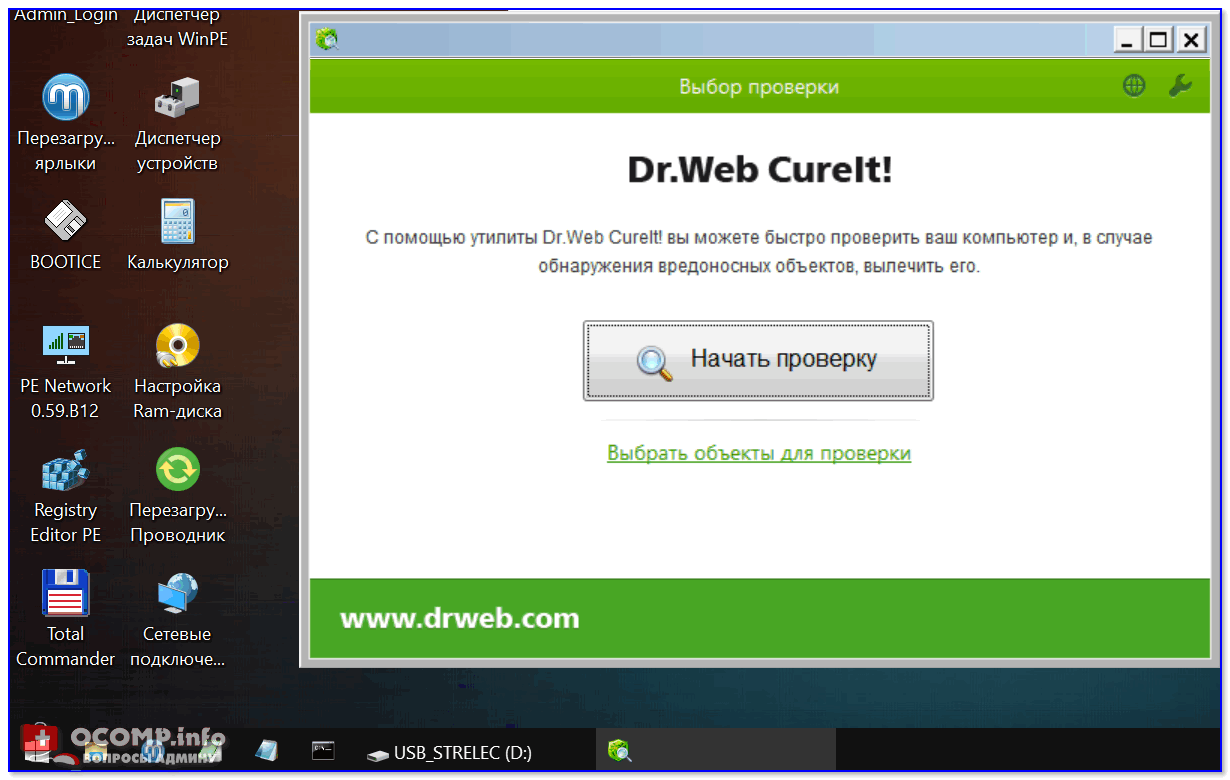

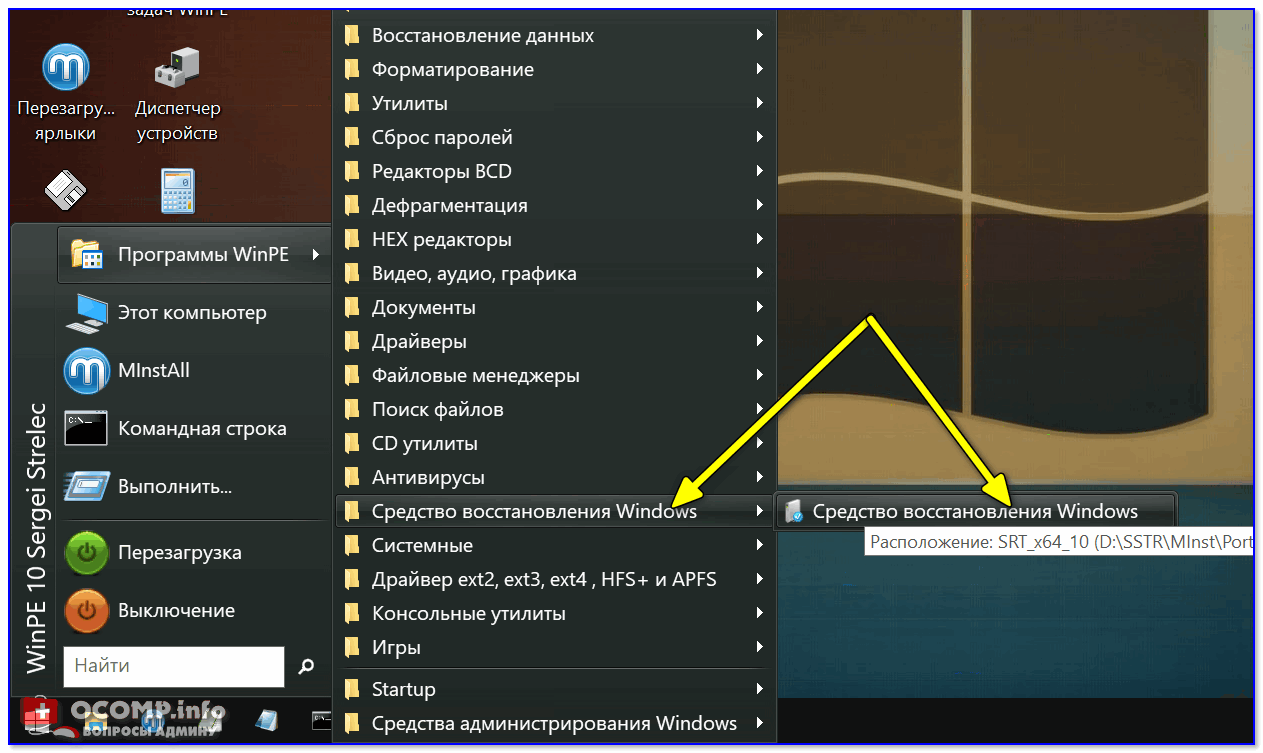

Интерфейс ПО LiveCD-системы практически идентичен обычной классической Windows. Достаточно открыть меню ПУСК и найти в меню один из антивирусов (я выбрал Dr.Web).

Примечание: если встроенный антивирус с LiveCD не запустится, воспользуйтесь либо одноразовым (который я рекомендовал добавить на флешку), либо онлайн-версией любого из этих продуктов.

Программы WinPE — антивирусы

Далее соглашаемся на старт проверки и ждем.

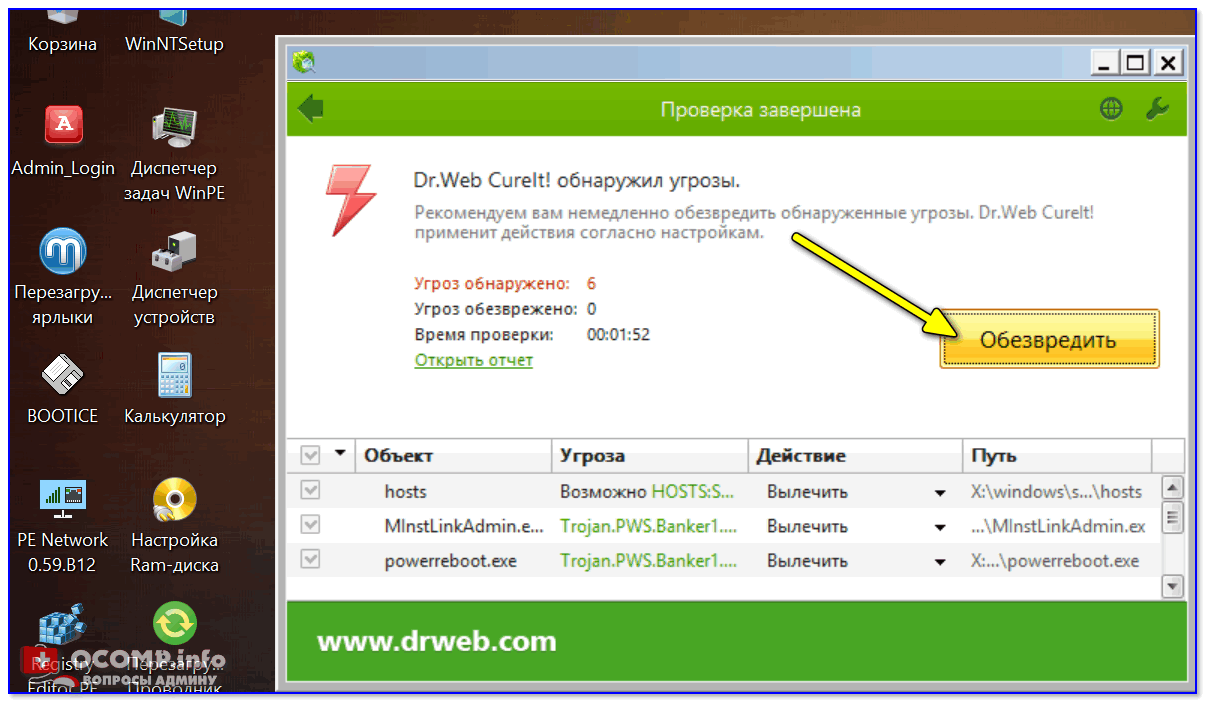

В моем случае, как видите на скриншоте ниже, Dr.Web удалось найти 6 угроз. Разумеется, их нужно обезвредить. 😊

После, рекомендуется отключить флешку и попробовать загрузить Windows. В ряде случаев удается исправить проблему что называется «малой кровью».

👉 ШАГ 3

Если система не стартует, снова загружаемся с нашей LiveCD-флешки.

После в меню нужно найти средство восстановление Windows и запустить этот инструмент. 👇

Средства восстановления Windows

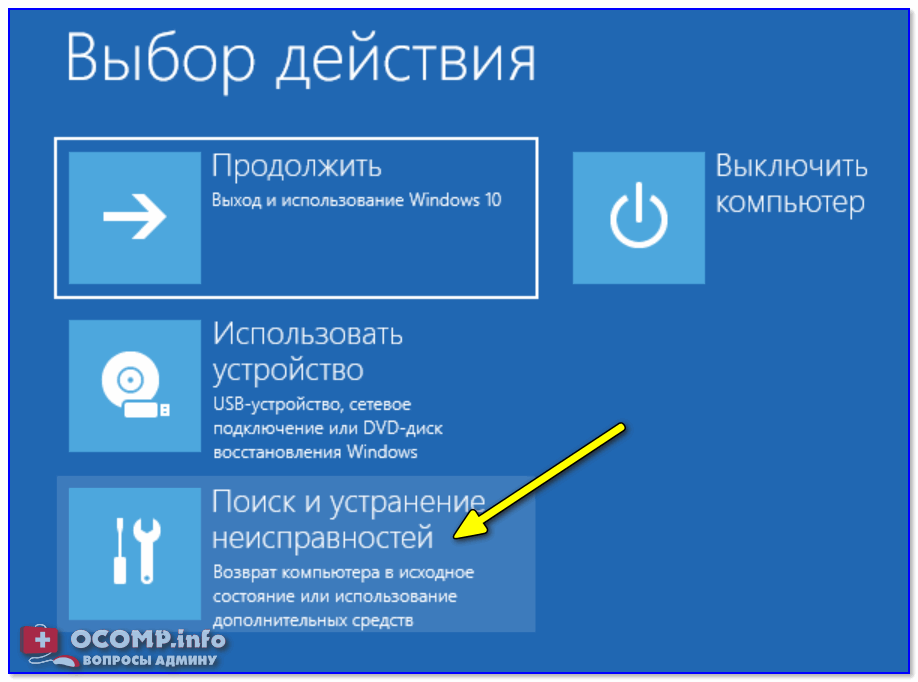

Далее появится сервисное меню Windows, в котором нужно перейти в раздел «Поиск и устранение неисправностей» .

Поиск и устранение неисправностей

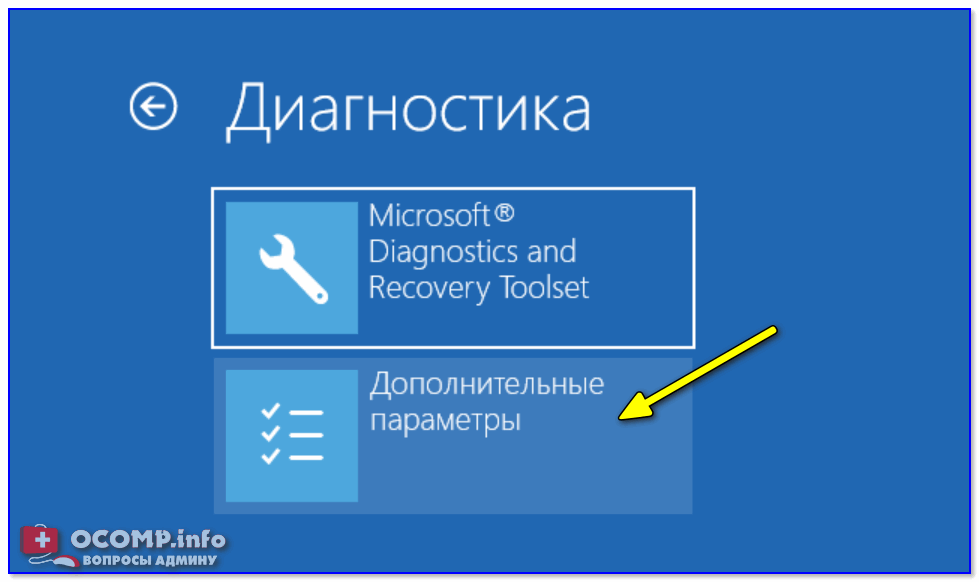

Затем открыть вкладку «Дополнительные параметры» .

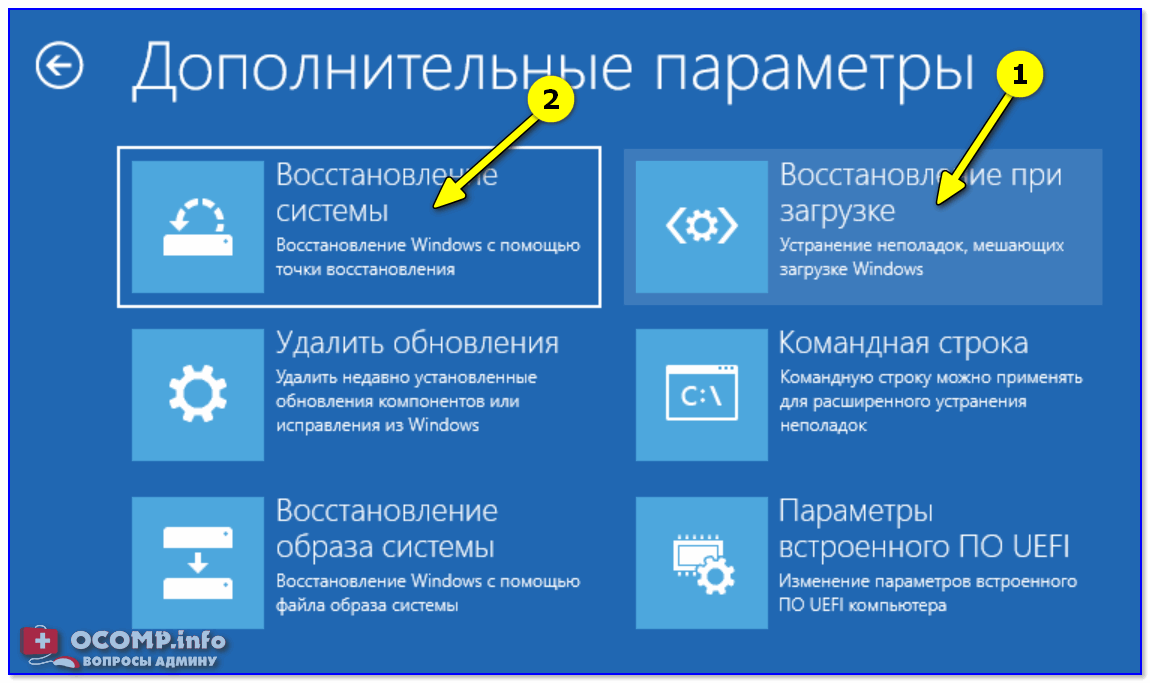

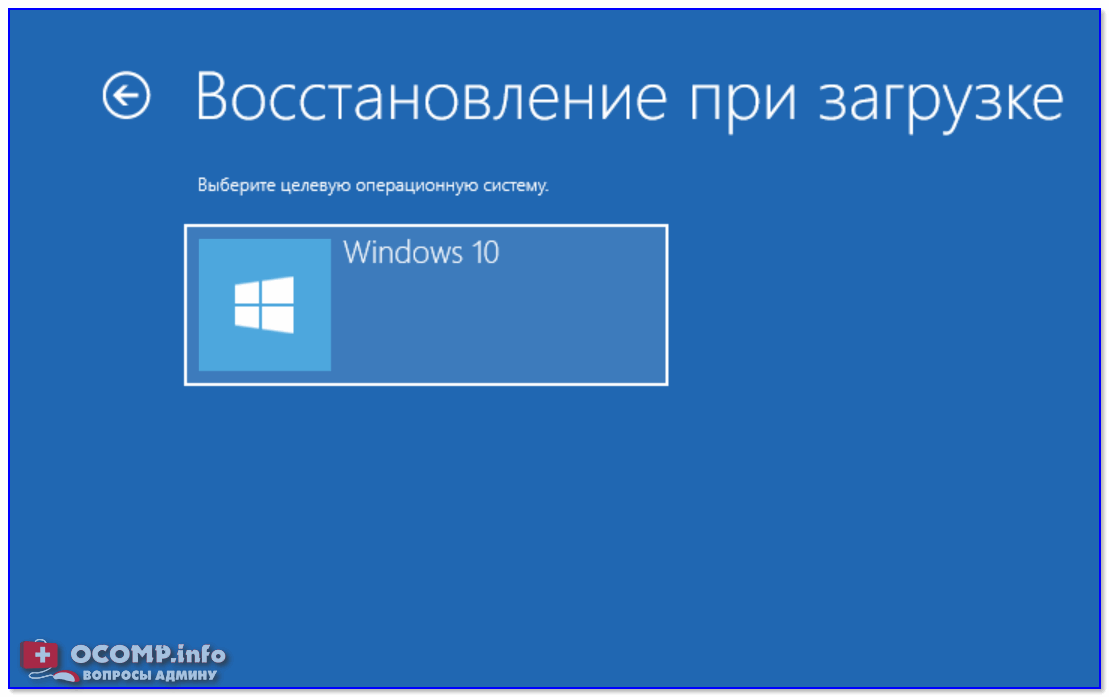

После воспользоваться инструментом «Восстановление при загрузке» (кроме этого, не лишним будет попытка откатить систему к точке восстановления, если она, конечно, есть (см. стрелку-2 👇)) .

Восстановление при загрузке

Как правило, после этого простого действия (в большинстве случаев) — Windows «оживает» и удается добраться до рабочего стола. 👇

Ноутбук стал загружаться.

👉 ШАГ 4

Если всё вышеприведенное не помогло — то для начинающих пользователей я бы порекомендовал дальше «не копать» систему, и просто ее переустановить (это и быстрее, и легче).

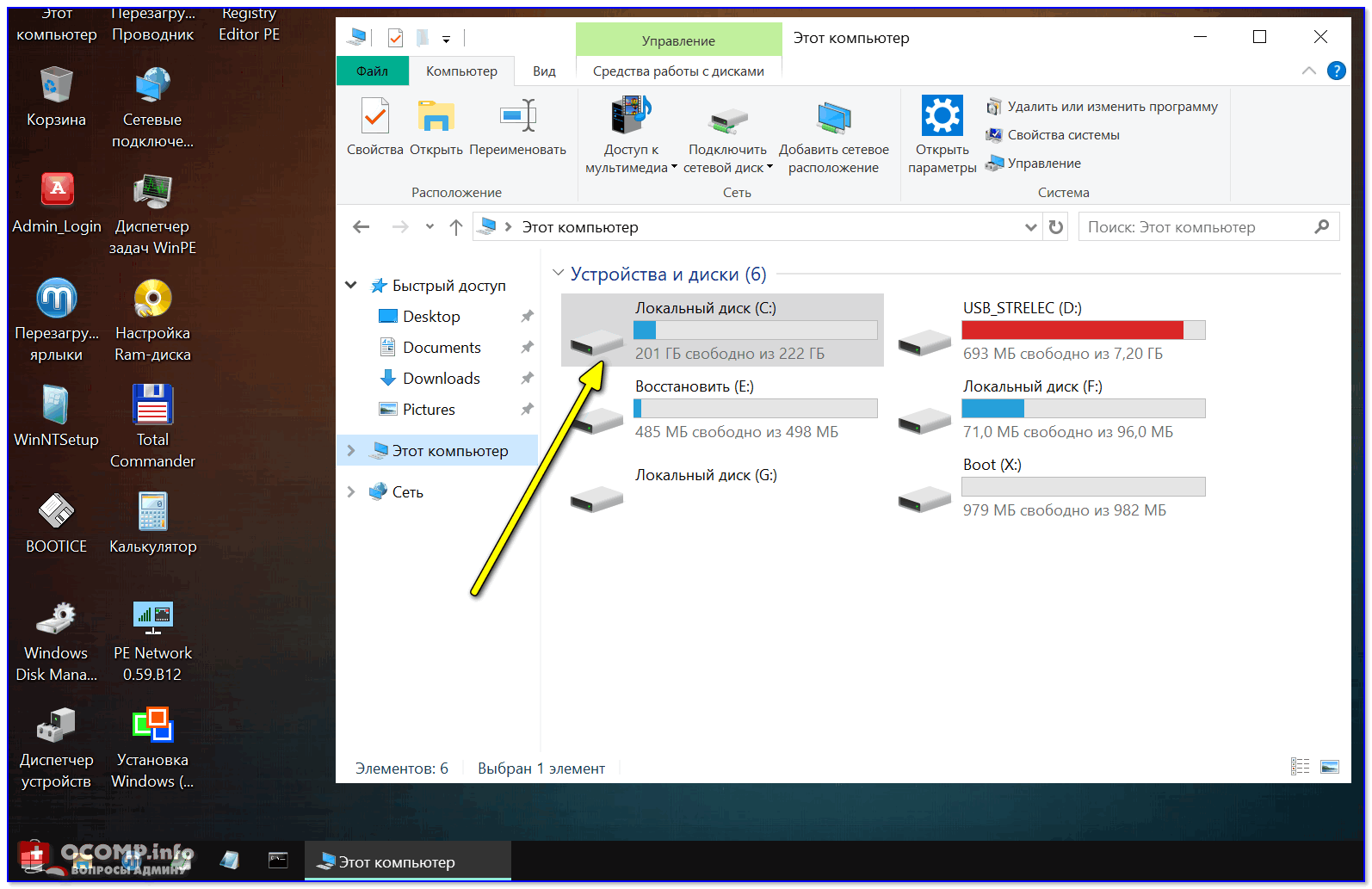

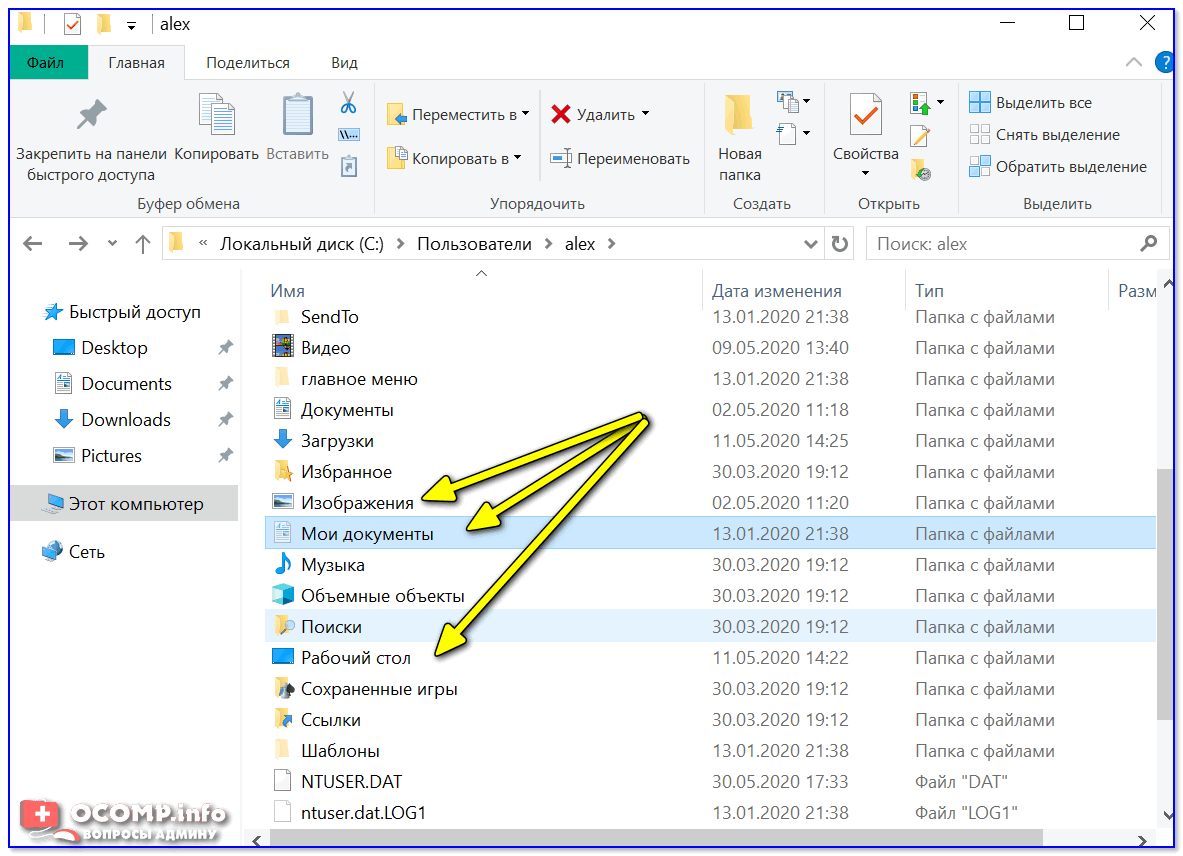

Что касается документов и файлов на диске, которые на нем были (и которые могут пострадать при переустановке ОС): то их можно легко скопировать на флешку или другой диск с помощью всё той же LiveCD-флешки.

Загрузившись с нее и открыв «Мой компьютер» — вы увидите все диски на ПК.

Обычно, все документы, картинки, видео, файлы с рабочего стола и пр. расположены по следующему адресу:

вместо «alex» — имя вашей учетной записи.

Где лежат документы

Как вариант, если у вас в системе 2 (и более) дисков — то Windows можно установить на тот диск, на котором нет нужных файлов. Затем, аналогичным образом найти и перенести все нужные документы, фото видео в «новую» систему. 👌

Важно!

Если у вас на диске были удалены какие-то файлы (в следствии ошибочного форматирования, из-за вирусов, ошибок и т.д.), не спешите отчаиваться.

Во многих случаях удается восстановить их с помощью спец. программ (их нужно будет предварительно также записать на LiveCD-флешку).

В одной из своих заметок я показывал 👉 как это делается.

Дополнения и комментарии — всегда приветствуются!

Восстановление работоспособности системы после вирусов.

Антивирусные программы, даже при обнаружении и удалении вредоносного программного обеспечения, далеко не всегда восстанавливают полную работоспособность системы. Нередко, после удаления вируса, пользователь компьютера получает пустой рабочий стол, полное отсутствие доступа в Интернет (или блокировку доступа к некоторым сайтам), неработающую мышку и т.п. Вызвано это, как правило, тем, что остались нетронутыми некоторые системные или пользовательские настройки, измененные вредоносной программой под свои нужды.

Восстановление системы, в случае, когда загрузка или вход в систему невозможны.

Самым простым и действенным способом восстановления поврежденной вредоносным программным обеспечением системы является откат на точку восстановления (Restore Point) когда система еще была в работоспособном состоянии. Кстати, этот же прием можно использовать и для нейтрализации вируса. Откат выполняется таким образом, что изменяются только системные файлы Windows и содержимое реестра. Естественно, восстанавливаются и те элементы, которые, после заражения, позволяют вредоносной программе выполнять свой запуск. Другими словами, откат системы на момент до возникновения вирусного заражения дает возможность изолировать исполняемые файлы вируса и даже, если они остаются в системе, их автоматический запуск не производится, и они никоим образом не могут влиять на работу ОС. Откат на точку восстановления выполняется в среде самой Windows XP (Меню Пуск — Программы — Стандартные — Служебные — Восстановление системы )и в случаях, когда вход в систему невозможен, становится также невыполнимым. Однако, существует инструмент под названием ERD Commander (ERDC) , позволяющий выполнить восстановление системы, даже в случае невозможности запуска штатных средств. Подробное описание ERD Commander и примеры практической работы с ним найдете в статье Инструкция по использованию ERD Commander (Microsoft DaRT).

А в общих чертах, восстановление выполняется с помощью средства ERDC под названием System Restore Wizard . Сначала выполняется загрузка ERD Commander, который представляет собой усеченный вариант Windows (WinPE — Windows Preinstall Edition) и набор специальных программных инструментов для работы с ОС установленной на жестком диске. Затем запускается инструмент System Restore Wizard , с помощью которого состояние системы восстанавливается на созданную ранее ( вручную или автоматически ) точку восстановления. При наличии кондиционных данных точки восстановления, в подавляющем большинстве случаев, система возвращается к работоспособному состоянию.

Восстановление работоспособности с помощью антивирусной утилиты AVZ.

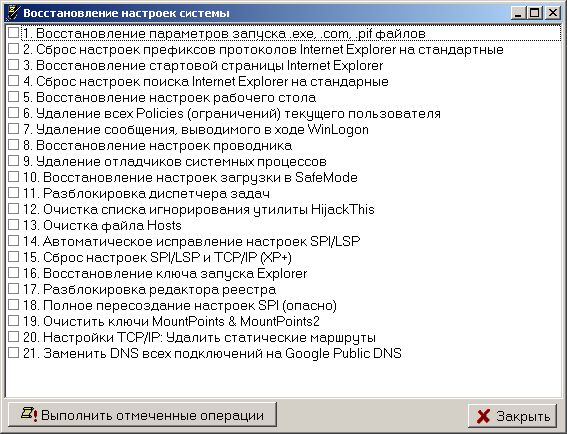

Это самый простой, не требующий особой квалификации, способ. Антивирусная утилита AVZ Олега Зайцева, кроме основных функций обнаружения и удаления вредоносного ПО, имеет и дополнительную — восстановление работоспособности системы, с помощью специальных подпрограмм, или, по терминологии AVZ — микропрограмм. Утилита AVZ позволяет легко восстановить некоторые системные настройки, поврежденные вирусами. Помогает в случаях, когда не запускаются программы, при подмене страниц, открываемых обозревателем, подмене домашней страницы, страницы поиска, при изменении настроек рабочего стола, невозможности запуска редактора реестра, отсутствии доступа в Интернет и т.п.

Для запуска процедур восстановления выбираем меню Файл — Восстановление системы и отмечаем галочкой нужную микропрограмму восстановления:

.

1.Восстановление параметров запуска .exe, .com, .pif файлов

Данная микропрограмма восстанавливает реакцию системы на файлы exe, com, pif, scr.

Показания к применению:

после удаления вируса перестают запускаться программы.

2.Сброс настроек префиксов протоколов Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки префиксов протоколов в Internet Explorer

Показания к применению:

при вводе адреса типа www.yandex.ru идет его подмена на что-то вида www.seque.com/abcd.php?url=www.yandex.ru

3.Восстановление стартовой страницы Internet Explorer

Данная микропрограмма восстанавливает стартовую страницу в Internet Explorer

Показания к применению:

подмена стартовой страницы

4.Сброс настроек поиска Internet Explorer на стандартные

Данная микропрограмма восстанавливает настройки поиска в Internet Explorer

Показания к применению:

При нажатии кнопки «Поиск» в IE идет обращение к какому-то постороннему сайту

5.Восстановление настроек рабочего стола

Данная микропрограмма восстанавливает настройки рабочего стола. Восстановление подразумевает удаление всех активных элементов ActiveDesktop, обоев, снятие блокировок на меню, отвечающее за настройки рабочего стола.

Показания к применению:

Исчезли закладки настройки рабочего стола в окне «Свойства:экран», на рабочем столе отображаются посторонние надписи или рисунки

6.Удаление всех Policies (ограничений) текущего пользователя

Windows предусматривает механизм ограничений действий пользователя, называемый Policies. Этой технологией пользуются многие вредоносные программы, поскольку настройки хранятся в реестре и их несложно создавать или модифицировать.

Показания к применению:

Заблокированы функции проводника или иные функции системы.

7.Удаление сообщения, выводимого в ходе WinLogon

Windows NT и последующие системы в линейке NT (2000, XP) позволяют установить сообщение, отображаемое в ходе автозагрузки. Этим пользуется ряд вредоносных программ, причем уничтожение вредоносной программы не приводит к уничтожению этого сообщения.

Показания к применению:

В ходе загрузки системы вводится постороннее сообщение.

8.Восстановление настроек проводника

Данная микропрограмма сбрасывает ряд настроек проводника на стандартные (сбрасываются в первую очередь настройки, изменяемые вредоносными программами).

Показания к применению:

Изменены настройки проводника

9.Удаление отладчиков системных процессов

Регистрация отладчика системного процесса позволят осуществить скрытый запуск приложение, что и используется рядом вредоносных программ

Показания к применению:

AVZ обнаруживает неопознанные отладчики системных процессов, возникают проблемы с запуском системных компонент, в частности после перезагрузки исчезает рабочий стол.

10.Восстановление настроек загрузки в безопасном режиме (SafeMode)

Некоторые вредоносные программы, в частности червь Bagle, повреждают настройки загрузки системы в защищенном режиме. Данная микропрограмма восстанавливает настройки загрузки в защищенном режиме.

Показания к применению:

Компьютер не загружается в защищенном режиме (SafeMode). Применять данную микропрограмму следует только в случае проблем с загрузкой в защищенном режиме.

11.Разблокировка диспетчера задач

Блокировка диспетчера задач применяется вредоносными программами для защиты процессов от обнаружения и удаления. Соответственно выполнение данной микропрограммы снимает блокировку.

Показания к применению:

Блокировка диспетчера задач, при попытке вызова диспетчера задач выводится сообщение «Диспетчер задач заблокирован администратором».

12.Очистка списка игнорирования утилиты HijackThis

Утилита HijackThis хранит в реестре ряд своих настроек, в частности — список исключений. Поэтому для маскировки от HijackThis вредоносной программе достаточно зарегистрировать свои исполняемые файлы в списке исключений. В настоящий момент известен ряд вредоносных программ, использующих данную уязвимость. Микропрограмма AVZ выполняет очистку списка исключений утилиты HijackThis

Показания к применению:

Подозрения на то, что утилита HijackThis отображает не всю информацию о системе.

13. Очистка файла Hosts

Очистка файла Hosts сводится к поиску файла Hosts, удалению из него всех значащих строк и добавлению стандартной строки «127.0.0.1 localhost».

Показания к применению:

Подозрения на то, файл Hosts изменен вредоносной программой. Типичные симптомы — блокировка обновления антивирусных программ. Проконтролировать содержимое файла Hosts можно при помощи менеджера Hosts файла, встроенного в AVZ.

14. Автоматическое исправление настроек SPl/LSP

Выполняет анализ настроек SPI и в случае обнаружения ошибок производит автоматическое исправление найденных ошибок. Данную микропрограмму можно запускать повторно неограниченное количество раз. После выполнения данной микропрограммы рекомендуется перезагрузить компьютер. Внимание ! Данную микропрограмму нельзя запускать из терминальной сессии

Показания к применению:

После удаления вредоносной программы пропал доступ в Интернет.

15. Сброс настроек SPI/LSP и TCP/IP (XP+)

Данная микропрограмма работает только в XP, Windows 2003 и Vista. Ее принцип работы основан на сбросе и пересоздании настроек SPI/LSP и TCP/IP при помощи штатной утилиты netsh, входящей в состав Windows. Подробно про сброс настроек можно прочитать в базе знаний Microsoft — http://support.microsoft.com/kb/299357 Обратите внимание ! Применять сброс настроек нужно только в случае необходимости при наличие неустранимых проблем с доступом в Интернет после удаления вредоносных программ !

Показания к применению:

После удаления вредоносной программы пропал доступ в Интернет и выполнение микропрограммы «14. Автоматическое исправление настроек SPl/LSP» не дает результата.

16. Восстановление ключа запуска Explorer

Восстанавливает системные ключи реестра, отвечающие за запуск проводника.

Показания к применению:

В ходе загрузки системы не запускается проводник, но запуск explorer.exe вручную возможен.

17. Разблокировка редактора реестра

Разблокирует редактор реестра путем удаления политики, запрещающей его запуск.

Показания к применению:

Невозможно запустить редактор реестра, при попытке выводится сообщение о том, что его запуск заблокирован администратором.

18. Полное пересоздание настроек SPI

Выполняет резервное копирование настроек SPI/LSP, после чего уничтожает их и создает по эталону, который хранится в базе.

Показания к применению:

Тяжелые повреждения настроек SPI, неустранимые скриптами 14 и 15. Применять только в случае необходимости !

19. Очистить базу MountPoints

Выполняет очистку базы MountPoints и MountPoints2 в реестре. Данная операция нередко помогает в случае, когда после заражения Flash-вирусом в проводнике не открываются диски Для выполнения восстановления необходимо отметить один или несколько пунктов и нажать кнопку «Выполнить отмеченные операции». Нажатие кнопки «ОК» закрывает окно.

На заметку:

Восстановление бесполезно, если в системе работает троянская программа, выполняющая подобные перенастройки — необходимо сначала удалить вредоносную программу, а затем восстанавливать настройки системы

На заметку:

Для устранения следов большинства Hijacker необходимо выполнить три микропрограммы — «Сброс настроек поиска Internet Explorer на стандартные», «Восстановление стартовой страницы Internet Explorer», «Сброс настроек префиксов протоколов Internet Explorer на стандартные»

На заметку:

Любую из микропрограмм можно выполнять несколько раз подряд без ущерба для системы. Исключения — «5.Восстановление настроек рабочего стола» (работа этой микропрограммы сбросит все настройки рабочего стола и придется заново выбирать раскраску рабочего стола и обои) и «10. Восстановление настроек загрузки в SafeMode» (данная микропрограмма пересоздает ключи реестра, отвечающие за загрузку в безопасном режиме).

Если не работают некоторые устройства после лечения системы от вирусов.

Клавиатурные шпионы и вирусы, использующие руткит-технологии для маскировки своего присутствия в зараженной системе, нередко устанавливают свой драйвер как дополнение к реальному драйверу, обслуживающему какое-либо устройство (чаще всего клавиатуру или мышь). Простое удаление файла «вирусного» драйвера без удаления из реестра записи, ссылающейся на него, приведет к неработоспособности «обслуживаемого» устройства.

Подобное же явление имеет место при неудачном удалении антивируса Касперского, кода перестает работать мышь, и в диспетчере устройств она отображается как устройство с ошибкой, для которого не были загружены все драйверы. Проблема возникает по причине использования антивирусом дополнительного драйвера klmouflt, который устанавливался при инсталляции антивируса. При деинсталляции файл драйвера был удален, но ссылка в реестре на драйвер klmouflt, осталась.

Подобное явление наблюдается и при удалении файла драйвера руткита и оставшейся в реестре ссылке на него. Для устранения проблемы нужно сделать поиск в реестре по строке UpperFilters.

Везде, где в ключах реестра встретится значение

klmouflt — для драйвера от антивируса Касперского

или другое название — для драйвера руткита

mouclass

удалить ненужное klmouflt и перезагрузиться.

Обычно при неработающей клавиатуре и мыши нужно чтобы были восстановлены ключи реестра

Клавиатура:

HKLM\ SYSTEM\ CurrentControlSet\ Control\ Class\ <4d36e96b-e325- 11ce-bfc1- 08002be10318>

UpperFilters = kbdclass

Мышь:

HKLM\ SYSTEM\ CurrentControlSet\ Control\ Class\ <4d36e96f-e325- 11ce-bfc1- 08002be10318>

UpperFilters = mouclass

Если проблема осталась, можно поискать аналогичные значения в LowerFilters