- 5 бесплатных dns интернет-фильтров

- Как работает dns-фильтр

- Общедоступные DNS-фильтры

- Какой dns-фильтр выбрать?

- Условное разрешение DNS имен в Windows Server: DNS Conditional Forwarding, политики DNS

- Настройка DNS Conditional Forwarder в Windows Server

- Настройка DNS Conditional Forwarding с помощью PowerShell

- Фильтрация запросов DNS, политики разрешения имен в Windows Server 2016

5 бесплатных dns интернет-фильтров

DNS интернет-фильтр — это интернет сервис, который позволяет фильтровать нежелательные серверы в интерент по их доменным именам. Например сайт www.virus.org — распространяет вирус на компьютеры пользователей, которые на него заходят. Если у такого пользователя будет подключен интернет-фильтр на основе DNS то вместо зараженного сайта пользователь увидит сообщение о блокировке опасного сайта. То же самое произойдет с поддельным сайтом, который попытается украсть ваши пароли от соцсетей или номера кредитных карт.

Еще одной сферой применения подобных фильтров является детская безопасность в интернет. Подобные сервисы позволяют включить блокировку не только сайтов с порнографией и насилием, но так же и сайты содержащие любые ссылки на них. Бонусом, некоторые интернет-фильтры могут блокировать и назойливую интернет-рекламу.

Значительным преимуществом является отсутствие необходимости в установке какого либо программного обеспечения на защищаемый компьютер. Все, что необходимо сделать — это прописать в настройках сетевого подключения компьютера нужный адрес DNS сервера, который и будет выполнять роль фильтра.

Как работает dns-фильтр

Сильно упрощенно это выглядит следующим образом:

- Пользователь вводит в строке браузера адрес сайта.

- Компьютер преобразует символьный адрес сайта в ip-адрес используя службу dns. Таким образом на сервер фильтра отправляется запрос с адресом сайта.

- Если адрес сайта на dns сервере не находится в черном списке, то компьютеру пользователя передаётся ip-адрес сервера обслуживающего сайт и пользователь получает в окне браузера содержимое сайта.

- Если адрес сайта находится в черном списке dns сервера, то пользователю передается ip-адрес специального веб-сервера который отображает в окне браузера пользователя сообщение о блокировке узла.

Как видите все просто и в целом достаточно эффективно. Область применения данных сервисов не ограниченна только домашними ПК. Если вы администратор сети предприятия то данные сервисы станут дополнительной защитой вашей сети, просто настройте резольвинг интернет-адресов вашей сети через dns-фильтр. Вы так же можете использовать фильтрацию на мобильных устройствах, таких как смартфоны или планшеты.

Общедоступные DNS-фильтры

На сегодняшний день существует много подобных сервисов и большинство из них предлагают возможности фильтрации бесплатно. У многих антивирусных компаний существуют свои закрытые и публичные dns-фильтры. Далее я перечислю наиболее известные публичные сервисы, которые уже проверены временем и людьми.

- Публичный DNS сервер Google. Этот сервер по сути создавался не для фильтрации, а для ускорения работы интернет за счёт очень быстрого резаольвинга, но кроме того публичный dns от Google так же фильтрует фишинговые и вредоносные серверы. Кроме того данный сервер умеет работать по IPv6

Адреса DNS Google:

IPv4 8.8.8.8, 8.8.4.4

IPv6 2001:4860:4860::8888, 2001:4860:4860::8844 - OpenDNS — пожалуй старейший DNS-фильтр. Есть платные и бесплатные возможности. Умеет исправлять неправильно набранные адреса сайтов, а так же показывает страницу с поиском и рекламой, в случае если адрес исправить не удалось автоматически. Имеет профили для Родительского контроля доступные бесплатно после регистрации. Без регистрации декларируется быстрый резольвинг и фильтрацию вредоносных серверов. С недавних пор является частью компании Cisco.

Адреса DNS OpenDNS:

208.67.222.222

208.67.220.220

https://www.opendns.com/ - SkyDNS — один из первых отечественных сервисов. Есть платные и бесплатные тарифы. Имеется возможность ручного составления черных и белых списков, блокировка сайтов по категориям, блокировка рекламы, статистика. На бесплатном тарифе урезаны возможности по ручной блокировке, статистика только за месяц и т.д. Без регистрации сервис фильтрует только фишинговые и вредоносные сайты. Есть возможности родительского контроля путем фильтрации опасных сайтов и замены поисковых систем на безопасный поиск от SkyDNS. Управление аккаунтом на сайте либо через приложение устанавливаемое на компьютер под управлением Windows.

Адрес DNS SkyDNS:

193.58.251.251

http://www.skydns.ru - Яндекс.DNS. Публичный DNS фильтр от отечественного поискового гиганта. Никакой регистрации не требуется. Предполагает 3 сценария использования 1) Быстрый и надежный резольвинг 2) Резольвинг + фильтрация опасных серверов 3) Резаольвинг + фильтрация опасных серверов + ролительский контроль. Для составления черных списков используются данные поисковой системы. Сервер поддерживает IPv6.

Адреса DNS серверов Яндекс:

Базовый

IPv4 77.88.8.8, 77.88.8.1,

IPv6 2a02:6b8::feed:0ff, 2a02:6b8:0:1::feed:0ff

Безопасный

IPv4 77.88.8.88, 77.88.8.2,

IPv6 2a02:6b8::feed:bad, 2a02:6b8:0:1::feed:bad

Семейный

IPv4 77.88.8.7, 77.88.8.3,

IPv6 2a02:6b8::feed:a11, 2a02:6b8:0:1::feed:a11

http://dns.yandex.ru/advanced/ - 1.1.1.1 DNS Family. Приватный DNS сервер от CloudFlare. Декларируется как один из самых быстрых и приватных. Есть варианты с блокировкой вредоносных сайтов и взрослого контента.

Адреса DNS 1.1.1.1:

1.1.1.1 — быстрый приватный;

1.1.1.2, 1.0.0.2 — с блокировкой вредоносных сайтов;

1.1.1.3, 1.0.0.3 — с блокировкой вредоносных сайтов и взрослого контента.

https://1.1.1.1/family/

Данный список конечно же не полный, но это, на мой взгляд наиболее интересные и популярные серверы, которые стоит использовать в качестве первой линии фильтрации и обороны домашней компьютерной сети или сети предприятия. Важно понимать, что использование данных сервисов ни в коем случае не исключает необходимость применения современных и актуальных антивирусных средств, таких как Антивирус Касперского, например ;).

Какой dns-фильтр выбрать?

У вас может возникнуть вопрос какой из этих сервисов выбрать. Из личного опыта могу порекомендовать следующий алгоритм выбора:

- По скорости работы: SkyDNS, Google, Яндекс

- По функциональным возможностям SkyDNS, OpenDNS

- По Безопасности Яндекс, Norton, Google

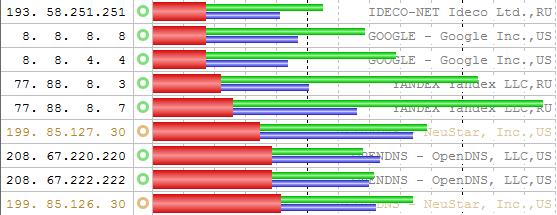

Для тестирования производительности описанных выше DNS серверов я использовал утилиту DNS Benchmark, результаты отсортированы по времени ответа.

Как видите из моей сети самый быстрый оказался SkyDNS, следующий за ним Google, затем сервера Яндекс (С полными фильтрами для родительского контроля). Ситуация из вашей сети, либо в другое время суток может отличаться. Лучше всего протестировать каждый сервис самостоятельно! У каждого сервиса свои алгоритмы построения черных списков, поэтому существует вероятность ложных блокировок надежных сайтов. На мой взгляд хорошей золотой серединой выглядят сервера Яндекса.

Пишите в комментариях что вы думаете по этому поводу! Буду рад ссылкам на другие аналогичные сервисы и авторитетным (подкрепленным аргументами) критическим высказываниям по теме.

Условное разрешение DNS имен в Windows Server: DNS Conditional Forwarding, политики DNS

В этой статье мы рассмотрим два способа организации условного разрешения имен в DNS сервере на Windows Server 2016: DNS conditional forwarding и DNS policy. Эти технологии позволяют настроить условное разрешение DNS имен в зависимости от запрошенного имени, IP адреса и местоположения клиента, времени суток и т.д.

Условная пересылка DNS (Conditional Forwarding) позволяет перенаправить DNS запросы об определенном домене на определенные DNS-сервера. Обычно Conditional Forwarders используется, когда нужно настроить быстрое разрешение имен между несколькими внутренними приватными доменами, или вы не хотите, чтобы DNS запросы с вашего сервера пересылались через публичную сеть Интернет. В этом случае вы можете создать на DNS сервере правило DNS пересылки DNS запросов для определенной доменной зоны (только . ) на определенный DNS сервер.

Настройка DNS Conditional Forwarder в Windows Server

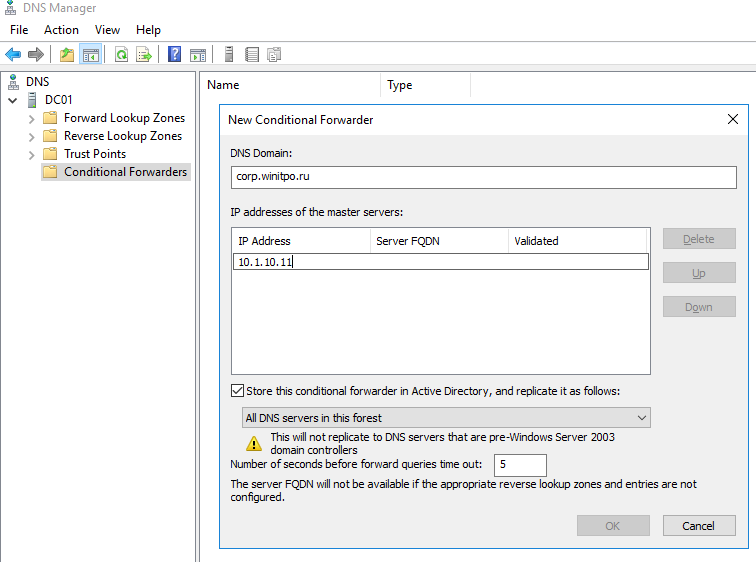

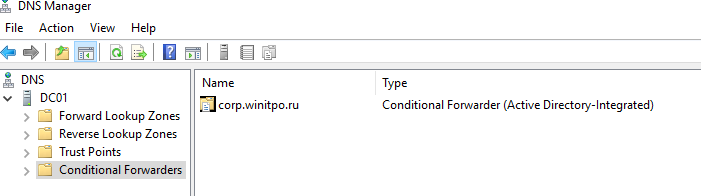

Попробуем настроить условное перенаправление DNS запросов для определенной доменной зоны на Windows Server 2016. Например, я хочу, чтобы все DNS запросы к зоне corp.winitpro.ru пересылались на DNS сервер 10.1.10.11.

- Запустите консоль управления DNS ( dnsmgmt.msc );

- Разверните ваш DNS сервер, щелкните правой кнопкой по разделу Conditional Forwarders и выберите New Conditional Forwarder;

- В поле DNS domain укажите FQDN имя домена, для которого нужно включить условную пересылку;

- В поле IP addresses of the master servers укажите IP адрес DNS сервера, на который нужно пересылать все запросы для указанного пространства имен;

- Если вы хотите хранить правило условной переадресации не только на этом DNS сервере, вы можете интегрировать его в AD. Выберите опцию “Store this conditional forwarder in Active Directory”;

- Выберите правило репликации записи conditional forwarding (All DNS servers in this forest, All DNS servers in this domain или All domain controllers in this domain).

Настройка DNS Conditional Forwarding с помощью PowerShell

Вы можете создать правило Conditional Forward для определенной DNS зоны с помощью PowerShell. Воспользуйтесь командлетом Add-DnsServerConditionalForwarderZone:

Add-DnsServerConditionalForwarderZone -Name dmz.winitpro.ru -MasterServers 192.168.1.11,192.168.101.11 -ReplicationScope Forest

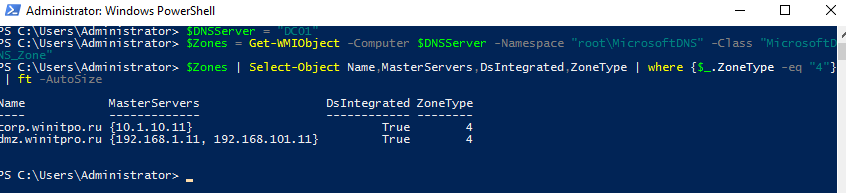

Чтобы вывести список DNS Conditional Forwarders на определенном сервере, выполните следующий PowerShell скрипт:

$DNSServer = «DC01»

$Zones = Get-WMIObject -Computer $DNSServer -Namespace «root\MicrosoftDNS» -Class «MicrosoftDNS_Zone»

$Zones | Select-Object Name,MasterServers,DsIntegrated,ZoneType | where <$_.ZoneType -eq "4">| ft -AutoSize

Фильтрация запросов DNS, политики разрешения имен в Windows Server 2016

В Windows Server 2016 появилась новая фича в службе DNS сервера – DNS политики. DNS политики позволяют настроить DNS сервер так, чтобы он возвращал различные ответы на DNS запросы в зависимости от местоположения клиента (с какого IP адреса или подсети пришел запрос), интерфейса DNS сервера, времени суток, типа запрошенной записи (A, CNAME, PTR, MX) и т.д. DNS политики в Windows Server 2016 позволяют реализовать сценарии балансировки нагрузки, фильтрации DNS трафика, возврата DNS записей в зависимости от геолокации (IP адреса клиента) и многие другие сложные сценарии.

Вы можете создать политику как на уровне DNS сервера, так и на уровне всей зоны. Настройка DNS политик в Windows Server 2016 возможна только из командной строки PowerShell.

Попробуем создать простую политику, которая позволяет вернуть разный ответ на DNS запрос в зависимости от геолокации клиента. Допустим, вы хотите, чтобы клиенты в каждом офисе использовали собственный прокси на площадке. Вы создали политику назначения прокси в домене (на всех клиентах будет указано proxy.winitpro.ru). Но клиент из каждого офиса должен резолвить этот адрес по-разному, чтобы использовать для доступа свой локальный прокси-сервер.

Я создал 3 подсети для разных офисов компании:

Add-DnsServerClientSubnet -Name «MSK_DNS_Subnet» -IPv4Subnet «192.168.1.0/24»

Add-DnsServerClientSubnet -Name «EKB_DNS_Subnet» -IPv4Subnet «192.168.11.0/24»

Add-DnsServerClientSubnet -Name «SPB_DNS_Subnet» -IPv4Subnet «192.168.21.0/24»

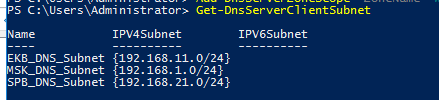

Чтобы вывести список всех IP подсетей клиентов, выполните:

Теперь нужно для каждого офиса создать отдельную DNS область:

Add-DnsServerZoneScope -ZoneName “winitpro.ru” -Name “MSKZoneScope”

Add-DnsServerZoneScope -ZoneName “winitpro.ru” -Name “EKBZoneScope”

Add-DnsServerZoneScope -ZoneName “winitpro.ru” -Name “SPBZoneScope”

Следующие команды добавят 3 DNS записи с одним именем, но указывающие на разные IP адреса в разных областях DNS:

Add-DnsServerResourceRecord -ZoneName “winitpro.ru” -A -Name “proxy” -IPv4Address “192.168.1.10” -ZoneScope “MSKZoneScope”

Add-DnsServerResourceRecord -ZoneName “winitpro.ru” -A -Name “proxy” -IPv4Address “192.168.11.10” -ZoneScope “EKBZoneScope”

Add-DnsServerResourceRecord -ZoneName “winitpro.ru” -A -Name “proxy” -IPv4Address “192.168.21.10” -ZoneScope “SPBZoneScope”

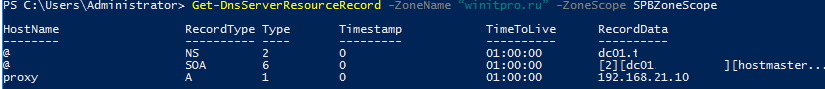

Get-DnsServerResourceRecord -ZoneName “winitpro.ru” -ZoneScope SPBZoneScope

Теперь нужно создать DNS политики, которые свяжут IP подсети, DNS области и A записи.

Add-DnsServerQueryResolutionPolicy -Name “MSKResolutionPolicy” -Action ALLOW -ClientSubnet “eq,MSK_DNS_Subnet” -ZoneScope “MSKZoneScope,1” -ZoneName “winitpro.ru” –PassThru

Add-DnsServerQueryResolutionPolicy -Name “EKBResolutionPolicy” -Action ALLOW -ClientSubnet “eq,EKB_DNS_Subnet” -ZoneScope “EKBZoneScope,1” -ZoneName “winitpro.ru” -PassThru

Add-DnsServerQueryResolutionPolicy -Name “SPBResolutionPolicy” -Action ALLOW -ClientSubnet “eq,SPB_DNS_Subnet” -ZoneScope “SPBZoneScope,1” -ZoneName “winitpro.ru” –PassThru

- -Action ALLOW

- -Action DENY

- -Action IGNORE

Можно использовать следующие параметры в фильтре DNS:

-InternetProtocol «EQ,IPv4,NE,IPv6»

-TransportProtocol «EQ,UDP,TCP»

-ServerInterfaceIP «EQ,192.168.1.21»

-QType «EQ,A,AAAA,NE,PTR»

-TimeOfDay «EQ,9:00-18:00»

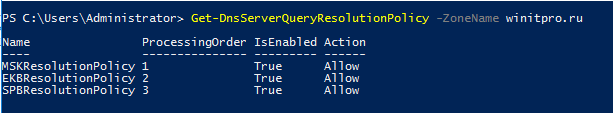

Вывести список всех DNS политик для DNS зоны на сервере можно так:

Get-DnsServerQueryResolutionPolicy -ZoneName winitpro.ru

Теперь с устройств из различных офисов проверьте, что DNS сервер на один и тот же запрос возвращает различные IP адреса прокси:

Можно запретить DNS серверу возвращать DNS адреса для определенного пространства имен (домена):