Где хранятся файлы логов windows

Всем привет, тема стать как посмотреть логи windows. Что такое логи думаю знают все, но если вдруг вы новичок, то логи это системные события происходящие в операционной системе как Windows так и Linux, которые помогают отследить, что, где и когда происходило и кто это сделал. Любой системный администратор обязан уметь читать логи windows.

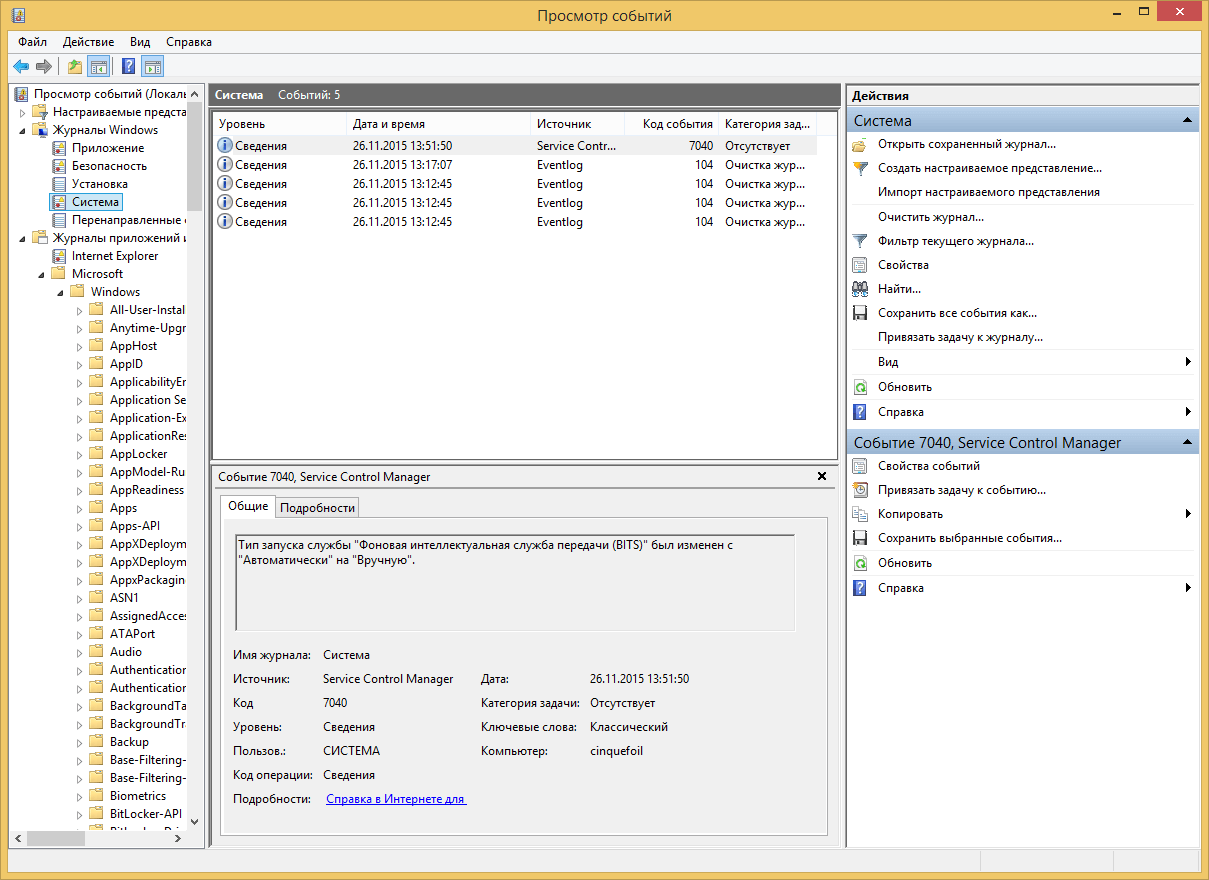

Примером из жизни может служить ситуация когда на одном из серверов IBM, выходил из строя диск и для технической поддержки я собирал логи сервера, для того чтобы они могли диагностировать проблему. За собирание и фиксирование логов в Windows отвечает служба Просмотр событий. Просмотр событий это удобная оснастка для получения логов системы.

Как открыть в просмотр событий

Зайти в оснастку Просмотр событий можно очень просто, подойдет для любой версии Windows. Нажимаете волшебные кнопки

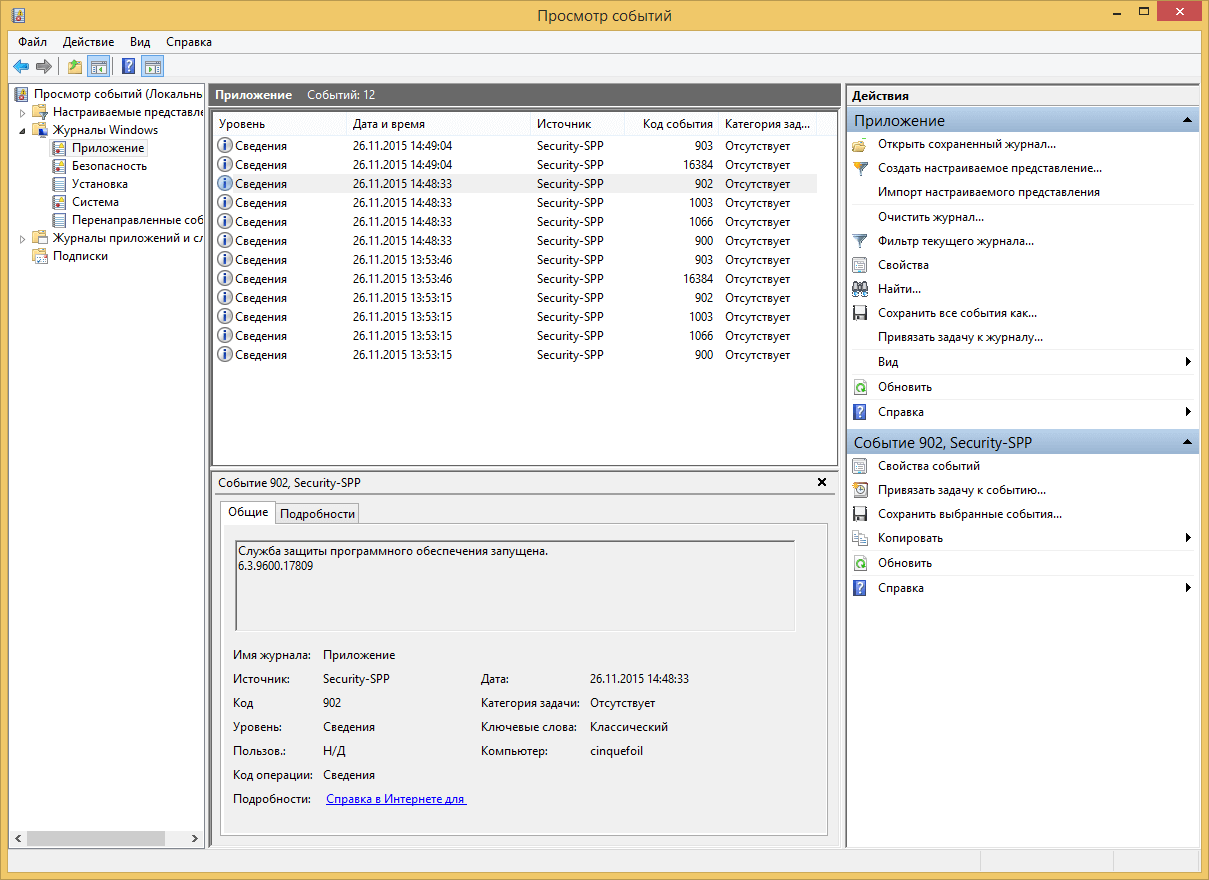

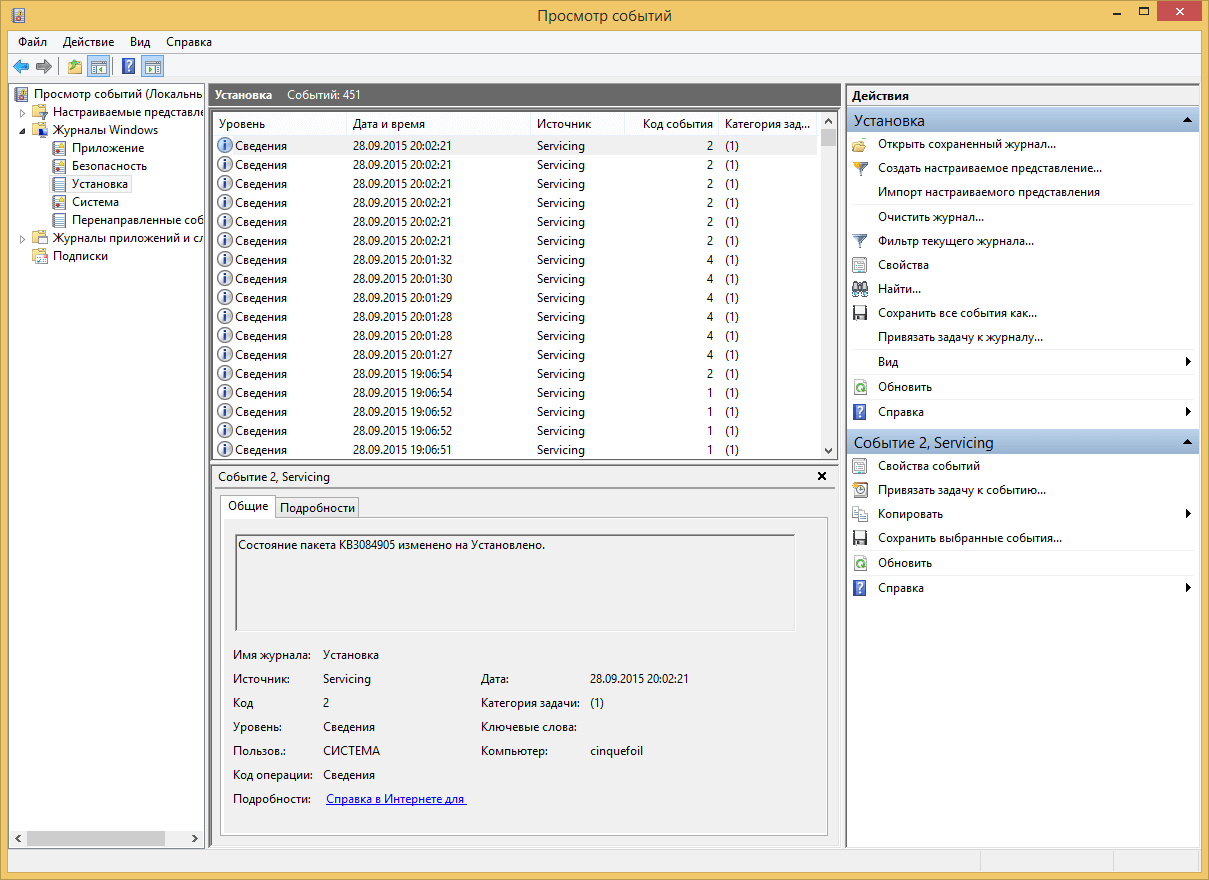

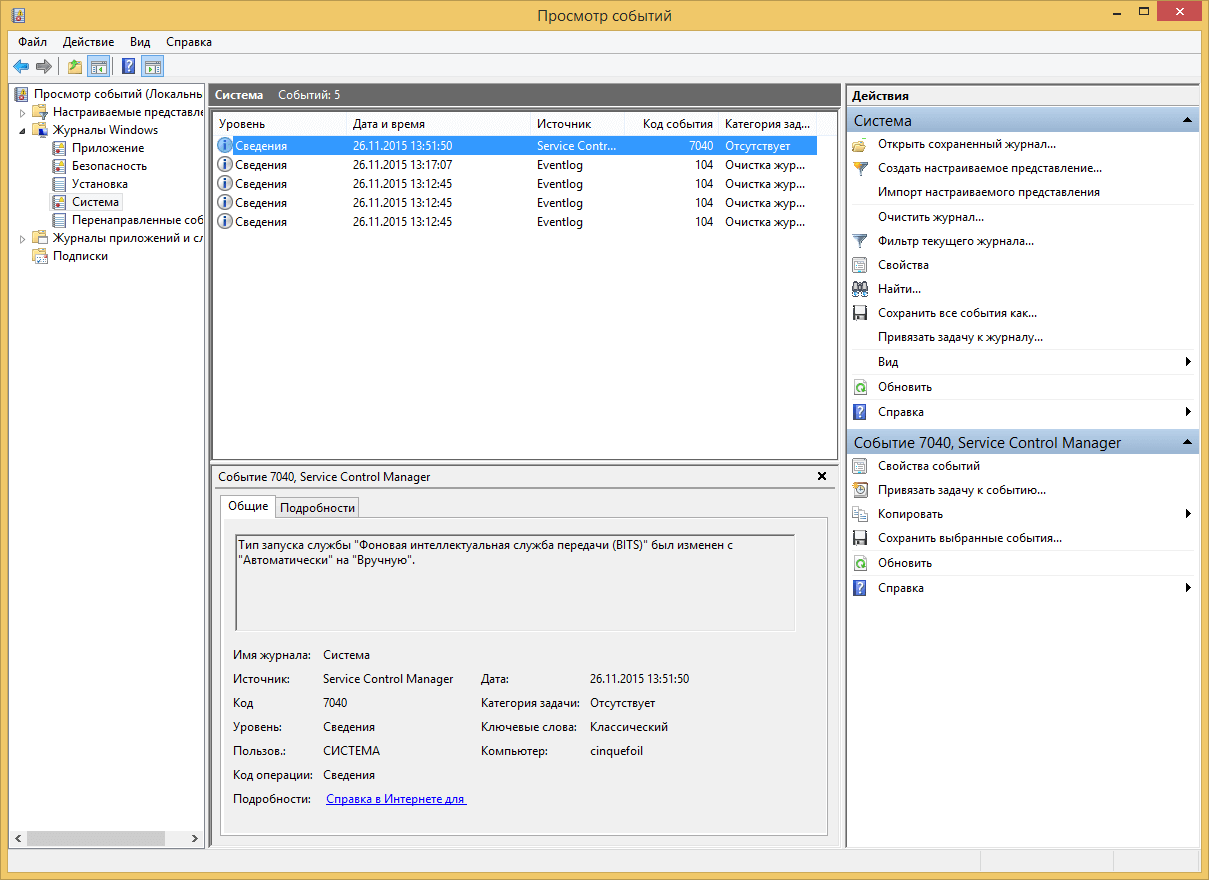

Откроется у вас окно просмотр событий windows в котором вам нужно развернуть пункт Журналы Windows. Пробежимся по каждому из журналов.

Журнал Приложение, содержит записи связанные с программами на вашем компьютере. В журнал пишется когда программа была запущена, если запускалась с ошибкоу, то тут это тоже будет отражено.

Журнал аудит, нужен для понимания кто и когда что сделал. Например вошел в систему или вышел, попытался получить доступ. Все аудиты успеха или отказа пишутся сюда.

Пункт Установка, в него записывает Windows логи о том что и когда устанавливалось Например программы или обновления.

Самый важный журнал Это система. Сюда записывается все самое нужное и важное. Например у вас был синий экран bsod, и данные сообщения что тут заносятся помогут вам определить его причину.

Так же есть логи windows для более специфических служб, например DHCP или DNS. Просмотр событий сечет все :).

Фильтрация в просмотре событий

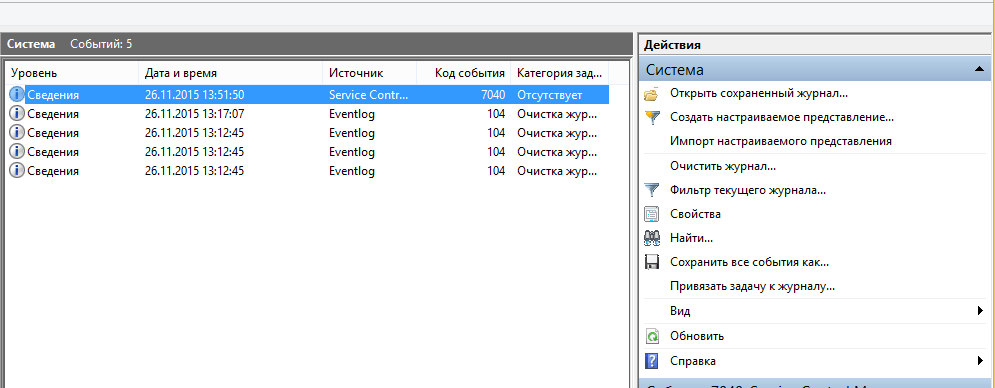

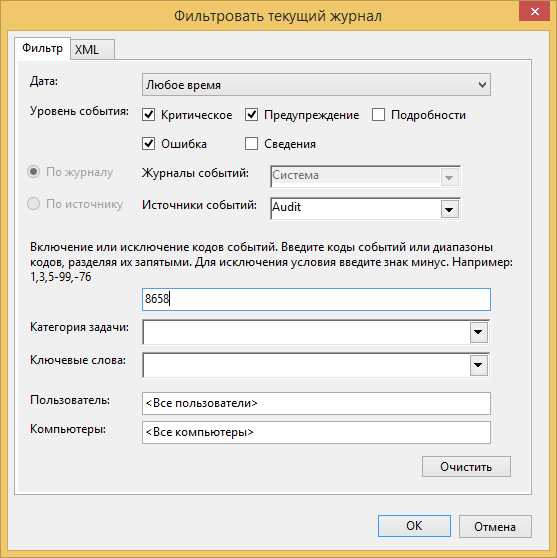

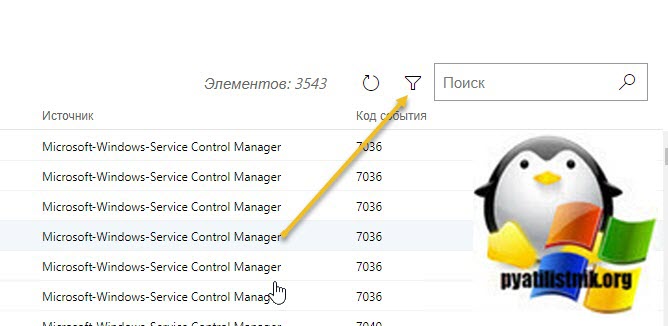

Предположим у вас в журнале Безопасность более миллиона событий, наверняка вы сразу зададите вопрос есть ли фильтрация, так как просматривать все из них это мазохизм. В просмотре событий это предусмотрели, логи windows можно удобно отсеять оставив только нужное. Справа в области Действия есть кнопка Фильтр текущего журнала.

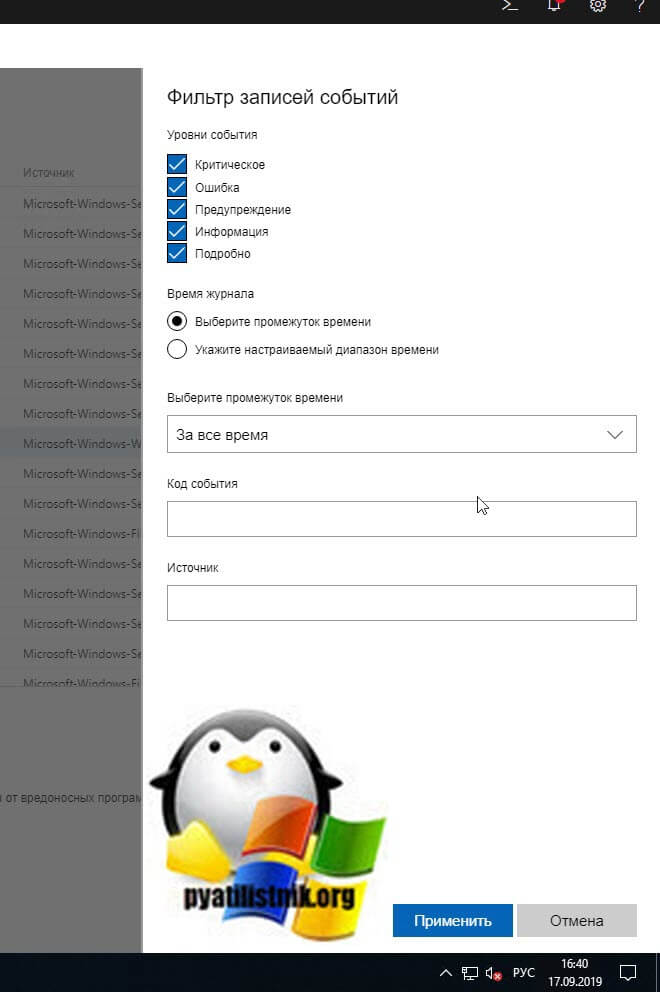

Вас попросят указать уровень событий:

- Критическое

- Ошибка

- Предупреждение

- Сведения

- Подробности

Все зависит от задачи поиска, если вы ищите ошибки, то смысла в других типах сообщение нету. Далее можете для того чтобы сузить границы поиска просмотра событий укзать нужный источник событий и код.

Так что как видите разобрать логи windows очень просто, ищем, находим, решаем. Так же может быть полезным быстрая очистка логов windows:

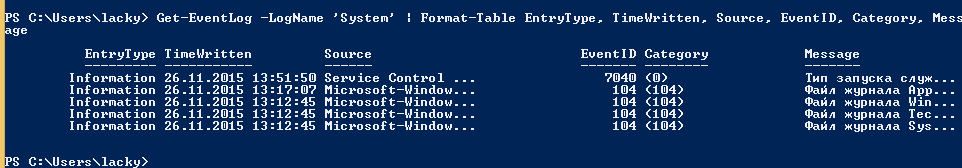

Посмотреть логи windows PowerShell

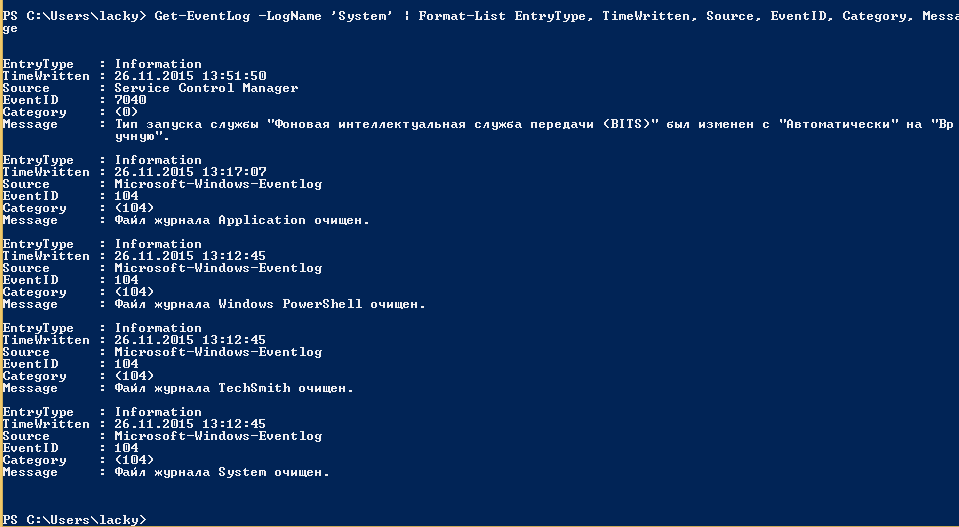

Было бы странно если бы PowerShell не умел этого делать, для отображения log файлов открываем PowerShell и вводим вот такую команду

В итоге вы получите список логов журнала Система

Тоже самое можно делать и для других журналов например Приложения

небольшой список абревиатур

- Код события — EventID

- Компьютер — MachineName

- Порядковый номер события — Data, Index

- Категория задач — Category

- Код категории — CategoryNumber

- Уровень — EntryType

- Сообщение события — Message

- Источник — Source

- Дата генерации события — ReplacementString, InstanceID, TimeGenerated

- Дата записи события — TimeWritten

- Пользователь — UserName

- Сайт — Site

- Подразделение — Conteiner

Например, для того чтобы в командной оболочке вывести события только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система», выполним команду:

Если нужно вывести более подробно, то заменим Format-Table на Format-List

Как видите формат уже более читабельный.

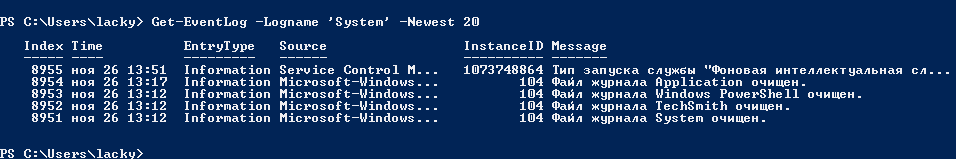

Так же можно пофильтровать журналы например показать последние 20 сообщений

Или выдать список сообщение позднее 1 ноября 2014

Дополнительные продукты

Так же вы можете автоматизировать сбор событий, через такие инструменты как:

- Комплекс мониторинга Zabbix

- Через пересылку событий средствами Windows на сервер коллектор

- Через комплекс аудита Netwrix

- Если у вас есть SCOM, то он может агрегировать любые логи Windows платформ

- Любые DLP системы

Так что вам выбирать будь то просмотр событий или PowerShell для просмотра событий windows, это уже ваше дело. Материал сайта pyatilistnik.org

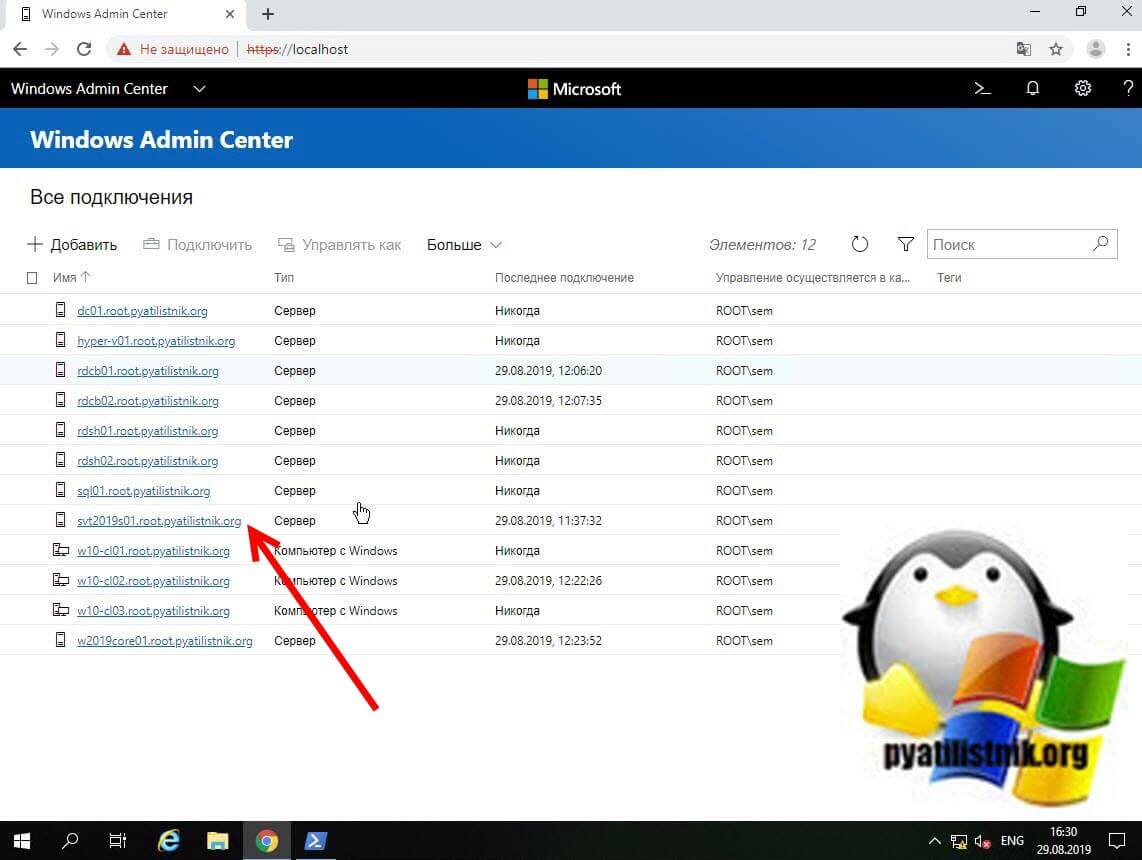

Удаленный просмотр логов

Не так давно в появившейся операционной системе Windows Server 2019, появился компонент удаленного администрирования Windows Admin Center. Он позволяет проводить дистанционное управление компьютером или сервером, подробнее он нем я уже рассказывал. Тут я хочу показать, что поставив его себе на рабочую станцию вы можете подключаться из браузера к другим компьютерам и легко просматривать их журналы событий, тем самым изучая логи Windows. В моем примере будет сервер SVT2019S01, находим его в списке доступных и подключаемся (Напомню мы так производили удаленную настройку сети в Windows).

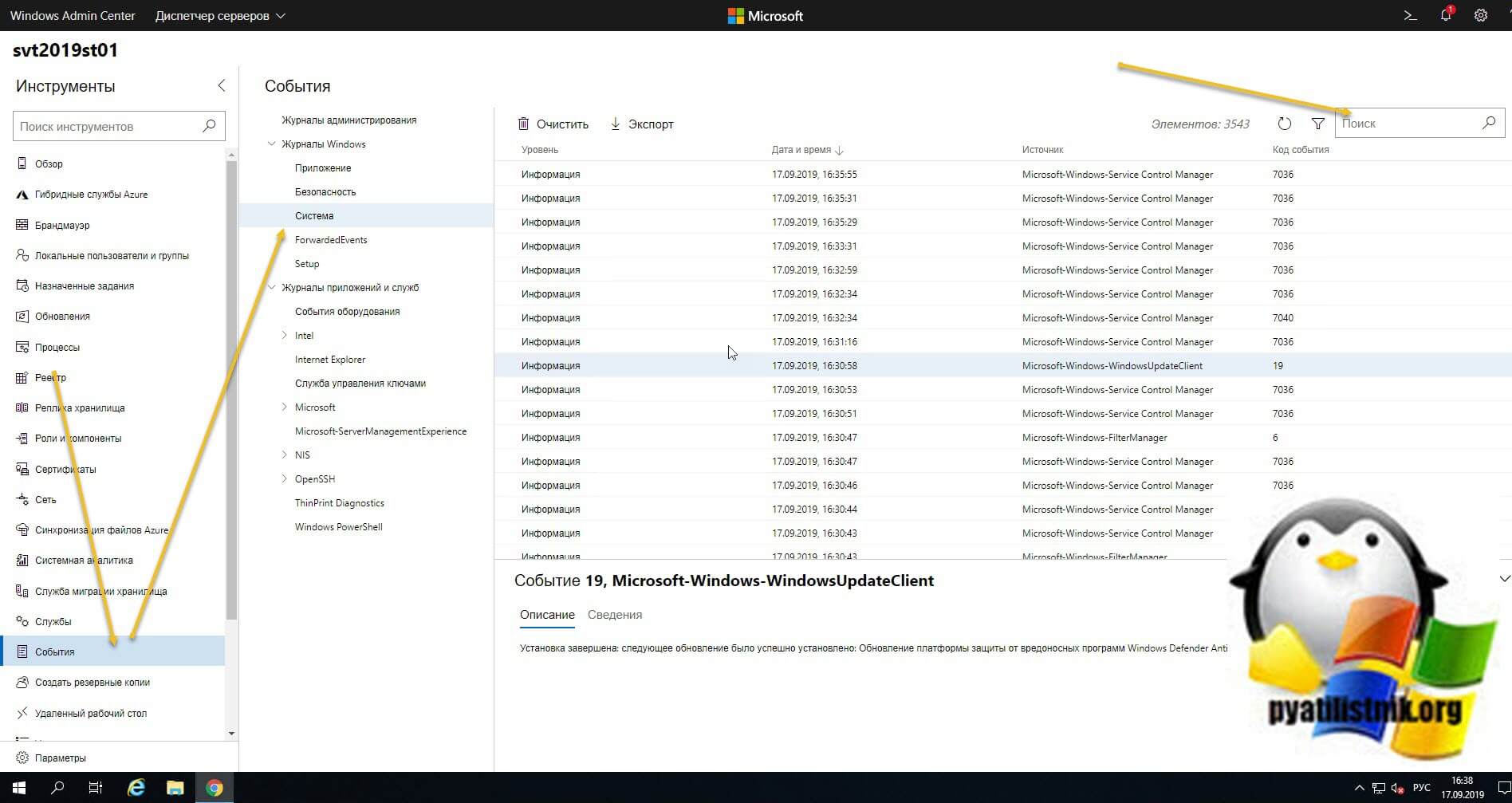

Далее вы выбираете вкладку «События», выбираете нужный журнал, в моем примере я хочу посмотреть все логи по системе. С моей точки зрения тут все просматривать куда удобнее, чем из просмотра событий. Плюсом будет, то что вы это можете сделать из любого телефона или планшета. В правом углу есть удобная форма поиска

Если нужно произвести более тонкую фильтрацию логов, то вы можете воспользоваться кнопкой фильтра.

Тут вы так же можете выбрать уровень события, например оставив только критические и ошибки, задать временной диапазон, код событий и источник.

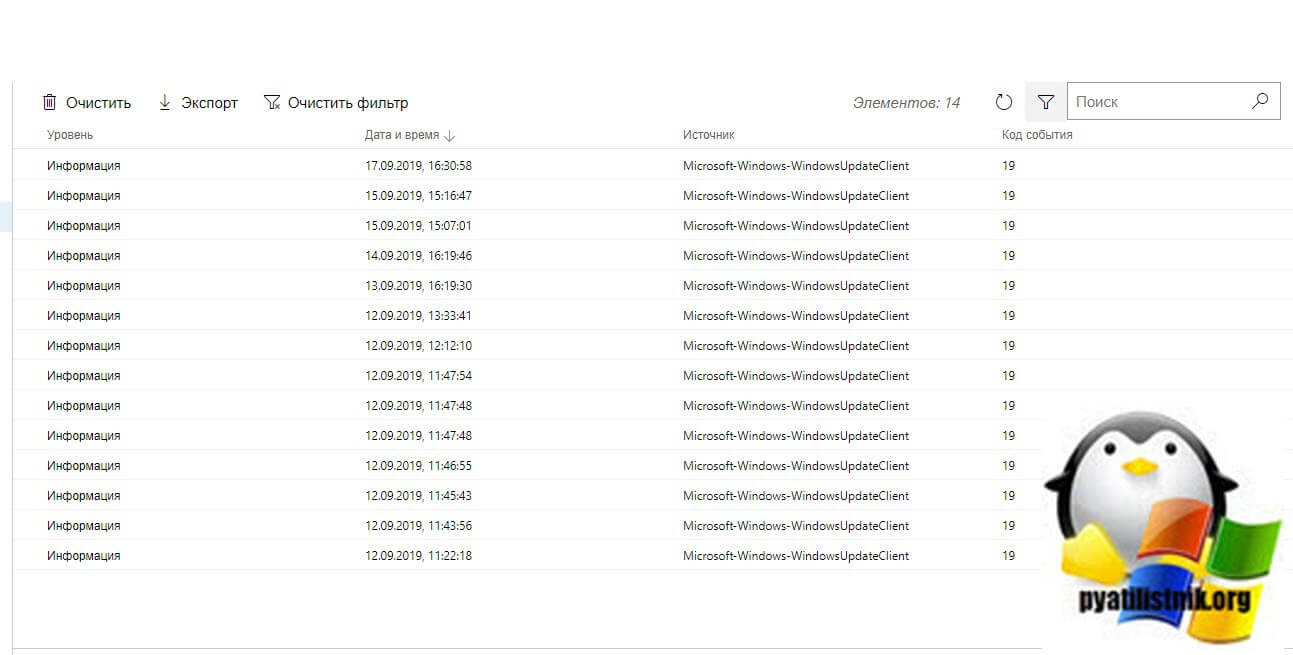

Вот пример фильтрации по событию 19.

Очень удобно экспортировать полностью журнал в формат evxt, который потом легко открыть через журнал событий. Так, что Windows Admin Center, это мощное средство по просмотру логов.

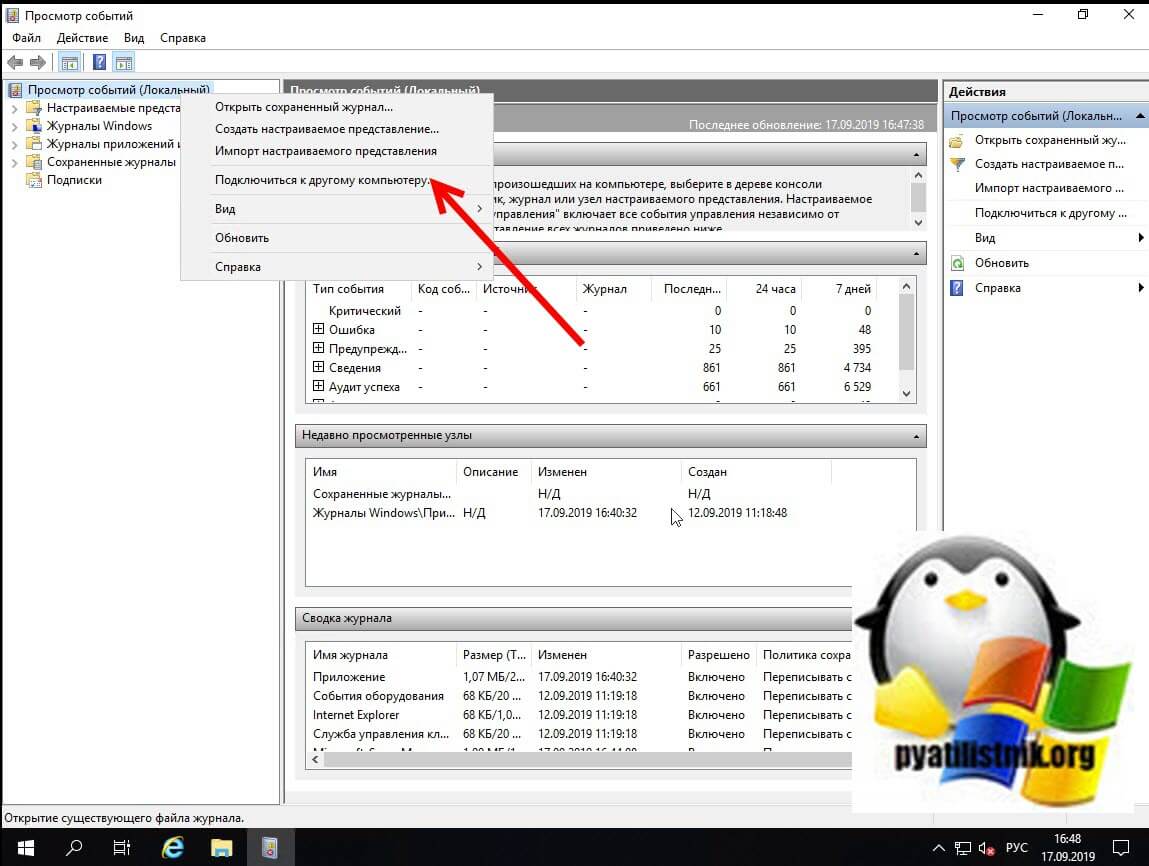

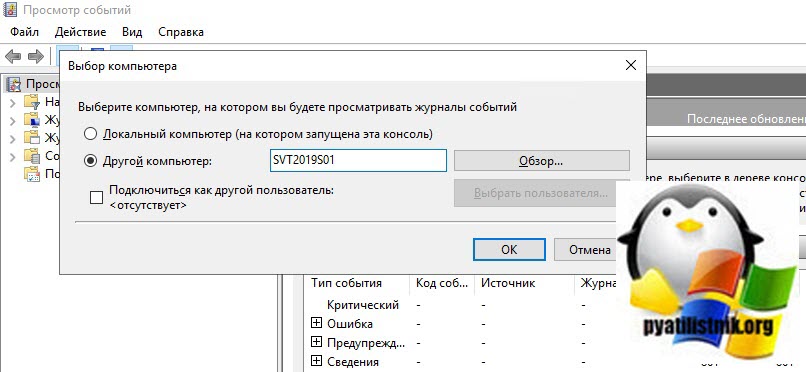

Второй способ удаленного просмотров логов Windows, это использование оснастки управление компьютером или все той же «Просмотр событий». Чтобы посмотреть логи Windows на другом компьютере или сервере, в оснастке щелкните по верхнему пункту правым кликом и выберите из контекстного меню «Подключиться к другому компьютеру«.

Указываем имя другого компьютера, в моем примере это будет SVT2019S01

Если все хорошо и нет блокировок со стороны брандмауэра или антивируса, то вы попадете в удаленный просмотр событий .если будут блокировки, то получите сообщение по типу, что не пролетает трафик COM+.

Файлы журнала Log files

Относится к: Applies to

Это тема уровня 400 (расширенный). This is a 400 level topic (advanced).

Полный список тем в этой статье см. в разделе Устранение ошибок при обновлении до Windows 10. See Resolve Windows 10 upgrade errors for a full list of topics in this article.

Во время каждого этапа процесса обновления создаются несколько файлов журнала. Several log files are created during each phase of the upgrade process. Эти файлы журнала необходимы для устранения неполадок при обновлении. These log files are essential for troubleshooting upgrade problems. По умолчанию папки, содержащие эти файлы журнала, скрыты на компьютере, где выполняется обновление. By default, the folders that contain these log files are hidden on the upgrade target computer. Для просмотра файлов журнала включите отображение скрытых элементов в проводнике Windows или используйте средство, чтобы автоматически собирать эти журналы. To view the log files, configure Windows Explorer to view hidden items, or use a tool to automatically gather these logs. Самый полезный журнал — setupact.log. The most useful log is setupact.log. Файлы журнала находятся в разных папках в зависимости от этапа установки Windows. The log files are located in a different folder depending on the Windows Setup phase. Как мы уже знаем, вы можете определить этап из кода расширения. Recall that you can determine the phase from the extend code.

Кроме того, в этом документе см. раздел Отчет об ошибках Windows, чтобы помочь найти коды ошибок и файлы журналов. Also see the Windows Error Reporting section in this document for help locating error codes and log files.

В следующей таблице описаны некоторые файлы журнала и способы их использования для устранения неполадок. The following table describes some log files and how to use them for troubleshooting purposes:

| Файл журнала Log file | Этап: расположение Phase: Location | Описание Description | Варианты использования When to use |

| setupact.log setupact.log | Нижний уровень: Down-Level: $Windows. BT\Sources\Panther | Содержит сведения о действиях программы установки на низкоуровневом этапе. Contains information about setup actions during the downlevel phase. | Все ошибки нижнего уровня и отправная точка для анализа отката. All down-level failures and starting point for rollback investigations. Это самый важный журнал для диагностики проблем с установкой. This is the most important log for diagnosing setup issues. |

| Запуск при первом включении: OOBE: $Windows. BT\Sources\Panther\UnattendGC | Содержит сведения о действиях на этапе запуска при первом включении. Contains information about actions during the OOBE phase. | Исследование откатов, сбой которых произошел на этапе первого включения компьютера: 0x4001C, 0x4001D, 0x4001E и 0x4001F. Investigating rollbacks that failed during OOBE phase and operations – 0x4001C, 0x4001D, 0x4001E, 0x4001F. | |

| Откат: Rollback: $Windows. BT\Sources\Rollback | Содержит сведения о действиях во время отката. Contains information about actions during rollback. | Исследование откатов общего характера: 0xC1900101. Investigating generic rollbacks — 0xC1900101. | |

| Предварительная инициализация (до низкоуровневого этапа): Pre-initialization (prior to downlevel): Windows Windows | Содержит сведения об инициализации установки. Contains information about initializing setup. | Если не удается запустить программу установки. If setup fails to launch. | |

| После обновления (после первого запуска компьютера): Post-upgrade (after OOBE): Windows\Panther Windows\Panther | Содержит сведения о действиях программы установки во время установки. Contains information about setup actions during the installation. | Исследование проблем, связанных с процессами после обновления. Investigate post-upgrade related issues. | |

| setuperr.log setuperr.log | Аналогично setupact.log Same as setupact.log | Содержит сведения об ошибках программы установки во время установки. Contains information about setup errors during the installation. | Просмотрите все ошибки, возникающие на этапе установки. Review all errors encountered during the installation phase. |

| miglog.xml miglog.xml | После обновления (после первого запуска компьютера): Post-upgrade (after OOBE): Windows\Panther Windows\Panther | Содержит сведения о том, что было перенесено во время установки. Contains information about what was migrated during the installation. | Определение проблем, возникающих после переноса данных обновления. Identify post upgrade data migration issues. |

| BlueBox.log BlueBox.log | Нижний уровень: Down-Level: Windows\Logs\Mosetup Windows\Logs\Mosetup | Содержит сведения о взаимодействии setup.exe и Центра обновления Windows. Contains information communication between setup.exe and Windows Update. | Используйте при возникновении ошибок WSUS и WU нижнего уровня, а также для 0xC1900107. Use during WSUS and WU down-level failures or for 0xC1900107. |

| Вспомогательные журналы отката: Supplemental rollback logs: Setupmem.dmp Setupmem.dmp setupapi.dev.log setupapi.dev.log Журналы событий (\*.evtx) Event logs (\*.evtx) | $Windows. BT\Sources\Rollback | Дополнительные журналы, собранные во время отката. Additional logs collected during rollback. | Setupmem.dmp. Если ошибка ОС проверяется во время обновления, настройка попытается извлечь мини-свалку. Setupmem.dmp: If OS bug checks during upgrade, setup will attempt to extract a mini-dump. Setupapi: проблемы с установкой устройства — 0x30018 Setupapi: Device install issues — 0x30018 Журналы событий: откаты общего характера (0xC1900101) или неожиданные перезагрузки. Event logs: Generic rollbacks (0xC1900101) or unexpected reboots. |

Структура записи журнала Log entry structure

Запись setupact.log или setuperr.log (файлы расположены в C:\Windows) содержит следующие элементы: A setupact.log or setuperr.log entry (files are located at C:\Windows) includes the following elements:

- Дата и время — 08-09-2016 09:20:05. The date and time — 2016-09-08 09:20:05.

- Уровень журнала — сведения, предупреждение, ошибка, неустранимая ошибка. The log level — Info, Warning, Error, Fatal Error.

- Компонент ведения журнала — CONX, MOUPG, PANTHR, SP, IBSLIB, MIG, DISM, CSI, CBS. The logging component — CONX, MOUPG, PANTHR, SP, IBSLIB, MIG, DISM, CSI, CBS.

- Компоненты ведения журнала SP (платформы установки), MIG (модуль миграции) и CONX (сведения о совместимости) будут особенно полезны для устранения неполадок программы установки Windows. The logging components SP (setup platform), MIG (migration engine), and CONX (compatibility information) are particularly useful for troubleshooting Windows Setup errors.

- Сообщение — Операция успешно завершена. The message — Operation completed successfully.

См. перечисленные ниже примеры. See the following example:

| Дата и время Date/Time | Уровень журнала Log level | Компонент Component | Сообщение Message |

|---|---|---|---|

| 2016-09-08 09:23:50, 2016-09-08 09:23:50, | Предупреждение Warning | MIG MIG | Не удалось заменить объект C:\Users\name\Cookies. Could not replace object C:\Users\name\Cookies. Целевой объект не может быть удален. Target Object cannot be removed. |

Анализ файлов журнала Analyze log files

Следующие инструкции предназначены для специалистов по ИТ. The following instructions are meant for IT professionals. См. также раздел Коды ошибок обновления данного руководства, чтобы ознакомиться с кодами результатов и кодами расширения. Also see the Upgrade error codes section in this guide to familiarize yourself with result codes and extend codes.

Анализ файлов журнала установки Windows To analyze Windows Setup log files:

- Определите код ошибки программы установки Windows. Determine the Windows Setup error code. Этот код должен быть возвращен программой установки Windows в случае сбоя в процессе обновления. This code should be returned by Windows Setup if it is not successful with the upgrade process.

- На основе кода расширения в коде ошибки определите тип и расположение файлов журналов для изучения. Based on the extend code portion of the error code, determine the type and location of a log files to investigate.

- Откройте файл журнала в текстовом редакторе, например в «Блокноте». Open the log file in a text editor, such as notepad.

- Найдите код результата из кода ошибки программы установки Windows, выполните поиск кода результата в файле и найдите последний экземпляр кода. Using the result code portion of the Windows Setup error code, search for the result code in the file and find the last occurrence of the code. Кроме того, ищите прервать и отказаться от текстовых строк, » » » описанных на шаге 7 ниже. Alternatively search for the «abort» and abandoning» text strings described in step 7 below.

- Поиск последнего экземпляра кода результата To find the last occurrence of the result code:

- Прокрутите до конца файла и щелкните после последнего символа. Scroll to the bottom of the file and click after the last character.

- Нажмите кнопку Изменить . Click Edit .

- Нажмите кнопку Найти . Click Find .

- Введите код результата. Type the result code.

- В разделе Направление выберите Вверх. Under Direction select Up.

- Нажмите кнопку Найти далее. Click Find Next.

- После нахождения последнего экземпляра кода результата прокрутите файл на несколько строк вверх и просмотрите процессы, которые вызвали ошибку перед созданием кода результата. When you have located the last occurrence of the result code, scroll up a few lines from this location in the file and review the processes that failed just prior to generating the result code.

- Найдите следующие важные текстовые строки: Search for the following important text strings:

- «Приложение оболочки запросило отмену»; Shell application requested abort

- «Отмена применения из-за ошибки объекта». Abandoning apply due to error for object

- Декодируйте ошибки Win32, которые отображаются в этом разделе. Decode Win32 errors that appear in this section.

- Запишите метку времени наблюдаемых ошибок в этом разделе. Write down the timestamp for the observed errors in this section.

- Выполните поиск дополнительных сведений, соответствующих этим меткам времени или ошибкам, в других файлах журналов. Search other log files for additional information matching these timestamps or errors.

Например, предположим, что код ошибки — 0x8007042B — 0x2000D. For example, assume that the error code for an error is 0x8007042B — 0x2000D. Если выполнить поиск «8007042B», мы обнаружим следующее содержимое из файла setuperr.log: Searching for «8007042B» reveals the following content from the setuperr.log file:

Некоторые строки в тексте ниже сокращены для удобства. Some lines in the text below are shortened to enhance readability. Дата и время в начале каждой строки (например, 2016-10-05 15:27:08) сокращены до минут и секунд, а имя файла сертификата, которое задано как длинная текстовая строка, сокращено до «CN». The date and time at the start of each line (ex: 2016-10-05 15:27:08) is shortened to minutes and seconds, and the certificate file name which is a long text string is shortened to just «CN.»

Содержимое файла setuperr.log : setuperr.log content:

В первой строке указано, что произошла ошибка 0x00000570 с файлом C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18 [CN] (как показано ниже): The first line indicates there was an error 0x00000570 with the file C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18 [CN] (shown below):

0x00000570 — это код ошибки Win32, соответствующий ошибке «ERROR_FILE_CORRUPT. Файл или папка повреждены. Чтение невозможно». The error 0x00000570 is a Win32 error code corresponding to: ERROR_FILE_CORRUPT: The file or directory is corrupted and unreadable.

Поэтому программе установки Windows не удалось перенести поврежденный файл C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18\ [CN]. Therefore, Windows Setup failed because it was not able to migrate the corrupt file C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18[CN]. Этот файл — локальный сертификат системы, и его можно удалить. This file is a local system certificate and can be safely deleted. После поиска в файле setupact.log дополнительных сведений найдена фраза «Приложение оболочки запросило отмену» в расположении с такой же меткой времени, как у строк в файле setuperr.log. Searching the setupact.log file for additional details, the phrase «Shell application requested abort» is found in a location with the same timestamp as the lines in setuperr.log. Это подтверждает наши подозрение, что этот файл — причина сбоя обновления: This confirms our suspicion that this file is the cause of the upgrade failure:

Содержимое файла setupact.log : setupact.log content:

setupapi.dev.log content: setupapi.dev.log content:

Этот анализ показывает, что ошибку обновления Windows можно устранить, удалив файл C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18\ [CN]. This analysis indicates that the Windows upgrade error can be resolved by deleting the C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18[CN] file. Примечание. В этом примере полное имя файла — C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18\be8228fb2d3cb6c6b0ccd9ad51b320b4_a43d512c-69f2-42de-aef9-7a88fabdaa3f. Note: In this example, the full, unshortened file name is C:\ProgramData\Microsoft\Crypto\RSA\S-1-5-18\be8228fb2d3cb6c6b0ccd9ad51b320b4_a43d512c-69f2-42de-aef9-7a88fabdaa3f.