- Где хранятся логи windows server

- Как открыть в просмотр событий

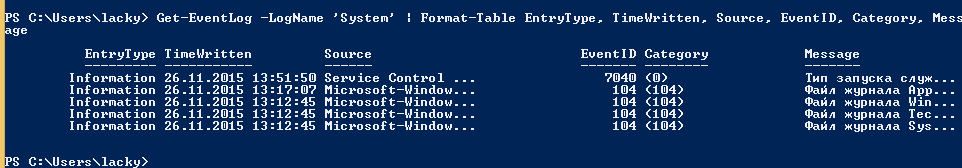

- Фильтрация в просмотре событий

- Посмотреть логи windows PowerShell

- Дополнительные продукты

- Удаленный просмотр логов

- Как посмотреть логи Windows?

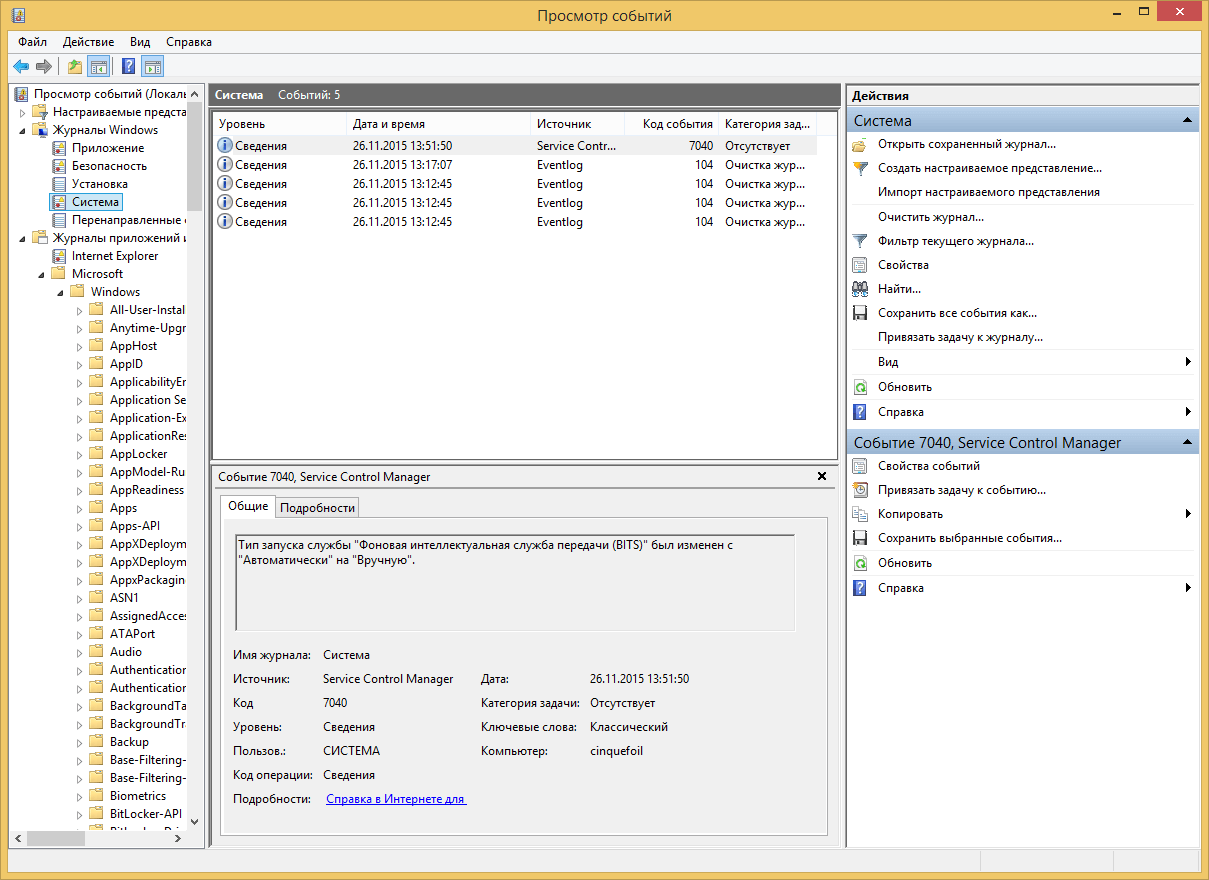

- Просмотр событий для проверки логов.

- Фильтрация событий.

- Просмотр PowerShell логов.

- Логи сервера, где искать и что означают

- Что такое логи сервера

- Где найти и как выглядят логи

- Как читать лог сервера

- Коды лога сервера

- Деление лог файлов по типам

- Методы POST и GET в лог файлах

Где хранятся логи windows server

Всем привет, тема стать как посмотреть логи windows. Что такое логи думаю знают все, но если вдруг вы новичок, то логи это системные события происходящие в операционной системе как Windows так и Linux, которые помогают отследить, что, где и когда происходило и кто это сделал. Любой системный администратор обязан уметь читать логи windows.

Примером из жизни может служить ситуация когда на одном из серверов IBM, выходил из строя диск и для технической поддержки я собирал логи сервера, для того чтобы они могли диагностировать проблему. За собирание и фиксирование логов в Windows отвечает служба Просмотр событий. Просмотр событий это удобная оснастка для получения логов системы.

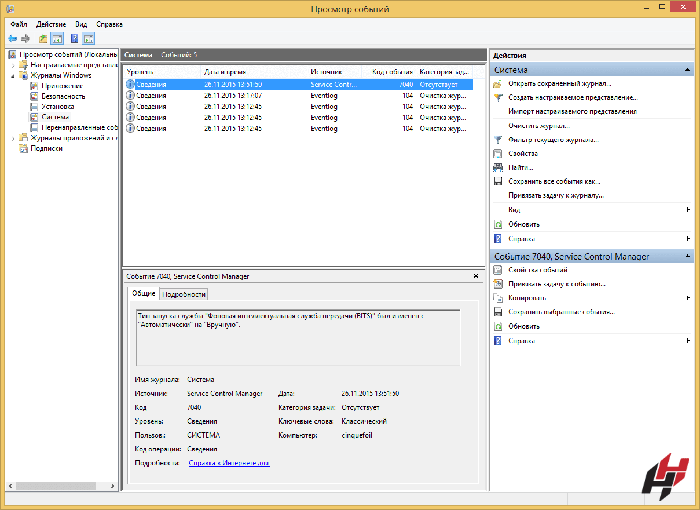

Как открыть в просмотр событий

Зайти в оснастку Просмотр событий можно очень просто, подойдет для любой версии Windows. Нажимаете волшебные кнопки

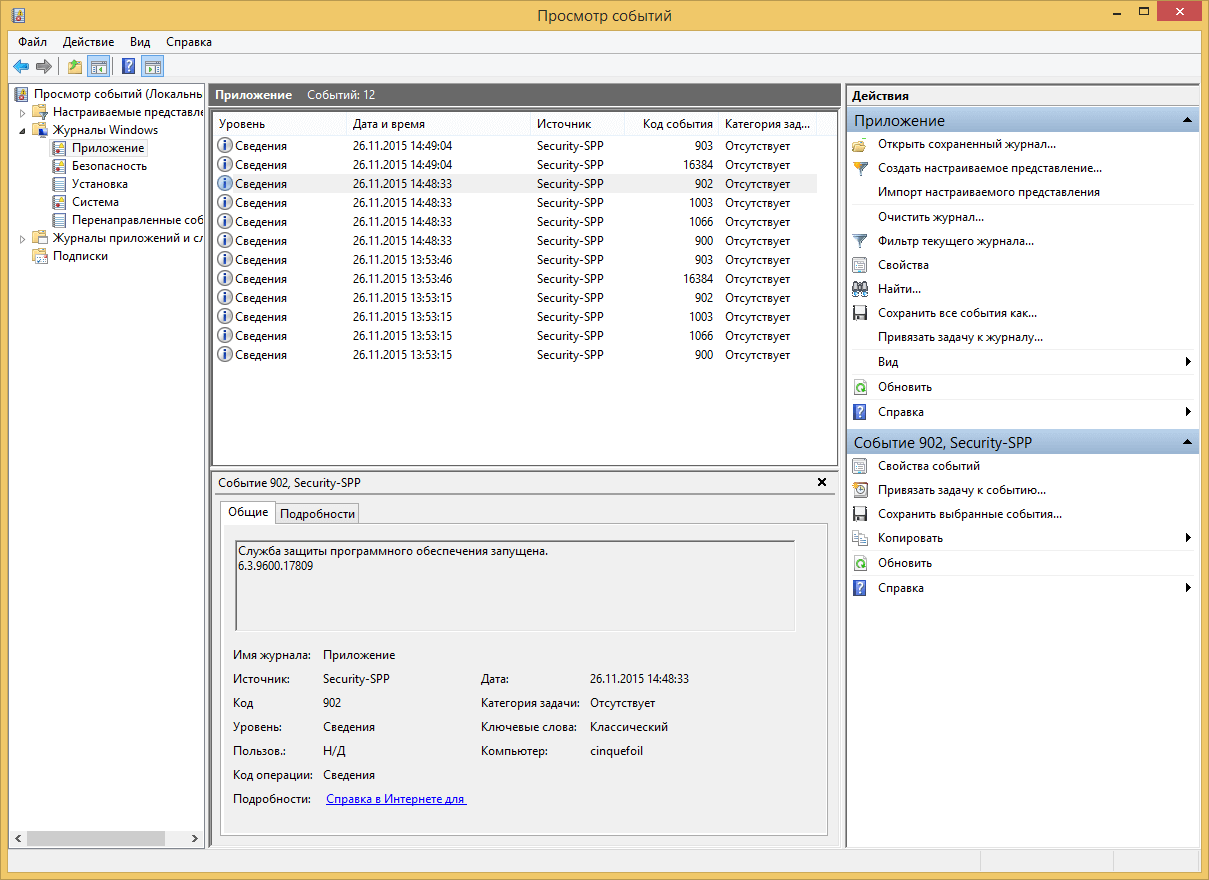

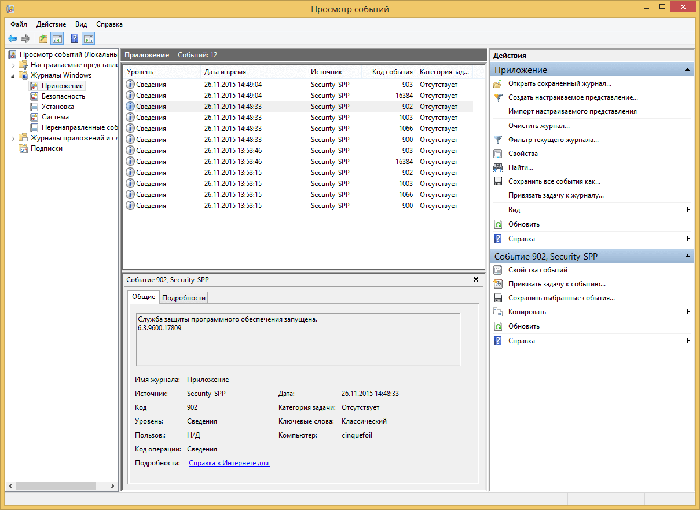

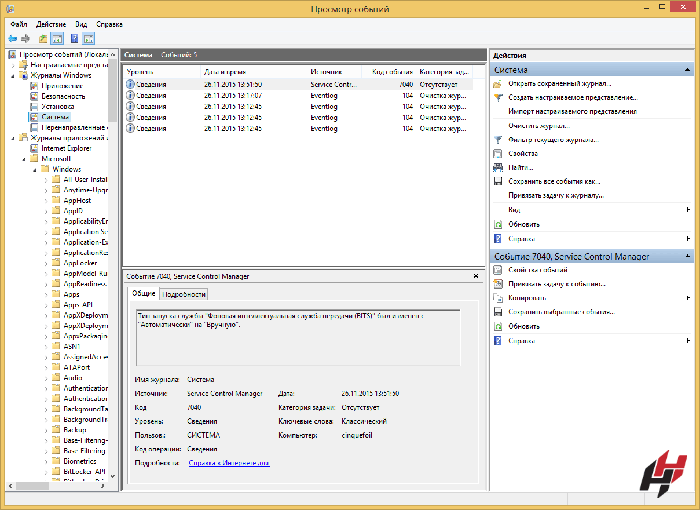

Откроется у вас окно просмотр событий windows в котором вам нужно развернуть пункт Журналы Windows. Пробежимся по каждому из журналов.

Журнал Приложение, содержит записи связанные с программами на вашем компьютере. В журнал пишется когда программа была запущена, если запускалась с ошибкоу, то тут это тоже будет отражено.

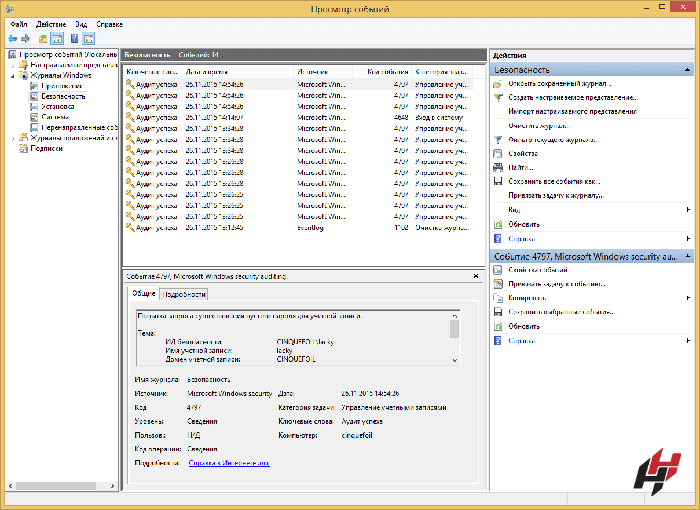

Журнал аудит, нужен для понимания кто и когда что сделал. Например вошел в систему или вышел, попытался получить доступ. Все аудиты успеха или отказа пишутся сюда.

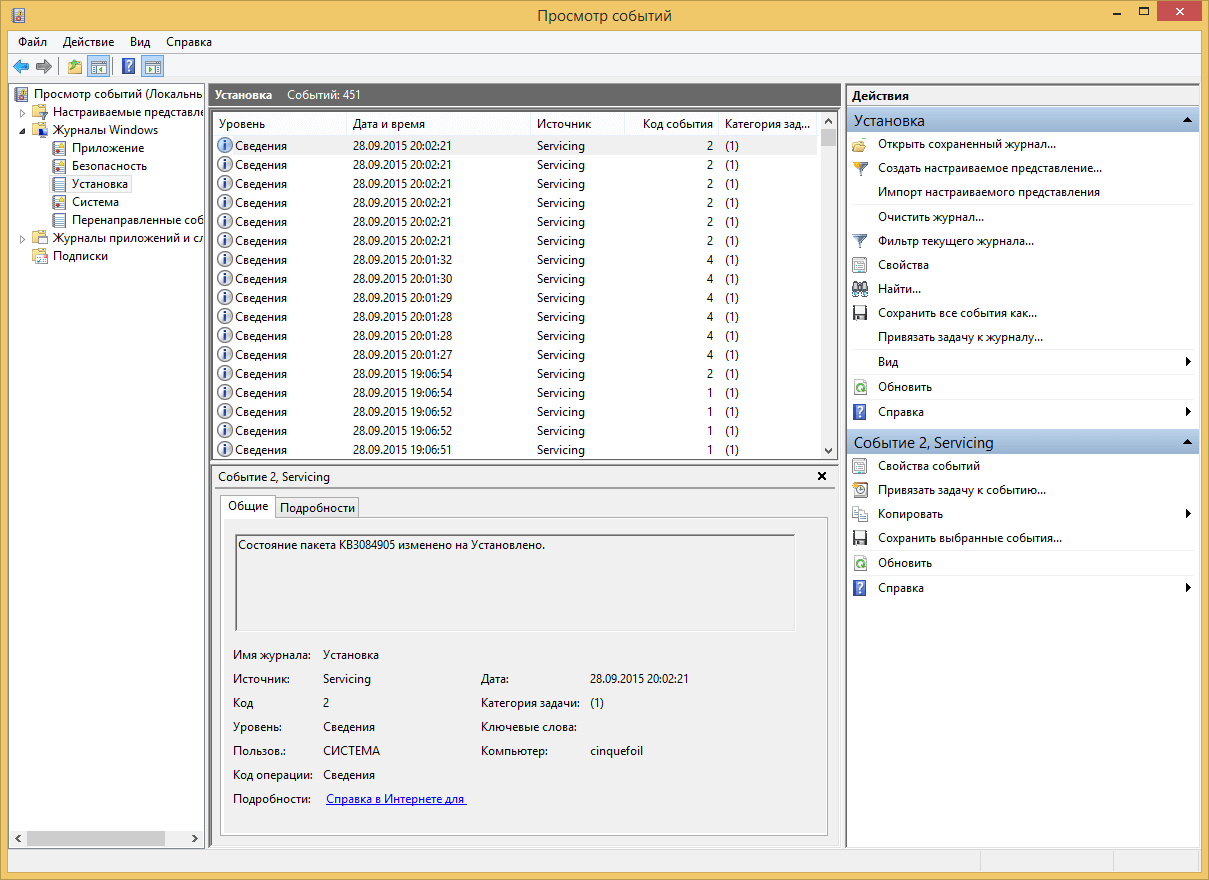

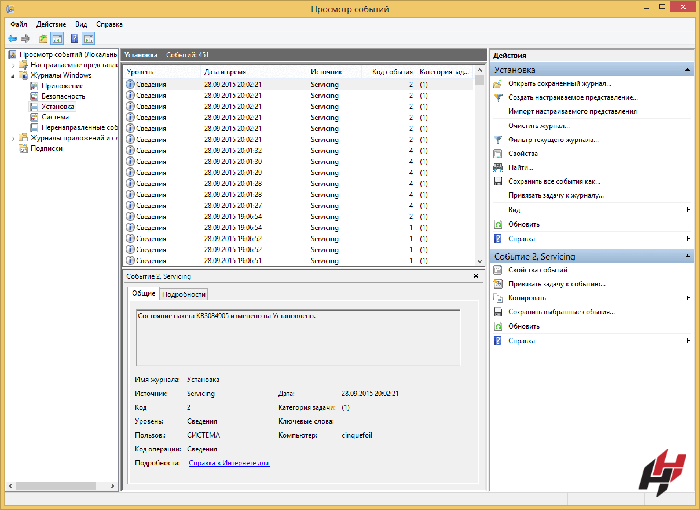

Пункт Установка, в него записывает Windows логи о том что и когда устанавливалось Например программы или обновления.

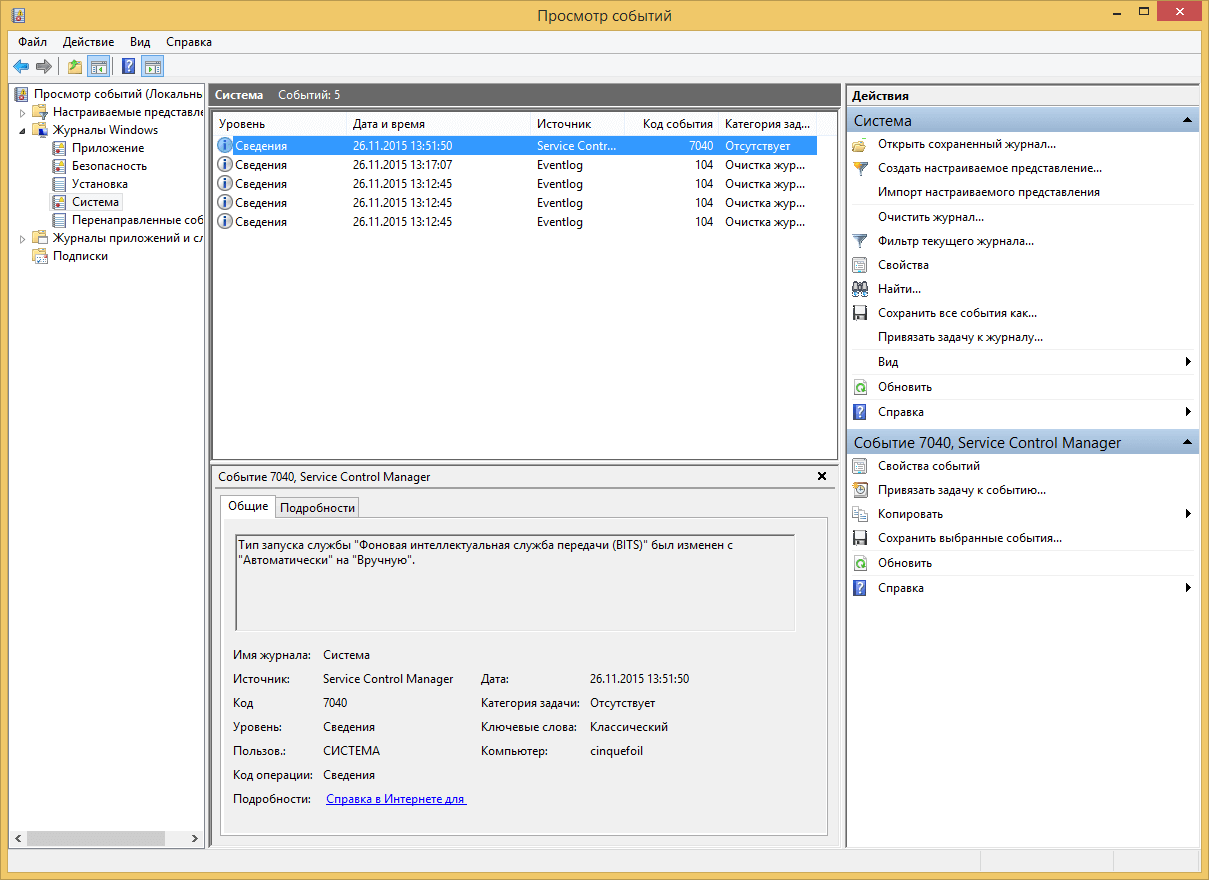

Самый важный журнал Это система. Сюда записывается все самое нужное и важное. Например у вас был синий экран bsod, и данные сообщения что тут заносятся помогут вам определить его причину.

Так же есть логи windows для более специфических служб, например DHCP или DNS. Просмотр событий сечет все :).

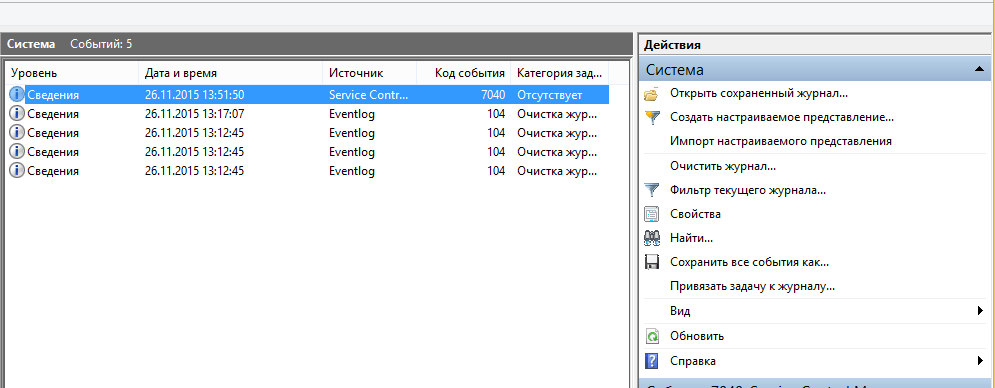

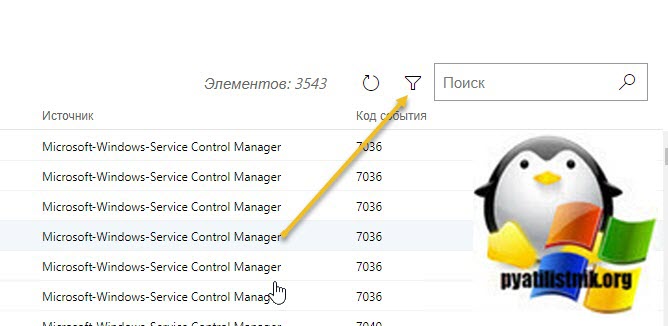

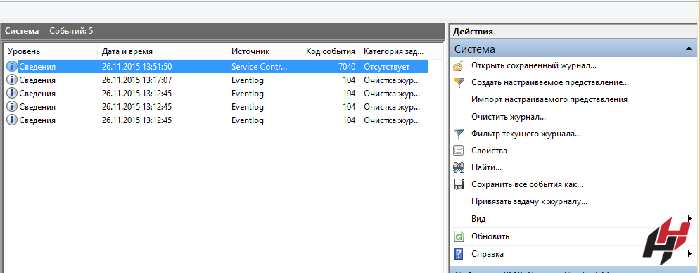

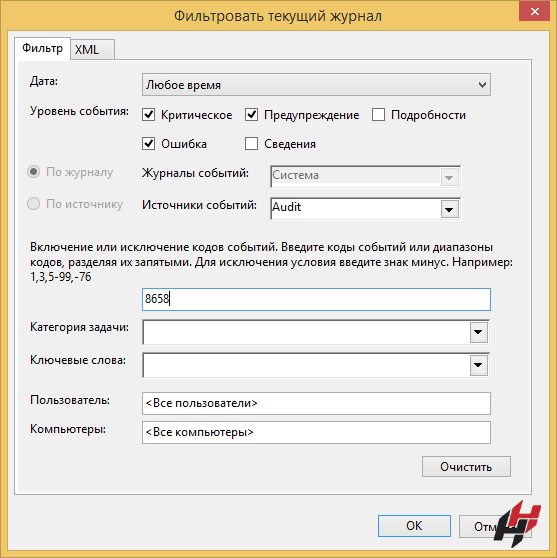

Фильтрация в просмотре событий

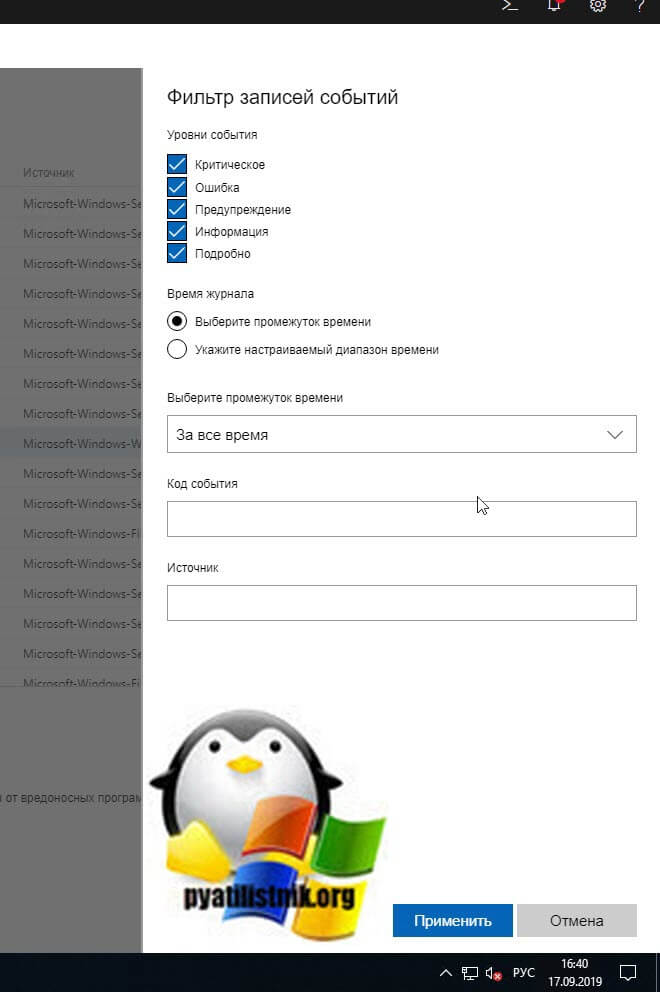

Предположим у вас в журнале Безопасность более миллиона событий, наверняка вы сразу зададите вопрос есть ли фильтрация, так как просматривать все из них это мазохизм. В просмотре событий это предусмотрели, логи windows можно удобно отсеять оставив только нужное. Справа в области Действия есть кнопка Фильтр текущего журнала.

Вас попросят указать уровень событий:

- Критическое

- Ошибка

- Предупреждение

- Сведения

- Подробности

Все зависит от задачи поиска, если вы ищите ошибки, то смысла в других типах сообщение нету. Далее можете для того чтобы сузить границы поиска просмотра событий укзать нужный источник событий и код.

Так что как видите разобрать логи windows очень просто, ищем, находим, решаем. Так же может быть полезным быстрая очистка логов windows:

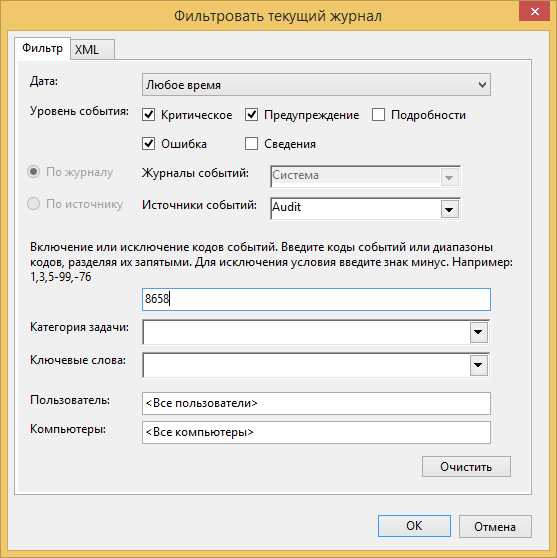

Посмотреть логи windows PowerShell

Было бы странно если бы PowerShell не умел этого делать, для отображения log файлов открываем PowerShell и вводим вот такую команду

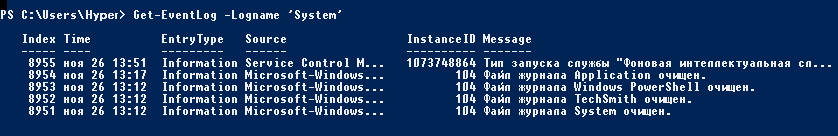

В итоге вы получите список логов журнала Система

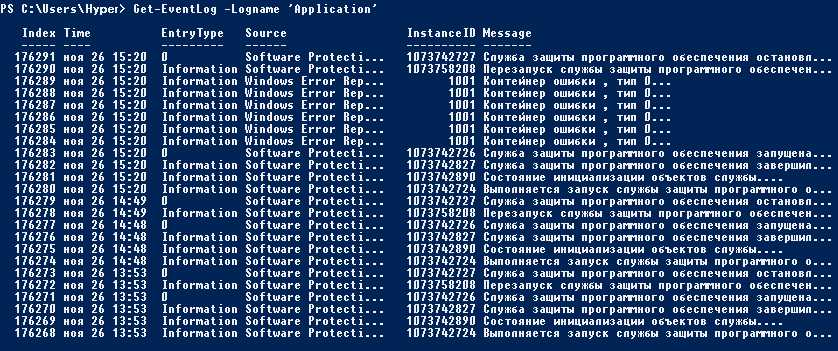

Тоже самое можно делать и для других журналов например Приложения

небольшой список абревиатур

- Код события — EventID

- Компьютер — MachineName

- Порядковый номер события — Data, Index

- Категория задач — Category

- Код категории — CategoryNumber

- Уровень — EntryType

- Сообщение события — Message

- Источник — Source

- Дата генерации события — ReplacementString, InstanceID, TimeGenerated

- Дата записи события — TimeWritten

- Пользователь — UserName

- Сайт — Site

- Подразделение — Conteiner

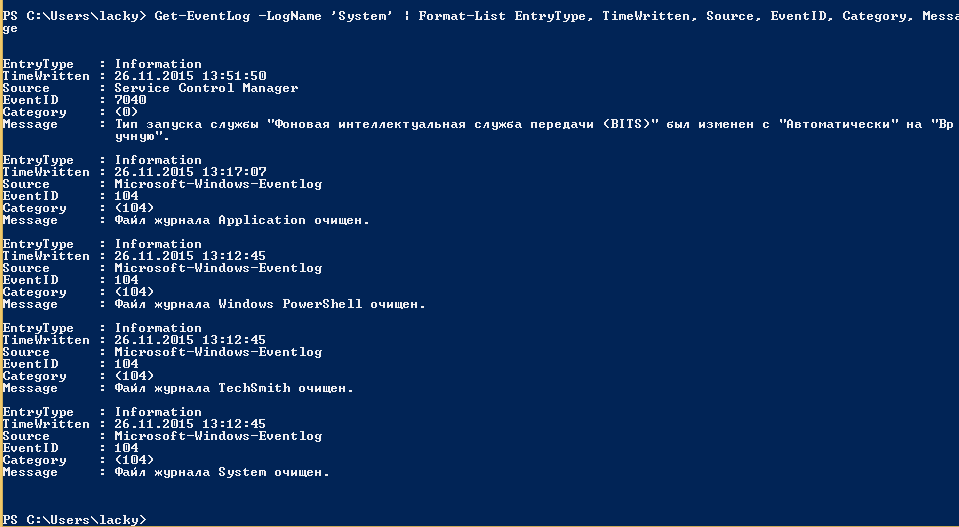

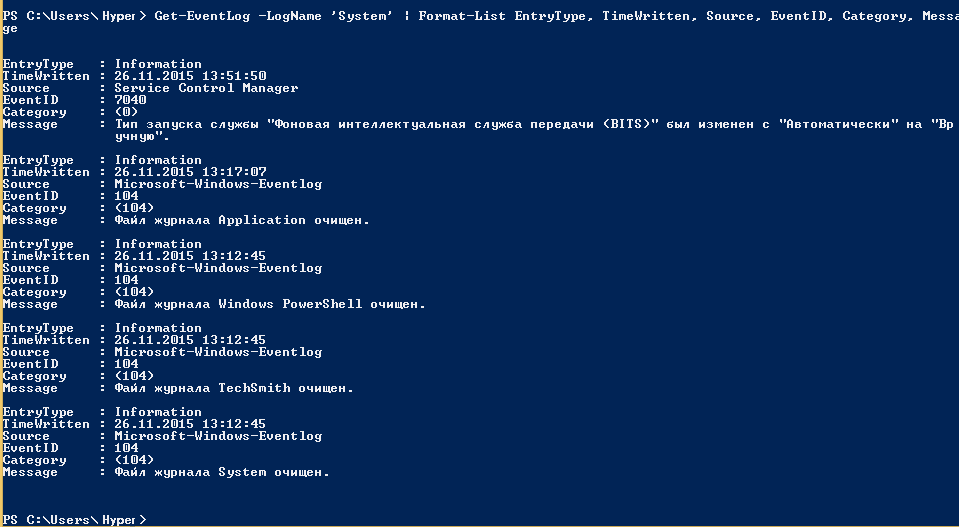

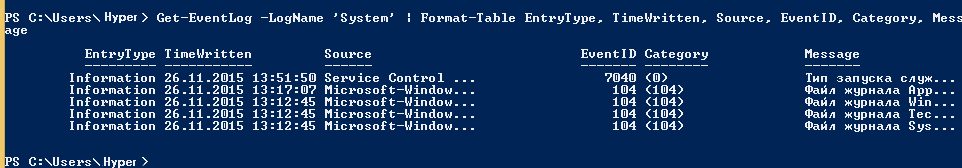

Например, для того чтобы в командной оболочке вывести события только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система», выполним команду:

Если нужно вывести более подробно, то заменим Format-Table на Format-List

Как видите формат уже более читабельный.

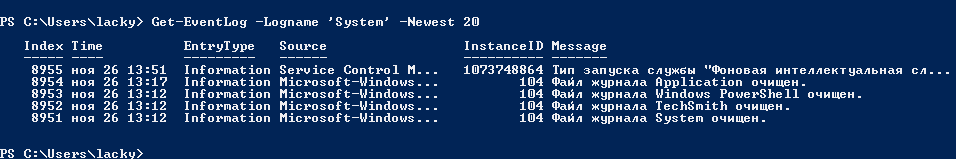

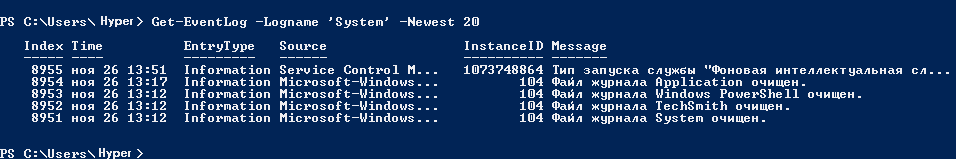

Так же можно пофильтровать журналы например показать последние 20 сообщений

Или выдать список сообщение позднее 1 ноября 2014

Дополнительные продукты

Так же вы можете автоматизировать сбор событий, через такие инструменты как:

- Комплекс мониторинга Zabbix

- Через пересылку событий средствами Windows на сервер коллектор

- Через комплекс аудита Netwrix

- Если у вас есть SCOM, то он может агрегировать любые логи Windows платформ

- Любые DLP системы

Так что вам выбирать будь то просмотр событий или PowerShell для просмотра событий windows, это уже ваше дело. Материал сайта pyatilistnik.org

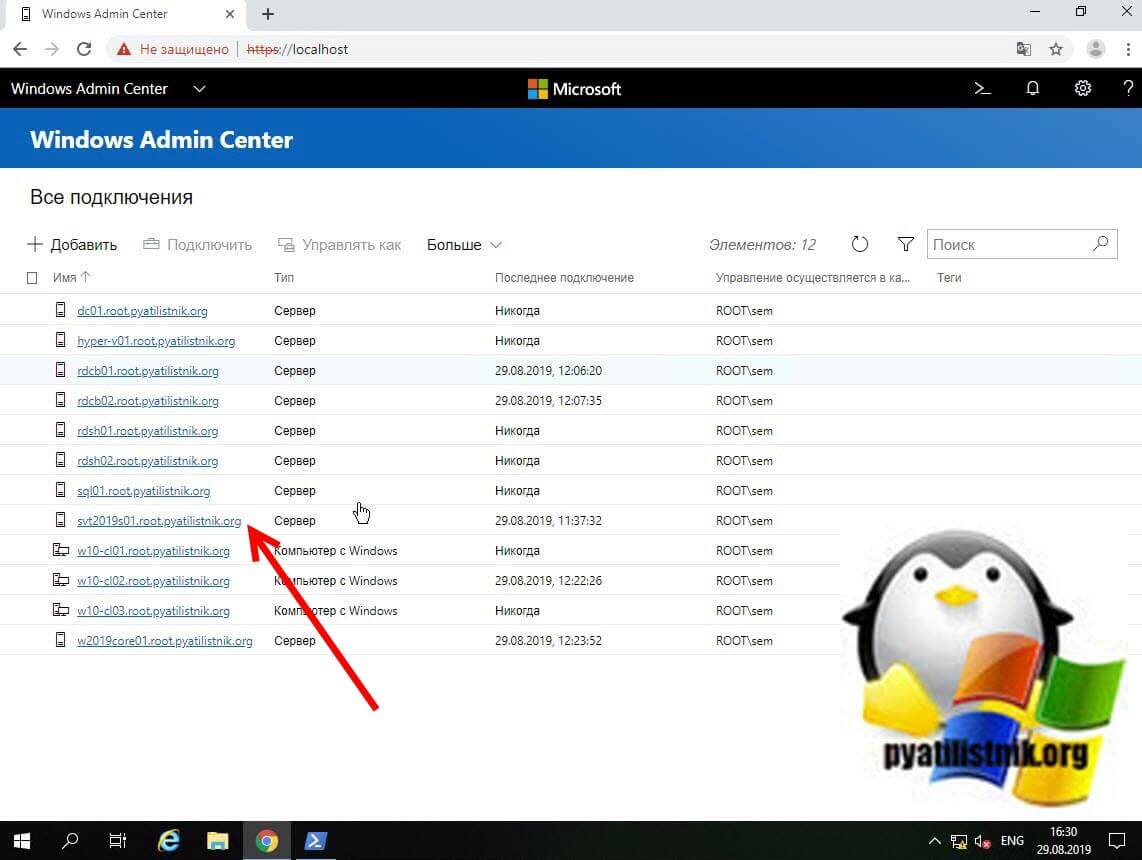

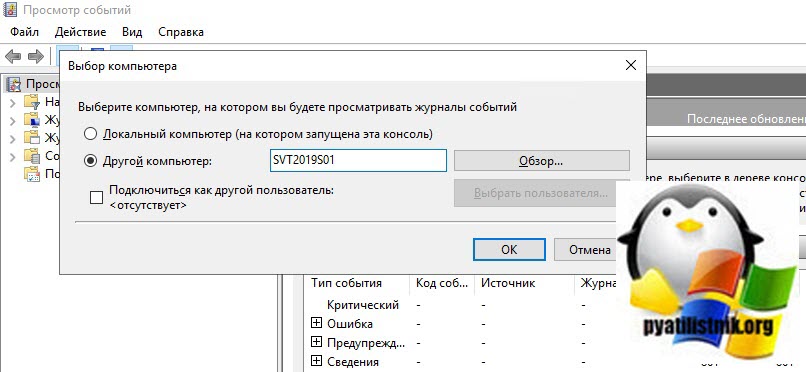

Удаленный просмотр логов

Не так давно в появившейся операционной системе Windows Server 2019, появился компонент удаленного администрирования Windows Admin Center. Он позволяет проводить дистанционное управление компьютером или сервером, подробнее он нем я уже рассказывал. Тут я хочу показать, что поставив его себе на рабочую станцию вы можете подключаться из браузера к другим компьютерам и легко просматривать их журналы событий, тем самым изучая логи Windows. В моем примере будет сервер SVT2019S01, находим его в списке доступных и подключаемся (Напомню мы так производили удаленную настройку сети в Windows).

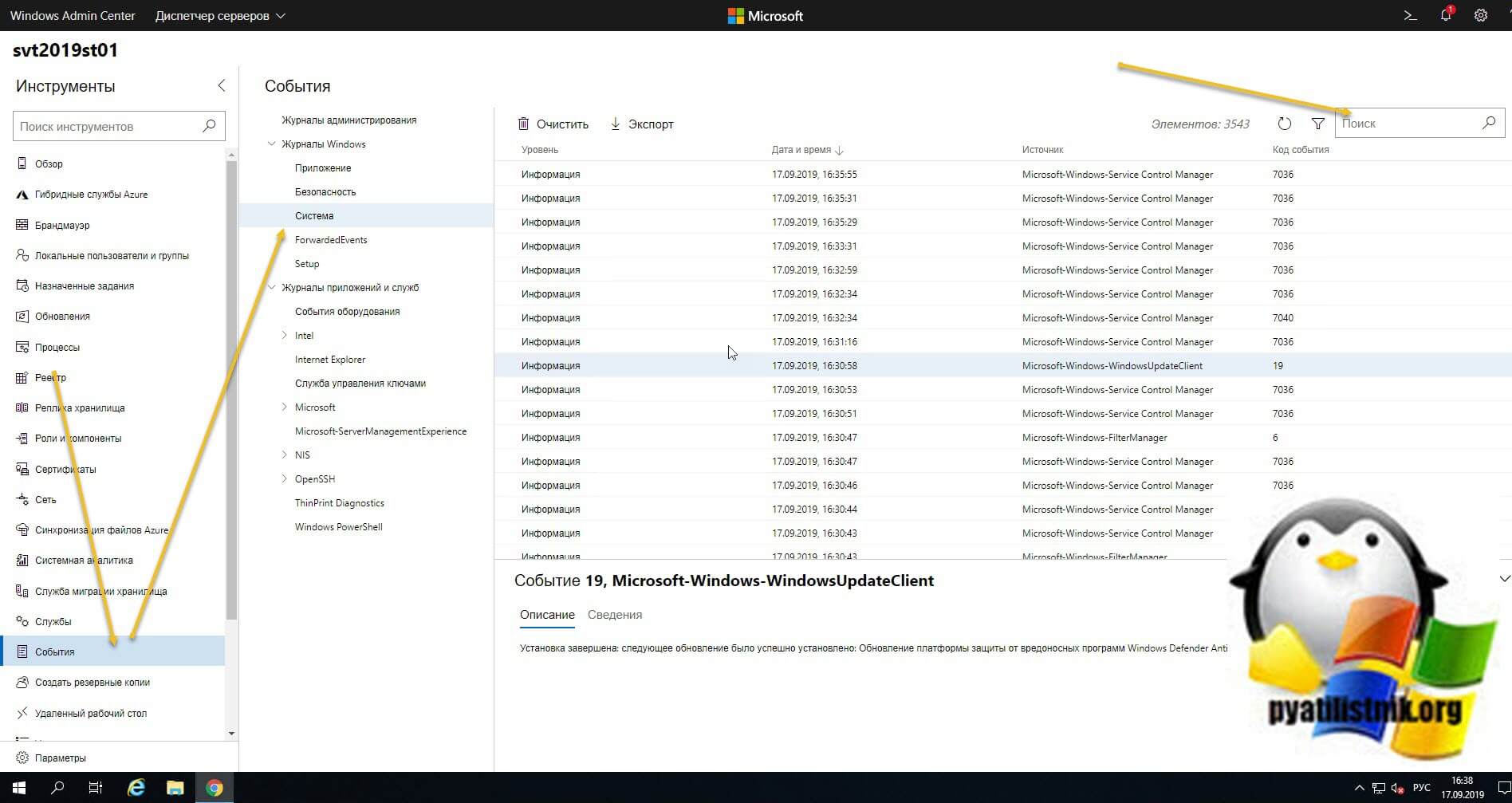

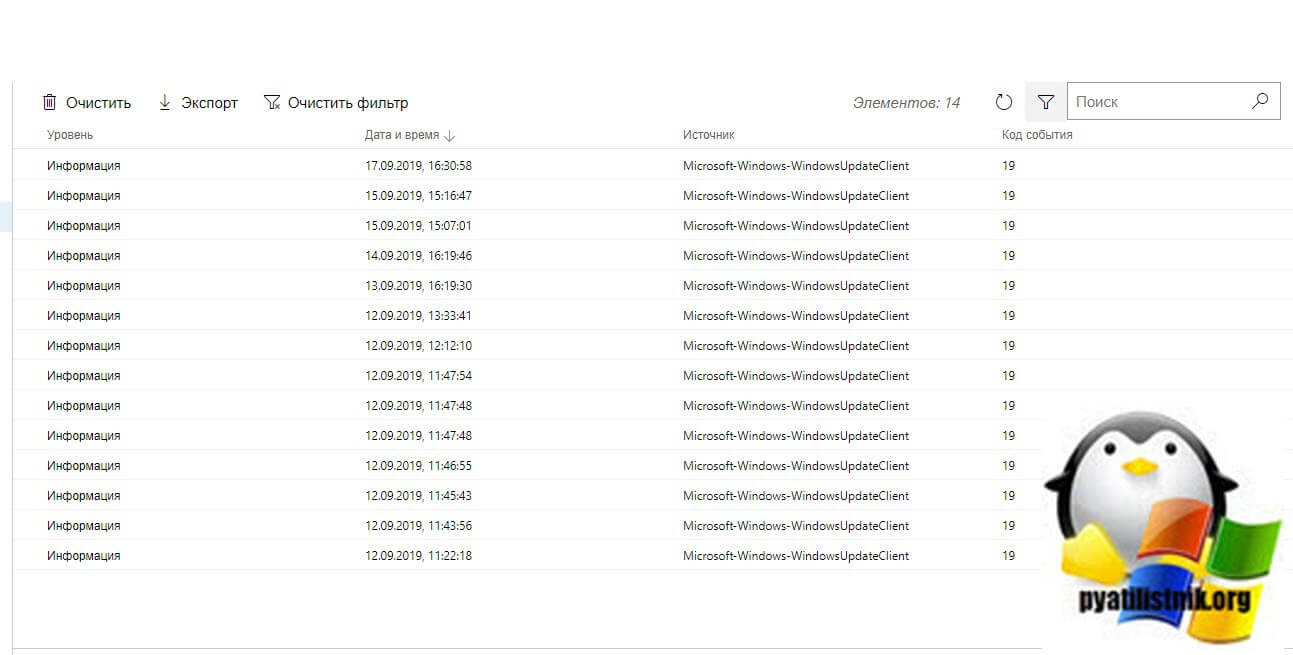

Далее вы выбираете вкладку «События», выбираете нужный журнал, в моем примере я хочу посмотреть все логи по системе. С моей точки зрения тут все просматривать куда удобнее, чем из просмотра событий. Плюсом будет, то что вы это можете сделать из любого телефона или планшета. В правом углу есть удобная форма поиска

Если нужно произвести более тонкую фильтрацию логов, то вы можете воспользоваться кнопкой фильтра.

Тут вы так же можете выбрать уровень события, например оставив только критические и ошибки, задать временной диапазон, код событий и источник.

Вот пример фильтрации по событию 19.

Очень удобно экспортировать полностью журнал в формат evxt, который потом легко открыть через журнал событий. Так, что Windows Admin Center, это мощное средство по просмотру логов.

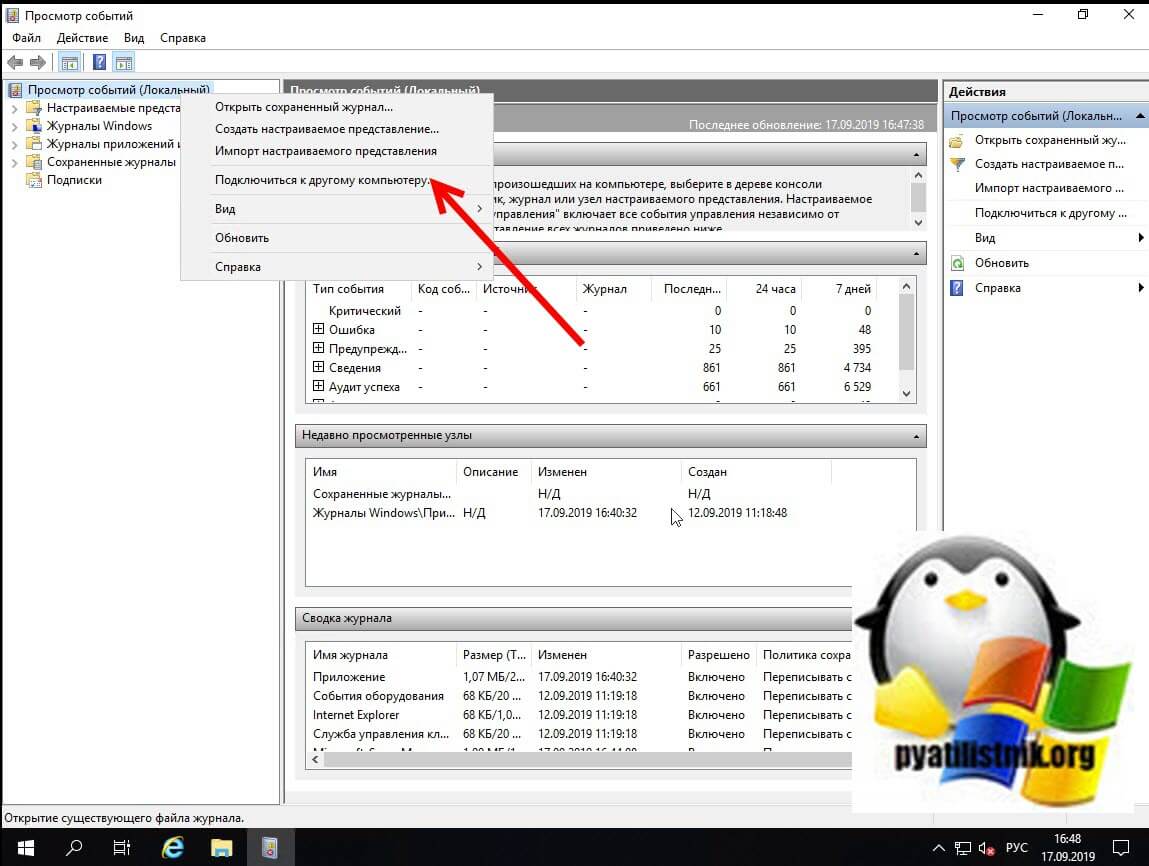

Второй способ удаленного просмотров логов Windows, это использование оснастки управление компьютером или все той же «Просмотр событий». Чтобы посмотреть логи Windows на другом компьютере или сервере, в оснастке щелкните по верхнему пункту правым кликом и выберите из контекстного меню «Подключиться к другому компьютеру«.

Указываем имя другого компьютера, в моем примере это будет SVT2019S01

Если все хорошо и нет блокировок со стороны брандмауэра или антивируса, то вы попадете в удаленный просмотр событий .если будут блокировки, то получите сообщение по типу, что не пролетает трафик COM+.

Как посмотреть логи Windows?

Логи — это системные события, который происходят в любой операционной системе. С помощью логов можно легко отследить кто, что и когда делал. Читать логи могут не только системные администраторы, поэтому в данной инструкции рассмотрим, как смотреть логи ОС windows.

Ищете сервер с Windows? Выбирайте наши Windows VDS

Просмотр событий для проверки логов.

После нажатия комбинации “ Win+R и введите eventvwr.msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Аудит журнал поможет понять, что и кто и когда делал. Также отображается информация по запросам получения доступов.

В пункте Установка можно посмотреть логи ОС Виндовс, например, программы и обновления системы.

Система — наиболее важный журнал. С его помощью можно определить большинство ошибок ОС. К примеру, у вас появлялся синий экран. В данном журнале можно определить причину его появления.

Логи windows — для более специфических служб. Это могут быть DHCP или DNS.

Фильтрация событий.

С помощью Фильтра текущего журнала (раздел Действия) можно отфильтровать информацию, которую вы хотите просмотреть.

Обязательно нужно указать уровень Событий:

- Критическое

- Ошибка

- Предупреждение

- Сведения

- Подробности

Для сужения поиска можно отфильтровать источник событий и код.

Просмотр PowerShell логов.

Открываем PowerShell и вставляем следующую команду Get-EventLog -Logname ‘System’

В результате вы получите логи Системы

Для журнала Приложения используйте эту команду Get-EventLog -Logname ‘Application

Также обязательно ознакомьтесь с перечнем аббревиатур:

- Код события — EventID

- Компьютер — MachineName

- Порядковый номер события — Data, Index

- Категория задач — Category

- Код категории — CategoryNumber

- Уровень — EntryType

- Сообщение события — Message

- Источник — Source

- Дата генерации события — ReplacementString, InstanceID, TimeGenerated

- Дата записи события — TimeWritten

- Пользователь — UserName

- Сайт — Site

- Подразделение — Conteiner

Для выведения событий в командной оболочке только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система» используйте:

Get-EventLog –LogName ‘System’ | Format-Table EntryType, TimeWritten, Source, EventID, Category, Message

Если нужна подробная информация, замените Format-Table на Format-List на

Get-EventLog –LogName ‘System’ | Format-List EntryType, TimeWritten, Source, EventID, Category, Message

Формат информации станет более легким

Для фильтрации журнала, например, для фильтрации последних 20 сообщений, используйте команду

Get-EventLog –Logname ‘System’ –Newest 20

Если нужен список, позднее даты 1 января 2018 года, команда

Get-EventLog –LogName ‘System’ –After ‘1 января 2018’

Надеемся, данная статья поможет вам быстро и просто читать логи ОС Windows.

Желаем приятной работы!

Как установить свой образ на ВДС сервер с Виндовс, читайте в предыдущей статье.

Логи сервера, где искать и что означают

Что такое логи сервера

Логи сервера это текстовые файлы, которые генерирует сервер для протоколирования доступа к нему.

Текстовый файл может быть без расширения. Находится обычно в папке logs на сервере. В него заносятся результаты обращений к серверу.

Где найти и как выглядят логи

Специалисты знают где смотреть, а обычному пользователю доступ на сервер, как правило, закрыт. Однако большинство хостингов выводит логи через графический интерфейс. Таким образом позволяя пользователям самим анализировать результаты работы сайта. Чтобы найти логи посмотрите внимательно интерфейсы панели управления сайтом.

Так выглядит папка с логами на хостинге hostland через фтп проводник:

В данном случае это запакованные текстовые файлы. Скачиваем на компьютер нужный (по дате и веремни создания), распаковываем и смотрим любым тестовым редактором.

Если затруднились найти, то почитайте справку или обратитесь в техподдержку.

Вот это, например, строки из одного такого файла

109.173.59.49 — — [03/Apr/2015:12:56:18 +0300] «GET /sites/all/modules/fivestar/widgets/default/star.gif HTTP/1.0» 200 434 « http://linksfree.ru/content/kak-zamenit-posadochnuyu-stranicu » «Opera/9.80 (Windows NT 6.1; WOW64) Presto/2.12.388 Version/12.16» linksfree.ru

109.173.59.49 — — [03/Apr/2015:12:56:18 +0300] «POST /modules/statistics/statistics.php HTTP/1.0» 200 — « http://linksfree.ru/content/kak-zamenit-posadochnuyu-stranicu » «Opera/9.80 (Windows NT 6.1; WOW64) Presto/2.12.388 Version/12.16» linksfree.ru

195.154.188.41 — — [03/Apr/2015:12:57:52 +0300] «GET /content/pochta-dlya-domena-besplatno HTTP/1.0» 200 35412 « http://linksfree.ru/content/pochta-dlya-domena-besplatno » «Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; MRA 5.10 (build 5339); GTB7.5; .NET CLR 2.0.50727; .NET CLR 3.0.4506.2152; .NET CLR 3.5.30729; .NET4.0C; .NET4.0E; .NET CLR 1.1.4322)» linksfree.ru

195.154.188.41 — — [03/Apr/2015:12:57:53 +0300] «GET /taxonomy/term/4 HTTP/1.0» 301 — « http://linksfree.ru/taxonomy/term/4 » «Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 5.1; Trident/4.0; MRA 5.10 (build 5339); GTB7.5; .NET CLR 2.0.50727; .NET CLR 3.0.4506.2152; .NET CLR 3.5.30729; .NET4.0C; .NET4.0E; .NET CLR 1.1.4322)» linksfree.ru

Не очень показательно тут. На самом деле одна запись занимает одну строку. Записи разделены в файле построчно. Новая запись — новая строка.

Как читать лог сервера

Разбиваем строку на части:

1. 109.173.59.49 — IP адрес с которого был запрос

2. [03/Apr/2015:12:56:18 +0300] — дата и время запроса

3. GET или POST — тип запроса, иногда можно встретить определение «метод запроса»

4. /sites/all/modules/fivestar/widgets/default/star.gif — объект запроса

5. HTTP/1.0 — протокол по которому прошел запрос

6,7. 200 434 — коды ответа сервера . В данном случае запрос прошел (код 200 ОК), но запрашиваемая страница недоступна (код 434 запрашиваемый адрес недоступен)

8. « http://linksfree.ru/content/kak-zamenit-posadochnuyu-stranicu « страница по которой был запрос (то есть страница разбивается на объекты и идет иерархический доступ)

9. «Opera/9.80 (Windows NT 6.1; WOW64) Presto/2.12.388 Version/12.16» — данные о постетителе , с какой системы пришел запрос

10. linksfree.ru сайт по которому идет обращение.

В целом это какая страница запрашивалась, с какой странице пришел запрос и что в ответ выдал сервер. А что в каком порядке утверждать не возьмусь без справочника. Главное, что общая картина понятна.

В целом иерархия такая: сайт — страница — объект на странице — объект на объекте.

Коды лога сервера

Подробно коды ответов в логах сервера можно посмотреть в википедии.

Можно особо не заморачиваться, если понимать общий принцип кодов. Он прост. Первая цифра определяет группу кодов. Последние уточняют сам код.

2хх — всё хорошо и ответ получен

3хх — ответ получен, но будет перенаправление

4хх — ответ получен, но в результате объект недоступен. Сайт доступен, но материала нет.

5хх — ошибка сервера. Тут проблемы глобальные. Или база данных рухнула или сервер полетел.

- 1xx: Informational (информационные):

- 100 Continue («продолжай»).

- 101 Switching Protocols («переключение протоколов»).

- 102 Processing («идёт обработка»).

- 105 Name Not Resolved («не удается преобразовать DNS-адрес сервера»).

- 2xx: Success (успешно):

- 200 OK («хорошо»).

- 201 Created («создано»).

- 202 Accepted («принято»).

- 203 Non-Authoritative Information («информация не авторитетна»).

- 204 No Content («нет содержимого»).

- 205 Reset Content («сбросить содержимое»).

- 206 Partial Content («частичное содержимое»)

- 207 Multi-Status («многостатусный»).

- 226 IM Used («использовано IM»).

- 3xx: Redirection (перенаправление):

- 300 Multiple Choices («множество выборов»).

- 301 Moved Permanently («перемещено навсегда»).

- 302 Moved Temporarily («перемещено временно»).

- 302 Found («найдено»).

- 303 See Other (смотреть другое).

- 304 Not Modified (не изменялось).

- 305 Use Proxy («использовать прокси»).

- 306 — зарезервировано (код использовался только в ранних спецификациях).

- 307 Temporary Redirect («временное перенаправление»).

- 4xx: Client Error (ошибка клиента):

- 400 Bad Request («плохой, негодный запрос»).

- 401 Unauthorized («неавторизован»).

- 402 Payment Required («необходима оплата»).

- 403 Forbidden («запрещено»).

- 404 Not Found («не найдено»).

- 405 Method Not Allowed («метод не поддерживается»).

- 406 Not Acceptable («неприемлемо»).

- 407 Proxy Authentication Required («необходима аутентификация прокси»).

- 408 Request Timeout («истекло время ожидания»).

- 409 Conflict («конфликт»).

- 410 Gone («удалён»).

- 411 Length Required («необходима длина»).

- 412 Precondition Failed («условие ложно»).

- 413 Request Entity Too Large («размер запроса слишком велик»).

- 414 Request-URI Too Large («запрашиваемый URI слишком длинный»).

- 415 Unsupported Media Type («неподдерживаемый тип данных»).

- 416 Requested Range Not Satisfiable («запрашиваемый диапазон не достижим»).

- 417 Expectation Failed («ожидаемое неприемлемо»).

- 418 I’m a teapot («я — чайник»).

- 422 Unprocessable Entity («необрабатываемый экземпляр»).

- 423 Locked («заблокировано»).

- 424 Failed Dependency («невыполненная зависимость»).

- 425 Unordered Collection («неупорядоченный набор»).

- 426 Upgrade Required («необходимо обновление»).

- 428 Precondition Required («необходимо предусловие»).

- 429 Too Many Requests («слишком много запросов»).

- 431 Request Header Fields Too Large («поля заголовка запроса слишком большие»).

- 434 Requested host unavailable. («Запрашиваемый адрес недоступен»)

- 449 Retry With («повторить с»).

- 451 Unavailable For Legal Reasons («недоступно по юридическим причинам»).

- 456 Unrecoverable Error («некорректируемая ошибка»).

- 499 Используется Nginx, когда клиент закрывает соединение до получения ответа.

- 5xx: Server Error (ошибка сервера):

- 500 Internal Server Error («внутренняя ошибка сервера»).

- 501 Not Implemented («не реализовано»).

- 502 Bad Gateway («плохой, ошибочный шлюз»).

- 503 Service Unavailable («сервис недоступен»).

- 504 Gateway Timeout («шлюз не отвечает»).

- 505 HTTP Version Not Supported («версия HTTP не поддерживается».

- 506 Variant Also Negotiates («вариант тоже проводит согласование»).

- 507 Insufficient Storage («переполнение хранилища»).

- 508 Loop Detected («обнаружена петля»).

- 509 Bandwidth Limit Exceeded («исчерпана пропускная ширина канала»).

- 510 Not Extended («не расширено»).

- 511 Network Authentication Required («требуется сетевая аутентификация»).

Деление лог файлов по типам

Хорошим тоном считается деление файлов по типам. Типов может быть множество. В основном встречаем два:

— файл с нормальными ответами.

Выше привел файл с нормальными ответами. Вот лога ошибок у меня нет. Точнее есть, но он пустой. Нет ошибок в работе сервера.

Принципиально он ничем не отличается по структуре от показанного файла. Только туда помещаются сообщения об ошибках. Обычно это ошибки 5 группы (фатальные на стороне сервера). Ошибки групп 1-4 показывают, что сайт работает в нормальном режиме и ошибки не критичны (для сервера. для посетителя 404 ошибка может быть критична).

Основное вроде всё. Ай пи адреса ясно, протоколы HTTP и HTTPS почти всем занакомы (структура мало кому интересна). Разве что про методы POST и GET пояснить чуток.

Методы POST и GET в лог файлах

Эти методы часто встречаются в лог файлах. Кроме них еще есть и другие.

МетодыOPTIONS · GET · HEAD · POST ·PUT · DELETE · TRACE ·CONNECT · PATCH

Метод указывает на тип операции с ресурсом. За подробностями можно снова сходить в википкдию и прочитать про методы доступа. На а тут кратенько.

GET — получить содержимое.

POST — метод обработки данных с возможностью отправки. Используется для диалога с пользователем (ввод пароля, комментария, адреса..).

Про остальные — в вики читайте.

Статья помогла — поделитесь в соцсети. Есть замечания-пожелания? Добро пожаловать в комментарии!

Используете материал на своем ресурсе — ставьте ссылку на оригинал!

Спасибо! И пусть не будет ошибок 5 группы в логах!

Помог материал — поставьте лайк, оставьте комментарий. Это поможет и другим пользователям интернета найти решение аналогичной проблемы.

Если темы интересны — подиписывайтесь на канал!