- Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi

- Возможно ли глушить Wi-Fi?

- Как правильно запустить Wifi_Jammer

- Запускаем WebSploit

- Борьба с глушением Wi-Fi

- 3 thoughts to “Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi”

- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- wifijammer

- Описание wifijammer

- Справка по wifijammer

- Руководство по wifijammer

- Примеры запуска wifijammer

- Установка wifijammer

- WiFi Jammer в Kali Linux 2020. Глушилка для DoS атак без ESP8266

Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi

Если у вас какие-либо про блемы с беспроводными устройствами, то следует ознакомиться со статьёй « Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры ».

Возможно ли глушить Wi-Fi?

Вы (или ваша организация) ответственно подошли к настройке беспроводных точек доступа (Wi-Fi): воспользовались подсказками по настройке роутера, в первую очередь, отключили WPS и придумали очень сложный пароль. Значит ли это, что теперь можно расслабиться? Нет, у злоумышленников, как минимум, ещё пара трюков в рукаве — DoS и глушение Wi-Fi. Даже если они не смогут проникнуть в вашу сеть, они могут воспрепятствовать её нормальной работе.

Эта инструкция описывает глушение Wi-Fi, предназначенный для стресс-теста вашей беспроводной сети, чтобы вы могли оценить имеющиеся угрозы и предпринять превентивные меры безопасности.

Как правильно запустить Wifi_Jammer

После обновления Aircrack-ng изменилось имя беспроводного интерфейса. К сожалению, Wifi_Jammer перестал работать. Но это легко можно исправить коррекцией одной строки. Посмотрите подробности в статье « Чиним Wifi_Jammer и Wifi_DoS в WebSploit ». Если вы уже отредактировали исходный код Wifi_Jammer, то можно продолжать.

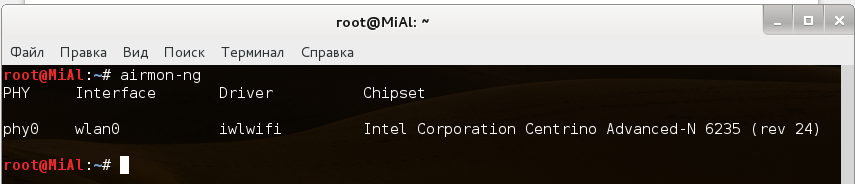

Посмотрим имя нашего интерфейса:

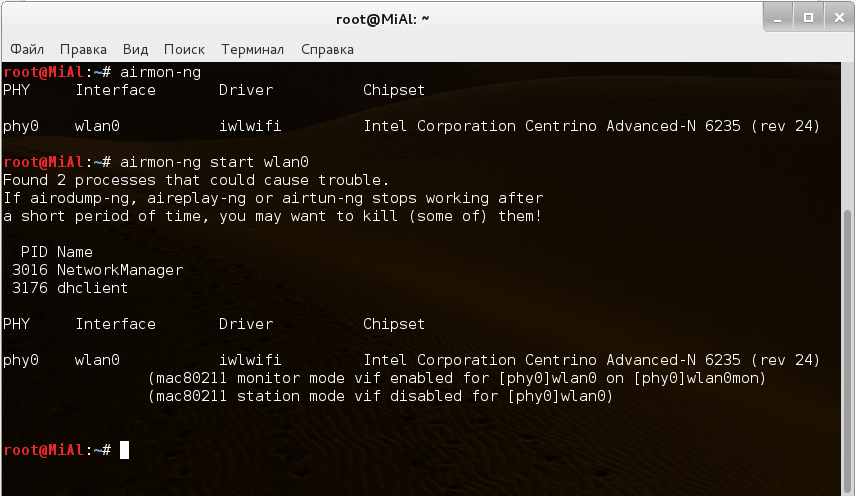

Следующую команду запускаем так: airmon-ng start имя_интерфейса. У меня так:

Обратите внимание, у меня появилось предупреждение (у вас его может и не быть):

Программа предупреждает, что имеются конфликты с другими приложениями и что если airodump-ng, aireplay-ng или airtun-ng останавливают работу после короткого времени, то мне нужно остановить названные процессы. Это можно сделать так (у вас могут быть свои цифры — посмотрите на PID):

Я буду тренироваться на своей собственной ТД — она в самом вверху.

Запускаем WebSploit

Задействуем плагин wifi_jammer

Вам обязательно нужно «отремонтировать» модуль wifi_jammer, поскольку после обновления сторонних программ, он стал неработоспособным. Подробности, а также как вернуть его в строй написано в этой инструкции.

Посмотрим на его опции

Нам нужно задать essid, bssid, channel и mon. Эти данные можно взять из вывода airodump-ng.

Обратите внимание, что здесь нет вариантов, устанавливать значение нужно именно в wlan0mon.

Запускаем командой run:

Контролировать процесс можно двумя способами. Первый — просто убедиться, что ваши устройства больше не подключены к беспроводной сети Wi-Fi. Второй — с помощью команды airodump-ng wlan0mon. Обратите на такое поле её вывода как PWR. Его значение при нормальной работе находилось в районе 40.

После начала атаки значение PWR составляет 0 и до самого конца атаки не поднимается. Сеть Wi-Fi в это время недоступна.

В данном примере мы глушили одну точку доступа, возможно глушить сразу все ТД, например, этой программой.

Суть атаки заключается в непрерывной отправке пакетов деаутентификации.

Борьба с глушением Wi-Fi

- Говорят, есть модели роутеров, которые не обращают внимание на широковещательные пакеты деаутентификации. Возможно, стоит поискать подобные модели.

- Во время атаки нужно понимать, что атакующий должен находиться в непосредственной близости — не более чем в нескольких сотнях метров.

- Можно настроить автоматический выбор канала в точке доступа. Это должно затруднить атаку, т. к. атакующий должен будет заботиться о переключении каналов.

- Радикальное решение — купить проводной роутер.

Спасибо за внимание! Используйте полученные данные только в благих целях. Это оградит вас и других людей от проблем. Как всегда, расшаривание ссылки приветстсуется.

3 thoughts to “Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi”

Чтобы не писать нескольколько команд kill на каждый процесс, пишем команду airmon-ng check kill mon0 (wlan0mon) и все «ненужные» процессы умирают )))

Иногда у меня на виртуалке при убивании процесса NetworkManager отваливается мой адаптер, с чем связано неизвестно, может потому что китайская копия awus036h.

За статью спасибо!

P.S. с новым Reaver-ом на виртуалке — адаптер не пашет ((( буду копать дальше.

Спасибо, что напомнили команду. Я когда писал, знал что она есть, но никак не мог вспомнить точный синтаксис ))

Процессы лучше убивать отдельно — т.к. у меня также что-то отваливается. Т.е. убираем по одному и смотрим — стало лучше/хуже.

Я на процессы обратил внимание, т.к. с Джаммером сразу были проблемы, и я по началу думал что дело именно в этих процессах. Но оказалось дело в самом Wifi_Jammer — его пришлось подправлять.

У меня тоже проблемы с Reaver’ом. Но по идее, если запускать новый Reaver без новых ключей, то он должен работать в точности как старый Ривер. У меня и с новыми ключами и без ключей у него ничего не получается. Хотя и точек для тестирования с WPS мало. Я думал, что дело именно в этих точках.

не запускается websploit! ошибка вот — Traceback (most recent call last):

File «/usr/bin/websploit», line 39, in

from core import wcolors

ImportError: cannot import name wcolors

как исправить ?

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

wifijammer

Описание wifijammer

Непрерывно глушит всех wifi клиентов и точки доступа в пределах досягаемости. Эффективность данного скрипта зависит от вашей беспроводной карты. Alfa карты, кажется, эффективно глушат в пределах радиуса квартала высоко насыщенного точками доступа. Программа имеет опции для целевого глушения отдельных каналов, точек доступа или клиентов.

Требования: python 2.7, python-scapy, беспроводная карта, способная к инъекциям.

Автор: Dan McInerney

Справка по wifijammer

Руководство по wifijammer

Страница man отсутствует.

Примеры запуска wifijammer

Простое использование wifijammer

Это приведёт к поиску самого мощного беспроводного интерфейса и перевод его в режим монитора. Если режим монитора у интерфейса уже поднят, скрипт вместо поиска будет использовать первый в интерфейс в этом режиме. Затем он запустит последовательное переключение каналов с частотой 1 секунда на 1 канал, с 1 до 11 канала, выявляя все точки доступа и подключенных к ним клиентов. При первом проходе через все беспроводные команды скрипт только идентифицирует цели. После этого ограничение на 1 секунду на канал снимается, и скрипт будет перепрыгивать сразу после завершения отправки пакетов деаутентификации. Обратите внимание, он всё равно будет добавлять клиентов и ТД по мере их нахождения даже после первого прохода.

При переходе на новый канал, скрипт будет находить цели, которые имеются на этом канале, и отправлять им 1 пакет деаутентификации для клиента от ТД, 1 пакет деаутентификации от клиента для ТД и 1 пакет деаутентификации для ТД, предназначенный для широковещательного адреса для деаутентификации всех клиентов, подключённых к ТД. Многие ТД игнорируют деаутентификацию на широковещательные адреса.

Деаутентификация все устройств, которые обмениваются данными с 00:0E:DA:DE:24:8E и пропуск перехода по каналам, поскольку устанавливается канал целевой ТД (в данном случае второй). Здесь обычно указывается MAC точки доступа, поэтому все соединённые с ней клиенты будут деаутентифицированы, но вы также можете указать здесь MAC клиента, для выбора в качестве цели только этого клиента и любые устройства, которые обмениваются с ним данными.

Продвинутое использование wifijammer

- -c, Установить режим монитора интерфейса только для прослушивания и деаутентификации клиентов или ТД на канале 1

- -p, Отправлять 5 пакетов клиентам от ТД и 5 пакетов к ТД от клиентов, а также 5 пакетов на широковещательный адрес ТД

- -t, Установить временной интервал на .00001секунд между отправкой каждой деаутентификации (попробуйте это, если вы получаете ошибки scapy вроде ‘no buffer space’)

- -s, Не деаутентифицировать MAC DL:3D:8D:JJ:39:52. Игнорировать конкретный MAC удобно в случае, если вы хотите соблазнить людей на присоединение к вашей точки доступа, в случаях если вы хотите использовать на них LANs.py или Pineapple.

- -d, Не отправлять деаутентификации на широковещательный адрес ТД; это ускорит деаутентификацию найденных клиентов

- —world, Установить каналы на максимум, на 13. В С. Америке по стандарту максимальным количеством каналов является 11, а в остальной мир использует 13 каналов, поэтому используйте эту опцию, если вы не в С. Америке.

Движение по местности

Опция -m устанавливает максимальное число комбинаций клиентов/ТД, которые скрипт будет пытаться деаутентифицировать. Когда достигается максимальное число клиентов, он очищает и заново заполняет список, основываясь на прослушанном трафике на данной территории. Это позволяет вам постоянно обновлять список деаутентификации комбинациями клиент/ТД теми, кто имеет самый сильный сигнал, если вы находитесь не стационарно. Если вы хотите установить максимум, и не очищать список деаутентификации при достижении максимального числа, просто добавьте опцию -n, примерно так: -m 10 -n

Установка wifijammer

Установка в Kali Linux

Установка в BlackArch

Программа предустановлена в BlackArch.

Информация об установке в другие операционные системы будет добавлена позже.

Источник

WiFi Jammer в Kali Linux 2020. Глушилка для DoS атак без ESP8266

И да, вроде как шуметь в дневное время никто не запрещал. Тем более у всех, кто работает за зряплату сейчас карантин, все дела. Но, согласитесь, бесит, когда вы элементарно не можете отдохнуть в своей уютной квартире? В такой ситуации у вас есть 2 варианта. Первый, это пойти и по-мужски разобраться. А второй, немножечко включить голову и временно перекрыть кислород негодяям используя навыки начинающего пентестера.

Нынче мы рассмотрим несколько способов DoS-атаки на Wi-Fiроутеры находящиеся в зоне видимости беспроводного адаптера с помощью популярного скрипта MDK4. Он прекрасно работает, как с десктопной ОСью — KaliLinux, так и с мобильной версией NetHunter. Главное, чтобы ваш адаптер поддерживал режим монитора и возможность беспроводной инъекции.

Кстати, если интересно, какие WiFi адаптеры лучше всего подходят для проведения подобных атак, дайте знать об этом в комментах и я подготовлю отдельный выпуск. Ну а мы начинаем.

Шаг 1. Первым делом, как обычно, обновляем список пакетов, введя в терминале «apt update».

Шаг 2. Убиваем процессы, которые могут нам помешать включить Airdump.

Шаг 3. Переводим карточку в режим монитора.

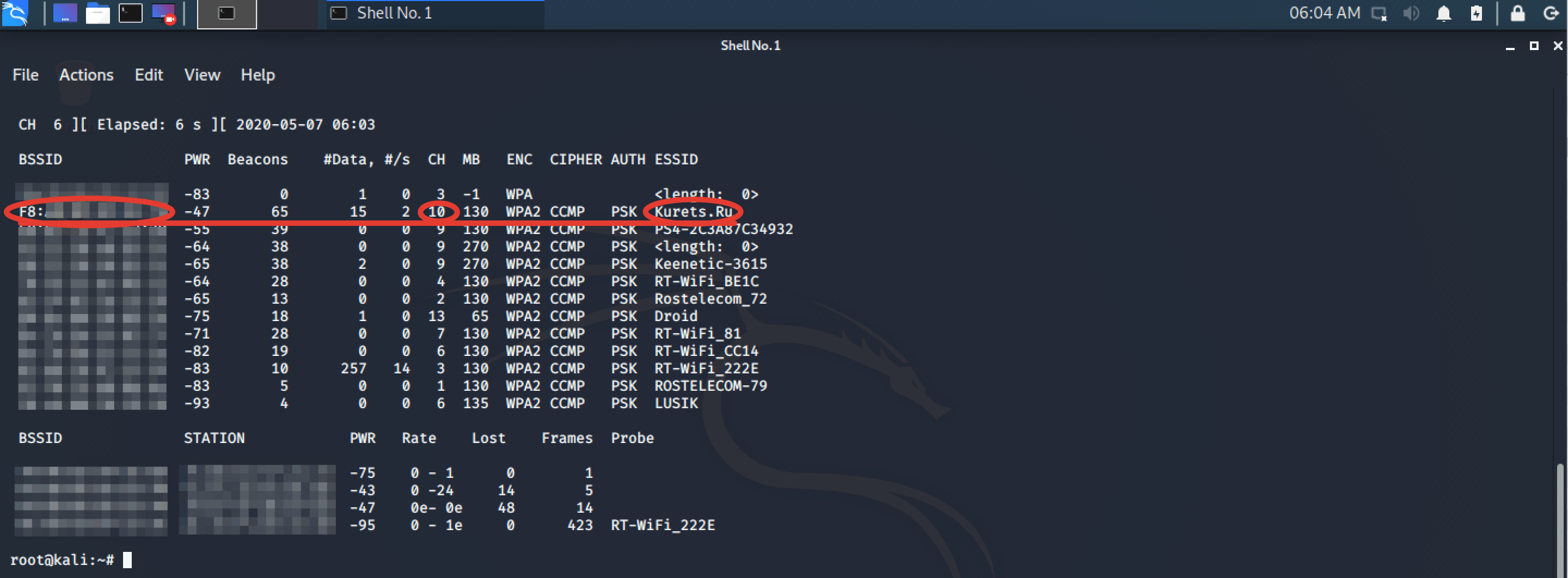

Шаг 4. И запускаем сканер ближайших сетей. Такс. Больше он вряд ли найдёт.

Тормозим, нажав CTRL + C . И фиксируем где-нибудь. Канал, MAC -адрес и имя вафли, если нам точно известен владелец злополучной точки. Я, естественно в обучающих целях буду показывать всё на своей.

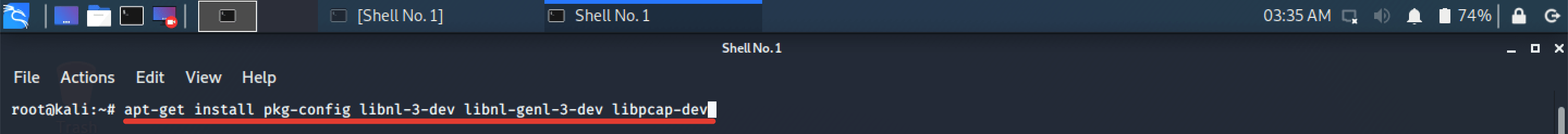

Шаг 5. Открываем новое окно терминала и вводим команду, устанавливающую все доп. пакеты необходимые для корректной работы MDK. Не переживайте. Все команды я обязательно продублирую в описании к ролику, дабы вам не пришлось перенабирать их вручную.

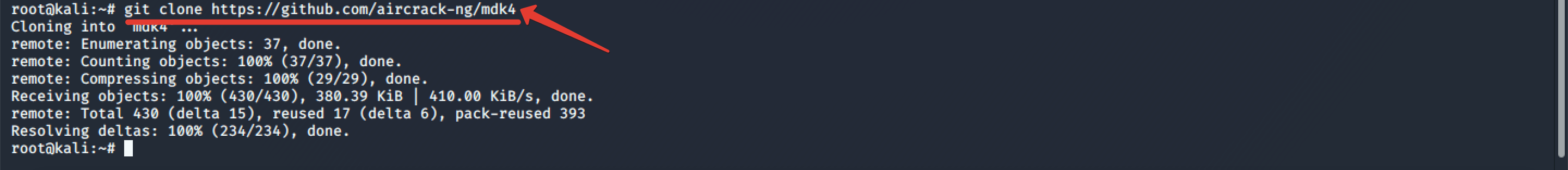

Шаг 6. Копируем с гитхаба сам скрипт.

Шаг 7. И переходим в папку с его содержимым для дальнейшей работы.

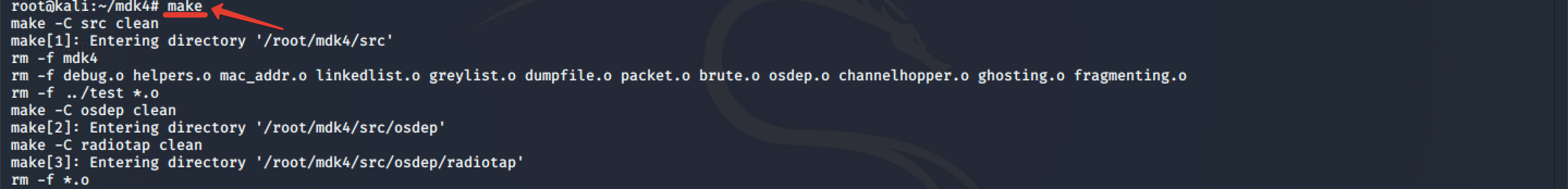

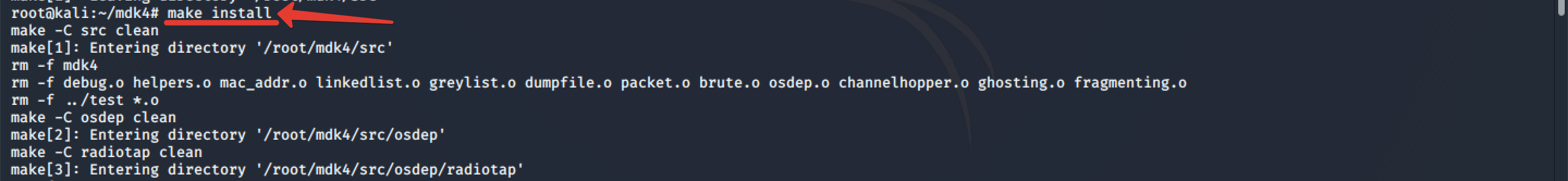

Шаг 8. Вводим «make» для запуска процедуры компиляции приложухи из исходного кода.

Шаг 9. И дождавшись завершения процесса инсталлим сам скрипт в систему.

Шаг 10. Окей. Теперь можно запускать. Сейчас я покажу вам 3 действующих варианта DOS-атаки. Изначально их было 5, но в финальной версии я решил оставить только самые эффективные. Запускаем скрипт с ключом a и указываем ему конкретный MAC-адрес точки доступа. Без этого данный модуль, отвечающий согласно документации за отказ в обслуживании аутентификации, работает скверно. Да и с ним признаться тоже не наносит особого вреда.

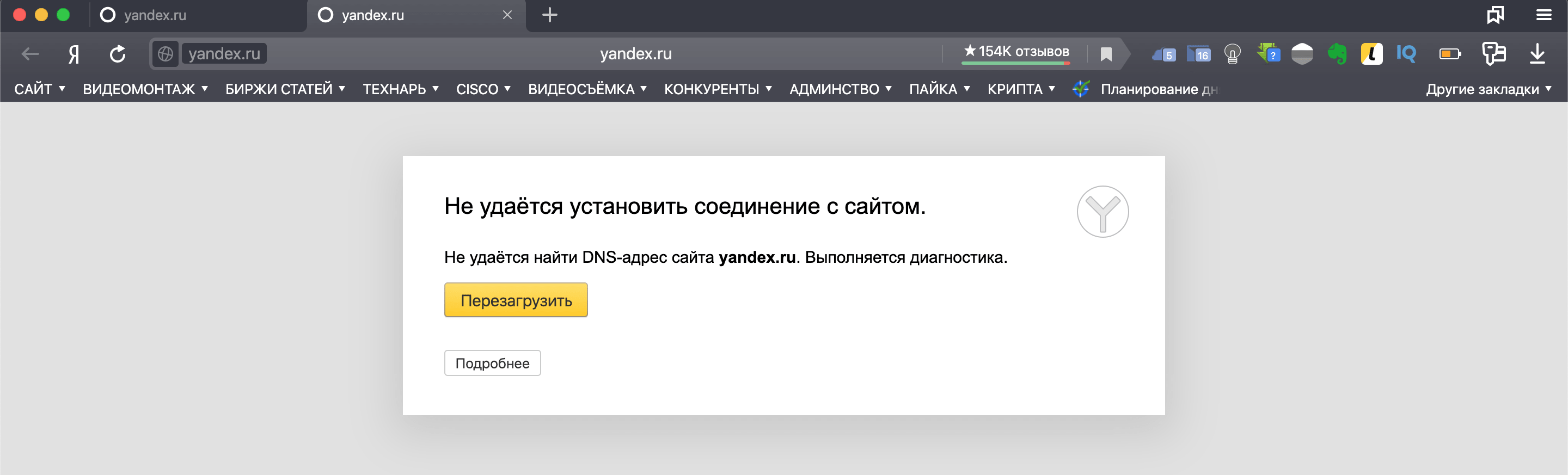

Шаг 11. Во-первых, атака длится очень долго, а во-вторых, её результатом становится только возрастание ping’а на всех устройствах, и как итог, дикий затуп при загрузке страниц.

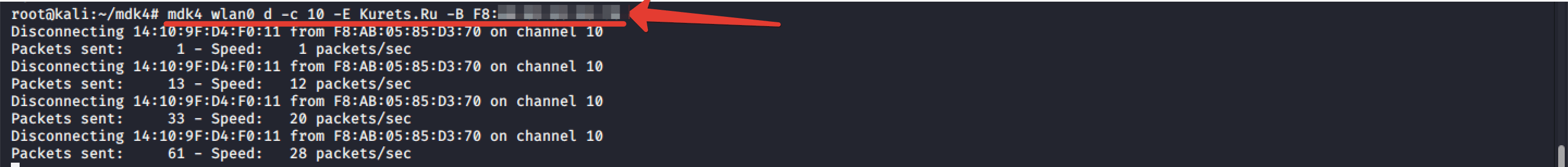

Шаг 12. Можно использовать, но малоэффективно. Гораздо лучше себя показывает атака типа D. Она раскидывает пакеты деаутентификации и деассоциации на все устройства, подключенные к точке. В результате через некоторое время, девайсы в прямом смысле отваливаются от точки и не могут к ней подключиться.

Шаг 13. Мда. Всё это конечно круто, но увы, не всегда знаешь, какой именно соседушка-мудозвон тебя достаёт. А вздремнуть часок-другой хочется. Да и жильцам будет весьма полезно для здоровья малясь отдохнуть от телека и других зомби-гаджетов. Для массовых беспорядков в данный стрипт встроен пакетный фаззер. Я не буду сейчас грузить вас теорией, повествующей о том, что же такое фаззинг и как он работает. Если кратко – то это дикий спам устройств рандомными пакетами с различными косяками. Неполными, оборванными на половине, широковещательными в обе стороны и т.д. В MDK можно настроить множество модификаторов под это дело. Мой вариант команды вы видите на экране.

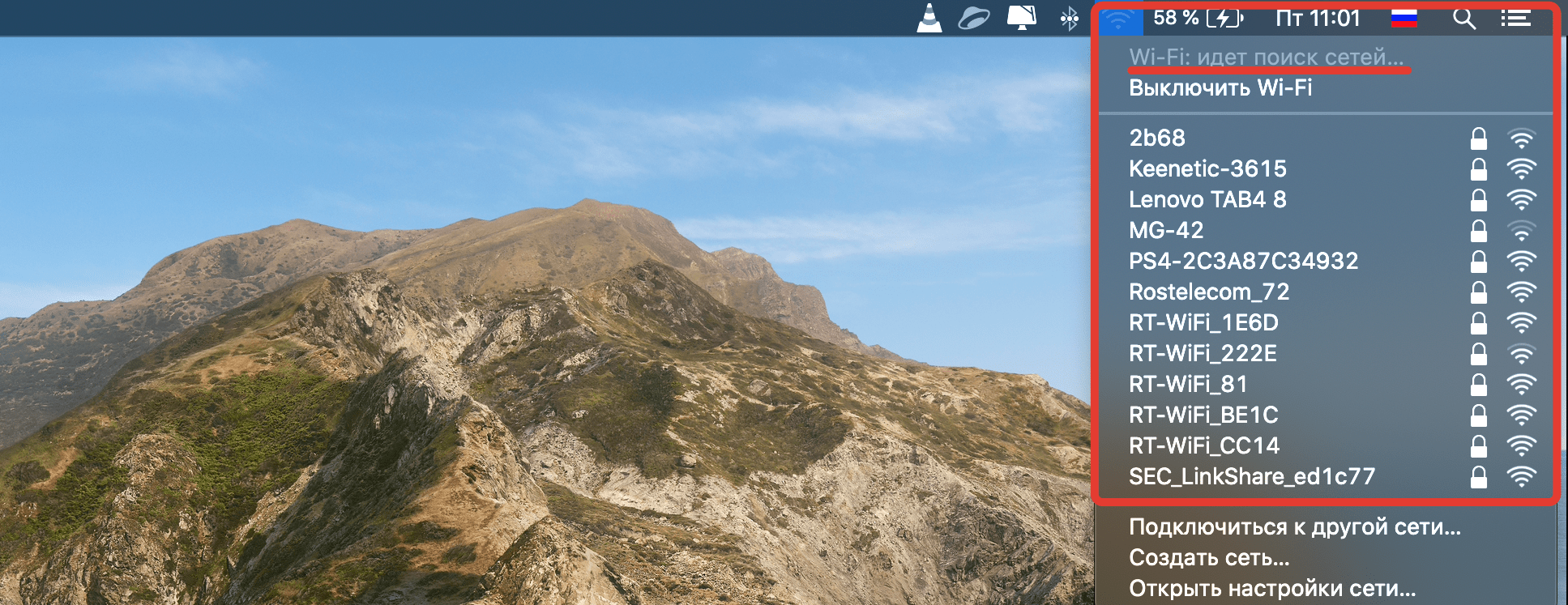

Шаг 14. Я тестил его дважды. На разных устройствах. И могу заверить, он срабатывает практически моментально. WiFi ложится буквально на глазах.

И как защититься от последнего варианта, я даже не знаю. Если от первых двух спасает скрытие SSID, включение фильтрации по MAC-адресам и активация защиты от DoS-атак в самом роутере, то тут это петрушка никак не работает. Точка ложится на раз. Так что если вы давно искали способ, чтобы спокойно выспаться и при этом избежать предварительных разборок с местными обитателями хрущёвки, то MDK вам в помощь. Учитывая, что даже телики сейчас фурычат от приставок тянущих инет с роутера, способ более чем актуальный.

Главное не наглейте и не глушите своих милых соседей напрочь. А то ведь знаете, некоторые люди весьма мнительны. Могут и провайдеру позвонить. И соответствующие органы в гости позвать, если перебои будут продолжаться на постоянной основе. Общем вы поняли. Часик-другой для того, чтоб выспаться днём или угомонить наглеца глубокой ночью – это пожалуйста, но без перегибов. Всё-таки мы тут топим за этичных хакинг, а не поощряем инфопреступность.

Друзья, если вы хотите узнать ещё больше полезных вещей по части работы с Линукс-системами и в итоге стать настоящим специалистом своего дела, то рекомендую вам ознакомиться с мои обучающим курсом «Администрирование Linux с нуля». Я не буду в очередной раз распинаться, рассказывая какой он классный и весь из себя полезный. Об этом вы и сами можете прочитать, перейдя по ссылке в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

Просто напомню, что ролики по хакерским темам ютуб не монетизирует и, следовательно, никаких денег я за их съёмку не получаю. Поэтому если вы хотите и дальше регулярно, не меньше 3 раз в неделю видеть в своей ленте годнейшие видосики по взломам, то поддержите канал. Либо покупкой курса, либо переведя пару сотен на донэйшн алерт. Мне будет приятна любая помощь с вашей стороны. Даже лишний репост на стену в VK сделает своё дело и поможет в развитии данного проекта.

Как-то так, братцы. В любом случае, спасибо за ваши просмотры. Вы самая лучшая аудитория, которую можно желать. Поэтому, я традиционно желаю вам удачи, успехов и самое главное, отличного настроения.

Не тупейте, не болейте, хорошо высыпайтесь. Используйте полученные знания только во благо, и никогда не пренебрегайте своей собственной безопасностью. До новых встреч, камрады. Всем пока.

Источник