- Установка сервера Guardant 7.0.971 под Linux (2017)

- Новое в сервере 7.0.971

- Установка сервера ключей

- Установка сервера в виде пакета DEB

- Удаление сервера ключей

- Удаление сервера, если он был установлен в виде пакета

- Защита Guardant для ОС GNU Linux

- Установка ключей Guardant в операционных системах GNU/Linux

- Установка правил для udev

- Имена и доступ к устройствам

- Для ключей, работающих в драйверном режиме

- Для ключей, работающих в HID-режиме

- Переменные окружения

- Запуск защищенных Windows-приложений в среде Wine

- Установка скомпилированных библиотек

- Компиляция библиотек из исходных текстов и их последующая установка

- Guardant stealth ii linux

Установка сервера Guardant 7.0.971 под Linux (2017)

Новое в сервере 7.0.971

По сравнению с версией 7.0.8 в сервере 7.0.971 было сделано много нового:

- Теперь сервер и правила для udev ставятся одним скриптом install.sh

- Скрипт определяет х86_64

- Скрипт выполняет обновление предыдущей версии сервера, если она была установлена

- Скрипт определяет семейство ОС (RedHat, Debian или SUSE) и использует chkconfig, update-rc.d или insserv для работы с сервисами

- Сам сервер gldsd теперь не требует перезапуска при подключении ключей

- Сервер доступен также в пакетах RPM и DEB на сайте производителя ключей https://www.guardant.ru/support/download/server/

Установка сервера ключей

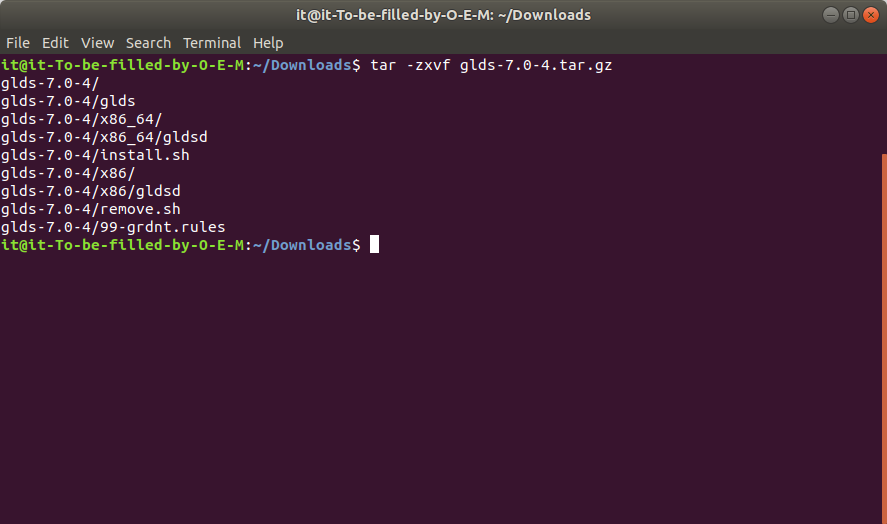

В репозиториях сервера glds нет, поэтому скачиваем архив с сервером ключей у нас https://rflira.ru/files/lira-sapr/glds-7.0-4.tar.gz или на сайте Guardant

В распакованном каталоге лежат скрипты install/remove, скрипт инициализации glds, файлы сервера gldsd для х86 и х64 и файл правил udev 99-grdnt.rules

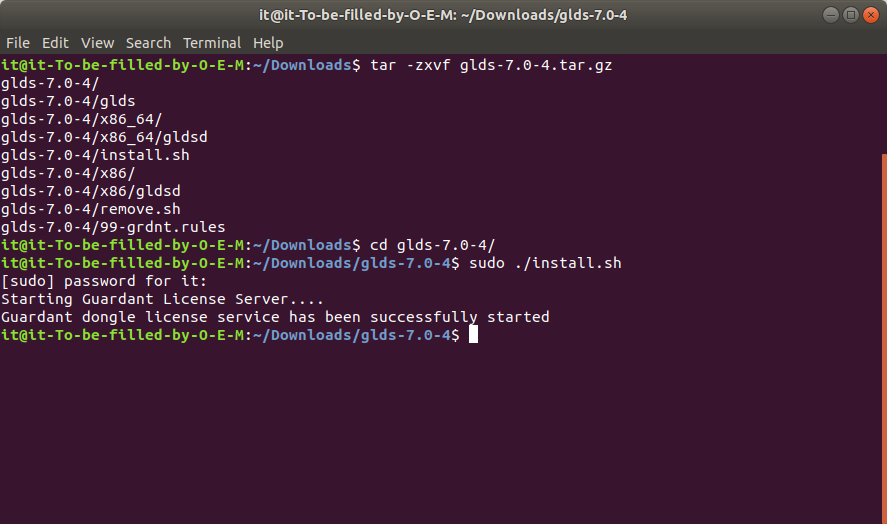

Идем в каталог /glds-7.0-4/ и запускаем скрипт инсталляции install.sh

Скрипт установки ищет предыдущую версию сервера. Если есть – останавливает и удаляет. Сервер gldsd ставится в /opt/guardant/glds/. Скрипт инициализации glds соответственно в /etc/init.d/

Файл правил 99-grdnt.rules копируется в /etc/udev/rules.d/, менеджеру udev дается команда перечитать правила.

Версия скрипта install.sh, идущая с сервером 7.0.971 автоматически определяет тип ОС (RedHat, Debian или SUSE) и корректно прописывает автозапуск демона gldsd. Сервер будет стартовать автоматически при загрузке системы. Можно проверить наличие симлинков в /etc/rc.d/

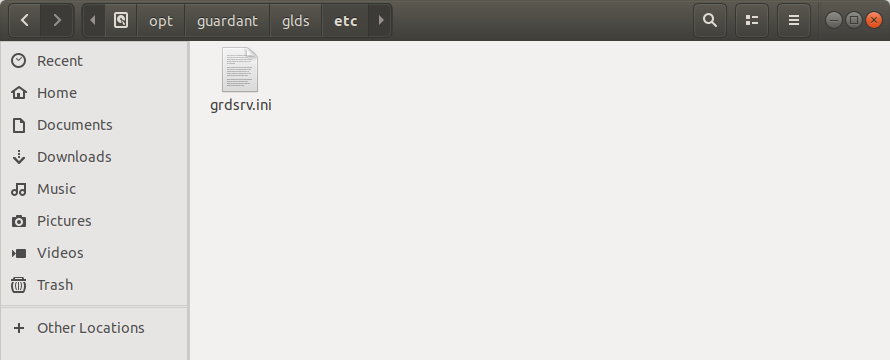

При старте сервера, в /opt/guardant/glds/etc/ создается файл настройки grdsrv.ini. В этом файле можно настраивать сетевой интерфейс сервера, порты, время выдачи лицензий, таймаут сброса устаревших лицензий и многое другое. Настройки снабжены подробными комментариями. Туда же можно поместить файл grdlms.ini чтобы в веб-интерфейсе сервера отображались названия программ.

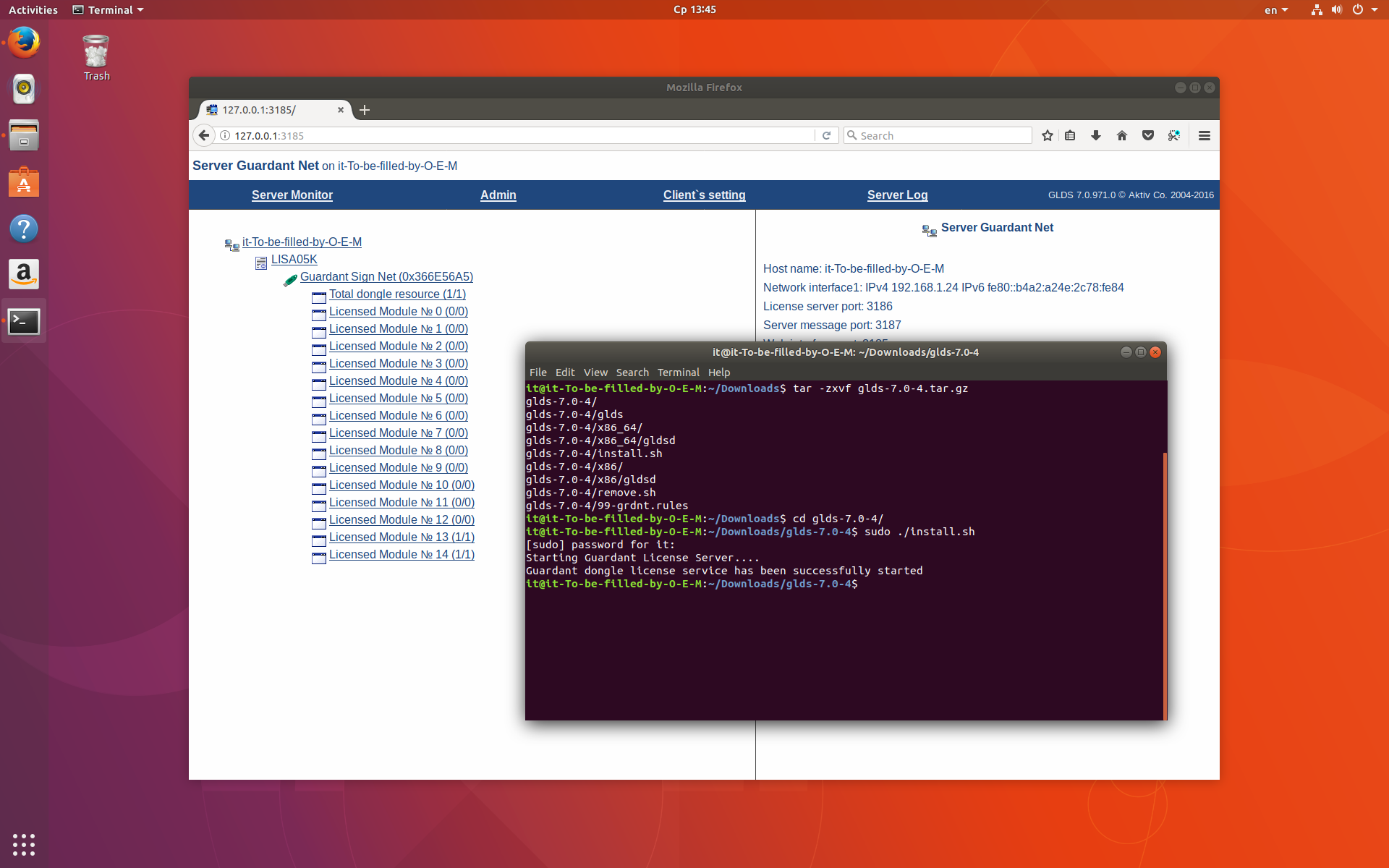

Вставляем ключ в USB-порт. Проверяем: заходим в веб-интерфейс сервера 127.0.0.1:3185

В версии 7.0.971 сервер автоматически перечитывает ключи. Если сервер не увидел ключ, можно в разделе администрирования (пароль по умолчанию «аdmin») нажать кнопку «Reread dongles» или перезапустить сервер.

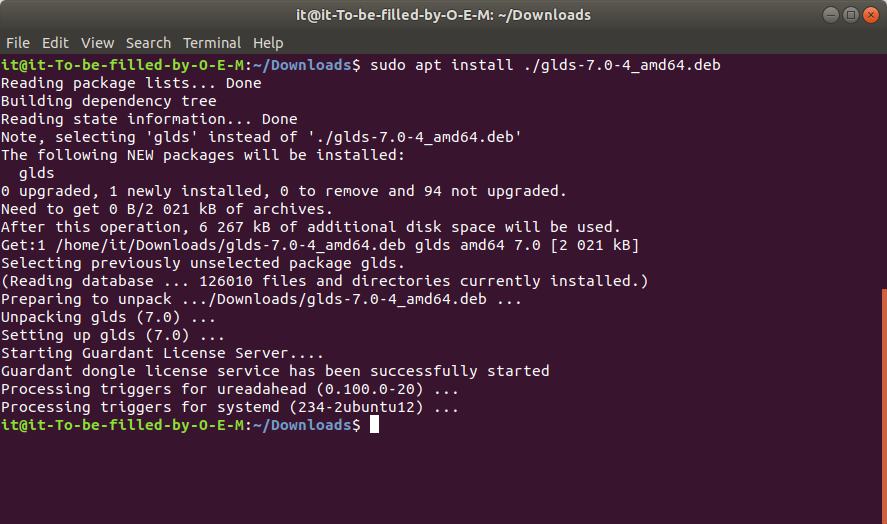

Установка сервера в виде пакета DEB

Вы можете вместо универсального дистрибутива использовать пакет. Для Ubuntu подходят пакеты DEB. Устанавливать и удалять пакеты можно в gui, двойным щелчком или «Enter» на файле пакета или в терминале при помощи apt.

Идем на сайт Guardant в раздел загрузок https://www.guardant.ru/support/download/server/ Скачиваем deb-пакет для х86 или х64, в зависимости от вашей системы.

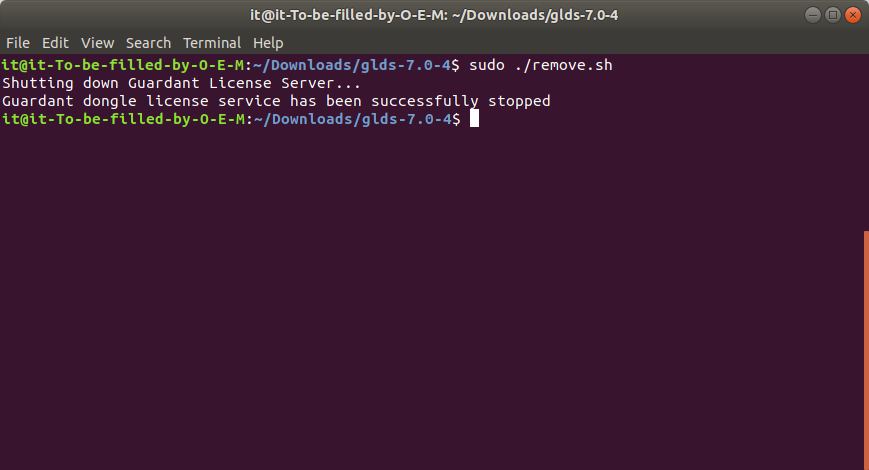

Удаление сервера ключей

Запускаем remove.sh из каталога с дистрибутивом сервера:

Удаление сервера, если он был установлен в виде пакета

Пакеты в Ubuntu можно удалять из gui или в терминале:

Источник

Защита Guardant для ОС GNU Linux

Современные ключи Guardant Sign/Time и Guardant Code, позволяют защищать приложения, запускаемые в ОС GNU/Linux на аппаратных платформах i386 и x86_64. Для этого в комплект разработчика включены статические (libgrdapi.a) и динамические библиотеки (libgrdapi.so) соответствующей разрядности, которые реализуют функционал Guardant API.

Для сборки защищаемого приложения, необходимо слинковать защищаемое приложение с библиотекой Guardant API.

Рекомендуется использовать компилятор GCC 4-ой версии, однако, возможно использовать и более ранние версии GCC, и другие компиляторы, например, Intel C++ Compiler (ICC).

Для компиляции с библиотекой Guardant API необходимо выполнить следующее (на примере файла с исходным текстом программы — foobar.c):

Обратите внимание, что библиотека Guardant API использует библиотеку pthread — POSIX Threads, поэтому для сборки приложений необходимо использовать соответствующую библиотеку.

Установка ключей Guardant в операционных системах GNU/Linux

Ключи Guardant работают в OC GNU/Linux (в том числе и в HID-режиме) без установки дополнительных драйверов и демонов, требуя лишь обеспечить имя и разрешение доступа к файлу устройства. Для обращения к ключу используются соответственно Linux USB Device Filesystem или Linux USB HID Device Interface (в случае HID-режима).

Для работы с ключами в ОС GNU/Linux необходимо добавить правило для штатного средства обработки HotPlugging. На большинстве современных дистрибутивов, таким средством является udev (https://ru.wikipedia.org/wiki/Udev). В комплект разработчика включен набор правил для udev (архив udev-rules.tar.gz ). Указанные правила предписывает udev установить права на чтение и запись для файла устройства, представляющего электронный ключ Guardant в системе. Это позволяет обращаться к ключу с привилегиями любого пользователя системы.

Внимание!

Для случаев нетипичного конфигурирования устройств, обратитесь к разделу имена и доступ к устройствам.

Установка правил для udev

Для ключей как в драйверном, так и в HID-режиме, и в случае использования файлов-устройств USB Device Filesystem.

Скачать архив udev-rules.tar.gz , распаковать и выполнить установку правил:

После успешной установки правил нужно отсоединить электронный ключ от USB-порта и подсоединить повторно.

Ключ готов к работе с защищенным Linux-приложением.

Имена и доступ к устройствам

Для ключей, работающих в драйверном режиме

Обращение к ключу происходит через Linux USB Device Filesystem. Подробную информацию см. в файле linux/Documentation/usb/proc_usb_info.txt из документации к Linux. Для успешной работы с ключом в системе нужно разрешить доступ на чтение/запись к файлу устройства.

Для ключей, работающих в HID-режиме

Обращение к ключу происходит через Linux USB HID Device Interface (драйвер usbhid). Подробную информацию см. в файле linux/Documentation/usb/hiddev.txt из документации к Linux. Для успешной работы с ключом в системе нужно изменить имена соответствующих устройств на /dev/grdhidN и разрешить доступ на чтение/запись к файлу устройства.

Переменные окружения

Для настройки Guardant API под GNU/Linux следует пользоваться следующими переменными окружения:

GRD_IPC_NAME

директория, в которой процессы будут создавать/открывать для чтения и записи файлы, используемые для синхронизации доступа к ключу. Если переменная не задана, используется значение по умолчанию (/tmp)

USB_DEVFS_PATH

директория LinuxUSBDeviceFilesystem (точка монтирования или директория, содержащая дерево соответствующих устройств).

Если переменная не задана, будет использоваться /dev/bus/usb (если существует), иначе – /proc/bus/usb

Запуск защищенных Windows-приложений в среде Wine

Для работы приложений Windows, защищённых ключами Guardant Sign/Time и Guardant Code под Wine (www.winehq.org), необходима библиотека grdwine.dll.so. Для этого в комплект разработчика включен проект библиотеки для Wine — grdwine, распространяемый под свободной лицензией GNU Lesser General Public License version 2.1 (поставляется в двух вариантах — в виде скомпилированных библиотек grdwine-0.5.7-bin.tar.gz и в виде пакета с исходными текстами – grdwine-0.5.7.tar.gz).

Важно!

Рекомендуемая к использованию версия Wine — 1.x.x. Корректная работа с более ранними версиями Wine не гарантируется. Загрузить последнюю версию Wine можно по адресу: https://www.winehq.org/download

Важно!

Библиотека предназначена только для работы с современными моделями ключей Guardant. C моделями линейки Stealth II и Stealth III эта библиотека не может быть использована.

Имеется два варианта установки библиотеки grdwine.dll.so под Wine: установка скомпилированных библиотек из grdwine-0.5.7-bin.tar.gz и компиляция библиотек из исходных текстов и их последующая установка из grdwine-0.5.7.tar.gz.

Установка скомпилированных библиотек

Важно!

Для установки скомпилированных библиотек требуется наличие заранее установленного wine.

1. Cкачать архив с бинарными файлами библиотек grdwine-0.5.7-bin.tar.gz

2. Распаковать архив grdwine-0.5.7-bin.tar.gz и перейти в распакованную директорию

3. Перейти в распакованную директорию и запустить скрипт install.sh c правами администратора

Первый из параметров скрипта install.sh указывает на разрядность устанавливаемой библиотеки grdwine.dll.so («x86» необходима для работы 32-битных windows-приложений, а «x64» — для работы 64-битных windows-приложений соответственно). Второй параметр — путь установки библиотеки grdwine.dll.so — должен указывать на место расположения в системе библиотек wine соответствующих разрядности, заданной первым параметром.

То есть, например, если требуется обеспечить работу 64-битных windows-приложений, то необходимо установить 64-битную grdwine.dll.so и первым параметром install.sh нужно передавать «x64», а вторым — путь к 64-битным библиотекам wine в системе (например, /usr/lib/x86_64-linux-gnu/wine).

Пути расположения библиотек wine в системе можно узнать, выяснив расположение библиотек kernel32.dll.so. Необходимо выбрать пути к библиотекам в соответствии с используемой версией wine.

Внимание!

В системе может быть установлено несколько версий wine и, соответственно, несколько копий библиотеки kernel32.dll.so

Компиляция библиотек из исходных текстов и их последующая установка

1. Установка зависимостей на примере Ubuntu

Для сборки библиотеки на Ubuntu 16.04 требуется предварительно установить пакеты:

Для Ubuntu 17.10 и 18.04 дополнительно установить:

2. Последовательность сборки библиотеки grdwine.dll.so (для 64-bit систем)

Скачать и распаковать пакет с исходными текстами grdwine-0.5.7.tar.gz :

Для компиляции и установки 32-разрядной библиотеки выполнить:

Для компиляции и установки 64-разрядной библиотеки выполнить:

Важно!

Указанные в примере пути к заголовочным файлам и библиотекам Wine (опции —with-wineincs и —with-winedlls ) могут меняться в зависимости от версии Wine, используемого дистрибутива Linux или

заданного префикса для установки (в случае, если Wine устанавливался из исходных кодов)

Важно!

Для запуска 32-разрядных приложений Windows в дистрибутивах Linux архитектуры x86_64 достаточно собрать только 32-разрядную библиотеку. Сборка 64-разрядной библиотеки требуется для запуска

64-разрядных приложений Windows.

Если правила для udev не были установлены ранее, то их необходимо установить. Подсоедините ключ Guardant к USB-порту компьютера, защищенное приложение готово к работе.

Источник

Guardant stealth ii linux

Да, работают. Нативная поддержка GNU/Linux реализована в моделях Guardant Sign / Time / Code, а так же в их сетевых версиях.

Предыдущие модели электронных ключей Guardant (Guardant Stealth III / Net III / Stealth II USB / Net II USB) не могут работать под Linux «самостоятельно». Максимум, что можно сделать в этом случае — запускать Windows-приложение, защищенное с помощью этих ключей, в среде коммерческой сборки WINE@Etersoft.

Что нужно для работы

Для ключей Guardant, кото рые поддерживают Linux, не требуется никакого специального драйвера. В системе нужно просто установить специальное правило (архив udev-rules.tar.gz в папке с установленным SDK ..\Guardant\SDK7\Redistribute\Linux\). Подробная инструкция есть в соответствующем разделе портала документации.

Работают ли ключи Guardant в среде Wine

Да, работают. Полная поддержка Wine реализована в моделях Guardant Sign / Time / Code.

Обратите внимание!

Работа предыдущих моделей электронных ключей Guardant (Guardant Stealth III / Net III / Stealth II USB / Net II USB) возможна только в среде коммерческой сборки WINE@Etersoft.

Что нужно для работы

Для работы Windows-приложений, защищенных ключами Sign / Time / Code в среде Wine, необходимо наличие в системе библиотеки grdwine.dll.so . Эта библиотека поставляется в виде исходных кодов. Подробная инструкция по компиляции и работе с библиотекой есть в соответствующем разделе портала документации.

Более того, в некоторые дистрибутивы Linux (например, ALTLinux) включена открытая сборка WINE@Etersoft, уже содержащ ая grdwine.dll.so . В с лучае использования такого дистрибутива никаких дополнительных действий, кроме установки правил для работы с ключами, не требуется (тесты выполнялись на WINE from Etersoft public 1.1.18).

Как защитить приложение под Linux

Защита Linux-приложений основана на использовании Guardant API. Приложение с интегрированными функциями Guardant API компилируется в среде GNU/Linux со специальной библиотекой, входящей в состав комплекта разработчика. Подробная инструкция по компиляции и работе с библиотекой содержится в соответствующем разделе портала документации.

Напоминаем, что GNU/Linux поддерживают только ключи Guardant Sign / Time / Code.

Приложение не видит ключ под Linux, хотя все необходимые правила созданы

Эта ситуация может быть вызвана системой принудительного контроля доступа SELinux. Если SELinux используется с настройками по умолчанию в режиме «принудительный» или «предупреждающий», то электронные ключи не будут доступны.

Наиболее характерно такое положение для дистрибутивов, в которых SELinux предлагается установить непосредственно при инсталляции системы (к примеру Fedora, CentOS, и другие).

Чтобы решить проблему, достаточно изменить контекст безопасности для защищенного приложения:

# chcon -t textrel_shlib_t ‘/home/usr/test’

После этого файл с именем «test», расположенный в каталоге /home/usr сможет работать с электронным ключом Guardant Sign / Time / Code

Источник