- Ethical hacking and penetration testing

- InfoSec, IT, Kali Linux, BlackArch

- How to connect to Windows remote desktop from Linux

- How to use freerdp

- How to connect with freerdp command

- Xfreerdp options

- How to create shared folders in freerdp

- How to bring remote desktop to another monitor

- How to set the size of the remote desktop window

- How to use rdesktop

- How to connect to remote desktop with rdesktop

- How to connect from Linux to another Linux via RDP

- Лучшие дистрибутивы Linux для взлома

- Лучшие дистрибутивы для пентестинга

- 1. Kali Linux

- 2. BlackBox

- 3. Parrot Security OS

- 4. BlackArch

- 5. Bugtraq

- 6. DEFT Linux

- 7. Samurai Web Testing Framework

- 8. Pentoo Linux

- 9. CAINE

- 10. Network Security Toolkit

- 11. Fedora Security Spin

- 12. ArchStrike

- Другие дистрибутивы

- Выводы

Ethical hacking and penetration testing

InfoSec, IT, Kali Linux, BlackArch

How to connect to Windows remote desktop from Linux

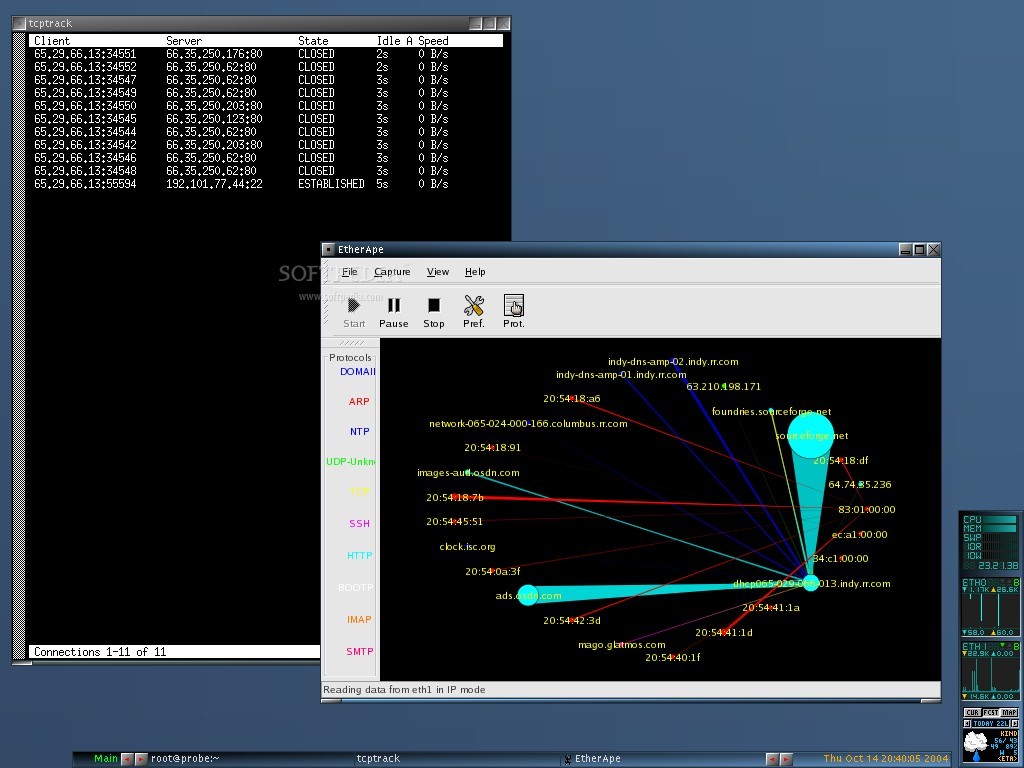

RDP (Remote Desktop Protocol) clients exist for many platforms, even for mobile phones, of course, there are RDP clients for Linux as well

We will look at 2 RDP clients for Linux

- freerdp is a free implementation of the Remote Desktop Protocol (RDP)

- rdesktop is an open source client for remote desktop windows services

How to use freerdp

To install freerdp on Debian, Kali Linux, Linux Mint, Ubuntu and derivatives, run the command:

If the freerdp2-x11 and freerdp2-shadow-x11 packages are not found, look for a package named freerdp.

To install freerdp on Arch Linux and derivatives, run the command:

How to connect with freerdp command

To connect to the remote desktop using xfreerdp, run a command of the form:

In this command:

- /f is option means to open the remote desktop in full screen mode

- /u:USERNAME is a name of the account on the computer to which we are connecting

- /p:PASSWORD is a password of the specified account

- /v:HOST[:PORT] is an IP address or name of the computer to which the remote table is connected. PORT optional (recommended: “Windows Computer name: how to change and use”)

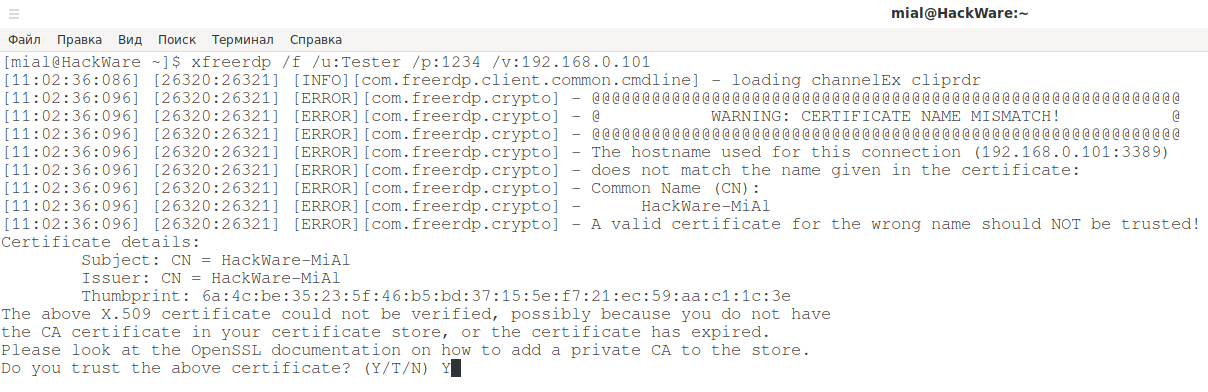

For example, I want to open a remote computer desktop with IP address 192.168.0.101, on which there is a Tester user with a password of 1234, and I want to open a remote working collision in full screen mode, then the command is as follows:

To toggle between full-screen and windowed modes, use the keyboard shortcut Ctrl+Alt+Enter.

When connecting for the first time, the following message about the problem with the certificate appears:

Since self-signed certificates are used without a private CA (authentication center, certification authority) added to the store, the only choice is to agree to trust the specified certificate, enter Y for this.

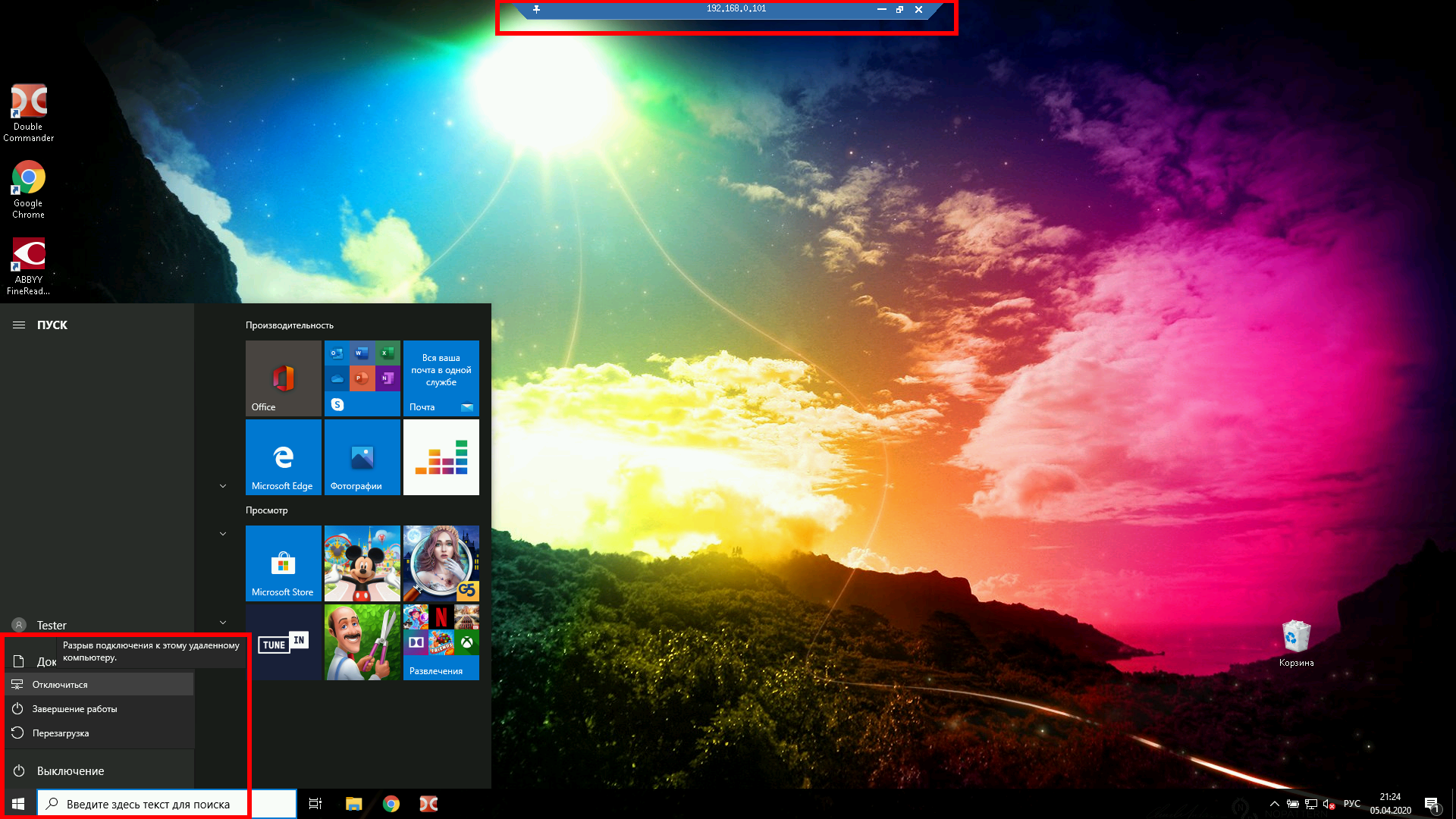

In full screen mode, you can disconnect from the remote desktop in two ways:

- press the cross on the top panel

- Start button → Shutdown → Disconnect

To run in windowed mode, do not use the /f option:

Xfreerdp options

The xfreerdp program has many options,I picked up the most interesting of them:

How to create shared folders in freerdp

With remote desktop connected via RDP, you can have shared folders. Let’s look at a few examples.

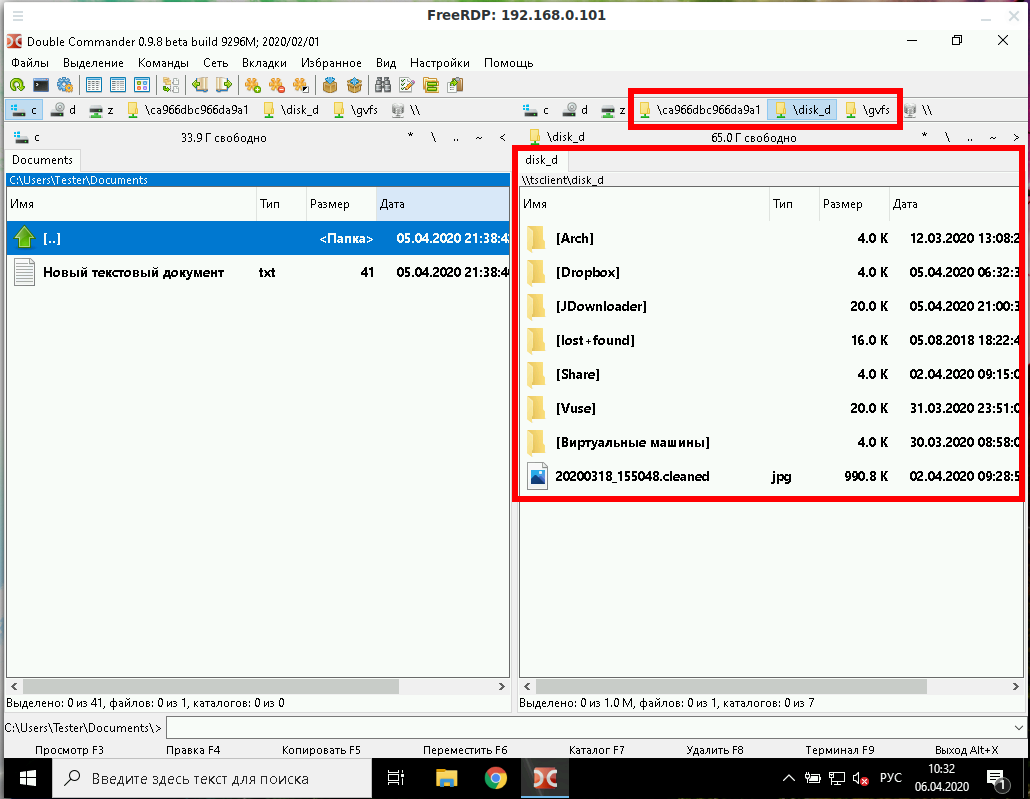

To connect all mount points in the current system as shared folders on the remote desktop, use the +drives option, for example:

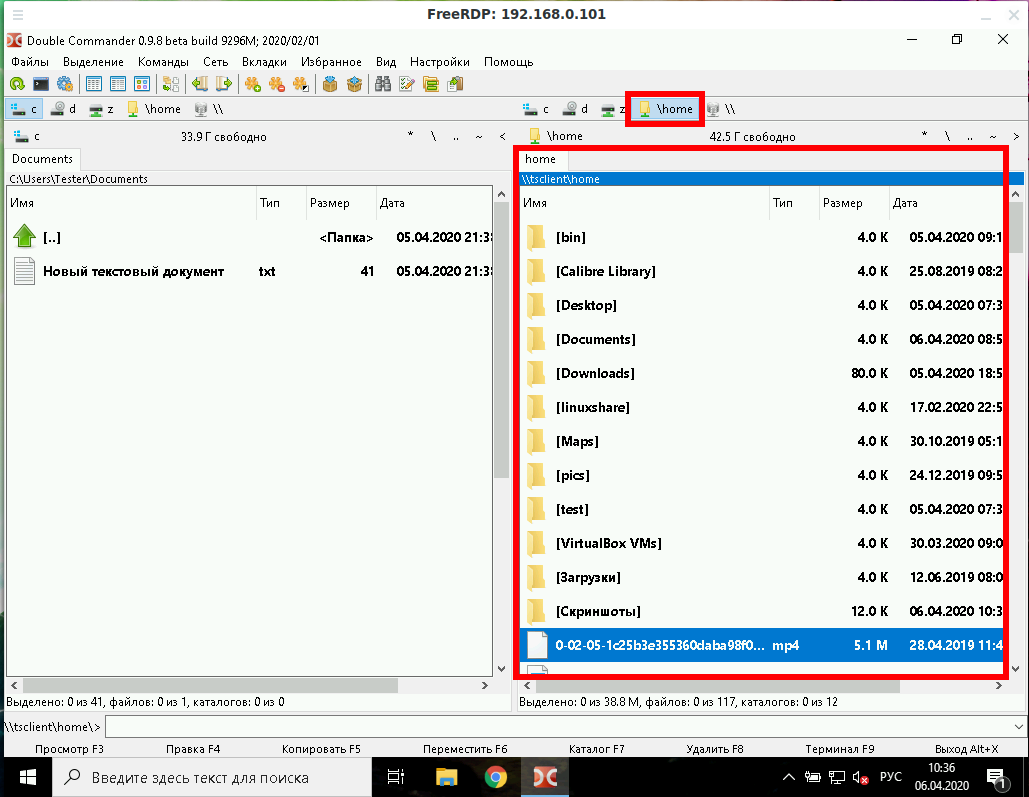

The screenshot shows the remote Windows desktop, in which the Linux system folders are accessible:

To connect only the home folder of the current Linux user as a network folder to the computer via RDP, specify the +home-drive option:

In this case, the home folder is mounted on a system connected via the remote desktop protocol:

With the option /drive:NAME,/PATH/IN/LINUX, you can connect any folder with any name. The path in the current system must be specified as /PATH/IN/LINUX, and NAME is the name that will have the share in the remote system. For example, to connect the root folder of the current system (/) to the remote folder with the root name:

How to bring remote desktop to another monitor

If you have several monitors, then you can choose which one to use for the remote system. To list the monitors, run the command:

Select the monitor (or multiple monitors) identifier using the /monitors: [,[,…]] option.

How to set the size of the remote desktop window

The following example connects to the rdp.contoso.com host with the name USER and is 50 percent of the height.

If width (w) is set instead of height (h), something like /size:50%w, then 50 percent of the width will be used.

How to use rdesktop

To install rdesktop on Debian, Kali Linux, Linux Mint, Ubuntu and derivatives, run the command:

To install rdesktop on Arch Linux and derivatives, run the command:

How to connect to remote desktop with rdesktop

To connect to RDP with rdesktop, use a command of the form:

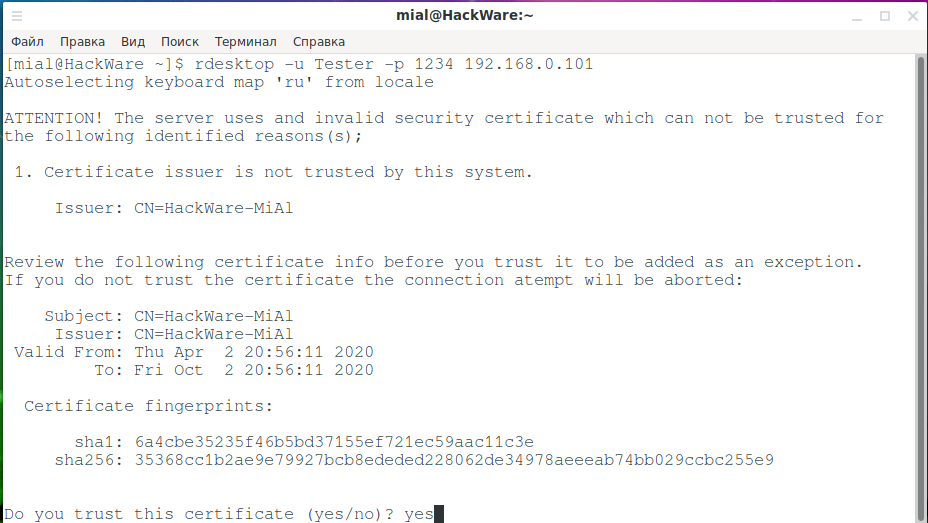

As usual, at the very beginning there will be a problem with the certificate:

We type yes.

Then an error will occur:

This is because network-level authentication (Kerberos TGT) is not configured. Setup instructions at: https://github.com/rdesktop/rdesktop/wiki/Network-Level-Authentication-(NLA)

Another option that allows you to connect to Windows via RDP using rdesktop without setting up Network Level Authentication (NLA) is to disable network-level authentication in Windows. It is clear that this will weaken the security of RDP, therefore it is not recommended. But as a “quick dirty fix” this can be done as follows: Start menu → Settings → System → Remote Desktop → Advanced settings → Uncheck “Require computers to use Network Level Authentication at the to connect (recommended)”:

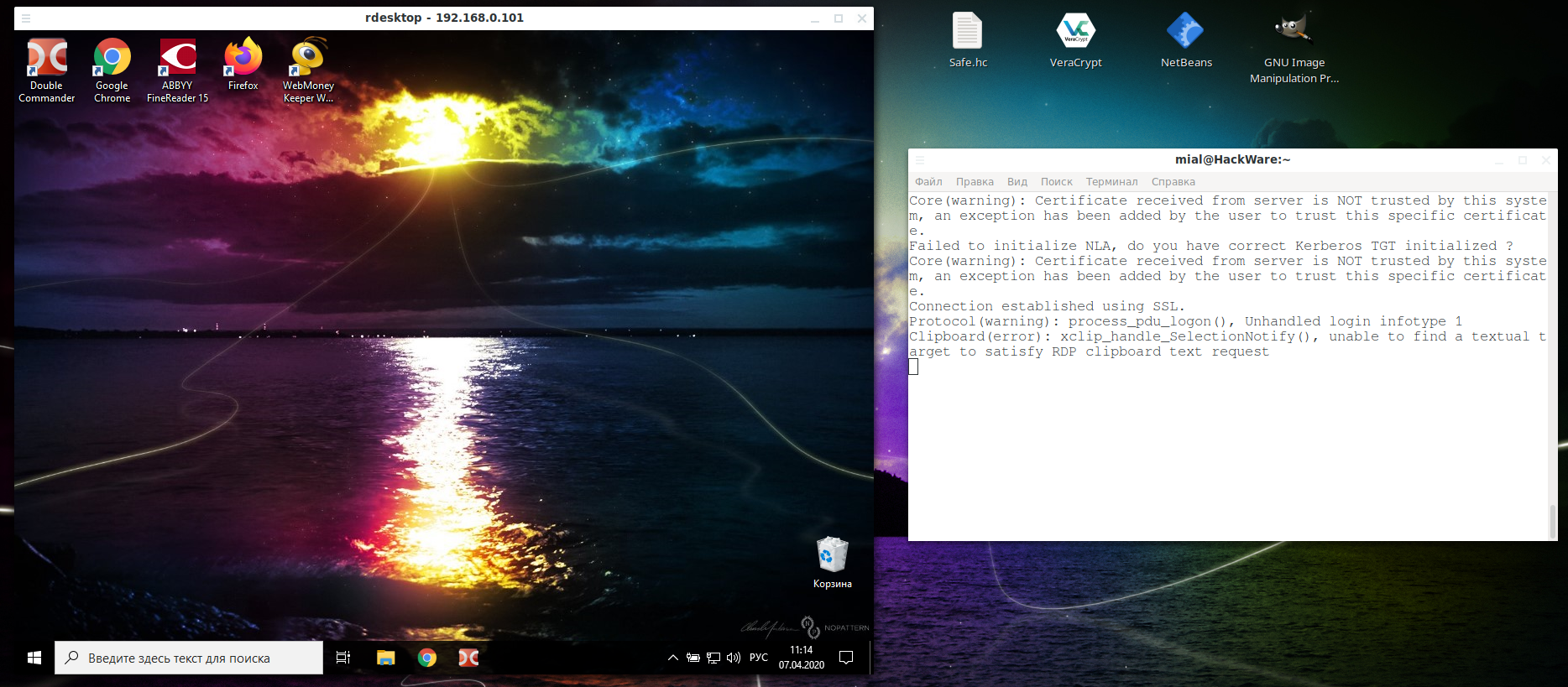

After that, rdesktop connection passes without errors:

In the Windows settings, you could see the link “Why allow connections with Network Level Authentication?”, It says the following:

If you want to restrict who can access your PC, choose to allow access only with Network Level Authentication (NLA). When you enable this option, users have to authenticate themselves to the network before they can connect to your PC. Allowing connections only from computers running Remote Desktop with NLA is a more secure authentication method that can help protect your computer from malicious users and software. To learn more about NLA and Remote Desktop, check out Configure NLA for RDS Connections. If you’re remotely connecting to a PC on your home network from outside of that network, don’t select this option.

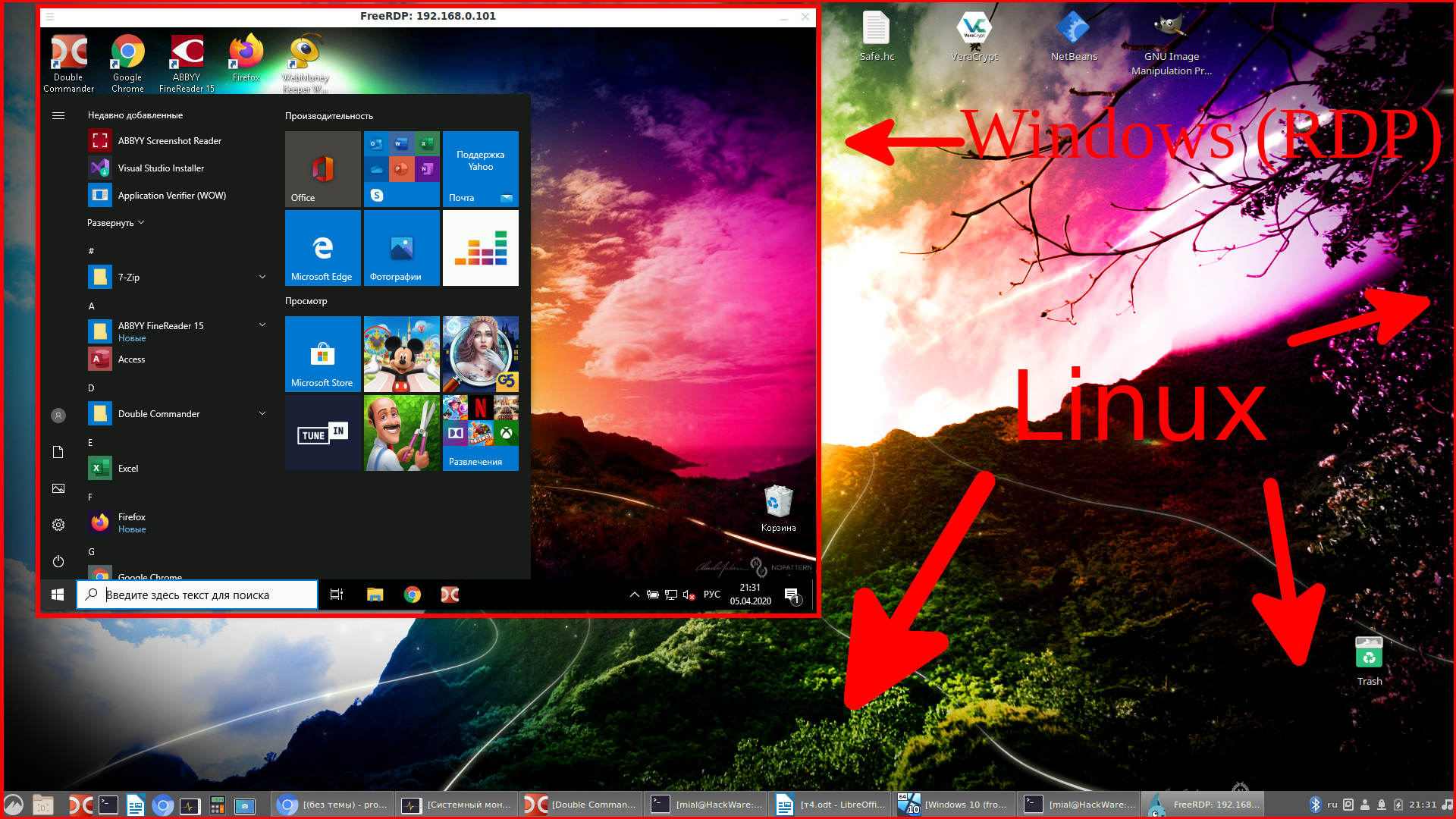

How to connect from Linux to another Linux via RDP

There are no special features when connecting using the xfreerdp program, it is enough to start the RDP server, and if you use freerdp-shadow, then the /sam-file:SAM /sec:nla options are also needed:

Or run xrdp-sesman and xrdp as an RDP server.

And then the connection to Linux via RDP is the same as to Windows:

As for rdesktop, it could not be forced to work with any of the RDP servers under consideration under Linux – if you know how to do this, then write in the comments.

Лучшие дистрибутивы Linux для взлома

Если вы хотите начать карьеру в сфере информационной безопасности или вы уже работаете как профессионал в этой сфере, или вы просто заинтересованы в этой конкретной области знаний, мы найдем достойный Linux дистрибутив, который подходит для вашей цели. Есть бесчисленное множество дистрибутивов Linux для различных задач. Некоторые из них предназначены для решения конкретных вопросов, другие предоставляют богатый выбор различных интерфейсов.

Сегодня мы увидим дистрибутивы Linux для взлома и тестирования на проникновение. Эти дистрибутивы Linux предоставляют различные инструменты, которые необходимы для оценки сетевой безопасности и других подобных задач.

Лучшие дистрибутивы для пентестинга

1. Kali Linux

Kali Linux — наиболее широко известный Linux дистрибутив для «этического хакерства» с возможностью тестирования на проникновение. Известный как дистрибутив Linux для тестирования безопасности, Kali Linux был разработан в целях наступательной безопасности и предшественником Kali Linux на этом пути был BackTrack, созданный на базе нескольких дистрибутивов Linux.

Kali Linux основан на Debian. Он поставляется с большим количеством инструментов для тестов на проникновение в различных областях безопасности и анализа. Теперь он следует модели роллинг-релизов, которая означает, что каждый инструмент вашего дистрибутива всегда будет актуален.

Дистрибутивы Linux для взлома разнообразны и многофункциональны, среди которых Kali Linux — пожалуй, самая передовая платформа для тестов на проникновение. Дистрибутив поддерживает широкий спектр устройств и аппаратных платформ. Кроме того, Kali Linux предоставляет приличный набор документации, а также большое и активное сообщество.

2. BlackBox

BackBox — Linux для взлома, основанный на Ubuntu, разработан для тестов на проникновение и оценку безопасности. Это один из лучших дистрибутивов в своей области.

У BackBox есть собственный репозиторий программного обеспечения, обеспечивающее последние стабильные версии различных наборов инструментов для анализа сети и наиболее популярных приложений для «этического взлома». Он разработан с упором на минимализм и использует окружение рабочего стола XFCE. Им удобно пользоваться. У BackBox также есть большое сообщество, готовое помочь по любым вопросам.

3. Parrot Security OS

Parrot Security OS — Linux для тестирования безопасности и относительно новый игрок в этой сфере. Развитием этого дистрибутива занимается Frozenbox Network. Целевая аудитория Parrot Security OS — специалисты информационной безопасности, тестирующие возможности проникновения в различные системы, которые нуждаются в дистрибутиве с поддержкой работы c облаком, анонимностью и шифрованием данных.

Parrot Security OS базируется на Debian и использует MATE в качестве среды рабочего стола. Почти любой известный инструмент для тестов на проникновение можно найти здесь, наряду с некоторыми эксклюзивными пользовательскими инструментами от Frozenbox Network. Обновления выпускаются в виде роллинг-релизов.

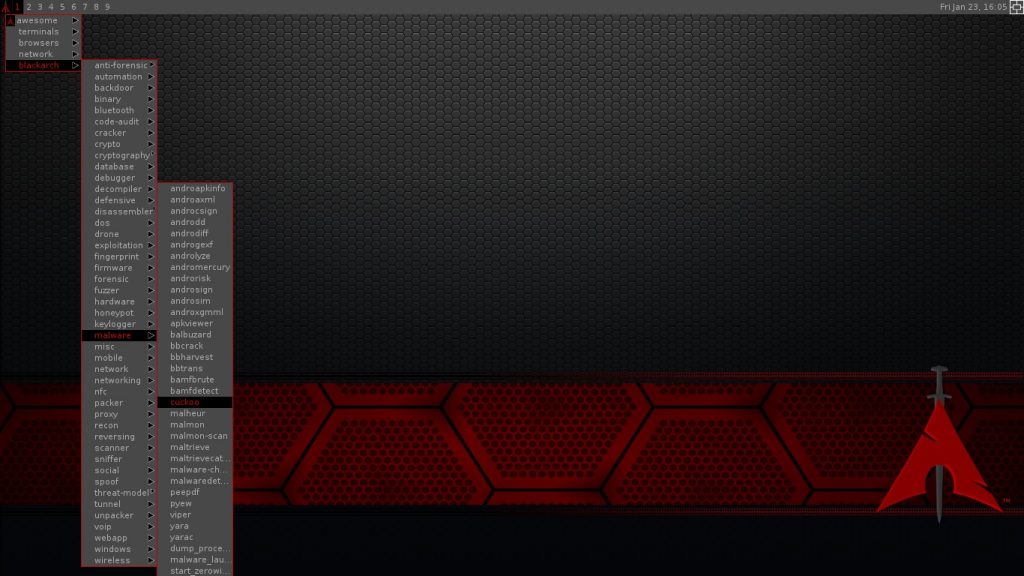

4. BlackArch

BlackArch — дистрибутив для тестирования на проникновение и исследование безопасности, построенный на основе Arch Linux. У BlackArch есть свой собственный репозиторий, содержащий тысячи инструментов, организованных по различным категориям и этот список растет с каждым днем.

Если вы уже используете Arch Linux, вы можете установить инструменты, находящиеся в репозитории BlackArch в свою систему.

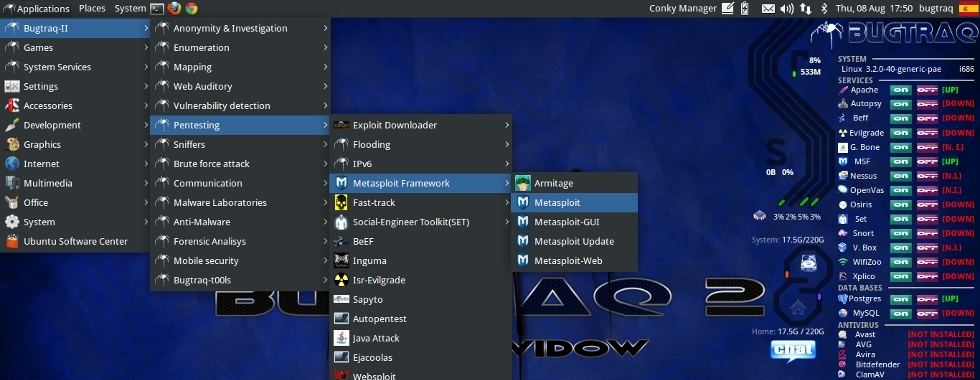

5. Bugtraq

Bugtraq — это дистрибутив с огромным набором инструментов для тестирования на проникновения и форензики. Есть версии основанные на Ubuntu, Debian и OpenSUSE с окружениями рабочего стола XFCE, Gnome и KDE. Поддерживается 11 языков. Есть инструменты для тестирования мобильных устройств, вредоносных программ, а также инструменты, разработанные сообществом Bugtraq.

6. DEFT Linux

DEFT Linux — дистрибутив, созданный для компьютерного анализа, для использования в виде LiveCD системы без повреждения или изменения используемых на компьютере операционных систем.

DEFT в паре с DART (Digital Advanced Response Toolkit) — система анализа компьютера для Windows. Он использует окружение рабочего стола LXDE и приложение WINE для запуска инструментов Windows.

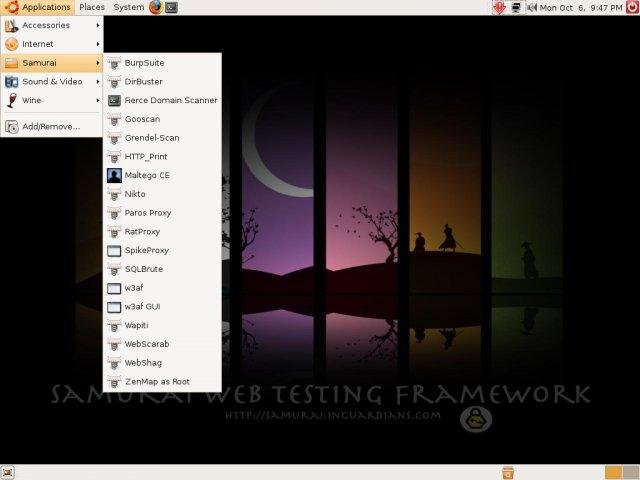

7. Samurai Web Testing Framework

Этот инструмент разработан с единственной целью — тестирование на проникновение в сети Интернет. Другое отличие от остальных дистрибутивов состоит в том, что дистрибутив поставляется в виде виртуальной машины, для Virtualbox или VMWare.

Samurai Web Testing Framework основан на Ubuntu и содержит лучшие бесплатные инструменты с открытым исходным кодом с акцентом на тестирование сайтов. Дистрибутив также включает в себя предварительно сконфигурированные Wiki страницы, созданные специально для хранения информации во время тестов на проникновение.

8. Pentoo Linux

Pentoo базируется на Gentoo Linux. Это дистрибутив предназначен для тестов на проникновение, и доступен в качестве LiveCD с поддержкой сохранения состояния. Сохраняются любые изменения, сделанные в ходе сеанса работы, они будут доступны при следующей загрузке, если вы используете USB-накопитель.

Pentoo — Gentoo с большим количеством настраиваемых инструментов, функций ядра и многого другого. Он использует окружение рабочего стола XFCE. Если вы уже используете Gentoo, вы можете установить Pentoo как дополнение к уже установленной системе.

9. CAINE

CAINE или Computer Aided Investigative Environment — среда для помощи в анализе компьютера. Дистрибутив создан как проект для цифровой форензики. CAINE поставляется с богатейшим набором средств, разработанных специально для оценки и анализа систем.

Основные преимущества проекта CAINE: среда, обеспечивающая цифровой анализ в течение всех четырех фаз исследования, интуитивно понятный графический интерфейс, уникальные рабочие инструменты.

10. Network Security Toolkit

Network Security Toolkit — Linux для тестирования безопасности, представляет собой загрузочный LiveCD на основе Fedora. Он обеспечивает профессионалов в области безопасности и сетевых администраторов широким спектром инструментов сетевой безопасности с открытым исходным кодом.

У Network Security Toolkit есть веб-интерфейс пользователя для системного/сетевого администрирования, навигации, автоматизации, мониторинга сети, анализа и конфигурации многих приложений, поставляемых вместе с дистрибутивом.

11. Fedora Security Spin

Fedora Security Spin представляет собой вариант Fedora, предназначенный для аудита безопасности и тестирования, а также может быть использован для обучения.

Дистрибутив разработан для использования студентами и преподавателями, когда они практикуют или обучаются методологии в области информационной безопасности, безопасности веб-приложений, компьютерного анализа, экспертной оценки и так далее.

12. ArchStrike

ArchStrike (ранее известный как ArchAssault) — проект, основанный на Arch Linux для тестеров в области проникновения и профессионалов в области безопасности.

Дистрибутивы Linux для взлома поставляются с широким диапазоном программного обеспечения, как и ArchStrike, который оснащен всеми лучшими приложениями Arch Linux с дополнительными инструментами для тестирования на проникновение и кибер-безопасности. Он включает в себя тысячи инструментов и приложений, разделенных на группы пакетов по категориям.

Другие дистрибутивы

Есть много других дистрибутивов не упомянутых выше. Вот несколько из них:

- Cyborg Linux;

- Matriux;

- Weakerth4n;

- Blackubuntu;

- Lionsec Linux.

Выводы

Какие из перечисленных выше хакерских дистрибутивов Linux вы пробовали? Хотите предложить какой-то дистрибутив, который мы пропустили? Поделитесь тем, что вы думаете, в комментариях.