- Havp linux что это

- Записки IT специалиста

- Ubuntu Server. Настраиваем антивирусный фильтр роутера (ClamAV)

- Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

- Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Havp linux что это

Отталкиваться будем от того, что Squid и Clamav уже установлены и настроены. Займемся установкой HAVP:

| # cd /usr/ports/www/havp/ && make install clean && rehash |

Опции сборки оставил по дефолту.

После установки приступаем к редактированию конфигурационного файла, благо о дефолтном конфиге позаботились разработчики. Не забудьте удалить (или закомментировать) эту строку- REMOVETHISLINE deleteme. Разработчики позаботились о том, чтобы вы все-таки посмотрели конфигурационный файл 😉 Кстати, он довольно хорошо прокомментирован, так что с большинством опций разобраться можно без проблем.

В результате получился вот такой конфигурационный файл:

# cat /usr/local/etc/havp/havp.config

SERVERNUMBER 25

MAXSERVERS 100

LOG_OKS false

PORT 3127

BIND_ADDRESS 127.0.0.1

TEMPLATEPATH /usr/local/etc/havp/ru

FAILSCANERROR falce

SCANNERTIMEOUT 5

STREAMUSERAGENT Player Winamp iTunes QuickTime Audio RMA/ MAD/ Foobar2000 XMMS

STREAMSCANSIZE 0

ENABLECLAMLIB true

CLAMDBDIR /var/db/clamav

ENABLECLAMD false

ENABLEFPROT false

ENABLEAVG false

ENABLEAVESERVER false

ENABLESOPHIE false

ENABLETROPHIE false

ENABLENOD32 false

ENABLEAVAST false

ENABLEARCAVIR false

ENABLEDRWEB false

Советую потратить немного времени и разобраться более детально с конфигурационным файлом HAVP.

Следующим шагом копируем файлы шаблонов:

| # cp -R /usr/local/share/examples/havp/templates/ru /usr/local/etc/havp/ |

Создаем файлы черных и белых списков HAVP:

| # touch /usr/local/etc/havp/whitelist /usr/local/etc/havp/blacklist |

Запускаем HAVP, предварительно добавив опции запуска в /etc/rc.conf:

# echo ‘# HTTP AntiVirus proxy’ >> /etc/rc.conf

# echo ‘havp_enable=»YES»‘ >> /etc/rc.conf

# sh /usr/local/etc/rc.d/havp start

Starting havp.

Starting HAVP Version: 0.91

Mandatory locking disabled! KEEPBACK settings not used!

Вроде запустилось и все гуд. Следующим шагом будет «заворачивание» трафика из Squid в HAVP. Для этого в секцию «TAG: external_acl_type» добавляем такой блок:

| cache_peer 127.0.0.1 parent 3127 0 default no-query never_direct allow all |

Первой строкой заворачиваются все потенциально кешируемые запросы, которых нет в кеше, на родительский прокси, которым выступает HAVP. Особенностью будет то, что в родительский кеш не будут попадать запросы описанные опцией сквида hierarchy_stoplist — запросы, которые содержат «cgi-bin» или «?», тоесть запросы к веб-скриптам. Конечно, вероятность того, что скрипты будут возвращать вирус есть, но при определенных обстоятельствах это можно проигнорировать. Таким образом проверятся будут только файлы на которые можно попасть прямой ссылкой. Позитивным моментом есть тот факт, что когда родительский кеш «упал» — то для пользователей это никак не проявляется, сквид работает как обычно.

После внесения изменений необходимо перезапустить Squid:

| # sh /usr/local/etc/rc.d/squid restart |

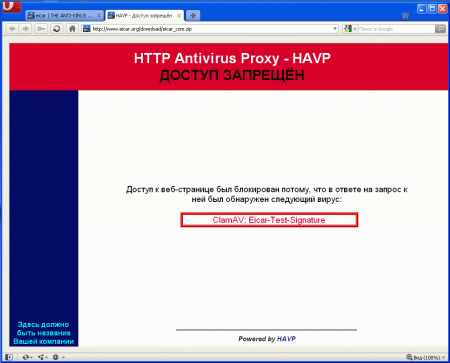

Проверяем «полет». Заходим на страницу теста и пробуем скачать предложенные файлы. Если все настроили правильно, то при попытке перейти по предложенным ссылкам, получим следующее окошко сообщения:

При этом, в лог-файлах можно наблюдать следующие записи:

Источник

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

- Главная

- Ubuntu Server. Настраиваем антивирусный фильтр роутера (ClamAV)

Ubuntu Server. Настраиваем антивирусный фильтр роутера (ClamAV)

Такой подход позволяет существенно повысить безопасность сети, особенно для небольших организаций, где у администратора зачастую нет инструментов централизованного контроля и управления антивирусной защитой на клиентских ПК.

В UNIX-like системах весьма популярен антивирусный сканер ClamAV, во многом благодаря своей бесплатности. Он неплохо подойдет для учебных и некоммерческих организаций, а также при ограниченном бюджете. В иных случаях стоит обратить внимание на коммерческие решения, например от «Лаборатории Касперского», потому что эффективность ClamAV довольно низка, хотя вполне приемлема для бесплатного продукта.

В качестве примера будем использовать роутер из нашей тестовой лаборатории, настройку которого мы рассматривали здесь.

Кроме антивируса ClamAV мы будем использовать HAVP — HTTP Antivirus Proxy — специализированный прокси-сервер для антивирусной проверки трафика. Общая схема будет выглядеть следующим образом: клиентский запрос поступает кэширующему прокси-серверу Squid, который либо выдает результат из кэша, либо передает запрос вышестоящему прокси HAVP, тот обрабатывает запрос, проверяет трафик антивирусным сканером и передает его обратно Squid’у который отдает запрос клиенту и помещает его в кэш. Этим достигается высокое быстродействие — кэш Squid’а не проверяется антивирусом. Преимуществами HAVP, по сравнению с редиректорами (squidclamav и т.п.) является более высокая скорость работы и поддержка широкого спектра антивирусных приложений, что дает возможность сменить антивирус без кардинального перестроения всей системы.

Итак, приступим. Установим ClamAV:

Приложение в настройке не нуждается. По умолчанию обновление антивирусных баз происходит один раз в час.

HAVP по умолчанию настроен на работу с ClamAV и практически не требует настройки. В первую очередь ограничим только локальными соединениями, это необходимо для того, чтобы клиенты не могли подключаться напрямую к HAVP, явно указав его порт. Для этого в /etc/havp/havp.config найдите и раскомментируйте следующую опцию:

Также раскомментируйте и измените указанным образом опцию:

Это позволит выводить страницы ошибок и сообщений о найденных вирусах на русском языке. Также может потребоваться изменить опцию PORT. По умолчанию HAVP работает на порту 8080, что не всегда приемлемо, данный порт часто бывает занят другими программами (например DansGuardian). Перезапускаем HAVP:

Теперь настроим Squid на использование вышестоящего прокси и сканирование только HTTP трафика. В конец файла /etc/squid/squid.conf добавляем следующие строки:

Перезапускаем Squid:

Теперь с клиентского ПК заходим на эту страничку и пробуем скачать тестовый вирус (не опасен, представляет собой специальную сигнатуру для проверки антивирусного ПО). Если все настроено правильно мы должны увидеть следующую страничку:

Источник

Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Сегодня антивирусная защита — непременный атрибут грамотно спланированной IT-стратегии организации. Для не обремененного лишними деньгами бюджета IT-отдела закупка и установка на всех пользовательских компьютерах антивирусных программ может стать вполне весомой статьей расходов. Можно ли как-то избежать лишних затрат? (Впервые опубликованно в журнале «Системный администратор» 08/2005)

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Идея хорошая, вот только нет никаких намеков, как это работает в реальной жизни. Например, LA, нагрузка на диски?

Кстати, я и не припомню за последние пару лет, когда у меня хоть один вирус попадал внутрь сетки через HTTP. Все больше через почту 🙁 Хотя разрешенные загрузки контролировать хотя бы таким способом было бы не лишне.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

А SSL и почту уже отменили? Да и база ClamAV слабовата, хотя лучше чем ничего, если деньги не хочется тратить.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Да и правильнее было бы не давать админские привелегии юзерам.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Да и база ClamAV слабовата, хотя лучше чем ничего, если деньги не хочется

>тратить.

И где же она слабовата? То что вирусов со времен ДОСа не знает, так это нафиг

кому нужно сегодня. За последние 6-месяцев ни один вирус по почте не

прошел, да же те, которые появлялись до того, как о них узнали DrWeb и KAV,

так что размер базы, это чисто субъективная оценка, надо смотреть на

эффективность, которая у clamav’а на сегодня тянет на 4+.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

> А SSL и почту уже отменили? бухам, манагерам и тп SSL нафиг не нужен (98% личного состава). Почта опять-же ClamAV проверяет. Оставшимся если уж так хоца — можно NAV или NOD32 какой-нибудь купить.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Да вот нашёл пару троянов, ClamWin их не поймал, другие антивири — без проблем.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

ClamWin — не висит в памяти и не проверяет «на лету» все что в ОЗУ попадает или к чему на диске обращаешься. Поэтому и троян мог проскачить. ClamWin — это сканер файлов по требованию, и еще проверка почты на клиенте

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>За последние 6-месяцев ни один вирус по почте не прошел,

Ну, не преувеличивай 🙂

У меня прошел пару недель назад. Один, но весьма метко — обнаружился сразу на машине главбуха 🙂 База клама обновилась где-то часа через три после этого и дальнейшее честно отловила. То есть война началась и окончилась, пока я еще спал. Утешило только то, что виндовый админ с KAV его тоже прохлопали.

Тем не менее, для проверки почты — согласен, вполне приемлемое решение. У меня, во всяком случае, жалоб пока нет.

Замечание насчет SSL не совсем понял — если оратор хотел сказать, что хрен такой трафик проверишь на прокси, то да, в этом он прав. Если он все же ухитрится это сделать, думаю, где положено для него найдется тепленькое место работы 🙂

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Да вот нашёл пару троянов, ClamWin их не поймал, другие антивири — без

>проблем.

ClamWin может иметь какие-нибудь ограничения, но это не означает, что

сам ClamAV не знает про эти вирусы. Они небось в rar3 были пожаты?

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>бухам, манагерам и тп SSL нафиг не нужен (98% личного состава).

Нужен. Hint: нормальные менеджеры ходят не только по порносайтам. Тут проблему иначе, чем локальным контролем, вероятно, не решить.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Ну, не преувеличивай 🙂

Скажем так, просто везло. А насчет его пропусков, естественно, они могут быть, т.к. гарантий никто не давал, даже коммерческие антивирусописатели.

У clamav’а обновление баз идет на общественных началах, но даже то, что

в вашем случае это были часы, то уже хорошо, т.к. у ряда антивирусов вообще

базы обновляются раз в сутки.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Вот нормальных как раз и 2% (хотя от конторы конечно зависит). Им антивирь и покупаем. Для всех остальных «урезанных» проксей и фаерволом как раз havp. Просто даже большинство «нормальных» за педелы rbc.ru, mosnalog.ru и тп редко выходят.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>ClamWin — не висит в памяти и не проверяет «на лету» все что в ОЗУ попадает или к чему на диске обращаешься. Поэтому и троян мог проскачить.

Не тормози. Я правой кнопкой нажал «Сканировать».

> ClamWin — это сканер файлов по требованию, и еще проверка почты на клиенте

Угу, причём только в Microsoft Office Outlook. 🙂

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>ClamWin может иметь какие-нибудь ограничения, но это не означает, что сам ClamAV не знает про эти вирусы. Они небось в rar3 были пожаты?

Обычные разжатые экзешники в несколько десятков килобайт.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Обычные разжатые экзешники в несколько десятков килобайт.

Если разжатые, то обычно все находятся, но тут может быть еще от

версии clamav’а зависит.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Если разжатые, то обычно все находятся, но тут может быть еще от версии clamav’а зависит.

Скачал последний ClamWin (0.87), проапдейтил базу через инет, занялся проверкой файлов.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Да господи, я о гарантиях и не вспоминаю даже.

Там просто была массовая рассылка этой дряни, не естественное распространение. Очередной вариант Mytob, кажется — даже в ньюсах проскакивало. Определить сравнительную скорость реакции не удалось, так как с утра и сайт KAV, и ClamAV его уже честно отлавливали.

Меряться частотой обновления, наверное, без толку — достаточно, чтобы обновление было своевременным, чтоб как минимум успеть замедлить распространение.

Но опять же, тут мы говорим только о проверке почтового трафика, и вирусы, распространяющиеся этим путем, достаточно медленно расползаются.

В случае с Нимдой, если мне память не отшибло, насыщение произошло где-то минут за десять 🙂

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Скачал последний ClamWin (0.87), проапдейтил базу через инет, занялся

>проверкой файлов.

Если и этот не найдет, то обязательно заполните форму с отосланными

им вирусами через веб http://cgi.clamav.net/sendvirus.cgi

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Для всех остальных «урезанных» проксей и фаерволом как раз havp

Э, ты эту систему гоняешь в боевых условиях? Не поделишься, насколько она грузит систему, насколько замедляет работу клиента?

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

> Не тормози. Я правой кнопкой нажал «Сканировать».

Может быть. ClamWin год назад последний раз смотрел. Слава богу на рабочих местах с Win сталкиваться почти не приходится.

> Угу, причём только в Microsoft Office Outlook. 🙂

Ну если в MS сидишь вполне логично и найтивный Microsoft Office Outlook юзать. 🙂 Я на пример только им и пользовался. Да и Outlook + IE IMHO удобнее в плане поддержки/внедрения. И в шаблонах в GPO из коробки.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

> Э, ты эту систему гоняешь в боевых условиях?Не поделишься, насколько она грузит систему, насколько замедляет работу клиента?

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>>Скачал последний ClamWin (0.87), проапдейтил базу через инет, занялся >>проверкой файлов.

>Если и этот не найдет, то обязательно заполните форму с отосланными >им вирусами через веб http://cgi.clamav.net/sendvirus.cgi

Я неделю назад скачал последний ClamWin (0.87), проапдейтил базу через инет, занялся проверкой файлов.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Ну если в MS сидишь вполне логично и найтивный Microsoft Office Outlook юзать. 🙂 Я на пример только им и пользовался. Да и Outlook + IE IMHO удобнее в плане поддержки/внедрения. И в шаблонах в GPO из коробки.

У наших вендузятников принято использовать Firefox + Thunderbird.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Угу, спасибо. Цифирки, правда, для меня высоковаты будуть — у меня в такой должности пока крутится Целерон 2.4 о 512 метрах, на котором навешано еще куча всего и в среднем днем LA в районе полтора-два. Но вот tempfs мне чего-то в голову не приходило, так что спасибо 🙂

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

> У наших вендузятников принято использовать Firefox + Thunderbird

А у наших — то что админ поставил. Firefox + Thunderbird через SUS апдейтится? или политики GPO для этого дела есть? Конечно Firefox + Thunderbird «это круче», но на них отдельного эникея на поддержку наверно нужно брать — чтоб бегал по рабочим местам поддержкой занимался. Если не прав — исправьте.

А от Outlook я постепенно отказываюсь, переводя народ на внутреннй веб мэйл. И в плане централизованного управления и внедрения проще — ярлык на рабочий стол и все. Но опять же — это только для 98% :O)

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

mirror_plugin.exe: Trojan.INService-27 FOUND

———— SCAN SUMMARY ————

Known viruses: 40405

Engine version: 0.87

Scanned directories: 0

Scanned files: 1

Infected files: 1

Data scanned: 0.01 MB

Time: 0.794 sec (0 m 0 s)

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

и еще:

ClamAV database updated (07 Aug 2005 13-47 +0200): daily.cvd

Version: 1007

Submission: 63612

Sender: Jotti

Added: Trojan.INService-27

Virus name alias: Trojan-Downloader.Win32.INService.gen (Kaspersky AVP),

Trojan.DownLoader.2568 (Drweb)

Т.е. как минимум с 7-го августа он знает про этот троян.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Т.е. как минимум с 7-го августа он знает про этот троян.

Я ясно помню, что неделю назад ClamWin не нашёл в нём трояна.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>А у наших — то что админ поставил. Firefox + Thunderbird через SUS апдейтится? или политики GPO для этого дела есть? Конечно Firefox + Thunderbird «это круче», но на них отдельного эникея на поддержку наверно нужно брать — чтоб бегал по рабочим местам поддержкой занимался. Если не прав — исправьте.

У нас десктопов всего штук двадцать — никаких SUS, AD. Думаю человек десять (которые только в офисе и 1C работают) на тонкие клиенты посадить (Linux + rdesktop + win2k3). Раз в месяц кто-то поставит галочку «Не удалять сообщения с сервера» и перестанет получать почту из-за переполненного ящика. С такими проблемами я и сам справляюсь.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

Наверное это проблема ClamWin, поэтому насчёт баз ClamAV беру свои слова обратно.

Re: Проверяем HTTP-трафик на лету (HAVP+ClamAV)

>Я ясно помню, что неделю назад ClamWin не нашёл в нём трояна.

Пишите разработчику ClamWin’а, это явно его проблемы, как я и говорил,

сам же нативный clamav под linux’ом этот троян взял без труда и ловит

его с 7-го августа.

Источник