- Http sniffer windows 10

- System Requirements

- Known Limitations

- Versions History

- Start Using HTTPNetworkSniffer

- Снифферы

- Malcolm

- ThreatEye

- Gurucul Network Behavior Analytics

- MALCOLM

- MITMEngine

- NetworkMiner

- Wireshark

- O&K Print Watch

- SmartSniff

- HTTP Analyzer

- Radium-Keylogger

- SniffPass

- SoftPerfect Network Protocol Analyzer

- Print Inspector

- Cain & Abel

- tPacketCapture

- Packet Monitor (PktMon) — встроенный сниффер траффика в Windows 10

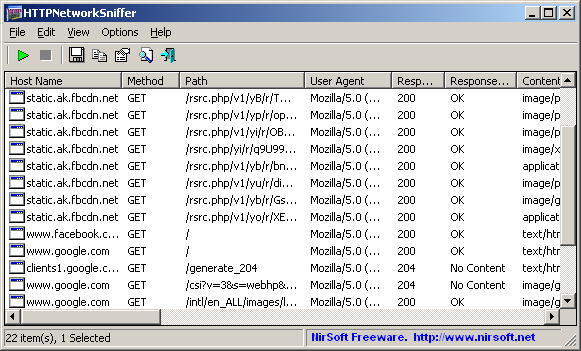

Http sniffer windows 10

You can easily select one or more HTTP information lines, and then export them to text/html/xml/csv file or copy them to the clipboard and then paste them into Excel.

System Requirements

- This utility works on any version of Windows, starting from Windows 2000 and up to Windows 10, including 64-bit systems.

- One of the following capture drivers is required to use HTTPNetworkSniffer:

- WinPcap Capture Driver: WinPcap is an open source capture driver that allows you to capture network packets on any version of Windows. You can download and install the WinPcap driver from this Web page.

- Microsoft Network Monitor Driver version 2.x (Only for Windows 2000/XP/2003): Microsoft provides a free capture driver under Windows 2000/XP/2003 that can be used by HTTPNetworkSniffer, but this driver is not installed by default, and you have to manually install it, by using one of the following options:

- Option 1: Install it from the CD-ROM of Windows 2000/XP according to the instructions in Microsoft Web site

- Option 2 (XP Only) : Download and install the Windows XP Service Pack 2 Support Tools. One of the tools in this package is netcap.exe. When you run this tool in the first time, the Network Monitor Driver will automatically be installed on your system.

- Microsoft Network Monitor Driver version 3.x: Microsoft provides a new version of Microsoft Network Monitor driver (3.x) that is also supported under Windows 7/Vista/2008.

The new version of Microsoft Network Monitor (3.x) is available to download from Microsoft Web site.

- You can also try to use HTTPNetworkSniffer without installing any driver, by using the ‘Raw Sockets’ method. Unfortunately, Raw Sockets method has many problems:

- It doesn’t work in all Windows systems, depending on Windows version, service pack, and the updates installed on your system.

- On Windows 7 with UAC turned on, ‘Raw Sockets’ method only works when you run HTTPNetworkSniffer with ‘Run As Administrator’.

Known Limitations

- HTTPNetworkSniffer cannot capture HTTP data of a secured Web site (HTTPS)

Versions History

- Version 1.63:

- Fixed bug from version 1.62: HTTPNetworkSniffer crashed when selecting network interface without connection information.

- Version 1.62:

- The information of the selected network adapter is now displayed in the window title.

- Version 1.61:

- Added /cfg command-line option, which instructs HTTPNetworkSniffer to use a config file in another location instead if the default config file, for example:

HTTPNetworkSniffer.exe /cfg «%AppData%\HTTPNetworkSniffer.cfg»

- Added /cfg command-line option, which instructs HTTPNetworkSniffer to use a config file in another location instead if the default config file, for example:

- Version 1.60:

- Added ‘Clear On Capture Start’ option. You can turn it off if you don’t want to clear the previous items when you stop the capture and start again.

- Added ‘Quick Filter’ feature (View -> Use Quick Filter or Ctrl+Q). When it’s turned on, you can type a string in the text-box added under the toolbar and HTTPNetworkSniffer will instantly filter the HTTP items, showing only lines that contain the string you typed.

- Version 1.57:

- Added ‘Save All Items’ (Shift+Ctrl+S).

- Version 1.56:

- HTTPNetworkSniffer now automatically loads the new version of WinPCap driver from https://nmap.org/npcap/ if it’s installed on your system.

- Version 1.55:

- Added 2 HTTP request columns: ‘Accept’ and ‘Range’.

- Version 1.51:

- HTTPNetworkSniffer now tries to load the dll of Network Monitor Driver 3.x (NmApi.dll) according to the installation path specified in HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Netmon3. This change should solve the problem with loading the Network Monitor Driver 3.x on some systems.

- Version 1.50:

- Added 4 columns to the adapters list in the ‘Capture Options’ window: ‘Connection Name’, ‘MAC Address’, ‘Instance ID’, ‘Interface Guid’.

- When using WinPCap driver , HTTPNetworkSniffer now displays more accurate information in the adapters list of the ‘Capture Options’ window.

- Version 1.47:

- Added ‘Auto Size Columns On Every Update’ option.

- Version 1.46:

- Added option to export to JSON file.

- Version 1.45:

- Added ‘Always On Top’ option.

- Added secondary sorting support: You can now get a secondary sorting, by holding down the shift key while clicking the column header. Be aware that you only have to hold down the shift key when clicking the second/third/fourth column. To sort the first column you should not hold down the Shift key.

- Version 1.41:

- HTTPNetworkSniffer now offers you to run it as administrator (Under Windows Vista/7/8 with UAC)

- Version 1.40:

- HTTPNetworkSniffer now allows you to automatically add it to the allowed programs list of Windows firewall when starting to capture and remove it when you stop capturing. This option is needed when using the ‘Raw Socket’ capture method while Windows firewall is turned on, because if HTTPNetworkSniffer is not added to Windows firewall, the incoming traffic is not captured at all and thus HTTPNetworkSniffer doesn’t work properly.

- Version 1.36:

- Added columns names (‘IP Address’ and ‘Adapter Name’) to the adapters list on the ‘Capture Options’ window.

- Version 1.35:

- Added integration with IPNetInfo utility

- Version 1.32:

- Added ‘Show Time In GMT’ option.

- Version 1.31:

- Fixed bug: The ‘Promiscuous Mode’ check-box in the ‘Capture Options’ window was not saved to the configuration file.

- Version 1.30:

- Added ‘Response Time’ column, which calculates and displays the time (in milliseconds) passed between the moment that the client sent the HTTP request and the moment that the HTTP server response received by the client.

To get more accurate result on this column, it’s recommended to use the WinPcap driver or the Microsoft Network Monitor driver (version 3.4 or later) to capture the packets.

- Added ‘Response Time’ column, which calculates and displays the time (in milliseconds) passed between the moment that the client sent the HTTP request and the moment that the HTTP server response received by the client.

- Version 1.27:

- Added ‘Scroll Down On New Line’ option. If it’s turned on, HTTPNetworkSniffer automatically scrolls to the bottom when a new line is added.

- Version 1.26:

- Fixed the flickering problem on Windows 7.

- Version 1.25:

- Added ‘Load From Capture File’ option. Allows you to load a capture file created by WinPcap/Wireshark (Requires the WinPcap driver) or a capture file created by Microsoft Network Monitor driver (Requires the Network Monitor driver 3.x) and displays the captured data in the format of HTTPNetworkSniffer.

- Added /load_file_pcap and /load_file_netmon command-line options.

- Version 1.22:

- Added ‘Mark Odd/Even Rows’ option, under the View menu. When it’s turned on, the odd and even rows are displayed in different color, to make it easier to read a single line.

- Version 1.21:

- Added ‘Auto Size Columns+Headers’ option, which allows you to automatically resize the columns according to the row values and column headers.

- Fixed issue: The properties dialog-box and other windows opened in the wrong monitor, on multi-monitors system.

- Version 1.20:

- Added URL column.

- Fixed bug: When opening the ‘Capture Options’ dialog-box after Network Monitor Driver 3.x was previously selected, HTTPNetworkSniffer switched back to Raw Sockets mode.

- Version 1.15:

- Added new column: Last Modified Time.

- Version 1.10:

- Added 3 new columns: Location, Server Time, and Expiration Time.

- Version 1.06:

- Fixed the accelerator key of ‘Stop Capture’ (F6)

- Version 1.05:

- Added ‘Copy URLs’ option (Ctrl+U), which copies the URLs of the selected HTTP items into the clipboard

- Version 1.00 — First release.

Start Using HTTPNetworkSniffer

After running HTTPNetworkSniffer in the first time, the ‘Capture Options’ window appears on the screen, and you’re requested to choose the capture method and the desired network adapter. In the next time that you use HTTPNetworkSniffer, it’ll automatically start capturing packets with the capture method and the network adapter that you previously selected. You can always change the ‘Capture Options’ again by pressing F9.

After choosing the capture method and network adapter, HTTPNetworkSniffer captures and displays every HTTP request/response sent between your Web browser and the remote Web server.

Снифферы

Malcolm

Инструмент с открытым исходным кодом для анализа и визуализации трафика.

ThreatEye

Платформа для проведения экспертизы сети.

Gurucul Network Behavior Analytics

Решение для анализа сетевого трафика на базе технологии машинного обучения.

MALCOLM

Информационная панель, отображающая метрики HTTPS- трафика, проходящего через сеть Cloudflare .

MITMEngine

Библиотека с открытым исходным кодом, предназначенная для детектирования перехвата HTTPS-трафика.

NetworkMiner

Пассивный сетевой сниффер.

Wireshark

Wireshark – анализатор сетевых протоколов, который позволяет вам фиксировать и в интерактивном режиме просматривать содержание сетевых фреймов.

O&K Print Watch

Утилита для контроля и управления печати на принтерах.

SmartSniff

SmartSniff — крошечная бесплатная утилита, предназначенная для перехвата и просмотра TCP/IP-пакетов, передаваемых через сетевые адаптеры между клиентскими и серверными машинами.

York — это сниффер для сетевого трафика и анализатор сетевых пакетов в одной программе.

HTTP Analyzer

Сниффер перехватывающий в реальном времени http-заголовки

Radium-Keylogger

SniffPass

SniffPass — утилита, анализирующая трафик, проходящий через сетевой адаптер.

SoftPerfect Network Protocol Analyzer

SoftPerfect Network Protocol Analyzer — анализатор сетевых протоколов (снифер) для анализа, отладки, управления и мониторинга сетевых соединений.

Print Inspector

Мощная программа для управления печатью в локальной сети. Print Inspector позволяет отменить или приостановить любое задание на одном из принтеров в сети, просмотреть свойства распечатанного документа, возобновить работу с того места, где она была остановлена, или же начать печать сначала.

Cain & Abel

Инструмент для быстрого восстановления паролей в среде windows.

tPacketCapture

Пакетный снифер для Android, использующий VPN вместо root-доступа.

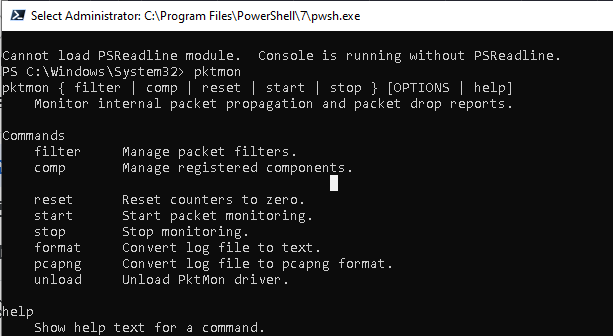

Packet Monitor (PktMon) — встроенный сниффер траффика в Windows 10

Встроенный анализатор (сниффер) сетевого трафика Packet Monitor (PktMon.exe) появился еще в Windows 10 1809 и Windows Server 2019. В последнем билде Windows 10 2004 (May 2020 Update), функционал анализатора пакета был существенно расширен (появилась поддержка захвата пакетов в реальном времени, и поддержка формата PCAPNG для простого импорта в анализатор сетевого трафика Wireshark). Таким образом в Windows появился функционал захвата сетевого трафика, аналогичный tcpdump, и его можно смело использовать системными и сетевыми администраторам для диагностики работы сети.

Packet Monitor позволяет получить всю сетевую активность, проходящую через сетевой интерфейс компьютера на уровне каждого пакета.

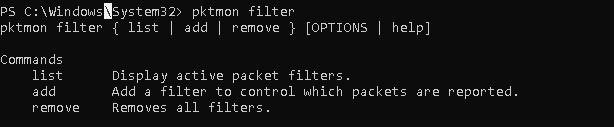

Справку по использованию параметров pktmon.exe можно получить, набрав команду в командной строке.

Основные команды утилиты Packet Monitor:

- filter — управление фильтрами пакетов

- comp – управление зарегистрированными компонентами;

- reset — сброс счетчиков;

- start – запустить мониторинг пакетов;

- stop— остановить сбор пакетов;

- format – конвертировать лог файл трафика в текстовый формат;

- pcapng – конвертация в формат pcapng;

- unload – выгрузить драйвер PktMon.

Чтобы получить справку по субкоманде, укажите ее имя:

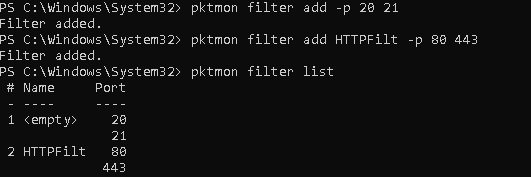

Попробуем собрать дамп трафика, который приходит на некоторые запущенные службы компьютера. Допустим, нам нужно проанализировать трафик FTP (TCP порты 20, 21) и HTTP (порты 80 и 443).

Создадим фильтр пакетов для 4 TCP портов (также можно мониторить UDP и ICMP трафик):

pktmon filter add -p 20 21

pktmon filter add HTTPFilt –p 80 443

Выведем список имеющихся фильтров:

pktmon filter list

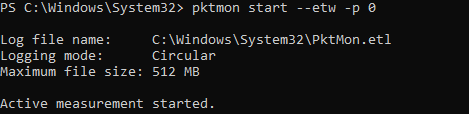

Чтобы запустить фоновый сбор трафика, выполните команду:

pktmon start –etw

pktmon start —etw -p 0 -c 9

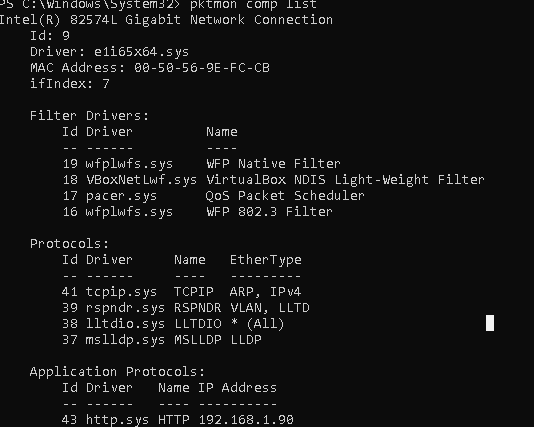

где значение аргумента c – номер (ID) нужного сетевого интерфейса, полученного с помощью:

pktmon comp list

Фильтр пакетов начнет запись всего трафика, соответствующего заданным фильтрам в файл C:\Windows\System32\PktMon.etl (максимальный размер 512 Мб). Чтобы остановить запись дампа, выполните команду:

Также сбор сетевых пакетов прекращается после перезегрузки Windows.

Теперь вы можете сконвертировать файл с дампом трафика из формата ETL в обычный текст:

pktmon format PktMon.etl -o c:\ps\packetsniffer.txt

pktmon PCAPNG PktMon.etl -o c:\ps\packetsniffer.pcapng

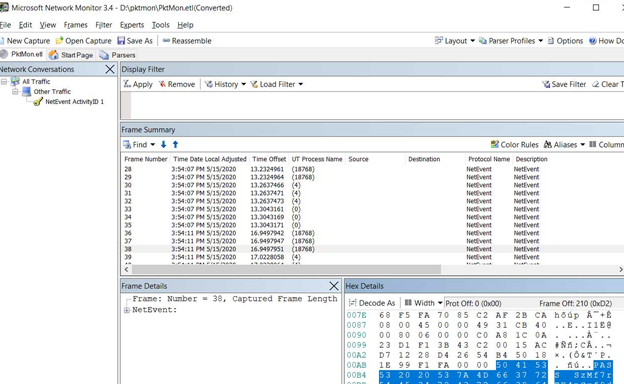

Полученный дамп трафика можно анализировать в текстовом виде, загрузить ETL файл в установленный на компьютере администратора Microsoft Network Monitor или WireShark (в форматер PCAPNG).

Чтобы удалить все созданные фильтры Packet Monitor, выполните:

pktmon filter remove

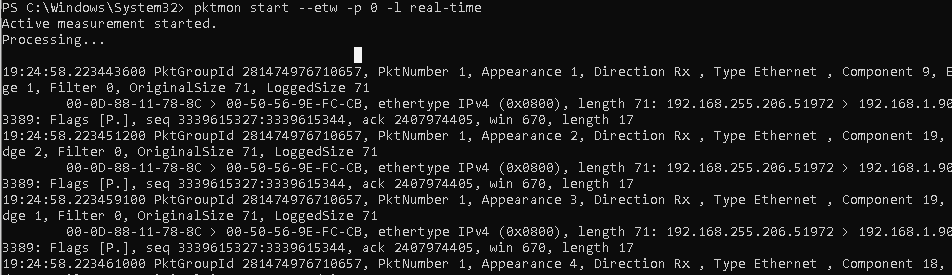

Вы можете использовать PktMon для мониторинга сетевого трафика в реальном времени. Для этого используется параметр -l real-time . В этом режиме захваченные сетевые пакеты отображаются в консоли, и не пишутся в фоновом режиме в лог файл.

pktmon start —etw -p 0 -l real-time

Если у вас наблюдается drop пакетов на сетевом интерфейсе, PacketMon может показать причину дропов (например, некорректный MTU или VLAN).

Также вы можете использовать PktMon в Windows Admin Center через расширения. Собранные данные с компьютеров и серверов при диагностике сетевых проблем можно использовать для анализа в более мощных программах анализа сетевого трафика, таких как Microsoft Network Monitor или Wireshark.