- Import certificate to windows

- Примеры сценариев при импорте и экспорте сертификата

- Импорт сертификата в Windows

- Экспорт сертификата Windows

- Installing the trusted root certificate

- Installing a trusted root certificate

- Adding certificate snap-ins

- Как выполнить экспорт или импорт сертификатов и ключей Windows

- Импорт сертификата и закрытого ключа

- Экспорт сертификата и закрытого ключа

- How to install imported certificates on a Web server in Windows Server 2003

- Install the Certificates

- Import the certificate into the local computer store

- Assign the Imported Certificate to the Web Site

Import certificate to windows

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов рунета Pyatilistnik.org. В прошлый раз мы с вами успешно настроили сеть на CentOS 7.6, двигаемся вперед. В сегодняшней публикации я вам хочу продемонстрировать, как вы можете выполнить экспорт сертификата или импорт сертификата из хранилища Windows. Уверен, что вы сами с легкостью можете найти кучу разных сценариев при которых вы можете использовать мою инструкцию.

Примеры сценариев при импорте и экспорте сертификата

Если вы мой постоянный читатель, то вам уже должны быть знакомы понятие SSL сертификата, его виды и назначение. Сейчас уже сложно себе представить работу юридических лиц, ИП и обычных граждан без сертификатов и ЭЦП. Многие программы используют их для шифрования трафика, например при документообороте или при доступе к сервису, очень частый пример, это кабинет клиент-банка.

В большинстве случаев у людей на компьютере установлена операционная система Windows, она не идеальна и бывают частые случаи ее выхода из строя. При таком раскладе у вас легко могла возникать ситуация по восстановлению вашего сертификата из хранилища Windows, или при обновлении вашего компьютера на более новый, где так же производили перенос сертификатов, я приводил такой пример для КриптоПРО. Переходим к практике.

Импорт сертификата в Windows

Ранее я вам рассказывал, где в операционной системе Windows хранятся сертификаты и вы помните, что там есть два глобальных контейнера:

- Первый, это для компьютера

- Второй для пользователя

Я в своем примере буду импортировать сертификат в раздел локального компьютера, в личное расположение. И так у меня есть Wildcard сертификат имеющий формат PFX архива. Существует два метода импорта сертификата в операционных системах Windows:

- Через графический мастер импорта сертификатов

- Через использование утилиты командной строки certutil

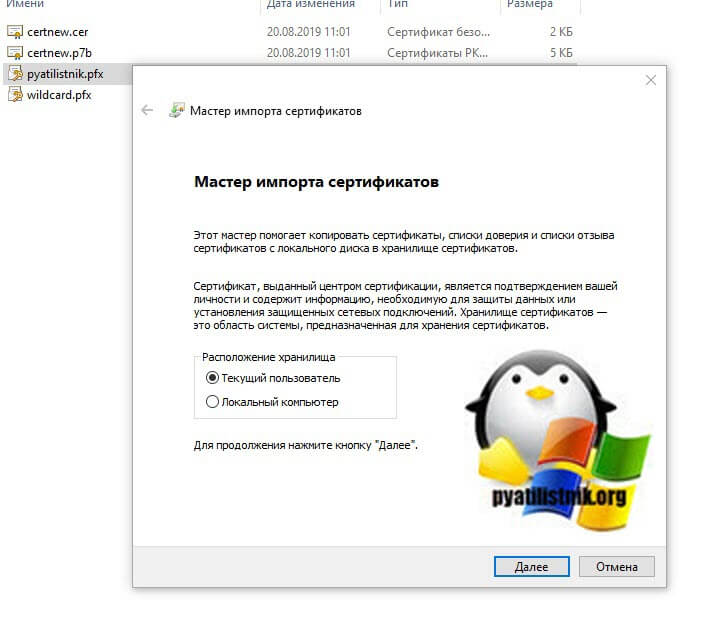

Давайте начнем с самого простого метода, через графический интерфейс. У меня есть файл pyatilistnik.pfx. Я щелкаю по нему двойным кликом и запускаю мастер импорта сертификатов.

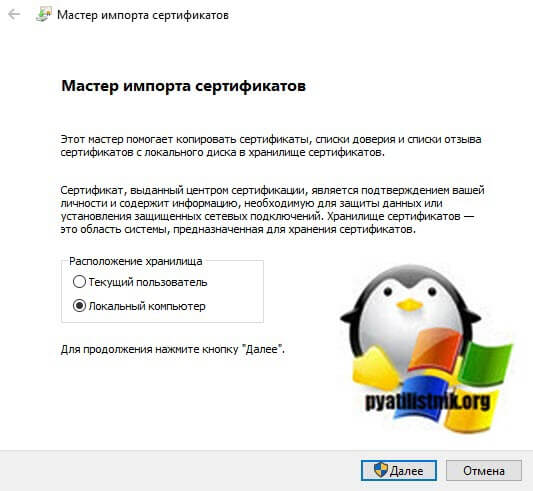

Я указываю, что буду копировать сертификат в хранилище локального компьютера, нажимаю далее.

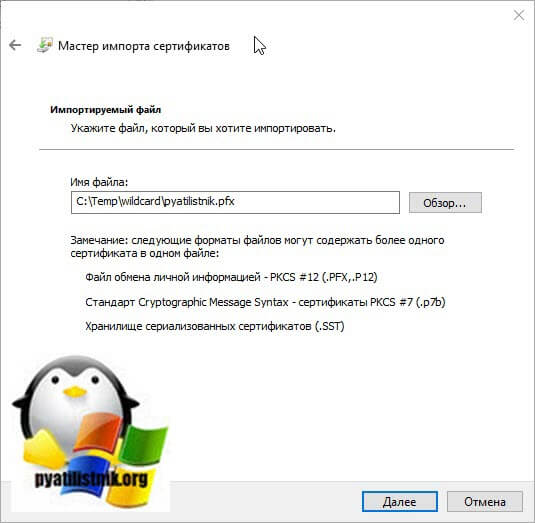

Мастер импорта сертификата попытается удостовериться, какой файл вы будите копировать, поддерживаются форматы PFX, P12, p7b и SST.

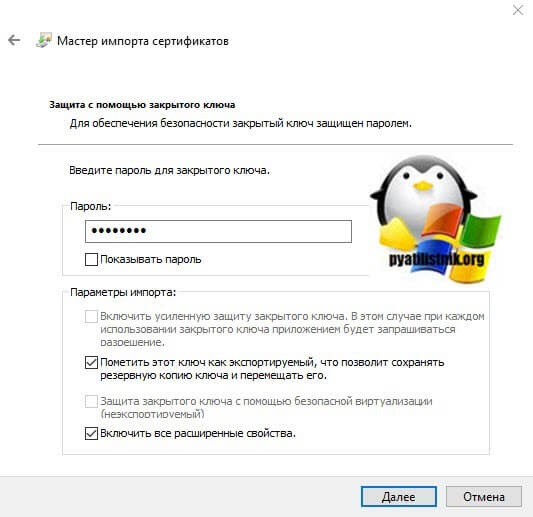

На следующем этапе вы указываете пароль от данного сертификата, при желании можете поставить галку «Пометить этот ключ как экспортируемый, что позволит сохранить резервную копию ключа и перемещать его». Данная галка полезна при использовании сертификата их реестра, ну и потом можно будет его при необходимости перенести, но это МЕНЕЕ БЕЗОПАСНО, не не смертельно если есть пароль.

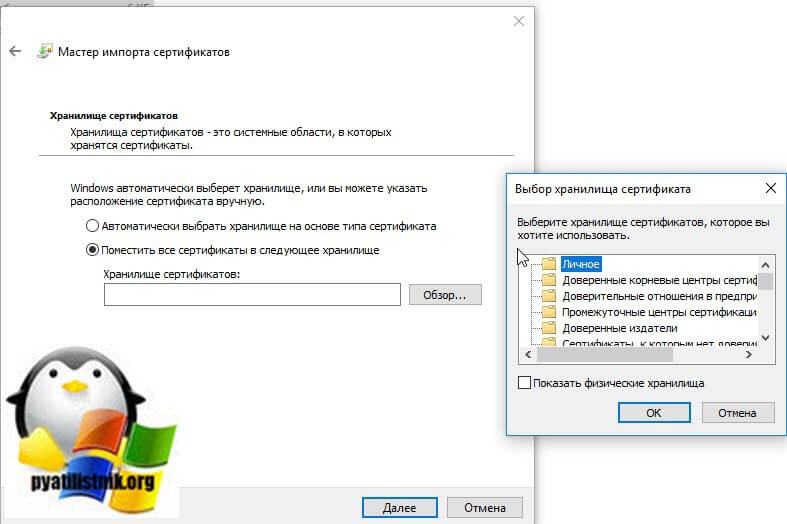

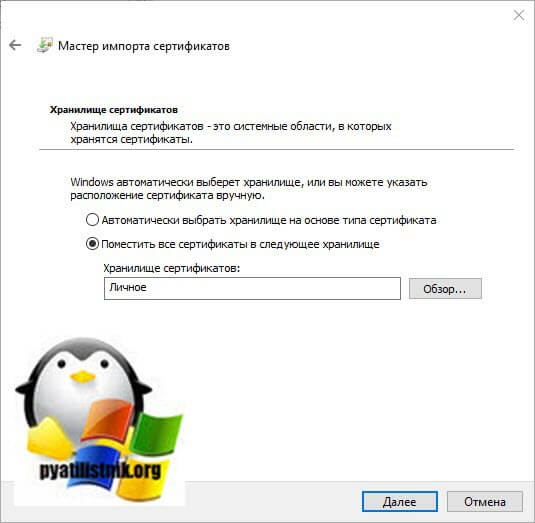

Далее вы выбираете куда вы будите помещать сертификат при импорте, я выберу ручное помещение в личное хранилище.

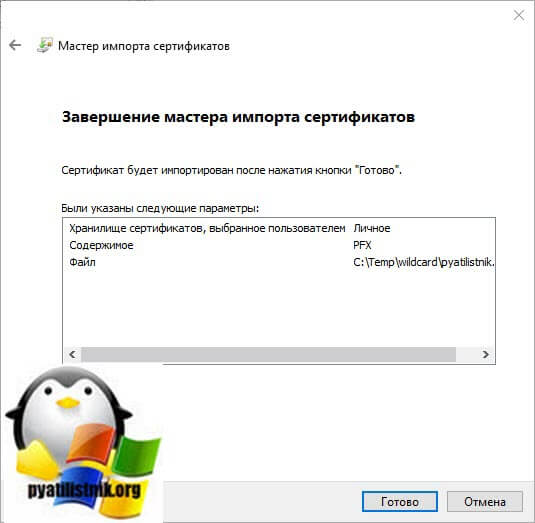

Завершаем мастер импорта сертификатов.

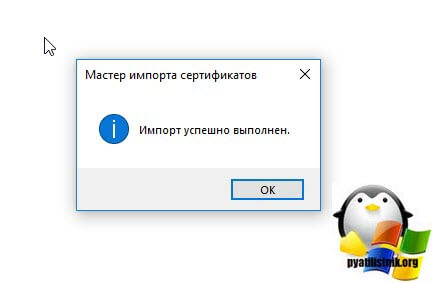

В результате импортирование сертификата успешно выполнено.

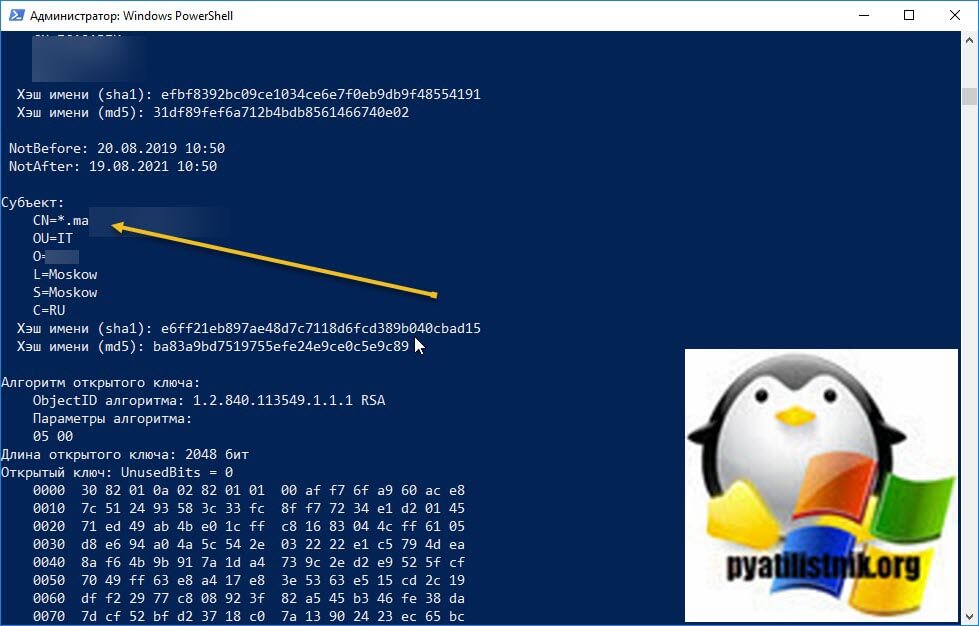

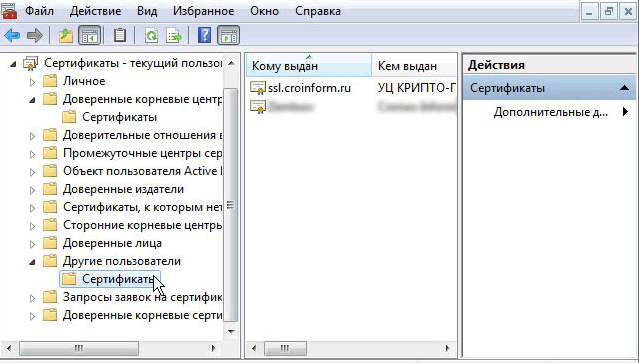

Давайте удостоверимся, что у вас появился ваш сертификат, тут вы можете воспользоваться оснасткой mmc «сертификаты» или же утилитой certutil. Я покажу оба варианта, откройте командную строку или оболочку PowerShell и выполните:

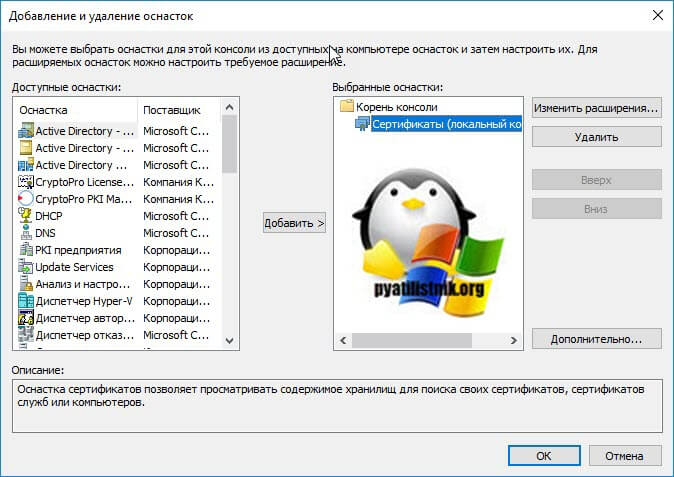

В итоге у вас будет список всех ваших сертификатов, если знаете его CN, то можете отфильтровать по findstr. Второй вариант, это в окне выполнить открыть mmc и добавить там оснастку «Сертификаты» (Подробнее по ссылке выше про mmc).

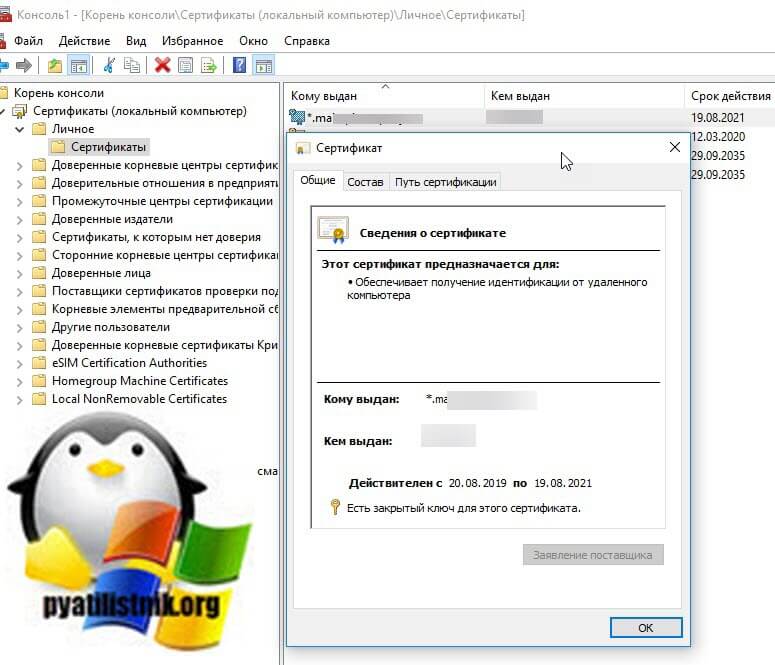

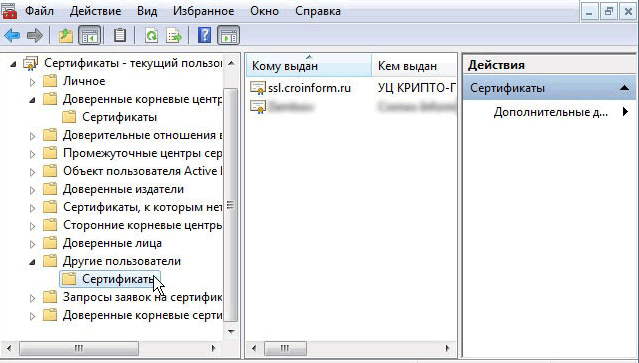

В контейнере «Личное — Сертификаты» я вижу свой Wildcard SSL сертификат, и по значку я вижу, что в нем есть закрытый ключ. Я его удалю, чтобы импортировать его с помощью certutil.

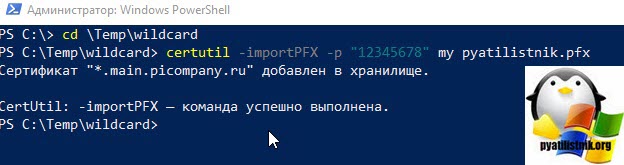

Для импорта сертификата вам нужно через команду cd перейти в каталог, где хранится pfx архив. В моем примере, это каталог C:\Temp\wildcard.

Далее импортируем наш сертификат. пишем команду:

Где -p, это пароль, а pyatilistnik.pfx имя файла.

Все с копированием сертификата в ваше локальное хранилище мы разобрались, переходим к экспорту.

Экспорт сертификата Windows

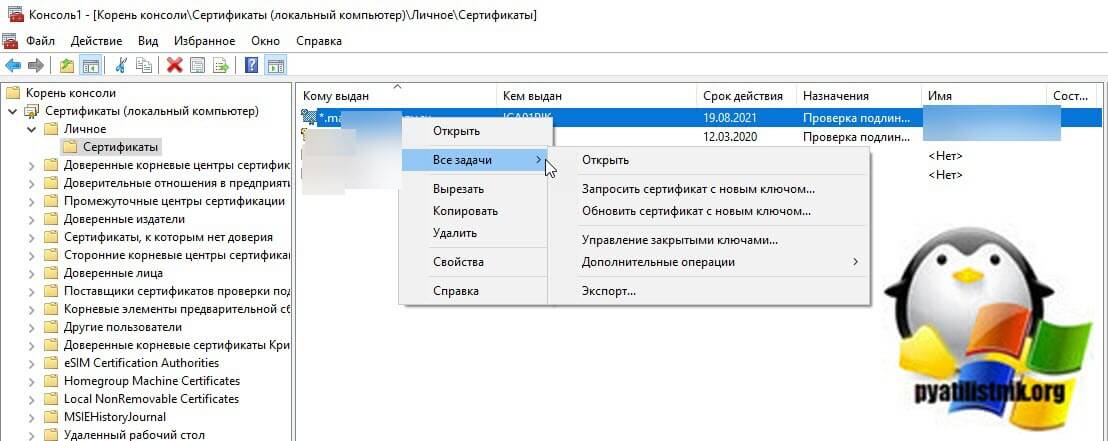

Давайте теперь проделаем процедуру обратного порядка. Первым делом я произведу экспорт сертификата из графического интерфейса. В оснастке «Сертификаты» найдите нужный вам. Щелкните по нему правым кликом и выберите «Все задачи — Экспорт’.

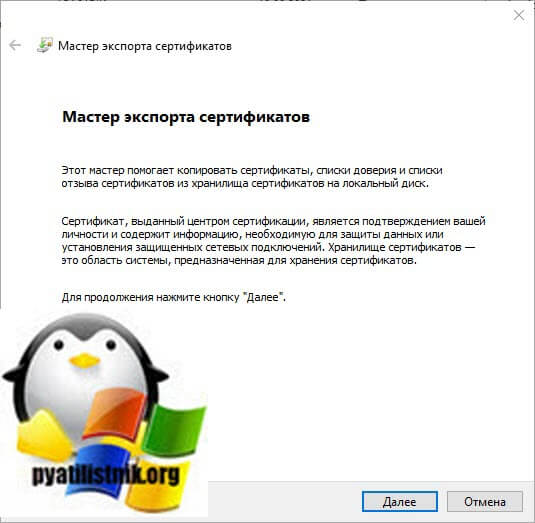

У вас откроется окно мастера экспорта сертификатов, нажимаем далее.

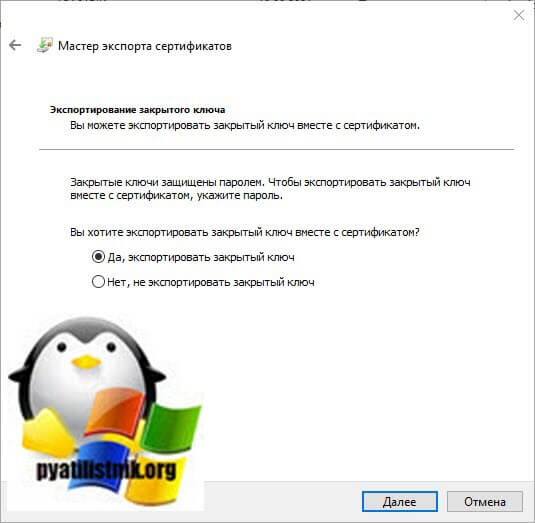

Если есть возможно и закрытый ключ экспортируемый, то можете выставить режим «Да, экспортировать закрытый ключ».

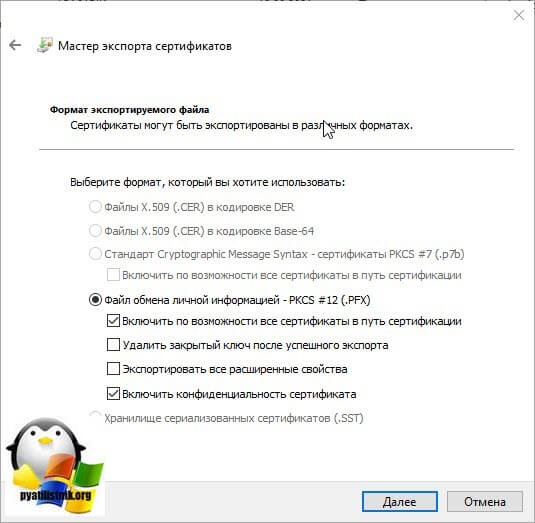

Вам будет предложено выбрать формат выгрузки, тут могут быть расширения cer DER, cer Base-64, p7b, PFX. Так как у меня сертификат Wildcard, то я могу выгрузить в «Файл обмена личной информацией -PKCS # 12(.PFX)». Если вы планируете после экспорта удалить из личного хранилища ваш сертификат, то можете тут выставить соответствующую галку. Так же может выгрузить все расширения, после чего нажимаем далее.

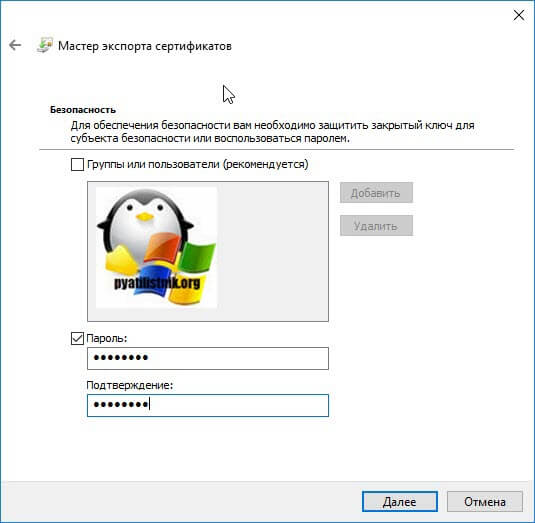

Задаем обязательный пароль два раза, лучше сразу задавать стойкий пароль.

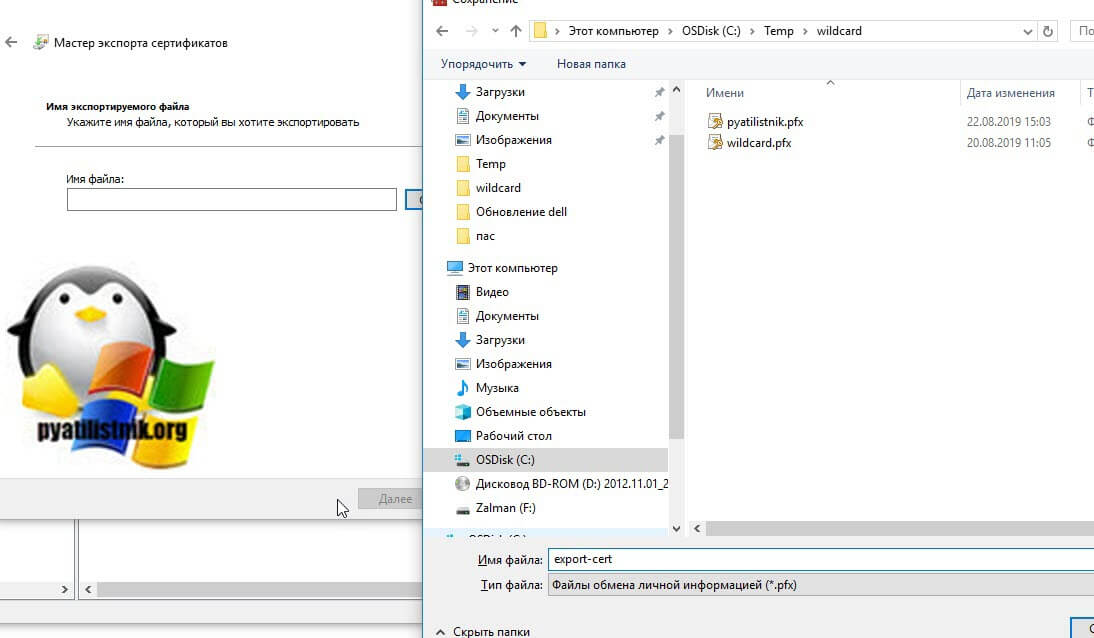

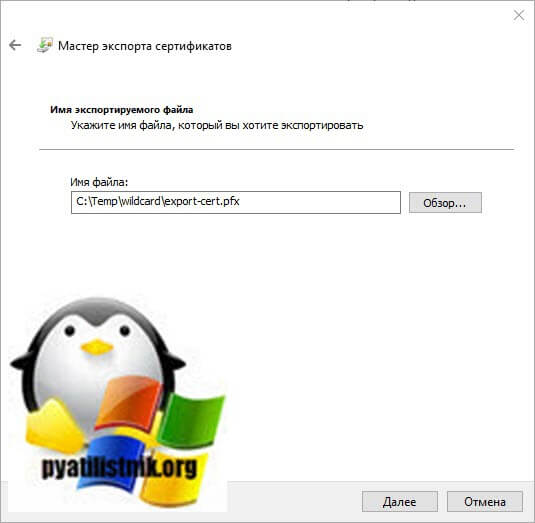

В следующем окне мастера по экспорту сертификатов, вы задаете его имя и где он будет сохранен.

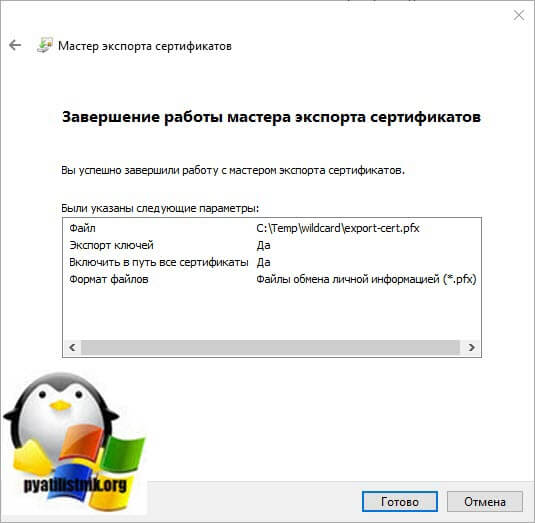

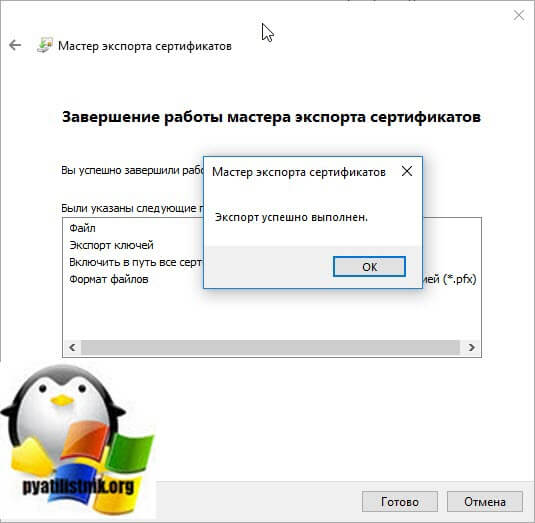

Завершаем процедуру экспорта pfx архива из нашего хранилища сертификатов.

Экспорт успешно выполнен.

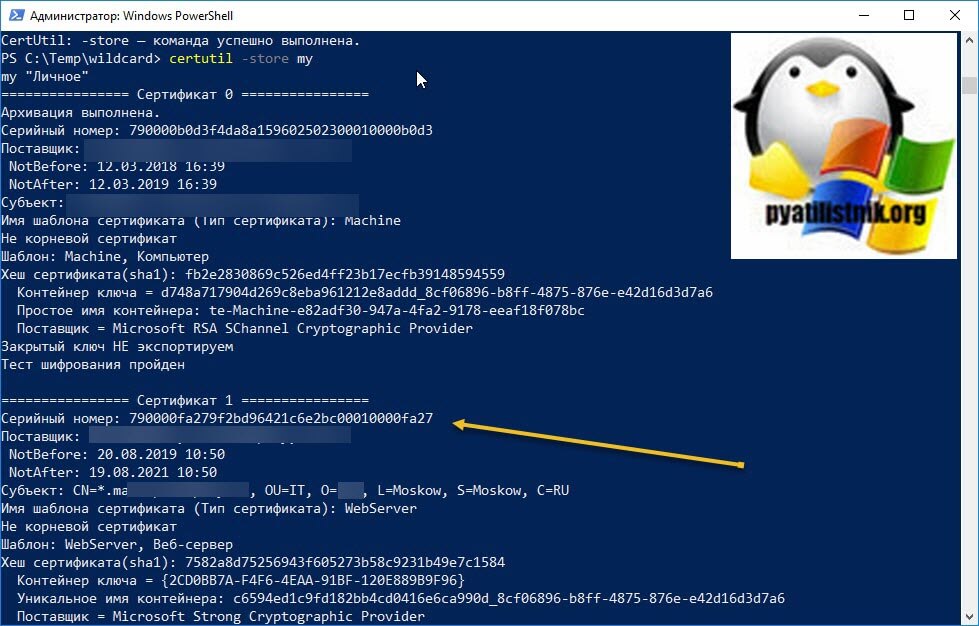

Теперь давайте произведем экспорт с помощью утилиты certutil. Перед тем, как это сделать, нам необходимо вычислить серийный номер сертификата.Для этого выполните команду:

Находим поле «Серийный номер» у нужного сертификата и копируем его.

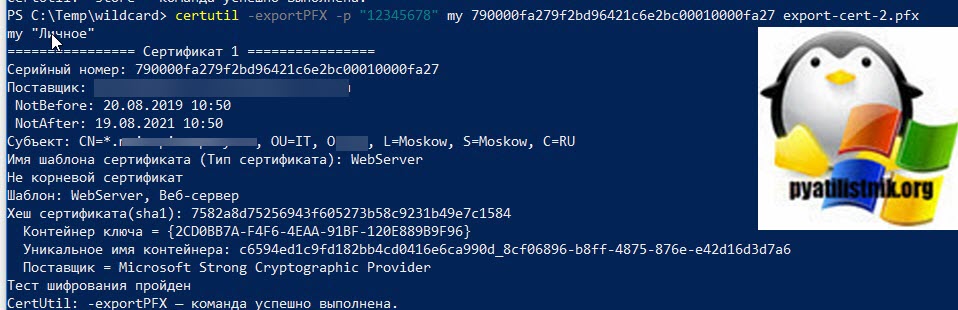

Далее пишем команду для экспорта сертификата;

Все успешно отработало.

На выходе я получил файл export-cert-2.pfx. Открыть архив с сертификатом вы легко сможете через утилиту keytool или Key Store Explorer.

Installing the trusted root certificate

Applies to: Lync Server 2013 | Skype for Business 2015

Installing a trusted root certificate is necessary only if you are notified that the certificate of authority is not trusted on any machine. This can occur when you use a private or custom certificate server instead of acquiring certificates from an established public certificate of authority.

Installing a trusted root certificate

On the machine that requires a certificate, in your web browser, navigate to your local certification server. This should be the same certificate of authority used for generating the server and, optionally, client certificates.

Choose Download a CA certificate, certificate chain, or CRL link, as needed.

Select the appropriate certificate of authority from the list and choose the Base 64 Encoding method.

Choose the Download CA certificate link and then choose Open option when prompted to open or save the certificate.

When the certificate window opens, choose Install Certificate…. The Certificate Import wizard appears.

In the wizard, choose Next. Then, when you are prompted for the Certificate Store, choose Place all certificates in the following store. Select the Trusted Root Certification Authorities store.

Complete the remaining steps of the wizard and click Finish.

Upon completing the wizard, you next want to add the certificate snap-ins using the Microsoft Management Console (MMC).

Adding certificate snap-ins

Launch MMC (mmc.exe).

Choose File > Add/Remove Snap-ins.

Choose Certificates, then choose Add.

Choose My user account.

Choose Add again and this time select Computer Account.

Move the new certificate from the Certificates-Current User > Trusted Root Certification Authorities into Certificates (Local Computer) > Trusted Root Certification Authorities.

Как выполнить экспорт или импорт сертификатов и ключей Windows

Чтобы воспользоваться сертификатом на своем или другом компьютере под управлением Windows, его нужно импортировать или экспортировать, соответственно.

Импорт сертификата и закрытого ключа

Если вам кто-то прислал сертификат или вы передали его с одного компьютера на другой, сертификат и закрытый ключ необходимо импортировать, прежде чем пользоваться ими. Импорт сертификата предполагает его размещение в соответствующую папку сертификатов.

- Откройте Диспетчер сертификатов.

- Выберите папку, в которую следует импортировать сертификат. В меню Действие выберите пункт Все задачи и выберите команду Импорт .

- Нажмите кнопку Далее и следуйте инструкциям.

Примечание: Если поиск сертификата мастером импорта сертификатов выполняется с помощью кнопки Обзор , заметьте, что в диалоговом окне Открыть умолчанию отображаются только сертификаты X.509. Если нужно импортировать другой тип сертификата, выберите тип в диалоговом окне Открыть.

Экспорт сертификата и закрытого ключа

Чтобы создать резервную копию сертификата или воспользоваться им на другом компьютере, сертификат сначала следует экспортировать.

Экспорт сертификата предполагает преобразование сертификата в файл, который затем можно передать с одного компьютера на другой или поместить в безопасное место. Рекомендуется экспортировать сертификаты на съемный носитель, например диск или USB флеш-память.

- Откройте Диспетчер сертификатов.

- Щелкните правой кнопкой мыши сертификат, который следует экспортировать, выберите Все задачи и выберите команду Экспорт.

- В мастере экспорта сертификатов нажмите кнопку Далее .

- Если сертификат использоваться на другом компьютере, щелкните Да , экспортировать закрытый ключ (если нет, выберите Нет , не экспортировать закрытый ключ) и нажмите кнопку Далее . (Этот параметр отображается, только если разрешен экспорт закрытого ключа и вы к нему доступ).

- Выберите нужный формат и нажмите кнопку Далее .

Примечание: Выбор нужного формата будет зависеть от того, как будет использоваться сертификат. Например, для сертификата с закрытым ключом следует выбирать формат обмена личными сведениями. Если нужно переместить несколько сертификатов с одного компьютера на другой одним файлом, следует выбирать стандарт Cryptographic Message Syntax. Если сертификат будет использоваться в нескольких операционных системах, следует выбирать формат в DER-кодировке X.509.

How to install imported certificates on a Web server in Windows Server 2003

This article describes how to import a Web site certificate into the certificate store of the local computer and assign the certificate to the Web site.

Original product version: В Windows Server 2003

Original KB number: В 816794

Install the Certificates

The Windows 2003 Internet Information Server (IIS) 6.0 supports Secure Sockets Layer (SSL) communications. A whole Web site, a folder on the Web site, or a particular file that is located in a folder on the site can require a secure SSL connection. However, before the Web server can support SSL sessions, a Web site certificate must be installed.

You can use one of the following methods to install a certificate in IIS 6.0:

- Make an online request by using the IIS Web Server Certificate Wizard and install the certificate at the time of the request.

- Make an offline request by using the IIS Web Server Certificate Wizard and obtain and install the certificate later.

- Request a certificate without using the IIS Web Server Certificate Wizard.

If you use the second or third method, you must install the certificate manually.

To install the Web site certificate, you must complete the following tasks:

- Import the certificate into the computer’s certificate store.

- Assign the installed certificate to the Web site.

Import the certificate into the local computer store

To import the certificate into the local computer store, follow these steps:

- On the IIS 6.0 Web server, select Start, and then select Run.

- In the Open box, type mmc, and then select OK.

- On the File menu, select Add/Remove snap-in.

- In the Add/Remove Snap-in dialog box, select Add.

- In the Add Standalone Snap-in dialog box, select Certificates, and then select Add.

- In the Certificates snap-in dialog box, select Computer account, and then select Next.

- In the Select Computer dialog box, select Local computer: (the computer this console is running on), and then select Finish.

- In the Add Standalone Snap-in dialog box, select Close.

- In the Add/Remove Snap-in dialog box, select OK.

- In the left pane of the console, double-click Certificates (Local Computer).

- Right-click Personal, point to All Tasks, and then select Import.

- On the Welcome to the Certificate Import Wizard page, select Next.

- On the File to Import page, select Browse, locate your certificate file, and then select Next.

- If the certificate has a password, type the password on the Password page, and then select Next.

- On the Certificate Store page, select Place all certificates in the following store, and then select Next.

- Select Finish, and then select OK to confirm that the import was successful.

Assign the Imported Certificate to the Web Site

- Select Start, point to Administrative Tools, and then select Internet Information Services (IIS) Manager.

- In the left pane, select your server.

- In the right pane, double-click Web Sites.

- In the right pane, right-click the Web site you want to assign the certificate to, and then select Properties.

- Select Directory Security, and then select Server Certificate.

- On the Welcome to the Web Certificate Wizard page, select Next.

- On the Server Certificate page, select Assign an existing certificate, and then select Next.

- On the Available Certificates page, select the installed certificate you want to assign to this Web site, and then select Next.

- On the SSL Port page, configure the SSL port number. The default port of 443 is appropriate for most situations.

- Select Next.

- On the Certificate Summary page, review the information about the certificate, and then select Next.

- On the Completing the Web Server Certificate Wizard page, select Finish, and then select OK.

You can now configure Web site elements to use secure communications.