Инструменты forensic kali linux

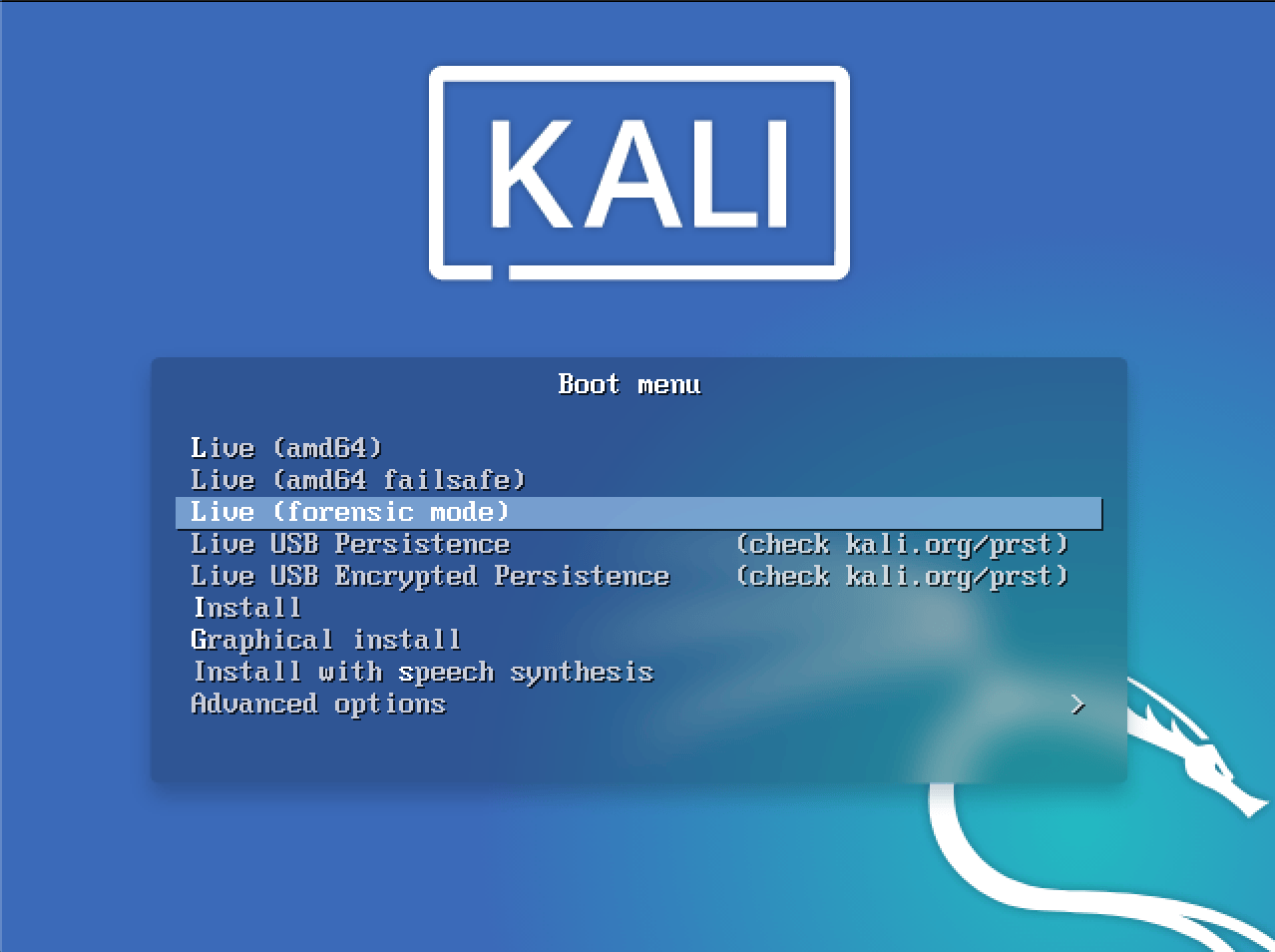

Kali Linux “Live” provides a “forensic mode”, a feature first introduced in BackTrack Linux. The “Forensic mode live boot” option has proven to be very popular for several reasons:

- Kali Linux is widely and easily available, many potential users already have Kali ISOs or bootable USB drives.

- When a forensic need comes up, Kali Linux “Live” makes it quick and easy to put Kali Linux on the job.

- Kali Linux comes pre-loaded with the most popular open source forensic software, a handy toolkit when you need to do forensic work.

When booted into the forensic boot mode, there are a few very important changes to the regular operation of the system:

First, the internal hard disk is never touched. If there is a swap partition it will not be used and no internal disk will be auto mounted. We verified this by first taking a standard system and removing the hard drive. A hash was taken of the drive using a commercial forensic package. We then reattached the drive to the computer and booted Kali Linux “Live” in forensic mode. After using Kali for a period of time, we then shut the system down, removed the hard drive, and took the hash again. These hashes matched, indicating that at no point was anything changed on the drive in any way.

The other, equally important, change is that auto-mounting of removable media is disabled. USB thumb drives, CDs, and the like will not be auto-mounted when inserted. The idea behind this is simple: in forensic mode, nothing should happen to any media without direct user action. Anything that you do as a user is on you.

If you plan on using Kali for real world forensics of any type, we recommend that you don’t just take our word for any of this. All forensic tools should always be validated to ensure that you know how they will behave in any circumstance in which you are going to be using them. Finally, while Kali continues to focus on providing the best collection of open source penetration testing tools available, it is always possible that we may have missed your favorite open source forensic tool. If so, let us know! We are always on the lookout of high quality open source tools that we can add to Kali to make it even better.

Updated on: 2021-Sep-27

Author: g0tmi1k

Источник

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Autopsy

Описание Autopsy

Autopsy — это платформа цифровой криминалистики и графический интерфейс для Sleuth Kit и других цифровых криминалистических инструментов. Она используется правоохранительными органами, военными и корпоративными экспертами для расследования происшедшего на компьютерах. Обычные пользователи могут использовать её, например, для восстановления фотографий с цифровой карты памяти камеры.

Autopsy была создана чтобы быть интуитивно понятной из коробки. Установка проста и мастер проведёт вас по всем шагам.

Расширяемая

Autopsy была создана быть самодостаточной платформой с модулями, которые поставляются из коробки и доступны из сторонних источников. Некоторые из этих модулей обеспечивают:

- Timeline Analysis (анализ активности по времени) — Продвинутый интерфейс графического представления активности в исследуемой системе.

- Hash Filtering (фильтрация по хешам) — Помечает файлы, про которые известно, что они плохие, и игнорирует хорошие файлы.

- Keyword Search (поиск по ключевым словам) — Индексируемый поиск по ключевым словам для поиска файлов, которые упоминают релевантные термины.

- Web Artifacts (веб артефакты) — Извлекает историю, закладки и кукиз из Firefox, Chrome и IE.

- Data Carving (выскабливание данных) — Восстановление удалённых файлов из не распределённого пространства с использованием PhotoRec

- Multimedia (мультимедиа) — Извлекает EXIF из картинок и просмотр видео.

- Indicators of Compromise (индикаторы компрометации) — Сканирует компьютер с использованием STIX.

Быстрота

Все хотят результаты ещё вчера. Autopsy запускает фоновые задачи параллельно, используя множество ядер и выводит результаты сразу после их обнаружения. На полное изучение диска могут уйти часы, но уже через минуты, если ваши ключевые слова были найдены в пользовательской домашней папки, вы об этом узнаете.

Рентабельная

Autopsy бесплатна. Если бюджет урезают, без экономически эффективных цифровых криминалистических инструментов не обойтись. Autopsy предлагает те же основные функции, что и другие инструменты для цифровой криминалистики, а также предлагает другие основные функции, такие как анализ веб артефактов и анализ регистра, которые отсутствуют в других коммерческих инструментах.

Ниже список возможностей Autopsy:

- Многопользовательские кейсы: Сотрудничайте с другими коллегами по исследованию в больших кейсах.

- Анализ активности по времени: Показ системных событий в графическом интерфейсе для помощи в идентификации активности.

- Поиск по ключевым словам: Извлечение текста и модули индексного поиска дают вам возможность найти файлы, которые упоминают специфические термины и осуществлять поиск по паттернам регулярных выражений.

- Веб артефакты: Извлечение веб активности из популярных браузеров для помощи в идентификации пользовательской активности.

- Анализ реестра: Используется RegRipper для идентификации доступа к последним документам и USB устройствам.

- Анализ файлов LNK: Определяет ярлыки и открытые документы.

- Анализ электронной почты: Разбор сообщений в формате MBOX, таким как Thunderbird.

- EXIF: Извлекает информацию о геолокации и камере из файлов JPEG.

- Сортировка по типам файлов: Группировка файлов по их типу для поиска всех изображений или документов.

- Воспроизведение медиа: Просматривайте видео и изображений в приложении, внешний просмотрщик не требуется.

- Просмотр миниатюр: Отображает миниатюры изображений для помощи в быстром обзоре картинок.

- Надёжный анализ файловой системы: Поддержка популярных файловых систем, включая NTFS, FAT12/FAT16/FAT32/ExFAT, HFS+, ISO9660 (CD-ROM), Ext2/Ext3/Ext4, Yaffs2 и UFS из The Sleuth Kit.

- Фильтрация файлов по хешам: Отфильтровывание хорошо известных файлов с использованием NSRL и пометка плохих файлов, используя пользовательские наборе хешей в форматах HashKeeper, md5sum и EnCase.

- Тэги: Помечайте файлы тэгами, с произвольными именами тэгов, такими как «закладки», «подозрительные» и добавляйте комментарии.

- Извлечение строк Unicode: Извлекайте строки из не распределённых областей и неизвестных типов файлов на многих языках (арабском, китайском, японском и т. д.).

- Определение типа файла на основе сигнатур и выявление несоответствия расширения файла его содержимому.

- Модуль интересных файлов пометит файлы и папки, основываясь на имени и пути.

- Поддержка Android: Извлечение данных из SMS, журнала звонков, контактов, Tango, Words with Friends и других.

Форматы ввода

Autopsy анализирует образы дисков, локальные диски или папки с локальными файлами. Образы дисков могут быть как в сыром/dd, так и в E01 формате. Поддержка E01 обеспечивается libewf.

Составление отчётов

Autopsy — имеет расширяемую инфраструктуру отчётности, которая позволяет создавать исследователям дополнительные типы отчётов. Пол умолчанию доступны отчёты в файлах HTML, XLS и Body. Каждый настраивается в зависимости от информации, которую вы хотели бы включить в отчёт:

HTML и Excel: HTML и Excel отчёты предназначены для полностью упакованных и разделённых отчётов. Они могут включать ссылки на файлы с тэгами, а также вставленные комментарии и пометки исследователей, а также другие автоматические поиски, которые выполняет Autopsy во время анализа. Сюда относятся закладки, веб история, недавние документы, встреченные ключевые слова, встреченные совпадения с хешами, установленные программы, подключённые устройства, кукиз, загрузки и поисковые запросы

Файл Body: В основном для использования с анализом активности по времени, этот файл будет включать временные метки MAC (последняя модификация или запись, доступ или изменение) для каждого файла в формате XML для импорта внешними инструментами, такими как mactime в Sleuth Kit.

Следователи могут сгенерировать более чем один отчёт за раз, а также редактировать существующие или создавать новые модули для настройки поведения под их специфичные потребности.

Источник

Статья Kali Linux. Forensic Tools

Приветствую всех пользователей и гостей Сodeby)

Специально пропустил слово форум в приветствии, ибо Codeby это уже давно больше чем просто форум, у нас есть уже мобильный клиент на андроид, на подходе МК для iOS, и скоро выйдет свой дистрибутив для пентеста, а самое главное дружное сообщество людей которым интересна тема ИБ, это я все к тому что хватит наверное тролить друг друга (камень в этот огород ) и выяснять какая операционная система лучше (камень в этот огород ), везде есть свои плюсы и минусы.

Ребята, давайте жить дружно)))

Дело было вечером, делать было нечего, и вот что из этого получилось)))

Пока CodebyOS готовится, пишем про Kali

Во многих случаях Kali Linux считается одним из самых популярных дистрибутивов в области безопасности. Kali содержит множество программ, которые могут использоваться для ведения целого ряда операций на основе безопасности. Один из разделов инструментария является вкладка Forensic, этот раздел содержит набор инструментов, которые сделаны с явной целью проведения цифровой криминалистики.

Форензика становится все более важной в нынешнее время, когда многие преступления совершаются с использованием цифровых технологий, и понимание цифровой криминалистики будет ни для кого не лишним

Эта статья, обзор нескольких програм для криминалистики, которыми обладает Kali Linux. Итак, давайте начнем:

Autopsy

Этим инструментом пользуются военные и правоохранительные органы когда приходит время для проведения криминалистической экспертизы. Этот пакет, вероятно, является одним из самых надежных, доступных, с открытым исходным кодом, он сочетает в себе функции многих других небольших пакетов, здесь они все сфокусированы в одном аккуратном приложении с пользовательским интерфейсом на основе веб-браузера.

Autopsy используется для исследования образов дисков. Когда вы нажимаете на ярлык в меню он запускает службу, и ее пользовательский интерфейс становится доступен в веб-браузере по адресу https://Localhost:9999/autopsy . Программа предоставляет пользователю полный набор параметров, необходимых для создания нового файла дела: имя случая, описание, имя следователя, имя хоста, часовой пояс и т. Д.

Надежность — вот что делает Autopsy таким отличным инструментом.

Binwalk

Этот инструмент используется при работе с бинарными образами, он имеет возможность находить встроенный файл и исполняемый код, исследуя файл образа. Это очень мощный инструмент для тех, кто знает, что они делают, его можно использовать для поиска конфиденциальной информации которая может быть использована для обнаружения взлома.

Утилита написана на python и использует библиотеку libmagic, что делает его годным к использованию с magic-сигнатурами. Работает с сжатыми или заархивированные файлами, заголовками, файловыми системами, ядром Linux и т.д. Для облегчения работы в нем имеется файл подписей, который содержит наиболее часто встречающиеся подписи.

Bulk Extractor

Это очень интересный инструмент, когда специалист пытается извлечь данные из файла, этот инструмент может вырезать адреса электронной почты, URL-адреса, номера платежных карт и т.д. Утилита работает с каталогами, файлами и образами диска. Данные могут быть частично повреждены или сжаты, Bulk Extractor все равно найдет.

Инструмент содержит функции, которые помогают создавать шаблон поиска данных, которые находятся неоднократно, например, URL-адреса, идентификаторы электронной почты и т.д. Есть функция, с помощью которой он создает список слов из найденных данных, это может помочь взломать пароли зашифрованных файлов.

Chkrootkit

Данная утилита используется в основном с live режима ОС, она выполняет локальную проверку хоста на наличие руткитов.

Состоит из модулей, где каждый предназначен для разных методов проверки. Сhkrootkit по умолчанию проводит полную проверку всеми модулями.

Руткиты определяемые программой

Foremost

Есть удаленные файлы, которые могут помочь в решении инцидентa? Нет проблем, Foremost — это простой в использовании пакет с открытым исходным кодом, который может достать данные из отформатированных дисков. Само имя файла не может быть восстановлено, но данные могут быть вырезаны.

Galleta.

Про эту утилиту много не скажешь, анализ куки файлов IE

Hashdeep

По названию понятно что эта программа предназначена для работы с хешами, а именно с вычислением. Может выполнить поиск файлов по известным хешам, или отображать файлы не совпадающие с задаными хешами. Одной из сильных сторон является выполнение рекурсивных хеш-вычислений с использованием множества алгоритмов, которые являются неотъемлемой частью времени.

Volafox

Это инструмент анализа памяти, который был написан на Python, он ориентирован на криптографию памяти для MAC OS X. Он работает с инфраструктурой Intel x86 и IA-32e. Если вы пытаетесь найти вредоносное ПО или любую другую вредоносную программу, которая была или находится в системной памяти, эта утилита подойдет.

Volatility

Это отличнейший инструмент, про него есть отдельная тема на нашем форуме))

Всем спасибо за прочтение и хорошего настроения)))

n01n02h

Приветствую всех пользователей и гостей Сodeby)

Специально пропустил слово форум в приветствии, ибо Codeby это уже давно больше чем просто форум, у нас есть уже мобильный клиент на андроид, на подходе МК для iOS, и скоро выйдет свой дистрибутив для пентеста, а самое главное дружное сообщество людей которым интересна тема ИБ, это я все к тому что хватит наверное тролить друг друга (камень в этот огород ) и выяснять какая операционная система лучше (камень в этот огород ), везде есть свои плюсы и минусы.

Ребята, давайте жить дружно))) Посмотреть вложение 17333

Дело было вечером, делать было нечего, и вот что из этого получилось)))

Пока CodebyOS готовится, пишем про Kali

Во многих случаях Kali Linux считается одним из самых популярных дистрибутивов в области безопасности. Kali содержит множество программ, которые могут использоваться для ведения целого ряда операций на основе безопасности. Один из разделов инструментария является вкладка Forensic, этот раздел содержит набор инструментов, которые сделаны с явной целью проведения цифровой криминалистики.

Форензика становится все более важной в нынешнее время, когда многие преступления совершаются с использованием цифровых технологий, и понимание цифровой криминалистики будет ни для кого не лишним

Эта статья, обзор нескольких програм для криминалистики, которыми обладает Kali Linux. Итак, давайте начнем:

Autopsy

Этим инструментом пользуются военные и правоохранительные органы когда приходит время для проведения криминалистической экспертизы. Этот пакет, вероятно, является одним из самых надежных, доступных, с открытым исходным кодом, он сочетает в себе функции многих других небольших пакетов, здесь они все сфокусированы в одном аккуратном приложении с пользовательским интерфейсом на основе веб-браузера.

Autopsy используется для исследования образов дисков. Когда вы нажимаете на ярлык в меню он запускает службу, и ее пользовательский интерфейс становится доступен в веб-браузере по адресу https://Localhost:9999/autopsy . Программа предоставляет пользователю полный набор параметров, необходимых для создания нового файла дела: имя случая, описание, имя следователя, имя хоста, часовой пояс и т. Д.

Посмотреть вложение 17334

Функциональность включает в себя: анализ временной шкалы, поиск по ключевым словам, веб-артефакты, фильтрацию хэшей, мультимедиа, индикаторы компромитации и еще множество возможностей. Программа принимает образы дисков в форматах RAW или E01 и генерирует отчеты в формате HTML, XLS, Body, в зависимости от того, что требуется для конкретного случая.

Посмотреть вложение 17335

Надежность — вот что делает Autopsy таким отличным инструментом.

Binwalk

Этот инструмент используется при работе с бинарными образами, он имеет возможность находить встроенный файл и исполняемый код, исследуя файл образа. Это очень мощный инструмент для тех, кто знает, что они делают, его можно использовать для поиска конфиденциальной информации которая может быть использована для обнаружения взлома.

Утилита написана на python и использует библиотеку libmagic, что делает его годным к использованию с magic-сигнатурами. Работает с сжатыми или заархивированные файлами, заголовками, файловыми системами, ядром Linux и т.д. Для облегчения работы в нем имеется файл подписей, который содержит наиболее часто встречающиеся подписи.

Посмотреть вложение 17336

Bulk Extractor

Это очень интересный инструмент, когда специалист пытается извлечь данные из файла, этот инструмент может вырезать адреса электронной почты, URL-адреса, номера платежных карт и т.д. Утилита работает с каталогами, файлами и образами диска. Данные могут быть частично повреждены или сжаты, Bulk Extractor все равно найдет.

Инструмент содержит функции, которые помогают создавать шаблон поиска данных, которые находятся неоднократно, например, URL-адреса, идентификаторы электронной почты и т.д. Есть функция, с помощью которой он создает список слов из найденных данных, это может помочь взломать пароли зашифрованных файлов.

Chkrootkit

Данная утилита используется в основном с live режима ОС, она выполняет локальную проверку хоста на наличие руткитов.

Состоит из модулей, где каждый предназначен для разных методов проверки. Сhkrootkit по умолчанию проводит полную проверку всеми модулями.

Руткиты определяемые программой

Посмотреть вложение 17337

Foremost

Есть удаленные файлы, которые могут помочь в решении инцидентa? Нет проблем, Foremost — это простой в использовании пакет с открытым исходным кодом, который может достать данные из отформатированных дисков. Само имя файла не может быть восстановлено, но данные могут быть вырезаны.

Galleta.

Про эту утилиту много не скажешь, анализ куки файлов IE

Hashdeep

По названию понятно что эта программа предназначена для работы с хешами, а именно с вычислением. Может выполнить поиск файлов по известным хешам, или отображать файлы не совпадающие с задаными хешами. Одной из сильных сторон является выполнение рекурсивных хеш-вычислений с использованием множества алгоритмов, которые являются неотъемлемой частью времени.

Volafox

Это инструмент анализа памяти, который был написан на Python, он ориентирован на криптографию памяти для MAC OS X. Он работает с инфраструктурой Intel x86 и IA-32e. Если вы пытаетесь найти вредоносное ПО или любую другую вредоносную программу, которая была или находится в системной памяти, эта утилита подойдет.

Volatility

Это отличнейший инструмент, про него есть отдельная тема на нашем форуме))

Всем спасибо за прочтение и хорошего настроения)))

Источник