- John the ripper windows 10 как запустить

- Руководство по «john the ripper» на русском.

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Полное руководство по John the Ripper. Ч.1: знакомство и установка John the Ripper

- Оглавление

- Что такое John the Ripper

- Чем различаются John the Ripper и Hashcat

- Установка драйверов видеокарт для John the Ripper

- Установка видео драйверов в Windows

- Установка видео драйверов в Linux

- Установка John the Ripper в Linux из исходного кода

- Как установить John the Ripper в Windows

- Проверка John the Ripper

- Как использовать видеокарту для взлома в John the Ripper

- Как использовать видео ядро центрального процессора в JtR

- Как запустить бенчмарк John the Ripper

- Как настроить John the Ripper

- Различие компиляции с AVX2 и AVX для John the Ripper

- Итог по первой части

- Связанные статьи:

- Рекомендуется Вам:

- 2 комментария to Полное руководство по John the Ripper. Ч.1: знакомство и установка John the Ripper

John the ripper windows 10 как запустить

Представленная ниже страница, лишь часть огромного сайта посвященного различной компьютерной документации, на сайте собрано более 800 мб информации. Если Вы не нашли в этой статье, то что Вы ищите попробуте посмотреть здесь, cпросить на форуме или поискать необходимую Вам информацию в нашем каталоге ссылок сайтов компьтерной тематики.

Если же Вы хотите приобрести бумажную копию представленных здесь

материалов, обращайтесь в наш книжный магазин.

С уважением,

команда разработчиков eManual.ru

Руководство по «john the ripper» на русском.

| div.main |

Решил я написать эту статейку, так как уж больно много народа оставляет на досках объявлений вопросы о том как использовать John The Ripper ( в дальнейшем JTR), или где найти мануал к JTR на Русском. Сразу хотелось бы отметить, что частично информация была взята из документации прелагаемой к JTR v1.6 на Английском языке. Руководство прилагается в первую очередь для новичков.

JTR — программа для восстановления паролей для UNIX/Win95/NT/DOS систем, но в народе как то повелось использоватьJTR в основном для взлома *nix паролей (для чего он и предназначался в ранних версиях). На NT, большинство юзает l0pht, а на pwl, PWL-tool.

Прежде чем начнем разбираться с самим JTR, давайте остановимся на самих паролях в *nix системах.

Немного о паролях.

В Linux пароли шифруются в алгоритме «DES», также есть такая фишка как «salt», это 2е любые буквы, которые являются ключом к паролю, другими словами, с помощью «salt» и шифруется пароль. Подробнее об этом написано в статье «пароли в UNIXе» (почитать можно на www.hack-crack.com). Просто не хочу повторяться, да и тема у нас сейчас другая :).

Пароли в большинстве случаев хранятся в следующих файлах:

Хотя могут и лежать в каком-нибудь /etc/shadow.old или /etc/passwd.tmp . Сделав листинг директории /etc/, сразу можно все понять. Просто иногда хитрые админы меняют названия файлов :). passwd файл, это как раз то что нам надо, но в большинстве случаев пароли хранятся в shadow (в тени), в этом случае в passwd видим следующую ситуацию:

root:*:0:0:System Administrator:/root:/bin/csh

rfindd:*:66:1:Rfind Daemon and Fsdump:/var/rfindd:/bin/sh

…

Внимание! Это на самом деле fake, и никаких паролей здесь нет! А то бывали кадры, которые мне говорили, что типа пароли почему то JTR не берет 🙂 А вот если видим такую ситуацию:

root:9IDv/CqdFuqWo:0:0:System Administrator:/root:/bin/csh

john:653MWdpUGN3BM:66:1:John Nikolsen, 2-nd west:/home/john:/bin/sh

То можно заметить, что данный пример более похож на правду. Давайте разберемся на примере с пользователем «john»:

john:653MWdpUGN3BM:66:1:John Nikolsen, 2-nd west:/home/john:/bin/sh

1. john — имя пользователя.

2. 653MWdpUGN3BM — пароль зашифрованный в DES.

3. 66:1 — номер пользователя в системе : номер рабочей группы (у root всегда 0:0).

4. John Nikolsen, 2-nd west — информация о пользователе (обычно Имя, Фамилия…).

5. /home/john — Домашний каталог.

6. /bin/csh — shell.

Теперь ты свободно можешь разобрать passwd файл :). Но сразу хотелось бы отметить, что на файл в котором находятся пароли в DES (будь то shadow или passwd), права в большинстве случаев дают r——— или r—r——, это значит, что права на чтения есть у root’а и зарегистрированных пользователей (во втором случае r—r——). Так что, через какой-нибудь htmlscript, вряд ли удастся просмотреть, но все таки иногда везет, и получается просмотреть все содержимое :).

В Free BSD пароли хранятся в файле /etc/master.passwd , а в остальном технология такая же как и в LINUX, хотя используется более стойкий алгоритм шифрования MD5. В Open BSD, для шифрования используется алгоритм Blowfish.

Ну а теперь о самом JTR и как его заюзать.

Вопреки о том, что файлом с паролями является чем то жутким и не понятным, можно сказать, что пароли можно засунуть в обычный txt файл :). Главное чтобы конструкция была правильная (см. выше). И так, у вас есть что-нибудь типа этого:

Сохраняем все это дело в каком-нибудь файле типа passwd.txt, или просто passwd. Этот файл как раз и будет то, что надо сунуть JTR. Далее переходим в папку с JTR, и находим там файл john.exe, в эту же папку ложем наш passwd файл. Далее идем в «DOS Prompt» («Режим DOS»), не просто по john.exe щелкаем 2 раза, а именно идем в «Режим DOS», далее командой:

заходим в папку где лежит JTR. Теперь можно запускать JTR :). Запускаться все может в разных режимах и с разными параметрами о которых я сейчас и постараюсь рассказать. Данные примеры рассматриваются для пользователей с системами win95/95/NT, для *nix в принципе все опции и параметры идентичны.

1. Самый простой способ, это запустить JTR в режиме «Brute force»:

john passwd

(Я в дальнейшем буду использовать passwd как имя файла с паролями, но как я уже и сказал, имя и формат файла может быть практически любым)

Данный способ является самым простым, и не очень эффективным, так как JTR начинает перебирать все символы от фонаря, что конечно очень долго… хотя многое зависит от мощности вашего компьютера и от сложности пароля. Пароль типа «dk9LDs)p1» еще твои правнуки будут доламывать 🙂

2. Перебор по словарю:

john -w:wordlist passwd

где wordfile — имя файла со словарем. Также можно и так:

john -w:wordlist -rules passwd

-rules, включает правила синтаксиса для словаря. С вариантом по словарю, пароли подбираются на много быстрее чем в варианте с «Brute force». По-моему, самый лучший и эффективный способ.

3. incremental mode

john -i passwd

Авторы JTR говорят, что это самый сильный способ перебора, 95 символов. А вот таким способом:

john -i:alpha passwd

JTR перепробует 26 символов, от «a», до «zzzzzzzz». Если с wordlist не получилось, советую запускать данный способ.

4. single mode (одиночный режим).

john -single passwd

Рекомендуется начать перебирать пароль с данной опцией. Намного быстрее чем wordlist mode, но рассчитан на хиленькие пароли. При переборе нескольких файлов с данной опцией, возможно подобрать пароли быстрее чем просто 1 passwd файл.

Теперь я перечислю пару полезных опции для JTR. Опции можно запускать в любых режимах:-w, -i, -single.

1. Перебор для конкретного пользователя:

john -w:wordlist -rules -users:0 passwd

Перебирает пароль к конкретному пользователю (в нашем случае root). Что бы указать пользователя, надо после «:» указать UID (номер пользователя в системе).

2. Смотрим подобранные пароли.

john -show passwd

Показывает уже подобранные пароли, в указанном файле.

3. Разбиваем файл на куски.

john -w:wordlist -salts:5 passwd

john -w:wordlist -salts:-5 passwd

Иногда бывает полезно (если есть 2 компьютера). Число «5» это количество «salts» (паролей). JTR будет отчитывать с самого верху. В первом примере (на 1ом компе), берется первые 5 пользователей, во втором примере «-5» (на 2ом компе), перебираются все, кроме 5и первых.

4. Люблю shells :).

john -w:wordlist -rules -shells:sh,csh,tcsh,bash passwd

В данном случае, будут перебираться только те пользователи, которые имеют указанные в вышеприведенном примере shell’ы.

5. Несколько passwd файлов.

Если у вас есть несколько файлов с паролями в DES, то их можно всех вместе поставить на расшифровку данным способом:

john -single passwd passwd1 passwd2

Количество файлов по-моему не ограничено :). Способ с несколькими файлами, работает на всех режимах и опциях, просто укажите имена файлов в конце (как в примере).

6. Unshadow files.

unshadow passwd shadow

Если у вас пароли в shadow, то данной командой, их можно восстановить (требует shadow файл :).

Ну вот ты и научился юзать JTR :). В данной статье были описаны практически все самые полезные примеры, которым можно найти применение. За более подробной информацией на Английском, можно обратиться к документации прилагаемой к JTR. Удачного крека :).

[]acid[] [GiN]

Статья является собственностью команды GiN! 2000г

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Полное руководство по John the Ripper. Ч.1: знакомство и установка John the Ripper

Оглавление

Что такое John the Ripper

John the Ripper — это популярный взломщик паролей, который умеет выполнять брут-форс как с использованием центрального процессора, так и видео карты, поддерживающий множество алгоритмов. Если быть более точным — это офлайн взломщик (онлайн взломщики брут-форсят службы подключаясь к ним, а офлайн взломщики работают с захваченными хешами (файлами) к которым подбирают пароль).

Даже если вы уже знакомы с Hashcat (а тем более, если НЕ знакомы с Hashcat), вам нужно изучить принципы работы John the Ripper, поскольку они отличаются.

Чем различаются John the Ripper и Hashcat

Hashcat для брут-форса может использовать видеокарту, центральный процессор (ЦП) или всё вместе.

John the Ripper может использовать что-то одно: или видеокарту, или видео ядро ЦП, или только ЦП.

Hashcat может использовать видеокарту для взлома любых поддерживаемых алгоритмов.

John the Ripper для взлома на видеокарте поддерживает только некоторые виды алгоритмов.

Если у вас несколько видеокарт, Hashcat «из коробки» поддерживает работу сразу с несколькими устройствами и по умолчанию разбивает задачу на нужное количество потоков и размер каждой этой задачи привязан к мощности видеокарты.

John the Ripper может работать с несколькими видеокартами, но по умолчанию разбивка задачи на несколько видеокарт поддерживается только для одного алгоритма.

Для Hashcat не имеет значение, как вы её установили: собрали из исходного кода или скачали бинарный файл.

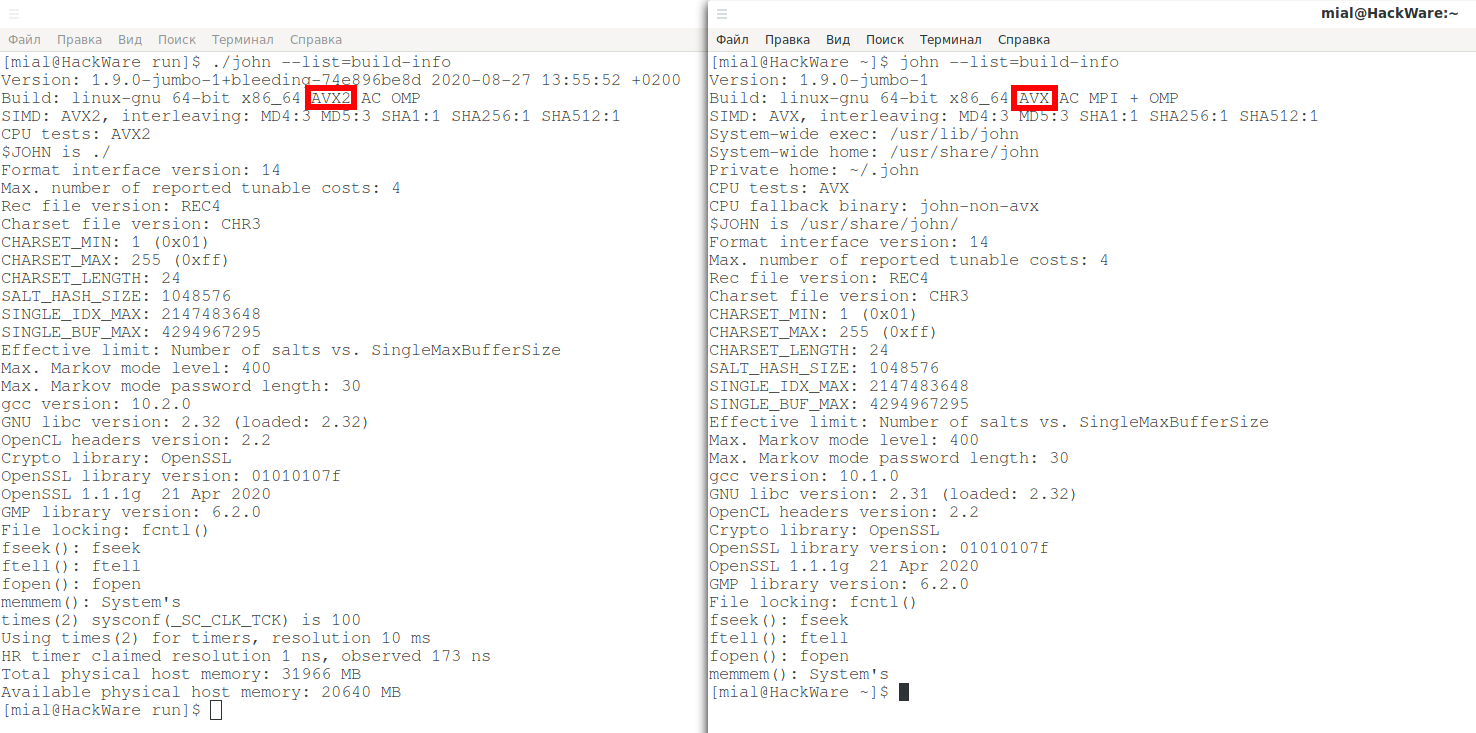

Для John the Ripper очень важно самому собрать бинарный файл, поскольку в этом случае учитывается специфика вашей системы. В результате при компиляции будут указаны поддерживаемые процессором наборы команд, например, AVX2 вместо дефолтного AVX, что в конечном счёте очень значительно скажется на производительности — для некоторых алгоритмов благодаря этому достигается ускорение взлома в 2 раза! Либо напротив, скомпилированные на более новом железе исполнимые файлы John могут не работать на некоторых компьютерах

Для Hashcat обязательно нужно указать тип хеша.

John the Ripper определяет хеш самостоятельно, либо можно явно указать формат хеша.

Синтаксис команд и опций сильно различается.

О взломе пароля в John the Ripper на видеокарте нужно знать, что брут-форс на графической карте требует много времени для запуска — это заметно даже для бенчмарка. Поэтому если вам нужно выполнить множество коротких сессий, то иногда рациональнее использовать центральный процессор, взлом на котором запускается немедленно.

Преимущества John the Ripper:

- Более гибкая работа с хешами — даже если в файле с хешами имеются хеши других типов, то John не завершает работу с ошибкой, а просто используют хеши того типа, который указан в команде запуска. К тому же, утилиты для вычисления хешей зачастую добавляют строки, которые в Hashcat могут вызвать ошибку «неправильный хеш». John the Ripper нормально работает с такой формой записи.

- Более гибка Атака на основе правил. В John the Ripper и Hashcat имеется реализация Атаки на основе правил и синтаксис записи правил имеет много общего. Но в John the Ripper эта атака более мощная, поскольку имеет больше правил, а также позволяет использовать наборы символов в записи правил.

- Поддержка нестандартных хешей. Hashcat может работать только с хешами, которые предусмотрели разработчики этой программы. А в John the Ripper имеется режим Dynamic, который позволяет указать формулу, по которой был вычислен хеш. То есть можно взламывать произвольные типы хешей.

Установка драйверов видеокарт для John the Ripper

Если вы хотите использовать GPU для взлома паролей (а это в десятки раз быстрее, чем на центральном процессоре), то нужно установить видео драйвера.

Для взлома могут использоваться:

- центральный процессор

- видео ядро центрального процессора

- видео карта

Нужно выбрать что-то одно из этого — самым быстрым вариантом является видео карта.

Конечно, конкретные конфигурации компьютеров могут различаться: у кого-то нет дискретной видеокарты, у кого-то нет видео ядра у ЦП — надеюсь, вы в состоянии это проверить самостоятельно.

Установка видео драйверов в Windows

В этой ОС всё просто — скорее всего, видео драйверы для вашей графической карты уже установлены. Если нет — перейдите на сайт производителя, скачайте и установите драйвер.

Если вдруг вы хотите использовать видео ядро центрального процессора (это бессмысленно, если у вас есть хоть какая-то дискретная видео карта, тем не менее — возможно, у вас просто нет выделенной графической карты), то вам нужно установить «OpenCL Runtime for Intel Core and Intel Xeon Processors». Если вам это действительно надо, что нужные ссылки вы найдёте в этой статье по Hashcat, которая также исполььзует этот драйвер.

Установка видео драйверов в Linux

В Kali Linux

Предварительное полное обновление системы и перезагрузка:

Установка видео драйверов для NVIDIA в Linux

Включение OpenCL для Intel

Если ваш центральный процессор поддерживает OpenCL, то установите следующие пакеты:

В Arch Linux, BlackArch

Включение OpenCL для NVIDIA

Удалите xf86-video-nouveau есть он есть:

Установите проприетарный драйвер NVIDIA, CUDA и другие необходимые пакеты:

Включение OpenCL для Intel

Друзья, нужна ваша поддержка — если у вас другой дистрибутив или видеокарта AMD, напишите в комментариях, как вы установили видео драйвер — я добавлю эту информацию сюда.

Установка John the Ripper в Linux из исходного кода

Как уже было сказано, важно самому собрать John the Ripper чтобы он использовал все возможности вашего процессора. Ещё один плюс такого подхода — мы получим самую свежую версию John the Ripper.

Установка необходимых зависимостей в Kali Linux:

Установка необходимых зависимостей в Arch Linux, BlackArch:

Далее одинаково в любом дистрибутиве:

Обратите внимание, в последней команде вы можете использовать опцию -j после которых указать количество (логических) ядер вашего процессора, например, у меня 12 логических ядер, тогда я использую:

Теперь перейдите в папку run:

И запустите тест:

Вам необязательно выполнять установку John the Ripper на уровне системы — переместите папку run в удобное вам место и запускайте John оттуда. Кроме исполнимого файла John the Ripper, в папке run собрано много скриптов для извлечения хешей — о них мы поговорим позже.

Помните, что если в терминале набрать

то запустится предустановленная в системе версия, а не та, которую вы скомпилировали.

Установка John the Ripper в Debian, Linux Mint, Ubuntu

Установка должна выполняться точно так же, как и в Kali Linux. Поэтому обратитесь к разделу «Установка John the Ripper в Kali Linux». Если у вас что-то не получилось, то напишите здесь в комментариях с указанием вашего дистрибутива и ошибки.

Как установить John the Ripper в Windows

Компиляцию John the Ripper из исходного кода в Windows мы рассмотрим как-нибудь потом. Воспользуемся официальным бинарным файлом.

Сначала установите Cygwin — простой зайдите на официальный сайт https://www.cygwin.com/, скачайте файл setup-x86_64.exe и установите. Если что-то непонятно про Cygwin, то все подробности смотрите в статье «Как начать знакомство с командами Linux: Cygwin».

Распакуйте содержимое этого архива в папку C:\cygwin64\home\ИМЯ-ПОЛЬЗОВАТЕЛЯ, например, у меня пользователь MiAl, поэтому я распаковываю в папку C:\cygwin64\home\MiAl\.

На самом деле в Windows можно запустить John the Ripper даже без Cygwin, но в этом случае он не сможет использовать OpenCL (видео ядра) для брут-форса.

Теперь в папке C:\cygwin64\home\ИМЯ-ПОЛЬЗОВАТЕЛЯ\JtR\run\ найдите cygOpenCL-1.dll и переименуйте его в cygOpenCL-1.dll.bac.

Затем в папке c:\Windows\System32 найдите файл OpenCL.dll и скопируйте его в папку C:\cygwin64\home\ИМЯ-ПОЛЬЗОВАТЕЛЯ\JtR\run\.

Затем в папке C:\cygwin64\home\ИМЯ-ПОЛЬЗОВАТЕЛЯ\JtR\run\ переименуйте файл OpenCL.dll в cygOpenCL-1.dll.

Трюк с подменой файла может сработать не для всех систем — но в любом случае вы можете использовать для взлома центральный процессор или встроенную графику.

Откройте консоль Cygwin для выполнения команд.

Запустите тест установки::

Запустите бенчмарк вашей системы:

Но всё-таки JtR это одна из тех программ, которая в первую очередь предназначена для Linux. Дальше вы увидите, что мы будем запускать скрипты для генерации (извлечения) хешей из файлов и, например, для некоторых из вспомогательных программ/скриптов нужно, например, установленное окружение Python, которое в Linux присутствует по умолчанию.

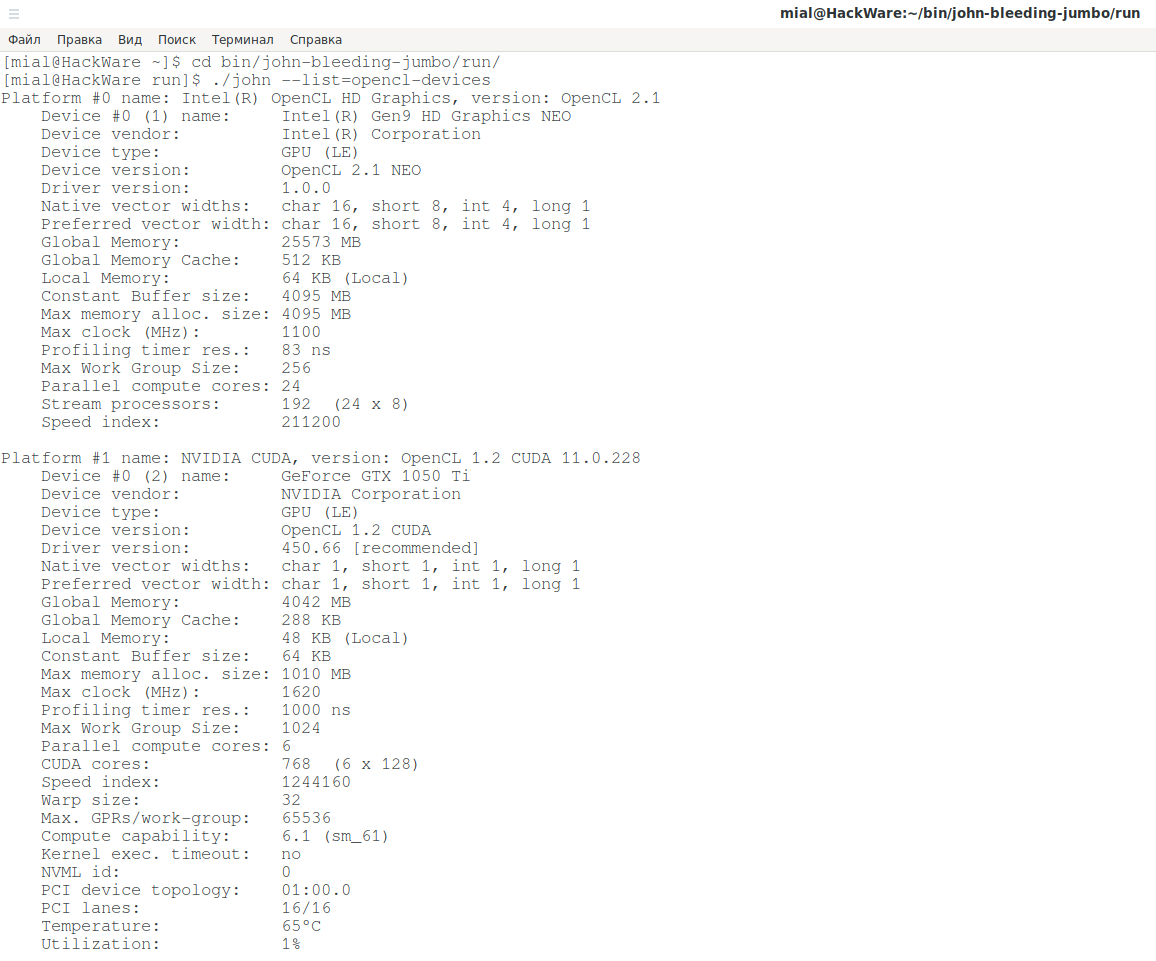

Проверка John the Ripper

В этом разделе мы проверим, какие устройства видит John the Ripper для использования во время брут-форса.

Опции на любой системе одинаковые, но помните, что в Windows для запуска John the Ripper нужно открыть Cygwin и в качестве исполнимого файла указывать

Если вы запускаете в Linux установленный из стандартных репозиториев файл, то достаточно писать просто

Если вы запускаете скомпилированный из исходного кода файл, то перейдите в каталог с исполнимым файлом (в папке программы это директория run) и в качестве исполнимого файла указывайте

Для просмотра устройств OpenCL используйте опцию —list=opencl-devices:

Как вы можете увидеть, у меня три устройства:

1 — видео ядро центрального процессора:

2 — дискретная видео карта

3 — центральный процессор

Аналогично в Windows:

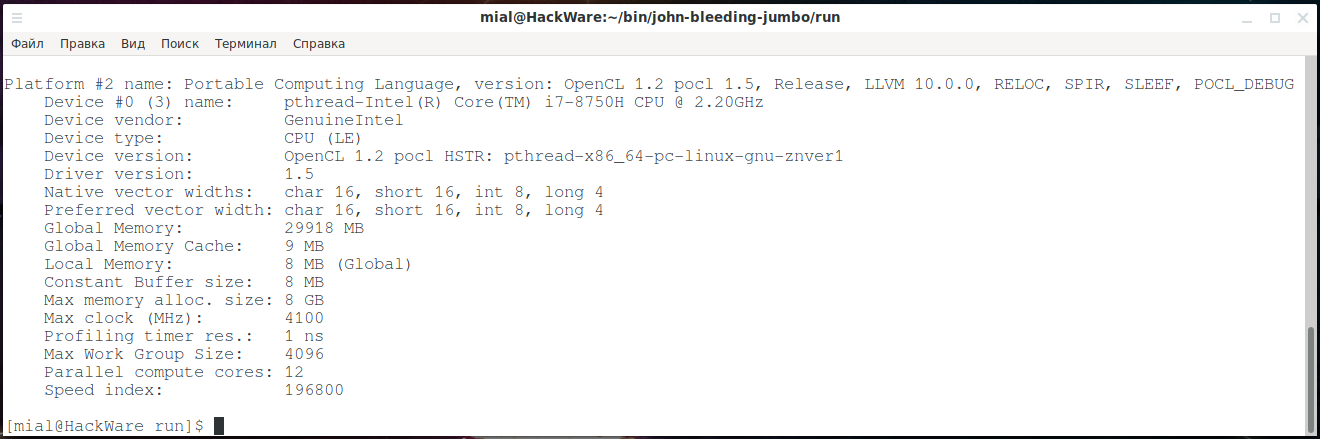

Как уже было сказано, John the Ripper не может просто работать с любыми поддерживаемыми алгоритмами на OpenCL — необходимо, чтобы для них был создан модуль. Поэтому некоторые алгоритмы можно взламывать только на центральном процессоре, а некоторые алгоритмы можно взламывать на видео карте или на центральном процессоре.

Список алгоритмов может различаться от ОС и от установленных зависимостей.

Чтобы посмотреть список поддерживаемых алгоритмов:

Список уместился не весь:

Чтобы посмотреть смотреть список алгоритмов для взлома на OpenCL:

Намного меньше, но Wi-Fi там есть.

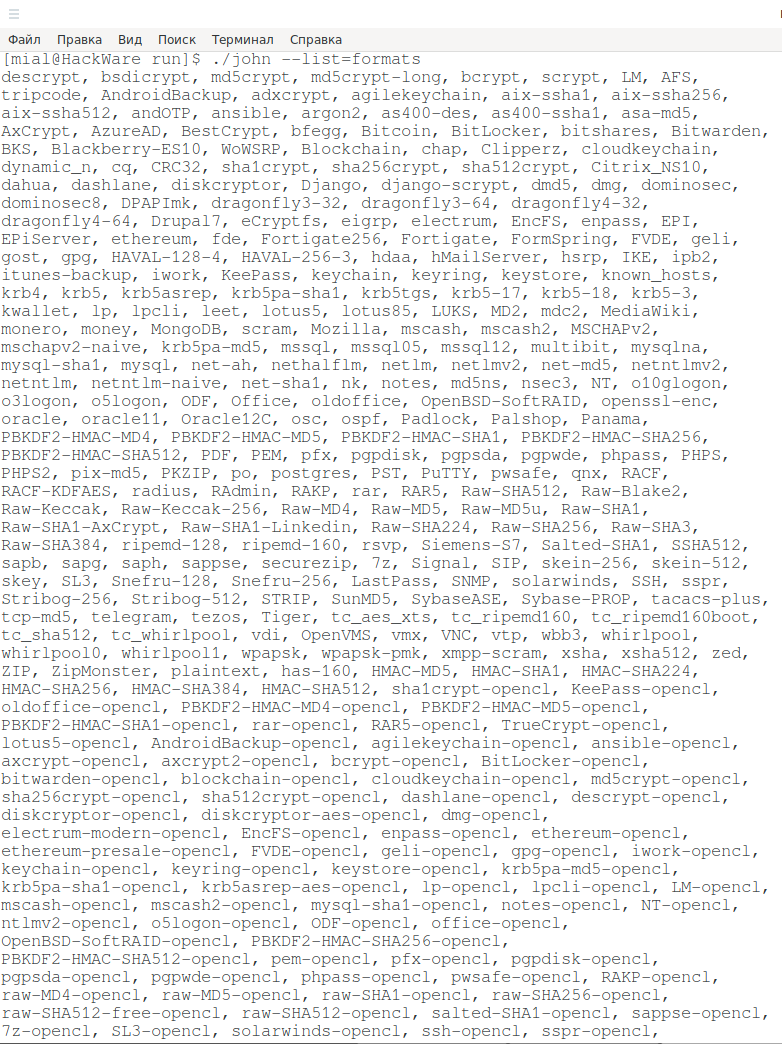

Как использовать видеокарту для взлома в John the Ripper

По умолчанию JtR использует центральный процессор, даже если все необходимые драйвера для OpenCL установлены.

Чтобы включить видеокарту, нужно использовать опцию —format и явно указать алгоритм, который поддерживает OpenCL.

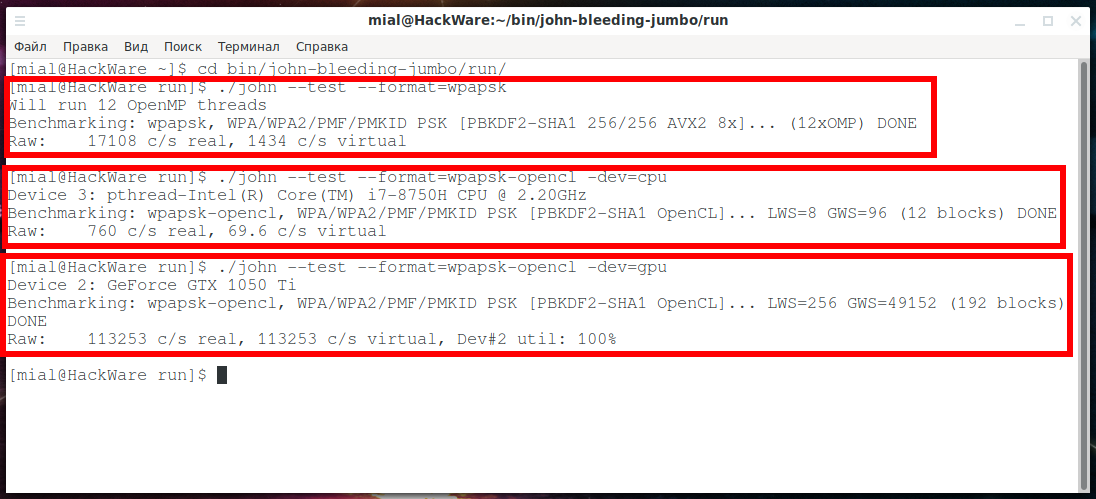

Например, для бенчмарка алгоритма wpapsk на видеокарте:

Чтобы взламывать wpapsk на центральном процессоре, нужно запускать примерно так:

Как можно увидеть на скриншотах: 114975/17385=6,61, то есть скорость перебора паролей увеличилась более чем в 6 раз.

Как использовать видео ядро центрального процессора в JtR

Как вы уже знаете, устройствами OpenCL является дискретная видеокарта и интегрированная графика (видео ядро центрального процессора). По умолчанию запускается взлом на дискретной видеокарте.

С помощью опции -dev вы можете явно указать устройство для выполнения вычислений: gpu (дискретная графика) или cpu (интегрированная графика).

Запуск проверки скорости на видео ядре процессора:

Запуск проверки скорости на видео ядре выделенной видеокарты (по умолчанию):

Как запустить бенчмарк John the Ripper

Чтобы проверить скорость перебора паролей в JtR используется опция —test.

Эту опцию можно использовать с числом — количество секунд, которое будет выполняться тест.

Если вы хотите проверить скорость только определённого алгоритма, то используйте опцию —format.

Пример теста скорости взлома пароля Wi-Fi центральным процессором:

Пример теста скорости взлома пароля Wi-Fi дискретной видеокартой:

Если нужно только проверить работу расшифровки различных алгоритмов без запуска бенчмарка, то укажите 0 в качестве значения опции —test:

Как настроить John the Ripper

У John the Ripper есть файл настроек с большим количеством опцией. Этот файл называется john.conf и находится в той же папке, что и исполнимый файл john.

Обеспечьте хорошее охлаждение; следите за температурой. Если среда выполнения OpenCL поддерживает это, температура графического процессора будет отслеживаться и отображаться в строках состояния, а в john.conf есть изменяемый пользователем предел, который завершит работу при 95 °C.

Эта настройка устанавливается директивой:

Температура указывается в градусах Цельсия — °C.

Вместо прерывания, можно остановить программу на это количество секунд, чтобы охладить GPU, когда температура достигнет значения AbortTemperature, затем программа повторно проверит температуру и либо продолжит работу, либо останется на паузе. Установите значение 0 чтобы просто завершить работу.

Если указано SleepOnTemperature = 1 (одна секунда), то не будут выводиться сообщения о паузе/возобновлении работы, поскольку такое короткое значение интерпретируется как желание держать температуру видеокарты около крайнего значения. Значение директивы по умолчанию:

Различие компиляции с AVX2 и AVX для John the Ripper

Чтобы посмотреть параметры сборки используйте опцию —list=build-info:

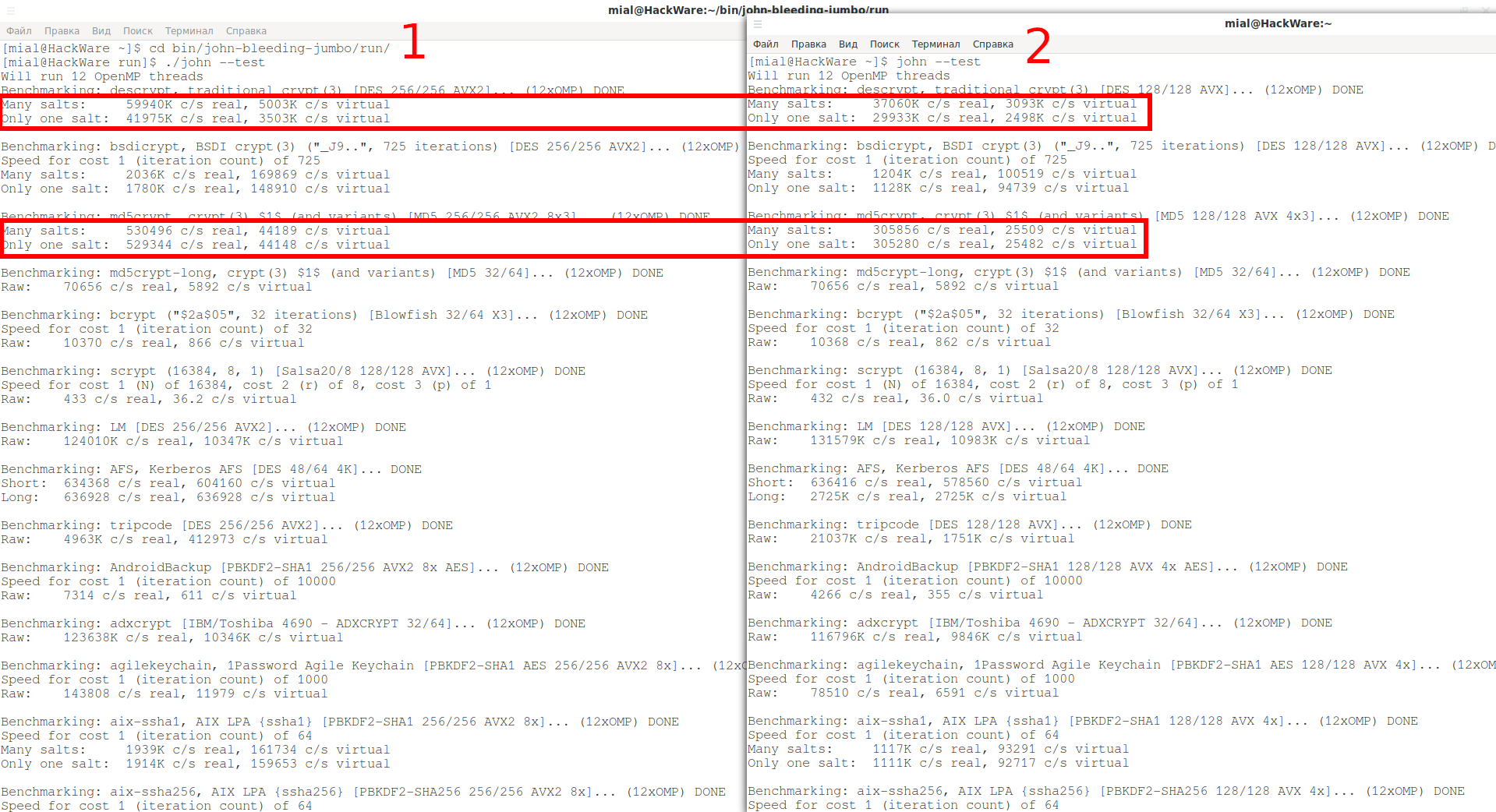

Бенчмарк двух версий программ:

1 . На этой половине скриншота бенчмарк последней версии JtR, которую я скомпилировал из исходного кода. Поскольку мой ЦП поддерживает AVX2, то John the Ripper также это поддерживает.

2 . А эту я установил из стандартного репозитория своего дистрибутива — она скомпилирована с AVX.

Разница весьма значительная.

Итог по первой части

Итак, это первая часть по John the Ripper — популярному офлайн брут-форсеру. В ней мы узнали хитрости по установке JtR, а также научились тестировать скорость перебора паролей, включать для использования видео карту и контролировать действия при перегреве.

При запуске подобных программ (John the Ripper и Hashcat) нужно заботиться о должном охлаждении. Если ваш компьютер/ноутбук перегревается, то скорость взлома будет очень значительно падать.

В следующих частях будет ещё интереснее! Мы научимся извлекать хеши паролей и запускать атаки по словарю и по маске, а также многое другое!

Связанные статьи:

- Полное руководство по John the Ripper. Ч.2: утилиты для извлечения хешей (67.2%)

- Полное руководство по John the Ripper. Ч.3: как запустить взлом паролей в John the Ripper (как указать маски, словари, хеши, форматы, режимы) (65.3%)

- Полное руководство по John the Ripper. Ч.5: атака на основе правил (60.4%)

- Инструкции по использованию John the Ripper (59.7%)

- Полное руководство по John the Ripper. Ч.4: практика и примеры использования John the Ripper (59.7%)

- Новая версия bettercap 2.x: как установить и использовать в Kali Linux (RANDOM — 1.2%)

Рекомендуется Вам:

2 комментария to Полное руководство по John the Ripper. Ч.1: знакомство и установка John the Ripper

Спасибо за статью!

В последнее время всё чаще начал замечать в статьях на HackWare различные ошибки в русском языке. Возможно ли о них куда-то сообщить?

Приветствую! Пишите в комментариях под статьями — буду поправлять.