- Разрешения для приложений

- Идентификатор безопасности в Windows – как определять права пользователей

- Как определить группу учетной записи

- Что такое SID в Windows

- Изменить разрешения объектов для пользователей и групп в Windows 10

- Добавить пользователя или группу и установить разрешения для файла, папки, диска или ключа реестра в настройках безопасности

- Добавить пользователя или группу и установить разрешения для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

- Удалить разрешения пользователя или группы для файла, папки, диска или ключа реестра в настройках безопасности

- Удалить разрешения пользователя или группы для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

- Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в настройках безопасности

- Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

- Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в командной строке

Разрешения для приложений

Некоторые приложения и игры в Microsoft Store созданы с расчетом на то, чтобы использовать аппаратные и программные возможности вашего устройства с Windows. Приложению для работы с фотографиями может понадобиться доступ к камере телефона, а гиду по ресторанам (для рекомендации мест поблизости) — сведения о вашем местоположении.

В Windows 10 используйте страницу «Конфиденциальность», чтобы выбрать, каким приложениям разрешено использовать определенный компонент. Выберите Пуск > Параметры > Конфиденциальность. Выберите приложение (например, «Календарь») и укажите, какие разрешения для приложения включить или отключить.

На странице «Конфиденциальность» не будут указаны приложения с разрешением «Использовать все системные ресурсы». Параметры конфиденциальности нельзя применять для управления отдельными функциями, которые могут использовать эти приложения. Классические приложения для Windows попадают в эту категорию.

Разрешения для приложения можно посмотреть на странице продукта в Microsoft Store или в Интернете. Если вы не хотите, чтобы приложение использовало какие-либо перечисленные компоненты, вы можете не устанавливать его.

Вот дополнительные сведения о том, что те или иные разрешения позволяют приложению делать.

Доступ ко всем файлам, периферийным устройствам, приложениям, программам и реестру: приложение может читать и выполнять запись во все ваши файлы (включая документы, изображения и музыку), а также в параметры реестра, что позволяет приложению вносить изменения в компьютер и параметры. Приложение может без уведомления использовать все периферийные устройства, подключенные к устройству или являющиеся его частью (например, камеры, микрофоны или принтеры). Оно также может осуществлять доступ к вашему местоположению, а также использовать функции платформы, такие как журнал сведений о местоположении, диагностика приложений и другие, применение которых отклоняется большинством приложений из Store. Вы не можете управлять большинством разрешений для этого приложения в разделе «Параметры» > «Конфиденциальность». Обратите внимание, что несмотря на то что у приложения есть возможность получать доступ к этим ресурсам, фактически оно может этого не делать. Для получения дополнительных сведений о том, какие данные приложение собирает и какие функции оно использует, ознакомьтесь с политикой конфиденциальности разработчика.

Данные учетной записи: доступ к любым сведениям вашей учетной записи.

Разрешить повышение прав: позволяет приложению работать с правами администратора без предварительного запроса разрешения у пользователя.

Диагностика приложений: получение диагностических сведений о других запущенных приложениях.

Bluetooth: активация и использование любых подключений Bluetooth между вашим устройством и другими устройствами.

Календарь: доступ к вашим календарям.

Журнал вызовов: доступ к журналу телефонных вызовов на устройстве, в Skype и других приложениях для телефонии.

Контакты: доступ к вашим приложениям «Контакты», «Люди» и «Адресная книга».

Действия выборочной установки: установка дополнительного программного обеспечения.

Электронная почта: доступ к вашим письмам и сведениями об учетной записи электронной почты.

Распознавание лиц: активация и использование любого оборудования для распознавания лиц.

Файловая система: доступ к файлам и папкам, к которым у вас есть доступ, а также чтение и запись во все ваши файлы (включая документы, изображения и музыку).

Сканер отпечатков пальцев: активация и использование любого оборудования для сканирования отпечатков пальцев.

Локальные системные службы: установка службы на компьютере, работающей с максимальными привилегиями.

Местоположение: активация и использование GPS или других функций определения местоположения на устройстве. Доступ к данным о расположении в приложении «Карты» и других приложениях, использующих данные о местоположении.

Сообщения: доступ к мгновенным сообщениям и сведениям об учетной записи.

Микрофон: активация и использование микрофона на вашем устройстве.

Изменяемое приложение: позволяет пользователю изменять приложение.

Движение: активация и использование акселерометра или других датчиков движения на вашем устройстве.

Библиотека музыки: доступ к любым музыкальным файлам, расположенным в библиотеке музыки на вашем устройстве.

NFC: активация и использование любых подключений NFC между вашим устройством и другими устройствами.

Уведомления: доступ к вашим уведомлениям в центре уведомлений.

Упакованные службы: установка службы на компьютере.

Оболочка совместимости для перенаправления записи пакетов: позволяет приложению создавать, изменять или удалять файлы в папке установки приложения.

Библиотека изображений: доступ к любым изображениям, находящимся в библиотеке изображений на вашем устройстве.

Задачи: доступ к вашему списку задач в Outlook и других приложениях для отслеживания задач.

Невиртуализированные ресурсы: запись в записи реестра и файлы, которые не очищаются при удалении.

Библиотека видео: доступ к любым видеофайлам, находящимся в библиотеке видео на вашем устройстве.

Распознавание голоса: активация и использование оборудования для распознавания голоса.

Веб-камера: активация и использование камеры на вашем устройстве.

Wi-Fi: активация и использование подключений Wi-Fi между вашим устройством, Интернетом и другими устройствами.

Проводные подключения: активация и использование любых проводных подключений, в том числе Ethernet, USB и последовательных соединений, между вашим устройством, Интернетом и другими устройствами.

Идентификатор безопасности в Windows – как определять права пользователей

Windows предлагает несколько уровней защиты для файлов и папок. В статье Разрешения общих папок в Windows: как управлять ими, мы увидели, как можно обмениваться содержимым файлов и папок в локальной сети, создавая учетные записи, которые имеют право на доступ к ресурсу, и какие разрешения они могут использовать (например, доступ только для чтения или возможность редактировать контент).

На уровне файловой системы каждая учетная запись в системе может иметь или не иметь доступ к определенным ресурсам. Не только к файлам и папкам, а также к ключам реестра, принтерам, системным объектам, таким как процессы, службы, области общей памяти и так далее.

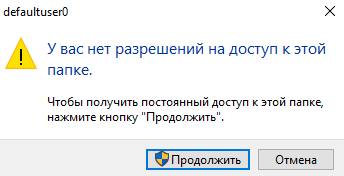

Как вы знаете, даже используя учетную запись администратора, если вы попытаетесь получить доступ к ресурсам, к которым у вас нет соответствующих привилегий, вы получите сообщение: У вас нет необходимых разрешений для доступа к папке. Это связано с тем, что Windows Explorer (explorer.exe) всегда работает с обычными правами, а не с правами администратора.

Например, попробуйте нажать Win + R , затем введите C:\Users, чтобы получить доступ к системной папке, содержащей все папки отдельных учетных записей пользователей.

Если дважды щелкнуть по учетной записи, которая принадлежит не вам, вы увидите сообщение об отсутствии прав на доступ.

Однако, если вы используете учетную запись администратора, просто нажмите кнопку Продолжить , чтобы получить «зеленый свет» для доступа к указанной папке.

В целом, все процессы пользуются правами пользователя с ограниченными правами, даже если они запускаются с учетной записью, которая входит в группу «Администраторы». Когда программе требуются более широкие права, Windows отобразит – в конфигурации по умолчанию – запрос безопасности UAC.

Единственным исключением являются некоторые инструменты Windows для изменения настроек системы (окно «Параметры Windows» и панель управления). В этих случаях вы получите полные права без дальнейших проверок, если только вы не будете вмешиваться в особенно глубокие аспекты конфигурации системы.

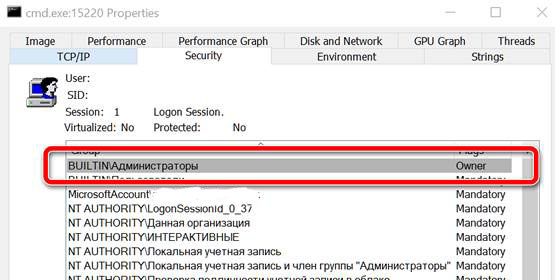

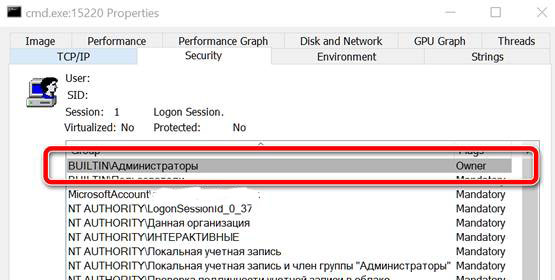

Это также можно проверить с помощью утилиты Process Explorer, о которой мы часто говорим.

- Откройте окно командной строки с правами администратора.

- При запуске Process Explorer с правами администратора (щелкните правой кнопкой мыши на его исполняемом файле и выберите Запуск от имени администратора) вы увидите два экземпляра cmd.exe в списке.

- Щелкните по ним и в одном случае будет показана вкладка Безопасность, в которой будет указана группа BUILTIN\Администраторы в качестве владельца, в то время как в другом он будет запрещен: в первом случае это командная строка, открытая с правами администратора, во втором – с ограниченными привилегиями.

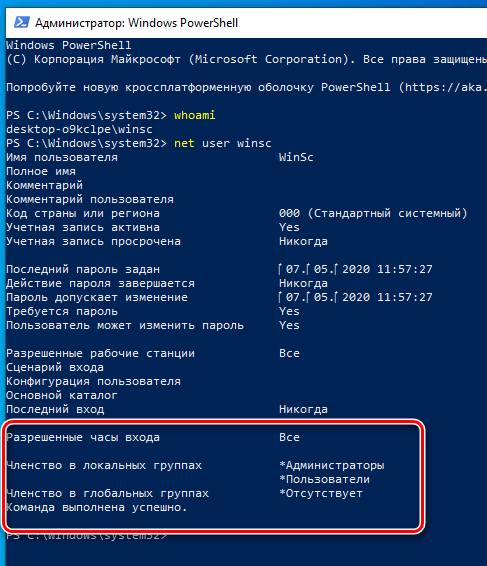

Как определить группу учетной записи

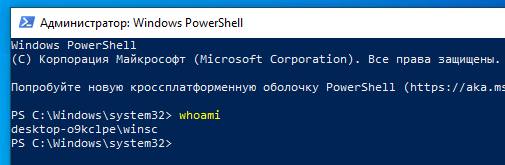

В командной строке (cmd или PowerShell) вы можете набрать whoami, чтобы мгновенно вернуться к имени вашей учетной записи пользователя, даже если – в Windows 10 – вы используете учетную запись Microsoft.

На этом этапе, набрав net user, а затем имя учетной записи, вы можете проверить, к какой группе она принадлежит (проверить, что отображается рядом с элементами Членства в группах).

Вы также можете использовать команду net localgroup Administrators, чтобы в результате получить список учетных записей, принадлежащих группе администраторов.

Обычно вы также заметите наличие административной учетной записи с именем «Администратор»: её нельзя выбрать на экране входа в Windows, поскольку она обычно отключена. Эту учетную запись можно включить и использовать при необходимости.

Аналогично, с помощью команды net localgroup Users можно получить список учетных записей, принадлежащих группе Users, с более ограниченными правами.

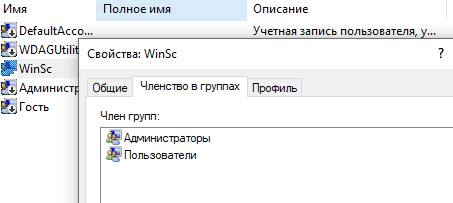

В качестве альтернативы вы можете нажать Win + R , затем набрать netplwiz или (только в Windows 10 Pro и более поздних выпусках) найти Управление компьютером через меню «Пуск» и выбрать «Локальные пользователи и группы», «Пользователи».

Дважды щелкнув имя пользователя и выбрав вкладку Членство в группах, вы найдете информацию о группе или группах, к которым он принадлежит.

Нажав Win + R , затем набрав gpedit.msc в Windows 10 Pro и более поздних выпусках, перейдите по пути Конфигурация компьютера → Параметры Windows → Параметры безопасности → Локальные политики, раздел назначения прав пользователя, там вы найдёте некоторые политики, которые позволяют назначить специальные разрешения для пользователей и групп.

Что такое SID в Windows

Аббревиатура для идентификатора безопасности, SID – это буквенно-цифровой идентификатор, более или менее длинный, который используется Windows для уникальной ссылки на учетные записи и группы пользователей. Короче говоря, операционная система использует не имена отдельных учетных записей, а их идентификацию (SID).

Существуют общий SID для учетных записей или других системных компонентов, общих для всех установок Windows, в то время как идентификаторы, созданные для отдельных учетных записей пользователей, являются абсолютно уникальными. Настолько, что учетная запись food, созданная при установке Windows, не будет иметь тот же SID, что и учетная запись food, созданная как часть другой установки, даже на той же машине.

Следующая команда PowerShell позволяет получить список всех идентификаторов безопасности, настроенных в системе, а также соответствие с различными учетными записями:

Если вас интересуют только учетные записи пользователей, просто используйте команду gcim Win32_UserAccount | ft Name, SID. Чтобы получить идентификаторы безопасности групп: gcim Win32_Group | ft Name, SID.

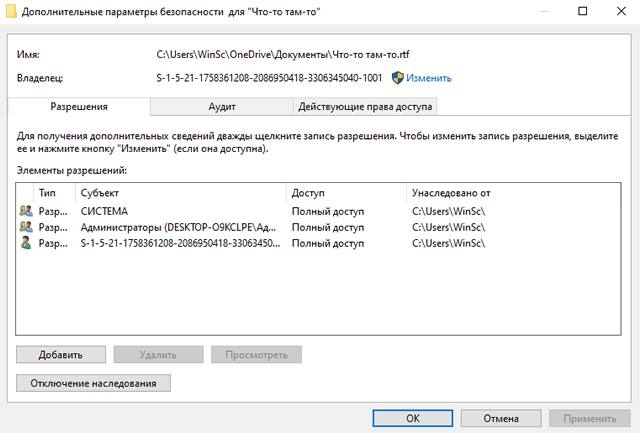

Щелкнув правой кнопкой мыши по любому файлу или папке, затем перейдя на вкладку Безопасность и, наконец, нажав на кнопку Дополнительно , вы можете проверить список привилегий или ограничений, действующих для этого конкретного ресурса (которые могут или не могут быть унаследованы от папок более высокого уровня).

Встреча с SID случается редко: это может произойти, например, при попытке восстановить файлы из незавершенной установки Windows или из другой установки Windows на том же компьютере. Получив доступ к свойствам папки, затем перейдите на вкладку Безопасность и найдете имена SID вместо имен учетных записей пользователей.

Если у вас возникают проблемы с доступом к ресурсу с использованием учетной записи администратора, вы можете использовать команду takeown, чтобы получить полный контроль над содержимым папки.

Изменить разрешения объектов для пользователей и групп в Windows 10

Сегодня мы рассмотрим как изменить разрешения на доступ к файлу, папке, диску или разделу реестра для пользователей и групп в Windows 10.

Добавить пользователя или группу и установить разрешения для файла, папки, диска или ключа реестра в настройках безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите на “Изменить” (смотрите рисунок).

3. Нажмите на “Добавить”.

4. Нажмите на “Дополнительно”.

5. Нажмите на “Поиск” => выберите пользователя или группу, которым нужно предоставить разрешения, и нажмите на “ОК”.

6. Нажмите на “ОК”.

7. Выберите добавленного пользователя или группу, поставьте флажки напротив нужных разрешений и нажмите на “ОК”.

Добавить пользователя или группу и установить разрешения для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите “Дополнительно”.

3. Нажмите на “Изменить разрешения”.

4. Нажмите на “Добавить”.

5. Нажмите на “Выберите субъект”.

6. Нажмите на “Дополнительно”.

7. Нажмите на “Поиск” => выберите пользователя или группу, которым нужно предоставить разрешения, и нажмите на “ОК”.

8. Нажмите на “ОК”.

9. Возле “Тип” выберите “Разрешить” (или “Запретить”) => возле “Применяется к” выберите нужное => возле “Общие разрешения” нажмите на “Отображение дополнительных разрешений” и поставьте флажки на необходимых разрешениях => нажмите на “ОК”.

10. Нажмите на “ОК”.

Удалить разрешения пользователя или группы для файла, папки, диска или ключа реестра в настройках безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите на “Изменить” (смотрите рисунок).

3. Выберите пользователя или группу, которую вы хотите удалить, и нажмите на “Удалить” (смотрите рисунок”).

4. Нажмите на “ОК”.

Удалить разрешения пользователя или группы для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите “Дополнительно”.

3. Нажмите на “Изменить разрешения”.

4. Выберите пользователя или группу, которую вы хотите удалить, и нажмите на “Удалить” (смотрите рисунок”).

5. Нажмите на “ОК”.

Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в настройках безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите на “Изменить” (смотрите рисунок).

3. Выберите пользователя или группу, разрешения для которых вы хотите изменить, поставьте флажки напротив нужных разрешений и нажмите на “ОК”.

4. Нажмите на “ОК”.

Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в дополнительных параметрах безопасности

1. Нажмите правой кнопкой мыши на нужный файл (папку, диск) и зайдите в “Свойства”. Если вы хотите изменить владельца ключа реестра – нажмите на нужный ключ правой кнопкой и выберите “Разрешения”.

2. Перейдите во вкладку “Безопасность” и нажмите “Дополнительно”.

3. Нажмите на “Изменить разрешения”.

4. Выберите пользователя или группу, разрешения для которых вы хотите изменить, и нажмите на “Изменить”

5. Выберите нужные разрешения и нажмите на “ОК” во всех открытых окнах.

Изменить разрешения пользователя или группы для файла, папки, диска или ключа реестра в командной строке

1. Откройте командную строку с правами администратора.

2. Введите необходимую команду и нажмите Enter.

Применить разрешения к файлу:

icacls “ полный путь к файлу ” /grant “ пользователь или группа “:( разрешения )

Применить разрешения к папке:

icacls “ полный путь к папке ” /grant “ пользователь или группа “:( разрешения )

Применить разрешения к папке, под папкам и файлам:

icacls “ полный путь к папке ” /grant “ пользователь или группа “:( разрешения ) /t /c

Применить разрешения к диску:

icacls “ буква диска :” /grant “ пользователь или группа “:( разрешения )

Применить разрешения к диску, под папкам файлам:

icacls “ буква диска :” /grant “ пользователь или группа “:( разрешения ) /t /c

Основные разрешения и их значение:

N нет доступа

F полный доступ

M изменить доступ

RX чтение и выполнение

R только чтение

W запись

D удалить доступ

К примеру, нужно изменить разрешения к папке etalon (и всем под папкам и файлам), которая находится на диске D:\, предоставить полный доступ пользователю AS, команда будет выглядеть так icacls “D:\etalon” /grant “ AS “:( F ) /t /c

На сегодня все, если вы знаете другие способы – пишите в комментариях! Удачи Вам 🙂