- Как предоставить или получить повышенные привилегии в Windows 10/8/7

- Откройте окно командной строки с повышенными правами

- Сделать программу всегда Запускать от имени администратора

- Отключите режим одобрения администратором с помощью Secpol

- Предоставление повышенных привилегий в Windows 10/8/7

- Как предоставить или получить повышенные привилегии в Windows 10/8/7 2021

- ÐÑÐ¸ÐºÐ¾Ð»Ñ Ñ ÐºÐ¾Ñками и коÑами

- Открыть окно с расширенной командной строкой

- Сделать программу всегда Запуск от имени администратора

- Отключить режим одобрения администратором с помощью Secpol

- Предоставить повышенные привилегии в Windows 10/8 / 7

- Повышаем пользовательские привилегии в Windows

- Содержание статьи

- Введение

- Варианты

- От админа до системы, или то, что знают все

- Мы пойдем другим путем

- Охота за credentials

- Unattended Installs

- Хакер #191. Анализ безопасности паркоматов

- Пользовательские права

- AlwaysInstallElevated

- Пропавший автозапуск

- Магия кавычек

- Все по плану

- Фокусы с разрешениями

- Как искать такие директории/файлы

- Трюки с сервисами

- Как повысить?

- Что в итоге

Как предоставить или получить повышенные привилегии в Windows 10/8/7

Вы, должно быть, заметили, что на вашем компьютере часто устанавливается много программ, для запуска которых требуются права администратора. Наличие прав администратора позволяет вносить изменения в систему, которые могут повлиять на всех других пользователей. Другими словами, любая программа, которую вы решили запустить от имени администратора, предоставляет ей больший доступ к компьютеру при запуске.

Контроль учетных записей уведомляет вас перед внесением изменений – не всех изменений, а только тех, которые требуют уровня администратора или повышенных разрешений. Всякий раз, когда вы запускаете некоторые программы, вы можете сначала увидеть подсказку UAC. Программа запустится только после вашего согласия. Это функция безопасности в Windows. Ключ заключается в понимании того, что можно сделать и как можно добиться изменения прав администратора или повышения привилегий без ущерба для безопасности.

Давайте рассмотрим различные варианты и сценарии.

Откройте окно командной строки с повышенными правами

Хотя вы можете выполнять много задач с использованием CMD, для некоторых задач требовались повышенные привилегии. Windows 8.1 позволяет легко открывать Командную строку (Admin) с помощью меню WinX. Этот пост показывает, как вы можете запустить командную строку от имени администратора.

Читать . Как создать ярлык с повышенными привилегиями для запуска Программы.

Сделать программу всегда Запускать от имени администратора

Если вы хотите, чтобы программа всегда выполнялась с правами администратора, щелкните правой кнопкой мыши исполняемый файл программы и выберите Свойства. Здесь выберите «Запустить эту программу от имени администратора». Нажмите Применить> ОК. Этот пост подробно покажет вам, как сделать так, чтобы приложения всегда запускались от имени администратора.

Отключите режим одобрения администратором с помощью Secpol

Запустите secpol.msc , чтобы открыть локальную политику безопасности и перейти к «Локальные политики»> «Параметры безопасности». На правой панели вы увидите параметр Контроль учетных записей: включить режим одобрения администратором . Дважды щелкните по нему и выберите Отключено .

Этот параметр политики управляет поведением всех параметров политики контроля учетных записей (UAC) для компьютера. Если вы измените этот параметр политики, вы должны перезагрузить компьютер. Доступны следующие варианты: (1) Включено . (По умолчанию) Режим одобрения администратором включен. Эта политика должна быть включена, и соответствующие параметры политики UAC также должны быть установлены соответствующим образом, чтобы позволить встроенной учетной записи администратора и всем другим пользователям, являющимся членами группы администраторов, работать в режиме одобрения администратором. (2) Отключено . Режим одобрения администратором и все параметры политики UAC отключены. Если этот параметр политики отключен, Центр безопасности уведомляет вас о снижении общей безопасности операционной системы.

Имейте в виду, это снизит общую безопасность вашего компьютера!

Предоставление повышенных привилегий в Windows 10/8/7

Стандартный пользователь не имеет каких-либо специальных разрешений для внесения изменений в администрирование сервера. Он может не иметь следующих привилегий: добавление, удаление, изменение пользователя, выключение сервера, создание и администрирование объекта групповой политики, изменение прав доступа к файлам и т. Д.

Но пользователь с правами администратора может сделать гораздо больше, чем обычный пользователь. Права, однако, предоставляются после того, как ему предоставлены повышенные привилегии для каждого уровня в одной из групп, а именно: Локальный сервер, Домен и Лес.

Когда пользователь добавляется в одну из групп, он получает больше возможностей, чем обычный пользователь. Они получают дополнительные права пользователя. Это права или конфигурации, которые управляют «кто» может делать «что» с компьютером. При настройке каждый компьютер может поддерживать уникальный набор администраторов, контролирующих различные области этого компьютера.

Существует более 35 прав пользователя на компьютер. Некоторые из наиболее распространенных прав пользователя, которые управляют повышенными привилегиями на компьютере, перечислены ниже:

- Выключить систему

- Принудительное отключение удаленной системы

- Войти как пакетное задание

- Войти как сервис

- Резервное копирование и восстановление файлов и каталогов

- Включить доверенный для делегирования

- Генерация аудита безопасности

- Загрузка и выгрузка драйверов устройств

- Управление аудитом и журналом безопасности

- Взять на себя ответственность за файлы и другие объекты

Права пользователя развертываются с помощью групповой политики (локальный/Active Directory). Это прокладывает путь для последовательного контроля доступа к серверам.

Кроме того, каждый файл, папка и раздел реестра имеют список контроля доступа (ACL). Список предоставляет стандартные разрешения, такие как

Эти стандартные разрешения позволяют упростить настройку объектов.Короче говоря, ACL – это своего рода список пользователей, групп и/или компьютеров, которым предоставлены разрешения для объекта, связанного с ACL. Вы можете прочитать полную информацию об этом, делегировании Active Directory, делегировании групповой политики и многом другом, в этом отличном посте на WindowsSecurity.com. В нем обсуждается, как предоставить повышенные привилегии для Active Directory и сервера.

Эти инструкции также могут вас заинтересовать.

- Взять на себя ответственность и полный контроль над ключами реестра

- Полное владение файлами и папками.

Как предоставить или получить повышенные привилегии в Windows 10/8/7 2021

ÐÑÐ¸ÐºÐ¾Ð»Ñ Ñ ÐºÐ¾Ñками и коÑами

Вы, должно быть, заметили, что на вашем компьютере часто установлено множество программ, для которых требуются права администратора. Наличие прав администратора позволяет вносить изменения в систему, которые могут повлиять на всех других пользователей. Другими словами, любая программа, которую вы решили запустить как администратор, позволяет ей больше доступа к компьютеру при ее запуске.

Контроль учетных записей пользователей уведомляет вас перед внесением изменений — не все изменения, а только те, которые требуют уровня администратора или повышенные разрешения. Всякий раз, когда вы запускаете некоторые программы, вы можете сначала увидеть запрос UAC. Только после того, как вы дадите свое согласие, программа запустится. Это функция безопасности в Windows. Ключевым моментом является понимание того, что можно сделать и как можно изменить права администратора или повышенные привилегии без ущерба для безопасности.

Давайте рассмотрим различные варианты и сценарии.

Открыть окно с расширенной командной строкой

Пока вы может выполнять множество задач с использованием CMD, для выполнения некоторых задач требуются повышенные привилегии. Windows 8.1 позволяет легко открыть Командная строка (Admin) с помощью меню WinX. В этом сообщении показано, как вы можете запускать Command Prompt в качестве администратора.

Прочитать : Как создать ярлык с повышенными привилегиями для запуска программы.

Сделать программу всегда Запуск от имени администратора

Если вы хотите сделать программа всегда запускается с правами администратора, щелкните правой кнопкой мыши исполняемый файл программы и выберите «Свойства». Здесь выберите «Запустить эту программу» в качестве окна администратора. Нажмите «Применить»> «ОК». Это сообщение покажет вам подробно, как заставить приложения всегда запускаться как администратор.

Отключить режим одобрения администратором с помощью Secpol

Запустить secpol.msc , чтобы открыть локальную политику безопасности и перейти к Local Политики> Параметры безопасности. На правой панели вы увидите настройку Контроль учетных записей пользователей: включите режим одобрения администратором . Дважды щелкните по нему и выберите Отключено .

Этот параметр политики управляет поведением всех параметров политики управления учетными записями пользователей (UAC) для компьютера. Если вы измените этот параметр политики, необходимо перезагрузить компьютер. Возможны следующие варианты: (1) Включено . (По умолчанию) Режим одобрения администратора включен. Эта политика должна быть включена, и соответствующие параметры политики UAC также должны быть установлены соответствующим образом, чтобы позволить встроенной учетной записи администратора и всем другим пользователям, входящим в группу «Администраторы», работать в режиме одобрения администратором. (2) Выключено . Режим одобрения администратора и все связанные с ним параметры политики UAC отключены. Если этот параметр политики отключен, Центр безопасности уведомляет вас о том, что общая безопасность операционной системы была уменьшена.

Имейте в виду, что это приведет к снижению общей безопасности вашего компьютера!

Предоставить повышенные привилегии в Windows 10/8 / 7

У стандартного пользователя нет специального разрешения для внесения изменений в администрирование сервера. У него могут быть следующие привилегии: добавление, удаление, изменение пользователя, закрытие сервера, создание и администрирование объекта групповой политики, изменение прав доступа к файлам и т. Д.

Но пользователь с правами администратора может сделать гораздо больше чем стандартный пользователь. Однако права предоставляются после того, как ему предоставлены повышенные привилегии для каждого уровня в одной из групп: локальном сервере, домене и лесу.

Когда пользователь добавляется в одну из групп, они получают дополнительную мощность, чтобы сделать больше, чем стандартного пользователя. Они получают дополнительные права пользователя. Это права или конфигурации, которые контролируют «кто» может сделать «что» на компьютере. При настройке каждый компьютер может поддерживать уникальный набор администраторов, управляющих различными областями этого компьютера.

На компьютере имеется более 35 прав пользователей. Ниже перечислены некоторые из наиболее распространенных прав пользователей, которые управляют повышенными привилегиями по сравнению с компьютером:

- Завершение работы системы

- Завершение работы удаленной системы

- Вход в качестве пакетного задания

- Вход в систему как служба

- Резервное копирование и восстановление файлов и каталогов

- Включение доверенных для делегирования

- Генерация безопасности аудит

- Загрузка и выгрузка драйверов устройств

- Управление аудитом и журналом безопасности

- Соблюдение файлов и других объектов

Права пользователя развертываются с использованием групповой политики (локальная / Active Directory). Это облегчает контроль доступа к серверам согласованным образом.

Кроме того, в каждом файле, папке и в реестре есть список контроля доступа (ACL). Список предоставляет стандартные разрешения, например

Эти стандартные разрешения позволяют упростить настройку по объектам. Короче говоря, ACL — это своего рода список пользователей, групп и / или компьютеров, которым предоставляются права доступа к объекту, связанному с ACL. Вы можете прочитать полную информацию об этом, делегирование каталогов Active Directory, делегирование групповой политики и многое другое на этом отличном посту на WindowsSecurity.com. В нем обсуждается, как предоставить повышенные привилегии в Active Directory и на сервере.

Эти инструкции также могут вас заинтересовать:

- Взять на себя управление и полный контроль над разделами реестра

- Получить полную собственность на файлы и папки.

Повышаем пользовательские привилегии в Windows

Содержание статьи

Повышение привилегий, пожалуй, один из ключевых моментов, от которого зависит сценарий дальнейшего проведения пентеста или атаки. Очень часто на этом этапе все и заканчивается, если не получается «расширить свои полномочия». Поэтому сегодня мы немного поговорим о способах, позволяющих пользователю повысить свои привилегии не только до администраторских, но и до системных.

Введение

Повышение привилегий в Windows и Linux несколько различается. Несмотря на то что обе операционные системы несут обычное число уязвимостей, исследователи отмечают, что полностью пропатченный Windows-сервер встречается гораздо чаще, чем обновленный до актуального состояния Linux. К тому же время выхода виндовых патчей зачастую меньше, что делает повышение привилегий на винде задачей достаточно интересной и амбициозной. Именно ей мы и посвятим наш рассказ.

Варианты

Итак, какие у нас есть возможности приподняться в мире Windows? Прежде всего, в последнее время в ядре ОС было найдено достаточно уязвимостей, связанных с парсингом шрифтов, что делает процесс повышения привилегий достаточно простым, если на руках есть подходящий сплоит. Если ты используешь Metasploit, то достаточно всего лишь одной команды, чтобы получить системный шелл. Однако все это с большой вероятностью успешно сработает только в том случае, если система не полностью пропатчена. Если же на машине установлены все обновления, то, в отличие от Linux, здесь не получится найти SUID-бинарников, а переменные окружения обычно не передаются сервисам или процессам с более высокими привилегиями. Что же в результате нам остается?

От админа до системы, или то, что знают все

Обычно при упоминании повышения привилегий на ум сразу приходит способ, использующий планировщик задач. В винде можно добавить задачу с помощью двух утилит: at и schtasks . Вторая запустит задачу от имени пользователя, добавившего задание, в то время как первая — от имени системы. Стандартный трюк, о котором ты наверняка слышал, позволяющий запустить консоль с правами системы:

Второе, что приходит в голову, — это добавление сервиса, который будет запускать необходимый файл / выполнять команду:

Третий способ заключается в подмене системной утилиты C:\windows\system32\sethc.exe на, например, cmd . Если после этого разлогиниться и нажать несколько раз клавишу Shift , то появится консоль с системными правами.

Что касается автоматизированных способов, то на ум сразу же приходит Metasploit и его getsystem . Альтернативным вариантом можно считать PsExec от Sysinternals ( psexec -i -s -d cmd.exe ).

Мы пойдем другим путем

У всех названных методов есть общий недостаток: необходимы администраторские привилегии. Это означает, что мы повышаем привилегии уже из-под привилегированного аккаунта. В большинстве случаев, когда ты получил админские права, у тебя на руках появляется куча вариантов, как подняться еще выше. Так что это не очень сложная задача. Мы же поговорим сегодня о методах повышения привилегий, не использующих какие-либо 0day-уязвимости, полагая, что у нас обычная система и на руках аккаунт обычного непривилегированного пользователя.

Охота за credentials

Один из надежных и стабильных способов повышения привилегий и закрепления в системе — получить пароли администраторов или пользователей, обладающих более высокими привилегиями. И тут самое время вспомнить об автоматизированной установке программного обеспечения. Если ты управляешь доменом, включающим в себя обширный парк машин, однозначно тебе не захочется ходить и устанавливать ПО на каждую из них вручную. Да и времени это будет отнимать столько, что ни на какие другие задачи не хватит. Поэтому используются Unattended installations, которые порождают файлы, содержащие админские пароли в чистейшем виде. Что представляет собой просто клад как для пентестеров, так и для злоумышленников.

Unattended Installs

В случае автоматизированной установки на клиенте остается достаточно любопытный для нас файл Unattended.xml , который обычно находится либо в %WINDIR%\Panther\Unattend\ , либо в %WINDIR%\Panther\ и может хранить пароль администратора в открытом виде. С другой стороны, чтобы получить этот файл с сервера, не требуется даже никакой аутентификации. Надо найти лишь «Windows Deployment Services» сервер. Для этого можно воспользоваться скриптом auxiliary/scanner/dcerpc/windows_deployment _services из Metasploit. И хотя Windows Deployment Services не единственный способ выполнения автоматизированных инсталляций, файл Unattended.xml считается стандартом, так что его обнаружение можно приравнять к успеху.

Хакер #191. Анализ безопасности паркоматов

XML-файлы настроек групповой политики безопасности (Group Policy Preference) довольно часто содержат в себе набор зашифрованных учетных данных, которые могут использоваться для добавления новых пользователей, создания шар и так далее. На счастье, метод шифрования документирован, таким образом, можно запросто получить пароли в чистом виде. Более того, команда Metasploit уже все сделала за тебя — достаточно воспользоваться модулем /post/windows/gather/credentials/gpp.rb . Если тебе интересны подробности, то вся необходимая информация доступна по этой ссылке.

Пользовательские права

Очень часто повышение привилегий оказывается следствием неправильно настроенных пользовательских прав. Например, когда пользователь домена является локальным администратором (или Power User’ом) на хосте. Или когда пользователи домена (или члены доменных групп) являются локальными админами на всех хостах. В таком случае тебе уже толком не придется ничего делать. Но такие варианты подворачиваются не так часто.

AlwaysInstallElevated

Иногда администраторы позволяют обычным пользователям самостоятельно устанавливать программы, обычно делается это через следующие ключи реестра:

Они указывают системе, что любой MSI-файл должен устанавливаться с повышенными привилегиями (NT AUTHORITY\SYSTEM). Соответственно, задействовав специальным образом созданный файл, можно опять же выполнить действия от имени системы и прокачать свои привилегии.

В состав Metasploit входит специальный модуль exploit/windows/local/always_install_elevated , который создает MSI-файл со встроенным в него специальным исполняемым файлом, который извлекается и выполняется установщиком с привилегиями системы. После его выполнения MSI-файл прекращает установку (путем вызова специально созданного невалидного VBS), чтобы предотвратить регистрацию действия в системе. К тому же если запустить установку с ключом /quiet , то юзеру даже не выведется ошибка.

Пропавший автозапуск

Очень часто случается, что система хранит запись о файле, который надо автоматически запустить, даже после того, как сам файл уже канул в Лету. Может, какой-то сервис был некорректно удален — исполняемого файла нет, а запись в реестре осталась, и при каждом запуске система безуспешно пытается его стартануть, забивая журнал событий сообщениями о фейлах. Этой ситуацией также можно воспользоваться для расширения своих полномочий. Первым делом надо найти все такие осиротевшие записи. Например, при помощи утилиты autorunsc от Sysinternals.

После чего, как ты догадался, останется только как-то подсунуть на место пропавшего файла своего кандидата.

Магия кавычек

Да-да, кавычки могут не только сыграть злую шутку в SQL-запросах, позволив провести инъекцию, но и помочь поднять привилегии. Проблема довольно старая и известна со времен NT. Суть в том, что пути до исполняемых файлов некоторых сервисов оказываются не обрамленными кавычками (например, ImagePath=C:\Program Files\Common Files\Network Associates\McShield\McShield.exe ), при этом в пути присутствуют символы пробела. В таком случае, если атакующий создаст файл, который будет добавлять новых админов в систему или выполнять еще какие-то действия, и назовет его C:\Program Files\common.exe , то при последующем запуске сервиса запустится именно common.exe , а оставшаяся часть пути будет воспринята в качестве аргумента (аргументов). Понятно, что в Program Files непривилегированный пользователь положить ничего не сможет, но исполняемый файл сервиса может находиться и в другой директории, то есть у юзера будет возможность подсунуть свой файл.

Для того чтобы воспользоваться данной техникой, надо найти уязвимый сервис (который не будет использовать кавычки в пути к своему бинарнику). Делается это следующим образом:

Правда, на XP это потребует привилегий админа, поэтому там лучше воспользоваться следующим методом: получить список сервисов — sc query , далее смотреть информацию по каждому сервису — sc qc servicename .

Все по плану

Еще один механизм, который может помочь поднять права и про который обычно забывают, — планировщик задач. Утилита schtasks позволяет вешать задачи на определенные события. Наиболее интересные для нас — ONIDLE, ONLOGON и ONSTART. Как следует из названий, ONIDLE будет выполняться каждый раз при простое компьютера, ONLOGON и ONSTART — при входе пользователя и при запуске системы соответственно. Таким образом, на каждое из событий можно повесить отдельную задачу. Например, при запуске системы копировать куда-либо вредоносный бинарник/кейлоггер/. и запускать его. При входе пользователей в систему — запускать дампер кредитных карт. Короче, все ограничивается только твоей фантазией и поставленной задачей.

Фокусы с разрешениями

Разрешения на доступ к файлам — это обычно первое защитное средство, которое мешает поднять нам свои привилегии. Было бы заманчиво просто так переписать какой-либо системный файл (например, тот же самый sethc.exe, упомянутый в самом начале статьи) и получить сразу системные привилегии. Но все это лишь мечты, на деле у нас есть лишь разрешение на его чтение, которое нам ровным счетом ничего не дает. Однако не стоит вешать нос, ибо с разрешениями тоже не все так гладко — здесь, как и везде, существуют свои подводные камни, знание которых позволяет делать невозможное возможным.

Одна из системных директорий, защищенных данным механизмом, особенно интересна с точки зрения повышения привилегий — Program Files. Непривилегированным пользователям доступ туда заказан. Однако иногда бывает, что в процессе установки инсталляторы некорректно выставляют права на файлы, в результате чего всем пользователям предоставляется полный доступ к исполняемым файлам. Что из этого следует — ты уже догадался.

Еще одно из ограничений — обычному смертному не позволяется писать в корень системного диска. Однако, например, на XP при создании новой директории в корне диска группа BUILTIN\Users получает FILE_APPEND_DATA и FILE_WRITE_DATA разрешения (даже если владельцем папки является администратор):

На «семерке» происходит почти то же самое, только разрешения получает группа AUTHENTICATED USERS. Каким образом такое поведение может превратиться в проблему? Просто некоторые приложения устанавливают себя вне защищенных директорий, что позволит легко подменить их исполняемые файлы. Например, такая оказия случилась с Metasploit Framework в случае ее многопользовательской установки. Данный баг был пофиксен в версии 3.5.2, а утилита переехала в Program Files.

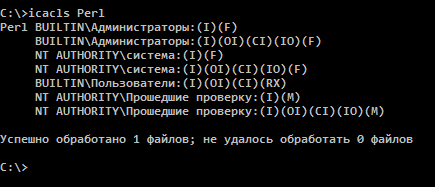

Как искать такие директории/файлы

Обнаружение директории с некорректными разрешениями — это уже половина успеха. Однако ее нужно сначала найти. Для этого можно воспользоваться следующими двумя инструментами: AccessChk и Cacls/ICacls. Чтобы найти при помощи AccessChk «слабые» директории, понадобятся данные команды:

Для поиска файлов со «слабыми» разрешениями служат следующие:

То же самое можно выполнить и при помощи Cacls/ICacls:

Трюки с сервисами

Еще один вариант, как подняться в системе повыше, — это воспользоваться мисконфигурациями и ошибками сервисов. Как показывает практика, некорректными разрешениями могут обладать не только файлы и папки, но также и сервисы, работающие в системе. Чтобы обнаружить такие, можно воспользоваться утилитой AccessChk от небезызвестного тебе Марка Руссиновича:

Отраднее всего будет увидеть SERVICE_ALL_ACCESS разрешение для аутентифицированных пользователей или power-юзеров. Но также большой удачей можно считать и следующие:

- SERVICE_CHANGE_CONFIG — можем изменять исполняемый файл службы;

- WRITE_DAC — можно менять разрешения, что приводит к получению разрешения SERVICE_CHANGE_CONFIG ;

- WRITE_OWNER — можно стать владельцем и изменить разрешения;

- GENERIC_WRITE — наследует разрешения SERVICE_CHANGE_CONFIG ;

- GENERIC_ALL — наследует разрешения SERVICE_CHANGE_CONFIG .

Если обнаруживается, что установлено одно (или несколько) из этих разрешений для непривилегированных пользователей, шансы повысить свои привилегии резко возрастают.

Как повысить?

Допустим, ты нашел подходящий сервис, настало время поработать над ним. В этом поможет консольная утилита sc. Для начала получаем полную информацию об интересующем нас сервисе, допустим, это upnphost:

С помощью этой же утилиты отконфигурируем его:

Как видишь, при следующем старте службы вместо ее исполняемого файла выполнится команда net user john hello /add && net localgroup Administrators john /add , добавив в систему нового пользователя john с паролем hello . Остается только вручную перезапустить сервис:

Вот и вся магия.

Что в итоге

Когда-то давным-давно я прочитал в журнале статью, в которой были приведены основные приемы для повышения привилегий в ОС Windows. Особого значения я ей тогда не придал, но теория в голове отложилась и однажды очень сильно меня выручила. Так что, надеюсь, и ты найдешь в этой статье для себя что-то новое, что поможет однажды преодолеть очередной барьер.