- Восстановление содержимого зашифрованных файлов из теневой копии тома.

- Использование теневых копий томов для восстановления файлов с помощью Recuva.

- Использование стороннего ПО для доступа в теневым копиям томов.

- Вероятность восстановления зашифрованных вирусом данных.

- Использование опции теневого копирования в Windows 10

- Способ 1: Меню Свойства системы

- Способ 2: Командная строка

- Способ 3: Автоматизация теневого копирования

Восстановление содержимого зашифрованных файлов из теневой копии тома.

Как правило, расшифровать зашифрованные вирусом файлы очень сложно, и иногда, даже невозможно. В таких случаях, есть смысл попробовать восстановить хотя бы то, что могло быть сохранено в снимке файловой системы, и возможно, потеря информации будет минимальной. В общем случае, задача заключается в том, чтобы подключить теневую копию к системе, в виде логического диска или каталога, с которым можно было бы работать стандартными средствами, например, Проводником или любимым файловым менеджером, вроде Far Manager . Подобная задача легко решается стандартными средствами системы. Для работы с теневыми копиями томов используется системная утилита vssadmin.exe имеющаяся в составе всех операционных систем семейства Windows, начиная с Windows XP. Краткую справку по ее использованию можно получить по команде vssadmin /? , а более подробное описание – по ссылке на список команд CMD, размещенной в конце страницы. Эту утилиту можно использовать для получения имен томов с теневыми копиями. Кроме того, в составе средств командной строки CMD Windows имеется команда для создания символьной ссылки mklink , позволяющая подключить том теневой копии в качестве обычного каталога файловой системы. Подсказку и более полное описание mklink можно получить таким же образом, как и для vssadmin.exe . Поскольку, файлы теневых копий интерпретируются системой как обычные тома, то для получения доступа к их содержимому стандартными средствами, достаточно создать символические ссылки на их корневые разделы. Для этого потребуется узнать имя тома теневой копии.

Для работы с данными командами потребуются права администратора ( запуск от имени администратора).

Получить список теневых копий можно с помощью команды:

vssadmin List Shadows

Для удобства работы с результатами вывода утилиты, можно воспользоваться их перенаправлением в файл:

vssadmin List Shadows > C:\shadows\vsslist.txt

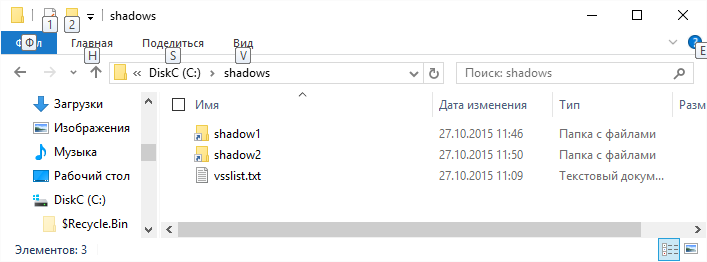

Результаты выполнения команды будут записаны в текстовый файл vsslist.txt в каталоге shadows диска C: . Каталог shadows должен быть создан, например, командой md c:\shadows .

Пример отображаемой информации:

В данном примере, имеется информация о наличии 2-х теневых копий, созданных службой теневого копирования в среде Windows 10, и их имена томов:

Том теневой копии: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy1

Том теневой копии: \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy2

Зная имена томов, можно подключить их в каталог, например C:\shadows командой mklink :

mklink /D C:\shadows\shadow1 \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy1\

mklink /D C:\shadows\shadow2 \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopy2\

Чтобы не набирать вручную имена томов, можно воспользоваться копированием их из текстового файла, полученного перенаправлением вывода команды vssadmin ( C:\shadows\vsslist.txt )

Обратите внимание на наличие символа \ после имени тома, поскольку ссылка должна создаваться на каталог, а не файл (параметр командной строки /D )

После выполнения этих команд, в каталоге C:\shadows появятся подкаталоги shadow1 и shadow2 содержащие данные теневых копий. Можно из командной строки перейти в проводник Windows:

Изображение стрелки на ярлыках указывает на то, что это не реальные каталоги файловой системы, а символические ссылки. Дальше, с данными теневых копий можно работать, как с обычным (но защищенным от записи) каталогом файловой системы.

Процесс подключения теневых копий можно немного упростить с помощью командного файла, следующего содержания:

Данный командный файл должен запускаться от имени администратора. При его выполнении создается каталог C:\shadows , сохраняется вывод команды vssadmin в файле C:\shadows\vsslist.txt , команда FIND выделяет из полученного файла только те строки, которые содержат имя теневой копии, и записывает результат в файл listshadows.txt который можно открыть в блокноте, или с помощью редактора WorPad, затем командой mklink создается символическая ссылка C:\shadows\shadow1 на том первой теневой копии и запускается проводник, открывающий папку C:\shadows\ .

При необходимости, можно подключить нужную теневую копию, командой:

mklink /D C:\shadows\shadowN \\?\GLOBALROOT\Device\HarddiskVolumeShadowCopyN\

Где N принимает значение номера копии. Копия с наибольшим номером – наиболее свежая. Дату создания каждой копии можно посмотреть в выводе команды vssadmin

Команда mklink не может создать новую ссылку, если указанное в параметрах имя уже существует. Для удаления символьной ссылки можно использовать команду RD :

rd C:\shadows\shadow1 — удалить символьную ссылку shadow1

Использование теневых копий томов для восстановления файлов с помощью Recuva.

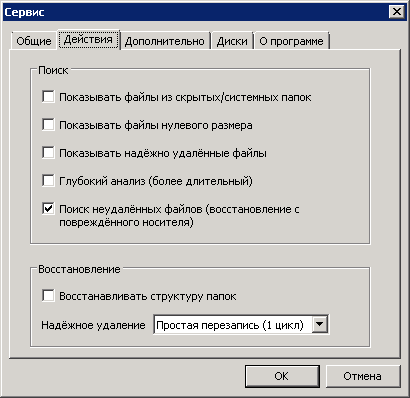

Важной особенностью Recuva является возможность восстановления файлов из теневых копий томов, автоматически создаваемыми службой теневого копирования Windows. Теневые копии утилита интерпретирует как обычные логические диски, примонтированные к текущей системе. Для отображения теневых копий, нужно включить данный режим — Настройки… — Диски — установить флажок Показывать теневые копии . При восстановлении файлов можно выбрать из списка дисковых устройств либо конкретную теневую копию, либо все, существующие в системе на данный момент времени. В настройках программы Действия должен быть установлен флажок Поиск неудаленных данных (восстановление с поврежденного носителя) .

После завершения анализа, нужно найти файл для восстановления, который имеет состояние Не удалено . Таким образом, мы будем восстанавливать не удаленный файл, а файл, сохраненный в снимке файловой системы. Теневых копий, в зависимости от версии Windows, размера дисковых томов, и системных настроек теневого копирования, может быть до 64 шт. И каждая из них может быть источником восстановления для утилиты Recuva, казалось бы, безвозвратно утерянной информации. Но место на диске, отводимое теневым копиям томов ограничено, поэтому, при необходимости, система удаляет наиболее старые из них без каких-либо действий со стороны пользователя. По этой причине, пострадав от действий вируса-шифровальщика, не стоит надолго откладывать восстановление информации из существующих на данный момент снимков. По крайней мере, можно сначала скопировать файлы из теневых копий на сменный носитель, а затем уже приступать к прочим способам восстановления зашифрованных файлов. В противном случае можно не только не добиться их расшифровки, но и потерять возможность восстановления предыдущего содержимого.

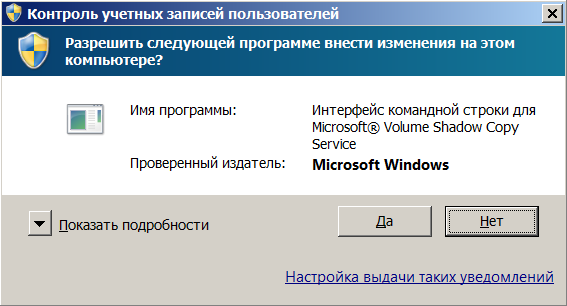

Вирусы-шифровальщики тоже постоянно совершенствуются, и в частности, в последнее время пытаются удалить данные теневых копий, используя команду vssadmin . При включенной системе контроля учетных записей пользователей (UAC) это сопровождается запросом на разрешение выполнение для vssadmin.exe , чего естественно, делать не нужно. В случае же отключения UAC потеря теневых копий гарантирована.

Использование стороннего ПО для доступа в теневым копиям томов.

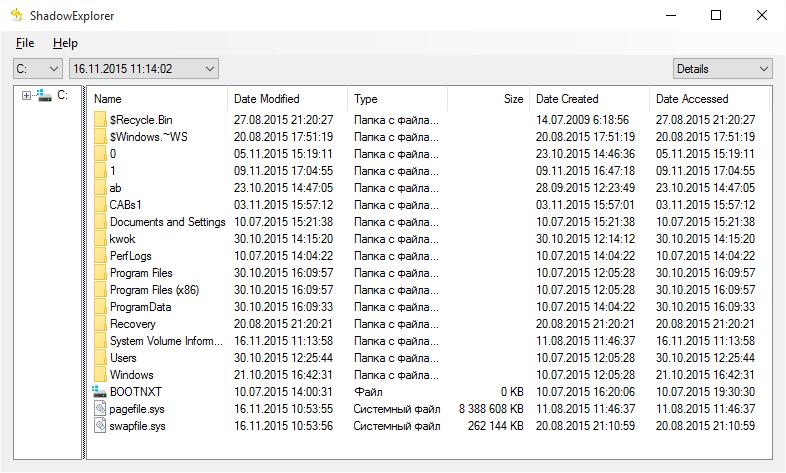

Существует программное обеспечение, облегчающее доступ пользователей домашних компьютеров к данным теневых копий, как например, ShadowExplorer.

Программа позволяет выбрать диск и любую из соответствующих ему теневых копий. Данные отображаются так же, как в стандартном проводнике. Пользователь имеет возможность выбрать нужный файл или каталог и с помощью контекстного меню, вызываемого правой кнопкой мышки, экспортировать его в нужное место, например, на флэшке.

Скачать ShadowExplorer можно на странице загрузки официального сайта ShadowExplorer.com

Программа распространяется в двух вариантах — Installer, устанавливаемом в системе стандартным образом, и Portable, переносимом.

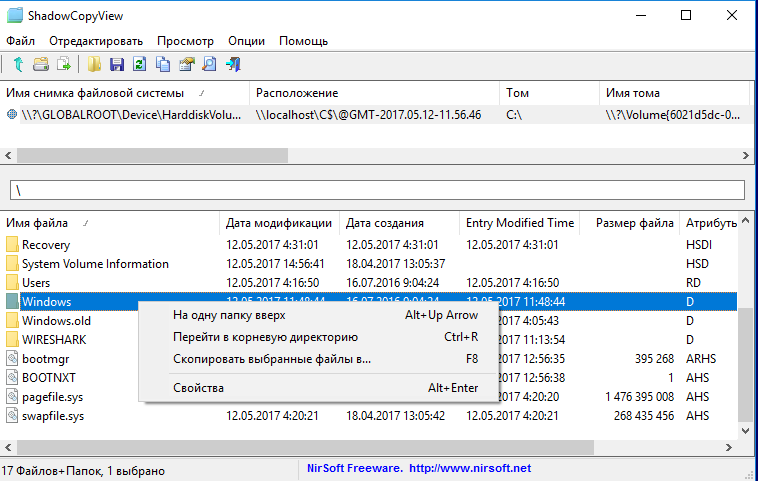

Однако, наиболее удобным средством работы с данными теневых копий является, по моему личному мнению, простая и компактная утилита от Nirsoft ShadowCopyView. Программа бесплатная, не требует установки в системе, и при необходимости, может быть русифицирована с использованием файла языковой поддержки ShadowCopyView_lng.ini , zip-архив которого можно скачать на странице загрузки программы. Готовую русифицированную версию для 32-разрядных или 64-разрядных Windows можно скачать по ссылкам:

Архивы содержат исполняемый файл ShadowCopyView.exe и файл языковой поддержки ShadowCopyView_lng.ini . Если удалить (переименовать) ini-файл, то интерфейс программы будет англоязычным.

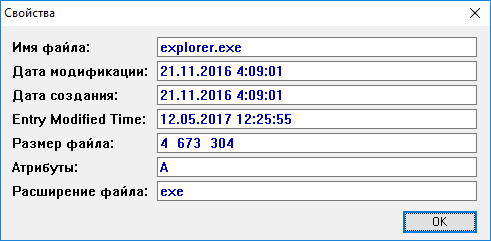

Для восстановления данных с использованием теневых копий можно воспользоваться контекстным меню, вызываемым правой кнопкой мышки, или через основное меню ”Файл — Сохранить выбранные файлы в. ”. В качестве дополнительных возможностей имеется средство поиска файлов и папок (CTRL+F), а также возможность получения сведений об их свойствах:

Вероятность восстановления зашифрованных вирусом данных.

Авторы вредоносных программ постоянно работают над тем, чтобы затруднить самостоятельное восстановление данных, зашифрованных вирусом. При заражении системы принимаются меры для того, чтобы удалить теневые копии или сделать их непригодными для восстановления данных. Эта задача очень легко решается, если вирус работает в среде пользователя с правами администратора при отключенной технологии контроля учетных записей пользователей UAC . В качестве примера приведу алгоритм действий реального вируса-шифровальщика, выполняющегося в системе со стандартными настройками безопасности в контексте учетной записи пользователя, обладающего правами администратора.

В большинстве случаев, заражение системы происходит при открытии вложенного в электронное письмо файла. Первая ошибка, допущенная пользователем – сам факт открытия такого файла. Даже если текст письма довольно правдоподобен, существует возможность просмотра заголовка письма, по которому легко установить достоверность отправителя. Подробная методика:

Тема заражения компьютера через почтовые вложения стара, как компьютерный мир, но тем не менее, остается актуальной, и большинство заражений происходят именно таким образом. В данном конкретном случае, вложенный файл представлял собой архив, содержащий сценарий на языке JavaScript, обеспечивающий загрузку с сервера злоумышленников основного тела вируса и выполнение его в контексте учетной записи текущего пользователя. Исполняемый файл вируса имеет случайное имя и копируется в папку документов пользователя. Пример свойств вирусного процесса, полученный с помощью Far Manager:

В первую очередь, вирусный процесс попытался удалить все теневые копии системы, выполняя команду:

«C:\Windows\System32\vssadmin.exe» Delete Shadows /All /Quiet

В тех случаях, когда вредоносная программа выполняется в контексте учетной записи с административными правами и отключен механизм контроля UAC, теневые копии будут успешно удалены, и пользователь этого даже не заметит. При включенном контроле учетных записей UAC, отобразится оповещение системы безопасности:

Интерфейс командной строки для Microsoft Volume Shadow Copy Service запрашивает разрешение на выполнение с административными привилегиями. Если на данный запрос ответить ”Да”, то результат будет таким же, как и в предыдущем случае – теневые копии будут удалены. Если же ответить ”Нет”, то программный модуль вируса повторит попытку удаления теневых копий и на экране снова отобразится сообщение системы безопасности. Так будет продолжаться до тех пор, пока не будет нажата кнопка ”Да” или вирусный процесс не будет принудительно завершен. Как правило, большинство пользователей, не задумываясь над смыслом своих действий, после нескольких повторившихся запросов, выбирают первый вариант, тем самым лишая себя последней возможности восстановления данных.

Использование теневых копий томов является единственным относительно простым способом полного или частичного восстановления информации, зашифрованной вредоносными программами. Конечно, кроме восстановления с использованием ранее созданных резервных копий, которые практически никогда не имеются в наличии. В подавляющем большинстве случаев, расшифровка невозможна. С мизерной вероятностью может помочь специализированное программное обеспечение антивирусных компаний, специально разработанное для расшифровки файлов, как например утилиты RakhniDecryptor, RannohDecryptor, ScraperDecryptor и т.п. от лаборатории Касперского. Как правило, такие утилиты позволяют расшифровать только те файлы, которые были обработаны устаревшим вирусом. Для ускорения процесса, можно отправить пример зашифрованного файла и требуемый код через специальные формы на сайтах антивирусных компаний. Если у вас есть копия этого же файла в незашифрованном виде, отправьте ее также. Теоретически, это может ускорить появление утилиты-дешифратора.

В качестве средства защиты от вирусов-шифровальщиков можно использовать специальные программы для создания резервных снимков файловой системы и восстановления на основе сделанного ранее снимка, как например, бесплатные Comodo Time Machine и Rollback Restore Rx Home и платная RollBack Restore Rx Pro. Эти программные продукты работают по принципу ”машины времени”, позволяя быстро вернуть состояние файловой системы на момент создания ее снимка (snapshot). В платных версиях подобных программ ( и в бесплатном Comodo Time Machine) существует возможность автоматического создания снимков по расписанию с помощью встроенного планировщика, например, при первой загрузке ежедневно или с заданной периодичностью. Особенностью перечисленных программ является собственная внутренняя система безопасности, отдельный загрузчик ОС и программный движок для создания, хранения и восстановления данных, что создает серьезные трудности для нанесения ущерба при вирусном заражении, в том числе и шифровальщиками.

Comodo Time Machine — описание, примеры использования и ссылки для скачивания.

RollBack Rx Home Edition — краткое описание, ограничения бесплатной версии программы, примеры использования.

Если вы желаете поделиться ссылкой на эту страницу в своей социальной сети, пользуйтесь кнопкой «Поделиться»

Использование опции теневого копирования в Windows 10

Служба теневого копирования — встроенная в Windows опция, позволяющая в автоматическом режиме копировать файлы, с которыми на текущий момент времени ведется работа. Это позволяет восстанавливать их предыдущие версии при необходимости. Однако изначально этот параметр отключен и пользователю придется вручную не только активировать его, но и каждый раз создавать новые копии, чтобы всегда иметь доступ к актуальным резервным копиям. Сегодня мы продемонстрируем два метода реализации этой задачи, а в качестве третьего рассмотрим автоматизацию копирования.

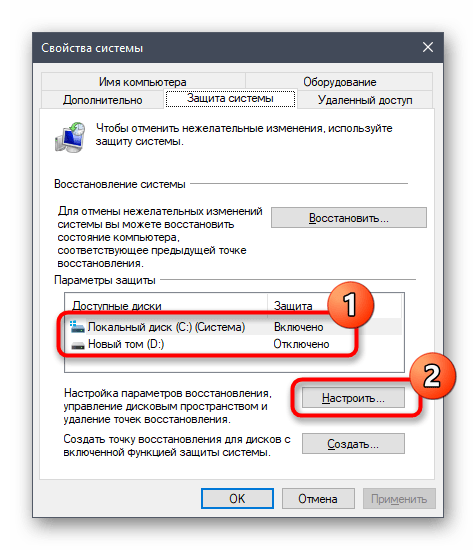

Способ 1: Меню Свойства системы

Способ с использованием графического меню не самый простой, поскольку придется переходить в разные окна и искать соответствующие пункты. Если вы желаете ускорить процесс создания теневой копии и не боитесь использовать для этого командную строку, сразу переходите к следующей инструкции, однако учитывайте, что отведенное под резервные копии пространство при этом будет выбрано автоматически. Ручная настройка позволяет гибко задать подходящие значения, что осуществляется так:

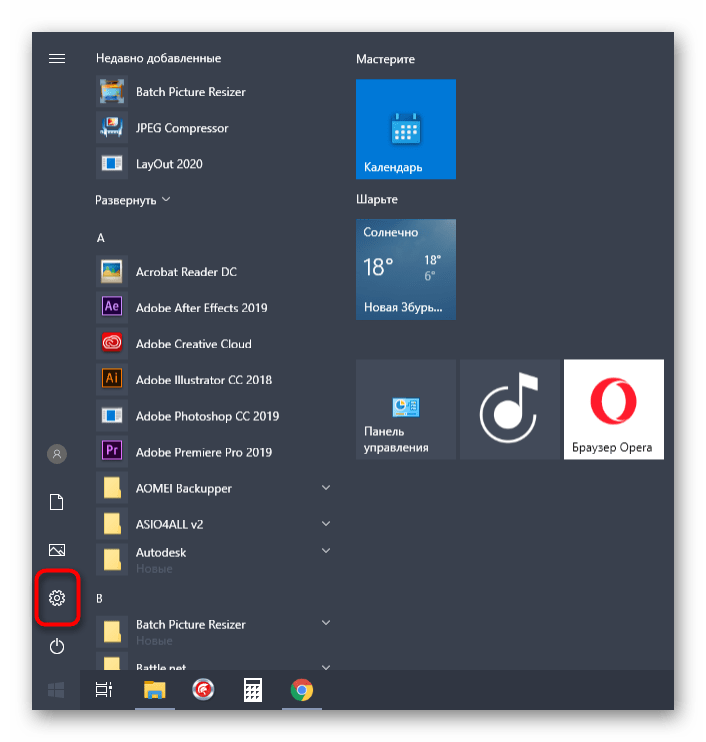

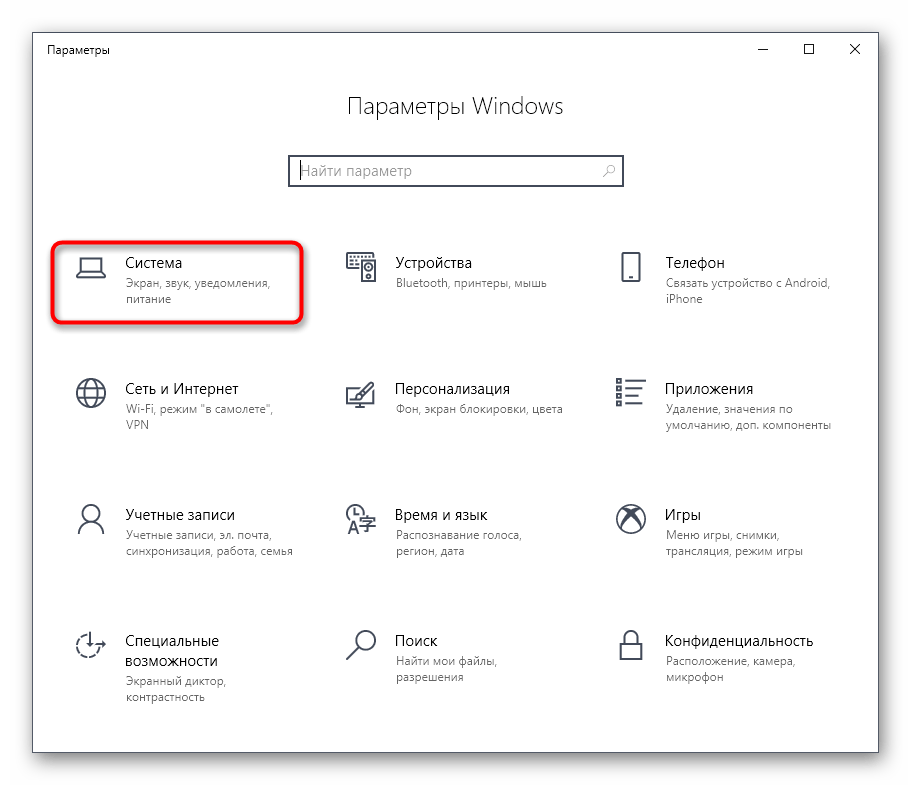

- Откройте «Пуск» и перейдите в «Параметры», кликнув по специальной кнопке в виде шестеренки.

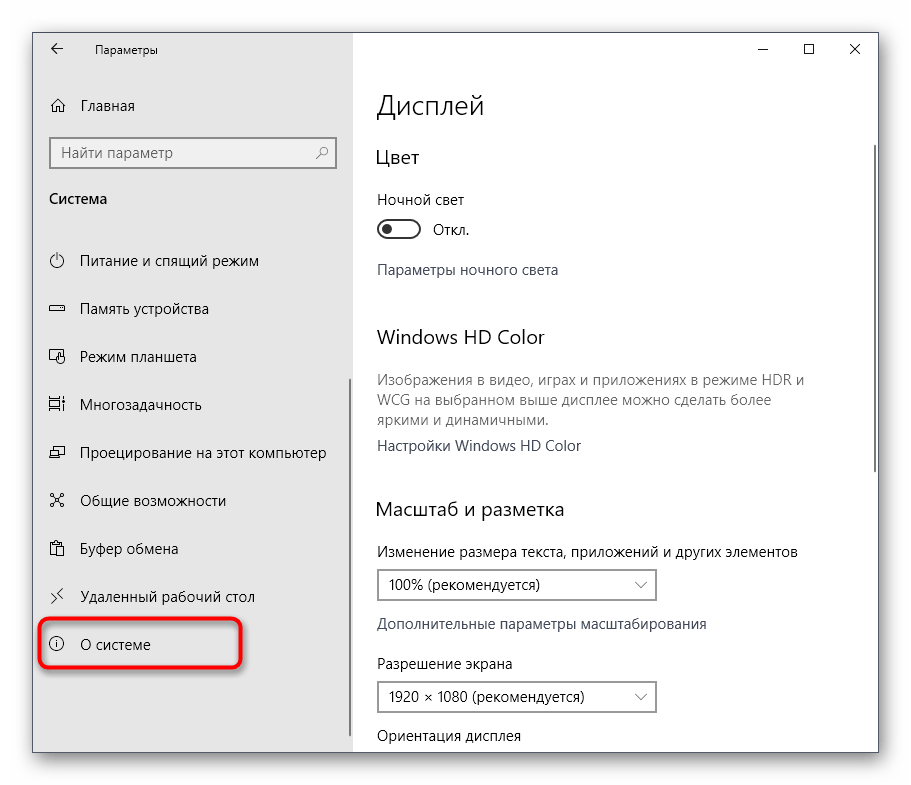

Через левую панель переместитесь к категории «О системе».

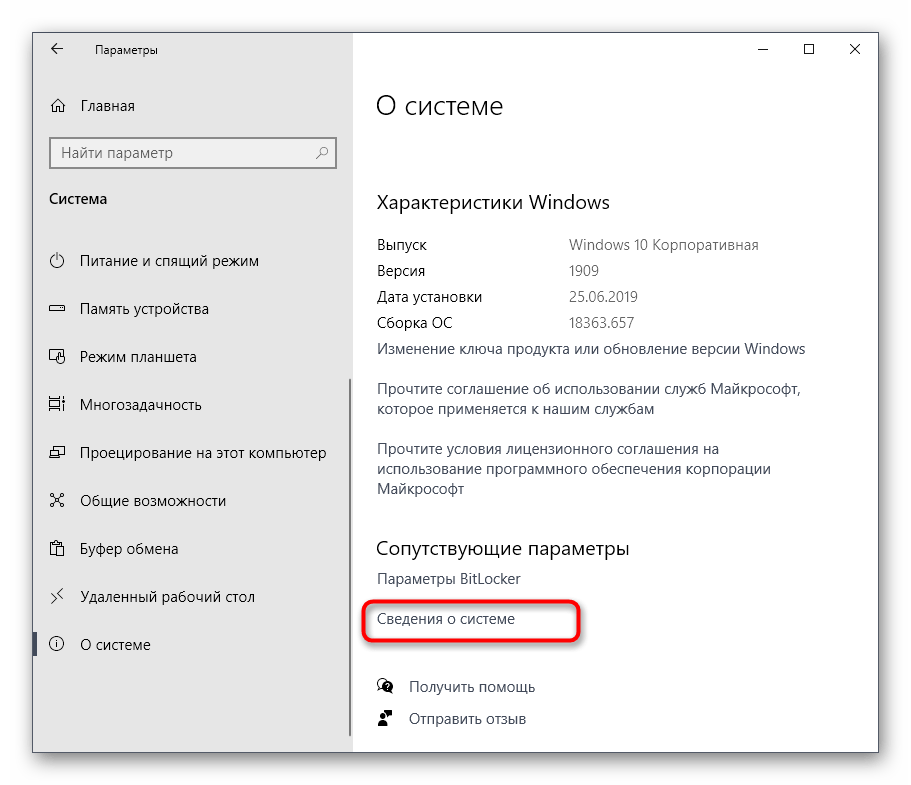

Опуститесь вниз, где отыщите строку «Сведения о системе».

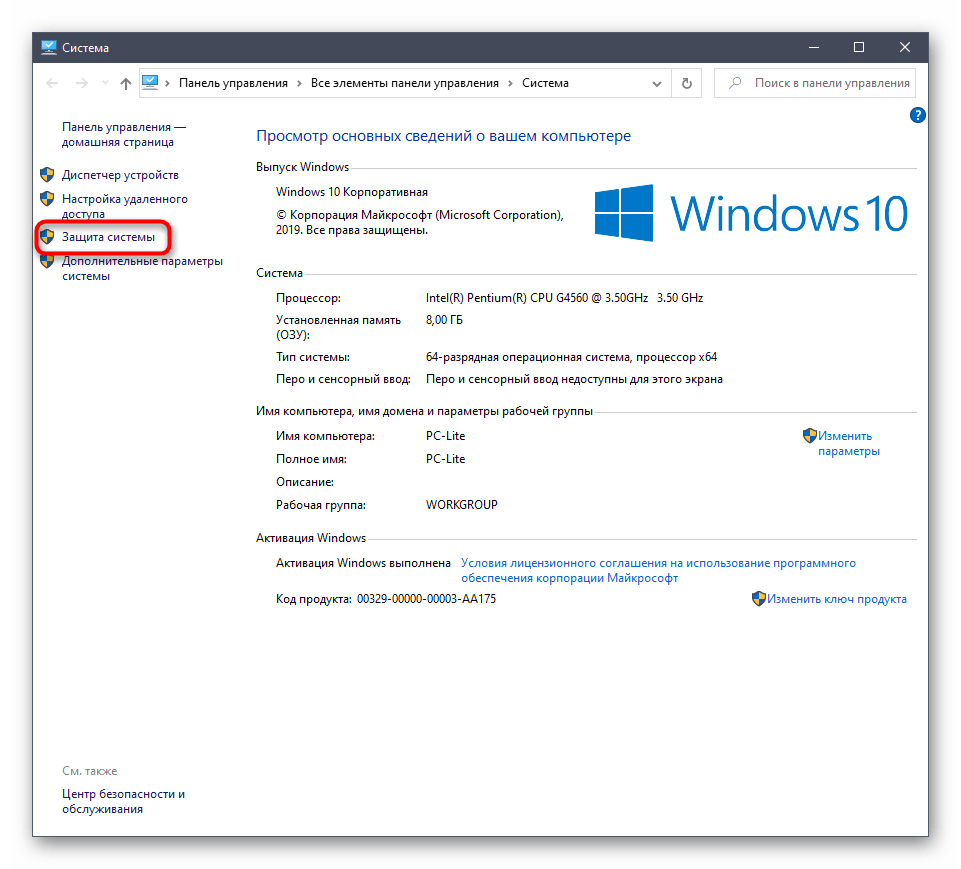

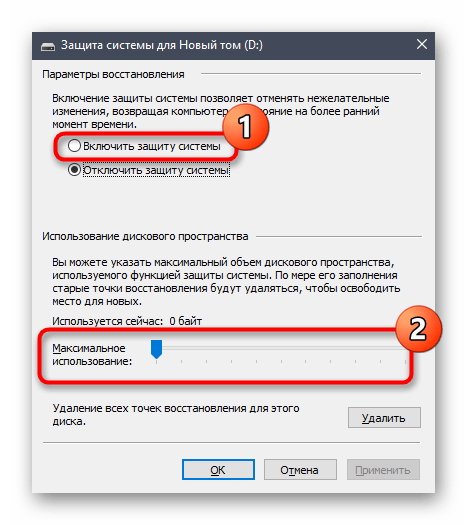

В окне свойств выберите логический том диска, с которым хотите работать, и перейдите в «Настроить».

Отметьте маркером пункт «Включить защиту системы» и задайте максимальное пространство, которое может быть выделено под резервные копии. Объем информации выбирается пользователем самостоятельно, отталкиваясь от личных предпочтений и имеющихся носителей.

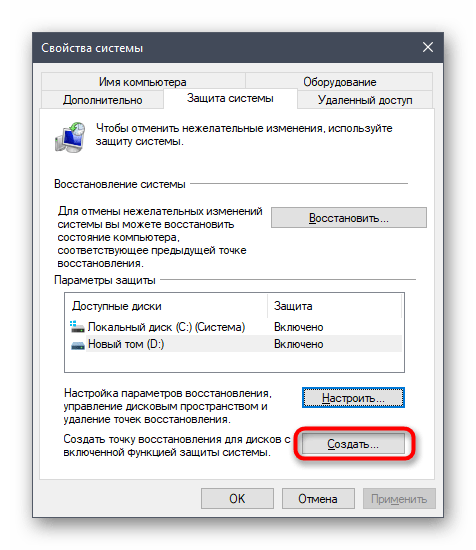

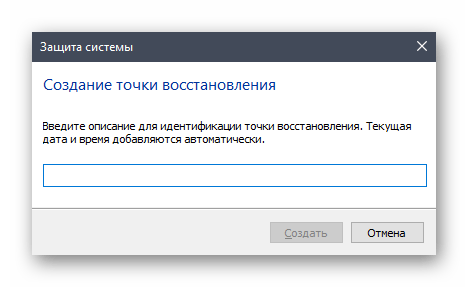

После применения изменений вернитесь в предыдущее меню, где нажмите по кнопке «Создать».

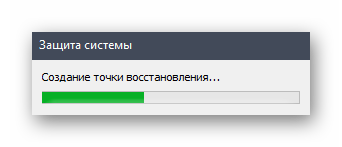

Ожидайте завершения процесса. Он займет буквально несколько минут, что напрямую зависит от объема информации на диске.

Вы получите уведомление об успешном создании точки восстановления.

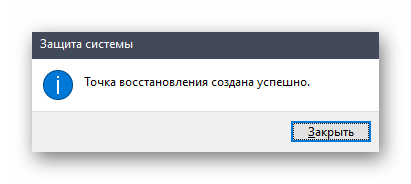

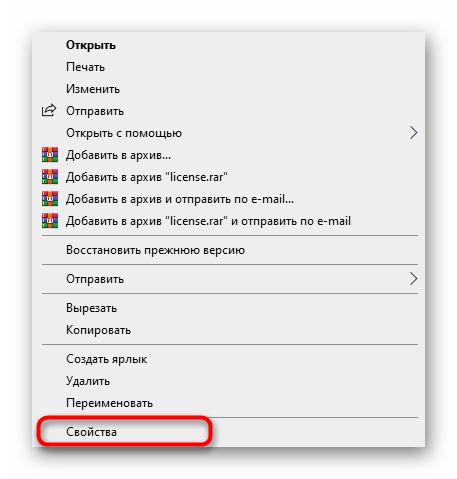

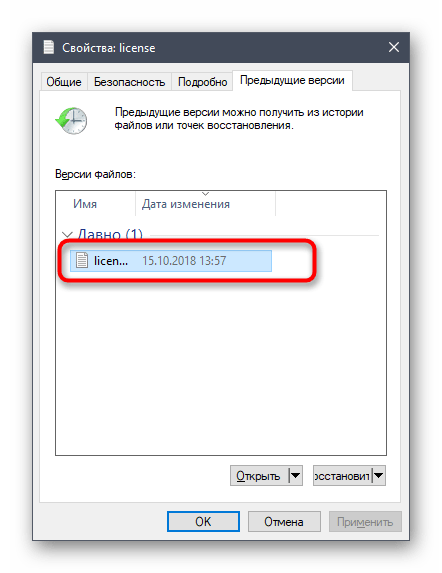

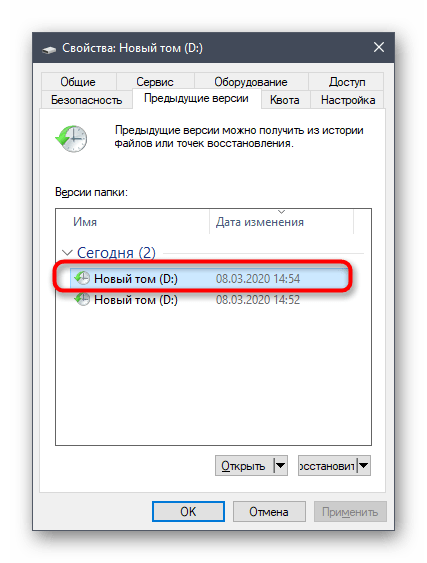

Для проверки измените какой-либо файл, находящийся на выбранном диске, а затем щелкните по нему ПКМ и выберите пункт «Свойства».

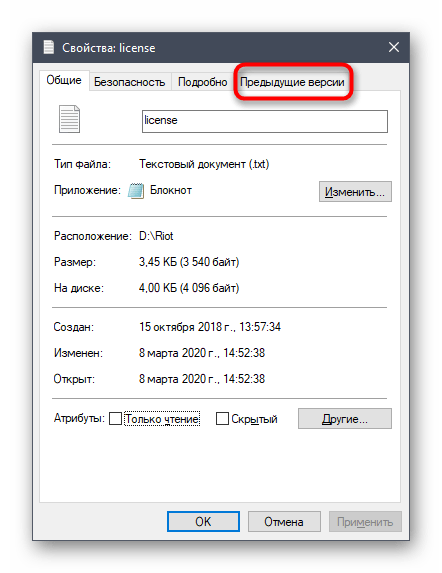

Переключитесь на вкладку «Предыдущие версии».

Теперь вы видите, что здесь находится старая версия файла, которую можно при желании восстановить.

Как вы уже поняли, прошлая версия файла будет создаваться только после внесения изменений, что и характеризует технологию теневого копирования. Уточним, что при выполнении предыдущих действий вы создали только одну точку восстановления, от которой и нужно будет отталкиваться при необходимости вернуть объекты. Мы же советуем регулярно создавать новые записи так, как это было показано выше, чтобы поддерживать операционную систему в актуальном состоянии и случайно не потерять важные объекты.

Способ 2: Командная строка

Более простой вариант создания резервной теневой копии выбранного носителя — использование консольной команды. Однако в этом случае у вас не будет возможности самостоятельно выбрать отведенное под предшествующие версии файлов дисковое пространство. Если вас устраивает такое положение вещей, выполните следующие действия:

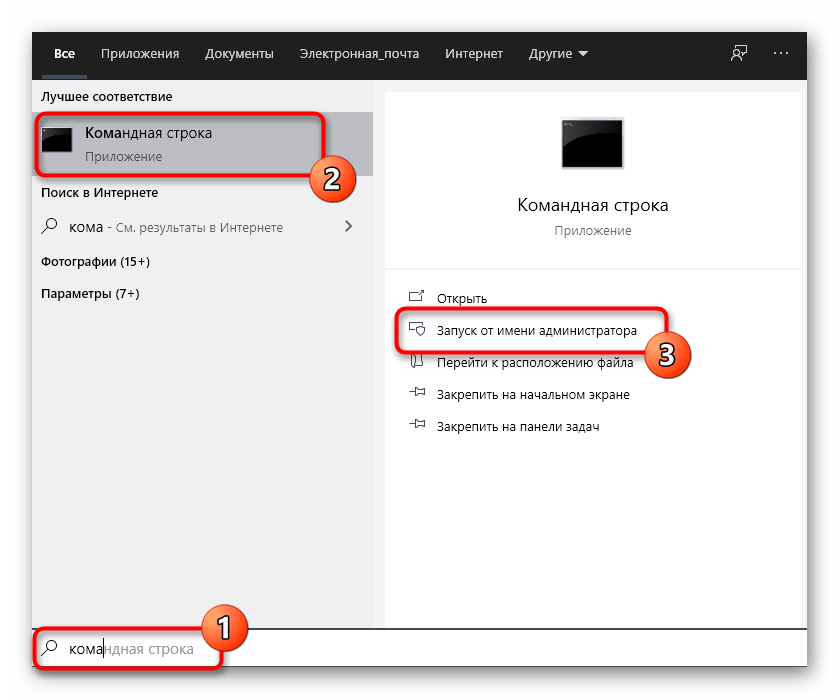

- Запустите Командную строку от имени администратора любым удобным образом, например, отыскав само приложение через поиск в меню «Пуск».

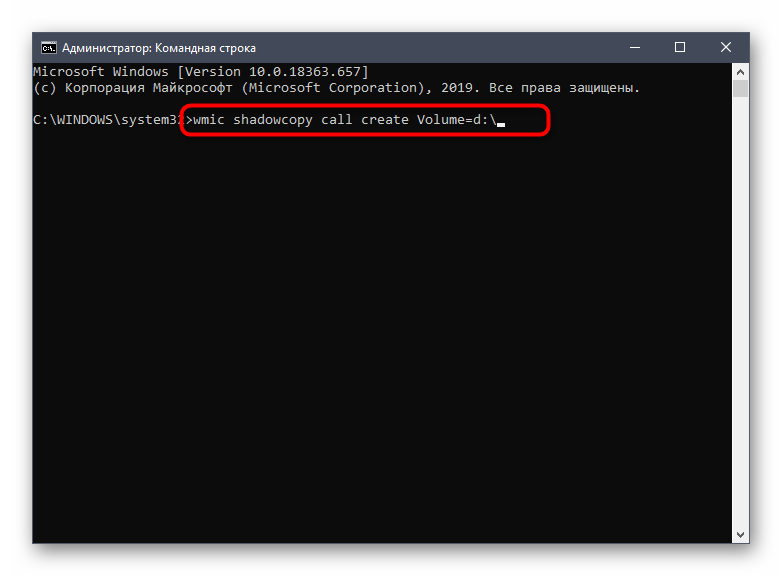

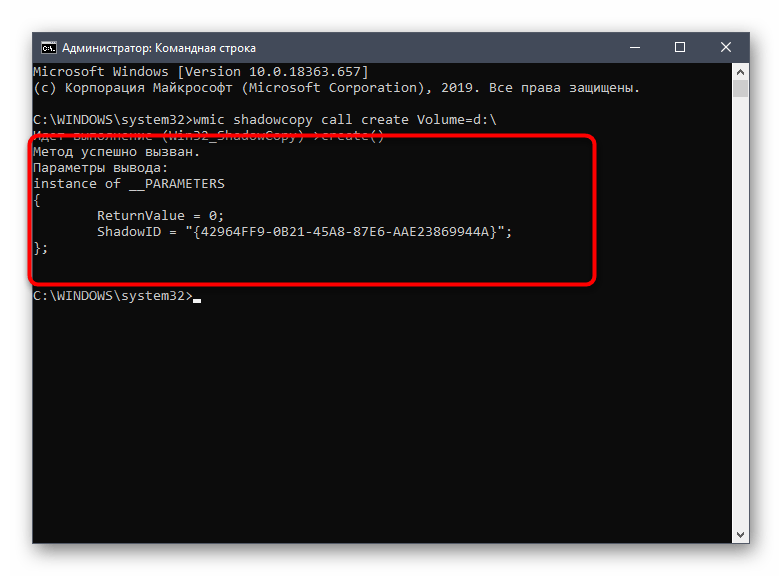

Введите там команду wmic shadowcopy call create Volume=D:\ и нажмите на Enter. Литеру D замените на метку тома, для которого создается копия.

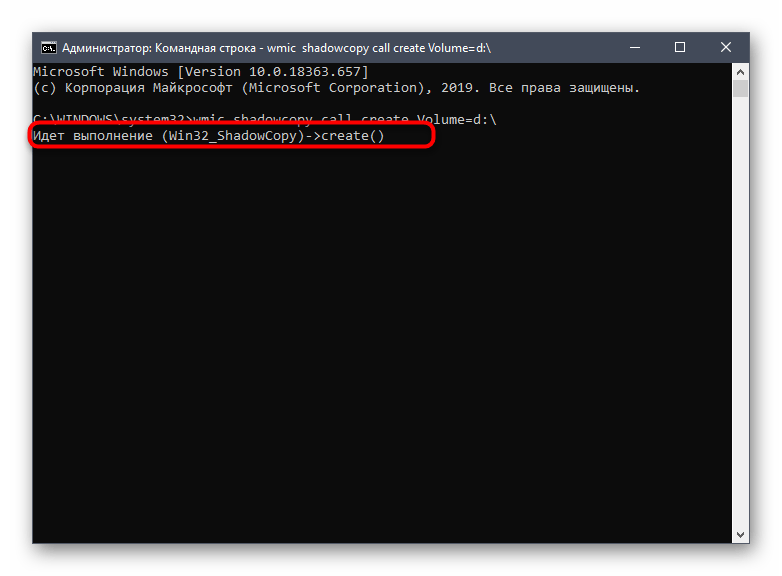

Начнется выполнение операции, о чем уведомит соответствующее консольное сообщение.

В конце вы получите строку с выводом «Метод успешно вызван».

Переходите к свойствам диска и на вкладке «Предыдущие версии» просмотрите, создалась ли новая версия директории.

При необходимости повторного создания теневой копии вызовите эту же команду и дождитесь завершения операции. Не забывайте менять буквы дисков, если этот процесс производится для разных логических разделов.

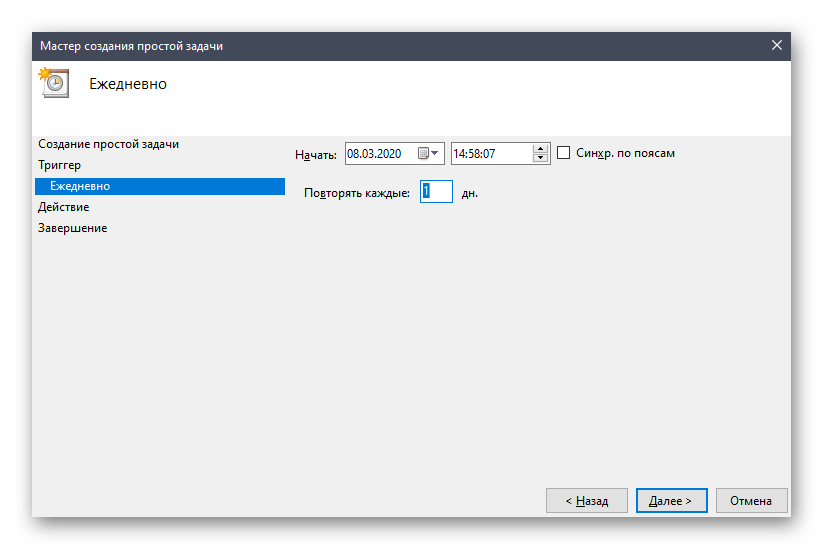

Способ 3: Автоматизация теневого копирования

В начале статьи мы обещали, что расскажем о методе автоматизации теневого копирования. Делается это путем добавления новой задачи через «Планировщик заданий». Тогда в определенный период времени будет вызываться рассмотренная выше команда и выполняться создание новой точки восстановления.

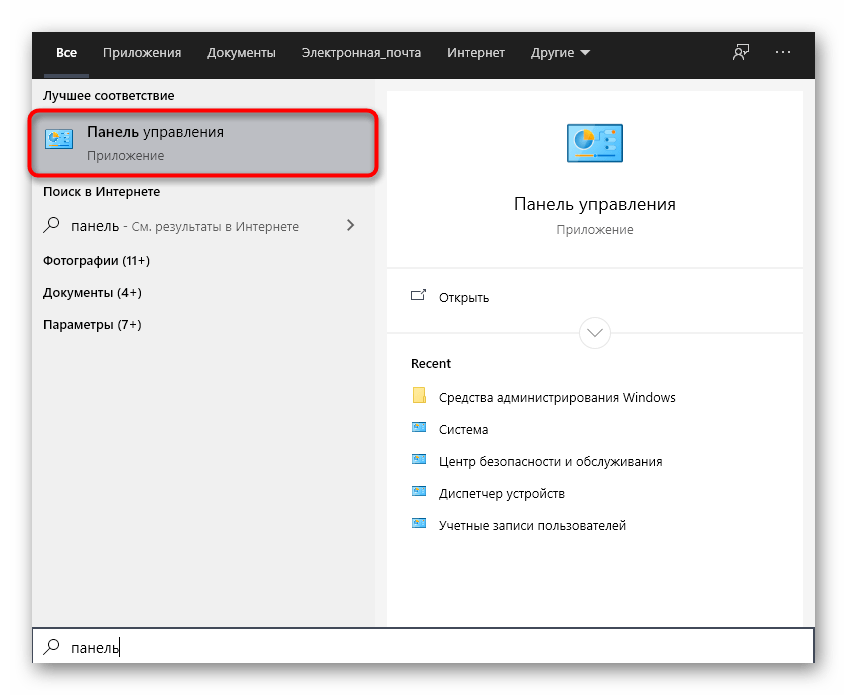

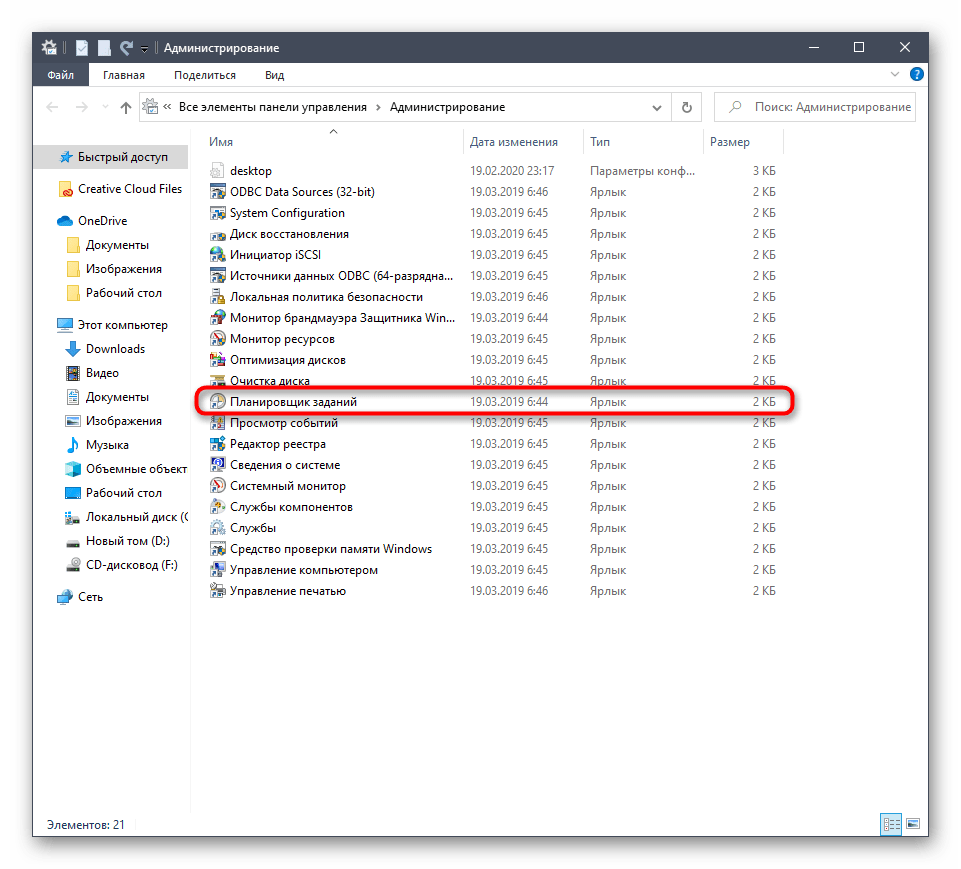

- Откройте «Пуск» и через поиск отыщите приложение «Панель управления».

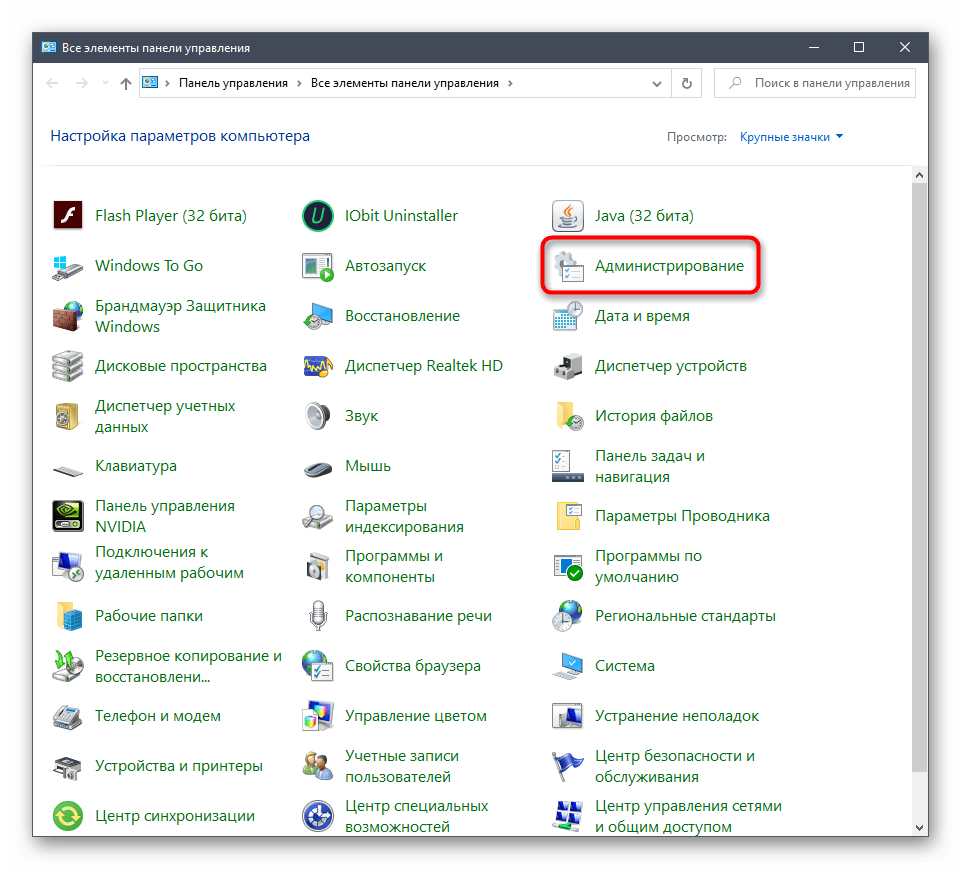

Там выберите раздел «Администрирование».

Запустите модуль «Планировщик заданий».

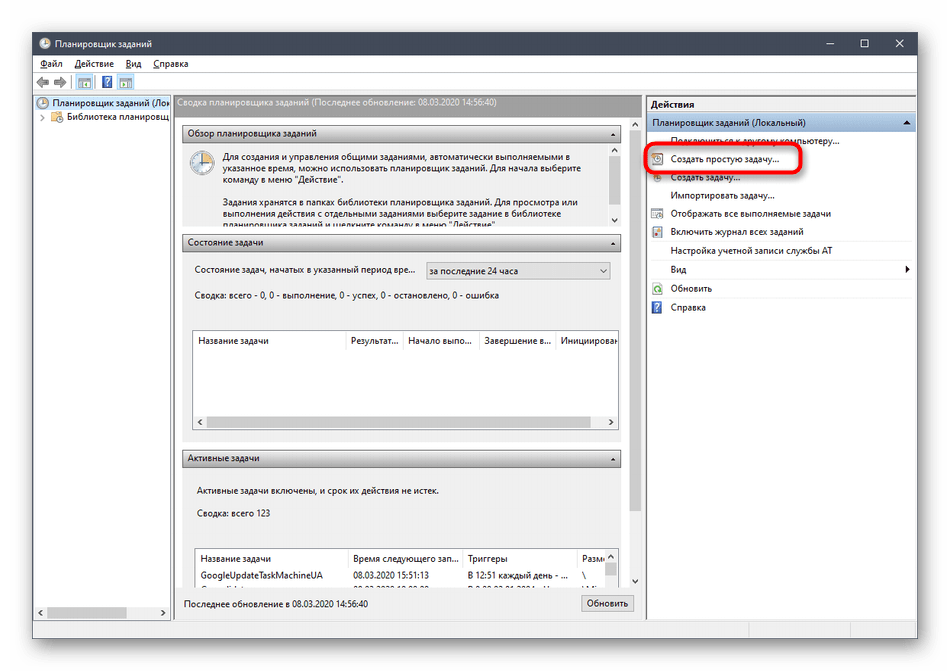

В блоке «Действия», который находится справа, нажмите по строке «Создать простую задачу».

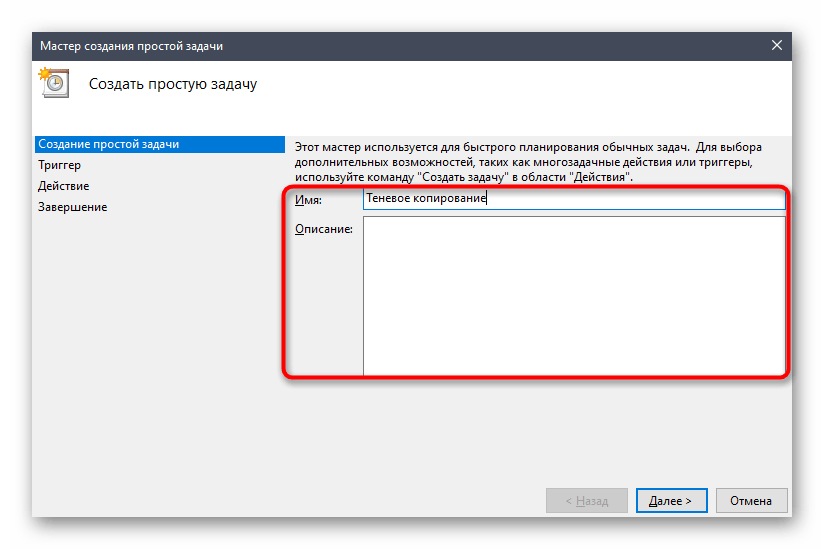

Введите произвольное имя, чтобы отличить эту задачу от других в списке, а затем переходите к следующему шагу.

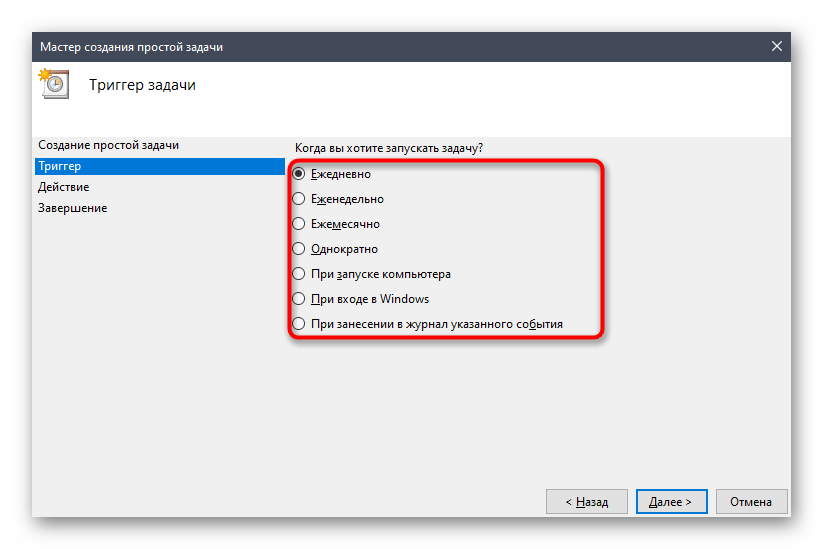

Установите триггер для запуска задачи, поставив маркер возле подходящего пункта. Например, можно выполнять новое теневое копирование каждый день или только один раз в неделю.

После этого задайте промежуток для задачи и установите повторение, если это требуется.

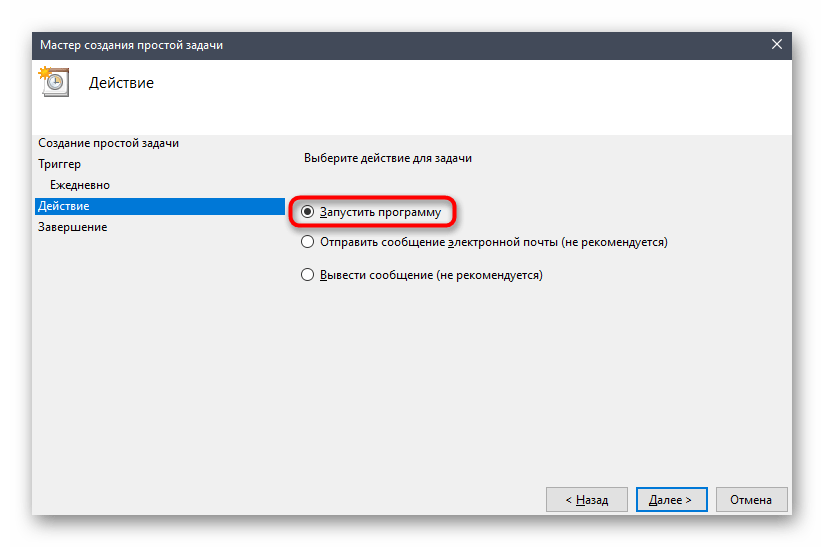

В качестве действия отметьте «Запустить программу».

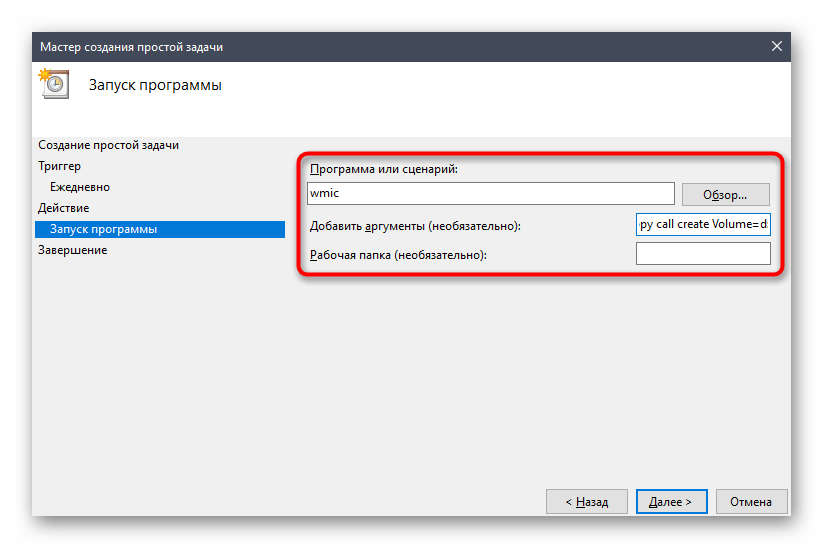

В поле «Программа или сценарий» введите wmic , а для «Добавить аргументы (необязательно)» присвойте shadowcopy call create Volume=c:\ , заменив букву диска на нужную.

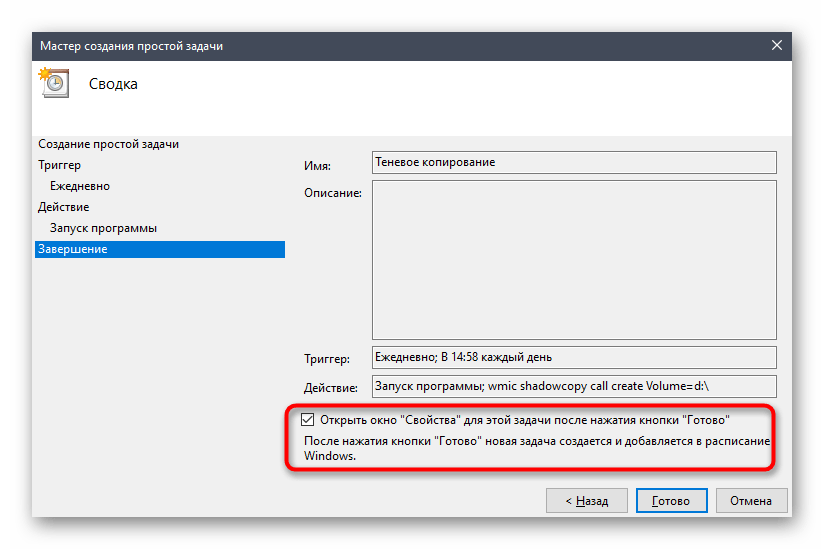

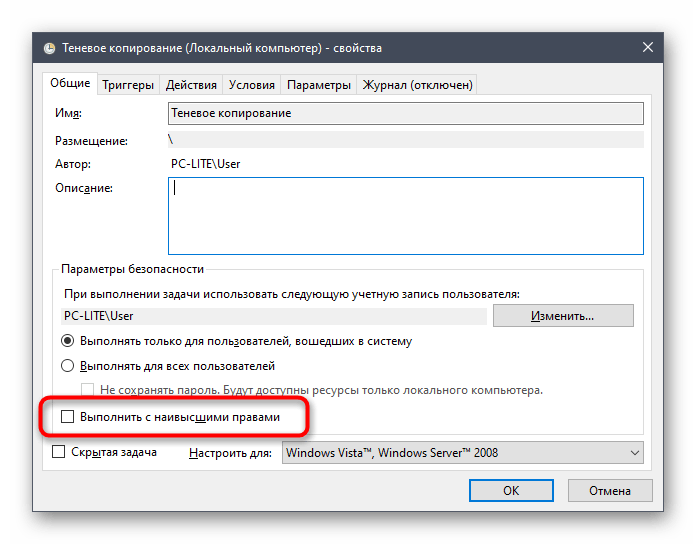

При завершающем этапе отметьте галочкой пункт «Открыть окно «Свойства» для этой задачи после нажатия кнопки «Готово»».

После открытия свойств назначьте статус «Выполнить с наивысшими правами» и завершите работу над заданием.

Теперь вы можете быть уверены в том, что задача выполнится в назначенный период времени и теневые копии файлов автоматически обновятся. В окне просмотра предыдущих версий можно удалить все точки восстановления. Учитывайте это и периодически осуществляйте данную задачу, чтобы не копить на компьютере ненужные файлы.

Это была вся информация о теневом копировании в Windows 10, которую мы хотели представить в сегодняшнем руководстве. Если вас интересует тема прямого резервного копирования операционной системы, ознакомьтесь с соответствующими сторонними тематическими программами и штатными средствами в статье по ссылке далее.