- Check a Downloaded ISO Image For Errors

- Содержание

- Overview

- SHA1 and SHA256

- Checking in Linux

- Как просмотреть подробную информацию о пакете в Linux

- Команда YUM: просмотр информации о пакете на системах RHEL и CentOS

- Команда YUMDB: просмотр информации о пакете на системах RHEL & CentOS

- Команда RPM: просмотр информации о пакете в системах RHEL / CentOS / Fedora

- Команда DNF: просмотр информации о пакете в системе Fedora

- Команда Zypper: просмотр информации о пакете на системе openSUSE

- Команда pacman: просмотр информации о пакете на Arch Linux и Manjaro

- Команда Apt-Cache: просмотр информации о пакете в системах Debian / Ubuntu / Mint

- Команда APT: просмотр информации о пакете в системах Debian / Ubuntu / Mint

- Команда dpkg: просмотр информации о пакете в системах Debian / Ubuntu / Mint

- Команда Aptitude: просмотр информации о пакете в системах Debian / Ubuntu / Mint

- Изучаем Linux приемы для создания контрольных сумм и проверки целостности данных

- Генерирование контрольных сумм Linux

- Инструменты командной строки для работы с контрольной суммой

- Примеры

- Как проверить контрольные суммы в Linux и Windows

- Проверка контрольной суммы iso образа в Linux

- Как проверить контрольную сумму файла в Windows

- Видео: Как проверить hash-суммы образа в linux

Check a Downloaded ISO Image For Errors

Содержание

Overview

To make the check, you must first download the appropriate checksum file from the same Sourceforge website folder as your chosen ISO image. A checksum file will have the same name as the ISO image that it is to be used with; the only difference is that it will end in either -sha1.sum or -sha256.sum. For example, the appropriate checksum files for the manjaro-xfce-0.8.1-x86_64.iso file (64 bit Manjaro release 0.8.1 with the XFCE desktop) would be:

- manjaro-xfce-0.8.1-x86_64-sha1.sum, and/or

- manjaro-xfce-0.8.1-x86_64-sha256.sum

SHA1 and SHA256

The checksum file itself is just a text document that contains a code that should match the code generated by the sha1 or sha256 algorithm. As such, if the code generated from the ISO file matches that contained in the checksum file, then the ISO is fine; otherwise, if the two codes don’t match then it means that the ISO file has changed in some way, most likely due to being corrupted. You can think of it like someone using a secret password to identify who they are: if they provide the wrong password, then something is obviously amiss!

Don’t worry if this all sounds a bit much, it’s actually very straightforward and easy to use!

Checking in Linux

The command to then perform a checksum uses the following syntax:

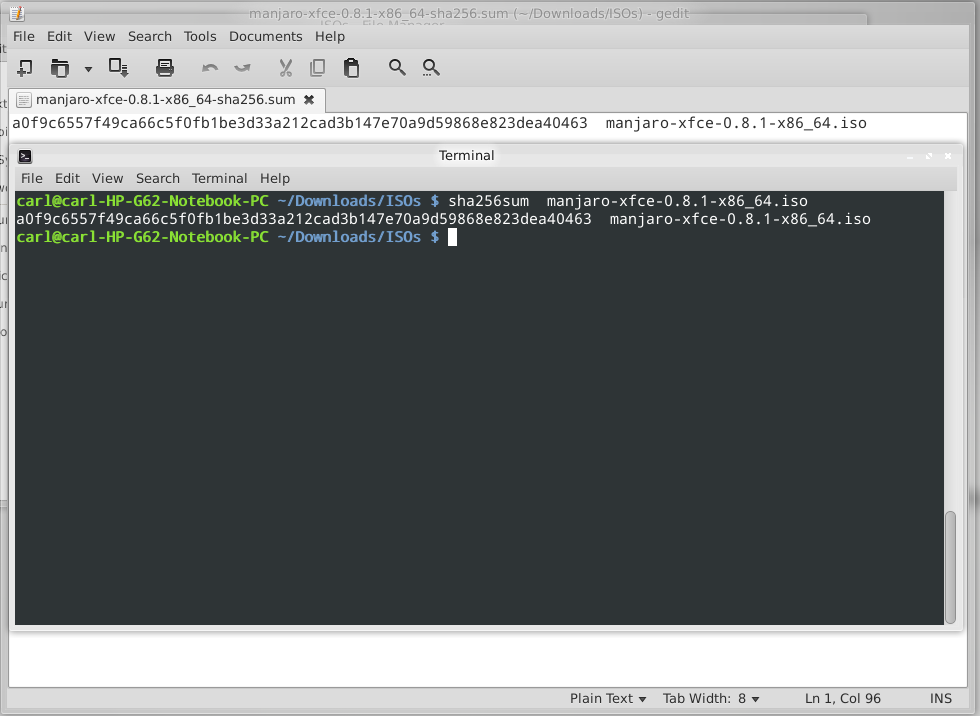

For example, the following command will use sha256 to generate a code from the 64 bit Manjaro XFCE 0.8.1 ISO. The code generated can then be compared to the code provided by the appropriate sha256 checksum file:

As illustrated, in this instance both codes match, thus confirming that the downloaded ISO file is correct. The following command would use sha1 to undertake exactly the same task:

When satisfied that both codes match, then it is safe to proceed to either burning the ISO to your chosen installation media, or using it immediately in Virtualbox. If the codes do not match, then it will be necessary to delete the ISO image and download it again.

Источник

Как просмотреть подробную информацию о пакете в Linux

Это известная тема, и мы можем написать так много статей, потому что большую часть времени мы будем придерживаться менеджеров пакетов по многим причинам.

Каждый клон-дистрибутив имеет свой собственный менеджер пакетов, каждый из которых имеет свои уникальные функции, которые позволяют пользователям выполнять множество действий, таких как установка новых пакетов программного обеспечения, удаление ненужных пакетов программного обеспечения, обновление существующих пакетов программного обеспечения, поиск конкретных пакетов программного обеспечения и обновление системы до последней доступной версии и т. д.

Тот, кто придерживается командной строки, большую часть времени предпочитает менеджеров пакетов на базе CLI.

Основными менеджерами пакетов CLI для Linux являются Yum, Dnf, Rpm, Apt, Apt-Get, Deb, pacman и zypper.

В качестве системного администратора вы должны знать, откуда идут пакеты, какой репозиторий, версия пакета, размер пакета, выпуск, URL-адрес источника пакета, информация о лицензии и т. д.

Это поможет вам понять использование пакета простым способом, так как оно идет с описанием пакета.

Выполните приведенные ниже команды на основе вашего дистрибутива, чтобы получить подробную информацию о данном пакете.

Команда YUM: просмотр информации о пакете на системах RHEL и CentOS

YUM означает Yellowdog Updater, Modified – это утилита управления интерфейсом командной строки с открытым исходным кодом для RPM-систем, таких как Red Hat Enterprise Linux (RHEL) и CentOS.

Yum является основным инструментом для получения, установки, удаления, запросов и управления пакетами RPM из репозиториев дистрибутива, а также других сторонних репозиториев.

Команда YUMDB: просмотр информации о пакете на системах RHEL & CentOS

Yumdb предоставляет информацию, аналогичную информации yum, но дополнительно предоставляет данные контрольной суммы пакета, тип, информацию о пользователе (кто установил пакет).

Поскольку yum 3.2.26 yum начал хранить дополнительную информацию за пределами базы данных rpm (где пользователь указывает, что она была установлена пользователем, а dep означает, что она была введена как зависимость).

Команда RPM: просмотр информации о пакете в системах RHEL / CentOS / Fedora

RPM означает Red Hat Package Manager – мощная утилита управления пакетами для командной строки Red Hat, например, (RHEL, CentOS, Fedora, openSUSE & Mageia).

Утилита позволяет вам устанавливать, обновлять, удалять, запрашивать и проверять программное обеспечение на вашей системе Linux / сервере.

Файлы RPM поставляются с расширением .rpm. RPM-пакет, построенный с использованием требуемых библиотек и зависимостей, которые не конфликтуют с другими пакетами, были установлены в вашей системе.

Команда DNF: просмотр информации о пакете в системе Fedora

DNF означает Dandified yum.

Мы можем сообщить DNF, следующее поколение менеджера пакетов yum (Fork of Yum), используя библиотеку hawkey / libsolv для бэкэнд.

Aleš Kozumplík начал работать над DNF с Fedora 18 и, наконец, был реализован в Fedora 22.

Команда Dnf используется для установки, обновления, поиска и удаления пакетов в Fedora 22 и более поздних версиях системы.

Она автоматически разрешает зависимости и упрощает установку пакета без каких-либо проблем.

Команда Zypper: просмотр информации о пакете на системе openSUSE

Zypper – это менеджер пакетов в командной строке, который использует libzypp. Zypper предоставляет такие функции, как доступ к репозиторию, решение проблем, установка пакетов и т. д.

Команда pacman: просмотр информации о пакете на Arch Linux и Manjaro

Pacman означает утилиту диспетчера пакетов. pacman – простая утилита командной строки для установки, сборки, удаления и управления пакетами Arch Linux.

Pacman использует библиотеку libalpm (библиотека управления пакетами Arch Linux (ALPM)), чтобы выполнять все действия.

Команда Apt-Cache: просмотр информации о пакете в системах Debian / Ubuntu / Mint

Команда apt-cache может отображать большую часть информации, хранящейся во внутренней базе данных APT.

Эта информация является своего рода кешем, поскольку она собирается из разных источников, перечисленных в файле sources.list. Это происходит во время операции обновления apt.

Команда APT: просмотр информации о пакете в системах Debian / Ubuntu / Mint

APT означает Advanced Packaging Tool (APT), который является заменой apt-get, например, как DNF появился вместо YUM.

Это многофункциональные средства командной строки, включающие все фьючерсы в одной команде (APT), такие как apt-cache, apt-search, dpkg, apt-cdrom, apt-config, apt-key и т. д,. и несколько других уникальных функций.

Например, мы можем легко установить пакеты .dpkg через APT, но мы не сможем выполнить через Apt-Get аналогичные дополнительные функции, включенные в команду APT. APT-GET заменен APT Из-за блокировки фьючерсов, отсутствующих в apt-get, которая не была решена.

Команда dpkg: просмотр информации о пакете в системах Debian / Ubuntu / Mint

dpkg означает менеджер пакетов Debian (dpkg).

dpkg – это инструмент командной строки для установки, сборки, удаления и управления пакетами Debian. dpkg использует Aptitude (первичный и более удобный) в качестве front-end для выполнения всех действий.

Другие утилиты, такие как dpkg-deb и dpkg-query, используют dpkg в качестве интерфейса для выполнения некоторых действий. В настоящее время большинство администраторов используют Apt, Apt-Get & Aptitude для управления пакетами без головной боли и ее надежного управления.

Несмотря на это, нам нужно использовать dpkg для выполнения некоторой установки программного обеспечения там, где это необходимо.

В качестве альтернативы мы можем использовать опцию -p с dpkg, которая предоставляет информацию, подобную информации dpkg -s, но дополнительно предоставляет данные и тип контрольной суммы пакета.

Команда Aptitude: просмотр информации о пакете в системах Debian / Ubuntu / Mint

aptitude – это текстовый интерфейс к пакетной системе Debian GNU / Linux.

Он позволяет пользователю просматривать список пакетов и выполнять задачи управления пакетами, такие как установка, обновление и удаление пакетов.

Действия могут выполняться из визуального интерфейса или из командной строки.

Источник

Изучаем Linux приемы для создания контрольных сумм и проверки целостности данных

Контрольная сумма используется для проверки целостности файла.

Ее можно охарактеризовать как цифровой отпечаток файла.

Проверяя значение Checksum, мы можем определить целостность файла, когда он был перенесен из одного места в другое.

Контрольная сумма представляет собой длинную строку данных, содержащую различные буквы и цифры.

Все популярные веб-сайты программного обеспечения предоставляют значение контрольной суммы для загруженного файла, с помощью которого мы можем подтвердить наши данные, проверив значение контрольной суммы.

Генерирование контрольных сумм Linux

Контрольная сумма генерируется алгоритмом контрольной суммы.

Он генерирует значение контрольной суммы, беря файл в качестве ввода.

MD5 и SHA (Secure Hash Algorithms) – самые популярные алгоритмы, используемые для создания контрольных сумм

Инструменты командной строки для работы с контрольной суммой

Почти все дистрибутивы Linux предоставляют инструменты командной строки для различных алгоритмов контрольной суммы.

Вы можете сгенерировать и проверить контрольную сумму используя их.

Некоторые из стандартных инструментов командной строки, используемые в настоящее время, следующие:

- MD5 : md5sum

- SHA-1 : sha1sum

- SHA-256 : sha256sum

- SHA-384 : sha384sum

- SHA-224 : sha224sum

- SHA-512 : sha512sum

Примеры

Давайте рассмотрим некоторые примеры использования этих инструментов командной строки для создания значений контрольной суммы.

Я создал один из тестовых файлов index.html.

Давайте сгенерируем значение контрольной суммы для этого файла, используя указанные выше средства.

md5sum:

MD5 – это алгоритм, который используется для проверки целостности данных посредством создания 128-битного дайджеста сообщений из ввода данных, который, как утверждается, является уникальным для этих конкретных данных вроде отпечатка пальца для конкретного человека.

Вы можете видеть мой файл, я сгенерировал значение контрольной суммы, соответствующее этому файлу, используя алгоритм MD5.

Источник

Как проверить контрольные суммы в Linux и Windows

Разработчики предоставляют информацию в виде специального hash ключа с помощью которого проверяется в порядке образ или нет. С тем для чего проверять iso образ дистрибутива разобрались. Далее будем выяснять как и с помощью каких инструментов сравнить контрольные суммы и проверить целостность файлов.

Проверка контрольной суммы iso образа в Linux

Информация с хэш файлами выкладывается на сервере для скачивания или сообщается дополнительно. Для примера возьмем Debian. На сервере для скачивания дистрибутива есть файлы названные по алгоритму хеширования; MD5SUMS, SHA1SUMS и тп.. В них указана нужная информация. Для подтверждения подлинности файла метод (md5 — «Message Digest 5» или sha — «Secure Hash Algorithm»).

В линукс есть штатные утилиты с помощью которых проверяются хеши файлов. Это md5sum для алгоритма md5 и shasum для проверки алгоритма sha. Это консольные утилиты поэтому терминал. Запустим его и введем команду: md5sum имя_файла.

Проверка контрольной суммы файла. Переходим в каталог с файлом и для проверки образа — debian-live-8.6.0-amd64-cinnamon-desktop.iso

указываем в терминале:

Получаем результат: d68795adebd4bdee97c85fe226e16ff7 . Сравним с информацией с сервера: d68795adebd4bdee97c85fe226e16ff7.

Как видим хеш файлов совпадает. Дистрибутив пригоден.

Так же поступаем если хотим проверить алгоритм sha. Только дополняем команду в зависимости от битности алгоритма 1-, 256-, 384- или 512-битного. Например так:

Сверяем с информацией на сайте как в предыдущем примере.

Проверка контрольных сумм в линукс с помощью программы GtkHash

Теперь давайте рассмотрим как проверить контрольные суммы файлов, вариант с графическим интерфейсом (GUI). Установите программу с помощью команды:

Запустите программу. Выберите с помощью кнопки расположенной рядом с надписью «Файл» нужный файл. На рисунке номер 1. И нажмите кнопку «Hash». На рисунке под номером 2.

Программа посчитает хеши сразу по трем алгоритмам: md5, sha1 и sha256.

Возможности утилиты гораздо шире. Для настройки выберите пункт «Правка», «Параметры». Откроется окно в котором можно выбрать большое количество хеш функций.

Установить флаг (галочку) напротив нужной и она будет отображена в главном окне. После обработки результат также будет отображен во всех выбранных окнах.

Как проверить контрольную сумму файла в Windows

У microsoft тоже есть своя утилита командной строки и называется она fciv.exe (File Checksum Integrity Verifier utility).

В Windows 10 появилась утилита командной строки CertUtil. Для проверки хеша с её помощью введите команду:

Я предлагаю использовать более простой способ проверить контрольные суммы образа. С помощью программы Hashtab. Скачайте программу с официального сайта .

После установки программа интегрируется в проводник. Зайдите в папку со скачанным образом. Правым кликом кликните по файлу и выберите из контекстного меню пункт «Свойства». Перейдите на вкладку «Хэш-суммы файлов». Увидите хеши в двух интересующих нас алгоритмах, md5 и sha1.

Если хеши не отобразились или требуется указать дополнительные алгоритмы расчета то нажмите на ссылку «Настройки».

В открывшемся меню поставьте флаги напротив требуемых значений.

Для проверки текущего файла нужно в поле «Сравнение хеша» указать значение выбранного алгоритма из списка предоставленного поставщиком файла. В моем примере это образ дебиан xfce.

Сравнение по алгоритму md5. Если видим что на значке решетка появилась зеленая галочка значит значения совпадают. Файл в порядке можно пользоваться.

Используя кнопку «Сравнить файл» можно сравнить хеши двух файлов. Я, для примера, сравнил два iso образа дебиан xfce и lxqt. Их значения, конечно, не сошлись, что и отображено на скриншоте, где показан красный крест на значке решетки.

На этом всё. Надеюсь теперь у вас не возникнет проблем с проверкой контрольной суммы файлов ни в линукс ни в виндовс.

Видео: Как проверить hash-суммы образа в linux

Источник