- Как сбросить пароль в Windows 10

- Как сбросить пароль учетной записи Майкрософт

- При помощи Live CD

- При помощи командной строки

- BootDev

- Страницы

- 2018-08-30

- Сброс пароля учетной записи Windows с помощью WinPE

- Содержание

- Пароли Пользователей Windows

- Варианты Сброса

- Сброс Пароля

- Среда Предустановки

- Не Utilman’ом Единым

- Бэкап Файла SAM

- Возврат Сброшенного Пароля

Как сбросить пароль в Windows 10

Как сбросить пароль учетной записи Майкрософт

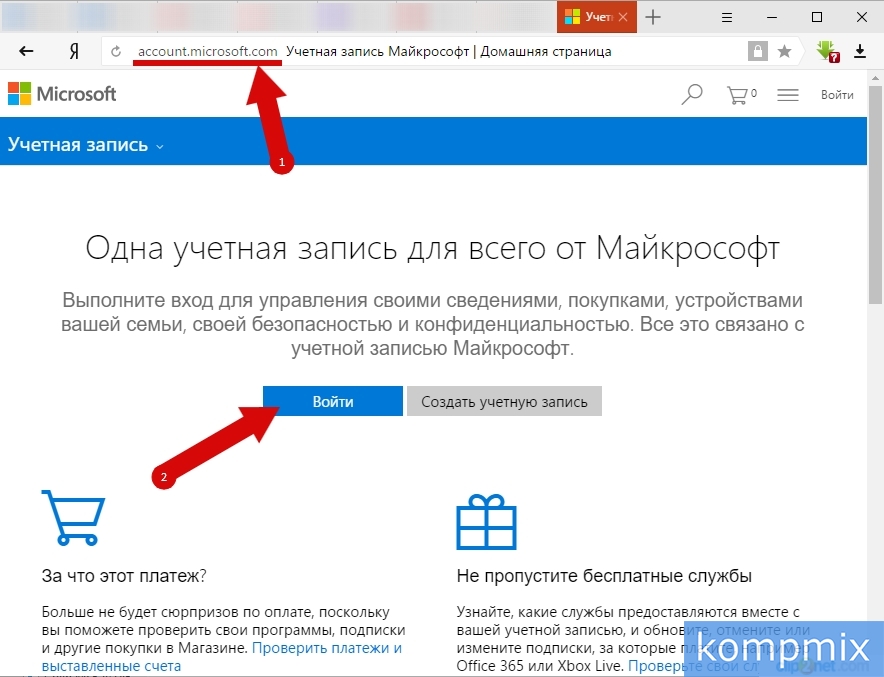

Для того, чтобы сбросить пароль учетной записи Майкрософт необходимо воспользоваться сервисом на официальном сайте login.live.com. Здесь жмем кнопку «Войти». Следует отметить, что сбросить пароль учетной записи Майкрософт Вы можете на другом компьютере или любом устройстве с доступом к сети Internet.

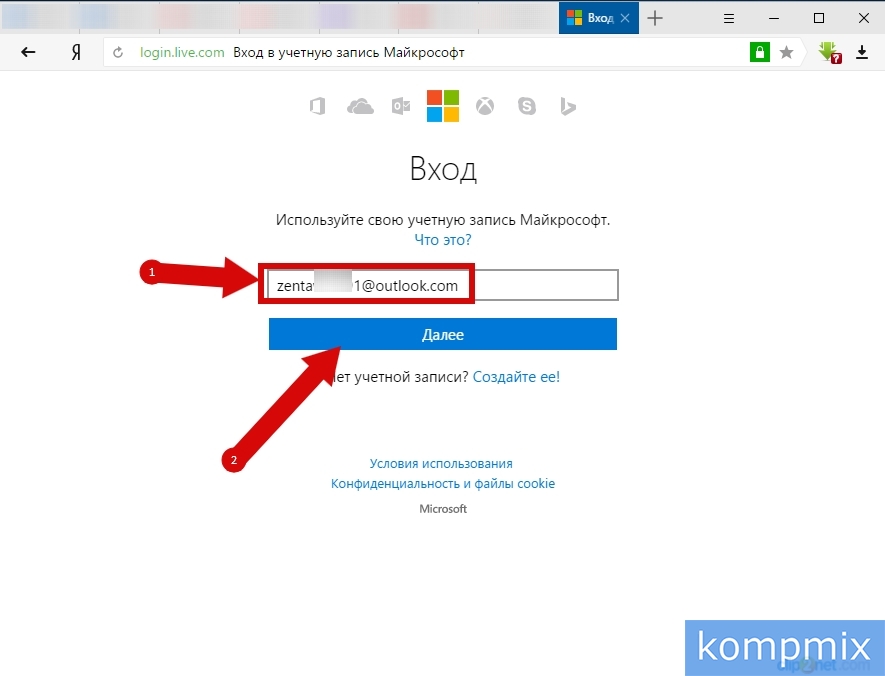

Далее введите адрес электронной почты, который используете для входа в свою учетную запись Майкрософт и нажмите кнопку «Далее».

Следующим шагом кликните строку «Забыли пароль».

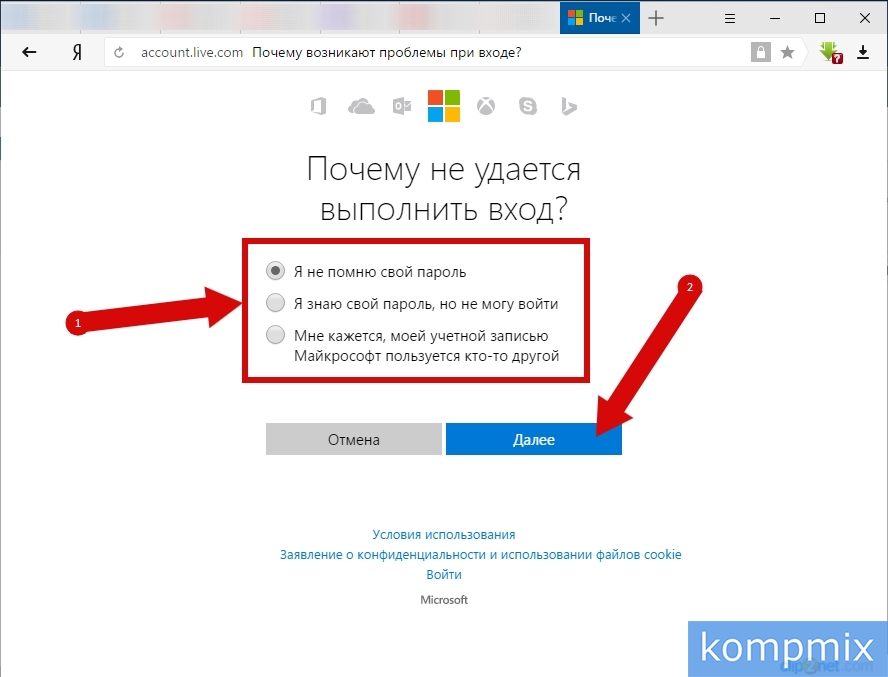

Далее укажите причину, по которой не удается совершить вход в учетную запись Майкрософт и нажмите кнопку «Далее».

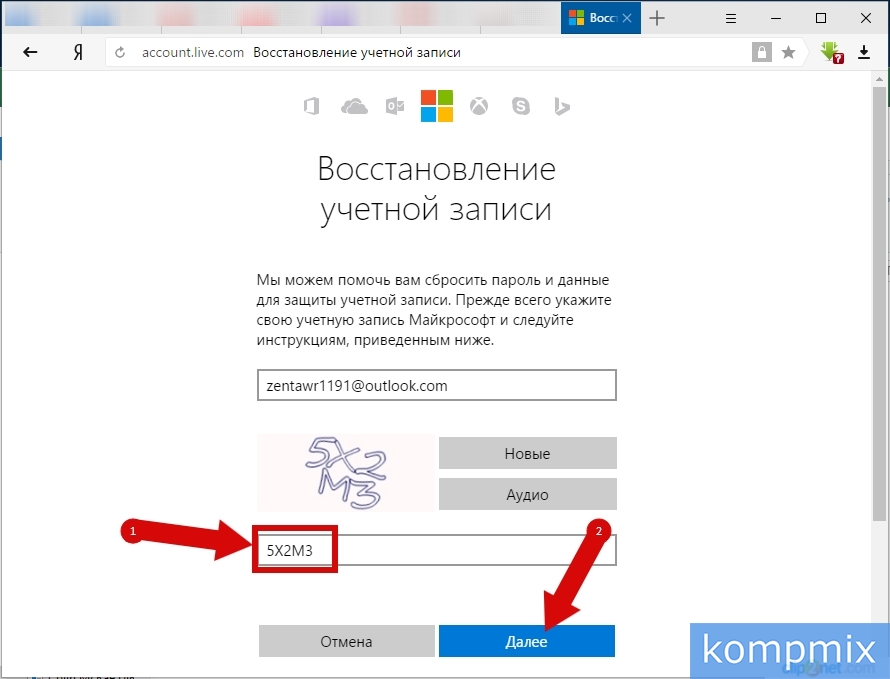

На этом этапе введите символы, которые указаны н картинке и щелкните «Далее».

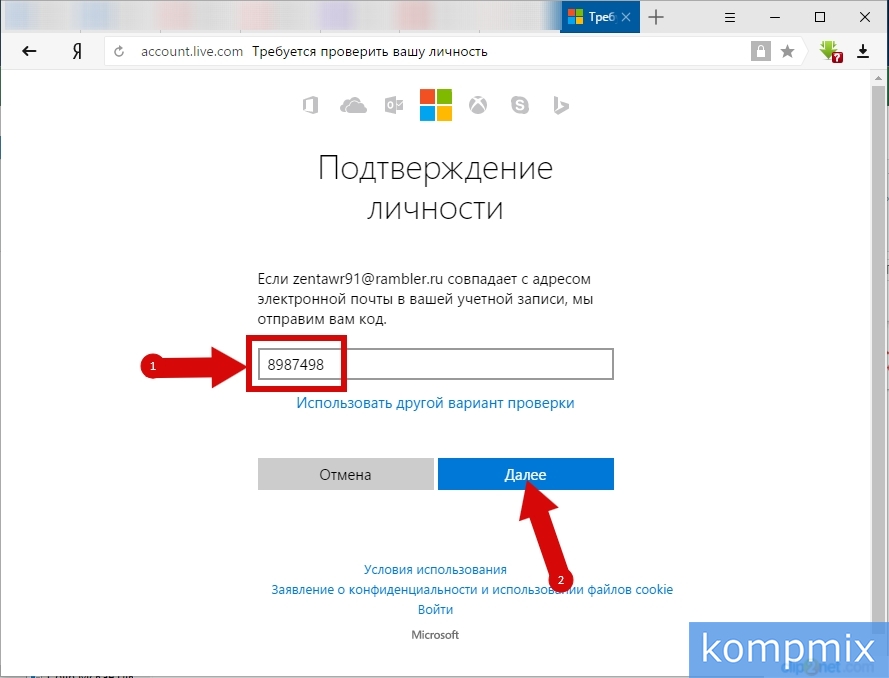

На этом этапе необходимо подтвердить, что учетная запись принадлежит Вам. Для этого введите дополнительный адрес электронной почты, который был указан в качестве резервного для восстановления доступа к учетной записи. Затем жмем кнопку «Отправить код».

Введите полученный код и нажмите кнопку «Далее».

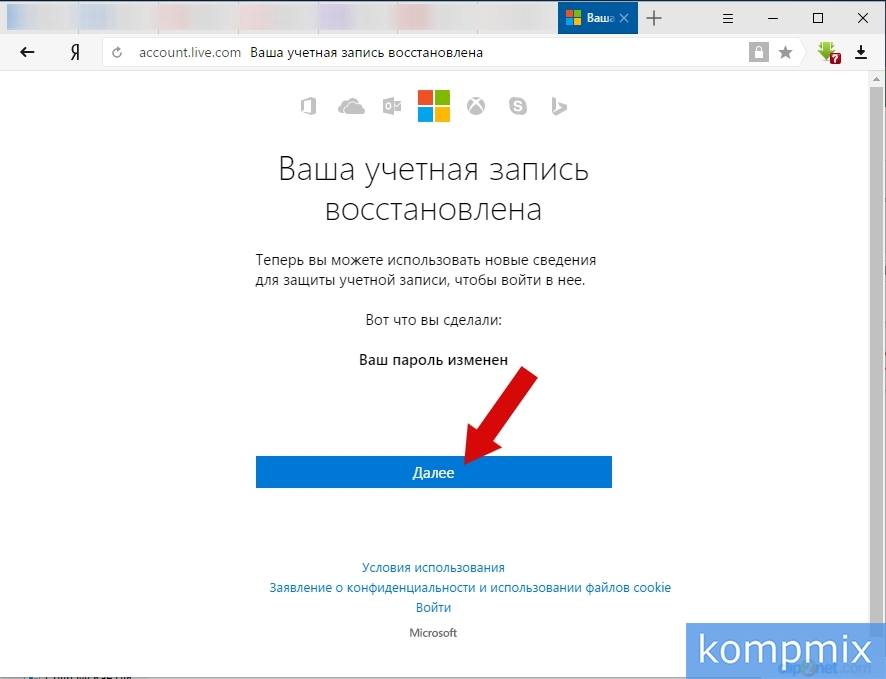

Теперь дважды вводим новый пароль и жмем кнопку «Далее».

Пароль сброшен. Для входа в учетную запись Майкрософт жмем кнопку «Далее».

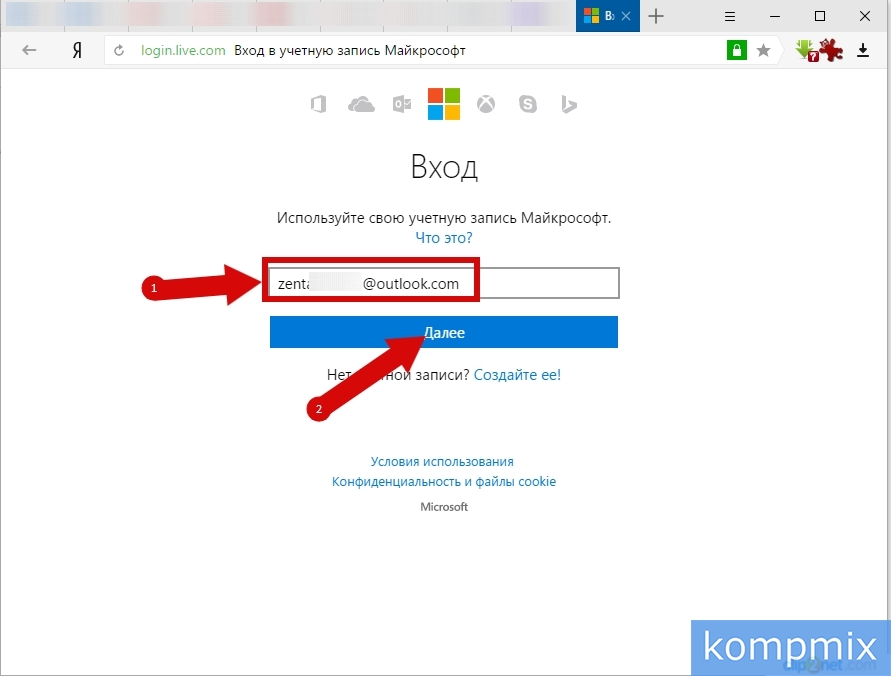

На этом этапе укажите адрес электронной почты, который использовался для входа в учетную запись Майкрософт и нажмите кнопку «Далее».

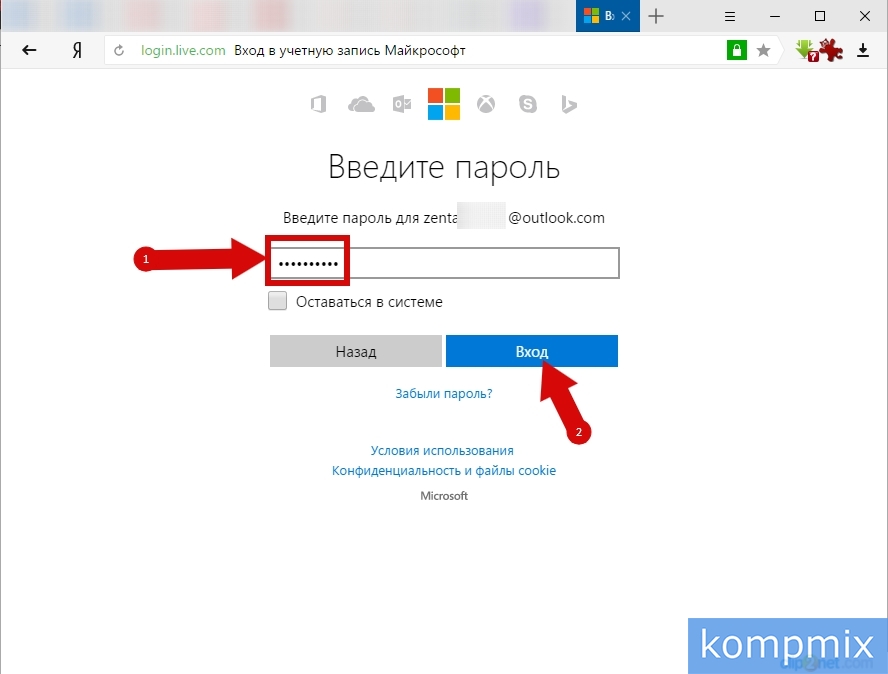

Теперь введите новый пароль и щелкните кнопку «Вход».

При помощи Live CD

Для сброса пароля данным способом Вам потребуется Live CD при помощи которого можно осуществить загрузку и доступ к файловой системе или флешка для восстановления Windows 10. В нашем примере для сброса пароля я буду использовать средства восстановления Windows на флешке.

Начинаем с подключения устройства и ожидаем его загрузку. Далее Выберите язык установки и вызовите командную строку при помощи комбинации клавиш «Shift» и «F10».

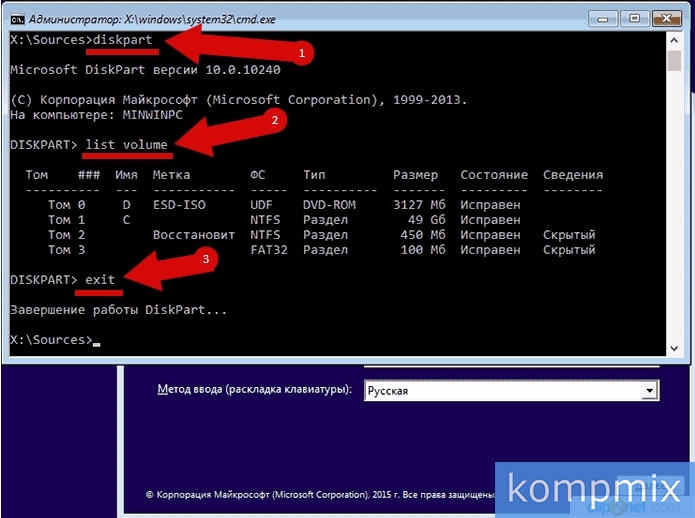

Теперь в открывшемся окне командной строки поочередно введите команды «diskpart» и «list volume», после каждой команды жмем кнопку «Enter».

После ввода команды «list volume» и нажатия кнопки «Enter» Вам будут показаны разделы жесткого диска. Здесь Вам необходимо запомнить букву диска, на которой установлено операционная система Windows 10, так как порядок букв для обозначения разделов жесткого диска может быть автоматически изменен. В нашем фото примере это диск «С». Теперь вводим команду «exit» и жмем кнопку «Enter».

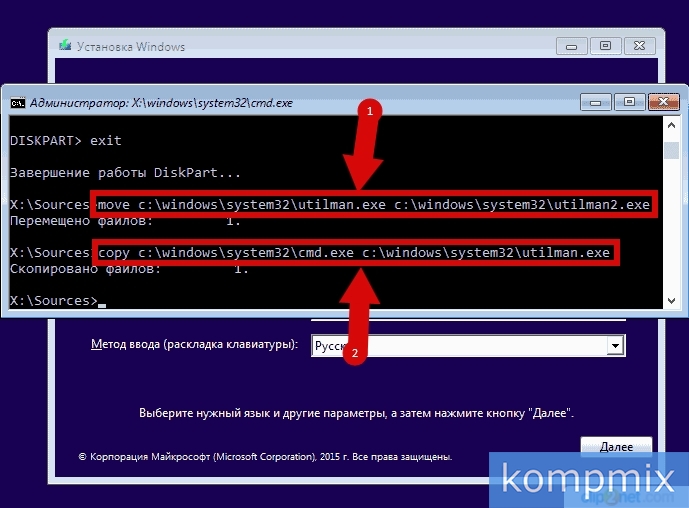

Следующим шагом вводим «move c:windowssystem32utilman.exe c:windowssystem32utilman2.exe» и жмем «Enter». Затем вводим команду «copy c:windowssystem32cmd.exe c:windowssystem32utilman.exe» и также жмем «Enter». Теперь перезагрузите компьютер и выберите загрузку из системного диска компьютера.

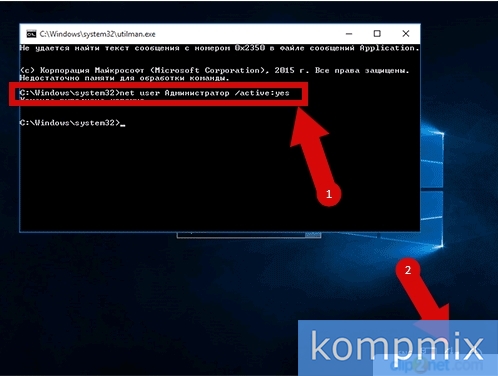

После загрузки компьютера кликните значок «Специальные возможности» и откройте командную строку. Здесь введите «net user имя пользователя новый пароль», затем введите новый пароль. Для просмотра всех имен пользователей компьютера После его смены Вы можете осуществить вход в локальную учетную запись используя новый пароль.

При помощи командной строки

Второй способ актуален для тех пользователей, которые используют профессиональную или корпоративную версию операционной системы Windows 10. Здесь Вам необходимо открыть командную строку и ввести команду «net user Администратор /active:yes» и нажать клавишу «Enter».

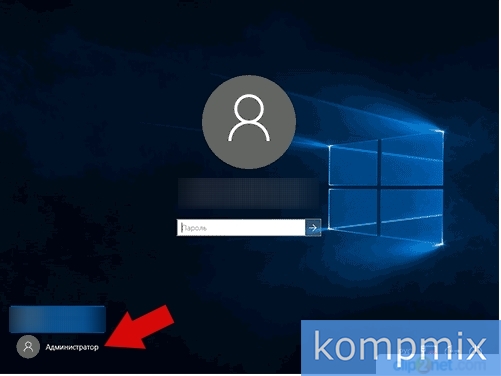

После успешно выполненной команды в списке пользователей появится еще одна локальная учетная запись «Администратор», вход в которую осуществляется без ввода пароля.

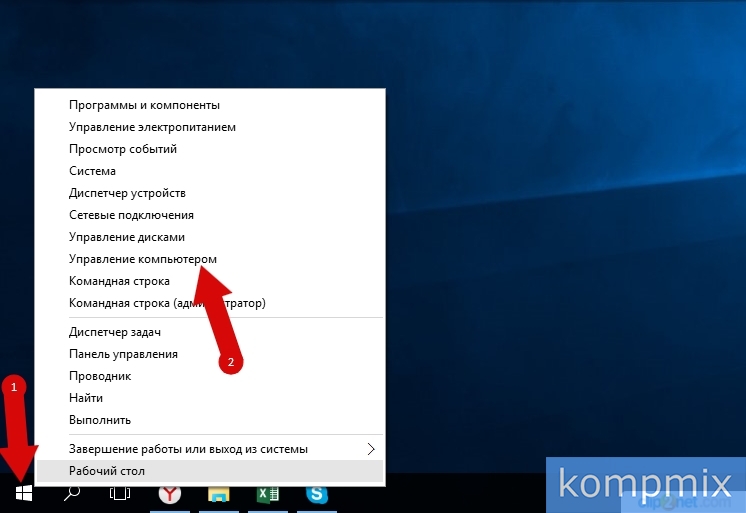

Теперь щелкните правой кнопкой мыши по кнопке «Пуск» и в открывшемся списке выберите «Управление компьютером».

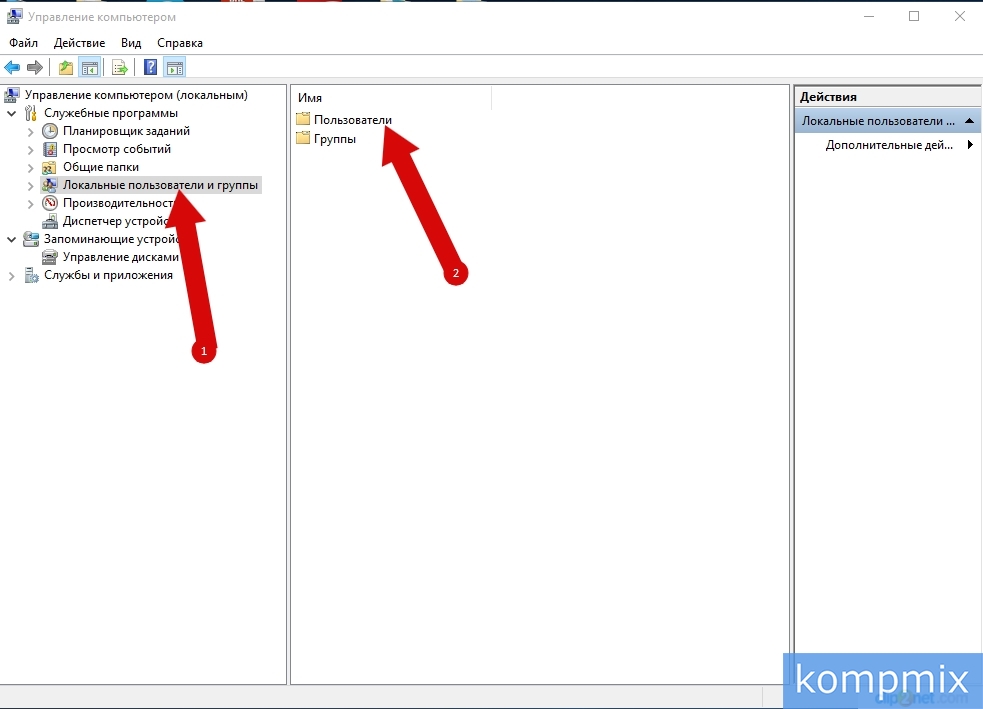

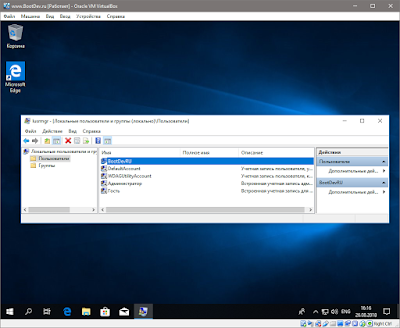

Далее поочередно откройте папки «Локальные пользователи и группы» и «Пользователи».

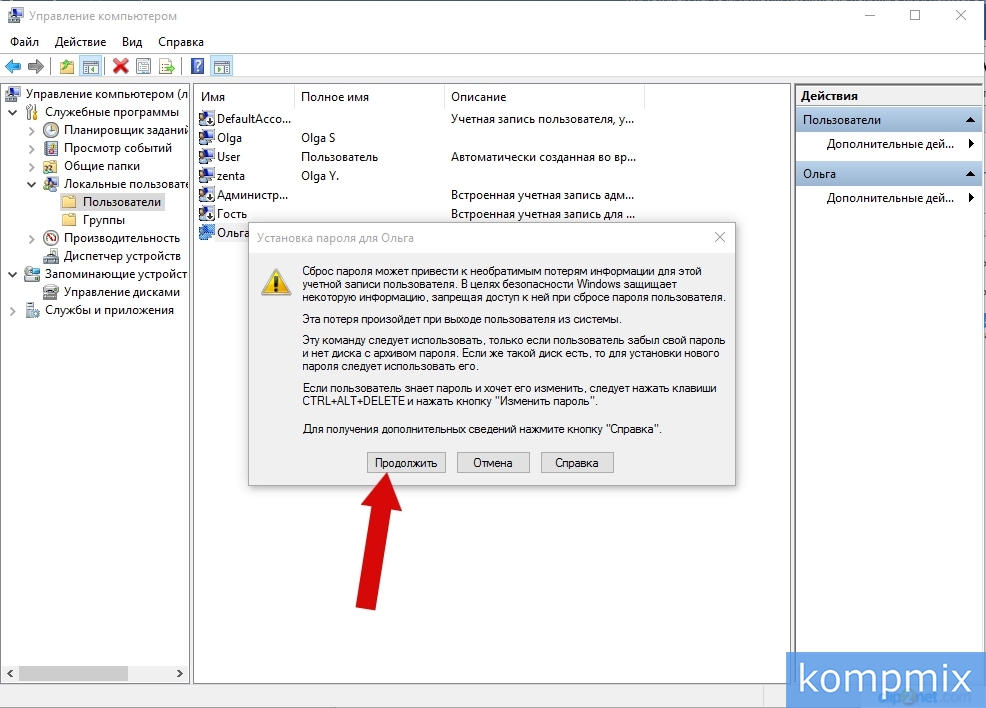

Далее из списка учетных записей выберите необходимую и кликните по ней правой кнопкой мыши. В открывшемся контекстном меню щелкните строку «Задать пароль».

На этом этапе кликните кнопку «Продолжить».

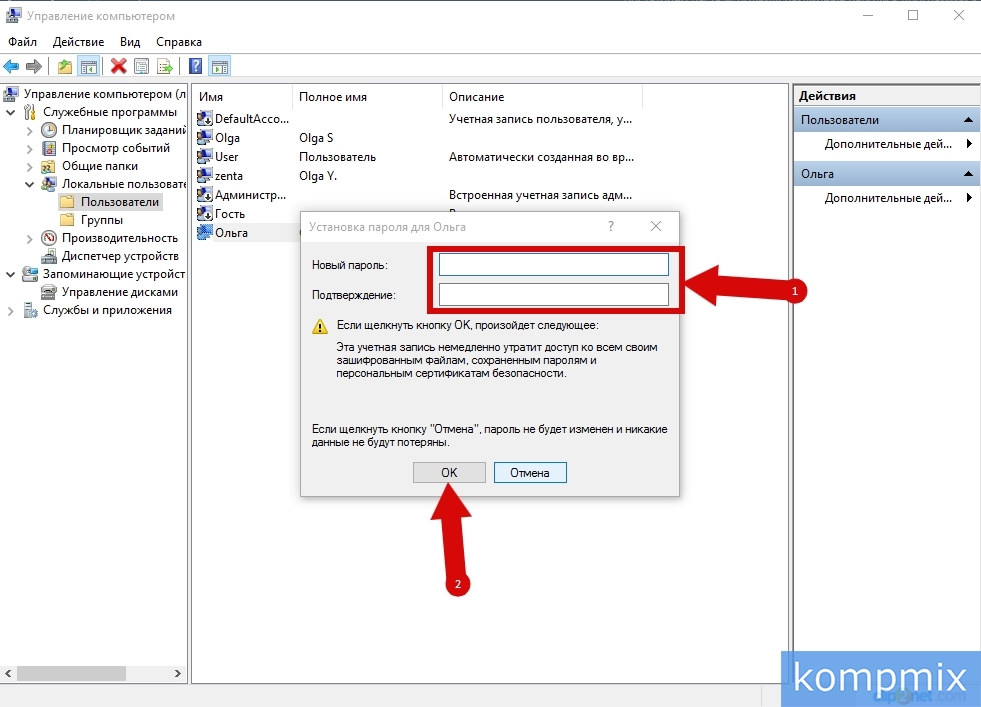

Теперь дважды введите новый пароль и кликните кнопку «Enter».

Для отключения учетной записи «Администратор» в командной строке вводим «net user Администратор /active:no». Пароль сброшен, и Вы можете осуществлять вход в локальную учетную запись ОС Windows 10 используя новый пароль. Если информация помогла Вам – жмите Спасибо!

BootDev

Создание загрузочных дисков и прочие полезные мелочи

Страницы

2018-08-30

Сброс пароля учетной записи Windows с помощью WinPE

Содержание

Пароли Пользователей Windows

Операционная система Windows хранит всю информацию о своих учетных записях и группах в файле SAM. Расположен он по пути \Windows\System32\config\SAM.

Получить доступ к данному файлу в работающей операционной системе Windows не возможно. Система не допускает к нему никого кроме себя. А вот если загрузиться с другой операционной системы (к примеру WinPE), то функции защиты уже не будут работать, и можно спокойно производить все желаемые манипуляции над данным файлом.

Файл SAM, отчасти является файлом реестра Windows. То есть, его можно открыть в редакторе реестра, и посмотреть какие разделы и ключи в нем содержатся. Смысла в этом не очень много, вся информация в нем представлена в виде бинарных ключей. Пароли при этом не доступны для редактирования, они попросту не отображаются в редакторе, только параметры конкретных учетных записей.

Варианты Сброса

Программы для сброса очень просты по своему использованию. Вы запускаете программу, указываете расположение SAM-файла, выбираете необходимого пользователя, выполняете сброс пароля.

Сброс Пароля

В качестве подопытного кролика будет выступать операционная система Windows 10, установленная в виртуальной машине VirtualBox. В ней будет присутствовать учетная запись с намеренно забытым паролем.

Наша цель, получить доступ к данной учетной записи.

В общем берем в руки установочный Windows-диск и читаем дальше.

Среда Предустановки

Нажимаем на клавиатуре сочетание клавиш Shift+F10 . Запустится окно командной строки.

По приветствию ввода команд видно, что текущей рабочей директорией является X:\Sources. Нам же нужно перейти в директорию файла SAM, но прежде нужно понять под какой буквой расположен диск с установленной операционной системой Windows. Выполним команду mountvol , чтобы определить все подключенные диски.

В моем случае, в системе подключено четыре диска С, D, X и E. Диск X сразу исключаем, так как он принадлежит среде предустановки. Остальные проверяем командой dir .

В ходе поисков, целевым диском в моем случае, оказался диск D:\. Выполняем смену рабочего диска командной строки на диск D:\, и переходим в каталог \Windows\System32\config.

Проверим содержимое папки на наличие файла SAM командой dir .

Создадим копию данного файла. Выполним для этого команду copy SAM SAM.bkp .

Теперь перейдем на уровень выше, в директорию System32. Команда cd .. . Переименуем исполняемый файл Utilman.exe в _Utilman.exe ( ren Utilman.exe _Utilman.exe ). Скопируем исполняемый файл cmd.exe в эту же директорию, указав в качестве нового имени имя Utilman.exe ( copy cmd.exe Utilman.exe ). То есть, выполним подмену файла.

Перезагружаем компьютер с жесткого диска. На экране входа в учетную запись, нажимаем на кнопку специальных возможностей.

Вместо привычного окна запуска специальных возможностей, запустится окно командной строки.

Запущена она будет от имени пользователя SYSTEM. В этом можно убедиться выполнив команду echo %USERNAME% .

Выполним в консоли команду lusrmgr.msc . Запустится оснастка Локальные пользователи и группы. Через нее, можно будет без каких либо затруднений выполнить сброс, либо изменение пароля необходимого пользователя.

Сброс осуществляется установкой пустого пароля.

На этом сброс пароля можно считать завершенным. Остается только вернуть все как было, то есть переименовать обратно файл _Utilman.exe, предварительно удалив ненастоящий Utilman.exe. Сделать все это, можно уже в работающей основной системе, не обязательно грузиться снова с установочного диска.

Не Utilman’ом Единым

Чуть выше, был применен трюк с переименованием системной программы Utilman.exe. Отвечает она за панель специальных возможностей, вызывается сочетанием клавиш Win+U . Это не единственная программа подлог которой можно совершить. Ниже я перечислю перечень системных программ:

osk.exe — экранная клавиатура, вызывается из меню специальных возможностей.

Magnify.exe — экранная лупа, тоже является частью специальных возможностей. Может вызываться сочетанием клавиш Win++ .

sethc.exe — программа запускающаяся при пятикратном нажатии клавиш Shift . В Windows 10, на экране входа, она не работает. Но зато в ее предшественниках, должна.

Бэкап Файла SAM

В процессе описания процедуры сброса пароля, было произведено резервное копирование файла SAM в файл SAM.bkp. После данный файл больше никак не использовался. Зачем нужна резервная копия файла SAM? С помощью резервной копии файла SAM, можно выполнить откат к состоянию до сброса пароля, то есть вернуть сброшенный пароль обратно. Рассмотрим данный процесс более подробно.

Возврат Сброшенного Пароля

Как говорилось ранее, для осуществления отката к состоянию до сброса пароля, потрербуется резервная копия файла SAM, созданная до сброса пароля.

Необходимо снова загрузиться с установочного Windows-диска, войти в командную строку и перейти в ней папку \Windows\System32\config целевой операционной системы. То есть все то, что мы делали в начале процедуры сброса пароля.

Выполняем копирование, текущего файла SAM (сброшенный пароль) в файл _SAM, а файл SAM.bkp (несброшенный пароль) копируем в файл SAM. Делается это все командами copy SAM _SAM и copy SAM.bkp SAM .

Выполняем удаление файлов SAM.LOG* командой del /A SAM.LOG x , где x это цифра. Список всех файлов SAM.LOG можно получить командой dir /A SAM.LOG* . Удалять каждый придется по отдельности (команда del не понимает файловые маски к сожалению). Если этого не сделать, могут иногда возникнуть вот такие ошибки.

Перезагружаем компьютер, и проверяем результат.

Пароль запрашивается. В завершении, не забываем удалить бэкапы файла SAM, а именно SAM.bkp и _SAM. Делать это нужно естественно загрузившись в среде предустановки.

Мы рассмотрели, ручной способ сброса пароля локальной учетной записи Windows, без применения стороннего программного обеспечения. Все что требуется, это установочный диск Windows.

Сама идея данного способа, хороша тем, что с ее помощью мы получаем в свое распоряжение командную строку с правами системы. Что в свою очередь очень сильно развязывает руки. Хоть Explorer запускай.

Надеюсь данная информация будет полезна вам. А на этом у меня все 😉.