- Как зайти под root в Kali Linux 2020.1?

- Как мне получить root-права в Kali Linux?

- Способ 1:

- Способ 2

- Заключение

- Этичный хакинг с Михаилом Тарасовым (Timcore)

- #6 Kali Linux для начинающих. Урок 4 — Root Kali Linux. Часть 1

- Права суперпользователя root в Linux: полный обзор

- Предназначение root-прав в Linux

- Безопасность использования прав суперпользователя

- Команда sudo и примеры ее использования

- Переключение на суперпользователя

- Предоставление и отзыв прав суперпользователя

- Создание нового пользователя с root

- Для существующей учетной записи

- Откат прав суперпользователя

Как зайти под root в Kali Linux 2020.1?

Однако, если вы запускаете её изредка, используете исключительно в образовательных целях и изолируете от основной сети, максимально минимизируя уязвимость системы, вам будет гораздо удобнее сразу работать под root’ом.

Как минимум, это избавит вас от бесячих проблем забывания ввести «sudo» перед очередной командой, а как максимум, поможет не заморачиваться с отсутствием нужных прав при инсталляции того или иного пакета.

Сегодня, я покажу вам несколько вариантов, изучив которые, вы сможете повысить свою эффективность работы с системой Kali Linux и получить вожделенные рут-права. Устраивайтесь по удобнее и погнали чудить.

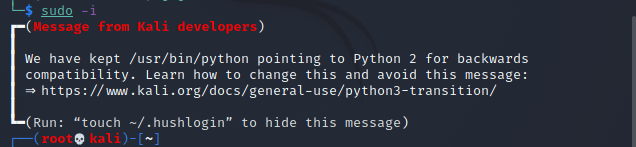

Шаг 1. Если не поняли из предисловия о чём идёт речь, покажу на практике. Вводим знакомую всем линуксоидам команду для обновления списка пакетов apt-getupdate и видим ошибку «permission denied», означающую отсутствие соответствующих прав.

Шаг 2. А теперь повторяем команду введя перед телом «sudo». Апдейт сразу завёлся. Всё потому, что приставка sudo позволяет выполнять нам любую команду с неограниченными правами супер-пользователя.

Шаг 3. А наш текущий, таковым, к сожалению, не является. В этом можно убедиться, введя id. Видите, юайди – тысяча. Это говорит нам о том, что перед нами самый обычный пользюк.

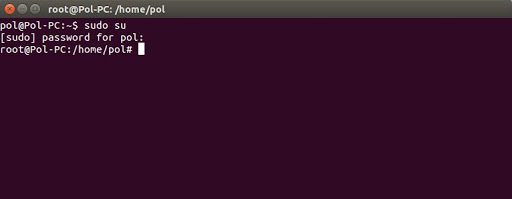

Шаг 4. Для того, чтобы работать в окне терминала с правами рута, достаточно ввести простенькую команду «sudo su».

Шаг 5. Давайте теперь проверим юайди. Он упал до нуля, а следовательно мы сто пудово работаем с неограниченными правами. Имя пользователя, как видите, тоже изменилось.

Шаг 6. Однако согласитесь, что в плане безопасности этот способ переключения на рута, совсем уж топорный. Давайте хотя бы, для приличия, пароль установим. Sudo passwd. И дважды вводим сложный пассворд. Окей. Теперь давайте закроем окно терминала.

Шаг 7. И открыв новое введём su. Система запрашиваем пароль, который мы только что задали для root-пользователя. Вводим его.

Шаг 8. Давайте попробуем теперь обновить список пакетов, не вводя предварительно sudo. Так. Всё работает. В принципе, работа в таком режиме является наиболее безопасной для тех, кто использует Кали в качестве основной оси. Но если вы пользуетесь ей редко и заинтересованы в экономии времени, можете сразу ломиться под рутом. Давайте попробуем это сделать. Выходим из системы.

Шаг 9. И вводим логин суперпользователя и пароль, установленный ранее. «Log In».

Шаг 10. После входа вызываем окно терминала и убеждаемся в своей крутости.

Таким образом, вы теперь сможете реально экономить своё драгоценное время, вводя все команды без обременительной приставки sudo. Работать сразу с полными правами гораздо приятней.

И практически, и просто морально. Вообще до 2020 года в Kali всегда изначально создавался Root-пользователь, а вышеописанные танцы с бубном — это прямо-таки ноу-хау от разработчиков.

Ну да ладно. Главное, что вопрос при желании, более чем решаемый. Друзья, если вы хотите более подробно узнать обо всех нюансах работы с пользовательскими учетными записями и группами, то я настоятельно рекомендую вам ознакомиться с моим обучающим курсом «Администрирование Linux с нуля».

В нём я подробнейшим образом разбираю вопросы администрирования самой популярной серверной операционной системы семейства Linux. К слову, в данный момент на курс действует 50% скидка. Ссылку со всеми подробностями оставлю в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

На этом у меня всё. Сегодня урок не столько долгий, сколько полезный. Мне просто нужно затестить звук напрямую с рекордера. Жена сказала, что он гораздо лучше раскрывает мой голос, нежели петличка.

Так что, олды, напишите пожалуйста в комменты, богаче ли стало звучание, или всё-таки стоить вернуть петлю. Мне действительно важно знать ваше мнение. И не забываем про лайки, если видос оказался полезен.

На а те, кто впервые забрёл на канал, не тупите. Обязательно клацайте колокольчик. Нажмёте, и в вашей ленте будут регулярно появляться ролики на тему kali linux’а, практических взломов и пентестинга.

Традиционно желаю удачи, успехов, отличного настроения. Изучайте Linux, заботьтесь о безопасности и никогда не забывайте пароль от Root’а. Это самое стрёмное, что может случиться. Уж поверьте. До новых встреч, ребятки. Всем пока.

Источник

Как мне получить root-права в Kali Linux?

Главное меню » Kali Linux » Как мне получить root-права в Kali Linux?

Способ 1:

Если к системе подключено много пользователей, некоторые из них могут пожелать служить администраторами и управлять системой в целом. Чтобы не оказывать прямого влияния на работу системы и облегчить совместное использование пользователями, подходящим пользователям могут быть предоставлены права администратора и другим пользователям без полномочий root. Злоумышленнику будет сложно взломать систему, если есть пользователь root. Использование sudo и отключение учетной записи root может ввести злоумышленников в заблуждение, поскольку они не будут знать, какая учетная запись имеет права администратора. Политики Sudo могут быть созданы и развернуты в корпоративной сети, а также в дистрибутивах Kali Linux. Наличие пароля root улучшает возможности мониторинга, поскольку позволяет вам видеть, что другие пользователи делали в системе, и происходят ли какие-либо вторжения.

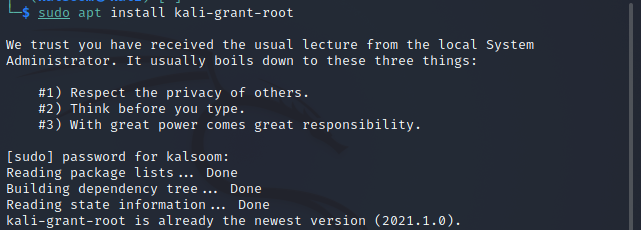

Шаг 1. Для начала загрузите пакет kali-root-login с помощью диспетчера пакетов apt.

Шаг 2: Затем используйте следующую команду из списка для настройки только что загруженной программы.

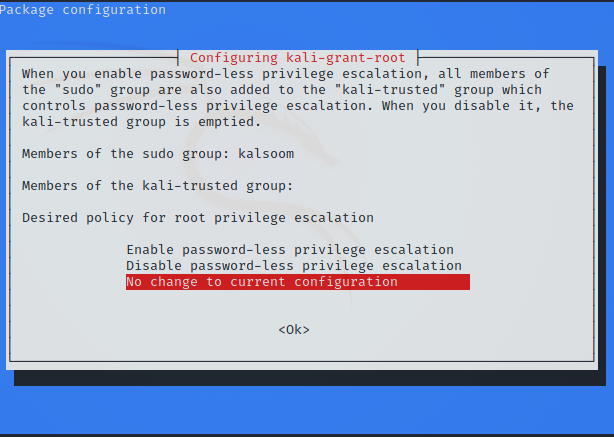

Шаг 3: После выполнения вышеуказанной команды появится следующий экран.

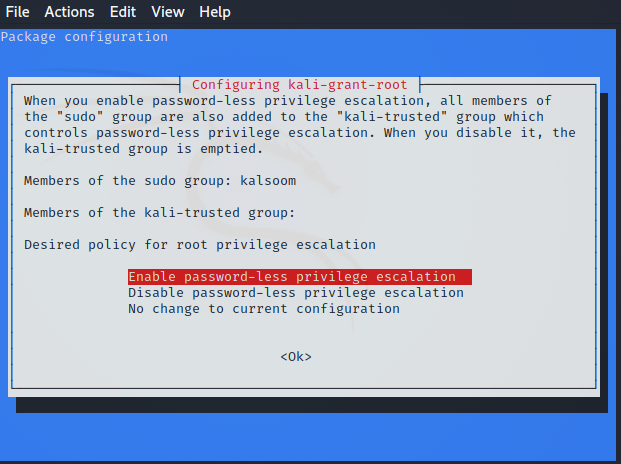

Шаг 4. Убедитесь, что выбрано “enable password-less privilege escalation”, прежде чем нажимать клавишу «ENTER» для продолжения.

Шаг 5: После раздела пользователь будет добавлен в группу “kali-trusted”, как вы можете убедиться на прилагаемом снимке экрана.

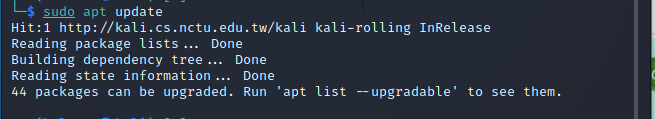

Шаг 6: Это так просто. Вы даже можете использовать команду Sudo для выполнения всех последующих команд от имени пользователя root, но вам никогда не потребуется пароль. Попробуйте выйти, а затем войти, затем выполните команду, для которой обычно требуется root-доступ, чтобы проверить, работает ли она.

Способ 2

Мы подключаемся как пользователи без полномочий root по умолчанию в Kali Linux 2021, и мы должны сами установить пароль root. Мы даже не знаем пароль root в первом сеансе, поэтому мы не можем войти в систему косвенно. Вместо этого мы должны войти в систему как не пользователь, что устанавливается при установке Kali Linux.

Шаг 1. Для начала вы должны сначала открыть терминал, а затем использовать эту команду, чтобы определить текущего пользователя, вошедшего в систему.

Вы можете проверить, что имя пользователя также является kalsoom в нашей системе.

Шаг 2: Чтобы изменить стандартную учетную запись пользователя на учетную запись root, выполните следующую команду в терминале.

Шаг 3: Теперь вы можете проверить, что вы находитесь в корне, используя добавленную команду.

На выходе отображается имя пользователя как «root».

Заключение

В этой статье мы узнали, как предоставить root-права обычному пользователю в Kali Linux. Вы можете использовать инструкции в этом руководстве, чтобы добавить к любой команде префикс sudo и никогда больше не вводить пароль. Когда разработчики Kali ограничили вход в систему с правами root в последних выпусках, они, должно быть, ожидали, что некоторые пользователи будут раздражены; поэтому они предоставили множество вариантов восстановления работоспособности. Одно слово мудрым при использовании пароля root: держите его в безопасности под вашим контролем; в противном случае система может быть скомпрометирована. Надеюсь, статья будет для вас полезной при работе над Kali Linux. Вы можете использовать любой из этих двух методов для получения доступа к root-правам в вашей системе.

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#6 Kali Linux для начинающих. Урок 4 — Root Kali Linux. Часть 1

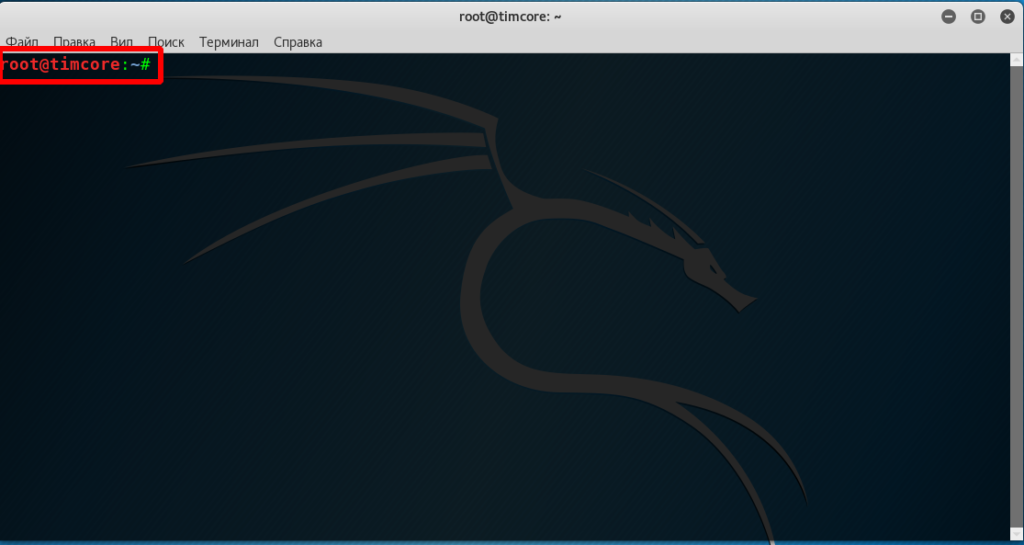

В рамках данного урока я хочу поговорить о root пользователе. Практически во всех Linux-системах, в частности в Kali, по умолчанию активирован root пользователь (в более новых версиях Kali рут по-дефолту не установлен), и Вы авторизованы как root пользователь соответственно.

И, как видите в терминале имя пользователя, я нахожусь, как обычно говорят «под рутом». Смотрите скриншот:

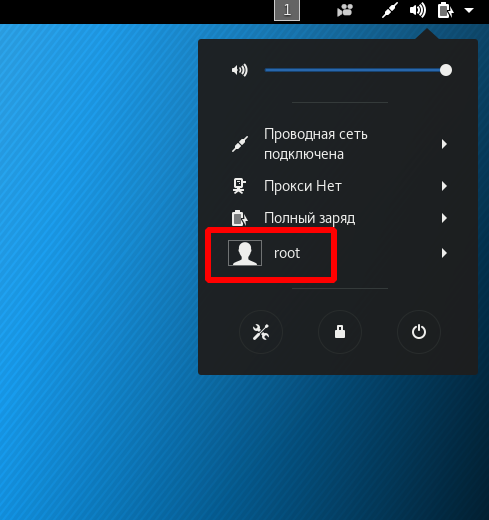

Мы также можем увидеть это имя в правом верхнем углу, если нажмем левой кнопкой мыши по стрелочке, смотрите скриншот:

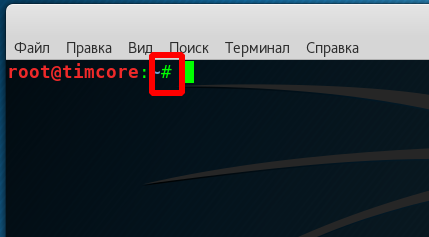

Это означает, что я авторизирован в Kali как root пользователь. Также символ решетки «#», который Вы можете видеть в терминале, означает, что мы находимся под рутом или являемся суперпользователем, и можем сделать с нашей системой все что угодно.

Кстати, об этом я уже говорил в прошлых уроках, но тем не менее повторяю, смотрите скриншот:

Очень важно, чтобы Вы отличали момент того, что такое суперпользователь и обычный пользователь. Это базовые термины, которые нужно усвоить.

Будучи суперпользователем, Вы можете выполнить неверные команды, которые могут нанести серьезный урон системе, а в некоторых случаях систему нужно будет устанавливать заново. Так что отнеситесь серьезно к данному уроку, чтобы впоследствии избежать некоторых проблем.

Нужно быть внимательным, когда выполняются команды «под рутом». Как правило для повседневного использования в рабочих, либо в домашних условиях, Вам не нужны права root пользователя, потому что все, запущенное в системе будет обладать root правами, а это иногда бывает критично, и у процесса будет доступ ко всему.

Рассмотрим ситуацию, когда Вы случайно скачали вирус или вредоносную программу, будучи root пользователем. Вы запускаете данную программу, и тем самым, вредонос или вирус также имеет root привилегии, т.е у него будет неограниченный доступ ко всей системе.

Но, с другой стороны, если Вы запустите тот же вирус, но с правами обычного пользователя, то велика вероятность, что вирус может не сработать, так как не обладает достаточным доступом к системе. Он попросту не получит доступ к файлам, которые ему необходимы.

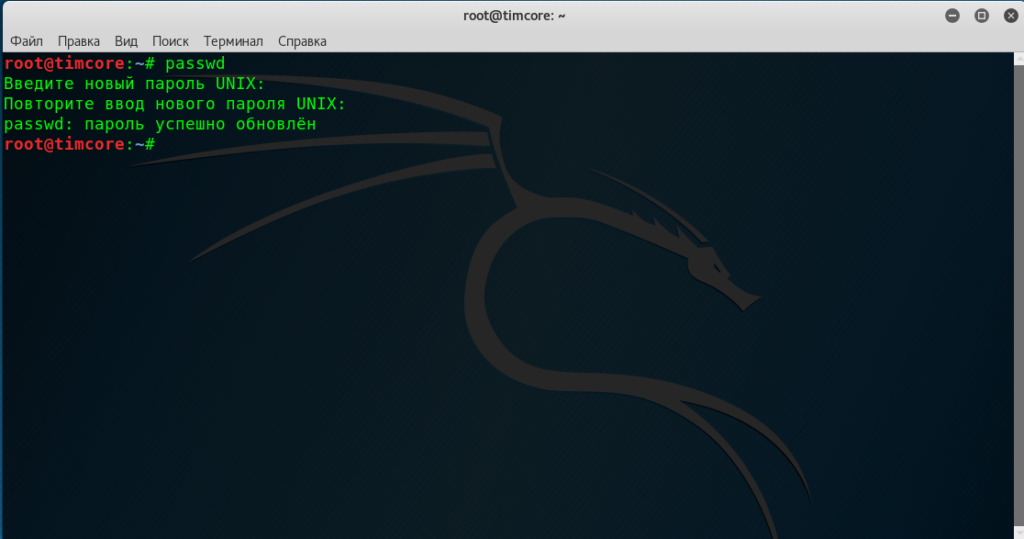

Поскольку root права очень важны, то первое, что необходимо сделать — это сменить стандартный пароль. Это делается с помощью команды passwd. Нужно будет ввести новый пароль, после ввода данной команды, а затем еще раз повторить новый пароль, смотрите скриншот:

После успешного ввода нового пароля второй раз, у Вас появится сообщение о смене старого пароля (скриншот выше).

Источник

Права суперпользователя root в Linux: полный обзор

В дистрибутивах Linux пользовательские привилегии предоставляются путем открытия доступа к root. Наличие таких прав позволяет использовать функциональность операционной системы более широко и выполнять необходимые действия в корневом каталоге.

Давайте детально обсудим, что может суперпользователь в Linux, как настроить root и для чего нужна команда sudo .

Предназначение root-прав в Linux

Права обычного пользователя в Linux крайне ограничены. Он может управлять только своим каталогом и открывать для чтения определенные файлы из корня. Доступ для их изменения или установки программ отсутствует, что делает привилегии суперпользователя крайне важными при настройке ОС и решении разных проблем. Обычный пользователь ограничивается следующим набором прав:

- чтение, запись и изменение любых атрибутов пользовательской папки;

- то же самое и для каталога /tmp ;

- выполнение программ в любом месте, где нет ограничений;

- чтение файлов с соответствующим атрибутом для всех пользователей.

При наличии рут-прав у юзера появляется гораздо больше возможностей и расширяются границы взаимодействия с операционной системой. Становятся доступными любые действия со всеми папками и файлами.

Безопасность использования прав суперпользователя

Если с предназначением root-прав в Linux все понятно, то вот к безопасности их использования есть вопросы. В основном, относится это к серверным машинам, поскольку риск взлома домашнего компьютера очень мал, да и кому нужны файлы обычного пользователя, чтобы ради этого затевать процедуру взлома. Если вы используете Linux как обычную операционную систему, работаете с документами и стандартными программами, используйте root для установки приложений и защиты системы от случайных изменений, которые могут внести другие пользователи компьютера.

С серверной частью все гораздо сложнее, поскольку рут как таковой не предоставляет полной защиты. Часто используемые пароли взламываются путем перебора или поиском бэкдора. Поэтому не стоит полагаться исключительно на защиту паролем, если вы владеете файлами сайтов или используете сервер для других целей. Займитесь настройкой файрвола, если это повысит уровень защиты.

Команда sudo и примеры ее использования

Команда sudo тесно связана с root в Linux, поскольку отвечает за передачу прав суперпользователя и позволяет от его имени выполнять команды в Терминале. Существует несколько ее вариаций, использующихся при разных обстоятельствах. Подходит эта команда как для выполнения всего одного действия, так и для передачи прав на всю текущую сессию.

Самый простой пример использования sudo – запуск программы от имени суперпользователя. Для этого вводится:

Еще sudo применяется для установки софта, команда в таком случае обретает вид:

Если же вы желаете использовать сразу несколько команд, например, введя sudo cat file.txt | grep text > file.txt , появится ошибка, поскольку при выполнении второй команды права суперпользователя отсутствуют, а значит, запись в файл невозможна. Решается такая ситуация добавлением sudo перед каждым выражением.

В следующем разделе статьи речь пойдет о передаче прав суперпользователя, что тоже реализуемо при помощи sudo . Я рассмотрю два полезных аргумента. Советую ознакомиться с ними, если хотите упростить выполнение действий через Терминал.

Переключение на суперпользователя

Еще раз уточню, что команда sudo идеально подходит для получения необходимых привилегий без переключения учетной записи. Ее можно использовать как для выполнения одного действия, так и нескольких. Если вы желаете временно получить рут-права через эту команду, введите sudo -s или sudo -i . В первом случае домашний каталог остается текущим, а во втором меняется на /root.

Примерно так же работает и команда su , но она обладает дополнительными аргументами, которые следует уточнить:

- -c – позволяет выполнить команду;

- -g – устанавливает группу для пользователя;

- -G – дополнительные группы для юзера;

- — , -l , —login – один из режимов входа, при котором происходит переключение домашнего каталога;

- -p – сохранение переменных окружения;

- -s – выбор оболочки для выхода.

Есть вариант выполнить вход в оболочку под суперпользователем, но он имеет свои неудобства. Он заключается в переключении в доступную виртуальную консоль, что осуществляется комбинацией Ctrl + Alt + F1-F6 . Там понадобится ввести логин и пароль root для получения доступа. Главный недостаток этого метода – потеря возможности взаимодействия с графическим интерфейсом операционной системы.

Второй вариант – ввод такого же логина и пароля при входе через графическую форму авторизации. Так вы сразу получите доступ ко всем файлам, даже не надо будет вводить sudo . Однако неопытным пользователям такой метод не подходит, поскольку возникает риск удаления или изменения системных файлов, что иногда приводит к поломке ОС.

Вы уже сами решайте, какой вариант хотите использовать, и готовы ли смириться со всеми ограничениями и недостатками, которые накладывает каждый из них.

Предоставление и отзыв прав суперпользователя

Каждому пользователю в Linux можно предоставить root-права, добавив его в соответствующую группу. Точно так же их можно и отнять, если вдруг это понадобится. Рассмотрю три варианта действий.

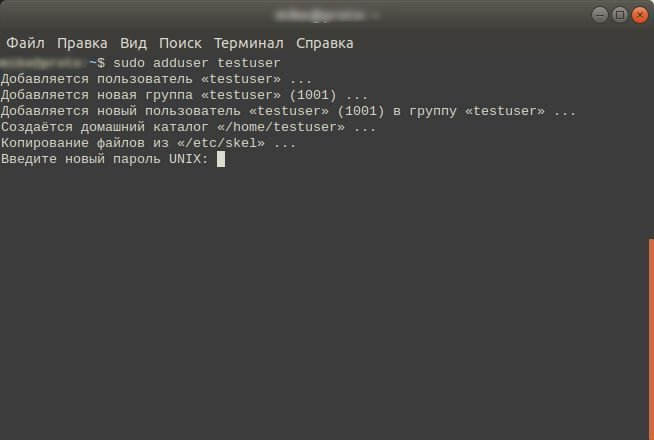

Создание нового пользователя с root

Допустим, что вы, единственный юзер в Linux, хотите создать еще одну учетную запись с правами суперпользователя. В таком случае алгоритм действий обретет следующий вид:

- Откройте Терминал и введите команду sudo adduser user (user замените на нужное имя пользователя).

- В консоли появятся инструкции по созданию нового пользователя. Присвойте пароль и подтвердите действие, чтобы завершить создание.

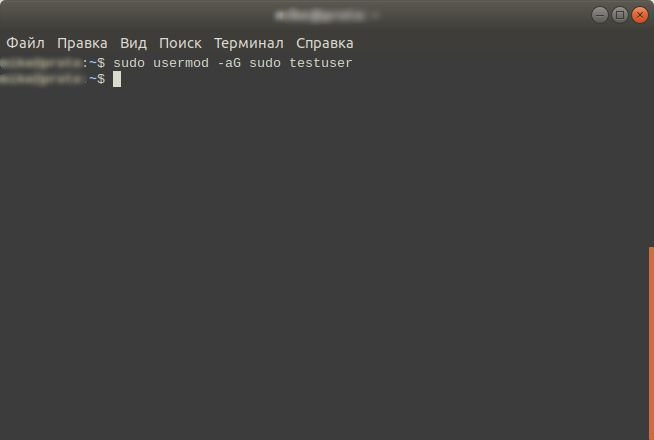

- Добавьте новую учетную запись в группу sudo, введя sudo usermod -aG sudo user ( user здесь тоже понадобится заменить).

- Проверьте выполненные действия, переключившись на новую учетную запись через su testuser . Для подтверждения введите пароль (при вводе символы не отображаются на экране).

- Выполните любую команду с sudo и убедитесь, что все прошло успешно.

Для существующей учетной записи

Если учетная запись уже добавлена, в консоли остается ввести только одну команду, чтобы добавить пользователя в группу sudo и разрешить ему получение рут-прав. Сама команда представлена ниже, вам остается только скопировать ее и поменять имя юзера.

Используйте предыдущую инструкцию для проверки внесенных изменений.

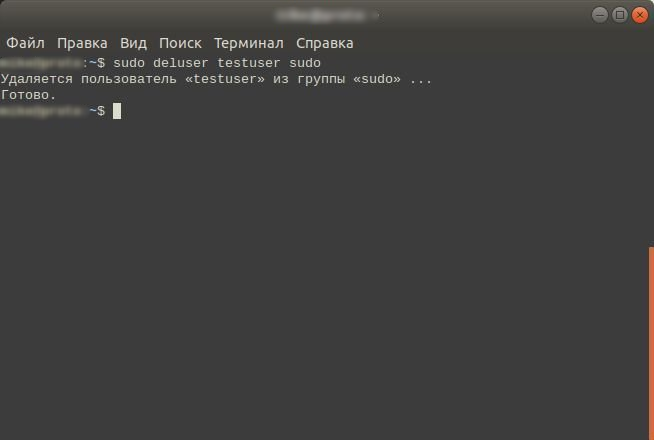

Откат прав суперпользователя

Если вдруг вы решили, что одна из учетных записей больше не должна состоять в группе sudo, отзовите права, введя команду:

Измените user на необходимое имя. Можете переключиться на эту учетную запись и убедиться в том, что теперь команды с sudo она выполнять не может.

Это была вся основная информация о правах суперпользователя в Linux. Вы знаете, что дают такие привилегии, как их правильно использовать и управлять пользователями. В качестве рекомендации скажу, что всегда нужно читать текст ошибок, появляющихся в Терминале, если что-то пошло не так. Это позволит вам быстрее решить проблему без траты времени на поиски в Google.

Источник