- Как проверить срок действия TLS/SSL с помощью OpenSSL

- Проверка срока действия TLS/SSL c помощью OpenSSL

- Заключение

- Как проверить сертификат SSL в командной строке Linux?

- Метод проверки сертификата SSL в командной строке Linux Mint 20

- Заключение

- Как определить дату истечения срока действия сертификата SSL из сертификата, закодированного в PEM?

- 9 ответов

- Как проверить срок действия SSL-сертификата

- Чем грозит истекший срок действия SSL-сертификата?

- Файловая проверка SSL-сертификата сайта

- Как проверить сертификат сайта онлайн

- Как обновить SSL-сертификат сайта

- Как просмотреть SSL сертификат используя openssl

Как проверить срок действия TLS/SSL с помощью OpenSSL

Сертификаты TLS/SSL используются для шифрования веб-сайтов или веб-приложений. Они обеспечивают конфиденциальность пользователям, взаимодействующим с веб-сервером через браузер или через командную строку. Различные SSL-сертификаты имеют разный срок действия, максимальный из которых составляет 397 дней ( 1 год, 1 месяц и 2 дня) с 1 сентября 2020 года. Let’s Encrypt обеспечивает срок действия до 90 дней.

Когда CA ( Certificate Authority ) выдает SSL-сертификат, он добавляет к нему дату истечения срока действия, после которой сертификат перестает шифровать сайт. Если сертификат не будет продлен, посетители вашего сайта будут встречены страшным предупреждением о том, что ваше соединение не является частным.

В этой инструкции показано, как проверить дату истечения срока действия сертификата SSL/TLS с помощью OpenSSL живого веб-сайта. А так же как проверить срок самозаверяющего сертификата, файла .p12 и файла сертификата pem.

Проверка срока действия TLS/SSL c помощью OpenSSL

OpenSSL — это программная библиотека для приложений, обычно используемых для генерации закрытых ключей, создания CSR. А так же для установки сертификатов SSL/TLS и идентификации информации о сертификатах. OpenSSL устанавливается по умолчанию в большинстве дистрибутивов Linux.

1. Чтобы проверить дату истечения срока действия SSL-сертификата на рабочем веб-сайте, сначала определите и экспортируйте переменные, как показано ниже.

Затем используйте следующую команду openssl для отображения даты истечения срока действия:

$ openssl s_client -connect $

:$ -servername $ 2> /dev/null | openssl x509 -noout -dates

2. Чтобы проверить срок действия самозаверяющего сертификата, введите команду:

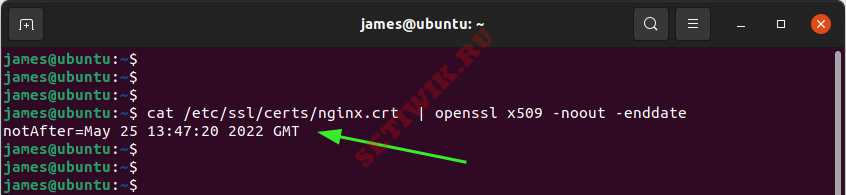

$ cat /etc/ssl/certs/nginx.crt | openssl x509 -noout -enddate

Здесь мы проверяем SSL-сертификат, примененный на веб-сервере Nginx.

Параметр notAfter показывает дату истечения. Например, на скриншоте ниже срок действия SSL-сертификата истекает 25 мая 2022 года в 13:47:20 часов.

3. Проверить срок годности из файла сертификата в кодировке pem

$ openssl pkcs12 -in mycert.p12 -nodes | openssl x509 -noout -enddate

4. Чтобы проверить срок действия сертификата PEM, введите:

$ openssl x509 -enddate -noout -in /path/file.pem

Заключение

В этой инструкции показано, как проверить срок годности SSL-сертификата простым и удобным способом с помощью OpenSSL. В большинстве случаев поставщик SSL-сертификата уведомит о предстоящем истечении срока действия сертификата по электронной почте, после чего потребуется продлить срок действия сертификата.

Источник

Как проверить сертификат SSL в командной строке Linux?

SSL — это очень часто используемый интернет-протокол, предназначенный для шифрования сетевого трафика и, следовательно, обеспечения безопасного обмена данными по сети. Всякий раз, когда SSL включен на веб-сайте, с ним связан специальный сертификат SSL. Этот сертификат содержит такую информацию, как доменное имя веб-сервера, имя органа, выдающего сертификат, дату истечения срока действия сертификата и т.д.

В этой статье мы объясним вам метод проверки сертификата SSL через командную строку Linux. Мы используем систему Linux Mint 20, чтобы продемонстрировать этот метод.

Метод проверки сертификата SSL в командной строке Linux Mint 20

Чтобы проверить SSL-сертификат любого желаемого веб-сервера на определенном номере порта, вам нужно будет выполнить следующую команду в своем терминале Linux Mint 20:

Здесь вам нужно будет заменить WebServerURL именем веб-сервера, чей SSL-сертификат вы хотите проверить, а PortNumber — точным номером порта, к которому подключен этот веб-сервер. Мы заменили WebServerURL на google.com и PortNumber на 80, как показано на изображении ниже:

Информация о сертификате SSL указанного веб-сервера показана в командной строке Linux Mint 20 на следующем изображении:

Заключение

Следуя методу, описанному в этой статье, вы легко сможете проверить SSL-сертификат любого желаемого веб-сервера через командную строку Linux Mint 20. Этот метод основан на одной команде; следовательно, вы сможете быстро достичь желаемой цели. Более того, ту же процедуру можно использовать в системе Ubuntu 20.04 или Debian 10.

Источник

Как определить дату истечения срока действия сертификата SSL из сертификата, закодированного в PEM?

Если у меня есть фактический файл и оболочка Bash в Mac или Linux, как я могу запросить файл сертификата, когда он истечет? Не веб-сайт, а сам файл сертификата, если у меня есть файлы csr, key, pem и chain.

9 ответов

Результат находится в форме:

Также см. ответ MikeW, чтобы узнать, как легко проверить, истек ли срок действия сертификата или истечет ли он в течение определенного периода времени. , без необходимости разбирать дату, указанную выше.

Я сделал сценарий bash, связанный с тем же, чтобы проверить, истек ли срок действия сертификата или нет. При необходимости вы можете использовать то же самое.

Скрипт

ReadMe

Если (по какой-то причине) вы хотите использовать приложение с графическим интерфейсом в Linux, используйте gcr-viewer (в большинстве дистрибутивов он устанавливается пакетом gcr (в противном случае в пакете gcr-viewer ))

Для MAC OSX (El Capitan) У меня сработала эта модификация примера Николаса.

MacOS не нравились флаги —date= или —iso-8601 в моей системе.

То же, что и принятый ответ, но обратите внимание, что он работает даже с файлом .crt , а не только с файлом .pem , на всякий случай, если вы не можете найти местоположение файла .pem .

Одна строка проверяет истинность / ложь, если срок действия сертификата домена истечет через некоторое время (например, 15 дней):

Вот функция bash, которая проверяет все ваши серверы, если вы используете циклический перебор DNS. Обратите внимание, что для этого требуется дата GNU и не будет работать в Mac OS.

Вот моя командная строка bash, в которой перечислены несколько сертификатов в порядке их истечения, последний из которых истекает первым.

Если вы просто хотите узнать, истек ли срок действия сертификата (или истечет ли это в течение следующих N секунд), опция -checkend для openssl x509 сообщит вам:

Это избавляет от необходимости самостоятельно сравнивать дату и время.

openssl вернет код выхода 0 (ноль), если срок действия сертификата не истек, и не будет делать это в течение следующих 86400 секунд, как в примере выше. Если срок действия сертификата истек или уже истек — или если возникла другая ошибка, например, недопустимый / несуществующий файл — код возврата: 1 .

(Конечно, предполагается, что время / дата установлены правильно)

Источник

Как проверить срок действия SSL-сертификата

SSL-сертификат безопасности — для сайта вещь нужная и полезная. Но, как и все полезные вещи, имеет свой срок годности: два года. Еще относительно недавно можно было встретить сертификаты, выданные на срок три, а то и пять лет. За последнее время требования CA/B Forum — регулирующего органа отрасли сертификации, — существенно ужесточились, и срок действия сертификата не превышает двух лет. Это мотивировано повышением требований по безопасности пользователей в интернете. Как для различных транзакций, так и для простого интернет-серфинга.

Если вы читаете эту статью, то так или иначе связаны с обслуживанием или поддержкой сайтов. Из наших материалов вы можете обновить свои знания о том, что такое HTTPS-протокол, для чего нужен SSL-сертификат и как он работает .

Если истек срок действия сертификата безопасности, то сертификат «переходит на темную сторону». А последствия этого весьма и весьма серьезны для владельцев сайтов.

Чем грозит истекший срок действия SSL-сертификата?

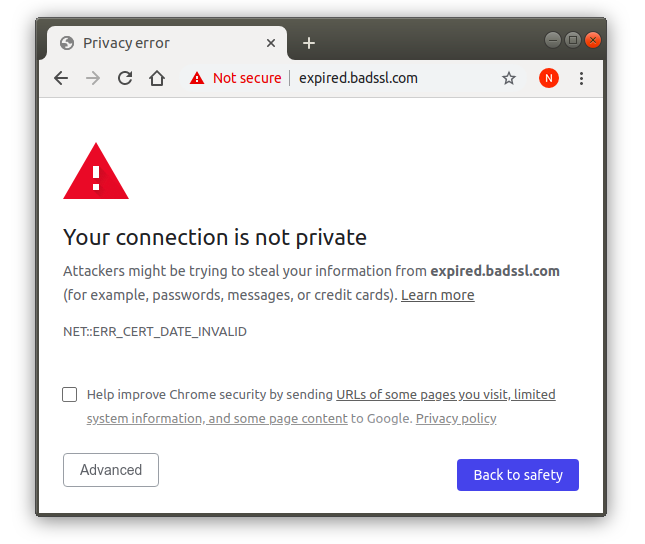

Самое первое, с чем столкнутся пользователи вашего ресурса, это предупреждения браузеров про отсутствие безопасного соединения. В последнее время отсутствие HTTPS соединения или некорректная его настройка (а просроченный SSL-серификат именно этим и является) рассматриваются как грубый сбой безопасности.

Браузер Chrome выдаст вот такую заставку и не пропустит пользователя дальше:

Согласитесь, не самое желанное предупреждение для пользователей.

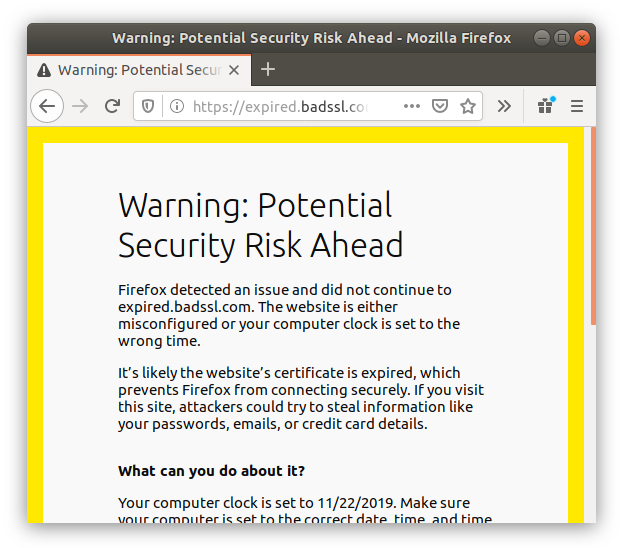

А у браузера Firefox заставка будет еще более мрачной:

Мало кто из пользователей начнет разбираться в серьезности таких предупреждений. Скорее всего, они просто не посетят ресурс.

Вторым существенным фактором станет реакция поисковых систем. Обнаружив изменение протокола соединения на незащищенный вариант, поисковики начнут понижать рейтинг сайта. И довольно скоро его можно будет найти только на «-надцатой» странице поиска, куда живые люди добираются крайне редко. И выльется все это в серьезное проседание посещаемости сайта.

Как следствие двух первых пунктов, на сайте упадет уровень продаж и/или конверсия рекламы.

Снимки экрана выше — это, по-сути, проверка SSL-соединения и тест SSL-сертификата на пригодность. Чтобы его выполнить, достаточно просто зайти в современном браузере на свой ресурс. Но это поверхностная проверка. Причем проверка пост-фактум, когда сбой уже произошел.

Как заранее проверить сертификат SSL, чтобы быть уверенным в его пригодности? Читаем дальше!

Файловая проверка SSL-сертификата сайта

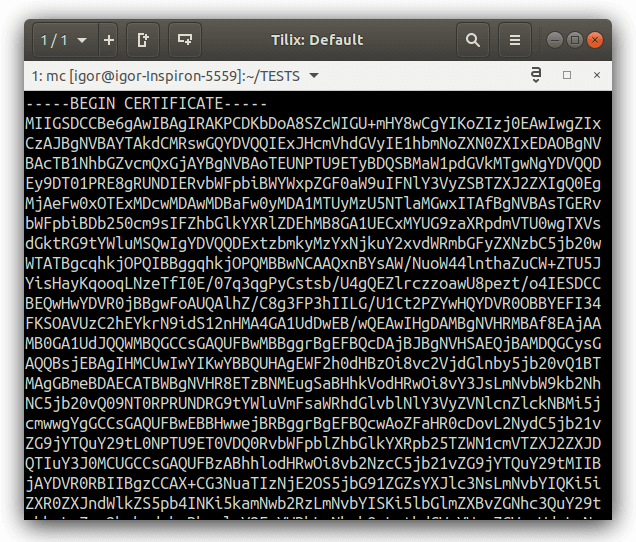

Сертификат сайта это всего лишь файл с текстовым наполнением. Первое, что приходит в голову, открыть файл и посмотреть его содержимое. Но не все так просто. Внутри файла вы увидите примерно следующее:

Даже если сталкивались с подобной кодировкой (base64), пытаться раскодировать не стоит — внутри закодирована бинарная структура, разбор которой потребует весьма нетривиальных усилий.

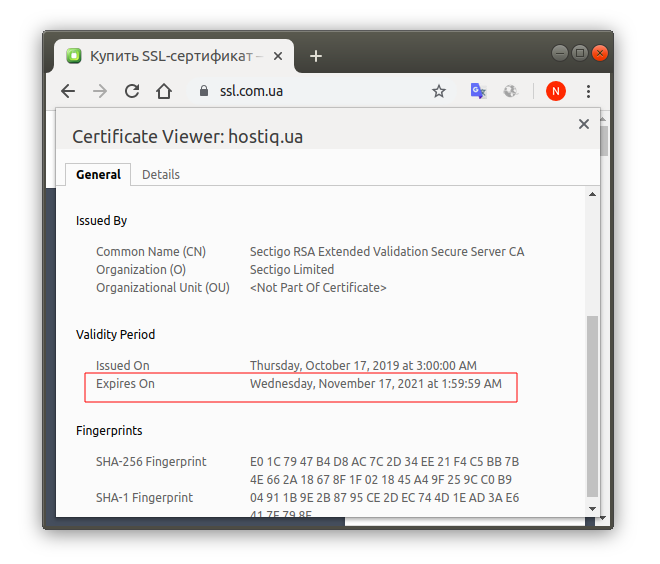

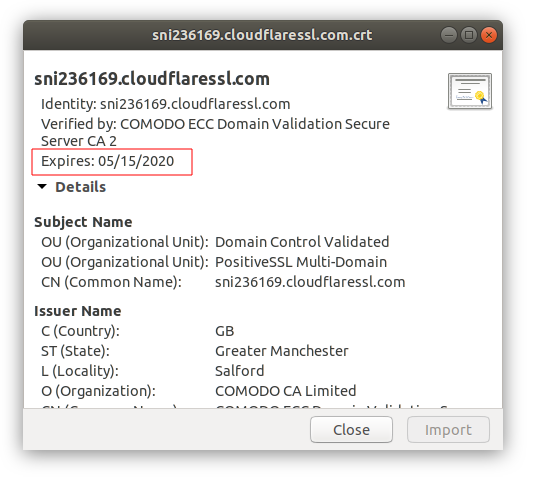

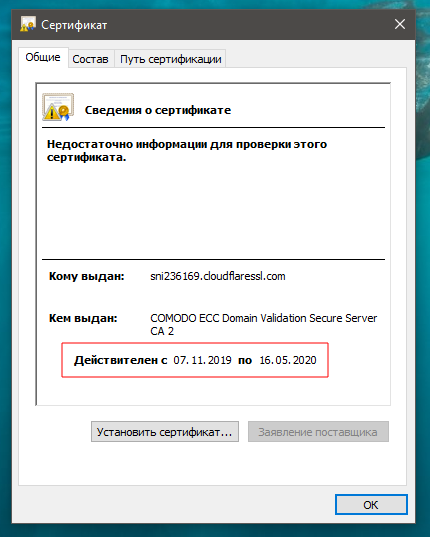

Решается эта задача весьма просто: обычным двойным кликом по файлу. CRT формат далеко не новое изобретение и многие операционные системы его поддерживают и позволяют просмотреть данные. Вот такой результат будет на MS Windows:

На Ubuntu Linux будет похожее окно с детализацией свойств сертификата:

Просмотр свойств сертификата в Ubuntu Linux

И в обоих случаях указана дата истечения срока годности. Но этот способ хорошо тогда, когда под рукой есть файл сертификата, который можно просмотреть. Если сертификат уже установлен на сайте и в виде файла его нет под рукой, то можно использовать другой способ.

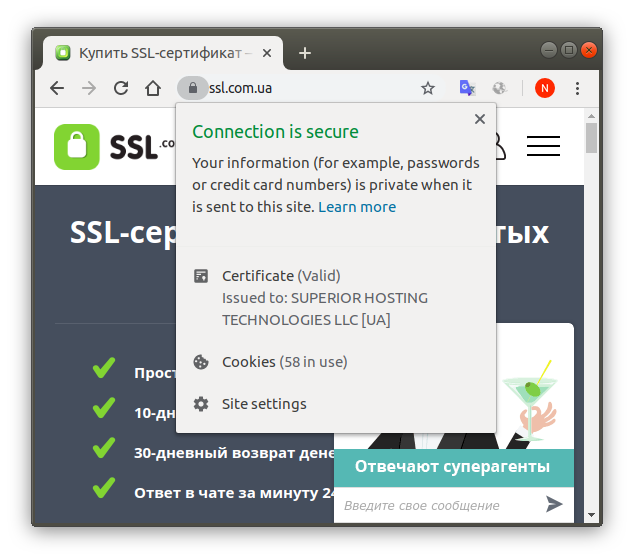

Как проверить сертификат сайта онлайн

Проверка сертификата SSL на сайте — процедура еще более простая. Для этого воспользуемся браузером Chrome и зайдем на проверяемый ресурс. Нажатие на значок замка в адресной строке выдаст выпадающее меню, в котором фраза «Connection is secure» означает, что проверка SSL-соединения прошла успешно, а фраза «Certificate (valid)» свидетельствует о корректности самого сертификата:

Чтобы узнать точную дату истечения срока сертификата, нужно нажать на пункт меню «Certificate (valid)» и в появившемся окне будет информация про срок годности:

Как проверить SSL-сертификат на сайте и его срок годности в браузере Chrome

На самом деле браузер скачивает файла сертификата с вашего ресурса и анализирует его.

Для проверки можно использовать и другие браузеры. Только в них оформление окошек проверки сертификата будет немного отличаться от Chrome.

Как обновить SSL-сертификат сайта

Если срок действия сертификата истек или проверка показывает некорректность сертификата (такое тоже возможно, если обслуживанием сайта занимались не профессионально), то необходимо его обновить. Сделать это можно на нашем сайте . На сайте есть детальные инструкции по всему процессу обновления сертификата безопасности, также там можно заказать тест SSL-сертификата.

Кстати, хороший повод подумать про улучшение сертификата. Вы можете выбрать тип нового сертификата, который будет лучше соответствовать вашим целям: расширение онлайн-бизнеса, обеспечение повышенной безопасности для пользователей и т.д.

Источник

Как просмотреть SSL сертификат используя openssl

Рассмотрим как просмотреть SSL сертификат в консоли Linux сервера — этот способ универсален, поскольку далеко не все сертификаты сразу устанавливаются на Apache или Nginx.

Достаточно выполнить одну команду указав в ней имя файла

openssl x509 -in example.crt -text -noout

Certificate:

Data:

Version: 1 (0x0)

Serial Number:

df:d0:88:c4:0e:cd:bb:e9

Signature Algorithm: sha256WithRSAEncryption

Issuer: C=RU, ST=State, L=City, O=CompanyName, OU=IT, CN=example.com/emailAddress=test@example.com

Validity

Not Before: Dec 24 08:16:50 2017 GMT

Not After : Dec 24 08:16:50 2018 GMT

Subject: C=RU, ST=State, L=City, O=CompanyName, OU=IT, CN=example.com/emailAddress=test@example.com

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (1024 bit)

Modulus:

00:ce:14:1e:b9:63:c8:d3:80:bc:de:bc:0b:af:c4:

…

a1:b4:97:06:28:11:ac:1f:69

Exponent: 65537 (0x10001)

Signature Algorithm: sha256WithRSAEncryption

…

9e:75:e5:41:2b:b9:c4:36:79:08:4b:06:4e:f8:50:4b:86:aa:

cd:04

Чаще всего на практике возникает необходимость выяснить для какого имени выпущен сертификат — в данном случае это example.com, что явно видно из вывода.

Для демонстрации использовался самоподписанный сертификат, сгенерированный на сервере

Таким же образом можно посмотреть содержимое запроса на выпуск сертификата (.pem или .csr файла)

Источник