- Как взломать wps windows

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Взлом WPS с Reaver

- Взлом пароля wifi из Windows: практика.

- Что нам понадобиться:

- Взлом пароля wifi . Поехали

- Взлом пароля wifi . Расшифровываем данные.

- HackWare.ru

- Этичный хакинг и тестирование на проникновение, информационная безопасность

- Работающие способы взлома Wi-Fi в 2021

- Возможно ли сейчас взломать Wi-Fi?

- Что нужно для взлома Wi-Fi

- Необходимые команды

- Поиск уже взломанных беспроводных Точек Доступа

- Pixie Dust без режима монитора

- Быстрый брут-форс пароля

- Взлом WPS по наиболее вероятным пинам

- Открытые сети. Обход перехватывающих порталов

- Беспроводные адаптеры для взлома Wi-Fi

- Связанные статьи:

- Рекомендуется Вам:

- 6 комментариев to Работающие способы взлома Wi-Fi в 2021

Как взломать wps windows

Приветствую, не знаю, куда написать, вот и решил сюда, думаю, что в этой ветке найдётся много знающих людей.

Как известно, существует способ взлома WiFi сети, использующей WPS авторизацию, через подбор WPS ключа. На компьютере под управлением Linux это весьма тривиальная задача и доходчиво описана в данной статье на хабре: Взломать Wi-Fi за 10 часов

Учитывая тот факт, что многие производители пихают в свои детища один и тот же пинкод, то и взлом однотипных роутеров с WPS становится совсем детской забавой, занимающей несколько секунд: Взломать Wi-Fi за… 3 секунды

Естественно пингвины — птицы ленивые, и уже состряпали для себя гуи с кнопкой «Сделать хорошо»: WPSCrackGUI

Вопрос из всего вышесказанного простой — есть ли реализация reaver, airmon-ng, airodump-ng под андроид?

Если нет, может, есть заинтересовавшиеся? Портировать это всё чудо, конечно же с целью проверки WiFi сетей на безопасность 🙂

Спасибо. С удовольствием почитаю мнения форумчан.

UPD:

Со временем в обсуждении появились ссылки на некоторые решения:

1. Тема с хабра об успешном запуске на телефоне SE Xperia Mini и Sony Xperia GO (возможно работает на всех телефонах Sony — надо проверять)

http://habrahabr.ru/post/190554/

2. Успешное использование aircrack-ng и reaver через установку Linux средствами Linux Deploy. На каком устройстве запущено неизвестно, возможно тот же Sony.

http://svedm.net/?p=426

UPD 2:

Существует утилита в виде готового apk файла, позволяющая переводить wifi модули фирмы Broadcom в режим монитора.

Сайт: http://bcmon.blogspot.ru/

Прямая ссылка на скачивание: https://bcmon.googlecode.com/files/bcmon.apk

Для работы программы требуется root и установленный BusyBox

UPD 3:

Появилась графическая оболочка Reaver-GUI for Android

Упростит задачу тем, у кого на устройстве работает bcmon (bcm4329/4330).

Краткое руководство по использованию от MaD_Mike_Nsk на русском здесь

UPD 4:

Пример использования внешнего usb wifi свистка, подключённого через OTG кабель к телефону. От sadykovildar читать здесь.

Сообщение отредактировал derak1129 — 11.11.20, 20:51

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Взлом WPS с Reaver

Как и WEP, WPS хоть и поддерживается большинством Wi-Fi оборудования, но всё реже и реже можно найти точку доступа, где бы он был включён. Тем не менее, такие ТД попадаются и не нужно упускать свой шанс быстро взломать Wi-Fi!

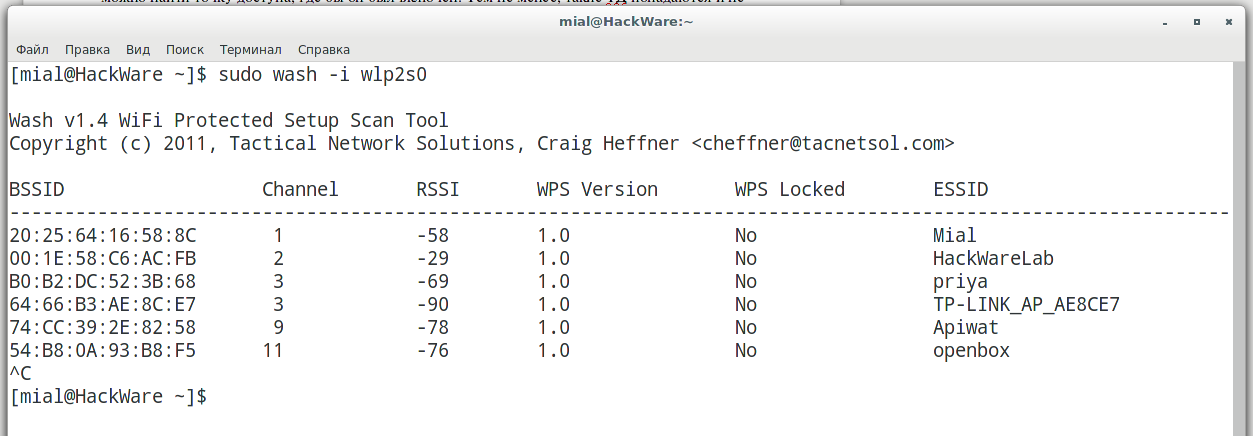

Начать нужно с проверки, включён ли на атакуемой беспроводной точке доступа WPS. Это можно сделать несколькими способами, подробности смотрите в разделе «Поиск беспроводных точек доступа с включённым WPS: использование программ Wash, Airodump-ng и Wifite». Я буду использовать Wash.

Начинаем с отключения NetworkManager. В Kali Linux и BlackArch:

Переводим беспроводную карту в режим монитора:

Запускаем Wash (вместо wlp2s0 укажите имя вашего беспроводного интерфейса, узнать которое можно по команде iw dev):

На мой взгляд, результат очень хороший (там только две лабораторные ТД) — достаточно много точек доступа с активным WPS.

При запуске Reaver нам нужно использовать ключ -i, после которого указать имя беспроводного интерфейса, ключ -b, после которого указать MAC атакуемой ТД. Можно добавить ключ -v или даже -vv — они увеличивают вербальность, т. е. количество показываемой информации. Также для применения Pixiewps укажите ключ -K 1.

Допустим, я атакую ТД 20:25:64:16:58:8C, тогда команда в моём случае приобретает вид:

Если Pixiewps не помогла, то запускайте аналогичную команду, но без ключа -K 1.

Взлом пароля wifi из Windows: практика.

Взлом пароля wifi хакером, или как они это делают.

Всем привет и сегодня мы рассмотрим взлом пароля wifi с ключом шифрования WPA2-PSK. Это наиболее сложный на сегодня из методов шифрования, его использует большинство пользователей, впрочем, лишь слепо, в большинстве своём, доверяя настройкам купленного роутера и разговорам в сети. Но так или иначе, сами того не зная, пользователи достаточно надёжно шифруют своё беспроводное соединение. А мы попробуем его расшифровать. Причём взлом пароля wifi будет проходить в среде Windows, что уже само по себе интересно (все любители хакинга сидят всегда на Linux-системах, самыми примечательными из которых являются представительницы семейства Кали – по имени индийской богини войны и зла). Посмотрим, что хакер может вам противопоставить.

Аналогичный способ для подбора паролей к чужому wifi рассмотрен для операционной системы Кали Линукс очень подробно в серии статей

И сразу объективное мнение вместо запоздалого эпиграфа. Описанный взлом пароля wifi работает на все 100% при выполнении всех условий. Но поверьте, специально приобретать эти программы (а в Линукс-сборках они АБСОЛЮТНО бесплатны) и отдельно покупать специальный модем, чтобы успешно осуществить взлом пароля wifi у соседей по квартире или работе…. не тот случай. Много вы не накачаете, так как при загруженности канала ваши подопытные рано или поздно забьют тревогу. А вычислить подозрительного субъекта с ноутбуком, околачивающегося рядом – это вопрос времени. Потому, кроме тревоги, они могут забить кое-что потяжелее кое-кому в заднее место. Такой взлом пароля wifi подходит для одноразовых или одномоментных акций с последующим исчезновением. Об этом после.

Серию по взлому я начну с модернизированного мной перевода статьи одного индийского автора, цели которого схожи с нашими. Его статья бездумно и слепо копируется разными копирайтерами, которые неизбежно сталкиваются с некоторыми ошибками, которые я здесь и рассмотрю. Хорош этот взлом пароля wifi или плох – опущу подробности. Но сразу заявляю – меня ожидала сплошная череда разочарований и танцев с бубном, что не помешало, однако, успешно подключиться к соседским сетям.

Перед началом процесса советую ознакомиться со списком необходимого обеспечения, ибо скорее всего, за нужным модемом вам придётся сбегать в специализированный магазин.

Что нам понадобиться:

- Операционная система Windows 7 64-битной версии (желательно не ниже), так как количество используемых девайсов для этой системы гораздо больше, чем для предыдущих версий Windows. Соответственно для работы нам понадобятся права администратора. Взлом пароля wi-fi можно проводить и из-под Windows XP, но она уже устарела и проблем с подходящими модемами будет больше.

- Компьютер с высокой вычислительной способностью. Когда я говорю про вычислительную способность, я имею ввиду не жалкие 2-4 ядра. Речь идёт о DUAL видеокартах. Именно на них будет лежать основное бремя вычислительного процесса. Бюджетный ноутбук с недорогим AMD или Celeron-ом и интегрированной видеокартой внутри усложнит процесс расшифровки пароля. Есть вариант использования связки ноутбук – десктоп. Я использовал первый для перехвата пароля поблизости от точки, которая была мне нужна, второй – для расшифровки по словарю. У кого ноутбук / компьютер ОЧЕНЬ производительный – можно обойтись и одним лэптопом.

- Модем помощнее и не только поэтому. Напомню, подойдёт не всякий. Список подходящих и совместимых с версией Windows вы найдёте на сайте программы, которая идёт следующей в нашем списке. Он, список, обширен, но, бьюсь об заклад, именно у вас он не установлен. Цена вопроса 700 – 1200 руб.

- Программа CommViewWiFi . Читайте, есть страницы на русском. А вот и список адаптеров, которые можно использовать для взлома (предполагаю, что он устаревает с каждым днём). Цена вопроса – от 17 000 руб. за программу. В противном случае перехват трафика будет производиться короткое время, объёма пакетов будет недостаточно для каких-либо результатов. Кому захочется взять гораздо дешевле – можно поискать на торрент-трекерах, но я вам ничего не говорил. Впрочем, далеко за “специальными” модемами ходить не надо – вот такая Альфа-карта идеально подходит и совсем недорог.

- Программа Elcomsoft Wireless Security Auditor . Цена за программу – от 300 американских рублей. Опять же, можно почитать про программу по-русски и попробовать найти подешевле.

Обе программы позиционируются как утилиты для проверки безопасности беспроводных сетей и защиты от взлома собственных точек доступа. Но мы-то понимаем, что это лишь официальная версия. Программы обе очень хороши и способны в умелых руках на многое. Сейчас мы будем использовать лишь толику их функций.

Взлом пароля wifi . Поехали

Предполагаю, что необходимое оборудование куплено, а программы скачаны и установлены. Один из модемов в списке обошёлся мне рублей в шестьсот (TP-LINK N600), этим мои затраты и окончились ). При запуске CommView, если модем подобран правильно, программа его перенастроит под собственные нужды. Перед тем, как проводить взлом пароля wifi , советую отключить встроенный или используемый ранее модем. Это делается в Диспетчере устройств. Найдите своё работающее с сетью по умолчанию устройство и отключите его.

Запускаем, как я писал, CommView. На несколько секунд на экране мелькнёт процесс реконфигурации

На секунду подправим некоторые из настроек. В панели инструментов нажмите на кнопку Настройка. Выберите Установки… Выберите вкладку Memory Usage (Использование памяти) и сдвиньте ползунок буфера драйвера максимально вправо. Другие настройки нас устроят по умолчанию.

В окне программы в верхнем левом углу нажмите на синюю стрелку. Начнутся захват пакетов от всех находящихся поблизости передающих точек беспроводного доступа. В зависимости от местоположения и времени суток даже в одном и том же месте список всегда разный. Вот мой (названия и mac-адреса я затёр, не буду объяснять почему)

Далее. В правой части окна программы активируйте функцию Single channel mode и выберите необходимый вам. Если список короткий, выбрать можно будет быстрее. Нацеливайтесь на тот, у кого сигнал сильнее и без лишнего шума, то есть помех. Канал моей жертвы, как видно по рисунку, – 4. Перезапускаем программу.

Спустя минут пять сохраним полученную информацию для последующей расшифровки. Жмите на кнопку с дискетой и сохраните файл под любым именем в любое место.

Взлом пароля wifi . Расшифровываем данные.

Запускаем программу Elcomsoft Wireless Security Auditor.

В левой части программы щёлкаем по кнопке Импорт данных и выбираем файл предыдущей программы CommView. Если пакетов несколько, выберите все. Щёлкаем по кнопке начать атаку.

Теперь вспомните о производительности вашего компьютера. На моём ноутбуке ушло несколько часов на расшифровку пароля. Я вам посоветую захватить пакеты в нужном для вас месте (работе, школе, институте), скопировать файл CommView на флешку и запустить Elcomsoft Wireless Security Auditor уже на более мощном десктопе (если возможен такой вариант) дома, в спокойной обстановке. Можно оставить на ночь. В противном случае ждать придётся долго. У меня ушли сутки. Так что рассчитывайте свои возможности.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Работающие способы взлома Wi-Fi в 2021

Возможно ли сейчас взломать Wi-Fi?

Раньше мне под статьями об аудите безопасности Wi-Fi сетей оставляли комментарии в духе «что вы тут фигнёй занимаетесь, вы не подберёте пароль и за тысячу лет». И вроде бы это правильное утверждение, но если мне просто нужен доступ в Интернет, то практика в разных городах и даже разных странах показывает один и тот же результат: ВСЕГДА можно получить пароль от Wi-Fi.

За нас два фактора:

1. Нам не нужно взламывать определённую сеть Wi-Fi или все сети. Нам достаточно найти одну слабую Точку Доступа с приемлемым уровнем сигнала

2. Имеется несколько весьма эффективных способов, и если применить все, то практически наверняка удастся найти Wi-Fi сеть, которая поддастся

Причём делая это, я поймал себя на мысли, что не использую собственную онлайн книгу «Взлом Wi-Fi сетей с Kali Linux и BlackArch», в реальности, я применяю несколько методов, а в книгу заглядываю только в качестве подсказки для длинных команд, например, для hashcat. В общем, вначале я захотел сделать выписку команд, которые я не могу запомнить, чтобы было что-то вроде шпаргалки. Но затем появилась идея собрать все самые эффективные методики, которые в совокупности всегда приносят мне результат.

Это будет шпаргалкой и для меня и для новичков, поскольку большинство методов довольно простые и практически все являются быстрыми.

То есть, с одной стороны, в этой статье не будет никаких новых методов, которые раньше бы не рассматривались на HackWare.ru, но, с другой стороны, здесь будет что-то вроде стратегии, когда сочетая наименее затратные по времени и самые эффективных способы, можно быстро добиться успеха в получении Интернет-доступа в новом месте.

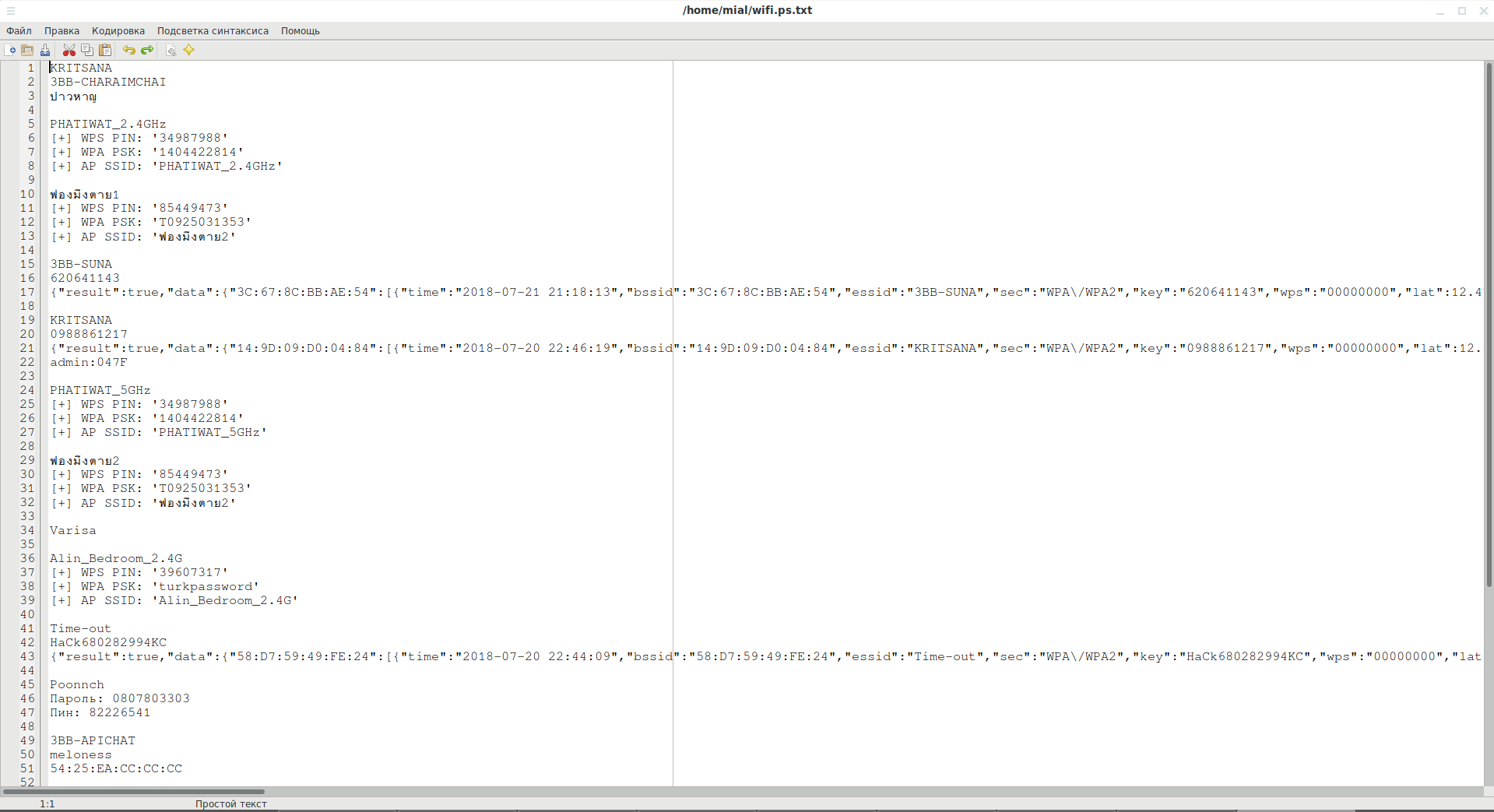

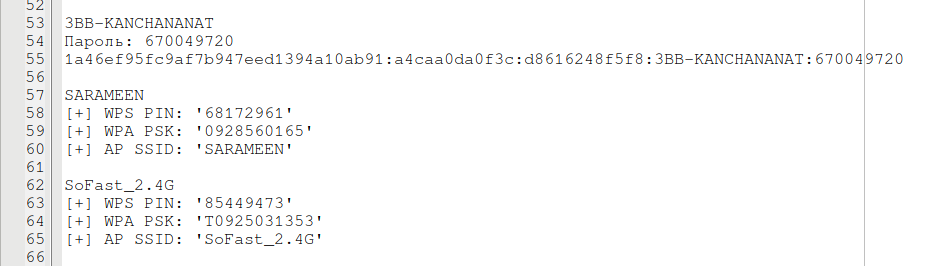

Вот пример собранных паролей в моём предыдущем месте жительства (азиатская глубинка с трёхэтажными домами):

Что нужно для взлома Wi-Fi

1. Нужно достаточное количество беспроводных сетей. Если вы живёте на краю села и у вас в пределах досягаемости одна Wi-Fi сеть, которую то видно, то невидно, что шансов не особо много.

Чем больше сетей в округе, тем лучше.

2. Нет каких-то особых требований к железу, причём для некоторых атак подойдут даже Wi-Fi адаптеры, которые не поддерживают режим монитора. Тем не менее я крайне настоятельно рекомендую адаптеры с внешней антенной, причём если антенна съёмная, то лучше купить ещё одну побольше. ИМХО, половина «скилов» взломщика Wi-Fi в большой антенне…

Необходимые команды

Дальше я буду только говорить «адаптер в режиме монитора» или «адаптер в управляемом режиме», эти команды я не буду дублировать.

Чтобы посмотреть имена беспроводных интерфейсов и их текущий режим:

Для перевода Wi-Fi карты в режим монитора:

Если для атаки не нужно Интернет-подключение (а для некоторых оно нужно), то лучше остановить процессы, которые могут помешать (при выполнении первой команды пропадёт Интернет-подключение):

Возврат в управляемый режим:

Или просто отключите и подключите Wi-Fi адаптер — по умолчанию он включается всегда в управляемом режиме.

Если вы остановили NetworkManager, то для его запуска выполните:

Поиск уже взломанных беспроводных Точек Доступа

Это самый простой метод, он не требует беспроводного режима, но требует Интернет-подключения.

После окончания сканирования, когда происходит проверка увиденных ТД по базе данных, Wi-Fi адаптер (выполнявший сканирование) уже не используется. То есть пока проходит проверка, можно перейти к следующей атаке.

Если у вас есть другой, не гостевой аккаунт 3WiFi, то в самом скрипте замените API и уберите строку

В этом случае скрипт не будет делать пауз между проверками.

В Windows для просмотра BSSID вы можете использовать программу Router Scan by Stas’M, а затем искать по 3WiFi. Подробности смотрите в статье «Сервис 3WiFi: пароли от точек доступа Wi-Fi». Если не ошибаюсь, Router Scan может в автоматическом режиме проверять увиденные им Точки Доступа по базе данных 3WiFi.

Pixie Dust без режима монитора

Про программу OneShot мне написал в комментарии автор актуального мода — с тех пор это самая любимая моя программа, я её запускаю даже чаще, чем свой собственный скрипт WiFi-autopwner.

Эта программа может получать пароли только от ТД с включённым WPS, зато не нужен режим монитора. При атаке Pixie Dust пароль можно получить в считанные секунды. Подробную инструкцию смотрите в статье «Как взломать Wi-Fi обычным адаптером без режима монитора».

Быстрый брут-форс пароля

К сожалению, точек доступа с включённым WPS не особо много. Тем не менее мы ещё вернёмся к ним. Сейчас мы рассмотрим классический вариант захвата рукопожатия и взлома пароля. Его быстрота заключается в следующем:

- выполняется автоматический захват рукопожатий для всех Точек Доступа в пределах досягаемости

- запускается два вида брут-форса с Hashcat: по словарю и по маске в восемь цифр. Опыт показывает, довольно много ТД поддаются. У этого способа тоже хорошее соотношение затрат времени к получаемому результату

Переводим беспроводной интерфейс в режим монитора.

Запускаем команду для сбора рукопожатий:

Все рукопожатия будут сохранены в файл wpa.cap.

Если вы собираетесь взламывать их все, то можно все разом конвертировать в формат hashcat с помощью cap2hccapx:

Если вам нужны только хеш определённой Точки Доступа, то в качестве фильтра используйте имя сети (ESSID). К примеру, меня интересует только рукопожатие Wi-Fi сети netis56 и я хочу сохранить его в файл netis56.hccapx:

Если хотите файл wpa.cap разбить на отдельные рукопожатия, то используйте скрипт из статьи «Как извлечь рукопожатия из файла захвата с несколькими рукопожатиями», а затем также конвертируйте их программой cap2hccapx.

Для атаки по словарю я использую словарь rockyou, очищенный вариант можно скачать по этой ссылке.

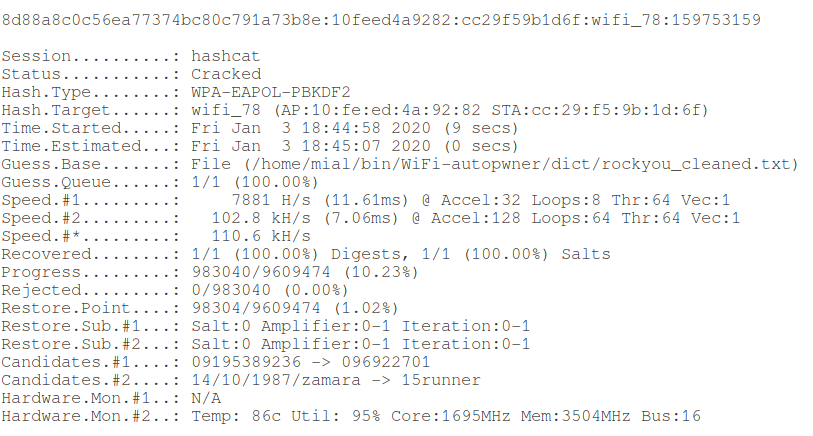

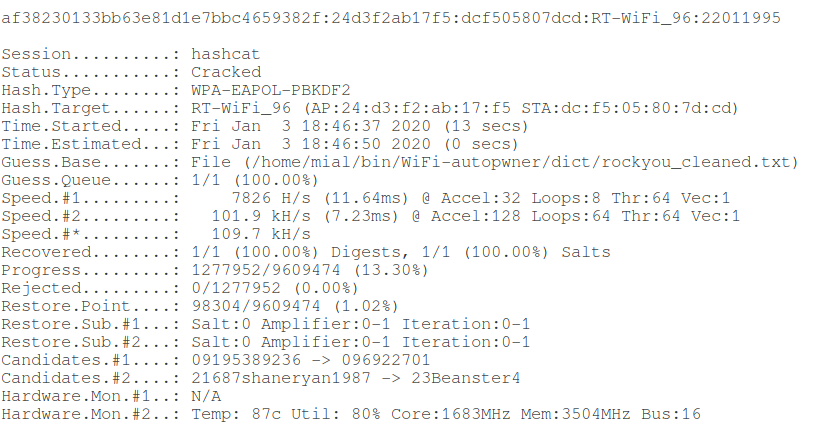

Пример удачного взлома по словарю (время взлома 9 секунд):

Ещё один пример удачного взлома по словарю (время взлома 13 секунд):

Моя команда для запуска:

В этой команде обязательные опции:

- ‘ХЕШ.hccapx’ — ваш файл hccapx с одним или более хешей

- /ПУТЬ/ДО/rockyou_cleaned.txt — путь до словаря

- -m 2500 — указан тип взламываемого хеша

- -a 0 — тип атаки: атака по словарю. Можно пропустить, т. к. подразумевается по умолчанию

- -D 1,2 — означает использовать и центральный процессор и видеокарту для взлома пароля. Если не указать, скорее всего будет выбрана только видеокарта

- —force — означает игнорировать предупреждения. У меня без этой опции не задействуется центральный процессор для взлома паролей. Будьте осторожны с этой опцией

- —hwmon-temp-abort=100 — это максимальная температура, при которой брут-форс будет принудительно прерван. У меня такой климат, что днём в комнате всегда больше +30℃, к тому же, я запускаю брут-форс на ноутбуке (не рекомендую это делать на ноутбуке. ), поэтому в моих условиях дефолтный барьер в +90℃ достигается очень быстро и перебор останавливается. Этой опцией, установленной на температуру выше дефолтных 90, можно реально сжечь свой комп/видеокарту/лэптоп. Используйте исключительно на свой страх и риск — Я ВАС ПРЕДУПРЕДИЛ. Хотя на практике у меня температура доходит до 94-96 и затем видеокарта сбрасывает частоты — видимо, у неё тоже есть свой лимит.

Для запуска атаки по маске:

Из нового в этой команде:

- ?d?d?d?d?d?d?d?d — маска, означает восемь цифр, на моём железе перебирается примерно минут за 20. Для создания маски в больше количество цифр, добавляйте ?d.

- -a 3 — означает атаку по маске.

Кроме паролей в 8 цифр, также распространены пароли в 9-11 цифр (последние чаще всего являются номерами телефонов, поэтому можно указывать маску как 89?d?d?d?d?d?d?d?d?d), но каждая дополнительная цифра увеличивает время перебора в 10 раз.

Взлом WPS по наиболее вероятным пинам

Кроме уже рассмотренной атаке Pixie Dust, есть ещё одна очень интересная атака на Точки Доступа с включённым WPS. Дело в том, что для некоторых моделей роутеров пины генерируются по определённым алгоритмам, например, исходя из MAC адреса роутера или его серийного номера. Зная эти данные можно сгенерировать один или несколько пинов, которые с высокой долей вероятности подойдут для беспроводной Точки доступа.

Такая атака реализована в WiFi-autopwner (описание здесь) — в этом скрипте требуется Интернет-подключение для запроса ПИНов онлайн, но зато реализован фикс для адаптеров на чипсете Ralink (таких большинство).

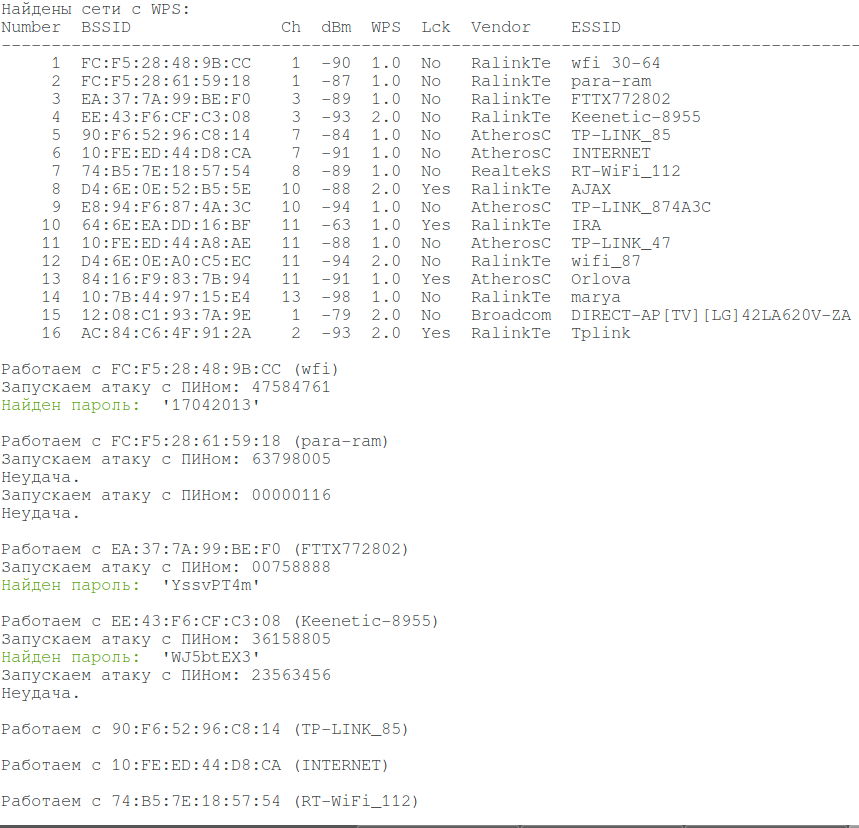

Пример очень быстро взломанных Wi-Fi сетей этим методом:

Ещё аналогичная атака реализована в airgeddon. Но в этой программе WPS атаки не работают с адаптерами на чипсетах Ralink. В этой программе нужно использовать, например, Alfa AWUS036NHA (чипсет Atheros). Лучше всего с антенной Alfa ARS-N19. Именно такую связку используя и я.

Открытые сети. Обход перехватывающих порталов

Нормальные открытые сети мне не встречались уже очень давно. Но перехватывающих порталов хватает.

Для совсем продвинутых пользователей смотрите статью «Обход перехватывающего портала с помощью OpenVPN».

Беспроводные адаптеры для взлома Wi-Fi

Хорошим вариантом для начинающих является Alfa AWUS036NHA с антенной Alfa ARS-N19. Это в целом очень хороший Wi-Fi адаптер для взлома беспроводных сетей, в том числе для атаки на WPS. Минус этой карты в том, что она довольно старенькая и не поддерживает современные протоколы.

Для поддержки современных протоколов можно выбрать Alfa с внешними антеннами из этого списка.

Связанные статьи:

- WiFi-autopwner 2: инструкция по использованию и обзор новых функций (84.8%)

- Автоматическая проверка всех Точек Доступа по базе 3WiFi (79.2%)

- Как быстро узнать пароль от Wi-Fi рядом (без режима монитора) (79.2%)

- WiFi-autopwner: скрипт для автоматического поиска и аудита Wi-Fi сетей с низкой безопасностью (78.7%)

- Автоматизированная атака Pixie Dust: получение ПИНов и паролей Wi-Fi без ввода команд (78.7%)

- Инструкция по использованию Fluxion 4 (RANDOM — 57.8%)

Рекомендуется Вам:

6 комментариев to Работающие способы взлома Wi-Fi в 2021

Спасобо огромное за вклад в русскоязычное комьюнити.

Есть Олег Купреев, он на

https://github.com/0x90?tab=repositories

коллекционирует репозитории, очень впечатляющий список и как себя описывает

802.11 pwner, embedded devices hacker and just another security guy.

Может Вы уже в курсе или почерпнете что-нибудь.

Спасибо за статью!

А что если завтра hackware попадет в черный список роскомнадзора.

Читал что хакерские каналы ютуб уже стал прикрывать.

Это будет печалька, но не сказать что прям горе (для меня) — займусь чем-нибудь другим.

Можно было бы, конечно, аргументировать, что «хакерство» это когда воруют деньги через Интернет или грабят банкоматы, а статьи об уязвимостях это «информационная безопасность», но грань, конечно, тонкая и всё может быть…

Email и имя оставлять необязательно — можно писать анонимно. Но если указать email, то: 1) получите уведомление об ответе; 2) после хотя бы одного утверждённого комментария все остальные комментарии публикуются сразу (хотя всё равно модерируются).

Cкрипт Oneshot ещё хорош тем что его можно запускать на смартфоне с андроидом нужны только рут права и линукс в chroot.

Иногда нужно словить pmkid, а адаптера с монитор модом нет под рукой, можно словить pmkid на смартфоне (нужны рут права) вот общая инструкция:

Как известно, для атаки требуются следующие данные:

1) PMKID;

2) BSSID целевой точки;

3) MAC-адрес клиента (в данном случае MAC-адрес Wi-Fi моего смартфона);

4) ESSID целевой точки.

Данные под номерами 2, 3 и 4 мы знаем, а PMKID вытаскиваем вручную из файла захвата Tcpdump с помощью WireShark

После этого всего мы составляем текстовый файл вида:

* * *

и сохраняем его как file.16800. Этот файл уже можно ломать с помощью Hashcat