- 4 способа отключить доступ к аккаунту Root в Linux

- 1. Изменение командной оболочки пользователя root

- 2. Отключение авторизации root с устройства консоли (TTY)

- 3. Отключение доступа к Root по SSH

- 4. Ограничение доступа root к службам с помощью PAM

- unixforum.org

- Как правильно запретить root? (Пользоваться только sudo)

- Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Re: Как правильно запретить root?

- Root Linux — инструкции учетной записи суперпользователя

- Получение root-доступа в терминале

- Разблокировка учетной записи root

- Вход в систему как Root

- Сброс пароля root или администратора

4 способа отключить доступ к аккаунту Root в Linux

Оригинал: 4 Ways to Disable Root Account in Linux

Автор: Aaron Kili

Дата публикации: 19 октября 2018 года

Перевод: А. Кривошей

Дата перевода: июль 2019 г.

Учетная запись root является главной учетной записью в Linux и других Unix-подобных операционных системах. Эта учетная запись имеет доступ ко всем командам и файлам в системе с полными разрешениями на чтение, запись и выполнение. Она используется для выполнения любых системных задач: создания/обновления/получения доступа/удаления учетных записей других пользователей, установки/удаления/обновления программных пакетов и многого другого.

Поскольку пользователь root обладает абсолютными полномочиями, любые выполняемые им действия являются критическими для системы. В связи с этим любые ошибки пользователя root могут иметь огромное влияние на нормальную работу системы. Кроме того, эта учетная запись может также подвергаться взлому, либо пользователь может использовать ее ненадлежащим образом, случайно, злонамеренно, либо в результате незнания политик.

Поэтому рекомендуется отключить доступ к аккаунту на вашем сервере Linux, вместо этого создайте административную учетную запись, которая должна быть настроена для получения привилегий пользователя root с помощью команды sudo для выполнения критических задач на сервере.

В этой статье мы расскажем о четырех способах отключения входа в учетную запись root в Linux.

Внимание: Прежде чем заблокировать доступ к учетной записи root, убедитесь, что вы создали административную учетную запись, способную использовать команду sudo для получения привилегий пользователя root, с помощью команды useradd, и задайте для этой учетной записи надежный пароль. Флаг -m означает создание домашнего каталога пользователя, а -c позволяет указать комментарий:

Затем добавьте этого пользователя в соответствующую группу системных администраторов с помощью команды usermod, где ключ -a означает добавление учетной записи пользователя, а -G указывает группу, в которую нужно добавить пользователя (wheel или sudo в зависимости от вашего дистрибутива Linux):

Создав пользователя с правами администратора, переключитесь на эту учетную запись, чтобы заблокировать доступ с правами root.

1. Изменение командной оболочки пользователя root

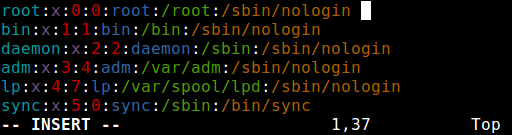

Самый простой способ отключить вход в систему для пользователя root — это изменить его оболочку с /bin/bash (или любой другой оболочки, разрешающей вход пользователя) на /sbin/nologin в файле /etc/passwd, который вы можете открыть для редактирования, используя любой из ваших любимых текстовых редакторов, как показано ниже.

Сохраните файл и закройте его.

С этого момента, когда пользователь root входит в систему, он /она получит сообщение «This account is currently not available». Это сообщение по умолчанию, но вы можете изменить его и задать собственное сообщение в файле /etc/nologin.txt.

Этот метод эффективен только для программ, которым требуется оболочка для входа пользователя, в противном случае клиенты sudo, ftp и email могут получить доступ к учетной записи root.

2. Отключение авторизации root с устройства консоли (TTY)

Во втором методе используется модуль PAM с именем pam_securetty, который разрешает root-доступ, только если пользователь входит в «защищенный» TTY, как определено в листинге в /etc/securetty.

Приведенный выше файл позволяет вам указать, на каких устройствах TTY разрешен вход в систему пользователю root, очистка этого файла предотвращает вход в систему root на всех устройствах, подключенных к системе.

Чтобы создать пустой файл, выполните:

Этот метод имеет некоторые ограничения, он затрагивает только такие программы, как вход в систему, менеджеры дисплеев (например, gdm, kdm и xdm) и другие сетевые службы, которые запускают TTY. Такие программы, как su, sudo, ssh и другие связанные утилиты openssh будут иметь доступ к учетной записи root.

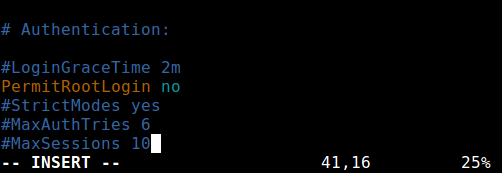

3. Отключение доступа к Root по SSH

Самый распространенный способ доступа к удаленным серверам или VPS — через SSH, и для блокировки входа пользователя root под ним необходимо отредактировать файл /etc /ssh /sshd_config.

Затем раскомментируйте (если это закомментировано) директиву PermitRootLogin и установите для нее значение no, как показано на скриншоте.

Как только вы закончите, сохраните и закройте файл. Затем перезапустите службу sshd, чтобы применить последние изменения в конфигурации.

Как вы, возможно, уже знаете, этот метод влияет только на набор инструментов openssh, такие программы, как ssh, scp, sftp, будут заблокированы от доступа к учетной записи root.

4. Ограничение доступа root к службам с помощью PAM

Pluggable Authentication Modules (сокращенно PAM) — это централизованный, подключаемый, модульный и гибкий метод аутентификации в системах Linux. PAM через модуль /lib/security/pam_listfile.so обеспечивает большую гибкость в ограничении привилегий определенных учетных записей.

Вышеупомянутый модуль может использоваться для ссылки на список пользователей, которым не разрешено входить через некоторые целевые сервисы, такие как login, ssh и любые программы, поддерживающие PAM.

В этом случае мы хотим отключить доступ пользователя root к системе, ограничив доступ к службам входа и sshd. Сначала откройте и отредактируйте файл для целевой службы в каталоге /etc/pam.d/, как показано ниже.

Затем добавьте приведенную ниже конфигурацию в один из этих файлов (или в оба).

Когда вы закончите, сохраните и закройте каждый файл. Затем создайте простой файл /etc/ssh/deniedusers, который должен содержать по одному элементу в строке и не должен читаться всеми.

Добавьте в него имя root, затем сохраните и закройте его.

Также установите необходимые разрешения на это.

Этот метод влияет только на те программы и службы, которые поддерживают PAM. Вы можете заблокировать root-доступ к системе через ftp и почтовые клиенты и многое другое.

Для получения дополнительной информации обратитесь к соответствующим справочным страницам.

Источник

unixforum.org

Форум для пользователей UNIX-подобных систем

- Темы без ответов

- Активные темы

- Поиск

- Статус форума

Как правильно запретить root? (Пользоваться только sudo)

Модератор: Bizdelnick

Как правильно запретить root?

Сообщение genazb » 31.05.2009 04:24

Re: Как правильно запретить root?

Сообщение danger08 » 31.05.2009 10:23

Re: Как правильно запретить root?

Сообщение Bleak » 31.05.2009 10:30

Re: Как правильно запретить root?

Сообщение BSDevil » 31.05.2009 11:11

Представьте себе ситуацию, по какой-то причине не может подмонтироваться, или не может быть прочитан /home, тогда в систему может зайти только root. Ну и конечно разобраться в сетуации.

Вообще обычно добавляют пользователя в группу wheel и прописывают её в sudoers

Re: Как правильно запретить root?

Сообщение genazb » 31.05.2009 11:57

Я sudo настроил root запретил sudo passwd -l root, Как дать пользователю права без ущерба для безопасности?

А как же быть Убунтцам? У них по умолчанию заблокирован root

Re: Как правильно запретить root?

Сообщение Rootlexx » 31.05.2009 16:45

Re: Как правильно запретить root?

Сообщение BSDevil » 31.05.2009 19:16

кстати, после того как выключили root’а, чтобы не было проблем с GUI’шними административными тулзами запускаемыми через gksu (типа synaptic), надо ещё проделать следующее:

запускаем gconf-editor (от пользователя), дальше apps -> gksu -> ставим галку «sudo-mode». Актуально для Gnome.

Re: Как правильно запретить root?

Сообщение drBatty » 31.05.2009 20:54

никак. по моему ПРОДУМАННОМУ мнению, юзеру НЕЛЬЗЯ давать права суперпользователя. НИКОГДА.

А админ может получать эти права тогда, и только тогда, когда без этого никак — при установке ПО, или при изменении прав юзеров.

ВСЕ остальные случаи(mount, ifup, nmap, gparted, shutdown, обновление, и т.д.) можно прописать отдельно для каждого действия, только локально, и только для одного юзера в sudoers. и с паролем конечно! Конечно это не обезопасит вашу ОС, но это НЕОБХОДИМЫЙ шаг.

ЗЫЖ безопасность убунты ИМХО почти как в вендовс.

ЗЗЫЖ под безопасностью я в первую очередь понимаю устойчивость системы к действиям самого юзера(основная угроза).

Скоро придёт

Осень

Re: Как правильно запретить root?

Сообщение genazb » 01.06.2009 01:11

никак. по моему ПРОДУМАННОМУ мнению, юзеру НЕЛЬЗЯ давать права суперпользователя. НИКОГДА.

А админ может получать эти права тогда, и только тогда, когда без этого никак — при установке ПО, или при изменении прав юзеров.

ВСЕ остальные случаи(mount, ifup, nmap, gparted, shutdown, обновление, и т.д.) можно прописать отдельно для каждого действия, только локально, и только для одного юзера в sudoers. и с паролем конечно! Конечно это не обезопасит вашу ОС, но это НЕОБХОДИМЫЙ шаг.

ЗЫЖ безопасность убунты ИМХО почти как в вендовс.

ЗЗЫЖ под безопасностью я в первую очередь понимаю устойчивость системы к действиям самого юзера(основная угроза).

Источник

Root Linux — инструкции учетной записи суперпользователя

Учетная запись «root» на компьютере Linux — это учетная запись с полными привилегиями. Корневой доступ часто необходим для выполнения команд в Linux, особенно команд, которые влияют на системные файлы. Рекомендуется запрашивать root-доступ только при необходимости, а не входить в систему как пользователь root. Это может помочь предотвратить случайное повреждение важных системных файлов.

Получение root-доступа в терминале

Откройте терминал.

Введите «Su-».

Вы можете фактически использовать эту команду для входа в систему под любым пользователем на компьютере. Однако, если оставить его пустым, он попытается войти в систему как пользователь root.

Введите пароль root при появлении запроса

После ввода «Su-» будет предложено ввести пароль root.

Если вы получили сообщение об ошибке аутентификации, то ваша корневая учетная запись, заблокирована. В следующем разделе приведены инструкции по его разблокировке.

Проверьте командную строку.

Когда вы вошли в систему как пользователь root, командная строка должна заканчиваться # вместо $

Введите команды, которые требуют root-доступа.

Как только вы su -вошли в систему как root, вы можете запускать любые команды, требующие root-доступа. Команда сохраняется до конца сеанса, поэтому вам не нужно повторно вводить пароль root.

Разблокировка учетной записи root

Ubuntu (и несколько других дистрибутивов) блокирует учетную запись root, чтобы обычный пользователь не мог получить к ней доступ. Разблокировка учетной записи root позволит вам войти в систему как root.

Откройте терминал

Вводим « sudo passwd root» .

При запросе пароля введите ваш пароль пользователя

Установите новый пароль.

Вам будет предложено создать новый пароль и ввести его дважды. После того, как пароль был установлен, учетная запись root будет активной.

Снова заблокируйте учетную запись root.

Если вы хотите заблокировать учетную запись root, введите следующую команду, чтобы удалить пароль и заблокировать root:

«sudo passwd -dl root»

Вход в систему как Root

Рассмотрите возможность использования других методов для получения временного корневого доступа. Вход в систему как root не рекомендуется для регулярного использования.

На это есть несколько причин. Во-первых, так очень легко выполнять команды, которые приведут вашу систему в неработоспособное состояние. Во-вторых, представляет угрозу безопасности, особенно если вы используете SSH-сервер на своей машине.

Войдите в систему как пользователь root при выполнении аварийного ремонта, например, при сбое диска или восстановлении заблокированных учетных записей.

Использование sudo или su вместо входа в систему как root поможет предотвратить непреднамеренный ущерб при входе в систему как root.

Использование этих команд дает пользователю возможность подумать о команде до нанесения серьезного ущерба.

Некоторые дистрибутивы, такие как Ubuntu, оставляют корневую учетную запись заблокированной, пока вы не разблокируете ее вручную.

Во-первых, это не позволяет пользователям неосознанно наносить слишком большой ущерб, используя корневую учетную запись. Во-вторых, защищает систему от потенциальных хакеров. С заблокированной учетной записью root хакеры не могут получить к ней доступ.

Введите . root как пользователь при входе в Linux.

Если корневая учетная запись разблокирована и вы знаете пароль, вы можете войти в систему как пользователь root, когда вам будет предложено войти в систему с учетной записью пользователя

Введите пароль пользователя root в качестве пароля пользователя.

Избегайте запуска сложных программ при входе в систему как root.

Существует вероятность того, что программа, которую вы намереваетесь запустить, окажет негативное влияние на вашу систему, когда у нее есть root-доступ. Настоятельно рекомендуется использовать sudo или su запускать программы, а не входить в систему как пользователь root.

Сброс пароля root или администратора

Сбросьте пароль root, если он был забыт.

Если вы забыли пароль , корневой и пароль пользователя, вам необходимо загрузиться в режиме восстановления, чтобы изменить их. Если вы знаете свой пароль пользователя и вам необходима смена пароля пользователя root, просто введите sudo passwd root , введите пароль пользователя, а затем создайте новый пароль пользователя root.

Перезагрузите компьютер и удерживайте левую кнопку . после экрана BIOS.

Это откроет меню GRUB. Возможно, придется попробовать данную процедуру несколько раз.

Выберите режим восстановления .

Это загрузит режим восстановления для вашего текущего дистрибутива.

Выберите вариант из меню.

Это запустит терминал, когда вы вошли в систему как пользователь root.

Диск с разрешениями на запись.

Когда вы загружаетесь в режиме восстановления, вы, как правило, имеете только права на чтение. Введите следующую команду, чтобы включить доступ для записи:

Создайте новый пароль для любых учетных записей, из которых вы заблокированы.

После того как вы вошли в систему как пользователь root и изменили права доступа, вы можете создать новый пароль для любой учетной записи:

- Введите и нажмите . Если вам нужно изменить пароль root, введите .passwdaccountName passwd root

- Введите новый пароль дважды при появлении запроса.

Перезагрузите компьютер после сброса паролей.

После завершения сброса паролей вы можете перезагрузить компьютер и использовать его в обычном режиме. Ваши новые пароли вступят в силу немедленно.

Источник