- Инструкция по защите RDP подключения

- Переименуйте стандартную учетную запись администратора

- Блокировка RDP-подключений для учетных записей с пустым паролем

- Смена стандартного порта Remote Desktop Protocol

- Защита от буртфорса

- Защита учетных данных удаленного рабочего стола с помощью Защитник Windows Remote Credential Guard Protect Remote Desktop credentials with Windows Defender Remote Credential Guard

- Сравнение Защитник Windows службы удаленного управления учетными данными с другими вариантами подключения к удаленному рабочему столу Comparing Windows Defender Remote Credential Guard with other Remote Desktop connection options

- Удаленные подключения к рабочему столу и сценарии поддержки helpdesk Remote Desktop connections and helpdesk support scenarios

- Требования к службе удаленной защиты учетных данных Remote Credential Guard requirements

- Включить Защитник Windows службу удаленной защиты учетных данных Enable Windows Defender Remote Credential Guard

- Использование Защитник Windows службы удаленной защиты учетных данных Using Windows Defender Remote Credential Guard

- Включив Защитник Windows службу удаленной защиты учетных данных с помощью групповой политики Turn on Windows Defender Remote Credential Guard by using Group Policy

- Использование Защитник Windows службы удаленного управления учетными данными с параметром удаленного подключения к настольным компьютерам Use Windows Defender Remote Credential Guard with a parameter to Remote Desktop Connection

- Соображения при использовании Защитник Windows удаленной службы учетных данных Considerations when using Windows Defender Remote Credential Guard

Инструкция по защите RDP подключения

В этой инструкции описаны рекомендуемые действия по защите Вашего сервера.

Переименуйте стандартную учетную запись администратора

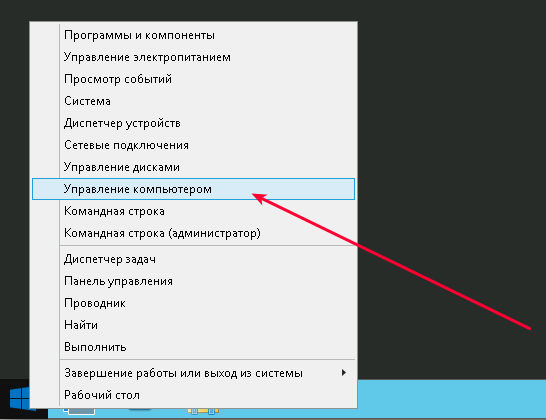

Нажмите Win + X и выберите «Управление компьютером»:

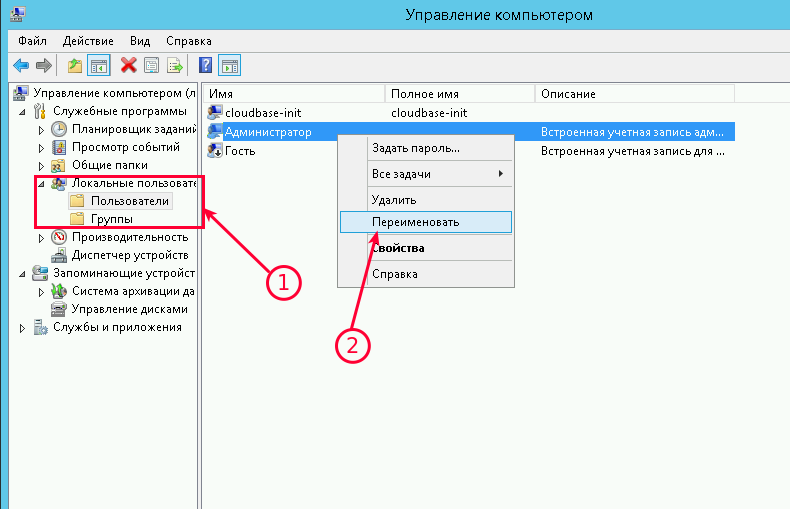

Затем выберите «Локальные пользователи» —→ «Пользователи» —→ кликните правой кнопкой мыши по имени пользователя «Администратор» и выберите «Переименовать»:

Переименуйте пользователя и используйте это имя для последующих подключений к удаленному рабочему столу.

Блокировка RDP-подключений для учетных записей с пустым паролем

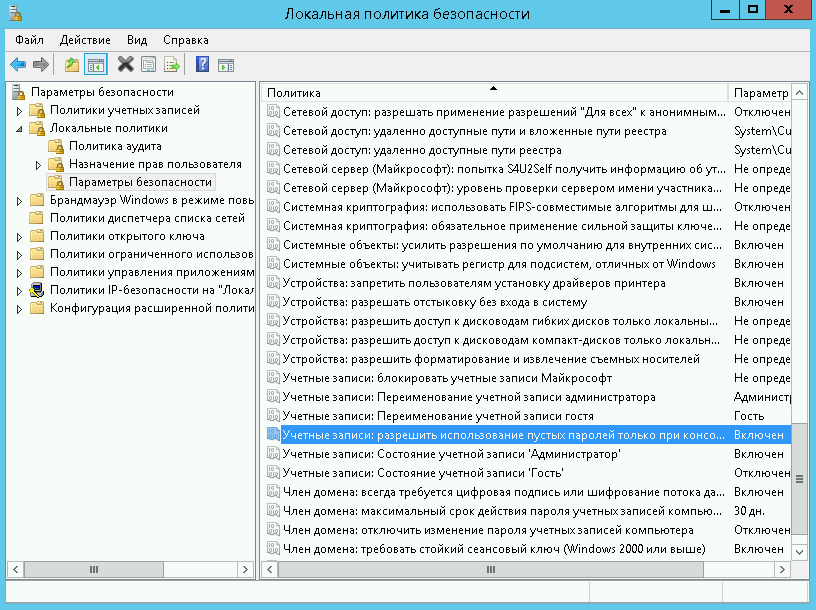

Усилить безопасность можно запретив подключаться к учетным записям с пустым паролем. Для этого нужно включить политику безопасности «Учетные записи»: разрешить использование пустых паролей только при консольном входе»:

Откройте локальную политику безопасности (нажмите Win + R и введите команду secpol.msc)

Перейдите в раздел «Локальные политики» –-> «Параметры безопасности».

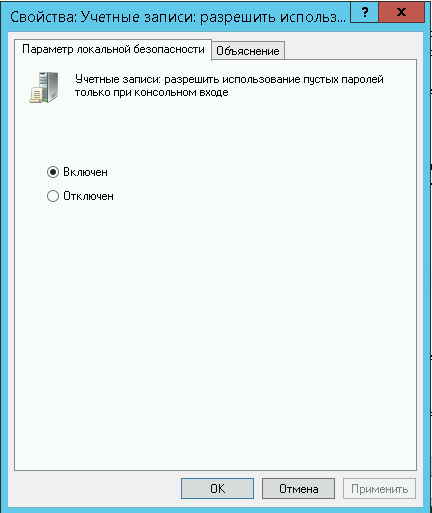

3. Дважды щелкните на политике «Учетные записи: разрешить использование пустых паролей. » и убедитесь, что она включена:

Вещь полезная, поэтому не оставляйте этот параметр без внимания.

Смена стандартного порта Remote Desktop Protocol

Не лишним будет сменить стандартный порт на котором работает протокол RDP. Как это сделать уже описано в наших инструкциях: Windows Server 2012 и Windows Server 2016.

Защита от буртфорса

Чтобы блокировать множественные попытки подключения с неверными данными, можно отслеживать журнал событий и вручную блокировать атакующие IP адреса посредством брандмауэра Windows или воспользоваться готовым приложением. Последний случай мы рассмотрим подробнее.

Для блокировки атакующих IP адресов будем использовать свободно распратраняющееся ПО — IPBan. Это приложение проверено и работает в Windows Server 2008 и всех последующие версях. Windows XP и Server 2003 — не роддерживаются. Алгоритм его работы простой: программа мониторит журнал событий Windows, фиксирует неудачные попытки входа в систему и, после 5-ти попыток злоумышленника подобрать пароль, блокирует IP адрес на 24 часа.

- Cкачайте архив с программой здесь;

- В нем находятся два архива IPBan-Linux-x64.zip и IPBan-Windows-x86.zip, нам нужен последний. Распакуйте архив IPBan-Windows-x86.zip в любое удобное место (в примере это корень диска C:);

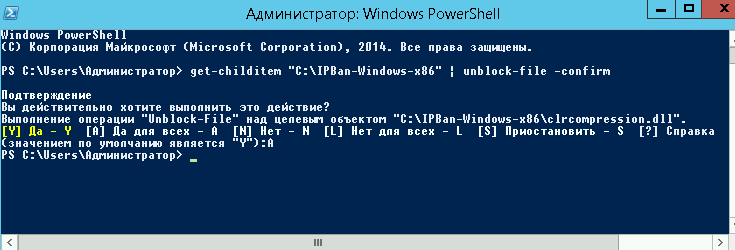

- Так как файлы скачанные с интернета система автоматически блокирует в целях безопасности, для работы приложения необходимо разблокировать все файлы. Щелкните правой кнопкой мыши на все извлеченные файлы и выберите свойства. Обязательно выберите «разблокировать», если этот параметр доступен. Либо, откройте окно PowerShell (Win + R, введите powershellи «ОК») и воспользуйтесь командой следующего вида:

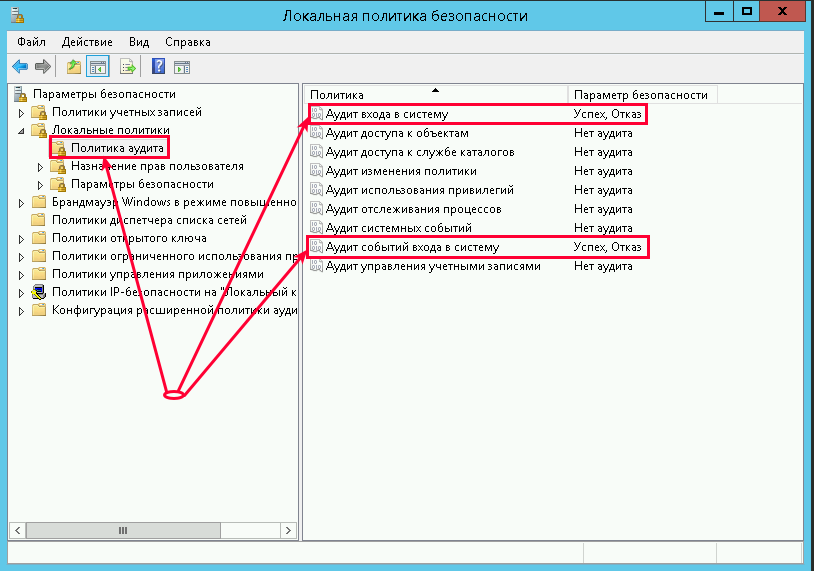

4. Вам нужно внести следующие изменения в локальную политику безопасности, чтобы убедиться, что в логах системы отображаются IP-адреса. Октройте «Локальную политику безопасности» (Win + R, введите secpol.msc и «OK«). Перейдите в «Локальные политики» —> «Политика аудита» и включить регистрацию сбоев для «Аудита входа в систему» и «Аудита событий входа в систему»:

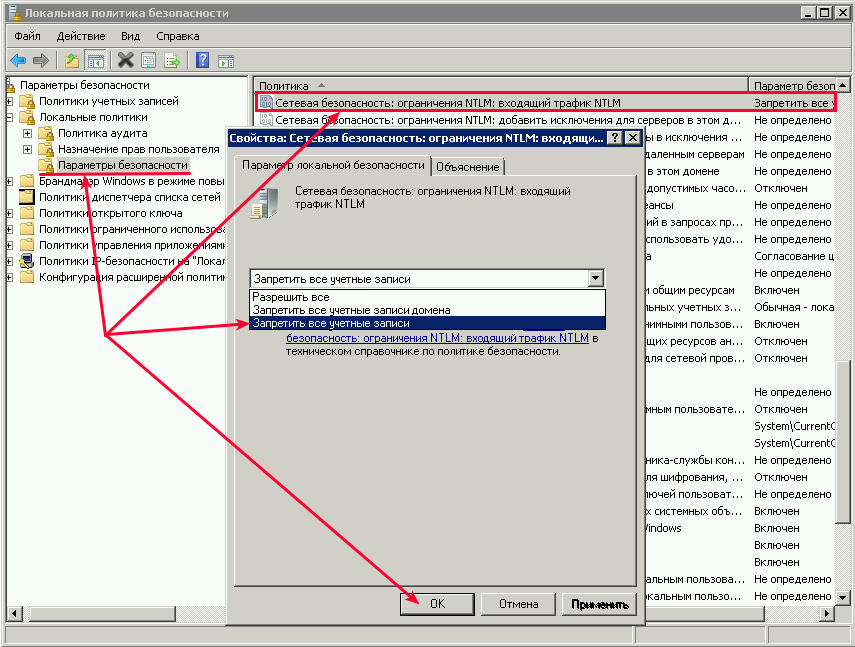

5. Для Windows Server 2008 или эквивалентного вам следует отключить логины NTLM и разрешить только NTLM2-вход в систему. В Windows Server 2008 нет другого способа получить IP-адрес для входа в систему NTLM. Октройте «Локальную политику безопасности» (Win + R, введите secpol.msc и «OK«). Перейдите в «Локальные политики» —> «Параметры безопасности» —> «Сетевая безопасность: Ограничения NTLM: входящий трафик NTLM» и установите значение «Запретить все учетные записи»:

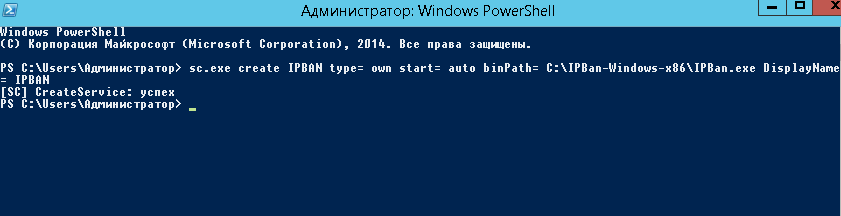

6. Теперь необходимо создать службу IPBan, чтобы приложение запускалось при старте системы и работало в фоновом режиме. Запустите оснастку PowerShell (Win + R, введите powershell и «ОК») и выпоните команду типа:

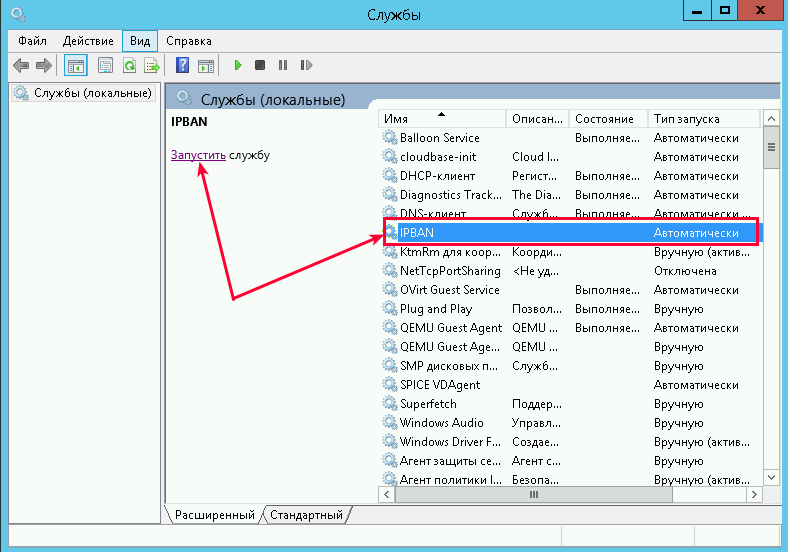

Перейдите в службы (Win + R, введите services.msc и «OK«) и запустите службу IPBAN, в дальнейшем она будет запускаться автоматически:

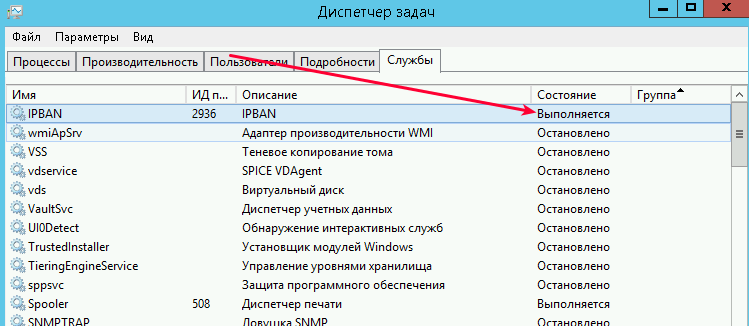

В «Диспетчере задач» можно убедиться, что служба запущена и работает:

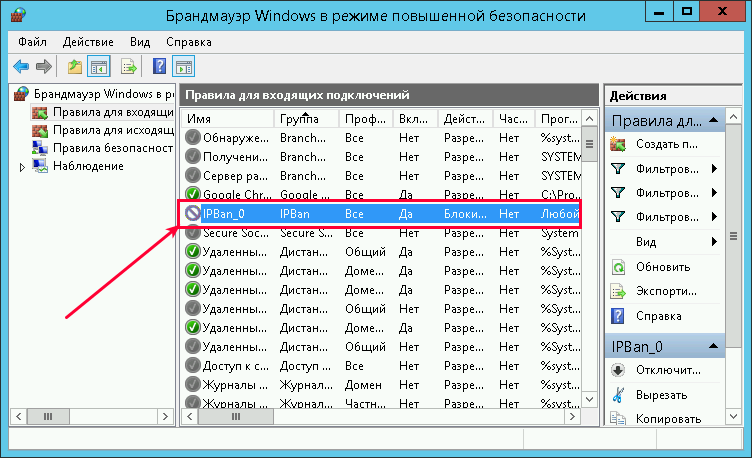

Таким образом, программа следит за неудачными попытками авторизации и добавляет неугодные IP адреса в созданное правило для входящих подключений брандмауэра Windows:

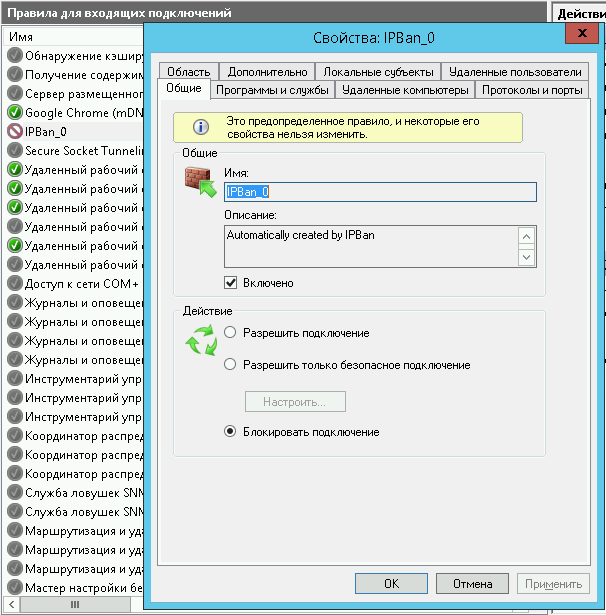

Заблокированные IP адреса можно разблокировать вручную. Перейдите на вкладку «Область» в свойствах правила «IPBan_0» и удалите из списка нужный Вам IP адрес:

Защита учетных данных удаленного рабочего стола с помощью Защитник Windows Remote Credential Guard Protect Remote Desktop credentials with Windows Defender Remote Credential Guard

Относится к: Applies to

- Windows 10 Windows 10

- Windows Server 2016 Windows Server 2016

Представленная в Windows 10 версия 1607, Защитник Windows Remote Credential Guard помогает защитить учетные данные через удаленное подключение к рабочему столу, перенаправляя запросы Kerberos обратно на устройство, запрашивающее подключение. Introduced in Windows 10, version 1607, Windows Defender Remote Credential Guard helps you protect your credentials over a Remote Desktop connection by redirecting Kerberos requests back to the device that’s requesting the connection. Кроме того, в нем предусмотрены одновокая возможность для сеансов удаленного рабочего стола. It also provides single sign-on experiences for Remote Desktop sessions.

Учетные данные администратора имеют высокую привилегию и должны быть защищены. Administrator credentials are highly privileged and must be protected. С помощью Защитник Windows Remote Credential Guard для подключения во время сеансов удаленного рабочего стола, если целевое устройство скомпрометировано, учетные данные не будут выставлены, так как и производные учетные данные, и производные учетных данных никогда не передаются по сети на целевое устройство. By using Windows Defender Remote Credential Guard to connect during Remote Desktop sessions, if the target device is compromised, your credentials are not exposed because both credential and credential derivatives are never passed over the network to the target device.

Сведения о сценариях подключения к удаленному рабочему столу, связанных с поддержкой helpdesk, см. в статье Remote Desktop connections and helpdesk support scenarios in this article. For information on Remote Desktop connection scenarios involving helpdesk support, see Remote Desktop connections and helpdesk support scenarios in this article.

Сравнение Защитник Windows службы удаленного управления учетными данными с другими вариантами подключения к удаленному рабочему столу Comparing Windows Defender Remote Credential Guard with other Remote Desktop connection options

Следующая схема помогает понять, как работает стандартный сеанс удаленного рабочего стола на сервере без Защитник Windows пульта управления учетными данными: The following diagram helps you to understand how a standard Remote Desktop session to a server without Windows Defender Remote Credential Guard works:

Следующая схема позволяет понять, как Защитник Windows remote Credential Guard, от чего он помогает защититься, и сравнивает его с режимом ограниченного администрирования: The following diagram helps you to understand how Windows Defender Remote Credential Guard works, what it helps to protect against, and compares it with the Restricted Admin mode option:

Как показано, Защитник Windows Remote Credential Guard блокирует NTLM (разрешает только Kerberos), предотвращает атаки Pass-the-Hash (PtH), а также предотвращает использование учетных данных после отключения. As illustrated, Windows Defender Remote Credential Guard blocks NTLM (allowing only Kerberos), prevents Pass-the-Hash (PtH) attacks, and also prevents use of credentials after disconnection.

Используйте следующую таблицу для сравнения различных параметров безопасности подключения к удаленному рабочему столу: Use the following table to compare different Remote Desktop connection security options:

| Функция Feature | Удаленный рабочий стол Remote Desktop | Защитник Windows remote credential Guard Windows Defender Remote Credential Guard | Режим ограниченного администрирования Restricted Admin mode |

|---|---|---|---|

| Преимущества защиты Protection benefits | Учетные данные на сервере не защищены от атак Pass-the-Hash. Credentials on the server are not protected from Pass-the-Hash attacks. | Учетные данные пользователей остаются в клиенте. User credentials remain on the client. Злоумышленник может действовать от имени пользователя только в том случае, если сеанс продолжается. An attacker can act on behalf of the user only when the session is ongoing | Пользователь входит на сервер в качестве локального администратора, поэтому злоумышленник не может действовать от имени «пользователя домена». User logs on to the server as local administrator, so an attacker cannot act on behalf of the “domain user”. Любая атака локализована на сервере Any attack is local to the server |

| Поддержка версии Version support | Удаленный компьютер может запускать любую операционную систему Windows The remote computer can run any Windows operating system | Как клиент, так и удаленный компьютер должны работать по крайней мере в Windows 10, версии 1607 или Windows Server 2016. Both the client and the remote computer must be running at least Windows 10, version 1607, or Windows Server 2016. | Удаленный компьютер должен работать по крайней мере с исправленной Windows 7или Windows Server 2008 R2. The remote computer must be running at least patched Windows 7 or patched Windows Server 2008 R2. Дополнительные сведения о исправлениях (обновлениях программного обеспечения), связанных с режимом ограниченного администрирования, см. в веб-сайте Microsoft Security Advisory 2871997. For more information about patches (software updates) related to Restricted Admin mode, see Microsoft Security Advisory 2871997. |

| Помогает предотвратить Helps prevent | N/A N/A |

|

|

| Учетные данные, поддерживаемые с удаленного клиентского устройства настольного компьютера Credentials supported from the remote desktop client device |

|

|

|

| Access Access | Пользователям разрешено, то есть членам группы удаленных пользователей настольных компьютеров удаленного хоста. Users allowed, that is, members of Remote Desktop Users group of remote host. | Пользователям разрешено, то есть членам удаленных пользователей настольных компьютеров удаленного хоста. Users allowed, that is, members of Remote Desktop Users of remote host. | Только администраторы, то есть только члены группы администраторов удаленного хоста. Administrators only, that is, only members of Administrators group of remote host. |

| Сетевое удостоверение Network identity | Сеанс удаленного рабочего стола подключается к другим ресурсам в качестве подписанного пользователя. Remote Desktop session connects to other resources as signed-in user. | Сеанс удаленного рабочего стола подключается к другим ресурсам в качестве подписанного пользователя. Remote Desktop session connects to other resources as signed-in user. | Сеанс удаленного рабочего стола подключается к другим ресурсам в качестве удостоверения удаленного хоста. Remote Desktop session connects to other resources as remote host’s identity. |

| Multi-hop Multi-hop | С удаленного рабочего стола можно подключиться с помощью удаленного рабочего стола к другому компьютеру. From the remote desktop, you can connect through Remote Desktop to another computer | С удаленного рабочего стола можно подключиться с помощью удаленного рабочего стола к другому компьютеру. From the remote desktop, you can connect through Remote Desktop to another computer. | Не разрешено пользователю, так как сеанс запущен в качестве локальной учетной записи хост Not allowed for user as the session is running as a local host account |

| Поддерживаемая проверка подлинности Supported authentication | Любой протокол для переговоров. Any negotiable protocol. | Только Kerberos. Kerberos only. | Любой протокол для переговоров Any negotiable protocol |

Дополнительные технические сведения см. в приложениях Remote Desktop Protocol и How Kerberos works. For further technical information, see Remote Desktop Protocol and How Kerberos works.

Удаленные подключения к рабочему столу и сценарии поддержки helpdesk Remote Desktop connections and helpdesk support scenarios

Для сценариев поддержки helpdesk, в которых персоналу требуется административный доступ для предоставления удаленной помощи пользователям компьютеров с помощью сеансов удаленного рабочего стола, Корпорация Майкрософт рекомендует не использовать Защитник Windows Remote Credential Guard в этом контексте. For helpdesk support scenarios in which personnel require administrative access to provide remote assistance to computer users via Remote Desktop sessions, Microsoft recommends that Windows Defender Remote Credential Guard should not be used in that context. Это происходит потому, что если сеанс RDP инициирован в скомпрометированном клиенте, который уже контролирует злоумышленник, злоумышленник может использовать этот открытый канал для создания сеансов от имени пользователя (без ущерба для учетных данных), чтобы получить доступ к любым ресурсам пользователя в течение ограниченного времени (несколько часов) после отключения сеанса. This is because if an RDP session is initiated to a compromised client that an attacker already controls, the attacker could use that open channel to create sessions on the user’s behalf (without compromising credentials) to access any of the user’s resources for a limited time (a few hours) after the session disconnects.

Поэтому вместо этого рекомендуется использовать режим ограниченного администрирования. Therefore, we recommend instead that you use the Restricted Admin mode option. Для сценариев поддержки helpdesk подключение RDP должно быть инициировано только с помощью коммутатора /RestrictedAdmin. For helpdesk support scenarios, RDP connections should only be initiated using the /RestrictedAdmin switch. Это помогает обеспечить, чтобы учетные данные и другие ресурсы пользователей не подвергались воздействию скомпрометированного удаленного хостов. This helps ensure that credentials and other user resources are not exposed to compromised remote hosts. Дополнительные сведения см. в статье Mitigating Pass-the-Hash and Other Credential Theft v2. For more information, see Mitigating Pass-the-Hash and Other Credential Theft v2.

Чтобы еще больше укрепить безопасность, мы также рекомендуем внедрить локальное решение паролей администратора (LAPS), клиентскую удлиняемую групповую политику (CSE), введенную в Windows 8.1, которая автоматизирует управление паролями местного администратора. To further harden security, we also recommend that you implement Local Administrator Password Solution (LAPS), a Group Policy client-side extension (CSE) introduced in Windows 8.1 that automates local administrator password management. LAPS снижает риск латеральной эскалации и других кибератак, облегчаемого при использовании клиентами одной и той же локальной учетной записи и пароля на всех компьютерах. LAPS mitigates the risk of lateral escalation and other cyberattacks facilitated when customers use the same administrative local account and password combination on all their computers. Вы можете скачать и установить LAPS здесь. You can download and install LAPS here.

Дополнительные сведения о laps см. в веб-сайте Microsoft Security Advisory 3062591. For further information on LAPS, see Microsoft Security Advisory 3062591.

Требования к службе удаленной защиты учетных данных Remote Credential Guard requirements

Чтобы использовать Защитник Windows remote Credential Guard, клиент удаленного рабочего стола и удаленный хост должны соответствовать следующим требованиям: To use Windows Defender Remote Credential Guard, the Remote Desktop client and remote host must meet the following requirements:

Устройство клиента удаленного рабочего стола: The Remote Desktop client device:

Должна быть запущена по крайней мере Windows 10 версии 1703, чтобы иметь возможность предоставить учетные данные, которые отправляются на удаленное устройство. Must be running at least Windows 10, version 1703 to be able to supply credentials, which is sent to the remote device. Это позволяет пользователям работать в качестве разных пользователей без отправки учетных данных на удаленный компьютер. This allows users to run as different users without having to send credentials to the remote machine.

Чтобы использовать учетные данные пользователя, необходимо использовать по крайней мере Windows 10, версию 1607 или Windows Server 2016. Must be running at least Windows 10, version 1607 or Windows Server 2016 to use the user’s signed-in credentials. Это требует, чтобы учетная запись пользователя была в состоянии войти как на клиентские устройства, так и на удаленный хост. This requires the user’s account be able to sign in to both the client device and the remote host.

Должно быть запущено приложение Remote Desktop Classic Windows. Must be running the Remote Desktop Classic Windows application. Приложение универсальной платформы Windows для удаленного рабочего стола не поддерживает Защитник Windows remote credential Guard. The Remote Desktop Universal Windows Platform application doesn’t support Windows Defender Remote Credential Guard.

Для подключения к удаленному хосту необходимо использовать проверку подлинности Kerberos. Must use Kerberos authentication to connect to the remote host. Если клиент не может подключиться к контроллеру домена, RDP пытается вернуться к NTLM. If the client cannot connect to a domain controller, then RDP attempts to fall back to NTLM. Защитник Windows remote Credential Guard не разрешает откат NTLM, так как это может привести к риску учетных данных. Windows Defender Remote Credential Guard does not allow NTLM fallback because this would expose credentials to risk.

Удаленный хост Для удаленного рабочего стола: The Remote Desktop remote host:

- Должно быть запущено по крайней мере Windows 10, версии 1607 или Windows Server 2016. Must be running at least Windows 10, version 1607 or Windows Server 2016.

- Необходимо разрешить подключение к ограниченному администратору. Must allow Restricted Admin connections.

- Необходимо разрешить пользователю домена клиента доступ к подключениям удаленного рабочего стола. Must allow the client’s domain user to access Remote Desktop connections.

- Необходимо разрешить делегировать неэкспортируемые учетные данные. Must allow delegation of non-exportable credentials.

Нет никаких требований к оборудованию для Защитник Windows Remote Credential Guard. There are no hardware requirements for Windows Defender Remote Credential Guard.

Клиентские устройства удаленных настольных компьютеров, работающие в более ранних версиях, по крайней мере Windows 10 версии 1607, поддерживают только учетные данные, вступив в действие, поэтому клиентские устройства также должны быть соединены с доменом Active Directory. Remote Desktop client devices running earlier versions, at minimum Windows 10 version 1607, only support signed-in credentials, so the client device must also be joined to an Active Directory domain. Клиент и сервер удаленного рабочего стола должны либо присоединяться к одному домену, либо к серверу удаленного рабочего стола можно присоединяться к домену, который имеет отношение доверия к домену клиентского устройства. Both Remote Desktop client and server must either be joined to the same domain, or the Remote Desktop server can be joined to a domain that has a trust relationship to the client device’s domain.

Удаленный хост GPO позволяет делегировать неэкспортируемые учетные данные для делегирования неэкспортируемых учетных данных. GPO Remote host allows delegation of non-exportable credentials should be enabled for delegation of non-exportable credentials.

Чтобы Защитник Windows службу удаленной учетной записи, пользователь должен пройти проверку подлинности на удаленный хост с помощью проверки подлинности Kerberos. For Windows Defender Remote Credential Guard to be supported, the user must authenticate to the remote host using Kerberos authentication.

Удаленный хост должен работать по крайней мере в Windows 10 версии 1607 или Windows Server 2016. The remote host must be running at least Windows 10 version 1607, or Windows Server 2016.

Необходимо классическое классическое приложение для Windows удаленного рабочего стола. The Remote Desktop classic Windows app is required. Приложение универсальной платформы Windows удаленного рабочего стола не поддерживает Защитник Windows remote Credential Guard. The Remote Desktop Universal Windows Platform app doesn’t support Windows Defender Remote Credential Guard.

Включить Защитник Windows службу удаленной защиты учетных данных Enable Windows Defender Remote Credential Guard

С помощью реестра необходимо включить службу удаленного администратора или Защитник Windows удаленной учетной записи на удаленном хосте. You must enable Restricted Admin or Windows Defender Remote Credential Guard on the remote host by using the Registry.

Откройте редактор реестра на удаленном хосте. Open Registry Editor on the remote host.

Внося ограниченный администратор и Защитник Windows службу удаленной защиты учетных данных: Enable Restricted Admin and Windows Defender Remote Credential Guard:

Перейдите в HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa. Go to HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa.

Добавьте новое значение DWORD с именем DisableRestrictedAdmin. Add a new DWORD value named DisableRestrictedAdmin.

Чтобы включить ограниченный администратор и Защитник Windows remote Credential Guard, установите значение этого параметра реестра до 0, чтобы включить Защитник Windows Remote Credential Guard. To turn on Restricted Admin and Windows Defender Remote Credential Guard, set the value of this registry setting to 0 to turn on Windows Defender Remote Credential Guard.

Закройте редактор реестра. Close Registry Editor.

Вы можете добавить это, запуская следующую команду из командной подсказки с повышенными уровнями: You can add this by running the following command from an elevated command prompt:

Использование Защитник Windows службы удаленной защиты учетных данных Using Windows Defender Remote Credential Guard

Начиная с Windows 10 версии 1703, вы можете включить Защитник Windows Remote Credential Guard на клиентских устройствах с помощью групповой политики или с помощью параметра с удаленным подключением к рабочему столу. Beginning with Windows 10 version 1703, you can enable Windows Defender Remote Credential Guard on the client device either by using Group Policy or by using a parameter with the Remote Desktop Connection.

Включив Защитник Windows службу удаленной защиты учетных данных с помощью групповой политики Turn on Windows Defender Remote Credential Guard by using Group Policy

Из консоли управления групповой политикой перейдите к делегацииучетных данных системы административных шаблонов -> **** -> **** -> компьютерной конфигурации. From the Group Policy Management Console, go to Computer Configuration -> Administrative Templates -> System -> Credentials Delegation.

Дважды щелкните Ограничение делегирования учетных данных удаленным серверам. Double-click Restrict delegation of credentials to remote servers.

В соответствии с использованием следующего режима ограничения: Under Use the following restricted mode:

Если требуется либо ограниченный режим администрирования, либо Защитник Windows службы удаленного управления учетными данными, выберите ограничение делегирования учетных данных. If you want to require either Restricted Admin mode or Windows Defender Remote Credential Guard, choose Restrict Credential Delegation. В этой конфигурации предпочтительнее Защитник Windows remote Credential Guard, но он будет использовать режим ограниченного администрирования (если поддерживается), если Защитник Windows удаленной охраны учетных данных не может быть использована. In this configuration, Windows Defender Remote Credential Guard is preferred, but it will use Restricted Admin mode (if supported) when Windows Defender Remote Credential Guard cannot be used.

Ни Защитник Windows, ни режим ограниченного администратора не будут отправлять учетные данные в понятном тексте на сервер удаленного рабочего стола. Neither Windows Defender Remote Credential Guard nor Restricted Admin mode will send credentials in clear text to the Remote Desktop server.

Если требуется Защитник Windows службы удаленной защиты учетных данных, выберите Require Remote Credential Guard. If you want to require Windows Defender Remote Credential Guard, choose Require Remote Credential Guard. С помощью этого параметра подключение удаленного рабочего стола будет успешным только в том случае, если удаленный компьютер будет отвечать требованиям, указанным ранее в этой теме. With this setting, a Remote Desktop connection will succeed only if the remote computer meets the requirements listed earlier in this topic.

Если требуется режим ограниченного администрирования, выберите Require Restricted Admin. Сведения о режиме ограниченного администрирования см. в таблице СравнениеЗащитник Windows с другими вариантами подключения к удаленному рабочему столу , ранее в этом разделе. If you want to require Restricted Admin mode, choose Require Restricted Admin. For information about Restricted Admin mode, see the table in Comparing Windows Defender Remote Credential Guard with other Remote Desktop connection options, earlier in this topic.

Нажмите кнопку ОК. Click OK.

Закройте консоль управления групповыми политиками. Close the Group Policy Management Console.

Из командной подсказки ** запуститеgpupdate.exe/force** для обеспечения применения объекта групповой политики. From a command prompt, run gpupdate.exe /force to ensure that the Group Policy object is applied.

Использование Защитник Windows службы удаленного управления учетными данными с параметром удаленного подключения к настольным компьютерам Use Windows Defender Remote Credential Guard with a parameter to Remote Desktop Connection

Если вы не используете групповую политику в организации или если не все удаленные хосты поддерживают remote Credential Guard, можно добавить параметр remoteGuard при запуске удаленного подключения к настольным компьютерам, чтобы включить Защитник Windows Remote Credential Guard для этого подключения. If you don’t use Group Policy in your organization, or if not all your remote hosts support Remote Credential Guard, you can add the remoteGuard parameter when you start Remote Desktop Connection to turn on Windows Defender Remote Credential Guard for that connection.

Пользователь должен быть уполномочен подключаться к удаленному серверу с помощью протокола удаленного рабочего стола, например, будучи членом локальной группы пользователей удаленного рабочего стола на удаленном компьютере. The user must be authorized to connect to the remote server using Remote Desktop Protocol, for example by being a member of the Remote Desktop Users local group on the remote computer.

Соображения при использовании Защитник Windows удаленной службы учетных данных Considerations when using Windows Defender Remote Credential Guard

Защитник Windows Remote Credential Guard не поддерживает комплексную проверку подлинности. Windows Defender Remote Credential Guard does not support compound authentication. Например, если вы пытаетесь получить доступ к файловом серверу с удаленного хоста, который требует утверждения устройства, доступ будет отказано. For example, if you’re trying to access a file server from a remote host that requires a device claim, access will be denied.

Защитник Windows remote Credential Guard можно использовать только при подключении к устройству, подключенном к домену Windows Server Active Directory, включая серверы, подключенные к домену AD, которые работают как виртуальные машины Azure (виртуальные машины). Windows Defender Remote Credential Guard can be used only when connecting to a device that is joined to a Windows Server Active Directory domain, including AD domain-joined servers that run as Azure virtual machines (VMs). Защитник Windows remote Credential Guard нельзя использовать при подключении к удаленным устройствам, подключенным к Azure Active Directory. Windows Defender Remote Credential Guard cannot be used when connecting to remote devices joined to Azure Active Directory.

Remote Desktop Credential Guard работает только с протоколом RDP. Remote Desktop Credential Guard only works with the RDP protocol.

Учетные данные не отправляются на целевое устройство, но целевое устройство по-прежнему приобретает билеты на обслуживание Kerberos самостоятельно. No credentials are sent to the target device, but the target device still acquires Kerberos Service Tickets on its own.

Сервер и клиент должны проверить подлинность с помощью Kerberos. The server and client must authenticate using Kerberos.