- Как установить Kali Linux на смартфон.

- Что нужно знать и сделать перед установкой

- Пара слов о Kali NetHunter

- Устанавливаем Metasploit

- Устанавливаем ngrok

- Устанавливаем sqlmap

- Устанавливаем aircrack-ng

- Устанавливаем Nmap

- Ставим на телефон полноценный Kali Linux

- Заключение

- How to hack Android and iPhone using Kali Linux and iCloud

- Hacking an Android phone and iPhone to monitor the phone remotely with Kali Linux

- Hacking iPhone using iCloud

- Xnspy – An iCloud/Android monitoring application

Как установить Kali Linux на смартфон.

Что нужно знать и сделать перед установкой

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на твоем устройстве. На форуме 4PDA почти всегда есть нужная инструкция.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит тебе возможность выполнять команды от рута. Если она не работает должным образом, загляни в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Важный момент: при использовании в качестве рута Magisk (а на большинстве современных устройств альтернатив нет и не предвидится) не забудь в его настройках разрешить Termux рут-доступ, а также добавить в исключения для Magisk Hide, иначе все наши действия будут бесполезны.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali:

Пара слов о Kali NetHunter

Если ты один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую обратить внимание на проект Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что ты можешь получить с помощью Termux.

Устанавливаем Metasploit

Полное описание Metasploit — тема для отдельной статьи, поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

Все эти команды следует выполнять с правами обычного пользователя, если не оговорено иное. При выполнении от рута могут возникать трудноисправимые проблемы. В частности, при запуске apt от рута мы получим сбитые контексты SELinux, что потом помешает нам устанавливать пакеты.

Установка может затянуться. Не закрывай сессию Termux до конца установки MSF!

Не стоит обновлять MSF вручную редактированием $PREFIX/opt/metasploit , так как это может привести к проблемам с зависимостями.

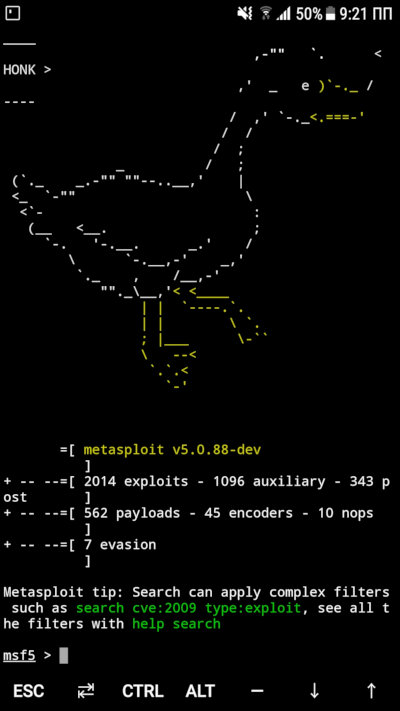

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видишь, все отлично и в твоем распоряжении 2014 эксплоитов. 🙂

Устанавливаем ngrok

Ngrok — это кросс-платформенный софт для создания защищенных сетевых туннелей от общедоступной конечной точки до локально работающей сетевой службы. Также утилита собирает весь трафик и логирует его для анализа.

Перед дальнейшими действиями убедись, что интернет подключен (через «мобильные данные») и активирована точка доступа, так как это необходимо для корректной работы ngrok.

Для начала обновляемся и ставим Python 2:

Теперь нам нужно зарегистрировать свой аккаунт ngrok.

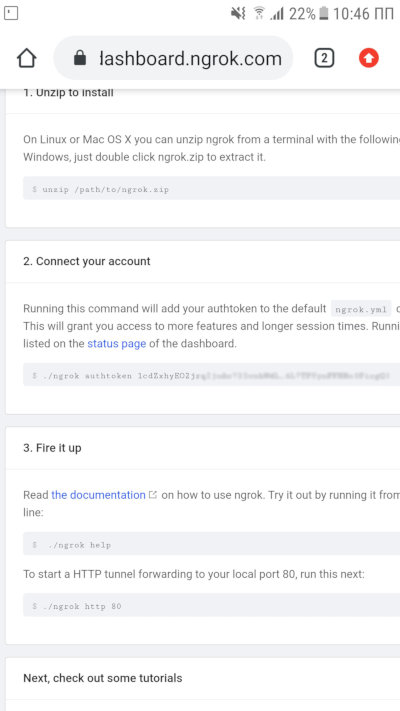

Как только зарегистрируешься, тебя перебросит на страницу личного кабинета, где нужно будет найти и скопировать свой токен аутентификации, как показано на скриншоте.

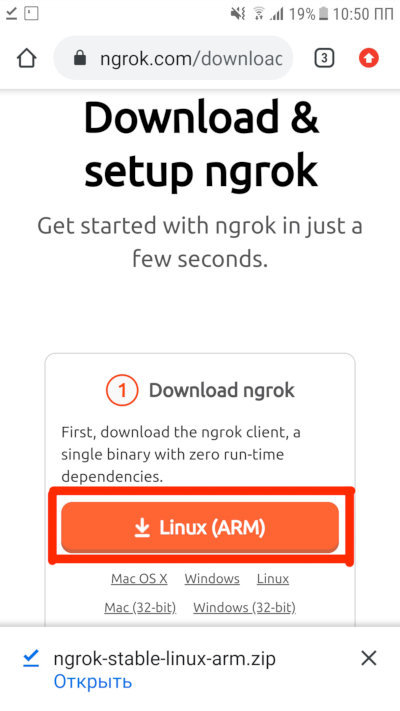

Далее надо скачать архив с ngrok для Linux-based-систем с архитектурой ARM.

Дальше заходи в Termux и иди в ту директорию, куда скачал архив с ngrok. К примеру:

Введи команду ls |grep ngrok и проверь, что архив здесь. Теперь нам нужно разархивировать его:

После этого еще раз введи ls |grep ngrok и проверь, появился ли у тебя исполняемый файл ngrok. Если его нет, то перед следующим шагом зайди в директорию с ним:

И перемести исполняемый файл в домашний каталог Termux:

Посмотри, куда был перемещен файл, и отправляйся туда с помощью команд cd и ls .

Теперь тебе нужно установить флаг исполнимости файла:

И сделать первый запуск:

Помнишь, ты копировал свой токен для аутентификации? Впиши эту команду, чтобы ngrok знал, кто его использует:

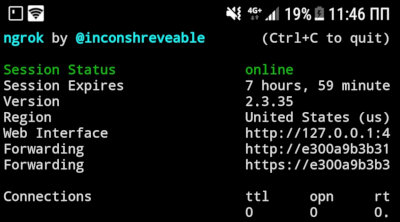

И запускай сервер:

Ты увидишь экран как на скриншоте.

Отлично, теперь ты готов атаковать любые цели! 🙂

Устанавливаем sqlmap

Цитата с официального сайта: «Sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует обнаружение и использование недостатков SQL-инъекций и захват серверов баз данных».

Подробнее о sqlmap ты можешь прочесть в архивной статье 2011 года «Sqlmap: SQL-инъекции».

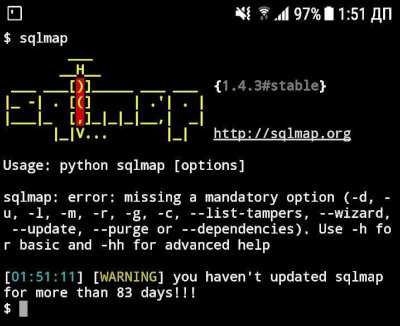

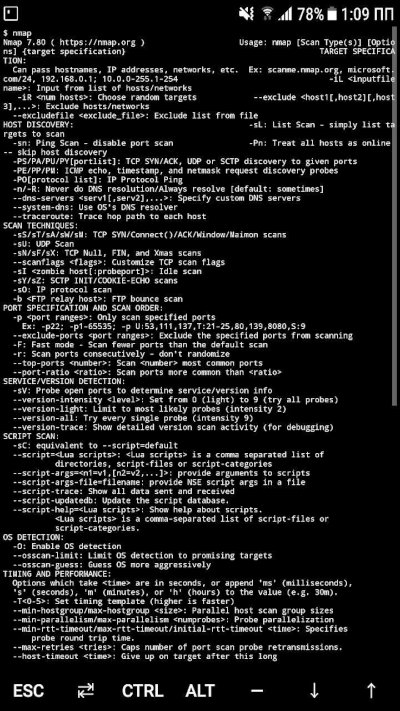

С установкой все элементарно. Перед тобой есть выбор: поставить стабильную версию 1.4.3 или самую новую 1.4.5.34. Первая ставится проще некуда:

И все. Чтобы запустить утилиту, пропиши команду

Или же ты можешь поставить себе более новую версию, которая еще находится в разработке. Для этого нужно клонировать официальный проект sqlmap с GitHub:

Далее переходи в папку с sqlmap:

И, используя python2 , запускай sqlmap с таким же обязательным параметром:

Теперь больше половины баз данных интернета могут оказаться в твоем смартфоне! Но не забывай, что, применяя этот мощный инструмент, ты рискуешь нажить проблемы с законом.

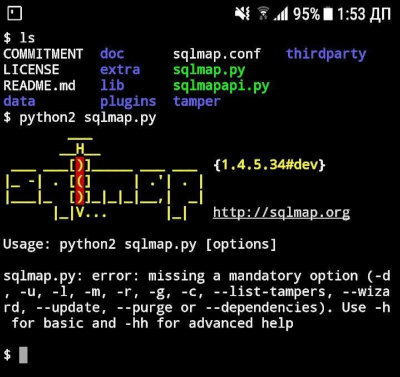

Устанавливаем aircrack-ng

Aircrack-ng — набор утилит, предназначенных для обнаружения беспроводных сетей, перехвата их трафика и аудита ключей шифрования WEP и WPA/WPA2-PSK.

Здесь уже все далеко не так просто. Думаю, ты слышал, насколько трудно перевести Wi-Fi-адаптер смартфона в режим мониторинга. В официальных репозиториях Termux на этот случай есть пакет утилиты iwconfig, которая управляет беспроводными сетями. Нам надо ее установить.

Для начала нужны вспомогательные утилиты:

Теперь можно ставить iwconfig с остальными тулзами для работы с беспроводными сетями:

И еще поставить отдельно iw:

Теперь тебе надо будет зайти как рут и создать экземпляр монитора. Для этого мы сделаем так:

Проверим наши адаптеры и их статусы:

Если что-то отображается не так, проверь, работает ли Wi-Fi, и убедись, что он не подключен к каким-либо сетям.

Далее нам нужно поднять наш монитор:

Конечно, не все устройства с Android поддерживают режим мониторинга. Проверить это можно приложением bcmon, которое среди прочего умеет включать режим мониторинга на совместимых чипах Broadcom (это устройства Nexus и некоторые другие). Для всех остальных придется купить переходник USB — OTG, в который воткнуть один из поддерживаемых десктопной Kali адаптеров. Для этого понадобится пересобрать ядро с нужными драйверами. Если у тебя нет опыта пересборки ядра, рекомендую обратиться в тему своего устройства на 4PDA или XDA-developers. Часто там есть сборки Kali с уже готовым ядром.

Теперь можем ставить aircrack-ng:

Смотрим короткий man:

И можем запустить airodump-ng:

Теперь можно перехватывать трафик открытых точек, спамить deauth-фреймами, отключая неугодных соседей посторонние устройства от интернета, ловить хендшейки для взлома паролей. Не мне тебя учить.

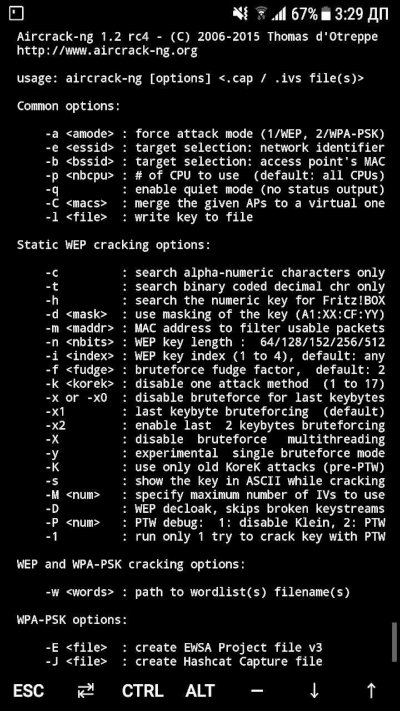

Устанавливаем Nmap

Nmap — утилита, предназначенная для сканирования сетей. Может находить открытые порты, делать трассировку, проверять на уязвимости с помощью NSE-скриптинга. Чтобы лучше ознакомиться с этим приложением, стоит прочитать две статьи из нашего журнала о NSE-скриптинге и его использовании для обхода файрволов, DoS-атак и многого другого.

В нашем случае возможности Nmap могут быть немного урезаны, ведь используем портированную на Android версию. Однако она есть в официальных репозиториях Termux, что упрощает нам жизнь:

Посмотрим короткий man:

Для интенсивного сканирования я использую такие параметры:

Ставим на телефон полноценный Kali Linux

На некоторые телефоны можно установить Kali NetHunter, но речь сейчас пойдет не о нем. Мы будем ставить образ полноценной Kali на наш телефон и подключаться к его десктопу через VNC. У тебя будет образ именно Kali Linux, что позволит пользоваться теми прогами, которые не удается завести на Termux (к примеру, BeEF-XSS).

Сначала нам понадобится скачать из Google Play установщик урезанных дистрибутивов — Linux Deploy, набор необходимых пакетов для корректной работы (BusyBox) и, конечно, VNC Viewer — клиент VNC. Не важно, что в реальности эта машина будет находиться на 127.0.0.1.

Также из интернета нужно скачать образ Kali для Android. Лично я скачивал полную версию с файловой системой ext4, которая подходит для архитектуры ARM (пятый файл сверху). Когда архив докачается, твоя задача — извлечь оттуда образ объемом 5,5 Гбайт и поместить его в директорию /storage/emulated/0 мобильного устройства. После этого переименуем файл в linux.img .

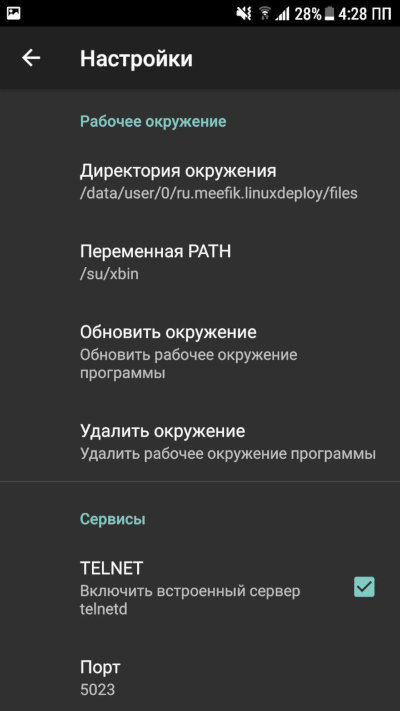

Теперь нужно уделить внимание BusyBox. Сейчас в Google Play очень много вариантов разных производителей. Дело в том, что некоторым устройствам приходится подыскивать нужный BusyBox, чтобы все утилиты поставились корректно. В моем случае подошел самый популярный пакет BusyBox Free, файлы которого я установил в /su/xbin . Запомни эту директорию, она важна при обновлении среды установщика.

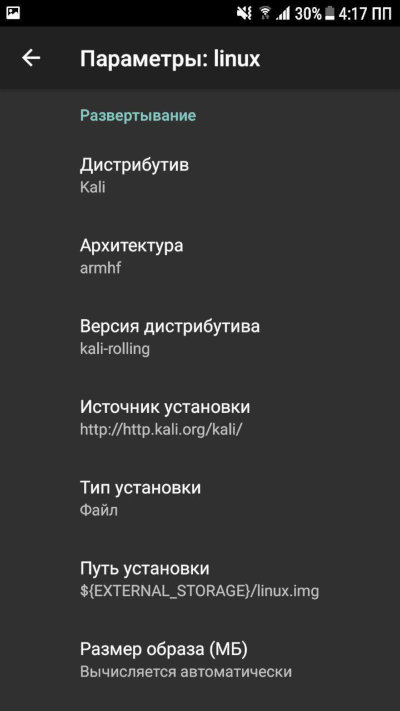

Теперь заходим в Linux Deploy и справа внизу нажимаем на иконку настроек дистрибутива. Выбираем дистрибутив Kali Linux. Нужная архитектура выставится автоматически, но, если не получится, попробуй armhf .

Далее измени пароль пользователя, он находится ниже.

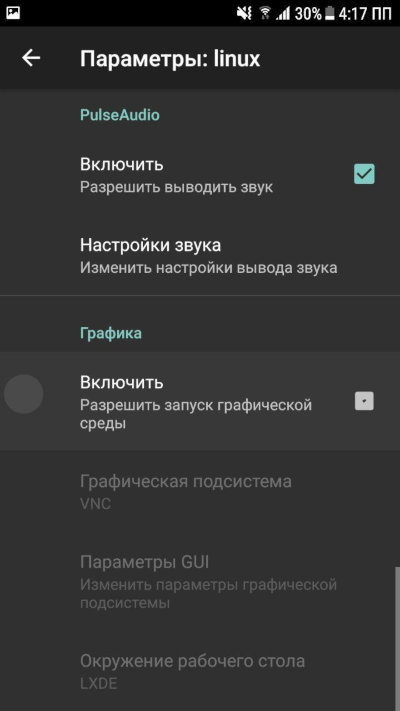

И в самом конце ты найдешь пункты, отвечающие за включение серверов SSH и VNC. Поставь галочки напротив них. Если не нужна графическая среда, то будет достаточно SSH. Потом можно будет скачать любой клиент SSH и подключаться к нашей машине с Kali по 127.0.0.1 . Чтобы не качать лишние приложения, можешь воспользоваться обычным openssh-client прямо в Termux, для чего просто открой еще одну вкладку.

Если же тебе все же нужна графическая среда, то включи соответствующий пункт, и дальше я покажу, как подключиться к десктопу Kali по VNC.

Теперь нужно настроить рабочее окружение. В настройках переменной PATH укажи тот путь, куда BusyBox устанавливал пакеты.

И обнови рабочее окружение (кнопка ниже).

Далее нужно настроить наш контейнер. Выйди на главную страницу, в правом верхнем углу нажми на иконку меню и выбери пункт «Сконфигурировать».

Осталось только запустить наш контейнер. Жми кнопку Start внизу. Проверь, нет ли при запуске контейнера строчек с пометкой fail. Если есть, убедись, что ты правильно указал PATH рабочего окружения и сконфигурировал контейнер. Если все так, то попробуй сменить архитектуру на armhf и сделать все заново.

Теперь заходи в VNC Viewer или другой клиент VNC, добавляй соединение по локалхосту (127.0.0.1) и называй его. Далее подключайся, подтверждай, что хочешь продолжить пользоваться незашифрованным соединением, и вводи пароль пользователя, который ты указывал в Linux Deploy.

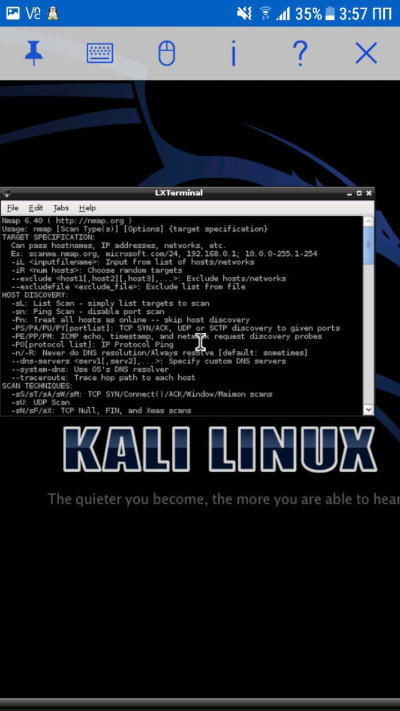

Конечно, дистрибутив старый, но весь софт рабочий, и, как видишь, тот же Nmap функционирует без ошибок.

Для теста я использую команду

Параметр -A отвечает за включение сканирования ОС, ее версии, сканирования скриптами, а также трассировку маршрута (traceroute). Параметр -v выводит более подробную информацию.

Вывод результатов сканирования ты можешь видеть на скриншоте ниже.

Заключение

Теперь твое портативное устройство способно вскрывать базы данных, сканировать сети, перехватывать трафик и устраивать еще множество разных интересных атак. Используй эти возможности с умом!

Источник

How to hack Android and iPhone using Kali Linux and iCloud

Cell phone monitoring is a task that is easily accomplished these days. Because of the in-built vulnerabilities of these mobile devices and the availability of spyware programs, hacking a device is not as difficult as it seems to be. There are a variety of tools available that you can employ in order to monitor a cell phone remotely without a person knowing about it.

Disclosure: This is a guest post and the author’s views here do not necessarily reflect those of the blog owner.

Many tutorials available online describe in detail how to hack a phone. If you have some background knowledge in this, then you can proceed to hack an Android or an iPhone. Using Kali Linux one can read text messages, view call logs and more. However, if you think that you lack the experience that is required, then you have the option to choose a cell phone monitoring application, also known as a spying application. With these applications, it is easy to monitor a cell phone remotely. However, these are not free. In order to utilize the features of a spying application, you will have to pay a subscription fee.

In this article, we discuss several methods that you can employ to hack a phone remotely. So, let’s get along with this without any further ado.

Hacking an Android phone and iPhone to monitor the phone remotely with Kali Linux

Android Operating System is based on the Linux kernel which is used to control device drivers, manage memory, and maintain security. That’s why, code written in Kali Linux can be used to gain access to the target phone. Kali Linux is a programming language which is used for digital forensics and penetration testing on a device.

Bear in mind that Kali Linux can also be used to hack an iPhone. In order to hack an Android phone or an iPhone, you will need the IP address of the local host and the port of the computer that you are using. To find this out, open the Kali Linux terminal on your counter. Type in ifconfig in the terminal and then hit enter; you will get the LHOST (IP address of the local host or the computer that you are using). You will have to specify the port number of the computer. In most cases, port 4444 is used.

In the Kali Linux terminal, you first need to create a malware file and set the lhost and lport. Open the msfvenom in Kali Linux. You need to execute the exploit command and the payload command for the target device in the file. Once the apk file is created, you can send that to the target device. To hack a phone, make sure that the target device is on the same network as the one you are using.

When the file is downloaded on the target phone, a session will begin where you can use a set of commands to monitor activity on the target phone. Some of these commands are listed below:

With this command, you can check whether the Android device has been rooted or not.

This command will create a TXT file and store all information related to caller ID and number. You can also view the timestamps associated with the caller ID and see whether the call was outgoing or incoming. Using the cat all of this information will be displayed on the console.

You can get hold of all the text messages sent and received on the target device using this command. Using the cat command, you can view text messages, number, ID, including the timestamps and whether the message is incoming or outgoing. It will display all of the information mentioned above.

This command will store all contacts in a TXT file from which you can view all the contacts saved on the phone.

This command allows you to send text messages from the target phone to other devices.

This command will capture a picture using the cameras on the phone. The picture is saved in JPEG format and stored on the host computer.

With this command, you can view a live stream from the webcam of the target device. The live stream will be displayed in the browser on your computer.

With this command, you can hide applications on the phone as well.

You can find the exact live location of the target device using this command.

The commands listed here should give you a brief idea regarding the functionality that Kali Linux offers when it comes to hacking an Android phone.

The best thing about this method is that you don’t require physical access to the target device. However, you do need someone to download the file so you can begin monitoring the application.

You can find more information regarding how to hack an Android phone or an iPhone here.

Hacking iPhone using iCloud

This a subtler way of hacking someone’s iPhone. You don’t require any software to gain access to someone’s data. The plus point is that in this method, you do not require having an iPhone in your possession. In fact, you only need access to iCloud credentials to hack a phone and monitor its text messages, instant messaging applications, call logs, contacts, and more.

While this method seems easy, there are several drawbacks. To hack an iPhone using an iCloud account, you must know the iCloud credentials. Furthermore, the two-factor authentication (also known as 2FA) should be disabled. The 2FA allows the owner of the device to be notified in case someone else tries to login into their iCloud account. Furthermore, without the 2FA code, you will not be able to gain access to the data on the iCloud. The device should also be configured to upload all the data on iCloud. Only then will you be able to view data on the cloud.

You can log in into iCloud.com and gain access to all the data backed up on the platform. You can view emails, photos, contacts, calendars and more. You can also access deleted files by recovering it on the iCloud platform. You can recover contacts, calendars, bookmarks, and even photos.

Xnspy – An iCloud/Android monitoring application

Cell phone monitoring applications make spying on phones very easy. There are many spying applications available in the market. Xnspy is one such application that provides a range of services including monitoring text messages and instant messaging application. These IM apps include Facebook Messenger, Instagram Direct messages, Kik, Line, Viber, Skype, and others. Xnspy allows you to monitor all information related to the text messages including the sender, receiver, and timestamps associated with the text message. You can also monitor call logs, caller ID, contact list, timestamps and more.

Not only this, but you also have access to multimedia files including pictures and video. Xnspy allows users to monitor the live location and the previous locations as well. You can add alerts on specific words used in text messages, specific caller IDs, and specific locations. With Xnspy you can also view emails that are sent and received. It allows you to view contacts in the email as well.

All of this information is made available on a user-friendly dashboard from where you can also download data for viewing it at a later time. Xnspy requires you to pay a subscription fee so that you have unlimited access to all of the features. The application is compatible with most phones including Android and iPhones.

To install a cell phone monitoring application on a smartphone, you need to have the phone in your possession. This is the case for Android phones only. iPhones, on the other hand, have all of the data backed up on the cloud. In this case you do not need to hack the phone; instead, you only require the iCloud credentials of the person using the phone.

So there you have it! These are some methods that can be employed to monitor a cell phone by hacking and installing an application on it. Spying applications are for people who want to monitor a phone without the knowledge of the device’s owner. It is also a preferred method for people who lack programming knowledge. If you are a programming expert and have some background in Linux, then you can hack the phone without any spyware program’s assistance.

This is a guest post by Titli Farooqi.

I am a tech enthusiast, programmer and a sci-fi fan. I enjoy reviewing and researching new, innovative software that adds value to human life. I love writing about latest technology and trends, and have made this a full-time job.

Источник