- Инструменты Kali Linux

- Список инструментов для тестирования на проникновение и их описание

- cisco-torch

- Описание cisco-torch

- Справка по cisco-torch

- Руководство по cisco-torch

- Примеры запуска cisco-torch

- Установка cisco-torch

- Скриншоты cisco-torch

- Инструкции по cisco-torch

- Русские Блоги

- Kali Learning | Сбор информации: 2,5 Система распознавания отпечатков пальцев

- Kali Learning | Сбор информации: 2,5 Распознавание отпечатков пальцев

- Система распознавания отпечатков пальцев

- Используйте инструмент Nmap для идентификации информации о системных отпечатках

- Средство распознавания отпечатков пальцев p0f

- Сервис снятия отпечатков пальцев

- Используйте инструмент Nmap для идентификации информации об отпечатках сервисов

- Сервисный инструмент для перечисления Amap

- Интеллектуальная рекомендация

- Используйте Maven для создания собственного архетипа скелета проекта (4)

- Станция интерпретации больших данных B пользуется популярностью среди гигантов района «призрачные животные» Цай Сюкуня.

- Вопрос A: Алгоритм 7-15: алгоритм кратчайшего пути Дейкстры

- Учебный дневник — перелистывание страниц

- Нулевое основание для отдыха-клиента

- Вам также может понравиться

- Подробно объясните, как новички используют sqlmap для выполнения инъекционных атак на базы данных mysql.

- Vue заметки сортируют, пусть вам начать с Vue.js:. 04_3 Сетевое приложение: AXIOS плюс Вью

- Шаблон алгоритма конной повозки

- 35 Line Code, чтобы получить метод исследования событий (ON)

- Образ докера: gitlab

- Авторизация при помощи сканера отпечатков пальцев в Ubuntu Linux

- Поддерживается ли мой сканер отпечатков пальцев под Linux?

- Установка и настройка Fingerprint GUI в Ubuntu Linux

- Что есть для сканера пальцев?

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

cisco-torch

Описание cisco-torch

Cisco Torch — это инструмент массового сканирования, снятия отпечатков пальцев и эксплуатации, он был написана во время работы над следующим изданием “Hacking Exposed Cisco Networks”, поскольку имеющиеся инструменты на рынке не могли удовлетворить нужды авторов.

Главная особенность, которая делает Cisco-torch отличным от подобных инструментов — это фоновое использование множества процессов сканирования для максимальной эффективности. Также программа использует несколько методов одновременного снятия отпечатков пальцев на уровне приложений, если это нужно. Авторы хотели что-то быстрое для обнаружения удалённых хостов Cisco с запущенными службами Telnet, SSH, Web, NTP и SNMP и запуск атаки по словарю в отношении обнаруженных служб.

Автор: Born by Arhont Team

Справка по cisco-torch

cisco-torch [-ОПЦИИ [-ЕЩЁ_ОПЦИИ]] [—] [АРГУМЕНТ_ПРОГРАММЫ1 …]

Руководство по cisco-torch

Страница man отсутствует.

Примеры запуска cisco-torch

Чтобы не возникало ошибки

HUH db not found, it should be in fingerprint.db

Рекомендуется перейти в каталог с программой и уже оттуда запускать её.

Запуск всех доступных типов сканирования (-A) в отношении целевого IP адреса (192.168.99.202):

Установка cisco-torch

Программа предустановлена в Kali Linux.

Информация об установке в другие операционные системы будет добавлена позже.

Скриншоты cisco-torch

Это утилита командной строки.

Инструкции по cisco-torch

Ссылки на инструкции будут добавлены позже.

Источник

Русские Блоги

Kali Learning | Сбор информации: 2,5 Система распознавания отпечатков пальцев

Kali Learning | Сбор информации: 2,5 Распознавание отпечатков пальцев

Система распознавания отпечатков пальцев

Некоторые операционные системы портативных компьютеров теперь используют распознавание отпечатков пальцев для проверки паролей для входа в систему.

Распознавание отпечатков пальцев — это типичный режим системы распознавания, включающий получение изображения отпечатков пальцев, обработку, извлечение признаков и одноранговые модули.

Если вы хотите провести тестирование на проникновение, вам необходимо знать тип операционной системы, в которую вы хотите проникнуть.

В этом разделе будет рассказано об использовании инструмента Nmap для тестирования операционной системы работающего хоста.

Используйте инструмент Nmap для идентификации информации о системных отпечатках

Используйте параметр -O команды Nmap, чтобы включить функцию тестирования операционной системы.

Команда выполнения выглядит следующим образом:

В выходной информации отображается информация об отпечатке пальца хоста 192.168.41.136, включая порт, открытый целевым хостом, MAC-адрес, тип операционной системы и версию ядра.

Средство распознавания отпечатков пальцев p0f

p0f — это 100% пассивный инструмент идентификации отпечатков пальцев.

Этот инструмент аутентифицирует операционную систему на хосте, анализируя пакеты данных, отправленные целевым хостом, даже если в системе установлен брандмауэр с хорошей производительностью, проблем нет.

Основная информация, обозначенная p0f, следующая:

1. Тип операционной системы;

2. Порт:

3. Работает ли он за брандмауэром;

4. Работает ли он в режиме NAT;

5. работает ли он в режиме балансировки нагрузки;

6. Время запуска удаленной системы:

7. Информация о DSL и ISP удаленной системы и т. д.

Используйте p0f для анализа файла, захваченного Wireshark.

Команда выполнения выглядит следующим образом:

Выходная информация является результатом pOf анализа пакета targethost.pcap.

Эта информация показывает подробную информацию о клиенте и сервере, включая тип операционной системы, адрес, режим Ethernet, работающий сервер и номер порта и т. д.

Примечание: параметры, используемые в v2 и v3 команды p0f, совершенно разные. Например, в версии p0fv2 для указания файла используется опция -s, а в версии v3 — -r. Версия p0f, используемая в этой книге, v3.

Сервис снятия отпечатков пальцев

Чтобы обеспечить успешное тестирование на проникновение, необходимо знать информацию об отпечатке пальца службы в целевой системе.

Информация об отпечатке службы включает порт службы, имя службы, версию и т. Д.

В Kali вы можете использовать инструменты Nmap и Amap для идентификации отпечатков пальцев.

В этом разделе будет рассказано об использовании инструментов Nmap и Amap.

Используйте инструмент Nmap для идентификации информации об отпечатках сервисов

Используйте инструмент Nmap для просмотра работающего порта в службе 192.168.41.136.

Команда выполнения выглядит следующим образом:

Из выходной информации видно, что номера портов на целевом сервере — 21, 22, 53, 80 и 111.

В то же время также получают информацию об услуге и версии, соответствующую каждому порту.

Сервисный инструмент для перечисления Amap

Amap — инструмент для перечисления услуг.

Используйте этот инструмент для определения приложений, работающих на указанном порту или диапазоне портов.

Затем используйте инструмент Amap для тестирования запущенных приложений на целевом хосте 192.168.41.136 в пределах указанного диапазона портов 50

100.

Команда выполнения выглядит следующим образом:

В выходной информации показан рабочий порт хоста 192.168.41.136 в диапазоне от 50 до 100 портов.

Из второго абзаца вывода можно узнать, что хост 192.168.41.136 использует операционную систему Red Hat и работает на сервере Apache версии 2.2.15, а его открытый порт равен 80.

Из предпоследней строки информации видно, что на хосте также работает DNS-сервер, а его открытый порт — 53.

Интеллектуальная рекомендация

Используйте Maven для создания собственного архетипа скелета проекта (4)

Один, базовое введение в Maven Во-вторых, скачайте и настройте Maven Три, настроить домашнее зеркало на Али В-четвертых, создайте содержимое скелета архетипа В-пятых, создайте проект через архетип 6. .

Станция интерпретации больших данных B пользуется популярностью среди гигантов района «призрачные животные» Цай Сюкуня.

Автор | Сюй Линь Ответственный редактор | Ху Вэйвэй Предисловие Недавно Цай Сюкунь отправил письмо юриста на станцию B. Содержание письма юриста показало, что «на станции B имеется большое кол.

Вопрос A: Алгоритм 7-15: алгоритм кратчайшего пути Дейкстры

Название Описание Во взвешенном ориентированном графе G для исходной точки v задача о кратчайшем пути от v до оставшихся вершин в G называется задачей кратчайшего пути с одной исходной точкой. Среди ш.

Учебный дневник — перелистывание страниц

Используйте плагин Layui.

Нулевое основание для отдыха-клиента

Предисловие: статья, обобщенная, когда я только что связался с тестом API, в дополнение к остальному клиенту этот инструмент сам, некоторые из мелких пониманий API, я надеюсь помочь тому же белую белу.

Вам также может понравиться

Подробно объясните, как новички используют sqlmap для выполнения инъекционных атак на базы данных mysql.

Шаг 1. Откройте для себя инъекцию Со мной все было нормально, когда я был свободен, я случайно нажал на чужой блог и обнаружил, что ссылка заканчивается на id, поэтому я проверил его вручную. Результа.

Vue заметки сортируют, пусть вам начать с Vue.js:. 04_3 Сетевое приложение: AXIOS плюс Вью

В предыдущем разделе мы ввели основное использование AXIOS, по сравнению с нативным Ajax, который при условии, что способ является более простым и, а сетевые данные теперь в состоянии получить его ров.

Шаблон алгоритма конной повозки

Блог гангстеров Тележки, запряженные лошадьми, используются для решения проблемы самой длинной подстроки палиндрома. Основное внимание уделяется подстрокам, а не подпоследовательностям. Если вы хотите.

35 Line Code, чтобы получить метод исследования событий (ON)

Об авторе: Чжу Сяою,Личный публичный номер: языковой класс большой кошки Эта проблема научит вас этой большой классе Cat.Как написать наиболее эффективное метод исследования событий с 35 Line R Code C.

Образ докера: gitlab

GitLab Docker images Both GitLab CE and EE are in Docker Hub: GitLab CE Docker image GitLab EE Docker image The GitLab Docker images are monolithic images of GitLab running all the necessary services .

Источник

Авторизация при помощи сканера отпечатков пальцев в Ubuntu Linux

В последнее время некоторую популярность получили так называемые сканеры отпечатков пальцев, при помощи которых можно очень удобно проводить авторизацию в системах Windows. Кто-то ценит в этих сканерах защищенность (что можно поставить под сомнение), кто-то — удобство, а кто-то просто любит различные гаджеты в стиле Джеймса Бонда. Сканеры отпечатков пальцев присутствуют на многих ноутбуках высшего ценового диапазона, ну а для компьютера можно приобрести такое устройство где-нибудь на Ebay или Amazon (почему-то сканеры отпечатков пальцев не так-то просто найти в свободной продаже на территории России).

К сожалению, производители сканеров отпечатков пальцев до сих пор обращают мало внимания на Linux-системы и обделяют их программной поддержкой. Однако, благодаря независимым разработчикам, мы можем использовать многие из подобных устройств и под Linux (в частности — под Ubuntu). Это возможно благодаря пакету Fingerprint GUI.

Поддерживается ли мой сканер отпечатков пальцев под Linux?

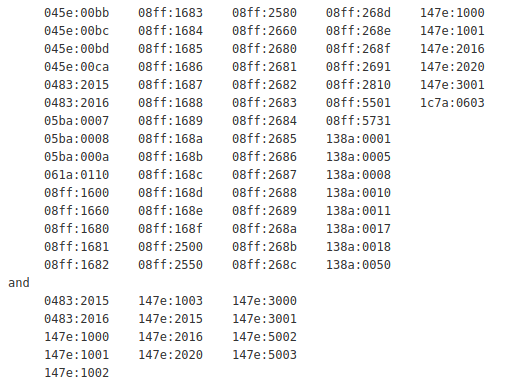

Для того, чтобы узнать, существует ли поддержка вашего устройства под Linux, выполните команду:

Она отобразит список всех USB-устройств, подключенных к компьютеру. Найдите строчку с fingerprint reader’ом (сканером отпечатков) и посмотрите 6 и 7 столбцы в этой строчке — там будут указаны уникальные идентификаторы производителя и устройства (два 16-ричных числа).

В случае, если идентификатор совпадает с одним из тех, что перечислены ниже, ваше устройство поддерживается.

Устройство есть в списке? Отлично! Тогда ставим Fingerprint GUI!

Установка и настройка Fingerprint GUI в Ubuntu Linux

Для того, чтобы установить пакет, требуется добавить PPA:

Однако, имейте в виду. После этого стандартный пакет PolicyKit (имя которого зависит от используемого окружения — например, policykit-gnome) будет удален. Если впоследствии вы захотите удалить Fingerprint PPA, вам придется установить этот пакет вручную, иначе вы можете получить нерабочую систему.

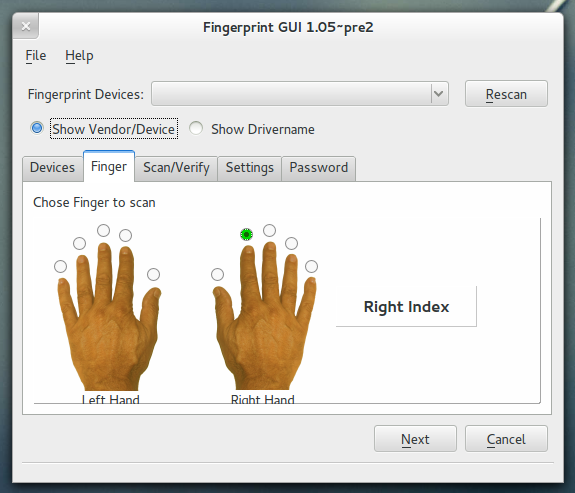

Теперь осталось запустить программу Fingerprint GUI и зарегистрировать новые «пальчики». Как только это будет сделано, требуется перезапустить сессию (разлогиньтесь и попробуйте войти заново, либо просто перезагрузите компьютер).

Все! Теперь вы можете разблокировать экран, перелогиниваться, выполнять команды через sudo, используя авторизацию при помощи пальцев руки (или ноги

Помогла ли вам эту инструкция? Используете ли вы авторизацию по отпечаткам пальцев на домашнем компьютере/ноутбуке?

Источник

Что есть для сканера пальцев?

Имеется Lenovo l560 со сканером отпечатков. Что можно использовать для авторизации? Насколько в линуксе все печально?

Bus 001 Device 002: ID 138a:0017 Validity Sensors, Inc. Fingerprint Reader

Что можно использовать для авторизации?

Нужен pam модуль, но хз как у тебя получиться, если ты даже нагуглить не смог http://tryitnw.blogspot.ru/2013/02/easy-steps-to-enable-finger-print.html

Это Validity VFS5011. С точки зрения драйвера железа, поддержка есть в последнем fprintd/libfprint (0.6.0, насколько он последний в убунте — не знаю). С точки зрения аутентификации, есть pam_fprintd.

Но это в теории. На практике сам по себе сканер очень капризный, срабатывает один раз из трёх (на винде точно так же). Лично мне быстрее набрать парольную фразу из пяти слов, чем добиться распознавания отпечатка.

Заэнроллил указательный, что-то не распознает от слова вообще.

Я тебе о том и говорю. Нужно аккуратно подобрать скорость движения пальца и проводить по сканеру всей подушечкой, а не её краем.

И да, у тебя старый libfprint. На моей системе он при энролле требует провести пальцем несколько раз.

Кстати, только что попробовал ещё раз — всё работает замечательно, распознаёт 10/10. Видимо, улучшили алгоритмы. Но у меня libfprint собран из их Git-репозитория, самый последний коммит. Возможно, тебе следует сделать то же самое.

У меня Bus 004 Device 002: ID 08ff:2810 AuthenTec, Inc. AES2810

Работает идеально. Только это вообще штука опасная — я забыл пароль свой уже =)

А так очень доволен — работает даже в консоле, супер.

fprintd + pam-модуль и никаких проблем.

Там ещё гуёвина есть, fprint-gui вроде так, попробуй.

В gnome2 сотоварищи на x201 сканер отпечатков просто работал. Просто, понятно и работал.

В gnome3 да с обновленной инфраструктурой, на том же x201 заставить работать сканер мне не удалось. Не, он как бы функционирует. Но юзабильность этого упала ниже плинтуса, постоянные глюки. Начать хотя бы с утилиты задания оригинального отпечатка.

Ну, если бы еще в цент 7 эта красота прилетела, вообще было б хорошо. Но там сырое г3.14, и сомневаюсь что такое случится

Кстати, около самого сканера сверху или снизу есть выемка или пипка, типа. Читал, но уже забыл, что пальцем вести положенено то ли от нее, то ли на нее. И это у меня реально влияло

Какая разница, второй гном или третий? fprintd один и тот же.

Какая разница, второй гном или третий? fprintd один и тот же.

Разница в отшифовке. Фронтэнд работы с fprintd во втором гноме был оттестирован и работал. В гноме3, когда я это пытался завести, в районе 3.8 на самом деле (или что там было в центе до обновы на 3.14), все было ужасно.

Надеюсь, к версии 3.22 они уже переписали фронтэнд достаточное количество раз, что бы этим можно было пользоваться. Ну, такой у gnome team подход: лучше возьмемся переписывать заново, чем баги фиксить. (Например, https://bugzilla.gnome.org/show_bug.cgi?id=647087 — вместо исправления бага, переписывали 6(!) лет, и в итоге никаких тебе фиксов, например, в 3.14). Как им такое RH позволяет, ума не приложу. Полагаю, в rhel 8 гном выкинут на мороз — они не оправдывают статуса подшефного проекта. Как долгосрочная поддержка rhel согласуется с «бежим вперед, бросаем пользователей позади»-политикой гном-тим? Риторический вопрос.

Заранее прощу прощения за оффтоп. Меня, как довольно лояльного пользователя, бесит ситуация. Меня буквально вынуждают изменять своим принципам, отталкивая от продукта. Кстати, сейчас на t450s сканер отпечатков мертв, не подает признаков (не определяется). Хотя некоторое время назад, он определялся, и так же был отринут из-за фронтэнда. Но он, по крайней мере, работал. Опять что-то отвалилось, и особого желания нет разбираться, уже привык без него. И прошу прощения, что в одном из прошлых постов соврал, сказав, что у меня на t450s под центом всё работает — оказывается нет, я просто забыл про этом и забил.

Источник