- Статья Списки слов для атаки по словарю: пароли, имена пользователей, каталоги

- Словари для атак

- wordlistctl: большая база словарей [Сборник словарей]

- Как установить wordlistctl

- Как пользоваться wordlistctl

- Как создать РАБОЧИЙ СЛОВАРЬ для брута паролей в Kali Linux?

- Password Dictionary where to download and how to make them

- Kali password dictionary

- Best password dictionary Download

- weakpass

- skullsecurity

- Password dictionary attack

Статья Списки слов для атаки по словарю: пароли, имена пользователей, каталоги

Далеко не всё программное обеспечение содержит эксплуатируемые уязвимости (как этого хотелось бы некоторым). Но цепь, как известно, рвётся на самом слабом звене. И нам не важно, насколько сильны остальные звенья, если мы найдём слабое.

Очень часто слабым звеном является человек. Именно поэтому достаточно популярен социальный инжениринг. Ещё один вид атаки, который я бы также отнёс к человеческому фактору, это атака на слабые пароли. Как стало известно из недавних новостей, даже некоторые профессионалы в безопасности компьютерной информации, самые настоящие хакеры, иногда используют слабые пароли.

Атаки на пароль можно разделить на две большие группы: атаку на хеш и попытку подобрать пароль для аутентификации. Не будем останавливаться подробно на их характеристиках, для данной статьи это несущественно. Поскольку в обеих группах возможна атака по словарю.

Вот мы и подошли к самому главному — где взять словари. Под разные задачи нужны разные словари:

- если мы брутфорсим вход в удалённую службу, то нам нужны не очень большие словари, но с наиболее часто встречающимися именами пользователей и паролями. Это связано с тем, что большинство сетевых сервисов имеют настроенную защиту от брутфорсинга. Т.е. чтобы наш IP не был заблокирован автоматическим скриптом, мы должны делать большой интервал между попытками. На это потребуется много времени, поэтому есть смысл это затевать только с самыми популярными наборами слов;

- брутфорсинг пароля Wi-Fi сети (в перехваченном рукопожатии), то нам по прежнему нужен качественный словарь с популярными паролями, но чем больше словарь, тем лучше, особенно если у вас среднее или сильное железо;

- брутфорсинг адресов админок, субдоменов, директорий, файлов — нужен специализированный словарь, с наиболее часто встречающимися адресами.

Думаю, смысл понятен: нельзя иметь один самый лучший словарь на все случаи жизни. Таких словарей должно быть несколько.

Если кто-то забыл, считать количество строк (соответственно, записей) можно так:

Там, где указываются пути до файлов в локальной системе, – это для Kali Linux. Если у вас другой дистрибутив, вполне возможно, что у вас этих файлов нет.

Словари имён пользователей и паролей для брутфорсинга авторизации в сетевых службах

Этими службами могут быть SSH, FTP, базовая авторизация, HTTP авторизация на сайте, почте и т. д.

Для этого обычно используются программы THC-Hydra, Medusa, Patator, BruteX.

Из всех этих программ со словарями поставляется только BruteX (поправьте, если ошибаюсь).

Источник

Словари для атак

Здесь публикуем ссылки на интересные словари. Каждый пост начинайте с заголовка краткой характеристикой словаря, пример заголовков:

- Wi-Fi словарь

- Словарь для веб

- Словарь для роутеров

- Сборник словарей

- Словарь для SSH

- и т.д.

В шапке будет сделан каталог словарей для удобного доступа и поиска.

wordlistctl: большая база словарей [Сборник словарей]

wordlistctl — это программа, которая содержит большую базу словарей. На самом деле, именно эта база и вызывает интерес, словари можно скачивать напрямую, без этой программы — ссылки на базы данных я дам ниже, они в формате JSON, то есть вполне читаемые.

Как установить wordlistctl

Установка wordlistctl в Kali Linux:

Откройте файл requirements.txt

И удалите оттуда строку

В BlackArch эта программа есть в стандартном репозитории — установите прямо оттуда.

Как пользоваться wordlistctl

Все словари разбиты на 5 категорий:

- username = имена пользователей

- password = пароли

- hostname = имена хостов

- filename = имена файлов

- misc = прочее

Чтобы показать все словари, например, в категории password:

Чтобы посмотреть список всех категорий и доступных словарей, можно просто открыть базу данных: https://github.com/BlackArch/wordlistctl/blob/master/categories.json

С опцией -S можно искать по именам словарей, например, поиск «rus»:

Для скачивания словарей, создадим в текущей директории папку wordlists:

И скачаем в эту папку (-d wordlists) словарь, имеющий идентификатор 1714 (-f 1714), распакуем его и удалим исходный архив (-Xr):

Источник

Как создать РАБОЧИЙ СЛОВАРЬ для брута паролей в Kali Linux?

Именно по этой причине злоумышленники в случае серьёзных атак крайне редко применяют исключительно общедоступные словари. Тут нужно уже задействовать навыки социальной инженерии.

Если точнее, то просто взять и дополнить словарь всеми известными сведениями о жертве. Имя, фамилия, родной город, кличка любимца, марка и номер сотового, всё это реально может помочь злоумышеннику повысить процент успешной атаки в тысячу раз.

Нынче, я наглядно продемонстрирую вам, каким образом происходит генерация паролей для словаря брута с использованием сведений о персональных данных среднестатистического человека. Если интересно, устраивайтесь по удобнее и будем начинать.

Шаг 1. Запускаем Kali Linux. Я работаю в версии 2020 года. Если впервые заглянул на канал и не понимаешь, что к чему, в углу появится ссылочка на ролик, в котором описана самая быстрая установка данной операционки на виртуалку. Вводим команду для обновления списка пакетов: «apt-get update».

Шаг 2. И дождавшись подтягивания обнов вводим партянку отвечающую за копирование небольшого срипта для генерации паролей с гитхаба. Все команды, кстати, будут в описании. Так что не заморачивайся с запоминанием.

Шаг 3. Заходим в появившийся каталог Passwords.

Шаг 4. И запускаем скрипт «passgen» написанный на питоне.

Шаг 5. Программа предлагает нам ввести ключевые слова для добавления в генератор. Вводить их нужно не через запятую, а по одному в каждой строчке. Для примера укажу самые базовые сведения. Имя, фамилию, отчество, город детства, кличку питомца, номер мобильного, тут можно указать несколько вариантов, с восьмеркой, с +7, без восьмёрки. Чем больше, тем лучше.

Шаг 6. Как только все известные вам сведения будут внесены, вводим «generate» и смотрим какое количество комбинаций смогла сгенерировать программулинка. Нехило.

Шаг 7. Для просмотра переходим в каталог Passwords. Открываем pass.txt.

Шаг 8. И видим массу возможных вариантов с паролями, не взятых с неба и из общедоступных источников, а основанных конкретно на реальных сведениях о предполагаемой жертве.

Именно таким образом злоумышленники и подбирают пароли к почтовым ящикам, аккаунтам в социальных сетях и персонифицированным Wi-Fiсоединениям.

Друзья, если вы хотите научиться работать в Linux так же лихо, как генерировать рабочие пароли для взлома, то обязательно обратите внимание на мой обучающий курс «Администрирование Linux с нуля».

В нём я максимально подробно рассматриваю работу с наиболее распространённой серверной операционной системой семейства Linux. А если хотите немножко сэкономить, то вам вообще повезло. На сегодняшний день всё ещё действует 50% скидка на его предзаказ. Ссылку со всеми подробностями ищите в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

На этом у меня всё. Искренне желаю вам удачи, успеха и безопасного сёрфинга. Берегите себя и свои аккаунты. Устанавливайте сложные пароли и по возможности никогда не сообщайте сведения о себе посторонним людям.

С вами был Денис Курец. Благодарю за просмотр. Если впервые зашёл на канал, то не забудь клацнуть колокол. С олдов, как обычно, по лайку. Очень жду ваших новых комментов. До новых встреч, братцы. Всем пока.

Источник

Password Dictionary where to download and how to make them

Last Updated on June 12, 2021 by Walid Salame 74 Comments

One of the most used password pentesting method is password dictionary attack. In this case, the cracking tool sequentially checks all possible passwords stored in special files called password dictionary.

Typically, password dictionary store frequently used passwords and familiar words, such as names and place names.

Password Dictionaries may contain words from various languages of the world. Password crackers check them one by one in search of a suitable one.

If you decide to use password dictionary attack, you will need some basic dictionaries or whats called password list.

Kali password dictionary

These hacking dictionaries are already present o Kali Linux. So we can safely use it without download anything.

RockYou (/usr/share/wordlists/rockyou) is the most popular pentest dictionary for any business. It can also be used for WiFi, but I recommend that you first clean up inappropriate passwords using the same pw-inspector.

So if you are using Kali Linux before you download any password dictionary you may check rockyou password list that comes in every kali Linux image.

You can use it to perform a dictionary attack, at least try the one you have before you download a new one.

Kali Linux provides some Password dictionary files as part of its standard installation named rockyou.txt.

you can find that file here :

if this one doesn’t work check the end of this article and you will find what you want.

but for now let’s check rockyou.txt.gz.

So let’s take a copy of rockyou.txt.gz to root directory

To do so write this command:

Now to unzip rockyou wordlist type:

you will get a new file rockyou.txt

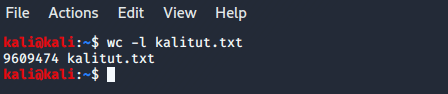

To know how many passwords this file contains type:

The password inside this file include password’s with more and less then 8 characters

so if you want to use it for WPA2 Penetration Testing you should make a dictionary that contains passwords with minimum 8 characters so it becomes a wpa dictionary and Make sure you have a monitor mode wifi adapter that support WPA2 cracking

To do that type this command :

rockyoulist.txt contains 9606665 passwords that’s a huge list 😉

I called mine rockyoulist.txt but maybe you should call it passwordlist.txt if you are making it for WiFi penetration or anything you want just remember it.

Now you have a good password list containing the most used password in the world.

Best password dictionary Download

To download new password dictionary / password lists to make your list even bigger check those tow website with an updated dictionary

weakpass

Weakpass is the best place to get new password list with fresh and updated password, the website update it’s list almost everyday, honestly you wont need any other place to download password list after trying weakpass.com

you can download by direct link or using torrent both are availabl

skullsecurity

Skullsecurity is not updating it’s list at all but you may check it ! it was one of the best one day.

Password dictionary attack

Not all software contains exploitable vulnerabilities (as some would like). But the chain, as you know, breaks at the weakest link. And it doesn’t matter how strong the rest of the links are if we find the weak.

Very often, the weak link is the person. That is why social engineering is quite popular. Another type of attack, which I would also attribute to the human factor, is an attack on weak passwords. As it became known from recent news , even some computer security professionals, real hackers, sometimes use weak passwords.

Password attacks can be divided into two large groups: a hash attack and an attempt to pick up a password for authentication. We will not dwell on their characteristics in detail. Since password dictionary attack is possible in both groups.

So we come to the most important thing – where to get the dictionaries. Different tasks require different dictionaries:

- if we brute force login to a remote service, then we need not very large dictionaries, but with the most common usernames and passwords. This is due to the fact that most network services have a customized brute force protection. Those. so that our IP is not blocked by an automatic script, we must make a long interval between attempts. It will take a lot of time, so it makes sense to start only with the most popular sets of words;

- Bruteforcing a Wi-Fi network password (in an intercepted handshake), we still need a high-quality dictionary with popular passwords, but the larger the dictionary, the better, especially if you have medium or strong hardware;

- Bruteforcing the addresses of admin areas, subdomains, directories, files – you need a specialized dictionary with the most common addresses.

I think the meaning is clear: you can’t have one best dictionary for all occasions. There should be several such dictionaries.

Источник