Soft Как использовать сканер безопасности NMAP на Linux

Nmap — это бесплатная, с открытым исходным кодом утилита исследования сети и проведения аудита безопасности. Она широко используется в сообществе пользователей Linux, поскольку является простой в применении, но в то же время очень мощной. Принцип работы Nmap, говоря простым языком, заключается в отправке пакетов данных на заданную цель (по IP) и в интерпретировании возвращаемых пакетов для определения, какие порты открыты/закрыты, какие службы запущены на сканируемой системе, установлены и включены ли файерволы или фильтры и, наконец, какая операционная система запущена. Эти возможности позволяют собрать много ценной информации. Давайте рассмотрим некоторые из этих возможностей. Кроме типичных для подобных статей примеров команд, будут даны рекомендации о том, как использовать собранные во время сканирования данные.

Установка Nmap

Для начала, нам нужно заполучить пакет “nmap” на нашу систему.

Установка Nmap в Kali Linux

Nmap уже установлен.

Установка Nmap в CentOS

Установка Nmap в Debian

Установка Nmap в Ubuntu

Использование сканера безопасности Nmap

Теперь программу можно запускать набрав в терминале “nmap”. Список опций можно посмотреть по команде

Но я рекомендую посмотреть эти же опции по этой ссылке, поскольку там они на русском языке.

Чтобы показать некоторые возможности nmap, подготовлены несколько примеров. Главная цель — чтобы вы уловили суть и возможности программы. После этого вы сможете модифицировать команды под свои собственные нужды.

Обратите внимание, что программе nmap требуются привилегии суперпользователя для некоторых её функций. В Kali Linux этого не нужно, но на всех других системах запускайте команду с sudo. В примерах я буду использовать sudo, в Kali команды выглядят также, но отбрасывайте sudo.

Собираем информацию об открытых на сервере портах, запущенных службах и версиях программного обеспечения

Это простая команда может использоваться для проверки доступен ли сайт (в данном случае я использовал сайт codeby.net). Обращаем внимание на открытые порты.

Эта опция даст команду nmap попробовать предположить, какая операционная система запущена на целевой системе. Если все порты фильтруются, эта команда будет лучшим вариантом, но результаты нельзя расценивать как гарантировано надёжные. Обратите внимание на проценты — они говорят о вероятности угадывания.

Эта команда позволяет пользователю проверить службы, запущенные на цели. Обратите внимание, что появился столбик VERSION — в нём указана версия программного обеспечения.

Ищем веб-сервера, роутеры, веб-камеры, SSH, FTP и прочее

О том, как задавать цели для Nmap, сказано в книге на которую в конце дана ссылка. В следующих примерах я использую строку 193.106.148-153.1-255. Она означает просканировать подсети с 193.106.148.* по 193.106.153.*, причём в каждой из этих подсетей будут просканированы адреса с *.*.*1 по *.*.*255, т.е. это 193.106.148.1-255, 193.106.149.1-255, 193.106.150.1-255 и т.д.

Поиск роутеров, веб-серверов, веб-камер

У роутеров, веб-серверов, веб-камер обычно открыты порты 80, 8080 и 1080. Просканировать эти порты и вывести только те адреса, на которых что-то открыто, можно этой командой.

В моём случае вывод получился сумбурным, но это хорошо, что данных много — есть с чем поработать.

Обычно FTP «висит» на 21 порту, поэтому используем предыдущую команду, только меняем сканируемый порт.

Поиск SSH

Порт по умолчанию для SSH — 22, там и ищем.

Помните, что на дефолтных портах оставляют либо от недостатка опыта (начинающие системные администраторы), либо от безысходности (например, хостеры – если они поменяют порт FTP со стандартного на другой, то служба технической поддержки будет завалена жалобами клиентов о том, что «FTP совсем не работает»). Все остальные системные администраторы «подвешивают» SSH и прочие сервисы на высокие порты. Если сделать так, то в логах ошибок наступает тишь и благодать, разница очень заметна по сравнению со стандартными портами, на которые вечно шлют разную фигню и пытаются брутфорсить. А вменяемые люди вообще не используют FTP, а используют сервисы с шифрованием, хотя бы тот же SFTP (вариантов FTP с шифрованием масса). Но хостеры не могут себе этого позволить по уже озвученной причине — есть опасность потерять клиентов от того, что им слишком сложно разобраться.

Т.е. если вы тестируете на проникновение конкретный компьютер/сервер, то проверяйте все порты — с первого до последнего (65535). Если диапазон тестируемой сети небольшой, то можно задать тестирование всех портов с фильтрацией по словам ftp ( | grep ‘ftp’), ssh ( | grep ‘ssh’) и т. д. Например так:

Нужно быть готовым к большим затратам времени.

Zenmap — Графический интерфейс (GUI) для Nmap

У команды nmap огромное количество опций. Если вы запутались в этих опциях и хотите чего-то более дружеского и привычного, то обратите своё внимание на Zenmap. Это графический интерфейс для Nmap.

По большому счёту, нужно только ввести адрес цели. Уже установлен профиль сканирования по умолчанию, который вы всегда можете поменять на другой. Вам не нужно помнить и вводить ключи, как это необходимо для приложения командной строки. Всё просто, вывод раскрашен разными цветами, что облегчает восприятие. Есть несколько вкладок, в которых визуализирована и обобщена полученная информация.

Что делать с полученной в Nmap информацией

Собственно, а что нам дают все эти открытые порты, все эти службы, все эти компьютеры с FTP и прочим?

Если вы умеете пользоваться только Nmap, то полученная в ней информация вряд ли пригодится. Это только начало пути. Варианты использования полученной информации:

- если нашли веб-сервер, то для начала можно просто открыть и посмотреть что там. Варианты бывают разные — бывают обычные сайты, которые видны в Интернете по доменному имени, бывают сайты в разной степени готовности начинающих системных администраторов и веб-мастеров. Бывает, можно просто пройтись по каталогам, посмотреть приготовленные файлы, попробовать стандартные пароли для phpMyAdmin и т. д.

- FTP, SSH и многое прочее можно брутфорсить. Если удастся подобрать пароль, то можно получить доступ к частному FTP или вообще завладеть всем компьютером, если удастся подобрать учётную запись SSH. Ссылки на инструкции по брутфорсу даны в конце статьи.

- особенно легко, практически голыми руками, можно брать веб-камеры — очень часто там стандартные пароли, которые можно нагуглить по модели камеры.

- также интересны роутреры. Довольно часто в них стандартные (заводские) пароли. Получив доступ в роутер можно: выполнить атаку человек-по-середине, сниффинг трафика, перенаправить на подложные сайты, на сайты-вымогатели и т. д.

- зная версии запущенных программ можно попробовать поискать эксплойты для них. Ссылки на материал по эксплойтам также дан в конце статьи.

- если вы совсем новичок, то рекомендую программу Armitage. Она может: автоматически искать и применять эксплойты, брутфорсить различные службы. У программы графический интерфейс — вообще она довольно простая. Материал по Armitage: «Инструкция по Armitage: автоматический поиск и проверка эксплойтов в Kali Linux».

Где брать адреса для сканирования?

Типичными лёгкими целями являются VPS, которые настроили начинающие системные администраторы. Если вас интересует сканирование адресов в конкретном городе или по конкретному провайдеру, то можно воспользоваться этим сервисом.

Дополнительный материал по Nmap и о том, делать с полученными результатами сканирования

Источник

Packages and Binaries:

ncat is a reimplementation of Netcat by the NMAP project, providing most of the features present in the original implementations, along with some new features such as IPv6 and SSL support. Port scanning support has been removed.

Installed size: 776 KB

How to install: sudo apt install ncat

Concatenate and redirect sockets

ndiff

Ndiff is a tool to aid in the comparison of Nmap scans. It takes two Nmap XML output files and prints the differences between them them: hosts coming up and down, ports becoming open or closed, and things like that. It can produce output in human-readable text or machine-readable XML formats.

Installed size: 383 KB

How to install: sudo apt install ndiff

ndiff

Utility to compare the results of Nmap scans

Nmap is a utility for network exploration or security auditing. It supports ping scanning (determine which hosts are up), many port scanning techniques, version detection (determine service protocols and application versions listening behind ports), and TCP/IP fingerprinting (remote host OS or device identification). Nmap also offers flexible target and port specification, decoy/stealth scanning, sunRPC scanning, and more. Most Unix and Windows platforms are supported in both GUI and commandline modes. Several popular handheld devices are also supported, including the Sharp Zaurus and the iPAQ.

Installed size: 4.81 MB

How to install: sudo apt install nmap

- libc6

- libgcc-s1

- liblinear4

- liblua5.3-0

- libpcre3

- libssh2-1

- libssl1.1

- libstdc++6

- lua-lpeg

- nmap-common

- zlib1g

Network exploration tool and security / port scanner

nping

Network packet generation tool / ping utility

nmap-common

Nmap is a utility for network exploration or security auditing. It supports ping scanning (determine which hosts are up), many port scanning techniques, version detection (determine service protocols and application versions listening behind ports), and TCP/IP fingerprinting (remote host OS or device identification). Nmap also offers flexible target and port specification, decoy/stealth scanning, sunRPC scanning, and more. Most Unix and Windows platforms are supported in both GUI and commandline modes. Several popular handheld devices are also supported, including the Sharp Zaurus and the iPAQ.

This package contains the nmap files shared by all architectures.

Installed size: 20.28 MB

How to install: sudo apt install nmap-common

Источник

Этичный хакинг с Михаилом Тарасовым (Timcore)

Блог об Этичном Хакинге

#39 Kali Linux для начинающих. Сканируем уязвимости.

Давайте погрузимся еще глубже. Мы изучили «nmap», нашли открытые порты и сервисы, которые их используют. Мы даже узнали версию этих сервисов, но нам нужно больше информации, так как нам необходимо найти определенные уязвимости, которые можно эксплуатировать. Для этого нужно использовать сканер уязвимости, который называется «nessus».

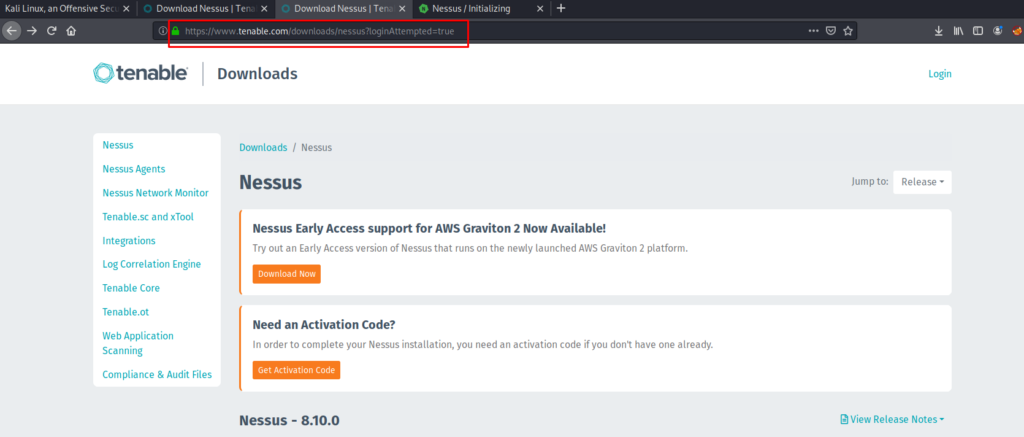

Данный сканер не установлен на Kali Linux, поэтому нам необходимо его скачать и установить в систему. Делается это не очень сложно. Для начала нужно перейти на сайт «http://www.tenable.com/products/nessus/select-your-operating-system» и скачиваем Nessus под операционную систему, которая у Вас установлена:

Переключимся на root пользователя:

su

Запускаем установку скачанного файла, например:

dpkj –I Nessus-7.2.3-debian6_amd64.deb

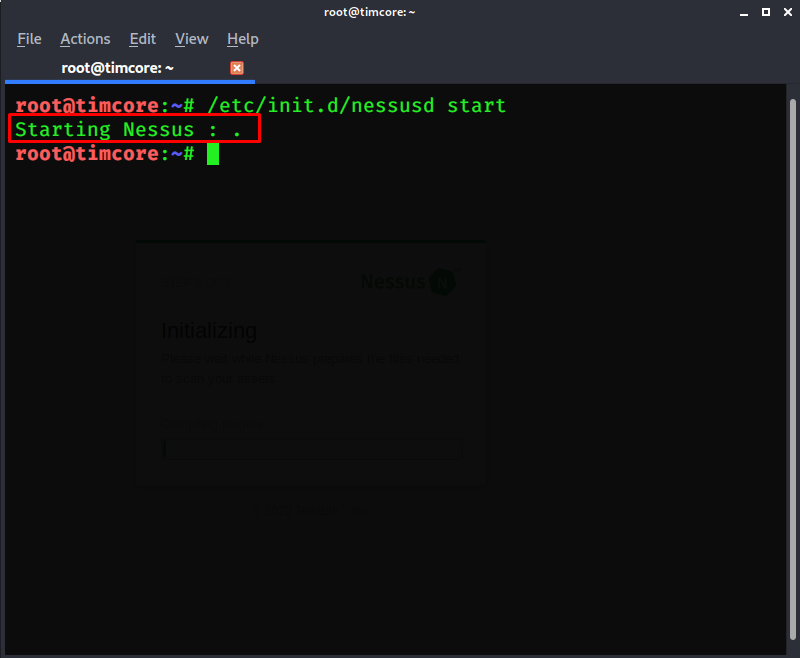

Запускаем Nessus:

/etc/init.d/nessusd start

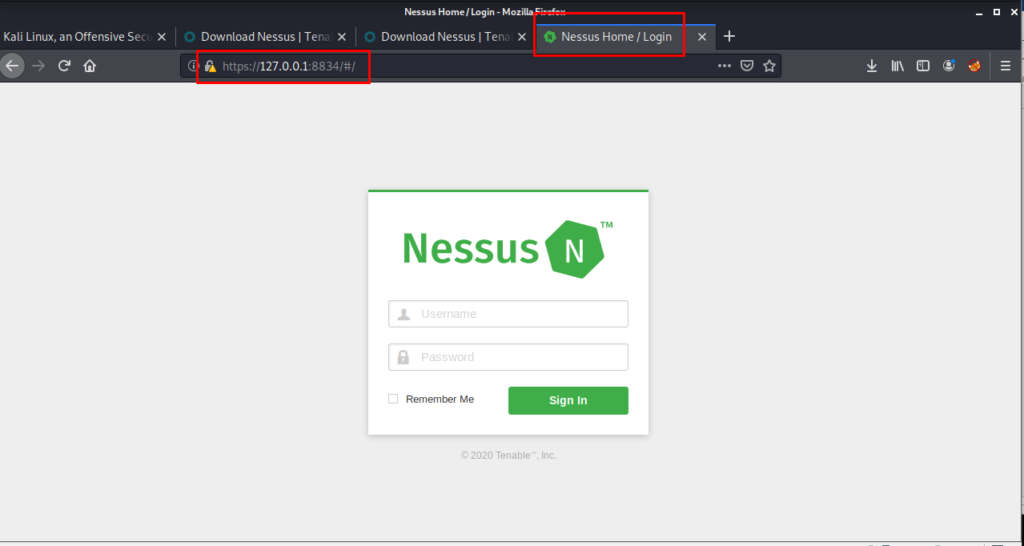

После этого Nessus можно открыть в браузере по ссылке https://IP:8834/

Для дальнейшей работы необходимо зарегистрироваться по ссылке https://www.tenable.com/products/nessus/activation-code.

Как я уже говорил, для начала нам нужно запустить «nessus», с помощью команды: /etc/init.d/nessusd start:

Сейчас сервис работает и наш ip и порт будет выглядеть как: «https://127.0.0.1:8834/#/».

Откроем страницу авторизации «Nessus»:

У Вас может отличаться внешний вид стартовой страницы, но изменения не критичны.

Авторизируемся с учетными данными, которые я вводил в процессе установки:

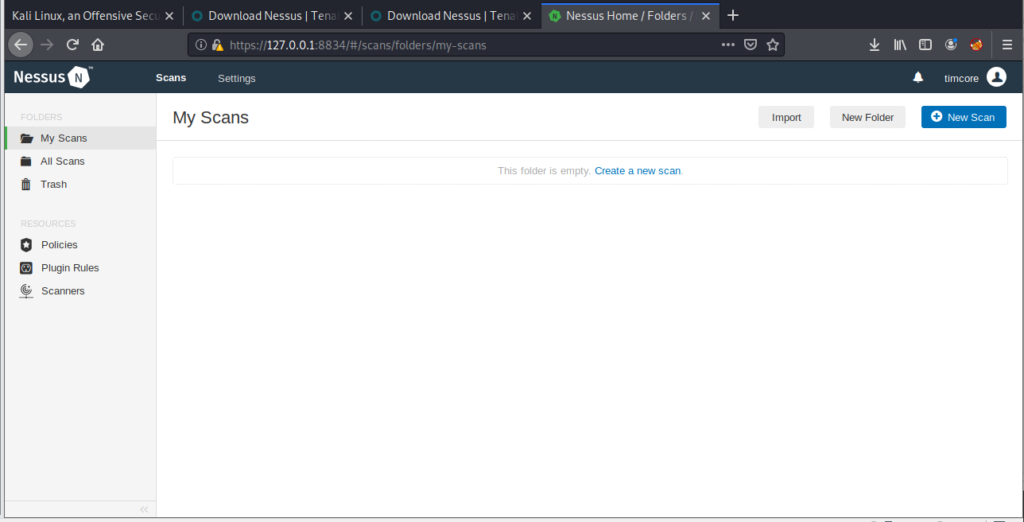

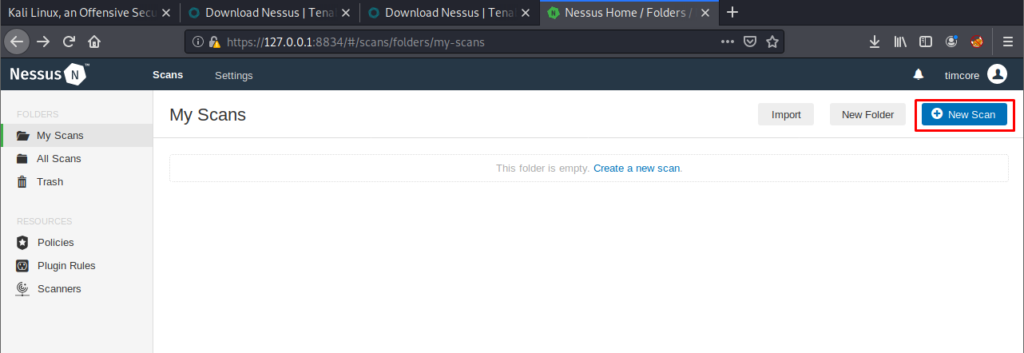

Мне нужно запустить новое сканирование:

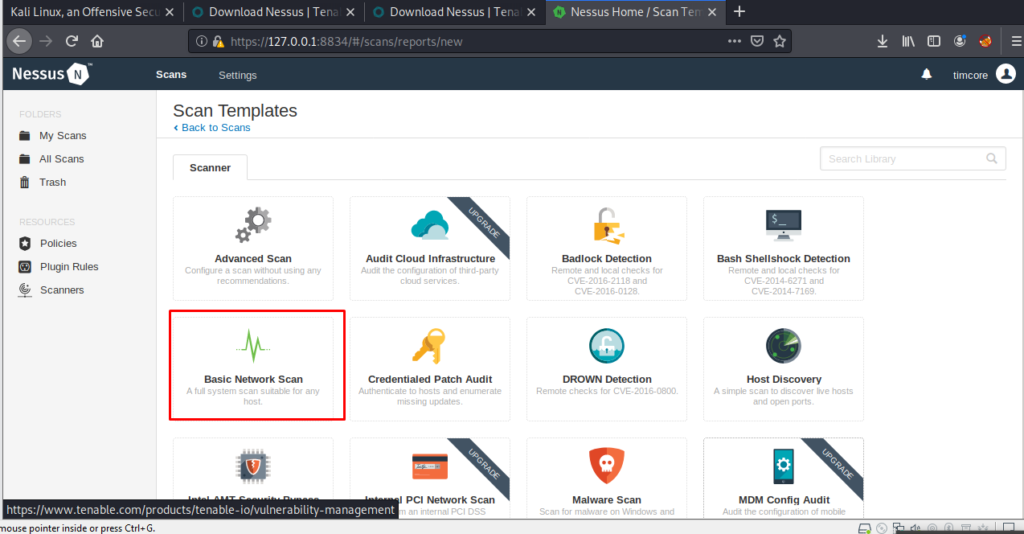

В сканере есть множество опций, но мы остановимся на опции «Basic Network Scan» или «Базовое Сканирование Сети»:

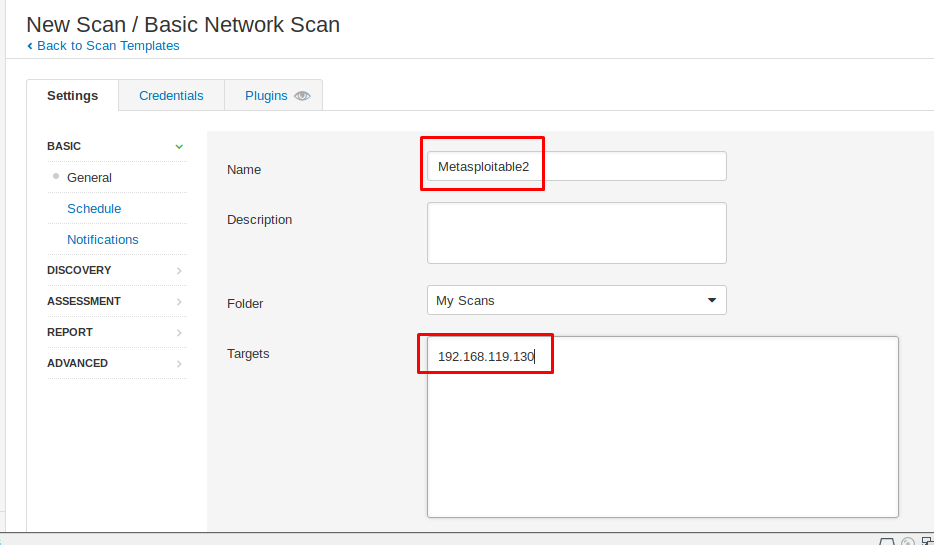

Можем назвать данное сканирование «Metasploitable2», а в поле «Targets» устанавливаю ip-адрес Metasploitable2:

Далее сохраняем параметры сканирования, и помните, что сканирование нужно запускать вручную, так как оно не запускается автоматически.

Чтобы просмотреть процесс сканирования, нужно дважды кликнуть по элементу:

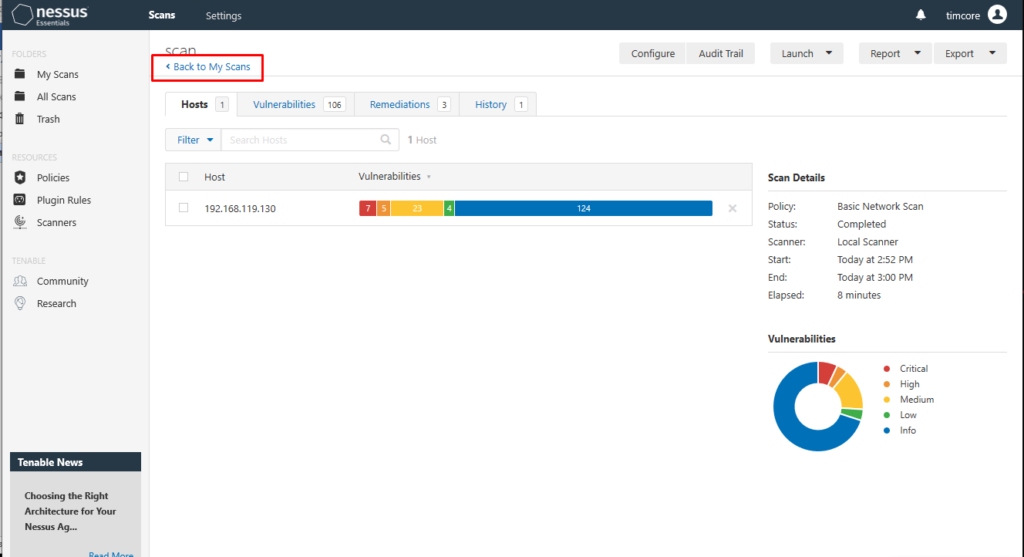

Также отсюда можно выйти с помощью вкладки «Back to My Scans»:

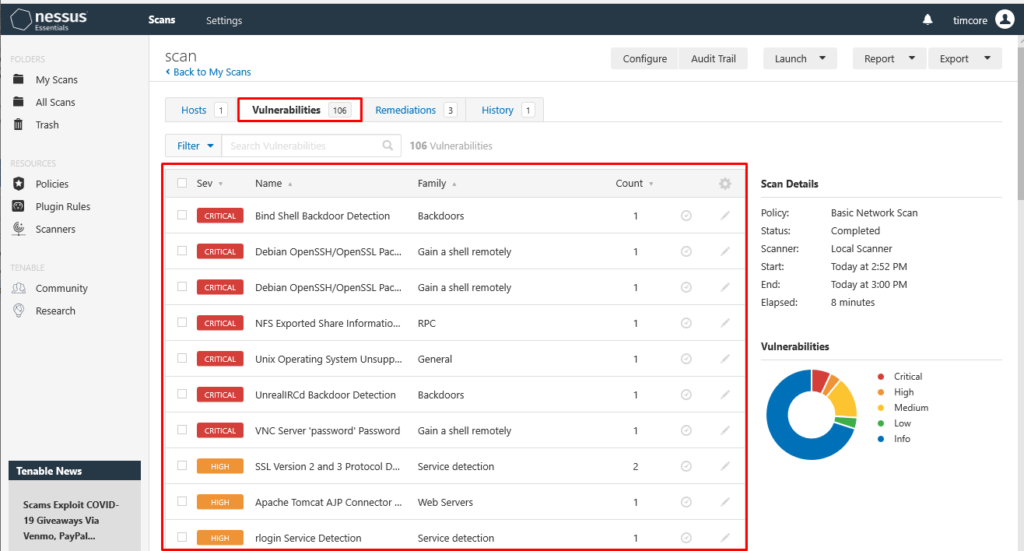

Можно перейти на вкладку «Vulnerabilities»:

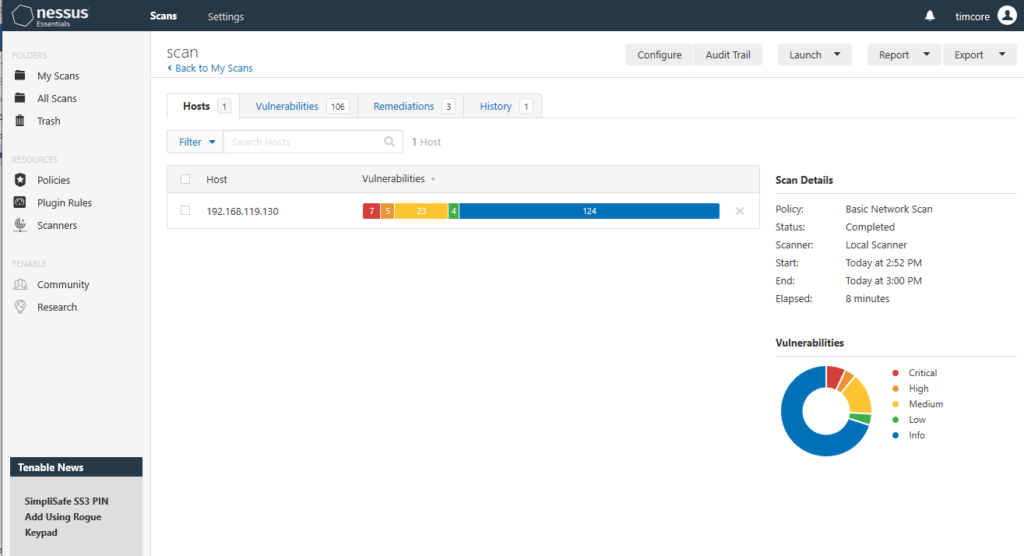

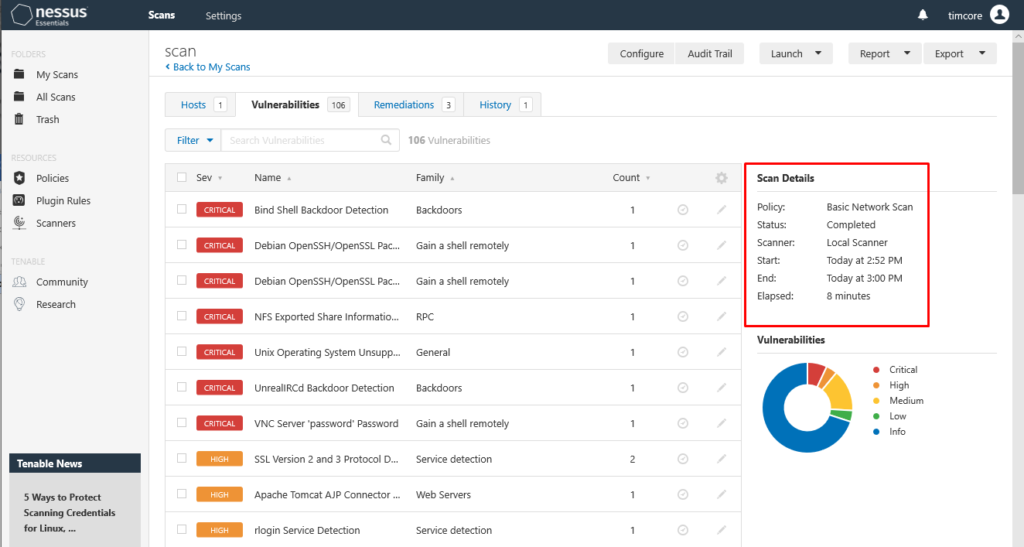

На данном этапе сканирование у меня завершилось, но это занимает какое-то время, так что придется немного подождать. Справа есть делали сканирования:

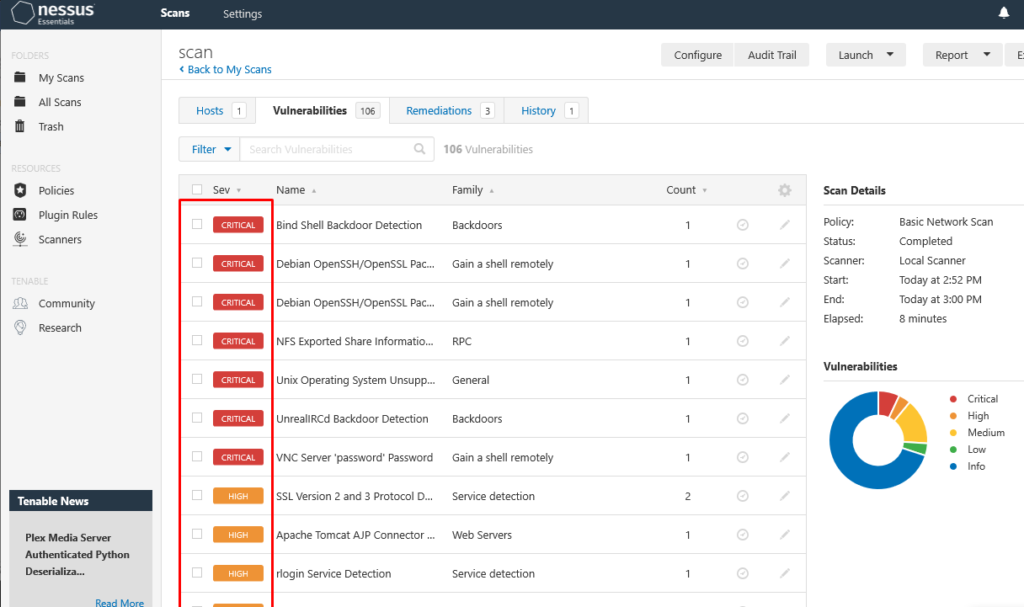

Исходя из этих данных, мы видим, что было использовано «Basic Network Scan», а также другие дополнительные данные, такие как дата начала и завершения сканирования, время сканирования, статус и сканер. В моем случае сканирование заняло 8 минут. Уязвимости сгруппированы по уровню опасности от самого высокого уровня к самому низкому:

Критический – это самый высокий уровень опасности. Далее идут: высокий, средний, низкий и инфо. Не стоит игнорировать низкий уровень опасности, так как с помощью него можно взломать нашу цель.

Рассмотрим самые серьезные уязвимости. Чтобы просмотреть информацию об уязвимости, нужно просто кликнуть по ней, и в итоге, мы получим достаточное количество информации для ее эксплуатирования.

Поищем уязвимость FTP, и Nessus обнаружил, что на машине есть ftp-сервер. Однако, он не обнаружил то, что он является уязвимым, так как мы только что его взломали. Это происходит, возможно, из-за того, что либо сканирование было прервано, или сервис упал, а также сеть была ненадежной.

Это нам говорит о том, что не стоит полагаться на результат только одного инструмента.

Вот почему мы используем инструменты: «nmap», «nessus», и подключаемся вручную к каждому сервису, а также используем множество других инструментов.

Запомните, что если сканер не обнаружил какие-либо уязвимости, то это не значит, что этих уязвимостей нет на сервере.

Источник